Групповая политика — важный элемент любой среды Microsoft Active Directory (AD). Её основная цель — дать ИТ-администраторам возможность централизованно управлять пользователями и компьютерами в домене. Групповая политика, в свою очередь, состоит из набора политик, называемых объектами групповой политики (GPO). У Microsoft реализованы тысячи разных политик и настроек, в которых можно утонуть и потом не всплыть. Все они подробно описаны в справочной таблице.

В этой статье мы расскажем о работах по настройке групповых политик и удобном инструменте для упрощения управления ими — Quest GPOAdmin. Подробности под катом.

Как устроены групповые политики

При создании домена AD автоматически создаются два объекта групповой политики:

Политика домена по умолчанию устанавливает базовые параметры для всех пользователей и компьютеров в домене в трех плоскостях: политика паролей, политика блокировки учетных записей и политика Kerberos.

Политика контроллеров домена по умолчанию устанавливает базовые параметры безопасности и аудита для всех контроллеров домена в рамках домена.

Для вступления настроек в силу, объект групповой политики необходимо применить (связать) с одним или несколькими контейнерами Active Directory: сайт, домен или подразделение (OU). Например, можно использовать групповую политику, чтобы потребовать от всех пользователей в определённом домене использовать более сложные пароли или запретить использование съемных носителей на всех компьютерах только в финансовом подразделении данного домена.

Объект групповой политики не действует, пока не будет связан с контейнером Active Directory, например, сайтом, доменом или подразделением. Любой объект групповой политики может быть связан с несколькими контейнерами, и, наоборот, с конкретным контейнером может быть связано несколько объектов групповой политики. Кроме того, контейнеры наследуют объекты групповой политики, например, объект групповой политики, связанный с подразделением, применяется ко всем пользователям и компьютерам в его дочерних подразделениях. Аналогичным образом, объект групповой политики, применяемый к OU, применяется не только ко всем пользователям и компьютерам в этом OU, но и наследуется всем пользователям и компьютерам в дочерних OU.

Настройки различных объектов групповой политики могут перекрываться или конфликтовать. По умолчанию объекты групповой политики обрабатываются в следующем порядке (причем созданные позднее имеют приоритет над созданными ранее):

- Локальный (индивидуальный компьютер)

- Сайт

- Домен

- Организационная единица

В эту последовательность можно и нужно вмешиваться, выполнив любое из следующих действий:

Изменение последовательности GPO. Объект групповой политики, созданный позднее, обрабатывается последним и имеет наивысший приоритет, перезаписывая настройки в созданных ранее объектах. Это работает в случае возникновения конфликтов.

Блокирование наследования. По умолчанию дочерние объекты наследуют все объекты групповой политики от родительского, но вы можете заблокировать это наследование.

Принудительное игнорирование связи GPO. По умолчанию параметры родительских политик перезаписываются любыми конфликтующими политиками дочерних объектов. Вы можете переопределить это поведение.

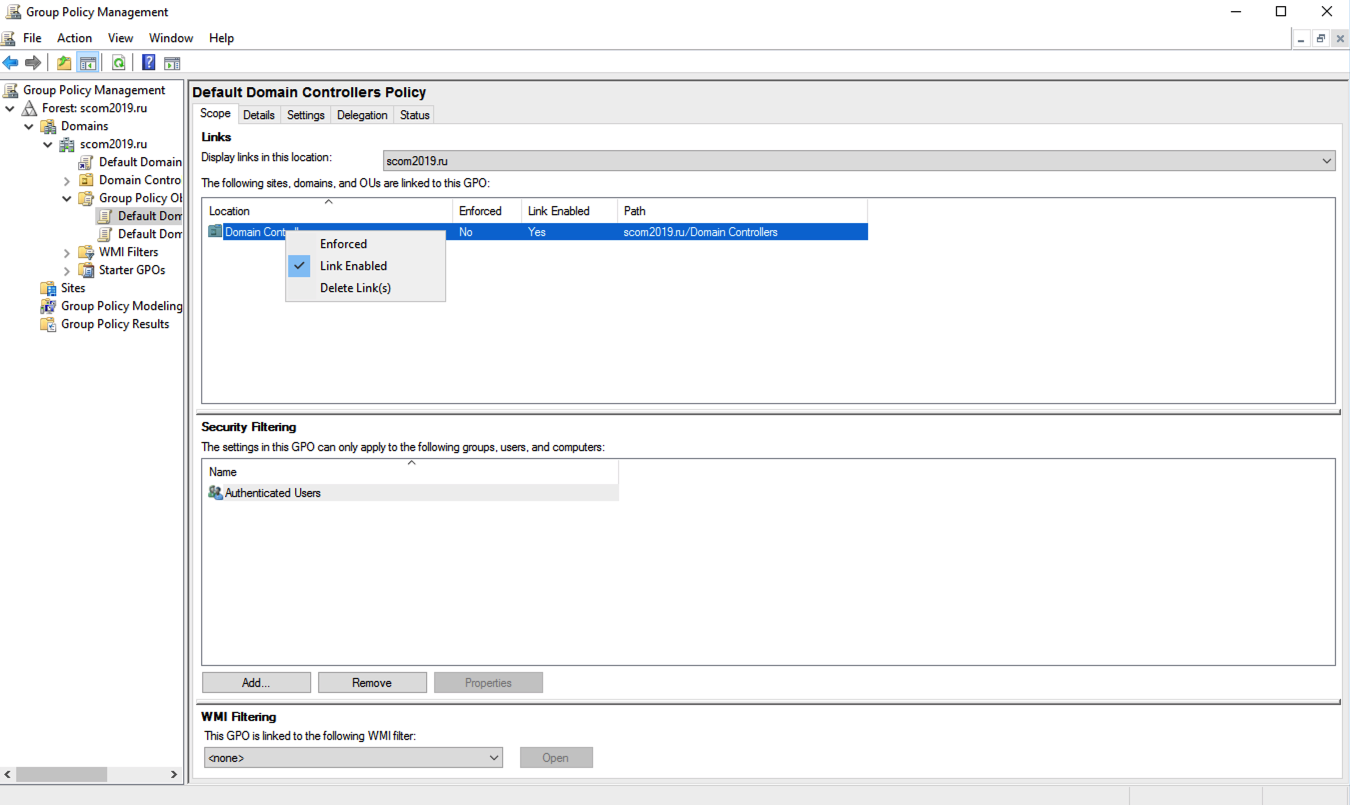

Отключение связей GPO. По умолчанию, обработка включена для всех связей GPO. Вы можете предотвратить применение объекта групповой политики для конкретного контейнера, отключив связь с объектом групповой политики этого контейнера.

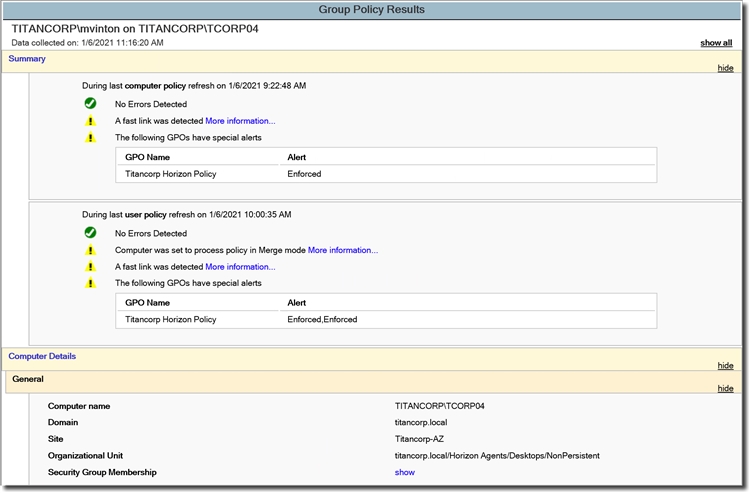

Иногда сложно понять, какие политики фактически применяются к конкретному пользователю или компьютеру, определить т.н. результирующий набор политик (Resultant Set of Policy, RSoP). Microsoft предлагает утилиту командной строки GPResult, который умеет генерировать отчет RSoP.

Для управления групповыми политиками Microsoft предоставляет консоль управления групповыми политиками (GPMC). Используя этот бесплатный редактор групповой политики, ИТ-администраторы могут создавать, копировать, импортировать, создавать резервные копии и восстанавливать объекты групповой политики, а также составлять отчеты по ним. Microsoft также предлагает целый набор интерфейсов GPMC, которые можно использовать для программного доступа ко многим операциям, поддерживаемым консолью.

По умолчанию любой член группы администраторов домена может создавать объекты групповой политики и управлять ими. Кроме того, существует глобальная группа под названием «Владельцы-создатели групповых политик»; его члены могут создавать объекты групповой политики, но они могут изменять только созданные ими политики, если им специально не предоставлены разрешения на редактирование других объектов групповой политики.

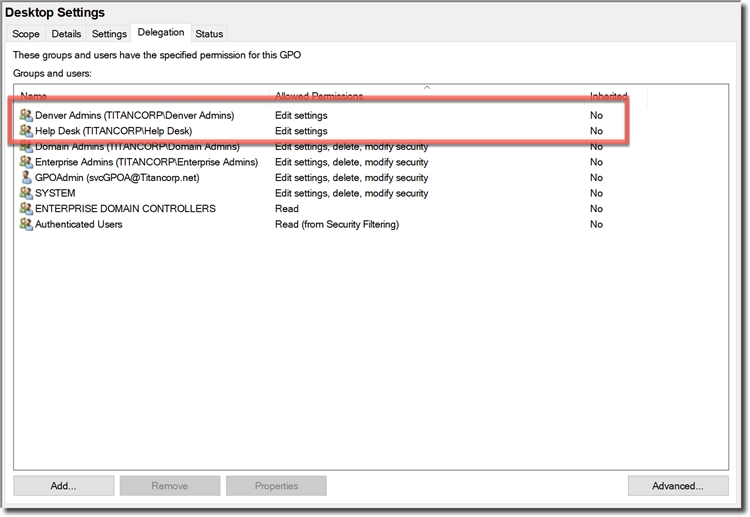

В этой же консоли можно делегировать вспомогательным ИТ-администраторам разрешения для различных действий: создание, редактирование и создание связей для определенных объектов групповой политики. Делегирование — ценный инструмент; например, можно предоставить группе, ответственной за управление Microsoft Office, возможность редактировать объекты групповой политики, используемые для управления настройками Office на рабочем столе пользователей.

Управление групповой политикой и делегирование

Делегирование— та вещь, которая быстро выходит из-под контроля. Права делегируются то так то эдак и, в конце концов, не те люди могут получить не те права.

Ценность групповой политики заключается в ее силе. Одним махом вы можете применить политики в домене или подразделении, которые значительно укрепят безопасность или улучшат производительность бизнеса. Или наоборот.

Но этой властью также можно злоупотребить, намеренно или случайно. Одно неправильное изменение объекта групповой политики может привести к нарушению безопасности. Взломщик или злонамеренный администратор могут легко изменить объекты групповой политики, чтобы, например:

- Разрешить неограниченное количество попыток угадать пароль учетной записи.

- Включить возможность подключения съемных носителей для упрощения кражи данных.

- Развернуть вредоносное ПО на всех машинах в домене.

- Заменить сайты, сохранённые в закладках браузеров пользователей, вредоносными URL-адресами.

- Запустить вредоносный сценарий при запуске или завершении работы компьютера.

Интересно, что хакерам даже не нужно много навыков, чтобы взломать объекты групповой политики. Все, что им нужно сделать, это получить данные учетной записи, имеющую необходимые права для нужного объекта групповой политики. Есть инструмент с открытым исходным кодом BloodHound (прямо как известная группа, только без Gang), который предоставит им список этих учетных записей. Несколько целевых фишинговых атак и хакер контролирует объект групповой политики. Политика домена по умолчанию (Default Domain Policy) и политика контроллеров домена по умолчанию (Default Domain Controllers Policy) — наиболее популярные цели, т.к. они создаются автоматически для каждого домена и контролируют важные параметры.

Почему встроенные инструменты работы с GPO недостаточно удобны

К сожалению, встроенные инструменты не всегда позволяют в удобном формате поддерживать безопасность и контроль групповой политики. Изменения, внесенные в объекты групповой политики, по умолчанию вступают в силу, как только окно закрывается — отсутствует кнопка «Применить», которая могла бы дать администраторам шанс остановиться, одуматься и выявить ошибки, прежде чем организация подвергнется атаке.

Из-за того, что разрешения безопасности основаны на объектах групповой политики, любой администратор домена может изменять любой параметр безопасности объекта групповой политики. И даже параметры, которые должны препятствовать злонамеренным действиям этого человека. Например, администратор может отключить объект групповой политики, который отвечает за разрешение входа в систему на определенном сервере, на котором размещены конфиденциальные данные. Ну, а дальше скопировать часть или весь ценный контент на свой компьютер

и продать в даркнете

.

Но самое ужасное во всей этой истории с безопасностью GPO — изменения настроек не отслеживаются в собственных журналах безопасности, нет предупреждений, следовательно, невозможно отслеживать такие нарушения, даже если использовать SIEM-систему.

Как обезопасить GPO (объекты групповой политики)

Лучший способ минимизировать риск неправильной настройки объектов групповой политики — это создать многоуровневую структуру безопасности, которая дополняет собственные инструменты. Для надёжной защиты групповой политики нужны решения, которые позволят:

- Понять, кто и к каким объектам групповой политики имеет доступ.

- Внедрить воркфлоу с опцией согласования и разделением обязанностей для управления изменениями в GPO.

- Отслеживать, выполнять мониторинг и оповещать об изменениях в GPO.

- Предотвратить изменение наиболее важных настроек GPO.

- Быстро откатывать нежелательные изменения в GPO.

Для выполнения перечисленных выше задач (и не только их) предлагаем присмотреться к специальному прокси-решению GPOAdmin. Ниже мы приведём несколько скриншотов интерфейса этого продукта и расскажем о его возможностях.

Консолидация GPO

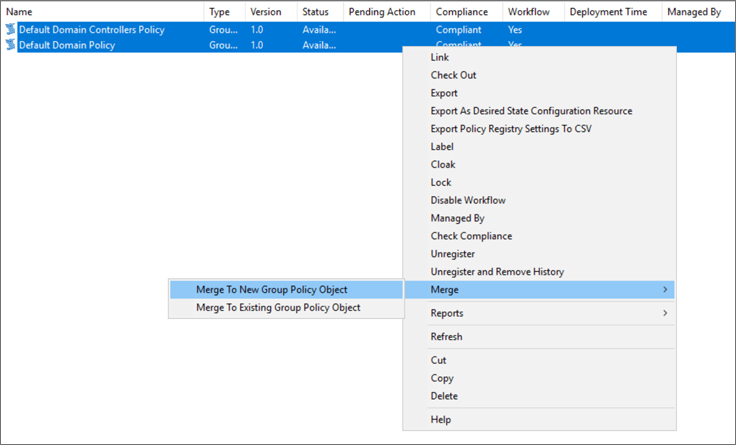

В интерфейсе можно выбрать избыточные или конфликтующие параметры групповой политики и объединить их в один объект групповой политики или создать новый.

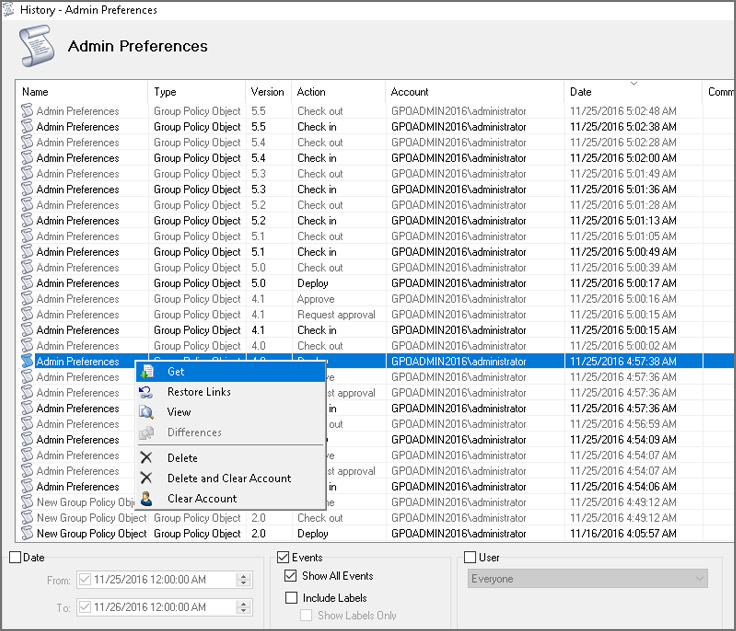

Откат. Можно легко откатиться к предыдущим версиям объектов групповой политики и устранить негативные последствия.

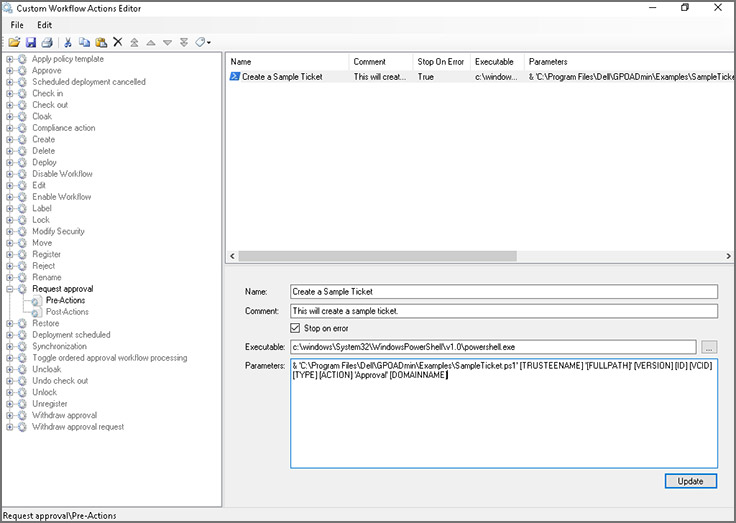

Настраиваемый воркфлоу. В интерфейсе GPOADmin можно заранее определить автоматические действия для различных сценариев.

Политики защищенных настроек. Определите список параметров, по которым проверяются разрешенные настройки для политик.

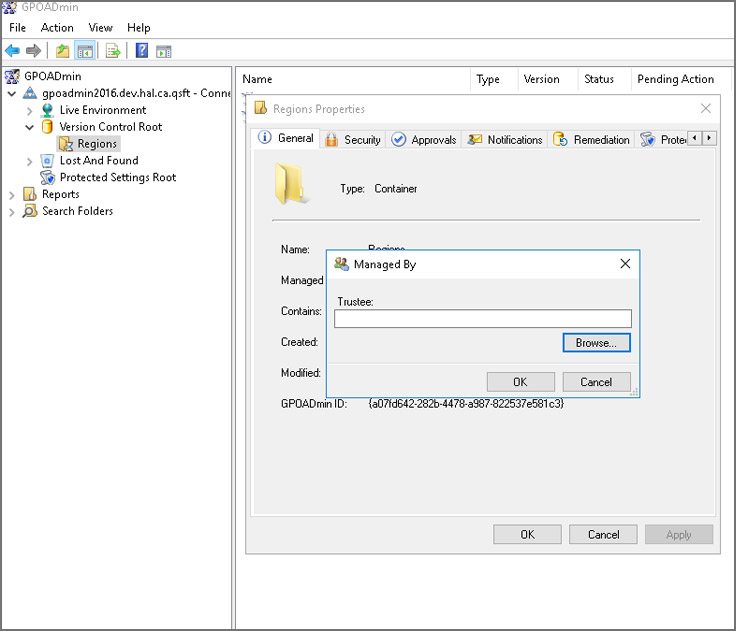

Управление объектами. В интерфейсе легко определить, кто отвечает за управление определенными политиками.

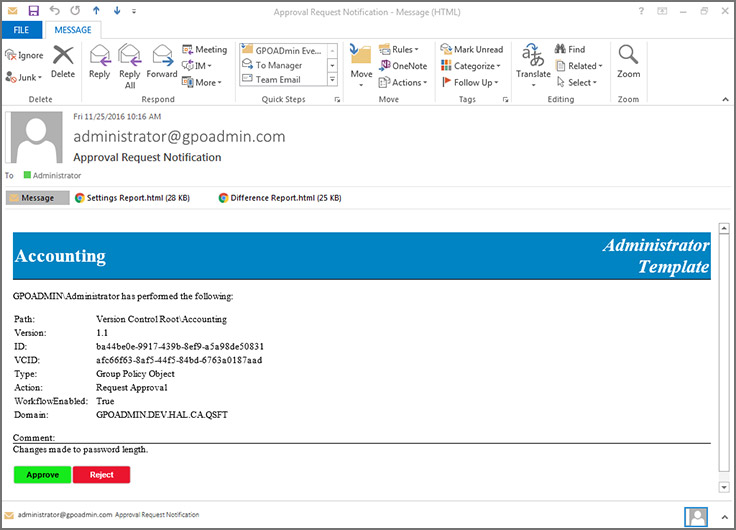

Подтверждение по электронной почте. Утверждать или отклонять запросы на изменение объекта групповой политики можно прямо из письма в почте.

Пользовательские шаблоны писем. Для определенных ролей шаблоны писем можно кастомизировать.

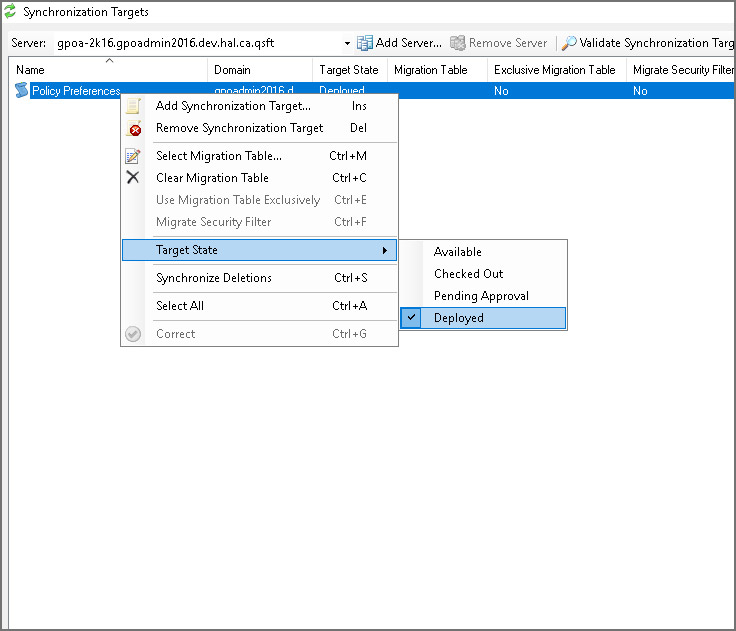

Синхронизация GPO. Доступна возможность синхронизации настроек между несколькими GPO.

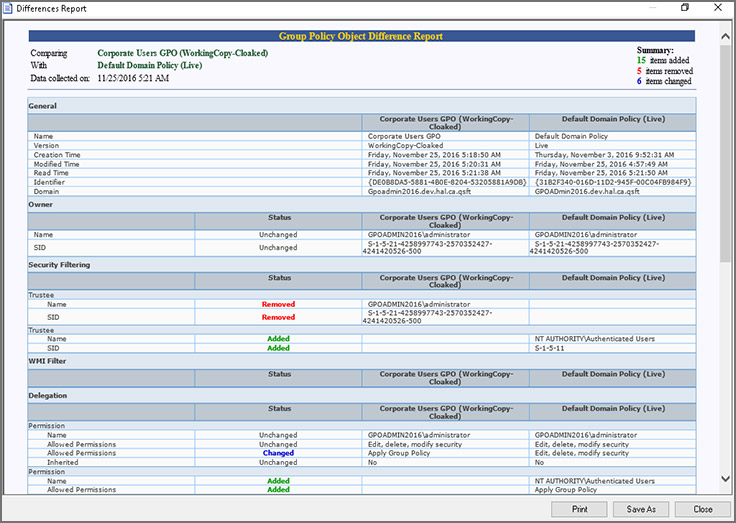

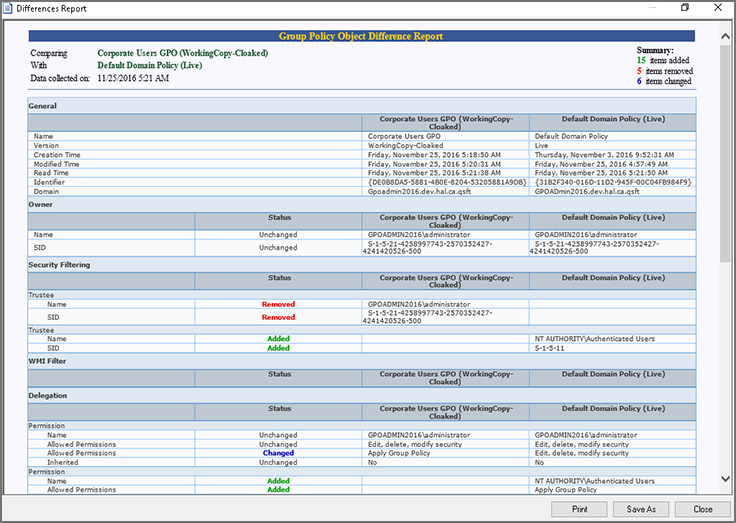

Сравнение GPO. Обеспечьте целостность настроек GPO и снизьте риск нарушения политики.

С GPOAdmin можно навести порядок в работе десятка администраторов, которые могут намеренно или случайно вносить неправильные изменения в объекты групповой политики. Теперь о каждом изменении будут знать все.

Мы готовы провести для вас демонстрацию или развернуть решение в вашей инфраструктуре, чтобы вы могли убедиться в ценности GPOAdmin для вашей организации. Решение, действительно, поможет уберечься от фатальных ошибок и навести порядок в домене. Свяжитесь с нами удобным для вас способом.

А еще у нас есть:

- А кто это сделал? Автоматизируем аудит информационной безопасности

- Что полезного можно вытащить из логов рабочей станции на базе ОС Windows

- Управление доступом и формирование отчётов безопасности для окружения Microsoft в Quest Enterprise Reporter

- Сравним инструменты для аудита изменений в Active Directory: Quest Change Auditor и Netwrix Auditor

- Sysmon теперь может записывать содержимое буфера обмена

- Включаем сбор событий о запуске подозрительных процессов в Windows и выявляем угрозы при помощи Quest InTrust

- Как InTrust может помочь снизить частоту неудачных попыток авторизаций через RDP

- Как снизить стоимость владения SIEM-системой и зачем нужен Central Log Management (CLM)

- Выявляем атаку вируса-шифровальщика, получаем доступ к контроллеру домена и пробуем противостоять этим атакам

- Группа в Facebook

- Канал в Youtube.

Групповые политики Windows являются неотъемлемой частью администрирования Windows-систем. Рассмотрим примеры работы с этим инструментом на VDS под управлением ОС семейства Windows Server.

Что такое групповые политики и как ими пользоваться:

- Для чего необходимы групповые политики

- Клиентский и серверный компоненты групповых политик

- Настройка управления групповыми политиками

- Как создать новый объект групповой политики

- Как настроить управление групповыми политиками

- Как найти нужный объект групповой политики

- Как удалить объект групповой политики

Для чего необходимы групповые политики

Говоря простым языком, Групповая политика — это инструмент архитектуры Active Directory, который позволяет управлять настройками серверов и рабочих терминалов, подключенных к домену, централизованно. Также, с помощью групповых политик достаточно просто распространить программное обеспечение. Администратор может указать политики для группы в одном месте, а затем применить их к целевой группе пользователей.

Во многих компаниях, как правило, применяется деление на отделы: отдел кадров, бухгалтерия, юристы, отдел системного администрирования. Предположим, что каждому отделу необходим собственный минимальный набор программного обеспечения, а рабочие станции должны быть настроены для конкретных нужд и под конкретные задачи. Благодаря групповым политикам появляется возможность создать настройки для конкретных групп пользователей в домене. При помощи Active Directory GPO администратор может устанавливать и управлять стандартизированными наборами настроек, конкретно для бухгалтерии или отдела кадров.

Настроить рабочие места (компьютеров и пользователей) проще и эффективнее потому что расположены по тому что располагаются централизованно и требуют дублирования на каждом ПК.

Клиентский и серверный компоненты групповых политик

Выделяют два компонента групповых политик — клиентский и серверный, т.е. формируется структура “клиент-сервер”.

Серверный компонент представляет оснастка MMC (Microsoft Management Console), предназначенная для настройки групповой политики. MMC можно использовать для создания политик, а также для контроля и управления административными шаблонами, настройками безопасности (установка ПО, скрипты и т.п.). Обобщенное название “возможностей” называется расширением. Каждое расширение может иметь дочернее расширение, которое разрешает добавление новых или удаление старых компонентов, а также их обновление.

Клиентский компонент получает и применяет настройки групповой политики. Клиентские расширения являются компонентами запускаемыми на клиентской ОС, которые отвечают за интерпретацию и обработку объектов групповой политики.

Для администрирования GPO используют оснастки MMC — Group Policy Management Console (GPMC) и Group Policy Management Editor.

Сценарии использования Active Directory GPO:

- Централизованная настройка пакета программ Microsoft Office.

- Централизованная настройка управлением питанием компьютеров.

- Настройка веб-браузеров и принтеров.

- Установка и обновление ПО.

- Применение определенных правил в зависимости от местоположения пользователя.

- Централизованные настройки безопасности.

- Перенаправление каталогов в пределах домена.

- Настройка прав доступа к приложениям и системным программам.

Как настроить управление групповыми политиками

Сперва следует установить роль сервера Active Directory Domain Service (AD DS) на контроллер домена. После этого будет доступна оснастка Group Policy Management, для ее запуска вызываем окно “Выполнить” (Windows + R). В открывшемся окне вводим команду:

gpmc.msc

И нажимаем “OK”.

Возможно оснастка не сможет открыться т.к. не была установлена ранее. Исправим это.

Открываем диспетчер серверов и выбираем установку ролей и компонентов.

На этапе выбора типа установки, отметим параметр “Установка ролей и компонентов”. Кликаем по кнопке “Далее”.

Так как установка выполняется для текущего сервера — нажимаем “Далее”.

Установку серверных ролей пропускаем нажатием на кнопку “Далее”.

На этапе выбора компонентов отметим галкой “Управление групповой политикой”. Кликаем по кнопке “Далее”.

Завершаем установку компонентов как обычно.

Окно оснастки управления групповой политикой выглядит так:

Как создать новый объект групповой политики

Добавим новый объект групповой политики. В левой части, проследуем по пути: Лес → Домены → <Ваш Домен> → Объекты групповой политики.

В правой части окна, кликаем правой кнопкой мыши в свободном месте. В открывшемся контекстном меню, выбираем “Создать”.

В открывшемся окне, вводим имя новой политики. Нажимаем “OK”.

Добавленный объект появится в общем списке:

Настройка созданного объекта групповой политики

Для настройки нового объекта кликаем по нему правой кнопкой мыши. В контектстном меню выбираем “Изменить”.

Откроется окно редактора управления групповыми политиками. Займемся “полезным” делом — удалим папку со стандартными играми из меню Пуск. Для этого, в меню слева проследуем по пути Конфигурация пользователя Конфигурация пользователя → Политики → Административные шаблоны: получены определения политик (ADMX-файлы) с локального компьютера → Меню “Пуск” и панель задач.

В правой части окна найдем параметр “Удалить ссылку “Игры” из меню “Пуск””. Для удобства поиска можно воспользоваться сортировкой по имени, вверху окна.

Кликаем по этому параметру правой кнопкой мыши, выбираем “Изменить”.

В открывшемся окне изменим состояние на “Включено”. В поле комментария рекомендуем не игнорировать. Для завершения настройки нажимаем “OK”.

Создание объектов можно считать оконченным.

Как найти нужный объект групповой политики

В корпоративных средах, как правило, создается большое количество объектов GPO. Хорошо было бы уметь находить нужный объект. У консоли есть данный функционал. Для этого, в левой части окна кликаем правой кнопкой мыши по лесу. В открывшемся меню выбираем “Найти…”

В открывшемся окне выбираем в каком домене выполнять поиск. Можно выполнить поиск и по всем доменам, но это может занять продолжительное время.

Попробуем найти созданный ранее объект.

В поле “Элемент поиска” из выпадающего списка выбираем “Имя объекта групповой политики”. В условии оставляем вариант “Содержит”. В “Значение“ указываем имя созданной ранее политики. Именно по этой причине следует создавать понятные имена политик. Нажимаем кнопку “Добавить”.

Критерии поиска заданы. нажимаем кнопку “Найти” и просматриваем результаты поиска.

Как удалить объект групповой политики

Если в объекте GPO пропадает необходимость, будет лучше его удалить. Кликаем по созданному объекту правой кнопкой мыши, в контекстном меню выбираем “Удалить”. Если уверены в своем решении, на вопрос подтверждения отвечаем “Да”.

220140

Минск

ул. Домбровская, д. 9

+375 (173) 88-72-49

700

300

ООО «ИТГЛОБАЛКОМ БЕЛ»

220140

Минск

ул. Домбровская, д. 9

+375 (173) 88-72-49

700

300

ООО «ИТГЛОБАЛКОМ БЕЛ»

Данное руководство представляет собой пошаговую инструкцию по созданию и настройке локальной групповой политики, а также групповых политик на уровне доменов и подразделений в Windows Server 2008 R2.

Групповые политики – это набор правил, обеспечивающих инфраструктуру, в которой администраторы локальных компьютеров и доменных служб Active Directory могут централизовано развертывать и управлять настройками пользователей и компьютеров в организации. Все настройки учетных записей, операционной системы, аудита, системного реестра, параметров безопасности, установки программного обеспечения и прочие параметры развертываются и обновляются в рамках домена при помощи параметров объектов групповой политики GPO (Group Policy Object).

I. Область действия групповых политик

Все групповые политики имеют свою область действия (scope), которая определяет границы влияния политики. Области действия групповых политик условно можно разделить на четыре типа:

Локальные групповые политики

Групповые политики, применяемые к локальному компьютеру, или локальные групповые политики. Эти политики настраиваются в оснастке «Редактор локальных групповых политик» и применяются только к тому компьютеру, на котором они были настроены. Они не имеют механизма централизованного развертывания и управления и, по сути, не являются групповыми политиками.

Групповые политики доменов

Объекты групповых политик, применяемые к домену Active Directory (AD) и оказывающие влияние на все объекты, имеющие отношение к данному домену. Поскольку в рамках домена работает механизм наследования, то все политики, назначенные на домен, последовательно применяются и ко всем нижестоящим контейнерам.

Групповые политики подразделения

Политики, применяемые к подразделению (Organizational Unit policy, сокр. OU) и оказывающие влияние на все содержимое данного OU и дочерних OU (при их наличии).

Групповые политики сайтов

Сайты в AD используются для представления физической структуры организации. Границы сайта определяются одной или несколькими IP-подсетями, которые объединены высокоскоростными каналами связи. В один сайт может входить несколько доменов и наоборот, один домен может содержать несколько сайтов. Объекты групповой политики, примененные к сайту AD, оказывают влияние на все содержимое этого сайта. Следовательно, групповая политика, связанная с сайтом, применяется ко всем пользователям и компьютерам сайта независимо от того, к какому домену они принадлежат.

II. Порядок применения и приоритет групповых политик

Порядок применения групповых политик напрямую зависит от их области действия. Первыми применяются Локальные политики, затем Групповые политики сайтов, затем отрабатывают Доменные политики и затем OU политики. Если на одну OU назначено несколько GPO, то они обрабатываются в том порядке, в котором были назначены (Link Order).

Приоритет GPO напрямую зависит от порядка их применения — чем позднее применяется политика, тем выше ее приоритет. При этом нижестоящие политики могут переопределять вышестоящие — например Локальная политика будет переопределена Доменной политикой сайта, Доменная политика — политикой OU, а политика вышестоящего OU — нижестоящими политиками OU.

III. Создание локальной групповой политики

1. Для создания локальной групповой политики зайдите на рабочую станцию, нажмите Пуск, в поле поиска введите Выполнить, затем, в поисковой выдаче, выберите Выполнить (Рис.1).

Рис.1

.

2. В открывшемся окне введите в поле gpedit.msc, затем нажмите OK (Рис.2).

Рис.2

.

3. В открывшемся окне Вы увидите две основные категории параметров групповой политики — параметры конфигурации компьютера и параметры конфигурации пользователя. Параметры конфигурации компьютера применяются к компьютеру в целом, то есть действуют в отношении всех пользователей, входящих в систему на данном компьютере, без различия, гости они, пользователи или администраторы. Параметры конфигурации пользователя действуют только в отношении конкретно заданных пользователей (Рис.3).

Рис.3

.

4. Выберите: Конфигурация пользователя > Административные шаблоны > Рабочий стол > Active Desktop. В правой колонке выберите Фоновые рисунки рабочего стола и нажмите Изменить (меню вызывается через правую кнопку мыши) (Рис.4).

Рис.4

.

5. В появившемся окне выберите пункт Включить, затем в поле Имя фонового рисунка введите путь к фоновому рисунку (прим. в данном примере это C:Green_Local.jpg), после чего нажмите Применить и ОК. Затем перезагрузите компьютер (Рис.5).

Рис.5

.

6. После перезагрузки компьютера Вы увидите, что политика отработала и фон рабочего изменился (Рис.6).

Рис.6

.

IV. Создание и настройка групповой политики на уровне домена

1. Для создания групповой политики на уровне домена зайдите на сервер, выберите Пуск > Администрирование > Управление групповой политикой (Рис.7).

Рис.7

.

2. Выберите домен (прим. в данном руководстве это example.local), через правую кнопку мыши вызовите меню, в котором выберите Создать объект групповой политики в этом домене и связать его… (Рис.8).

Рис.8

.

3. В появившемся окне выберите, в соответствующем поле, имя новой групповой политики (прим. в данном руководстве это GPO-1), затем нажмите ОК (Рис.9).

Рис.9

.

4. Выберите созданную групповую политику (прим. GPO-1), через правую кнопку мыши вызовите меню, в котором выберите Изменить (Рис.10).

Рис.10

.

5. Выберите: Конфигурация пользователя > Политики > Административные шаблоны > Рабочий стол > Active Desktop. В правой колонке выберите Фоновые рисунки рабочего стола и нажмите Изменить (меню вызывается через правую кнопку мыши) (Рис.11).

Рис.11

.

6. В появившемся окне выберите пункт Включить, затем в поле Имя фонового рисунка введите путь к фоновому рисунку (прим. в данном примере это C:Yellow_Domain_GPO-1.jpg), после чего нажмите Применить и ОК. Затем перезагрузите компьютер на котором ранее устанавливали локальную групповую политику (Рис.12).

Рис.12

.

7. После перезагрузки компьютера Вы увидите, что групповая политика домена отработала и фон рабочего стола на компьютере изменился (прим. на компьютере доменные политики успешно применились и переопределили настройки, задаваемые локальными политиками. Т.о. установленный локальной политикой зеленый фон был переопределён и, в соответствии с доменной политикой, стал жёлтым) (Рис.13).

Рис.13

.

V. Создание и настройка групповой политики на уровне подразделения

1. Для создания групповой политики на уровне подразделения (Organizational Unit policy, сокр. OU) зайдите на сервер, выберите Пуск > Администрирование > Управление групповой политикой (Рис.14).

Рис.14

.

2. Выберите домен (прим. в данном руководстве это example.local), через правую кнопку мыши вызовите меню, в котором выберите Создать подразделение (Рис.15).

Рис.15

.

3. В появившемся окне выберите, в соответствующем поле, имя нового подразделения (прим. в данном руководстве это OU-1), затем нажмите ОК (Рис.16).

Рис.16

.

4. Выберите созданное подразделение (прим. OU-1), через правую кнопку мыши вызовите меню, в котором выберите Создать объект групповой политики в этом домене и связать его… (Рис.17).

Рис.17

.

5. В появившемся окне выберите, в соответствующем поле, имя новой групповой политики (прим. в данном руководстве это GPO-2), затем нажмите ОК (Рис.18).

Рис.18

.

6. Выберите созданную групповую политику (прим. GPO-2), через правую кнопку мыши вызовите меню, в котором выберите Изменить (Рис.19).

Рис.19

.

7. Выберите: Конфигурация пользователя > Политики > Административные шаблоны > Рабочий стол > Active Desktop. В правой колонке выберите Фоновые рисунки рабочего стола и нажмите Изменить (меню вызывается через правую кнопку мыши) (Рис.20).

Рис.20

.

8. В появившемся окне выберите пункт Включить, затем в поле Имя фонового рисунка введите путь к фоновому рисунку (прим. в данном примере это Red_OU_OU-1_GPO-2.jpg), после чего нажмите Применить и ОК. Затем перезагрузите компьютер на котором ранее устанавливали локальную групповую политику (прим. на этом же компьютере она была переопределена доменной групповой политикой) (Рис.21).

Рис.21

.

9. После перезагрузки компьютера Вы увидите, что доменная политика (GPO-1) переопределена политикой (GPO-2), назначенной на OU. (Т.о. установленный локальной политикой зеленый фон был переопределён и, в соответствии с доменной политикой, стал жёлтым, после чего доменная политика была переопределена политикой OU и фон стал красным) (Рис.22).

Рис.22

.

VI. Наследование в групповых политиках

1. На все политики в домене распространяется наследование, т.е. политики, назначенные на родительский контейнер (домен или OU), последовательно применяются ко всем дочерним контейнерам. При необходимости это можно изменить, отключив наследование для отдельно взятого OU. Для этого необходимо перейти в управление групповой политикой (прим. Пуск > Администрирование > Управление групповой политикой), выбрать нужное OU (прим. в данном руководстве это OU-1), кликнуть на нем правой клавишей мыши и в контекстном меню отметить пункт Блокировать наследование. После этого для данного OU и его дочерних OU (при их наличии) отменяется воздействие всех вышестоящих политик (Рис.23).

Примечание! Политика Default Domain Policy содержит настройки, определяющие политику паролей и учетных записей в домене. Эти настройки не могут быть заблокированы.

Рис.23

.

VII. Форсирование применения групповых политик

1. Форсирование применения групповых политик применяется тогда, когда данная политика должна отработать независимо от остальных политик. Если политика форсирована, то, вне зависимости от своей области действия она получает наивысший приоритет. Это значит, что ее настройки не могут быть переопределены нижестоящими политиками, а также на нее не действует отмена наследования. Чтобы форсировать политику, необходимо перейти в управление групповой политикой (прим. Пуск > Администрирование > Управление групповой политикой), выбрать нужную политику (прим. в данном руководстве это GPO-1), кликнуть на ней правой клавишей мыши и в контекстном меню отметить пункт Принудительный (Рис.24).

Рис.24

.

Надеемся, что данное руководство помогло Вам!

.

В Групповая политика является неотъемлемой частью операционной системы Windows, в которой многие ан ИТ-специалисты, новички и энтузиасты настройки могут рассчитывать на настройку и применение настроек на своих компьютерах. Редактор групповой политики (Gpedit.msc) — один из самых полезных инструментов для администрирования политик в Windows.

Однако редактор групповой политики включен не во все версии Windows. Например, в Windows 10 групповая политика не включена в Windows 10 Home Edition. В Windows 8 групповая политика включена только в Windows 8 Pro и Enterprise Edition. Хотя он есть в версиях Windows 7 Ultimate, Professional и Enterprise, в Windows 7 Home Premium, Home Basic и Starter Edition редактор групповой политики отсутствует.

Справочное руководство по параметрам групповой политики

Ищете последнюю версию Справочника по параметрам групповой политики для различных версий Windows 10? В этих таблицах перечислены параметры политики для конфигураций компьютера и пользователей, которые включены в файлы административных шаблонов, поставляемые с Windows 10 / 8.1 / 7 / Server.

Microsoft имеет обновлено и доступен для загрузки, полный Справочное руководство по параметрам групповой политики для Windows 10, Windows 8.1, Windows 8, Windows 7, Windows Vista, Windows Server 2016, Windows Server 2003 SP2, Windows Server 2008 R2 и Windows Server 2012 R2. Загрузка доступна в виде таблиц для различных операционных систем. Таким образом, вы можете загрузить электронную таблицу только для тех операционных систем, которые могут вас заинтересовать.

Редактор групповой политики предлагает параметры фильтрации. Эти электронные таблицы также предлагают возможности фильтрации, которые позволят вам просматривать определенное подмножество данных на основе одного значения или комбинации значений, доступных в одном или нескольких столбцах.

В этих таблицах перечислены параметры политики для конфигураций компьютеров и пользователей, которые включены в файлы административных шаблонов, поставляемые с указанными операционными системами Windows. Вы можете настроить эти параметры политики при редактировании объектов групповой политики.

Что также очень полезно в этих таблицах, так это то, что в них также перечислены разделы реестра, на которые влияет изменение настроек. Конечно, вы всегда можете использовать Поиск параметров групповой политики, чтобы узнать ключ реестра и имя значения, которое поддерживает конкретный параметр политики, но эти электронные таблицы объединяют их все в одном месте.

Читать: Как сбросить групповую политику по умолчанию.

Таблица административных шаблонов содержит три столбца, которые предоставляют дополнительную информацию о поведении каждого параметра политики, связанного с перезагрузками, выходами из системы и расширениями схемы. Эти столбцы следующие:

- Требуется выход из системы: «Да» в этом столбце означает, что операционная система Windows требует, чтобы пользователь вышел из системы и снова вошел в систему, прежде чем применит описанный параметр политики.

- Требуется перезагрузка: «Да» в этом столбце означает, что операционная система Windows требует перезагрузки перед применением описанного параметра политики.

- Требования к схеме или домену Active Directory: «Да» в этом столбце означает, что перед развертыванием этого параметра политики необходимо расширить схему Active Directory.

- Положение дел: «Новый» в этом столбце означает, что этот параметр не существовал до Windows Server 2012 и Windows 8. Это не означает, что параметр применим только к Windows Server 2012 и Windows 8. См. Столбец «Поддерживается» для определить, к какой операционной системе применяется параметр политики.

Скачать с Microsoft.

Читать: Как искать в групповой политике определенный объект групповой политики в Windows 10.

ОБНОВИТЬ:

- Справочная таблица параметров групповой политики для Windows 10 версии 20H2 можно скачать здесь.

- Справочная таблица параметров групповой политики для Windows 10 v1909 и 1903 г. можно скачать здесь.

- Справочная таблица параметров групповой политики для Windows 10 v1809 можно скачать здесь.

- Справочная таблица параметров групповой политики для Windows 10 v1803 можно скачать здесь.

How to apply a Group Policy Object to individual users or computers

Привет, Хабр! Речь пойдет про групповые политики и Security Filtering. В зависимости от размера вашего домена, его логической структуры и количества OU, инструмент Security Filtering может быть вам очень полезным.

Используя Security Filtering вы можете применить политику к пользователям или к ПК которые расположены разных OU, разместив вашу политику в корне домена и применив фильтр.

Типовая задача для фильтрации это монтирование сетевых папок и принтеров. Но на принтерах и папках все только начинается и заканчивается вашей фантазией.

Читайте под катом, как применять групповые политики к отдельным пользователям/группам, и на что обратить внимание если при использовании Security Filtering ваши политики не работают.

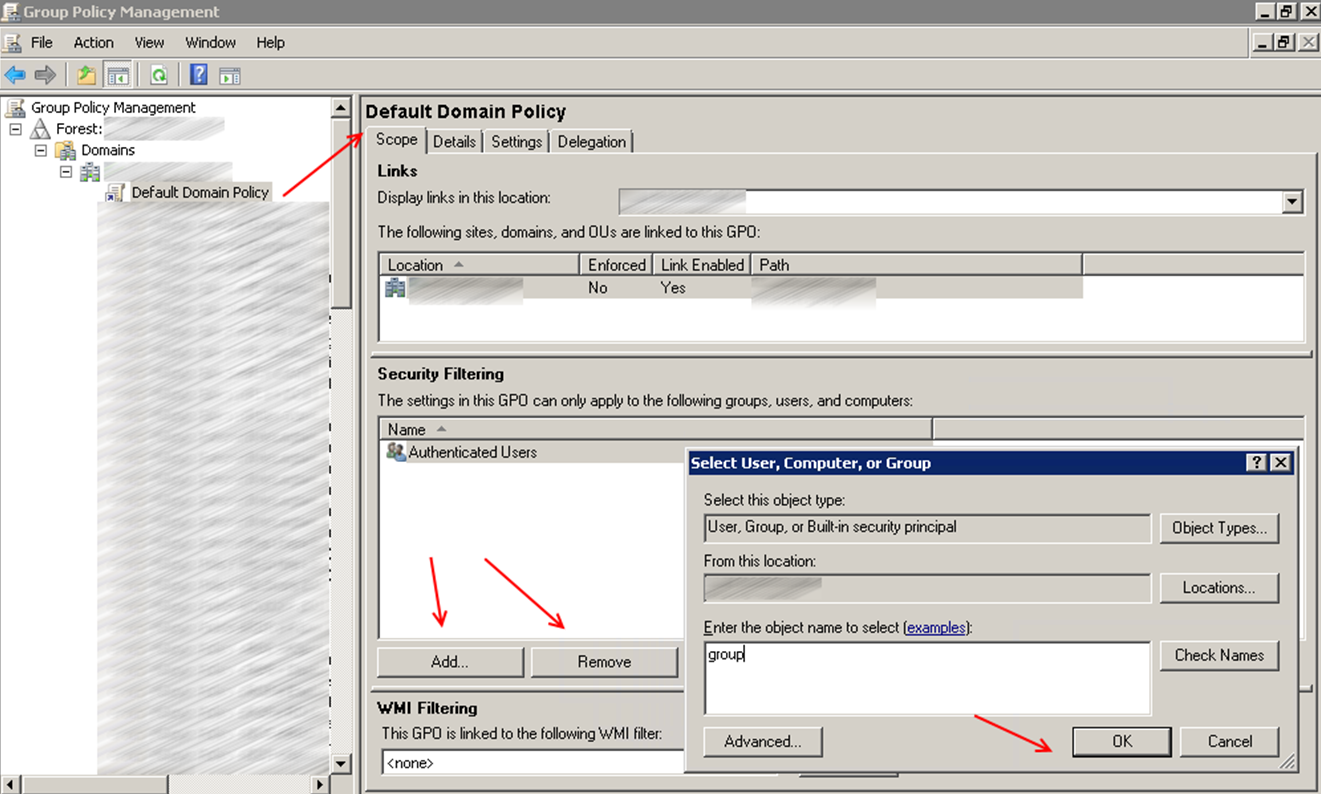

Механизм фильтрации прост, в закладке Security Filtering указаны группы к которым применяется политика, по умолчания политика применяется к группе Authenticated Users. Удалите группу Authenticated Users и укажите группы пользователей или ПК к которым должна применяться ваша политика.

Про проблемы и диагностику

После установки обновлений перестали работать некоторые политики.

Первое что я заметил, перестала работать политика которая монтировала сетевой диск пользователям. Долго я не разбирался и закрыл эту проблему инструментами Item-level targeting, а в настройках Security Filtering вернул стандартную группу Authenticated Users.

Item-level targeting можно использовать только для group policy preferences, и по этому это применимо не во всех случаях.

В чем же причина?

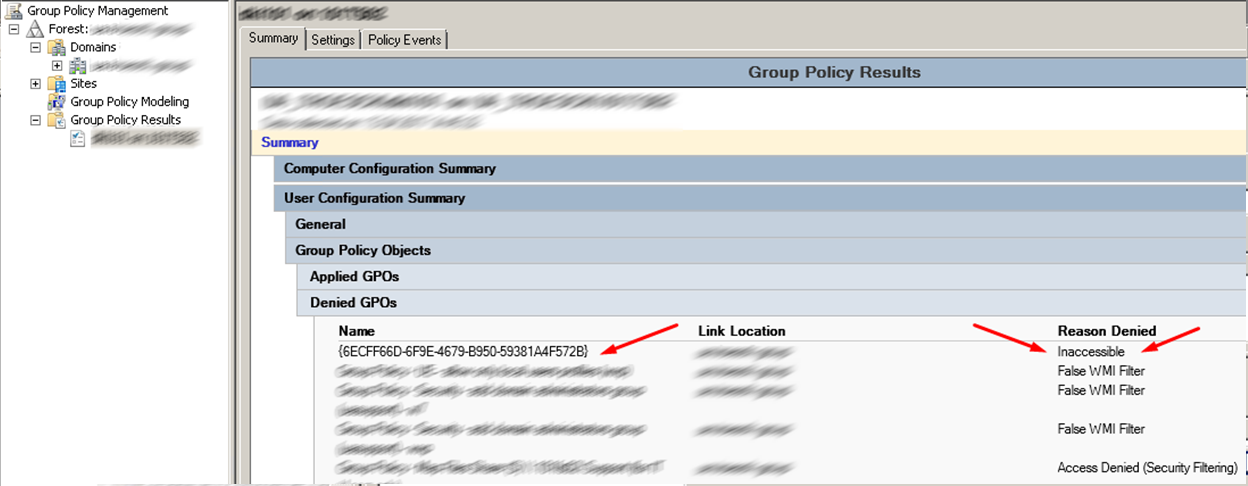

Если запустить визард Group Policy Results видно что политика с фильтром безопасности не применилась из за ошибки Inaccessable.

Решение я нашел на GROUP POLICY CENTRAL, это отличный ресурс посвященный групповым политикам, и на нем есть две статьи посвященных Security Filtering.

Автор пишет о том что нельзя удалять из фильтра безопасности группу Authenticated Users, и рекомендует использовать закладку GPO Delegation Advanced для фильтрации. Также говорится про то что политика будет работать, но микрософт все чаще преподносит сюрпризы своими обновлениями.

You should never do this as this however as this can cause “Inaccessible” (see image below) error messages on Group Policy Objects in the Group Policy Management Console for anyone who is not an Domain Administrator. This happens because you have removed the ability to for the user to read contents GPO but don’t worry this does not mean the policy will be applied to that user.

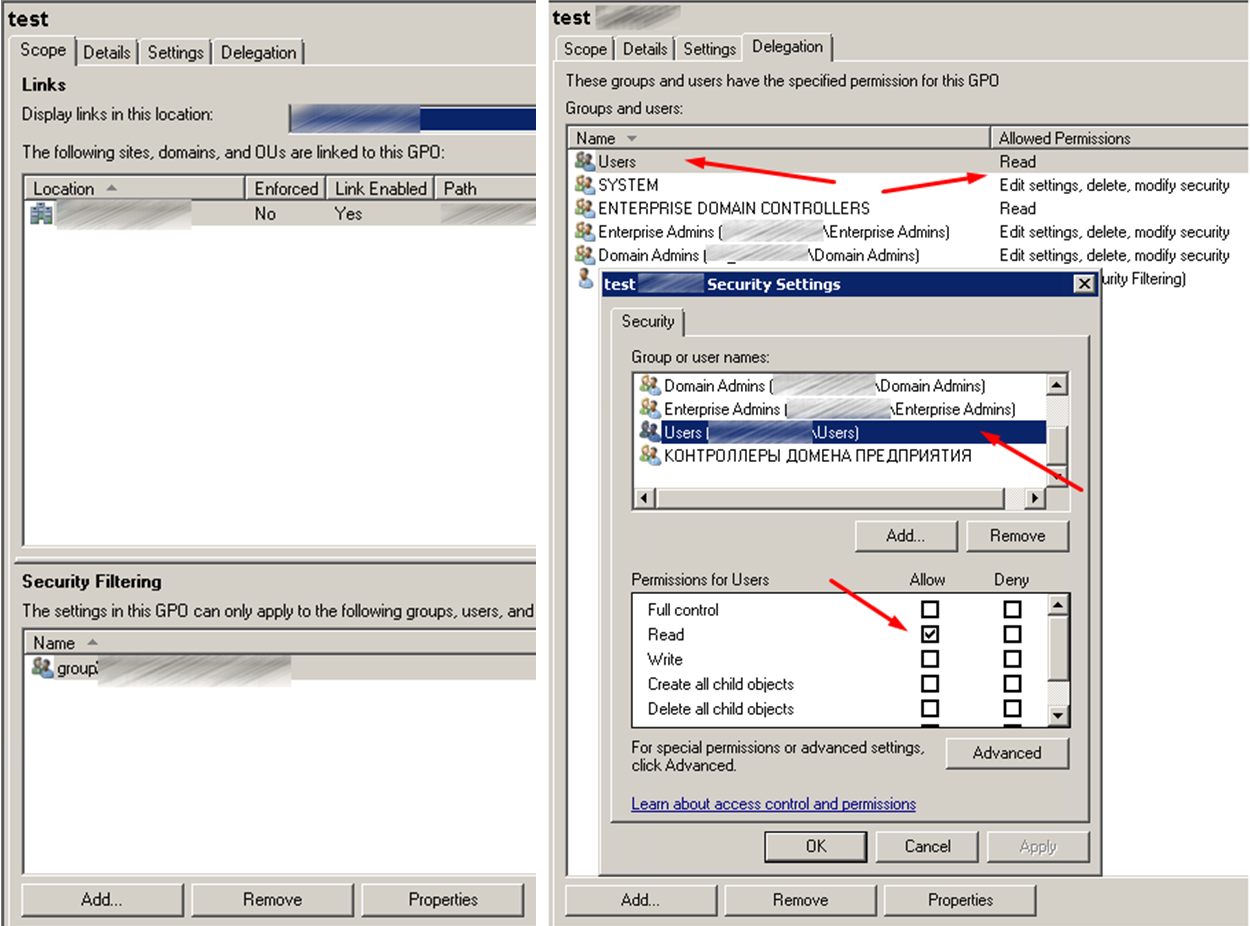

Я решил просто делегировал группе Users права только на чтение.

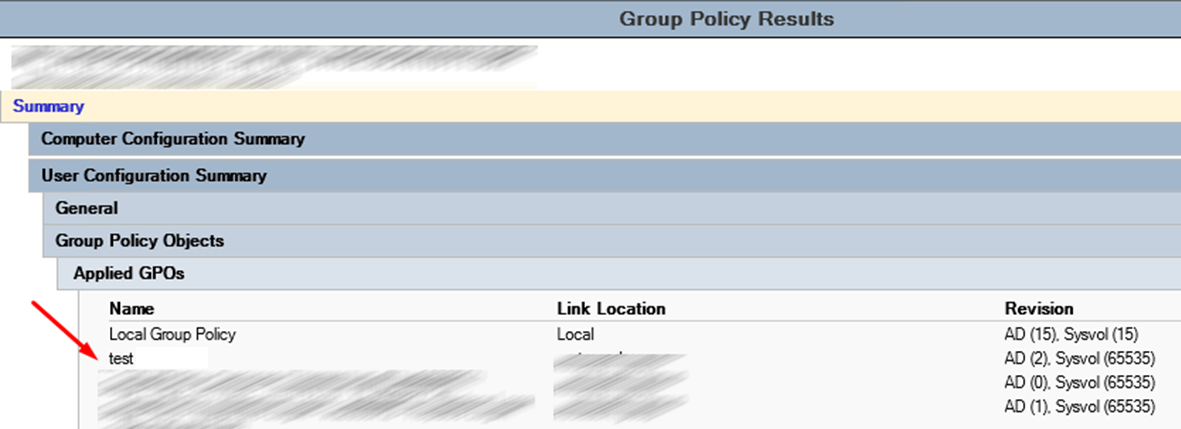

Проверяем Group Policy Results, политика применилась и нормально читается.

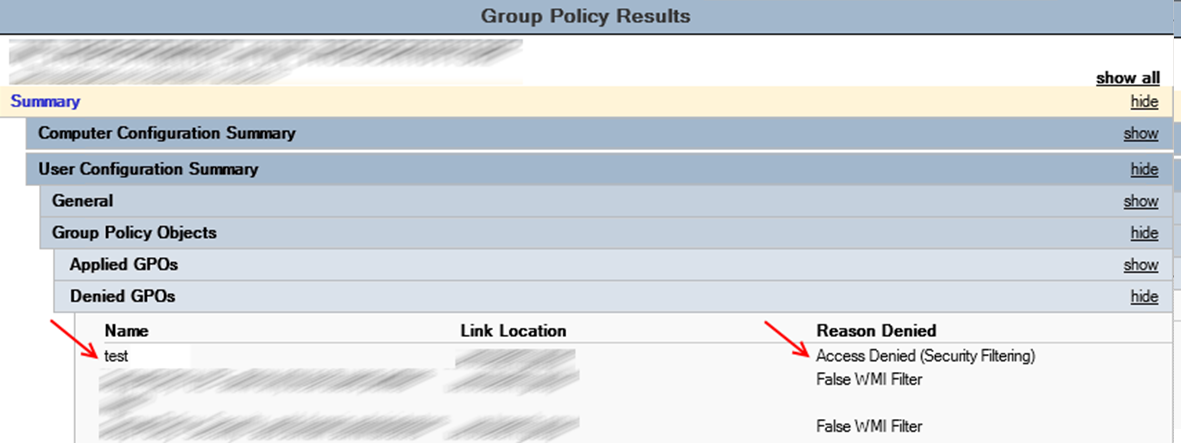

Если исключить пользователя из группы, причина отказа будет Access Denied (Security Filtering), все работает как и задумывалось.

Вот что по поводу проблем с Security Filtering пишут в микрософт

Коллеги из микрософта пишут что нужно предоставить права на чтение группе Authenticated Users или Domain Computers.

Symptoms

All user Group Policy, including those that have been security filtered on user accounts or security groups, or both, may fail to apply on domain joined computers.

Cause

This issue may occur if the Group Policy Object is missing the Read permissions for the Authenticated Users group or if you are using security filtering and are missing Read permissions for the domain computers group.

Resolution

To resolve this issue, use the Group Policy Management Console (GPMC.MSC) and follow one of the following steps:

— Add the Authenticated Users group with Read Permissions on the Group Policy Object (GPO).

— If you are using security filtering, add the Domain Computers group with read permission.

Подробный разбор MS16-072 уже присутствует на хабре — отличная статья

Более опытные коллеги предлагают изменить схему домена. Интересное решение, но я для себя не вижу проблемы руками настроить безопасность объекта групповой политики.

Пару слов про исключения пользователей.

Это отличный инструмент когда вам нужно исключить пользователей или ПК из зоны действия политики.

Пример: Такой политикой на терминальных серверах я скрываю от пользователей локальные диски в проводнике. Политика применяется на стандартную группу Authenticated Users, а в настройках безопасности для группы Administrators назначаю права Denay для Allow Apply group policy.

Так приходится делать потому что применив политику на группу по умолчанию Authenticated Users, вы автоматически применяете ее на всех пользователей, ведь администраторы автоматически являются участниками группы Authenticated Users.

Использование множественной локальной групповой политики

Эта статья является продолжением цикла руководств по групповым политикам операционных систем Windows. В связи с тем, что при помощи групповых политик домена можно управлять настройками всех компьютеров и пользователей, которые входят его состав, у вас может возникнуть вопрос: «Возможна ли реализация настроек групповых политик для отдельных групп и пользователей моего локального компьютера?». В свою очередь, в операционной системе Windows XP локальные политики применяются ко всем группам пользователей, включая администраторов. Теперь оснастка объектов локальной групповой политики позволяет управлять настройками вашего локального компьютера, а также текущего пользователя, которые не входят в состав домена. В операционных системах Windows, начиная с Windows Vista, вы можете это сделать благодаря функционалу «Множественной локальной групповой политики».

Множественная локальная групповая политика (MLGPO) является неким расширением для оснастки «Объекты локальной групповой политики» по отношению ко всем операционным системам, предшествующим Windows Vista. Этот функционал представляет собой набор объектов локальной групповой политики, который обеспечивает управление для компьютеров, групп, а также пользователей, которые не состоят в домене. К набору объектов множественной локальной групповой политики можно отнести следующее:

Политика локального компьютера. Эта политика также известна как «Локальная групповая политика» и является основным объектом для множественной групповой политики. Данная локальная групповая политика применяет параметры политики к компьютеру и всем вошедшим пользователям. Используя этот набор объектов, вы можете изменять как настройки компьютера, так и пользователя, но пользовательские настройки будут применены только к группе администраторов. По существу, этот набор объектов является идентичным тем, которые были в операционной системе Windows XP.

Политика группы «Администраторы» и пользователей, не входящих в группу «Администраторы». В любой операционной системе Windows создаются несколько групп и пользователей по умолчанию. Одной из этих групп является группа «Администраторы». Группа «Администраторы» создается при установке или обновлении системы по умолчанию и в этой группе по умолчанию создается один пользователь – «Администратор». Все пользователи, которые входят в эту группу являются администраторами компьютера. Локальная групповая политика группы «Администраторы» применяет параметры политики пользователя к членам этой группы.

Для всех остальных пользователей, которые не входят в группу «Администраторы» применяется набор объектов локальной групповой политики «Не администраторы».

Политика для отдельных локальных пользователей. Помимо встроенных учетных записей, администраторы систем Windows могут самостоятельно создавать учетные записи с разными правами. При помощи функционала множественной групповой политики вы можете управлять настройками для определённой учетной записи.

Открытие оснастки «Множественная локальная групповая политика»

Как таковой, оснастки «Множественная локальная групповая политика» не существует. Для того чтобы воспользоваться этим функционалом вам нужно выполнить следующие действия:

- Откройте «Консоль управления MMC». Для этого нажмите на кнопку «Пуск», в поле поиска введите mmc, а затем нажмите на кнопку «Enter»;

- Откроется пустая консоль MMC. В меню «Консоль» выберите команду «Добавить или удалить оснастку» или воспользуйтесь комбинацией клавиш Ctrl+M;

- В диалоге «Добавление и удаление оснасток» выберите оснастку «Редактор объектов групповой политики» и нажмите на кнопку «Добавить»;

- Для того чтобы выбрать нужный объект групповой политики, в появившемся диалоге «Выбор объекта групповой политики» нажмите на кнопку «Обзор»;

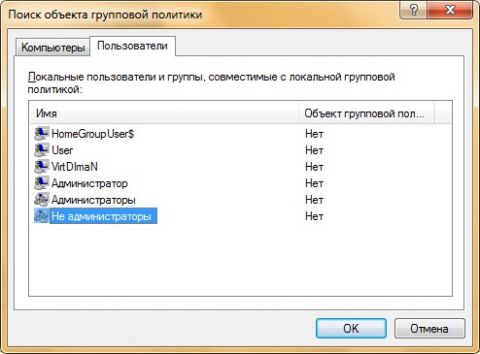

- В диалоге «Поиска объекта групповой политики» перейдите на вкладку «Пользователи» и выберите объект, над которым будут проводиться настройки групповой политики, например «Не администраторы»;

Как видно на следующем скриншоте, для этого объекта вы можете настраивать только узел «Конфигурация пользователя»:

Если вы планируете и в дальнейшем проводить настройки для выбранного объекта, то вам понадобится сохранить текущую оснастку. Для этого в меню «Файл» выберите команду «Сохранить как». В появившемся диалоге «Сохранить как» выберите папку, в которую должен быть сохранен файл. По умолчанию выбрана папка %USERPROFILE%AppDataRoamingMicrosoftWindowsStart MenuProgramsAdministrative Tools. Если требуется сохранить файл оснастки в новой папке, то ее можно создать непосредственно из этого диалога, используя контекстное меню или кнопку «Создание новой папки» на панели действий. В поле «Имя файла» введите имя и нажмите на кнопку «Сохранить».

Примеры использования множественной локальной групповой политики

В следующих примерах вы узнаете, как используется множественная локальная групповая политика для всех четырех ее объектов.

Политика локального компьютера

В этом примере проиллюстрирован способ настройки объекта политики локального компьютера. Использование этого объекта ничем не отличается от действий, выполняемых при помощи оснастки «Редактор локальной групповой политики». Соответственно, для этого объекта доступны оба узла групповых политик – «Конфигурация компьютера» и «Конфигурация пользователя».

Используя политику локального компьютера, запретим всем пользователям вашего локального компьютера открывать редактор системного реестра, а также использовать командную строку. Для этого выполните следующее:

- Откройте объект политики локального компьютера;

- Откройте узел Конфигурация пользователяАдминистративные шаблоныСистема;

- Откройте параметр «Запретить использование командной строки» и выберите опцию «Включить» и в раскрывающемся списке параметров команду «Да». При необходимости введите комментарий. Нажмите кнопку «Применить», а затем кнопку «Следующий параметр»;

- В диалоговом окне настроек параметра «Запретить доступ к средствам редактирования реестра» выберите опцию «Включить» и в раскрывающемся списке параметров команду «Да».

- Нажмите на кнопку «ОК».

Перезагрузите компьютер для проверки параметров.

После перезагрузки, для того чтобы проверить результат настройки групповой политики локального компьютера, выполните следующие действия:

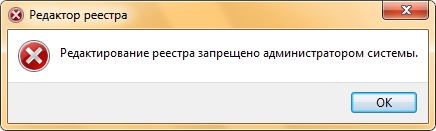

- Попробуйте открыть редактор системного реестра. Для этого нажмите на кнопку «Пуск», в поле поиска введите regedit, а затем нажмите на кнопку «Enter». Вместо открытия приложения вы увидите следующее предупреждение:

Локальная групповая политика группы «Администраторы»

Из этого примера вы увидите, как действуют настройки объектов набора локальной групповой политики группы «Администраторы». Этот набор объектов действует только на те учетные записи, которые являются членами группы «Администраторы». В этом примере, используя локальную групповую политику группы «Администраторы добавьте в меню «Пуск» команду «Выполнить» и отключите «Windows Media Center». Для этого выполните следующие действия:

- Запустите объект локальной групповой политики группы «Администраторы»;

- Разверните узел Конфигурация пользователяАдминистративные шаблоныМеню «Пуск» и панель задач;

- Откройте параметр «Добавить команду «Выполнить» в меню «Пуск»», в открывшемся диалоговом окне выберите опцию «Включить». При необходимости введите комментарий, затем нажмите на кнопку «ОК»;

- Разверните узел Конфигурация пользователяАдминистративные шаблоныКомпоненты WindowsWindows Media Center;

- Откройте параметр «Не запускать Windows Media Center», в открывшемся диалоге выберите опцию «Включить». При необходимости введите комментарий, затем нажмите на кнопку «ОК».

Перезагрузите компьютер для проверки параметров.

После перезагрузки компьютера, для того чтобы проверить результат настройки групповой политики группы «Администраторы», войдите в систему под учетной записью, которая состоит в группе «Администраторы». Нажмите на кнопку «Пуск» для открытия меню. Как показано на следующем скриншоте, в меню появилась команда «Выполнить», причем, эта ссылка есть в меню «Пуск», независимо от того, установлен ли в диалоговом окне «Настройка меню «Пуск»» флажок на опции «Команда «Выполнить»» или нет.

Локальная групповая политика пользователей, не входящих в группу администраторов

Из этого примера вы узнаете, как можно настроить групповые политики для пользователей, которые не входят в группу «Администраторы». Для того чтобы выполнить действия, которые описаны в следующей процедуре, у вас должна быть учетная запись обычного пользователя. Способы создания учетных записей пользователей были расписаны в статье «Работа с учетными записями пользователей в Windows 7 — подробное руководство (Часть 1)». В этом примере, используя локальную групповую политику для пользователей, которые не входят в группу администраторы, отключим в браузере Internet Explorer вкладки «Дополнительно», «Безопасности», «Программы» и «Подключение», а также включим ClearType и анимацию для веб-страниц. Для этого выполните следующие действия:

- Запустите объект локальной групповой политики для пользователей, которые не входят в группу администраторы;

- Разверните узел Конфигурация пользователяАдминистративные шаблоныКомпоненты WindowsInternet ExplorerПанель управления браузером;

- Откройте параметр «Отключить вкладку «Безопасности»». В открывшемся диалоговом окне выберите опцию «Включить». При необходимости введите комментарий, затем нажмите на кнопку «ОК»;

- Повторите эти действия для следующих параметров: «Отключить вкладку «Дополнительно»», «Отключить вкладку «Программы»» и «Отключить вкладку «Подключения»»;

- Разверните узел «Конфигурация пользователяАдминистративные шаблоныКомпоненты WindowsInternet ExplorerПанель управления браузеромВкладка «Дополнительно»;

- Откройте параметр «Включить ClearType», в открывшемся диалоговом окне выберите опцию «Включить». При необходимости введите комментарий, затем нажмите на кнопку «ОК».

- Повторите эти действия для параметра «Показывать анимацию на веб-страницах».

Перезагрузите компьютер для проверки параметров.

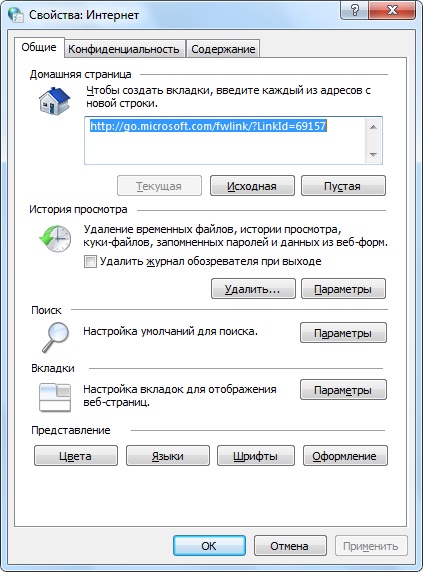

После перезагрузки компьютера, для того чтобы проверить результат настройки групповой политики пользователей, не входящих в группу «Администраторы», войдите в систему под учетной записью, которая не состоит в группе «Администраторы». Откройте «Свойства обозревателя» веб-браузера Internet Explorer. Как видите на следующем скриншоте, вкладки, которые были отключены при помощи групповых политик не отображаются. Причем, открыв этот же диалог под учетной записью, которая входит в группу «Администраторы» все отключенные выше вкладки будут отображаться.

Локальная групповая политика для отдельного пользователя

Этот пример показывает способ настройки параметров групповой политики для определенного пользователя, который есть на вашем компьютере. В этом примере, мы укажем для пользователя конкретную визуальную тему и запретим изменять все параметры окна персонализации. Для этого выполните следующие действия:

- Выберите в диалоге «Поиск групповой политики» оснастки групповой политики консоли управления ММС любого пользователя, созданного на вашем компьютере;

Перезагрузите компьютер для проверки параметров.

После перезагрузки, зайдите в систему под учетной записью того пользователя, для которого вы изменяли параметры групповой политики. Зайдите в окно «Персонализация». Как видно на следующем скриншоте, под этой учетной записью у вас нет прав для изменения текущих настроек, причем у всех остальных учетных записей вашего компьютера на выполнение этих действия права остаются.

Удаление объектов локальной групповой политики

В некоторых случаях, перед вами может стоять необходимость удаления объектов локальной групповой политики. Вы можете удалить любой из четырех существующих наборов объектов локальной групповой политики. Удалить их вы можете следующим образом:

- Войдите в систему под учетной записью, которая создавалась при инсталляции операционной системы;

- Откройте «Консоль управления MMC». Для этого нажмите на кнопку «Пуск», в поле поиска введите mmc, а затем нажмите на кнопку «Enter»;

- Откроется пустая консоль MMC. В меню «Консоль» выберите команду «Добавить или удалить оснастку» или воспользуйтесь комбинацией клавиш Ctrl+M;

- В диалоге «Добавление и удаление оснасток» выберите оснастку «Редактор объектов групповой политики» и нажмите на кнопку «Добавить»;

- Для того чтобы выбрать нужный объект групповой политики, в появившемся диалоге «Выбор объекта групповой политики» нажмите на кнопку «Обзор»;

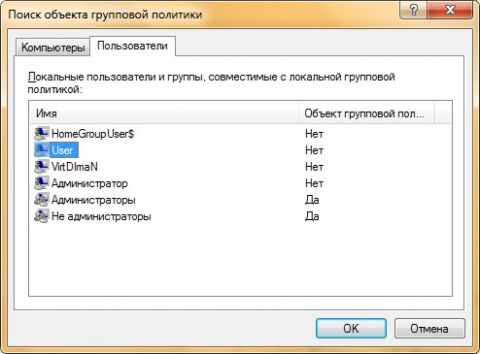

- В диалоге «Поиска объекта групповой политики» перейдите на вкладку «Пользователи», где из контекстного меню политики, которую нужно удалить выберите команду «Удалить объект групповой политики»;

- В диалоге с предупреждением нажмите на кнопку «Да»;

Заключение

В данной статье рассмотрен вопрос применения и настройки «Множественной локальной групповой политики». Множественная локальная групповая политика (MLGPO) является неким расширением для оснастки «Объекты локальной групповой политики» по отношению ко всем операционным системам, предшествующим Windows Vista. Используя инструкции данной статьи, вы научились открывать оснастку «Множественная локальная групповая политика», познакомились с примерами использования множественной локальной групповой политики. В описанных выше примерах вы узнали, как используется множественная локальная групповая политика для всех четырех ее объектов: политики локального компьютера, локальной групповой политики группы «Администраторы», локальной групповой политики пользователей, не входящих в группу администраторов, а также локальной групповой политики для отдельного пользователя. Ознакомившись с инструкцией удаления объектов локальной групповой политики, вы можете удалить любой из четырех существующих наборов объектов локальной групповой политики

Как применить групповую политику к группе пользователей

Создай групповую политику домена,

в редакторе групповой политики на вкладке Delegation жмешь кнопку Advanced, открывается окно Security Settings,

группе «Прошедшие проверку» снимаешь галку «Применение групповой политики»,

добавляешь нужную группу безопасности,

выставляешь права Чтение и Применение групповой политики.

На клиентском ПК делаем

и убеждаемся что политика применяется на пользователя (члена этой группы безопасности).