Защите важной информации, не подлежащей разглашению, приходится уделять большое внимание как частным лицам, так и многим фирмам. Утечка секретных сведений оборачивается потерей клиентов и снижением доходов. Злоумышленники могут овладеть ценной информацией, нанести урон репутации граждан, получить доступ к банковским счетам, частным и государственным секретным документам. Для защиты конфиденциальной информации, предотвращения ее использования в незаконных или преступных целях используют технические средства.

Информационная безопасность и ее особенности

Конфиденциальной информацией считаются персональные данные граждан, секреты коммерческой деятельности фирм, служебные и государственные тайны, материалы судопроизводства.

Охрана конфиденциальной информации подразумевает проведение мероприятий по физической и технической защите секретных материалов. Безопасность достигается путем ограничения доступа к секретным данным, сохранения их достоверности и целостности в процессе работы с уязвимой информацией.

Существует несколько возможных каналов утечки ценной информации. Прямые каналы утечки информации – это непосредственное копирование важных документов или нарушение коммерческой тайны.

К косвенным относят:

- потерю или кражу устройств – носителей информации;

- неправильную утилизацию данных, подлежащих уничтожению;

- дистанционное прослушивание или фотографирование документов с секретной информацией;

- радиоперехват сообщений.

Виновниками разглашения персональной информации зачастую становятся социальные сети. Нередко в Интернет попадают материалы с информацией о личной жизни, семейных тайнах граждан. Мошенники могут получить доступ к электронным кошелькам. Чтобы защищиться, приходится использовать сложные пароли и принимать другие меры безопасности.

Существуют различные приемы похищения информации: акустические (подслушивание), оптические (видеосъемка). Для перехвата данных могут быть использованы электромагнитные, электронные и другие устройства.

Для компаний, нуждающихся в защите ценной информации, разработаны специальные системы защиты информации класса DLP (Data Loss Prevention). С их помощью можно узнать, кто работал с секретной информацией и куда ее передал. Оценивается степень защищенности информации и риск утечки.

Как обеспечивается безопасность

Для сохранения конфиденциальных сведений от разглашения используются следующие приемы:

1. Сертификация данных. При разработке мер по защите информации учитывают требования нормативных документов. В них регламентируются средства, обеспечивающие конфиденциальность данных. Сертификация – это проверка соответствия защитных мер установленным нормам работы с секретной информацией.

2. Лицензирование – выдача разрешения на определенный вид деятельности или использование изобретения. Если дело касается информации, не подлежащей разглашению, осуществляется контроль за соблюдением условий и требований конфиденциальности, оговоренных в лицензии.

3. Категорирование – разделение объектов на категории секретности и с учетом опасности утечки данных при работе с секретной информацией.

4. Аттестация – проверка помещений, в которых хранятся конфиденциальные материалы, на соответствие требованиям безопасности и наличие необходимых технических средств.

Руководители компаний, владеющих секретной информацией, должны иметь перечень сведений, не подлежащих разглашению, а также поименный список лиц, имеющих допуск к таким материалам. При приеме на работу новых сотрудников предупреждают о недопустимости разглашения служебной информации и о грозящей ответственности.

Если дело не касается государственных тайн, руководители предприятий сами устанавливают степень конфиденциальности информации, а также выбирают методики и средства ее защиты. При этом руководство берет на себя ответственность за неправильное обращение с ценной информацией и определяет возможные последствия. Все мероприятия по информационной защите осуществляются в соответствии с федеральным законом и указами президента Российской Федерации.

Элементы информационной безопасности

Для эффективной защиты информации проводится комплекс правовых, организационных, программно-аппаратных, инженерно-технических и криптографических мероприятий.

Правовые действия

Контролируется соблюдение юридических норм информационной безопасности, устанавливаются правовые отношения между фирмой, владеющей ценной информацией, и государством. С помощью служебных проверок выявляются факты разглашения информации персоналом.

Проверяется наличие документов, касающихся заключения трудовых соглашений, контрактов, инструкций по работе с секретной информацией.

Проводится работа с персоналом по поводу ответственности за несанкционированное уничтожение документов с важной информацией, передачу ложных сведений, разглашение служебных тайн.

Новым сотрудникам разъясняют особенности информационной безопасности и требования конфиденциальности. При подписании контракта берется письменное согласие на соблюдение ограничений и правил обращения со служебной информацией.

Организационные меры

Включают действия, направленные на обеспечение безопасного режима работы фирмы, пользующейся секретной информацией:

- Создание службы безопасности. Назначение конкретного лица, ответственного за выдачу материалов сотрудникам, пользующимся конфиденциальной информацией. Обеспечение охранных служб необходимыми программами защиты информации;

- Составление списка особо важных бумажных и электронных документов, а также перечня материалов с ценной информацией;

- Введение разрешительной системы допуска сотрудников к материалам разной степени секретности, осуществление контрольных проверок обращения с засекреченной информацией;

- Разработка методик отбора персонала для работы с секретами, знакомство работников с инструкциями по использованию и защите секретной информации;

- Предупреждение возможности случайного или умышленного нарушения сотрудниками установленного порядка работы с конфиденциальной информацией;

- Разработка системы защиты важных сведений во время проведения совещаний, мероприятий по обмену информацией с представителями другой организации, встреч со СМИ и т. д.;

- Проверка помещений, предназначенных для работы, требующей обмена секретной информацией, проведение лицензирования средств, обеспечивающих конфиденциальность, сертификация средств обработки конфиденциальных данных;

- Введение пропускного режима, внедрение методик идентификации сотрудников и посетителей. Обеспечение охраны территории, оборудования и персонала, владеющего ценной информацией;

- Создание инструкций по защите секретных материалов при возникновении экстремальных ситуаций;

- Организация эффективной защиты компьютеров, локальных сетей, а также управление всей системой информационной безопасности и оценка эффективности принятых мер.

Инженерно-технические мероприятия

Охрана конфиденциальной информации осуществляется с помощью дорогостоящих технических средств и специальной аппаратуры. Это позволяет предотвратить незаконное похищение и рассекречивание сведений злоумышленниками. Организации, владеющие важной информацией, оснащаются приборами слежения и прослушивания.

К инженерно-техническим мерам безопасности относятся:

- Установка ограждений, решеток, стальных дверей с кодовыми замками, а также использование идентификационных карт, оборудование сейфов;

- Устройство сигнализации (в том числе противопожарной). Установка электронных средств оповещения о проникновении на объект посторонних лиц и попытке завладения секретной информацией;

- Применение аппаратуры для обнаружения подслушивающих устройств, скрытых видеокамер и других разведывательных приспособлений;

- Установка приспособлений, обеспечивающих защиту важных документов и материалов при попытке их выноса за территорию предприятия;

- Использование программно-аппаратных способов защиты информации, хранящейся в компьютерах и других электронных устройствах. При этом используются программы идентификации, аутентификации, аудита и специальные методики передачи информации (туннелирование, шифрование). Программы позволяют входить в информационную систему только тем сотрудникам, которые владеют специальными кодами и паролями. Проводится биометрическая идентификация. Фиксируется время входа в систему и пользования секретной информацией. В случае обнаружения несанкционированного проникновения в информационную систему программа автоматически перекрывает доступ к материалам.

Криптографические приемы

Производится разработка секретных кодов и паролей доступа в информационную систему предприятий, имеющих дело с особо ценной информацией. При передаче сведений используется специальный криптографический ключ. Он представляет собой последовательность символов, которые используются для шифрования и расшифровки цифровых подписей, тайных сообщений и кодов.

Для сохранения в тайне конфиденциальной информации, передаваемой открытым способом (по почте, факсу, незащищенным интернет-каналам) вырабатываются условия взаимного доверия.

Пример

Лицо А по интернет-переписке общается с лицом Б. При этом Б должен быть уверен, что сообщения с интересующей его информацией приходят именно от А. Они договариваются о секретном пароле – слове, которое должно содержаться в тексте сообщения. Посторонний человек не знает о договоренности, поэтому его сообщениям Б не доверяет.

При обмене служебной информацией пароль для входа в информационную систему передается с помощью специальных криптографических методов и программ. Такая методика может быть использована также при сообщении сведений по телефону или радио.

К криптографическим мерам обеспечения информационной безопасности относятся также:

- Создание идентификационных магнитных карт или устройств биометрической идентификации сотрудников, имеющих разрешение на знакомство с секретной информацией;

- Разработка методик подтверждения подлинности идентификационных данных (аутентификации) посредством использования пин-кодов, смарт-карт, личных цифровых подписей;

- Внедрение методов экранирования сообщений. Из всего объема засекреченной информации работникам предоставляется доступ только к определенным сведениям, а остальные «экранируются»;

- Разработка системы ограничения посещаемости помещений, в которых находятся документы с секретной информацией. Устанавливаются кодовые замки, используются личные магнитные карты.

Выбор методик

Объем мер, предпринимаемых для сохранности конфиденциальной информации, зависит от особенностей работы организации, размеров бизнеса, степени важности и секретности сведений, которыми она владеет.

В небольшой фирме для предотвращения утечки конфиденциальных сведений достаточно установить порядок их обработки и хранения, а также ограничить доступ персонала к охраняемой информации. Необходимо правильно организовать работу с персоналом, проводить инструктаж по обращению с важной информацией. Важно анализировать и контролировать организационные действия, направленные на предотвращение утечки конфиденциальных сведений.

В крупных организациях используется комплексная многоуровневая система засекречивания материалов. Используемые методы и средства периодически обновляют, чтобы их не смогли распознать злоумышленники.

В список сотрудников, имеющих доступ к засекреченным материалам, не включаются лица-разработчики системы безопасности и соответствующих компьютерных программ.

Для передачи секретной коммерческой информации через Интернет используются защищенные каналы связи. Данные передаются в зашифрованном или замаскированном виде.

Порядок обеспечения информационной безопасности

При осуществлении защиты засекреченной информации соблюдается следующий порядок действий:

- Составляется перечень коммерческих тайн и сведений, не подлежащих разглашению. При этом учитывается необходимость проведения охранных мероприятий в смежной организации, имеющей доступ к подобным сведениям;

- Разрабатываются способы хранения информации (использование электронных носителей, бумажных документов, технических средств обработки). Выделяются помещения и оборудование для хранения документов с ценной информацией, составляется список ответственных лиц;

- Проверяется эффективность принятых мер.

***

Повышение информационной безопасности требует проведения комплексных мероприятий с использованием сложных технических устройств. Необходимо правильно оценивать степень риска утечки информации и принимать адекватные меры, чтобы не допустить похищения сведений, которые могут быть использованы в незаконных и преступных целях. Важно постоянно анализировать эффективность информационной защиты и совершенствовать методику ее проведения.

27.03.2020

Законы рынка диктуют предпринимателям свои правила. В результате субъектам экономической деятельности для того, чтобы «удержаться на плаву» необходимо позаботиться о сохранности конфиденциальной информации своего бизнеса. К такой информации относятся коммерческие сведения о компании, технологические разработки и информационные ресурсы, которые могут оказать серьезное влияние на жизнедеятельность и конкурентоспособность организации.

Данный вопрос встает особенно остро для предприятий, работающих в финансовой сфере (банки, промышленные группы, финансовые корпорации и т.д.). Сложность сохранения конфиденциальной информации в таких компаниях связана с тем, что они имеют разветвленную сеть филиалов, которые нередко располагаются в разных уголках страны.

Что собой представляет конфиденциальная информация с точки зрения закона?

Понятие «коммерческая тайна» на данный момент определено ст. 139 ГК РФ. Согласно данному закону конфиденциальной считается информация, которая несет собой потенциальную или действительную коммерческую ценность по причине ее сокрытия от посторонних лиц. Такие сведения о компании обычно являются закрытыми от большего штата сотрудников предприятия.

При этом следует учитывать, что с 1.01.2008 г. в силу вступила часть IV ГК РФ, в которой присутствует отдельная глава №75 «Право организации на секрет производства (ноу-хау)». После вступления этого документа в законную силу ст. 139 была исключена из Гражданского Кодекса России. Одновременно с этим в силу вступила новая редакция ФЗ «О коммерческой тайне» (от 18.12.2006 г. №231-ФЗ). Несмотря на то, что ст. 139 была исключена из ГК РФ, правовое регулирование данного института не меняется с 1.01.2008г.

Надежная защита конфиденциальной информации – залог успеха каждой компании!

Первое, что следует сделать для защиты важной коммерческой информации – это правильно определить ее состав. Данный фактор определяется руководством компании. К этой категории нельзя относить сведения, которые по закону не считаются коммерческой тайной, а именно:

- условия труда персонала;

- безопасность пищевых продуктов;

- данные о нарушениях законодательства и т.д.

Все сотрудники должны быть оповещены о том, какая именно информация считается конфиденциальной. Также они должны знать, какая ответственность предполагается за разглашение коммерческой тайны третьим лицам (административная, уголовная или увольнение с пометкой в характеристике).

Для защиты конфиденциальной информации предпринимаются следующие меры:

- Определение порядка доступа к данным, а также правила обращения с информацией;

- Нанесение на все электронные носители и бумажные документы грифа «Коммерческая информация»;

- Правовое регулирование и контроль использования информации;

- Охрана офисов и организация учета сотрудников, работающих с конфиденциальной информацией;

- Разработка контрольных мероприятий с целью проверки соблюдения персоналом организации действующих в ней правил и положений.

Для повышения степени защиты коммерческих сведений нередко используются системы видеонаблюдения. Такие устройства ведут запись всего происходящего в реальном времени. В любой момент цифровой носитель можно использовать для подтверждения или опровержения подозрений в отношении того или иного сотрудника. Дополнительно можно ввести запрет на использование любых электронных гаджетов (в первую очередь мобильных телефонов) при работе с коммерческой информацией.

Защита конфиденциальной информации силами сотрудников ЧОП

Исходя из вышесказанного, услуги по охране объектов и сохранности конфиденциальной информации компании целесообразно поручить компетентным специалистам. ЧОП «Статус» готов встать на защиту вашей компании и предпринять все меры, направленные на сохранность важной деловой информации вашего бизнеса.

Наше предприятие работает в режиме коммерческой тайны, что определено отдельным положением договора на оказание услуг. Помимо договора сотрудники ЧОП также подписывают обязательства о неразглашении коммерческой тайны.

Наши специалисты изучат специфику и особенности деятельности вашей организации. Они определят информацию, которая представляет собой коммерческую тайну, а также разработают меры по ее сохранности.

1. Меры по охране конфиденциальности информации, принимаемые ее обладателем, должны включать в себя:

1) определение перечня информации, составляющей коммерческую тайну;

2) ограничение доступа к информации, составляющей коммерческую тайну, путем установления порядка обращения с этой информацией и контроля за соблюдением такого порядка;

3) учет лиц, получивших доступ к информации, составляющей коммерческую тайну, и (или) лиц, которым такая информация была предоставлена или передана;

4) регулирование отношений по использованию информации, составляющей коммерческую тайну, работниками на основании трудовых договоров и контрагентами на основании гражданско-правовых договоров;

5) нанесение на материальные носители, содержащие информацию, составляющую коммерческую тайну, или включение в состав реквизитов документов, содержащих такую информацию, грифа «Коммерческая тайна» с указанием обладателя такой информации (для юридических лиц — полное наименование и место нахождения, для индивидуальных предпринимателей — фамилия, имя, отчество гражданина, являющегося индивидуальным предпринимателем, и место жительства).

(п. 5 в ред. Федерального закона от 11.07.2011 N 200-ФЗ)

(см. текст в предыдущей редакции)

2. Режим коммерческой тайны считается установленным после принятия обладателем информации, составляющей коммерческую тайну, мер, указанных в части 1 настоящей статьи.

3. Индивидуальный предприниматель, являющийся обладателем информации, составляющей коммерческую тайну, и не имеющий работников, с которыми заключены трудовые договоры, принимает меры по охране конфиденциальности информации, указанные в части 1 настоящей статьи, за исключением пунктов 1 и 2, а также положений пункта 4, касающихся регулирования трудовых отношений.

4. Наряду с мерами, указанными в части 1 настоящей статьи, обладатель информации, составляющей коммерческую тайну, вправе применять при необходимости средства и методы технической защиты конфиденциальности этой информации, другие не противоречащие законодательству Российской Федерации меры.

5. Меры по охране конфиденциальности информации признаются разумно достаточными, если:

1) исключается доступ к информации, составляющей коммерческую тайну, любых лиц без согласия ее обладателя;

2) обеспечивается возможность использования информации, составляющей коммерческую тайну, работниками и передачи ее контрагентам без нарушения режима коммерческой тайны.

6. Режим коммерческой тайны не может быть использован в целях, противоречащих требованиям защиты основ конституционного строя, нравственности, здоровья, прав и законных интересов других лиц, обеспечения обороны страны и безопасности государства.

Оглавление:

Защита конфиденциальной информации (сведений конфиденциального характера)

Автор статьи:

Для создания эффективной системы защиты информации, компании необходимо определить степень важности различных типов данных, знать, где они хранятся, каким образом и кем обрабатываются и как уничтожаются в конце жизненного цикла. Без этого будет сложно предотвратить утечку конфиденциальных данных и обосновать финансовые расходы на защиту информации.

Нормативной основой для понятия «конфиденциальности» информации являются:

- Статья 23, 24 Конституции РФ;

- Статья 727 Гражданского кодекса РФ;

- Федеральный закон № 149-ФЗ «Об информации, информационных технологиях и о защите информации»;

- Федеральный закон № 152-ФЗ «О персональных данных»;

- Федеральный закон № 98-ФЗ «О коммерческой тайне»;

- ГОСТ Р 50922-2006 «Защита информации. Основные термины и определения».

Категории информации по степени конфиденциальности

Информация, используемая в предпринимательской и иной деятельности весьма разнообразна. Вся она представляет различную ценность для организации и ее разглашение может привести к угрозам экономической безопасности различной степени тяжести. Боязнь лишиться таких активов заставляет компании создавать иные формы системы защиты, в том числе и организационную, а главное – правовую.

В связи, с чем информация разделяется на три группы:

- Первая – несекретная (или открытая), которая предназначена для использования как внутри Организации, так и вне нее.

- Вторая – для служебного пользования (ДСП), которая предназначена только для использования внутри Организации. Она подразделяется, в свою очередь, на две подкатегории:

- Доступная для всех сотрудников Организации;

- Доступная для определенных категорий сотрудников Организации, но данная информация может быть передана в полном объеме другому сотруднику для исполнения трудовых обязанностей.

- Третья – информация ограниченного доступа, которая предназначена для использования только специально уполномоченными сотрудниками Организации и не предназначена для передачи иным сотрудникам в полном объеме или по частям.

Информация второй и третьей категории является конфиденциальной.

Примерный перечень конфиденциальной информации:

- Информация, составляющая коммерческую тайну – сведения любого характера (производственные, технические, экономические, организационные и другие), в том числе о результатах интеллектуальной деятельности в научно-технической сфере, а также сведения о способах осуществления профессиональной деятельности, которые имеют действительную или потенциальную коммерческую ценность в силу неизвестности их третьим лицам;

- Банковская тайна – сведения об операциях, о счетах и вкладах организаций – клиентов банков и корреспондентов;

- Иные виды тайн: адвокатская тайна, нотариальная тайна, тайна переписки и т.д.;

- Информация, имеющая интеллектуальную ценность для предпринимателя – техническая, технологическая: методы изготовления продукции, программное обеспечение, производственные показатели, химические формулы, результаты испытаний опытных образцов, данные контроля качества и т.п. и деловая: стоимостные показатели, результаты исследования рынка, списки клиентов, экономические прогнозы, стратегия действий на рынке и т.п.

Уровни защиты информации

Для принятия правильных мер, следует точно определить уровень защиты информации.

Можно выделить три уровня системы защиты конфиденциальной информации:

-

- Правовой уровень защиты информации основывается на нормах информационного права и предполагает юридическое закрепление взаимоотношений фирмы и государства по поводу правомерности использования системы защиты информации;

- Организационный защиты информации содержит меры управленческого, ограничительного и технологического характера, определяющие основы и содержание системы защиты, побуждающие персонал соблюдать правила защиты конфиденциальной информации фирмы;

- Технический, который состоит из:

- Инженерно-технический элемент системы защиты информации

- Программно-аппаратный элемент системы защиты информации

- Криптографический элемент системы защиты информации

Важным моментом также являются не только установление самого перечня конфиденциальной информации, но и порядка ее защиты, а также порядка её использования.

Очень важно отразить в Политике информационной безопасности организации перечень конфиденциальной информации.

В соответствии со ст. 10 Закона N 98-ФЗ меры по охране конфиденциальности информации, принимаемые ее обладателем, должны включать в себя:

- определение перечня данных, составляющих коммерческую тайну;

- ограничение доступа к таким сведениям путем установления порядка обращения с ними и контроля за соблюдением этого порядка;

- организацию учета лиц, получивших доступ к конфиденциальной информации, или лиц, которым она была предоставлена;

- регулирование отношений по использованию данных, составляющих коммерческую тайну, работниками на основании трудовых договоров и контрагентами на основании гражданско-правовых договоров;

- нанесение на материальные носители и документы, содержащие конфиденциальную информацию грифа “Коммерческая тайна” с указанием владельца такой информации.

В целях охраны конфиденциальности информации руководитель Организации обязан:

- ознакомить под расписку работника, которому доступ к таким сведениям необходим для выполнения трудовых обязанностей, с перечнем информации, составляющей коммерческую тайну, обладателями которой являются работодатель и его контрагенты;

- ознакомить сотрудника под расписку с установленным работодателем режимом коммерческой тайны и с мерами ответственности за его нарушение;

- создать работнику необходимые условия для соблюдения установленного режима

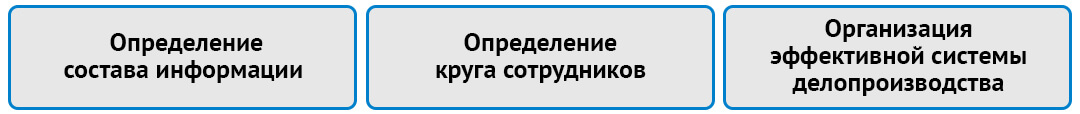

Обеспечение защиты конфиденциальных документов достигается следующими основными методами:

- Определение состава информации, которую целесообразно отнести к категории конфиденциальной;

- Определение круга сотрудников, которые должны иметь доступ к той или иной конфиденциальной информации, и оформление с ними соответствующих взаимоотношений;

- Организация эффективной системы делопроизводства с конфиденциальными документами.

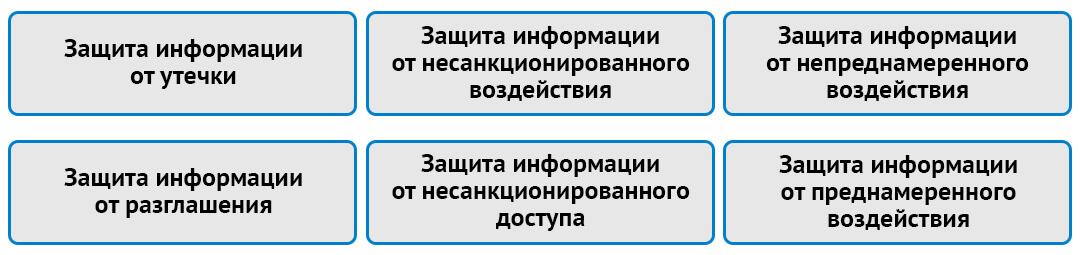

В соответствии с ГОСТ Р 50922-2006 можно выделить следующие (обобщенные) организационные и технические меры защиты конфиденциальной информации:

- защита конфиденциальной информации от утечки – защита информации, направленная на предотвращение неконтролируемого распространения защищаемой информации в результате ее разглашения и несанкционированного доступа к ней, а также на исключение получения защищаемой информации нарушителем;

- защита конфиденциальной информации от несанкционированного воздействия – защита информации, направленная на предотвращение несанкционированного доступа и воздействия на защищаемую информацию с нарушением установленных прав и правил на изменение информации, приводящих к разрушению, уничтожению, искажению, сбою в работе, незаконному перехвату и копированию, блокированию доступа к защищаемой информации;

- защита информации от непреднамеренного воздействия – защита информации, направленная на предотвращение воздействия на защищаемую информацию ошибок ее пользователя, сбоя технических и программных средств информационных систем, природных явлений или иных нецеленаправленных на изменение информации событий, приводящих к искажению, уничтожению, копированию, блокированию доступа к защищаемой информации;

- защита информации от разглашения – защита информации, направленная на предотвращение несанкционированного доведения защищаемой информации до заинтересованных субъектов, не имеющих права доступа к этой информации;

- защита информации от несанкционированного доступа – защита информации, направленная на предотвращение получения защищаемой информации заинтересованными субъектами с нарушением установленных нормативными и правовыми документами или обладателями информации прав или правил разграничения доступа к защищаемой информации;

- защита информации от преднамеренного воздействия – защита информации, направленная на предотвращение преднамеренного воздействия, в том числе электромагнитного или воздействия другой физической природы, осуществляемого в террористических или криминальных целях.

В завершении стоит отметить важность и определяющую значимость эффективно выстроенной системы защиты конфиденциальной информации по причине высокой ценности такой информации.

Такая система должна быть продуманной, прозрачной и комплексной.

Система защиты конфиденциальной информации не должна иметь пробелов как в обеспечении ИБ элементов информационной инфраструктуры Организации, так и в её реализации на документарном уровне. Все уровни и элементы системы защиты конфиденциальной информации должны быть взаимосвязаны, оптимально выстроены и контролируемы.

От эффективности этой системы зависит жизнеспособность организации т.к. информация, в условиях современности – самый ценный ресурс.

Задать вопрос эксперту

Связанные услуги

Наши кейсы по теме

Исследование факта копирования информации, принадлежащей коммерческой компании

Проблема: возможное копирование информации, принадлежащей компании. Эксперты RTM Group должны выявить попытку проведения несанкционированной операции с данными, которые являются собственностью организации.

Информация стала одним из важнейших активов бизнеса. Об этом свидетельствуют данные по тратам компаний на ее защиту: согласно прогнозам Gartner, в 2019 году на информационную безопасность в мире будет потрачено свыше $124 млрд. Большие бюджеты на безопасность оправданы, достаточно вспомнить, к каким последствиям привело недавнее заражение вирусами-шифровальщиками Petya и Misha корпоративных бизнес-сетей. Тогда была нарушена работа сотен компаний из разных отраслей по всему миру. Вирусы распространялись через фишинговые письма, которые получали сотрудники организаций.

Рассмотрим основные источники утечек и меры по предотвращению потерь конфиденциальных данных.

Источники конфиденциальной информации

- Люди (сотрудники, клиенты, посетители, обслуживающий персонал).

- Документы материальные и представленные в электронном виде.

- Технические средства носителей информации и их обработки.

- Выпускаемая продукция.

- Производственные и промышленные отходы и т.д.

Угрозы конфиденциальной информации

- Утечка информации.

- Искажение информации.

-

Утеря информации.

- Отсутствие доступа к информации.

Каналы утечки конфиденциальной информации (через организацию деятельности)

- Деятельность с контрагентами на основе гражданско-правовых договоров.

- Запросы из государственных органов.

- Проведение переговоров с потенциальными контрагентами.

- Посещения территории предприятия.

- Документооборот.

- Реклама, выставки, публикации в печати, интервью для прессы.

Каналы утечки конфиденциальной информации (через технические средства)

По данным исследования Infowatch, порядка 70% утечек данных происходит через сеть.

- Акустический канал утечки информации.

-

Визуальный канал.

- Доступ к компьютерной сети.

- Побочные электромагнитные излучения и наводки.

Каналы утечки конфиденциальной информации (через человеческий фактор)

- Через сотрудников компании (умысел, неосторожность, методы социальной инженерии и т.д.).

- Через уволившихся сотрудников.

7 важных мер по защите информации

Есть семь основных направлений работы по защите корпоративных данных от утечек:

- Правовые меры (создание режимов, например коммерческой тайны, патентов, авторских прав и т.д.).

- Меры, связанные с кадровой работой (подбор, обучение, увольнение, контроль, действие в нештатных ситуациях, подбор ИТ специалиста и т.д.).

- Создание конфиденциального делопроизводства (создание, хранение, уничтожение, передача документов и т.д.).

- Режимные мероприятия (пропускной режим, внос-вынос документов, использование гаджетов на территории, удаленный доступ, охрана, доступ к информации и т.д.).

- Организационные мероприятия (деление информации на части, дублирование на ключевых точках, использование облачных систем хранения, банковских ячеек, резервное копирование, аудит и т.д.).

- Мероприятия по инженерно-технической защите (защита помещений, мест хранения информации, сигнализации, видеонаблюдение и т.д.).

- Мероприятия по применению технических средств защиты информации (DLP – системы, шифрование, правильная настройка оборудования, защищенное программное обеспечение и т.д.).

Курс «Специалист по информационной безопасности» в Русской школе управления

Подготовительные мероприятия: что нужно сделать для настройки системы защиты

- Определить, какая информация подлежит или нуждается в защите.

- Оптимизировать защищаемые информационные потоки.

- Определить формы представляемой информации.

-

Установить виды угроз защищаемой информации и варианты их реализации.

- Установить, кому может быть интересна защищаемая информация.

- Ответить на вопрос: чего вы хотите добиться — реально защитить информацию или формально выполнить требования законодательства по ее защите?

- Определить, будете ли вы защищать информацию и информационные системы или только информационные системы.

- Определить сроки актуальности защищаемой информации.

На что обратить внимание

- Использование гаджетов на территории предприятия.

- Удаленный доступ к информации.

- Сочетание трудовых отношений с ИТ-специалистом и гражданского договора с внешней организацией; работа с Wi-Fi.

- Настройка программного оборудования (особенно после обновления).

- Надежность и порядочность ИТ-специалиста, бухгалтера, секретаря и иных лиц.

-

Разграничение доступа к информации.

- Дробление информации на части.

5 принципов информационной безопасности

-

«Принцип системности». К безопасности нужно подходить системно: с отбора и обучения персонала до создания регламентов работы офиса (речь идет не о технических регламентах, а о бытовых, например, о таком правиле как «Важные документы не должны лежать на рабочих столах “лицом” вверх)». В компании нужны регламенты работы со звонками, идентификации личности посетителей и звонящих. И только потом информационная безопасность — это компьютеры, сеть и технологии.

-

«Принцип информационного шума». Никогда не чувствуйте себя защищенным. Не доверяйте информацию чему-либо — носителям, шифрам, хранилищам. Всегда помните, что ваша информация может быть получена третьими лицами, и старайтесь представить её в таком виде, чтобы непосвященному человеку было труднее разобраться в данных.

-

«Принцип разделяй и властвуй». Кроме руководителя в компании не должно быть человека, владеющего всей полнотой информации. Поэтому похитителю придется собирать ее из разных источников.

-

«Принцип разных корзин». Храните информацию и пересылайте её по разным каналам. Например, никогда не посылайте вместе логин и пароль. Если вы отправляете пароль по защищенной корпоративной почте, отправьте логин по смс, или назовите его в телефонном разговоре.

-

«Принцип паранойи». Здоровая паранойя поможет минимизировать утечки. Подозревайте всех, не верьте в абсолютные возможности новых технологий, всегда помните, что данные могут украсть. Можно даже спровоцировать кражу, проследить за процессом и выявить виновника.

Запомнить

- Информация — бизнес-актив, на ее защиту компании тратят миллиарды долларов.

- Источниками конфиденциальной информации в компании являются сотрудники, документация, технические носители, продукция и даже отходы.

- Каналами утечки могут стать технические средства, человеческий фактор и организационные аспекты деятельности компании.

- Существует как минимум 7 важных мер и 5 принципов, а также подготовительные мероприятия, о которых важно помнить при создании системы защиты конфиденциальной информации.

Появились вопросы? Задавайте их нам в комментариях к статье. И приходите учиться на курс «Специалист по информационной безопасности» в Русскую школу управления. Он будет полезен:

- Руководителям и ведущим специалистам служб безопасности и информационной безопасности;

- Владельцам бизнеса;

- Начальникам структурных подразделений.

Узнать подробности, получить бесплатную консультацию и записаться на курс можно здесь

Любое использование материалов медиапортала РШУ возможно только с разрешения

редакции.

Содержание:

- Что такое конфиденциальная информация;

- Зачем нужна защита конфиденциальной информации;

- Меры по защите конфиденциальной информации;

- Чем мы можем помочь.

Что такое конфиденциальная информация

Конфиденциальная информация — это сведения, доступ к которым ограничен законом РФ и которые не являются государственной тайной.

Конфиденциальными могут считаться персональные данные отдельного гражданина, служебные и коммерческие тайны предприятия, а также секретные сведения в правоохранительной сфере. Главные положения понятия конфиденциальности определяются законом № 149-ФЗ, который регламентирует соблюдение тайны, доступ к ней и ответственность за ее разглашение.

Деятельность по защите конфиденциальной информации зачастую необходима не только для государственных и муниципальных структур, но и для частных предприятий с целью защиты данных, имеющих коммерческую ценность.

Зачем защищать конфиденциальную информацию

Все организации, от маленьких частных фирм до государственных корпораций, нуждаются в тщательной охране внутренней информации. Это обусловливается высоким уровнем недобросовестной конкуренции и промышленным шпионажем, когда похищенные сведения приводят к экономическому удару по компании.

Ценная информация — это конкурентное преимущество, поэтому ее утечка будет интересна другим игрокам рынка для ее использования в своих целях.

Хранение и обработка больших объемов данных грозит их утечками, которые могут привести к критическим последствиям для работы предприятий или угрозам личной безопасности. Ведь опасность исходит не только от конкурентов, но и от мошеннических действий хакеров и их программ-вымогателей. Нередко приходится слышать о громких случаях заражения корпоративных бизнес-сетей и государственных систем вирусами, которые способствовали утечке конфиденциальной информации и нарушали работу сотен предприятий из разных отраслей по всему миру.

Еще одной немаловажной причиной может стать требование законодательства, которое устанавливает свои конкретные и строгие требования по защите конфиденциальной информации и персональных данных. И несоблюдение этих требований может привести к судебным разбирательствам и даже уголовной ответственности.

Все эти причины дают все больше актуальности теме защиты информации, как для государственных так и для частных предприятий.

Меры по защите конфиденциальной информации

К безопасности конфиденциальной информации данных нужно подходить системно, вне зависимости от способа ее хранения. Для каждого её типа существуют разные методы ее защиты, которые делятся на правовые, организационные и технические меры. Однако, данные меры должны работать рука об руку в общем комплексе. Отсутствие необходимых документов не даст права функционировать даже самой надежной системе. Ровно как и наоборот — ведь документы только нормируют и регламентируют условия, но лишь экспертам под силу правильная разработка и внедрение системы защиты. Поэтому по отдельности все эти мероприятия не будут эффективными.

|

Закажите услугу по защите конфиденциальной информации, просто оставив заявку! |

Заказать услугу |

Разработку мер и обеспечение защиты информации осуществляют служба безопасности организации или отдельные специалисты, назначаемыми руководством организации, для проведения таких работ.

Основные меры по защите конфиденциальной информации:

- Безопасность конфиденциальной информации в защищаемом помещении, предназначенным для ведения конфиденциальных переговоров.

- Обеспечение защиты конфиденциальной информации, обрабатываемой с помощью технических средств (автоматизированных систем различного уровня и назначения; систем связи, приема, обработки и передачи данных).

- Проектирование объектов информатизации в защищенном исполнении;

- Аттестация и ежегодный контроль объектов информатизации по требованиям безопасности.

Аттестацию проходят автоматизированные системы и помещения, предназначенные для проведения мероприятий конфиденциального характера.

“Астрал. Безопасность” осуществляет деятельность по защите конфиденциальной информации

- Имеем необходимые лицензии и опыт в реализации защиты конфиденциальной информации.

- Защищаем конфиденциальную информацию от утечки по техническим каналам связи.

- Контролируем защищенность конфиденциальной информации от несанкционированного доступа и ее модификации в средствах и системах информатизации.

- Поставляем СЗИ для защиты конфиденциальной информации: системы защиты от утечек информации (DLP), системы управления событиями ИБ (SIEM), средства защиты от несанкционированного доступа (НСД), системы обнаружения вторжений (IDS) и т.д.

- Предоставляем услуги по проектированию в защищенном исполнении.

- Проводим испытания, аттестацию и контроль объектов информатизации на соответствие требованиям по защите информации.

Аттестат соответствия выдается на три года. В течение этого периода организация обязана проводить ежегодный контроль установленных средств защиты информации и готовить соответствующие документы.

«Астрал. Безопасность» оказывает полный комплекс услуг по защите конфиденциальной информации.

Системный интегратор в области ИБ

Более 15 лет обеспечиваем безопасность информационных систем персональных данных различного уровня сложности.

Лицензии ФСБ и ФСТЭК России

Имеем соответствующие лицензии подтверждающие нашу квалификацию.

Импортозамещение

Участвуем в государственной программе по импортозамещению, поставляем и настраиваем сертифицированное ПО и “железо”.

Экспертная поддержка

Окажем поддержку по любому техническому вопросу. Отвечаем по телефону и почте.

1. Введение

Настоящие правила предназначены для обязательного ознакомления выделенному в организации сотруднику, отвечающему за информационную безопасность при использовании средств криптографической защиты информации и работе в защищенной телекоммуникационной системе.

2. Основные понятия

Система − автоматизированная информационная система передачи и приема информации в электронном виде по телекоммуникационным каналам связи в виде юридически значимых электронных документов с использованием средств электронной подписи.

Автоматизированное рабочее место (АРМ) – ПЭВМ, с помощью которой пользователь осуществляет подключение для работы в Системе.

Cредство криптографической защиты информации (СКЗИ) − средство вычислительной техники, осуществляющее криптографическое преобразование информации для обеспечения ее безопасности.

Электронная подпись (ЭП) − информация в электронной форме, которая присоединена к другой информации в электронной форме (подписываемой информации) или иным образом связана с такой информацией и которая используется для определения лица, подписывающего информацию. В Системе для подписания электронных документов электронной подписью используется технология электронно-цифровой подписи (ЭЦП) в инфраструктуре открытых ключей.

Ключ ЭП — уникальная последовательность символов, предназначенная для создания электронной подписи. Ключ ЭП хранится пользователем системы в тайне. В инфраструктуре открытых ключей соответствует закрытому ключу ЭЦП.

Ключ проверки ЭП — уникальная последовательность символов, однозначно связанная с ключом электронной подписи и предназначенная для проверки подлинности электронной подписи. Ключ проверки ЭП известен всем пользователям системы и позволяет определить автора подписи и достоверность электронного документа, но не позволяет вычислить ключ электронной подписи. Ключ проверки ЭП считается принадлежащим пользователю, если он был ему выдан установленным порядком. В инфраструктуре открытых ключей соответствует открытому ключу ЭЦП.

Сертификат ключа проверки ЭП — электронный документ или документ на бумажном носителе, выданные удостоверяющим центром либо доверенным лицом удостоверяющего центра и подтверждающие принадлежность ключа проверки электронной подписи владельцу сертификата ключа проверки электронной подписи.

Удостоверяющий центр — юридическое лицо или индивидуальный предприниматель, осуществляющие функции по созданию и выдаче сертификатов ключей проверки электронных подписей, а также иные функции, предусмотренные законодательством.

Владелец сертификата ключа проверки ЭП — лицо, которому в установленном порядке выдан сертификат ключа проверки электронной подписи.

Средства ЭП − шифровальные (криптографические) средства, используемые для реализации хотя бы одной из следующих функций — создание электронной подписи, проверка электронной подписи, создание ключа электронной подписи и ключа проверки электронной подписи.

Сертификат соответствия − документ, выданный по правилам системы сертификации для подтверждения соответствия сертифицированной продукции установленным требованиям.

Подтверждение подлинности электронной подписи в электронном документе − положительный результат проверки соответствующим средством ЭП принадлежности электронной подписи в электронном документе владельцу сертификата ключа проверки подписи и отсутствия искажений в подписанном данной электронной подписью электронном документе.

Компрометация ключа − утрата доверия к тому, что используемые ключи обеспечивают безопасность информации. К событиям, связанным с компрометацией ключей, относятся, включая, но не ограничиваясь, следующие:

- Потеря ключевых носителей.

- Потеря ключевых носителей с их последующим обнаружением.

- Увольнение сотрудников, имевших доступ к ключевой информации.

- Нарушение правил хранения и уничтожения (после окончания срока действия) закрытого ключа.

- Возникновение подозрений на утечку информации или ее искажение в системе конфиденциальной связи.

- Нарушение печати на сейфе с ключевыми носителями.

- Случаи, когда нельзя достоверно установить, что произошло с ключевыми носителями (в том числе случаи, когда ключевой носитель вышел из строя и доказательно не опровергнута возможность того, что, данный факт произошел в результате несанкционированных действий злоумышленника).

3. Риски использования электронной подписи

При использовании электронной подписи существуют определенные риски, основными из которых являются следующие:

- Риски, связанные с аутентификацией (подтверждением подлинности) пользователя. Лицо, на которого указывает подпись под документом, может заявить о том, что подпись сфальсифицирована и не принадлежит данному лицу.

- Риски, связанные с отрекаемостью (отказом от содержимого документа). Лицо, на которое указывает подпись под документом, может заявить о том, что документ был изменен и не соответствует документу, подписанному данным лицом.

- Риски, связанные с юридической значимостью электронной подписи. В случае судебного разбирательства одна из сторон может заявить о том, что документ с электронной подписью не может порождать юридически значимых последствий или считаться достаточным доказательством в суде.

- Риски, связанные с несоответствием условий использования электронной подписи установленному порядку. В случае использования электронной подписи в порядке, не соответствующем требованиям законодательства или соглашений между участниками электронного взаимодействия, юридическая сила подписанных в данном случае документов может быть поставлена под сомнение.

- Риски, связанные с несанкционированным доступом (использованием электронной подписи без ведома владельца). В случае компрометации ключа ЭП или несанкционированного доступа к средствам ЭП может быть получен документ, порождающий юридически значимые последствия и исходящий от имени пользователя, ключ которого был скомпрометирован.

Для снижения данных рисков или их избежания помимо определения порядка использования электронной подписи при электронном взаимодействии предусмотрен комплекс правовых и организационно-технических мер обеспечения информационной безопасности.

4. Общие принципы организации информационной безопасности в Системе

Криптографическая подсистема Системы опирается на отечественное законодательство в области электронной подписи, инфраструктуры открытых ключей и защиты информации, в том числе, на действующие ГОСТ и руководящие документы ФСБ и ФСТЭК, а также на международный стандарт X.509, определяющий принципы и протоколы, используемые при построении систем с открытыми ключами.

Инфраструктура открытых ключей − это система, в которой каждый пользователь имеет пару ключей − закрытый (секретный) и открытый. При этом по закрытому ключу можно построить соответствующий ему открытый ключ, а обратное преобразование неосуществимо или требует огромных временных затрат. Каждый пользователь Системы генерирует себе ключевую пару, и, сохраняя свой закрытый ключ в строгой тайне, делает открытый ключ общедоступным. С точки зрения инфраструктуры открытых ключей, шифрование представляет собой преобразование сообщения, осуществляемое с помощью открытого ключа получателя информации. Только получатель, зная свой собственный закрытый ключ, сможет провести обратное преобразование и прочитать сообщения, а больше никто сделать этого не сможет, в том числе − и сам отправитель шифрограммы. Электронная подпись в инфраструктуре открытых ключей − это преобразование сообщения с помощью закрытого ключа отправителя. Любой желающий может для проверки подписи провести обратное преобразование, применив общедоступный открытый ключ (ключ проверки ЭП) автора документа, но никто не сможет имитировать такой документ, не зная закрытого ключа (ключа ЭП) автора.

Обязательным участником любой инфраструктуры открытых ключей является Удостоверяющий центр, выполняющий функции центра доверия всей системы документооборота. При этом Удостоверяющий центр обеспечивает выполнение следующих основных функций:

- выпускает сертификаты ключей проверки электронных подписей и выдает их пользователям;

- выдает пользователям средства электронной подписи;

- создает по обращениям заявителей ключи электронных подписей и ключи проверки электронных подписей;

- получает и обрабатывает сообщения о компрометации ключей; аннулирует выданные этим удостоверяющим центром сертификаты ключей проверки электронных подписей, доверие к которым утрачено;

- ведет реестр выданных и аннулированных этим удостоверяющим центром сертификатов ключей проверки электронных подписей (далее — реестр сертификатов), в том числе включающий в себя информацию, содержащуюся в выданных этим удостоверяющим центром сертификатах ключей проверки электронных подписей, и информацию о датах прекращения действия или аннулирования сертификатов ключей проверки электронных подписей и об основаниях таких прекращения или аннулирования и обеспечивает доступ лиц к информации, содержащейся в реестре сертификатов;

- проверяет уникальность ключей проверки электронных подписей в реестре сертификатов;

- осуществляет по обращениям участников электронного взаимодействия проверку электронных подписей;

- определяет порядок разбора конфликтных ситуаций и доказательства авторства электронного документа.

Свою деятельность Удостоверяющий центр осуществляет в строгом соответствии с законодательством, собственным регламентом и соглашениями между участниками электронного взаимодействия. Благодаря соблюдению необходимых требований исключаются риски, связанные с юридической значимостью документов, подписанных электронной подписью, и снижаются риски несоответствия условий использования электронной подписи установленному порядку.

Сертификат ключа проверки ЭП заверяется электронной подписью Удостоверяющего центра и подтверждает факт владения того или иного участника документооборота тем или иным ключом проверки ЭП и соответствующим ему ключом ЭП. Благодаря сертификатам, пользователи Системы могут опознавать друг друга, а, кроме того, проверять принадлежность электронной подписи конкретному пользователю и целостность (неизменность) содержания подписанного электронного документа. Таким образом исключаются риски, связанные с подтверждением подлинности пользователя и отказом от содержимого документа.

Преобразования сообщений с использованием ключей достаточно сложны и производятся с помощью специальных средств электронной подписи. В Системе для этих целей используется СКЗИ, имеющее сертификат соответствия установленным требованиям как средство электронной подписи. Данное СКЗИ − это программное обеспечение, которое решает основные задачи защиты информации, а именно:

- обеспечение конфиденциальности информации − шифрование для защиты от несанкционированного доступа всех электронных документов, которые обращаются в Системе;

- подтверждение авторства документа — применение ЭП, которая ставится на все возникающие в Системе электронные документы; впоследствии она позволяет решать на законодательно закрепленной основе любые споры в отношении авторства документа;

- обеспечение неотрекаемости − применение ЭП и обязательное сохранение передаваемых документов на сервере Системы у отправителя и получателя; подписанный документ обладает юридической силой с момента подписания: ни его содержание, ни сам факт существования документа не могут быть оспорены никем, включая автора документа;

- обеспечение целостности документа − применение ЭП, которая содержит в себе хэш-значение (усложненный аналог контрольной суммы) подписываемого документа; при попытке изменить хотя бы один символ в документе или в его подписи после того, как документ был подписан, будет нарушена ЭП, что будет немедленно диагностировано;

- аутентификация участников взаимодействия в Системе − каждый раз при начале сеанса работы сервер Системы и пользователь предъявляют друг другу свои сертификаты и, таким образом, избегают опасности вступить в информационный обмен с анонимным лицом или с лицом, выдающим себя за другого.

Уровень защищенности Системы в целом равняется уровню защищенности в ее самом слабом месте. Поэтому, учитывая то, что система обеспечивает высокий уровень информационной безопасности на пути следования электронных документов между участниками документооборота, для снижения или избежания рисков необходимо так же тщательно соблюдать меры безопасности непосредственно на рабочих местах пользователей.

В следующем разделе содержатся требования и рекомендации по основным мерам информационной безопасности на рабочем месте пользователя.

5. Требования и рекомендации по обеспечению информационной безопасности на рабочем месте пользователя

Рабочее место пользователя Системы использует СКЗИ для обеспечения целостности, конфиденциальности и подтверждения авторства информации, передаваемой в рамках Системы. Порядок обеспечения информационной безопасности при работе в Системе определяется руководителем организации, подключающейся к Системе, на основе рекомендаций по организационно-техническим мерам защиты, изложенным в данном разделе, эксплуатационной документации на СКЗИ, а также действующего российского законодательства в области защиты информации.

5.1 Персонал

Должен быть определен и утвержден список лиц, имеющих доступ к ключевой информации.

К работе на АРМ с установленным СКЗИ допускаются только определенные для эксплуатации лица, прошедшие соответствующую подготовку и ознакомленные с пользовательской документацией на СКЗИ, а также другими нормативными документами по использованию электронной подписи.

К установке общесистемного и специального программного обеспечения, а также СКЗИ, допускаются доверенные лица, прошедшие соответствующую подготовку и изучившие документацию на соответствующее ПО и на СКЗИ.

Рекомендуется назначение в организации, эксплуатирующей СКЗИ, администратора безопасности, на которого возлагаются задачи организации работ по использованию СКЗИ, выработки соответствующих инструкций для пользователей, а также контролю за соблюдением требований по безопасности.

Должностные инструкции пользователей АРМ и администратора безопасности должны учитывать требования настоящих Правил.

В случае увольнения или перевода в другое подразделение (на другую должность), изменения функциональных обязанностей сотрудника, имевшего доступ к ключевым носителям (ЭП и шифрования), должна быть проведена смена ключей, к которым он имел доступ.

5.2 Размещение технических средств АРМ с установленным СКЗИ

Должно быть исключено бесконтрольное проникновение и пребывание в помещениях, в которых размещаются технические средства АРМ, посторонних лиц, по роду своей деятельности не являющихся персоналом, допущенным к работе в указанных помещениях. В случае необходимости присутствия таких лиц в указанных помещениях должен быть обеспечен контроль за их действиями.

Рекомендуется использовать АРМ с СКЗИ в однопользовательском режиме. В отдельных случаях, при необходимости использования АРМ несколькими лицами, эти лица должны обладать равными правами доступа к информации.

Не допускается оставлять без контроля АРМ при включенном питании и загруженном программном обеспечении СКЗИ после ввода ключевой информации. При уходе пользователя с рабочего места должно использоваться автоматическое включение экранной заставки, защищенной паролем. В отдельных случаях при невозможности использования парольной защиты, допускается загрузка ОС без запроса пароля, при этом должны быть реализованы дополнительные организационно-режимные меры, исключающие несанкционированный доступ к АРМ.

Рекомендуется предусмотреть меры, исключающие возможность несанкционированного изменения аппаратной части АРМ, например, опечатывание системного блока АРМ администратором. Также возможно в этих целях применение специальных средств защиты информации — аппаратных модулей доверенной загрузки.

Рекомендуется принять меры по исключению вхождения лиц, не ответственных за администрирование АРМ, в режим конфигурирования BIOS (например, с использованием парольной защиты).

Рекомендуется определить в BIOS установки, исключающие возможность загрузки операционной системы, отличной от установленной на жестком диске: отключается возможность загрузки с гибкого диска, привода CD-ROM, исключаются прочие нестандартные виды загрузки ОС, включая сетевую загрузку.

Средствами BIOS должна быть исключена возможность работы на ПЭВМ, если во время его начальной загрузки не проходят встроенные тесты.

5.3 Установка программного обеспечения на АРМ

На технических средствах АРМ с установленным СКЗИ необходимо использовать только лицензионное программное обеспечение фирм-изготовителей, полученное из доверенных источников.

На АРМ должна быть установлена только одна операционная система. При этом не допускается использовать нестандартные, измененные или отладочные версии операционной системы.

Не допускается установка на АРМ средств разработки и отладки программного обеспечения. Если средства отладки приложений необходимы для технологических потребностей пользователя, то их использование должно быть санкционировано администратором безопасности. В любом случае запрещается использовать эти средства для просмотра и редактирования кода и памяти приложений, использующих СКЗИ. Необходимо исключить попадание в систему средств, позволяющих осуществлять несанкционированный доступ к системным ресурсам, а также программ, позволяющих, пользуясь ошибками ОС, получать привилегии администратора.

Рекомендуется ограничить возможности пользователя запуском только тех приложений, которые разрешены администратором безопасности.

Рекомендуется установить и использовать на АРМ антивирусное программное обеспечение.

Необходимо регулярно отслеживать и устанавливать обновления безопасности для программного обеспечения АРМ (Service Packs, Hot fix и т п.), обновлять антивирусные базы.

5.4 Настройка операционной системы АРМ

Администратор безопасности должен сконфигурировать операционную систему, в среде которой планируется использовать СКЗИ, и осуществлять периодический контроль сделанных настроек в соответствии со следующими требованиями:

- Правом установки и настройки ОС и СКЗИ должен обладать только администратор безопасности.

- Всем пользователям и группам, зарегистрированным в ОС, необходимо назначить минимально возможные для нормальной работы права.

- У группы Everyone должны быть удалены все привилегии.

- Рекомендуется исключить использование режима автоматического входа пользователя в операционную систему при ее загрузке.

- Рекомендуется переименовать стандартную учетную запись Administrator.

- Должна быть отключена учетная запись для гостевого входа Guest.

- Исключить возможность удаленного управления, администрирования и модификации ОС и ее настроек, системного реестра, для всех, включая группу Administrators.

- Все неиспользуемые ресурсы системы необходимо отключить (протоколы, сервисы и т п.).

- Должно быть исключено или ограничено с учетом выбранной в организации политики безопасности использование пользователями сервиса Scheduler (планировщик задач). При использовании данного сервиса состав запускаемого программного обеспечения на АРМ согласовывается с администратором безопасности.

- Рекомендуется организовать затирание временных файлов и файлов подкачки, формируемых или модифицируемых в процессе работы СКЗИ. Если это невыполнимо, то ОС должна использоваться в однопользовательском режиме и на жесткий диск должны распространяться требования, предъявляемые к ключевым носителям.

- Должны быть установлены ограничения на доступ пользователей к системному реестру в соответствии с принятой в организации политикой безопасности, что реализуется при помощи ACL или установкой прав доступа при наличие NTFS.

- На все директории, содержащие системные файлы Windows и программы из комплекта СКЗИ, должны быть установлены права доступа, запрещающие запись всем пользователям, кроме Администратора (Administrator), Создателя/Владельца (Creator/Owner) и Системы (System).

- Должна быть исключена возможность создания аварийного дампа оперативной памяти, так как он может содержать криптографически опасную информацию.

- Рекомендуется обеспечить ведение журналов аудита в ОС, при этом она должна быть настроена на завершение работы при переполнении журналов.

- Рекомендуется произвести настройку параметров системного реестра в соответствии с эксплуатационной документацией на СКЗИ.

Рекомендуется разработать и применить политику назначения и смены паролей (для входа в ОС, BIOS, при шифровании на пароле и т д.), использовать фильтры паролей в соответствии со следующими правилами:

- длина пароля должна быть не менее 6 символов;

- в числе символов пароля обязательно должны присутствовать буквы в верхнем и нижнем регистрах, цифры и специальные символы (@, #, $, &, *, % и т.п.);

- пароль не должен включать в себя легко вычисляемые сочетания символов (имена, фамилии и т д.), а также общепринятые сокращения (USER, ADMIN, ALEX и т д.);

- при смене пароля новое значение должно отличаться от предыдущего не менее чем в 4-x позициях;

- личный пароль пользователь не имеет права сообщать никому;

- не допускается хранить записанные пароли в легкодоступных местах;

- периодичность смены пароля определяется принятой политикой безопасности, но не должна превышать 6 месяцев;

- указанная политика обязательна для всех учетных записей, зарегистрированных в ОС.

5.5 Установка и настройка СКЗИ

Установка и настройка СКЗИ на АРМ должна выполняться в присутствии администратора, ответственного за работоспособность АРМ.

Установка СКЗИ на АРМ должна производиться только с дистрибутива, полученного по доверенному каналу.

Установка СКЗИ и первичная инициализация ключевой информации осуществляется в соответствии с эксплуатационной документацией на СКЗИ.

При установке ПО СКЗИ на АРМ должен быть обеспечен контроль целостности и достоверность дистрибутива СКЗИ.

Рекомендуется перед установкой произвести проверку ОС на отсутствие вредоносных программ с помощью антивирусных средств.

По завершении инициализации осуществляются настройка и контроль работоспособности ПО.

Запрещается вносить какие-либо изменения, не предусмотренные эксплуатационной документацией, в программное обеспечение СКЗИ.

5.6 Подключение АРМ к сетям общего пользования

При использовании СКЗИ на АРМ, подключенных к сетям общего пользования, должны быть предприняты дополнительные меры, исключающие возможность несанкционированного доступа к системным ресурсам используемых операционных систем, к программному обеспечению, в окружении которого функционируют СКЗИ, и к компонентам СКЗИ со стороны указанных сетей. В качестве такой меры рекомендуется установка и использование на АРМ средств межсетевого экранирования. Должен быть закрыт доступ ко всем неиспользуемым сетевым портам.

В случае подключения АРМ с установленным СКЗИ к общедоступным сетям передачи данных необходимо ограничить возможность открытия и исполнения файлов и скриптовых объектов (JavaScript, VBScript, ActiveX и т д.), полученных из сетей общего пользования, без проведения соответствующих проверок на предмет содержания в них программных закладок и вредоносных программ.

5.7 Обращение с ключевыми носителями

В организации должен быть определен и утвержден порядок учета, хранения и использования носителей ключевой информации с ключами ЭП и шифрования, который должен исключать возможность несанкционированного доступа к ним.

Для хранения ключевых носителей в помещениях должны устанавливаться надежные металлические хранилища (сейфы), оборудованные надежными запирающими устройствами.

Запрещается:

- Снимать несанкционированные администратором безопасности копии с ключевых носителей.

- Знакомить с содержанием ключевых носителей или передавать ключевые носители лицам, к ним не допущенным, а также выводить ключевую информацию на дисплей (монитор) АРМ или принтер.

- Устанавливать ключевой носитель в считывающее устройство ПЭВМ АРМ в режимах, не предусмотренных функционированием системы, а также устанавливать носитель в другие ПЭВМ.

- Использовать бывшие в работе ключевые носители для записи новой информации без предварительного уничтожения на них ключевой информации средствами СКЗИ.

5.8 Обращение с ключевой информацией

Владелец сертификата ключа проверки ЭП обязан:

- Хранить в тайне ключ ЭП (закрытый ключ).

- Не использовать для электронной подписи и шифрования ключи, если ему известно, что эти ключи используются или использовались ранее.

- Немедленно требовать приостановления действия сертификата ключа проверки ЭП при наличии оснований полагать, что тайна ключа ЭП (закрытого ключа) нарушена (произошла компрометация ключа).

- Обновлять сертификат ключа проверки ЭП в соответствии с установленным регламентом.

5.9 Учет и контроль

Действия, связанные с эксплуатацией СКЗИ, должны фиксироваться в «Журнале пользователя сети», который ведет лицо, ответственное за обеспечение информационной безопасности на АРМ. В журнал кроме этого записываются факты компрометации ключевых документов, нештатные ситуации, происходящие в системе и связанные с использованием СКЗИ, проведение регламентных работ, данные о полученных у администратора безопасности организации ключевых носителях, нештатных ситуациях, произошедших на АРМ, с установленным ПО СКЗИ.

В журнале может отражаться следующая информация:

- дата, время;

- запись о компрометации ключа;

- запись об изготовлении личного ключевого носителя пользователя, идентификатор носителя;

- запись об изготовлении копий личного ключевого носителя пользователя, идентификатор носителя;

- запись об изготовлении резервного ключевого носителя пользователя, идентификатор носителя;

- запись о получении сертификата ключа проверки ЭП, полный номер ключевого носителя, соответствующий сертификату;

- записи, отражающие выдачу на руки пользователям (ответственным исполнителям) и сдачу ими на хранение личных ключевых носителей, включая резервные ключевые носители;

- события, происходившие на АРМ пользователя с установленным ПО СКЗИ, с указанием причин и предпринятых действий.

Пользователь (либо администратор безопасности) должен периодически (не реже одного раза в два месяца) проводить контроль целостности и легальности установленных копий ПО на всех АРМ со встроенной СКЗИ с помощью программ контроля целостности, просматривать сообщения о событиях в журнале EventViewer операционной системы, а также проводить периодическое тестирование технических и программных средств защиты.

В случае обнаружения «посторонних» (не зарегистрированных) программ, нарушения целостности программного обеспечения либо выявления факта повреждения печатей на системных блоках работа на АРМ должна быть прекращена. По данному факту должно быть проведено служебное расследование комиссией, назначенной руководителем организации, где произошло нарушение, и организованы работы по анализу и ликвидации негативных последствий данного нарушения.

Рекомендуется организовать на АРМ систему аудита в соответствии с политикой безопасности, принятой в организации, с регулярным анализом результатов аудита.

6. Заключение

Настоящие правила составлены на основе:

- Федерального закона от 06.04.2011 № 63-ФЗ «Об электронной подписи»;

- Федерального закона от 27.07.2006 № 149-ФЗ «Об информации, информационных технологиях и о защите информации»;

- приказа ФАПСИ от 13.06.2001 № 152 «Об утверждении Инструкции об организации и обеспечении безопасности хранения, обработки и передачи по каналам связи с использованием средств криптографической защиты информации с ограниченным доступом, не содержащей сведений, составляющих государственную тайну»;

- приказа ФСБ от 09.02.2005 № 66 «Об утверждении Положения о разработке, производстве, реализации и эксплуатации шифровальных (криптографических) средств защиты информации (Положение ПКЗ-2005)».

- эксплуатационной документации на СКЗИ, которое используется в Системе.

Информационная безопасность (ИБ) – это защищенность данных от негативных воздействий, которые могут нанести урон. Для обеспечения ИБ применяются методы защиты информации.

Вопрос: Как отразить в учете организации (пользователя) приобретение неисключительных прав на использование программы для ЭВМ (средств криптографической защиты информации) на условиях простой (неисключительной) лицензии? Лицензионный договор с лицензиаром (правообладателем) заключен в виде договора присоединения.

Посмотреть ответ

Базовые элементы информационной безопасности

Рассмотрим основные составляющие информационной безопасности:

- Доступность. Предполагает доступ субъектов к необходимой информации. Под субъектами понимаются компании, которые имеют право на доступ к соответствующим данным.

- Целостность. Сведения должны быть защищены от незаконного видоизменения, порчи.

- Конфиденциальность. Предполагает защищенность от несанкционированного доступа к данным.

Категории относятся как к самой информации, так и к инфраструктуре, с помощью которой хранятся сведения.

Как организации защитить свою конфиденциальную информацию?

Разновидности угроз информационной безопасности

Угроза – это то, что может нанести урон ИБ. Ситуация, предполагающая угрозу, называется атакой. Лицо, которое наносит атаку ИБ, – это злоумышленник. Также существуют потенциальные злоумышленники. Это лица, от которых может исходить угроза.

Угрозы доступности

Частая угроза доступности – это непредумышленные ошибки лиц, работающих с информационной системой. К примеру, это может быть введение неверных данных, системные ошибки. Случайные действия сотрудников могут привести к потенциальной угрозе. То есть из-за них формируются уязвимые места, привлекательные для злоумышленников. Это наиболее распространенная угроза информационной безопасности. Методами защиты являются автоматизация и административный контроль.

Рассмотрим подробнее источники угроз доступности:

- Нежелание обучаться работе с информационными системами.

- Отсутствие у сотрудника необходимой подготовки.

- Отсутствие техподдержки, что приводит к сложностям с работой.

- Умышленное или неумышленное нарушение правил работы.

- Выход поддерживающей инфраструктуры из обычного режима (к этому может привести, к примеру, превышение числа запросов).

- Ошибки при переконфигурировании.

- Отказ ПО.

- Нанесение вреда различным частям инфраструктуры (к примеру, проводам, ПК).

Большая часть угроз относится к самим сведениям. Однако вред может быть также нанесен инфраструктуре. К примеру, это могут быть сбои в работе связи, систем кондиционирования, нанесение вреда помещениям.

Как предотвратить разглашение конфиденциальной информации контрагентами?

Угрозы целостности

Центральная угроза целостности – это воровство и подлоги. Возникают они вследствие действий сотрудников компании. Согласно данным издания USA Today, в 1992 году вследствие рассматриваемых причин был нанесен совокупный ущерб в размере 882 000 000 долларов. Рассмотрим примеры источников угроз:

- Ввод неправильных данных.

- Изменение сведений.

- Подделка заголовка.

- Подделка всего текста письма.

- Отказ от исполненных действий.

- Дублирование информации.

- Внесение дополнительных сведений.

Внимание! Угроза нарушения целостности касается и данных, и самих программ.

Базовые угрозы конфиденциальности

Базовая угроза конфиденциальности – это использование паролей злоумышленниками. Благодаря знанию паролей заинтересованные лица могут получить доступ к конфиденциальным сведениям. Источники угрозы конфиденциальности:

- Использование многоразовых паролей с сохранением их на источниках, к которым могут получить доступ злоумышленники.

- Использование одних и тех же паролей в различных системах.

- Размещение информации в среде, которая не обеспечивает конфиденциальность.

- Использование злоумышленниками технических средств. К примеру, прослушивающие устройства, специальные программы, фиксирующие введенный пароль.

- Выставки, на которых презентуется оборудование с конфиденциальными сведениями.

- Хранение сведений на резервных носителях.

- Распространение информации по множеству источников, что приводит к перехвату сведений.

- Оставление ноутбуков без присмотра.

- Злоупотребление полномочиями (возможно при обслуживании инфраструктуры системным администратором).

Суть угрозы конфиденциальности кроется в том, что злоумышленник получает доступ к данным в момент наибольшей их неуязвимости.

Методы защиты информации

Методы защиты, как правило, используются в совокупности.

Инструменты организационно-правовой защиты

Основным инструментом организационно-правовой защиты являются различные организационные мероприятия, осуществляемые в процессе формирования инфраструктуры, с помощью которой хранится информация. Данные инструменты применяются на этапе возведения зданий, их ремонта, проектирования систем. К инструментам организационно-правовой защиты относятся международные договоры, различные официальные стандарты.

Инструменты инженерно-технической защиты

Инженерно-технические средства – это различные объекты, обеспечивающие безопасность. Их наличие обязательно нужно предусмотреть при строительстве здания, аренде помещения. Инженерно-технические инструменты обеспечивают такие преимущества, как:

- Защита помещения компании от действий злоумышленников.

- Защита хранилищ информации от действий заинтересованных лиц.

- Защита от удаленного видеонаблюдения, прослушивания.

- Предотвращение перехвата сведений.

- Создание доступа сотрудников в помещение компании.

- Контроль над деятельностью сотрудников.

- Контроль над перемещением работников на территории компании.

- Защита от пожаров.

- Превентивные меры против последствий стихийных бедствий, катаклизмов.

Все это – базовые меры безопасности. Они не обеспечат полную конфиденциальность, однако без них невозможна полноценная защита.

Криптографические инструменты защиты

Шифрование – базовый метод защиты. При хранении сведений в компьютере используется шифрование. Если данные передаются на другое устройство, применяются шифрованные каналы. Криптография – это направление, в рамках которого используется шифрование. Криптография используется в следующих целях:

- Защита конфиденциальности сведений, которые передаются по открытым каналам.

- Возможность подтверждения подлинности сведений, которые передаются по различным каналам.

- Обеспечение конфиденциальности сведений в том случае, если они размещены на открытых носителях.

- Сохранение целостности данных при их передаче и хранении.

- Подтверждение отправки сообщения с информацией.

- Защита ПО от несанкционированного применения и копирования.

КСТАТИ! Криптография – это более продвинутый метод обеспечения защиты сведений.

Программно-аппаратные инструменты для защиты сведений

Программно-аппаратные инструменты включены в состав технических средств. К примеру, это могут быть:

- Инструменты для ввода сведений, нужных для идентификации (идентификация по отпечаткам пальцев, магнитные и пластиковые карты доступа).

- Инструменты для шифрования данных.

- Оборудование, предупреждающее несанкционированное использование систем (к примеру, электронные звонки, блокираторы).

- Инструменты для уничтожения сведений на носителях.

- Сигнализация, срабатывающая при попытках несанкционированных манипуляций.

В качестве этих инструментов могут выбираться разные программы. Предназначаются они для идентификации пользователей, ограничения доступа, шифрования. Для полноценной защиты применяются и аппаратные, и программные инструменты. Комплекс мер обеспечивает наивысшую степень защиты. Однако руководитель должен помнить, что добиться стопроцентной защиты невозможно. Всегда остаются слабые места, которые нужно выявлять.