Практическое руководство по анонимности в онлайне

Время на прочтение

9 мин

Количество просмотров 153K

Направленная антенна для удалённого доступа к публичному Wi-Fi

Обеспечить собственную безопасность (анонимность) в онлайне — тяжкий труд, требующий массивного объёма знаний. Даже лучшие профессионалы не всегда справляются.

Но это возможно.

Предупреждение. Для усвоения информации в полном объёме требуется несколько недель.

Пожалуй, наиболее полное практическое руководство по анонимности опубликовано на сайте Anonymous Planet. Оно периодически дополняется и актуализируется силами сообщества (текущая версия 0.9.3, см. историю изменений). Возможно, кто-нибудь возьмёт на себя поддержку русскоязычной версии, тем более в России и Беларуси эта информация становится с каждым годом всё актуальнее. Люди рискуют свободой и жизнью, не зная базовых вещей. В первую очередь это касается администраторов телеграм-каналов. Но и всех обычных пользователей, которые могут совершенно случайно попасть «под раздачу».

Содержание

- Ваша сеть

- Ваш IP-адрес

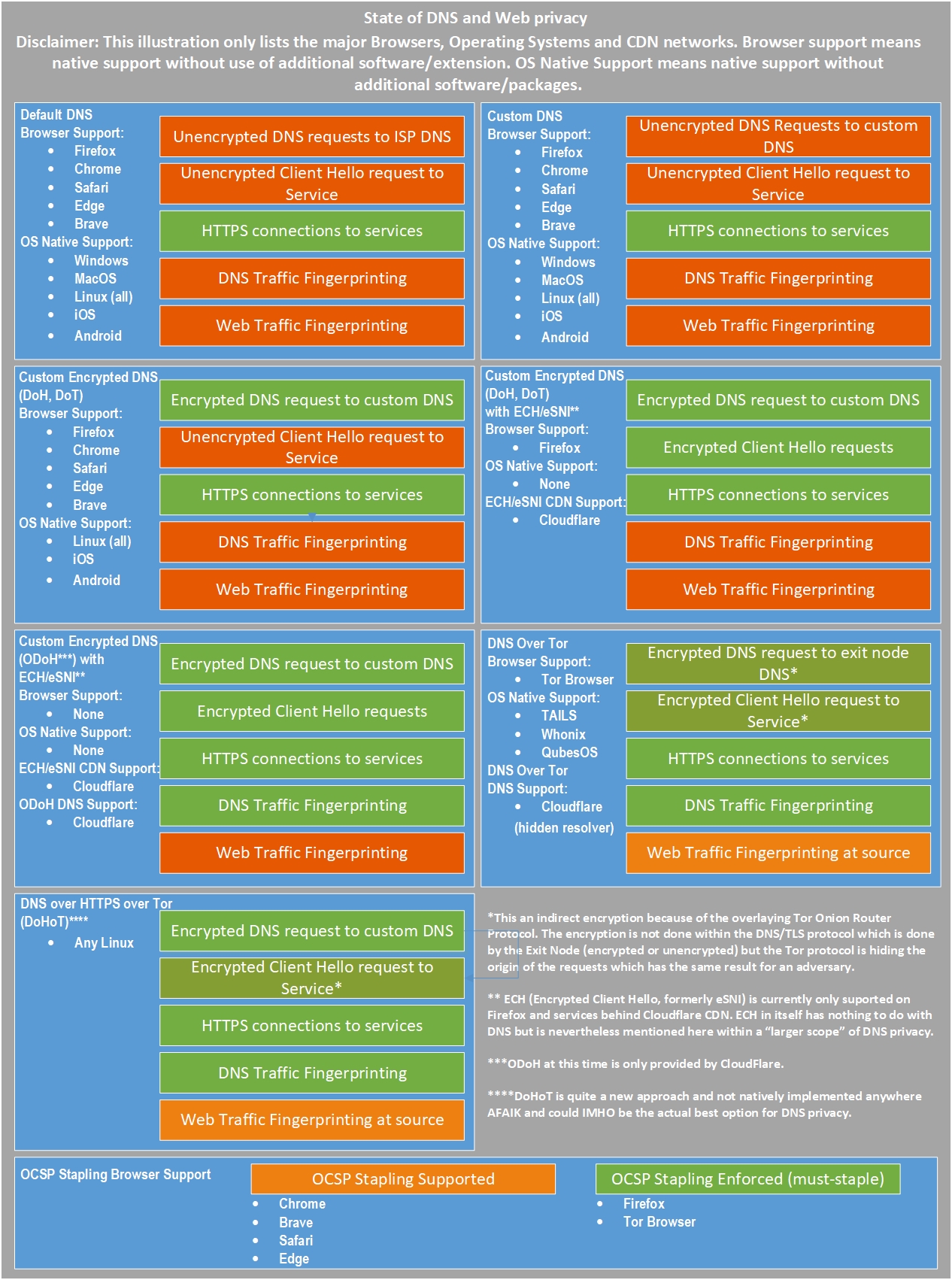

- Ваши DNS-запросы

- Ваши устройства с чипами RFID

- Устройства Wi-Fi и Bluetooth вокруг вас

- Вредоносные/вражеские точки доступа Wi-Fi:

- Ваш трафик Tor/VPN

- Некоторые устройства можно отслеживать даже в офлайне

- Ваши аппаратные идентификаторы

- Ваши IMEI и IMSI (и телефонный номер)

- Ваш адрес Wi-Fi или Ethernet MAC

- Ваш адрес Bluetooth MAC

- Ваш CPU

- Ваши сервисы телеметрии для операционных систем и приложений

- Все ваши умные устройства в целом

- Вы сами:

- Ваши метаданные, включая геолокацию

- Ваш цифровой отпечаток, реальная личность и онлайн-поведение

- Ваше мнение о своей реальной жизни и OSINT

- Ваше лицо, голос, биометрия и фотографии

- Фишинг и социальная инженерия

- Зловреды, эксплоиты и вирусы

- Зловред в ваших файлах/документах/почте

- Зловреды и эксплоиты в ваших приложениях и сервисах

- Вредоносные USB-устройства

- Ваши документы, фотографии и видео

- Свойства и метаданные

- Водяные знаки

- Пикселизация и заблюривание

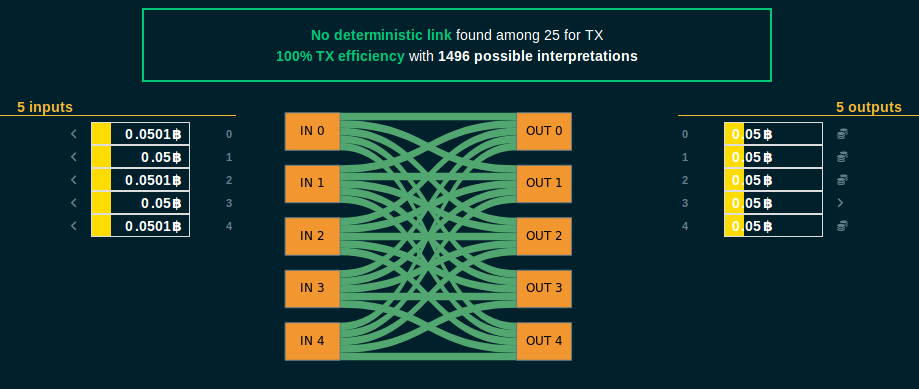

- Ваши криптотранзакции

- Ваши облачные бэкапы и сервисы синхронизации

- Отпечатки вашего браузера и устройств

- Локальные утечки данных и форензика

- Плохая криптография

- Ведение логов на сервере, несмотря на обещание не делать этого

- Некоторые продвинутые таргетированные техники

- Несколько дополнительных ресурсов

Общие приготовления

- Выбор своего пути

- Ограничения по времени

- Ограничения по бюджету/материальному обеспечению

- Необходимые навыки

- Враги (угрозы)

- Общие шаги для любого пути

- Получить анонимный телефонный номер

- Раздобыть USB-ключ

- Найти безопасные места с достойным публичным Wi-Fi

- Путь TAILS

- Стойкое правдоподобное отрицание с помощью Whonix в TAILS

- Шаги для всех остальных путей

- Достать отдельный ноутбук для всех чувствительных активностей

- Некоторые рекомендации относительно ноутбука

- Настройки BIOS/UEFI/прошивки в ноутбуке

- Защита от физического проникновения в ваш ноутбук

- Путь Whonix

- Выбор основной ОС для ноутбука

- Linux

- MacOS

- Windows

- Использование Virtualbox

- Выбор метода связи

- Найти анонимный VPN/прокси

- Whonix

- Tor через VPN:

- Виртуальные машины Whonix

- Выбор гостевой виртуальной машины

- Если есть возможность использовать Tor

- Если нет возможности использовать Tor

- Виртуальная машина Linux (Whonix или Linux):

- Виртуальная машина Windows 10

- Виртуальная машина Android

- Виртуальная машина MacOS

- KeepassXC

- Установка клиента VPN (за наличные/Monero):

- Последние шаги

- Путь Qubes

- Выбор метода связи

- Найти анонимный VPN/прокси

- Установка

- Настройка обязательного выключения (в отсутствие спящего режима)

- Подключение к публичному Wi-Fi:

- Обновление Qubes OS:

- Установка VPN ProxyVM:

- Установка безопасного браузера в Qubes OS (необязательно, но рекомендуется):

- Установка Android VM

- KeePassXC

Создание анонимных цифровых личностей

- Понимание методов, которые используются для подтверждения личности

- Капчи

- Проверка телефонного номера

- Проверка почтового адреса

- Проверка приватных деталей о пользователе (например, автоматическое распознавание расы на аватаре Facebook)

- Проверка паспорта

- Фильтрация пользователей по IP

- Фингерпринтинг браузера и устройств

- Взаимодействие с живым оператором

- Пользовательская модерация

- Поведенческий анализ

- Финансовые транзакции

- Авторизация через стороннюю платформу

- Распознавание лиц и биометрия на некоторых платформах

- Одобрение регистрации в ручном режиме

- Выход в онлайн

- Создание новых личностей

- Система реальных имён

- Требования разных платформ к личности

- Как анонимно обмениваться файлами и сообщениями

- Безопасное редактирование документов/фотографий/видео/звука

- Передача чувствительной информации в различные организации

- Рутинные задачи

Безопасное резервное копирование

- Офлайновые бэкапы

- Бэкапы отдельных файлов

- Резервное копирование целых дисков/системы

- Онлайн-бэкапы

- Синхронизация файлов между вашими устройствами в онлайне

Скрытие своих следов

- Понимание разницы между HDD и SSD

- Технология Wear Leveling

- Trim Operations:

- Сбор мусора

- Как безопасно очистить диски, если вы хотите всё стереть

- Linux (все версии, включая Qubes OS)

- Windows

- MacOS

- Как безопасно удалить отдельные файлы/папки/данные на вашем HDD/SDD или флэшке

- Windows

- Linux (кроме Qubes OS)

- Linux (Qubes OS)

- MacOS

- Некоторые дополнительные меры защиты от компьютерной криминалистики

- Удаление метаданных из файлов/документов/фотографий

- TAILS

- Whonix

- MacOS

- Linux (Qubes OS)

- Linux (кроме Qubes)

- Windows

- Удаление некоторых следов своей личности из поисковых систем и различных платформ

- Bing:

- DuckDuckGo

- Yandex

- Qwant

- Yahoo Search

- Baidu

- Wikipedia

- Internet Archive

Некоторые старые малотехнологичные трюки

- Скрытие коммуникации на виду

- Как заметить, что у вас прошёл обыск

Некоторые мысли по операционной безопасности

Если вы думаете, что вас раскрыли

- Если имеется какое-то время

- Если времени нет

Это настоящая энциклопедия анонимности. Хотя информация представлена в максимально лаконичном виде, документ весьма объёмный: около 563 423 символов.

- Зеркало сайта в Tor

- Руководство в формате PDF (май 2021). Удобно для распечатки и распространения.

По сути, из руководства становится понятно, что ни один человек в обычной жизни не соблюдает все необходимые требования по анонимности. Поэтому для безопасного использования интернета в современных условиях России и Беларуси нужно по сути отказаться от использования существующей цифровой личности, от всех существующих аккаунтов, номеров телефонов, IP-адресов, MAC-адресов и т. д. Другими словами, придётся построить новую цифровую личность с нуля, по крайней мере, как технический конструкт на время существующего правового дефолта в стране. Когда ситуация нормализуется или после переезда в правовое государство от неё можно будет отказаться.

В то же время желательно продолжать использование старой (обычной) цифровой личности хотя бы периодически по стандартному паттерну, чтобы не вызывать подозрений.

Построение новой цифровой личности с нуля

Как указано в практическом руководстве, есть несколько путей достижения достойной анонимности. Это же касается и построения новой цифровой личности. Хотя во всех путях есть несколько общих шагов.

Можно поставить вопрос шире. Как создать совершенно новую личность не только в цифровом мире, но и в офлайне? Очевидно, что это гораздо более надёжный способ замести следы и избавиться от хвоста старых идентификаторов. Здесь требуется замена офлайновых документов и/или смена места жительства. Иногда достаточно просто временного переезда в деревню или в другую страну (так делают некоторые граждане, попавшие под административную или уголовную ответственность по политическим делам). Но эта тема достаточно хорошо раскрыта в литературе, так что сосредоточимся на создании новой цифровой личности.

Примерный порядок действий такой.

Наличные деньги

В первую очередь понадобятся наличные. Старые добрые государства до сих пор выпускают бумажные банкноты. Нужно снять их со счёта или заработать. По идее, понадобится как минимум 1000 долларов, но чем больше — тем лучше.

Покупка устройств

Можно пойти в компьютерный клуб или другое место, где есть компьютер с доступом в интернет. Он нужен для создания адреса электронной почты. Для входа в компьютерный клуб расплачиваемся наличными и входим анонимно.

Вместо стандартного Gmail лучше зарегистрировать бесплатный аккаунт Protonmail. Нигде нельзя указывать личные данные или даты, в том числе в почтовом адресе, только псевдоним. Пароль из трёх-четырёх слов. Лучше запомнить его, а не записывать на листе бумаги. Менеджеры паролей — отдельный разговор.

Далее можно поискать на барахолках типа Авито/Куфар хорошие смартфоны и ноутбуки. Например, смартфон Google Pixel 3a и ноутбук Lenovo Thinkpad. На барахолке можно сэкономить 250-300 долларов на телефоне и 450-500 долларов на ноутбуке, по сравнению с ценой нового устройства в магазине. Проверьте, что устройства в рабочем состоянии и с приличными характеристиками. Договоритесь с продавцом о подходящем времени встрече в общественном месте, чтобы совершить сделку, заплатите наличными.

Как только у нас появились устройства, пришло время поработать над ними.

Ноутбук

По всей вероятности, ноутбук придёт с Windows. Её придётся удалить. Можно пойти в ближайший торговый центр и купить USB-флэшку на 8 ГБ. В торговых центрах, как правило, также есть бесплатный Wi-Fi, поэтому идём на фудкорт, открываем ноутбук и скачиваем Pop!OS и Balena Etcher (это как один из вариантов: анонимный доступ можно обеспечить и на других дистрибутивах Linux: использование Windows в качестве основной операционной системы не рекомендуется, только в виртуальной машине). Делаем загрузочную флэшку помощью Pop!OS с помощью Balena Etcher. Устанавливаем Pop!OS на ноутбуке поверх Windows.

Телефон

Когда завершена установка Pop!OS на компьютере, возвращаемся на бесплатный Wi-Fi, загружаем CalyxOS и инструмент для прошивки. Используем последний для установки CalyxOS на Pixel 3a. При первой загрузке активируем MicroG — опенсорсную реализацию гугловских библиотек. Она позволит использовать фейковый аккаунт Google для некоторых фоновых служб.

Достать биткоины

Теперь, когда мобильный телефон вступил в строй, пришло время установить на него биткоин-кошелёк. Например, Samourai Wallet. Можно записать на листе парольную фразу и 12 слов восстановления. Затем сходить на местную криптотусовку и найти, кто продаст биткоинов на 300 долларов. Монеты придут непосредственно в мобильное приложение Samourai Wallet.

Получить SIM-карту

Следующий шаг — получить доступ к оператору мобильной связи и завести мобильный номер анонимным способом. Здесь тоже есть разные варианты. Например, за небольшую сумму настоящую SIM-карту зарегистрирует на себя бедный студент или другой малообеспеченный гражданин. Другой вариант — использовать сервисы по анонимной продаже eSIM вроде silent.link. Покупаем eSIM и зачисляем кредит на счёт, оплатив его биткоинами. Импортируем eSIM в устройство Pixel 3a, и теперь у нас совершенно анонимный доступ к мобильной сети по всему миру.

Ни в коем случае не покупайте так называемые «безопасные телефоны», не устанавливайте коммерческие анонимные мессенджеры и тому подобные сервисы вроде EncroChat и Sky ECC. Как показывает опыт, эти централизованные сервисы плохо кончают, выдавая в итоге всех пользователей и историю сообщений. Свою безопасность можно обеспечить только своими силами, и желательно опенсорсными инструментами.

Обновление домашней конфигурации

Эта часть предполагает, что у вас есть домашнее подключение к интернету. К сожалению, подключение к домашнему интернету требует подтверждения личности и оплаты через традиционные банковские системы, а не биткоины.

Лучше вообще не использовать домашнее соединение в новой цифровой личности. Только в старой личности, которая привязана к настоящему имени. Для соблюдения безопасности желательно подключаться к интернету через публичный Wi-Fi. При необходимости установить направленную антенну. Такую же антенну можно носить в рюкзаке.

В России интернет-провайдер обязан хранить метаданные о вашем интернет-соединении в течение нескольких месяцев или лет. Это как минимум логи с указанием времени, когда вы посещали определённые веб-сайты.

При острой необходимости использовать домашний интернет (это практически невозможно сделать анонимно) желательно приобрести VPN типа Mullvad и оплатить биткоинами годовую подписку. Также купить маршрутизатор, на который можно установить прошивку типа pfSense. Система на маршрутизаторе настраивается таким образом, чтобы все устройства в домашней сети были защищены VPN.

На маршрутизаторе pfSense можно установить свой VPN-сервер, чтобы получить доступ к своей сети из любой точки мира.

В идеале работать через VPN/прокси на своём сервере на хостинге, оплаченном наличными или Monero. Список подходящих хостинг-провайдеров можно см. на сайте Monero.

Некоторые детали

Далее можно сосредоточиться на самостоятельном хостинге своих данных, не используя сторонние сервисы, к которым могут легко получить доступ третьи лица.

Покупаем недорогой десктоп на барахолке, ставим Pop!_OS или другой любимый Linux-дистрибутив, создаём виртуальную машину Nextcloud и виртуальную машину Bitwardenrs для хостинга сервисов. Nextcloud будет хранить календарь, контакты, фотографии и другие документы. BitwardenRS будет менеджером паролей. Обязательно делайте резервные копии всей этой информации, сохраняя образы виртуальных машин на отдельном зашифрованном SSD/HDD или на нескольких накопителях, физически удалённых друг от друга для безопасности.

Далее можно подумать о настройке собственного биткоин-узла на компьютере с сервером Ubuntu, а также о майнинге или другом способе анонимного заработка криптовалюты. На сервере можно установить Bitcoin, Block Explorer, Samourai Wallet Dojo, Whirlpool, Lightning и BTCPay Server для приёма платежей. Здесь создаём новый кошелёк Samourai, соединяем его с Dojo и смешиваем монеты через миксер Whirlpool.

Миксер Whirlpool

Если у вас мало времени и нужно быстрое и простое решение, можно взглянуть в один из пакетов для Raspberry Pi — myNode, Umbrel, Raspiblitz или Ronin.

Заключение

Чего лучше вообще никогда не делать, так это регистрироваться в Google, Facebook, Tiktok, WhatsApp или Instagram. Для общения в социальных сетях можно установить на своём хостинге инстанс Mastodon/Pleroma.

Не стоит нигде указывать реальный адрес электронной почты, лучше использовать алиасы типа simplelogin.io, одноразовые адреса Guerrilla Mail (сайт временно отключён хостером) или Getnada.

Везде по возможности лучше использовать бесплатный софт с открытым исходным кодом.

Конечно, это только один из путей по созданию новой цифровой личности и по анонимной работе в интернете. Более подробно о других вариантах см. в практическом руководстве Anonymous Planet.

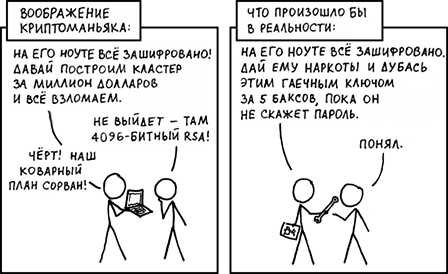

И помните, что никакие советы не помогут сохранить анонимность, если вами заинтересуются действительно серьёзные ребята (типа АНБ/ФСБ/Моссад). Так что лучше соблюдать осторожность и не привлекать внимание.

«Безопасность», xkcd

Замечания и дополнения приветствуются.

На правах рекламы

VDSina предлагает безопасные серверы в аренду с посуточной оплатой, возможностью установить любую операционную систему, каждый сервер подключён к интернет-каналу в 500 Мегабит и бесплатно защищён от DDoS-атак!

Подписывайтесь на наш чат в Telegram.

Анонимность важна для всех пользователей интернета. Пренебрежение может привести к попаданию личных данных и фотографий в руки злоумышленников, к потере денег с электронных кошельков и банковских карт. Поэтому основные правила анонимности должен знать каждый.

Уровни анонимности

Анонимность бывает разная. Одно дело, когда вы скрываете свои данные от собеседника в онлайн-чате и совсем другое — если вы пытаетесь «скрыться» от государства. Tor, VPN и прочие методы не дают полной анонимности, если вы пользуетесь ими с обычного компьютера, через домашний интернет или свой смартфон. Это все равно как если бы вы позвонили в полицию, представились чужим именем и измененным голосом сообщили о заложенной бомбе — но позвонили со своего личного телефона.

Это не значит, что полная анонимность невозможна. Она возможна, но дело это хлопотное, дорогое и требующее специальных знаний. Руководство по полной анонимности, размещенное на сайте anonimousplanet.org, содержит 500 Кбайт одного текста (без учета графики) и требует несколько недель только на прочтение и осмысление. Но на самом деле такая анонимность нужна немногим. Пока вы не совершаете в интернете ничего противозаконного, можно обойтись частичной защитой — от нежелательного интереса других пользователей сети.

Правила поведения в сети

Первое, от чего зависит анонимность — это поведение пользователя. Виртуальные машины и шифрованный трафик с соединением через купленную с рук симкарту ничем не помогут, если вы дадите онлайн-собеседнику ссылку на свою страничку в соцсети.

Поэтому первый шаг в достижении анонимности — соблюдение правил сетевой безопасности:

- установите антивирус и регулярно его обновляйте;

- используйте сложные логины и пароли;

- не сообщайте незнакомым людям и не оставляйте на непроверенных сайтах свой личный номер телефона, адрес электронной почты и ссылки на страницу в соцсети;

- если вам требуется по работе давать номер телефона и адрес почты незнакомым людям, заведите рабочие номер и почту;

- не сообщайте незнакомым людям и не оставляйте на непроверенных сайтах свое полное имя и почтовый адрес;

- не пересылайте почтой или сообщениями конфиденциальные данные;

- не переходите по ссылкам в письмах от незнакомых людей и с незнакомых адресов, если письмо со ссылкой прислал знакомый, сначала убедитесь, что его не взломали;

- не устанавливайте сомнительные приложения, особенно «хакерские» — 99 % процентов таких взламывают только один компьютер — ваш;

- не заходите на непроверенные сайты с помощью соцсетей — кнопка «Войти через» позволяет владельцу сайта получить практически всю информацию о вас из соцсети.

Методы получения информации о вас и как им противостоять

IP-адрес

Если вы выходите в сеть со своего домашнего компьютера, ваш IP-адрес можно однозначно сопоставить с вами. Причем, даже спустя длительное время — провайдеры обязаны хранить информацию о выходах пользователей в сеть в течение 3 лет. Ваш IP-адрес становится известен каждому сайту, на который вы заходите. Так что узнать злоумышленнику ваш IP не так уж и сложно. Другое дело, что даст ему это пока немногое — только ваше место проживание с точностью до города. Но успокаиваться не стоит — IP-адрес может использоваться для атак на ваш компьютер с целью проникновения в вашу систему и получения доступа к информации на диске. Поэтому руководства по безопасности рекомендуют менять IP-адрес при входе в сеть. Как это сделать?

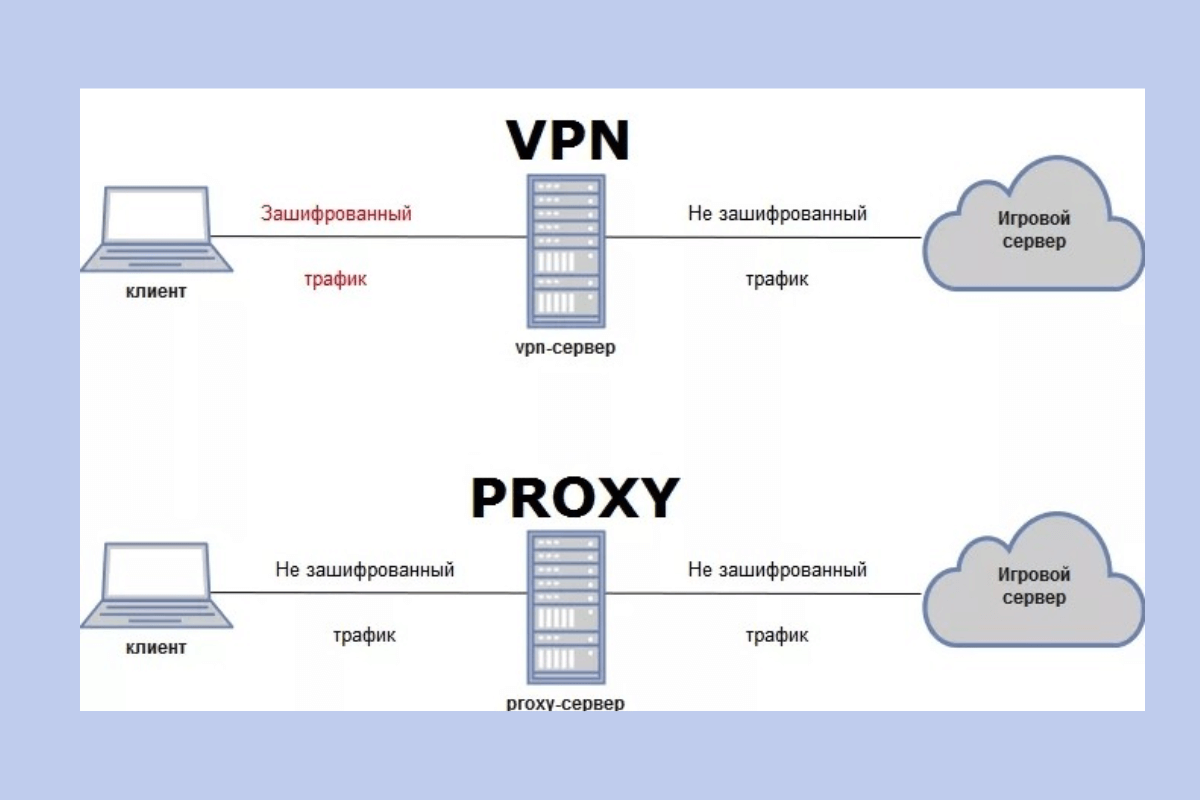

- Анонимные прокси (анонимайзеры). Прокси — это веб-сервер, который получает от вас все запросы к сети, а затем отправляет их адресату от своего имени, то есть подставив свой IP. Обычные прокси не скрывают начальный IP-адрес, передавая его как служебную информацию. Анонимные прокси ваш IP-адрес дальше не передадут, сделав вид, что отправили запрос самостоятельно.

Существует большое количество анонимных прокси, как платных, так и бесплатных. Бесплатные часто работают со сбоями, медленно и могут добавлять на страницы свою рекламу. Кроме того, они не дают никакой гарантии конфиденциальности и вполне могут сами принадлежать злоумышленникам. Платные надежнее и быстрее, но опять же гарантировать, что история ваших запросов не станет известна кому-то третьему (как и их содержание) невозможно.

VPN. Это аналог прокси-сервера, только еще и шифрующий передаваемые данные. При использовании VPN даже ваш провайдер не узнает, какие сайты вы посещали и с какой целью. Но это знает компания-владелец VPN-сервиса. Все они, конечно, обещают, что никому эту информацию не дадут, но история говорит об обратном. Случаи, когда владельцы VPN передавали информацию о пользователях правоохранительным органам, нередки. Подробнее о VPN и его настройке на роутере можно прочитать здесь. - Tor. Как работает Tor, написано в этой статье. Вкратце — это бесплатный аналог VPN, только куда более медленный. И в нем тоже есть точка, которая знает о вас «все» — выходной узел. Эта особенность Tor-а правоохранительным органам известна, так что во многих странах они сами держат выходные узлы Tor.

Незашифрованный трафик

По стандартному http соединению вся информация передается в «чистом» виде. Если вы зайдете на любой сайт по протоколу http и введете там данные своей банковской карты, этот номер «увидят» все промежуточные узлы, через которые вы соединились с конечным сайтом, а их может быть пара десятков.

Посмотрите на адресную строку браузера: если там нет значка закрытого замка или адрес начинается на http://, то вся ваша передаваемая информация никак не защищена.

Используйте только https при работе в сети и с подозрением относитесь к сайтам, которые не могут обеспечить зашифрованное соединение.

При использовании https промежуточные узлы не могут «прочитать» ваш трафик. Но они «видят», какие сайты вы посещаете, и — по передаваемым в адресной строке параметрам — могут догадаться, что вы на них делаете. VPN, Tor обеспечивают дополнительное шифрование, скрывая и эту информацию.

Почта

Передача информации электронной почтой имеет свои уязвимости. Во-первых, до сих пор не все почтовые серверы используют шифрование трафика, и письма передаются в «чистом» виде. Во-вторых, на почтовом сервере письма также хранятся незашифрованными, и доступ к ним может получить любой администратор сервера. В-третьих, компании-владельцы почтовых серверов обязаны предоставлять доступ к хранимой информации правоохранительным органам.

Можно, конечно, договориться с получателем о способе шифрования и пароле, а затем шифровать все сообщения самостоятельно и отправлять их вложением. Но это неудобно, особенно если получателей много.

Protonmail — сервер защищенной почты, расположенный в Швейцарии. Письма на сервере Protonmail хранятся в зашифрованном виде, причем расшифровать их может только владелец почтового пароля, который самому сервису неизвестен.

Передача писем между абонентами Protonmail также производится в зашифрованном виде. Так что, заведя аккаунт на Protonmail, вы можете быть уверены в защищенности пересылаемой информации. Почти уверены. Сейчас при каждом подключении Protonmail отправляет на компьютер пользователя исполняемый код, который и шифрует письма пользовательским паролем. Сам пароль на сервер Protonmail при этом не передается. Но нет никакой гарантии, что однажды сервер не пришлет исполнимый код, который все же передаст пароль кому-то, кто убедительно попросит об этом владельца Protonmail.

Wi-Fi

Беспроводная сеть значительно уязвимее проводного подключения к интернет. Для прослушивания проводной сети злоумышленнику следует обладать специальным оборудованием и доступом к кабелю. А с Wi-Fi все намного проще — надо всего лишь оказаться в зоне его действия, и все передаваемые по сети данные можно «поймать» на простой смартфон со специальным ПО. Так что при работе в беспроводной сети безопасности следует уделить особое внимание. Обо всем этом можно прочитать в этой статье.

Cookies

Да-да, те самые «куки», про которые предупреждают многие сайты при входе. Чем они опасны? Тем, что хранят информацию, которую вы вводили на определенных сайтах и которая может попасть к злоумышленникам.

А еще через куки за вами «следят» сетевые агрегаторы наподобие Google, Яндекс и др. Практически на каждом сайте в сети установлена метрика того или иного агрегатора, и при входе на этот сайт Гугл (или Яндекс) обновляет в своей базе данные о вас. О том, что вы зашли на такой-то сайт, провели там столько-то времени, особо интересовались теми-то страницами и что-то купили. Если вас это беспокоит, пользуйтесь защищенными браузерами и настройте удаление cookie для всех сайтов, кроме доверенных.

Трояны

Если вы храните на компьютере представляющую ценность информацию и об этом узнают хакеры, они могут попытаться взломать ваш компьютер «изнутри» с помощью троянской программы.

Например, на сайте, посвященном криптовалюте, вы обмолвились, что у вас есть парочка-тройка биткойнов. Не сомневайтесь, что сразу после этого вы окажетесь под пристальным вниманием хакеров. «Сомалийские письма» — детский сад по сравнению с деятельностью профессионалов от мира цифрового криминала, которые отлично представляют силу социальной инженерии. Если через пару недель после того случая, на совершенно другой площадке, вы вдруг познакомитесь с интересным и милым человеком, с которым у вас завяжутся теплые отношения, то неужели однажды вы не откроете присланный им документ? От распространенных троянцев защитит антивирус, но что, если троян написан специально для вас? И вот уже сид-фраза вашего электронного кошелька утекает к злоумышленнику.

Но неужели надо подозревать вся и всех? Так и параноиком стать недолго.

Вовсе не обязательно. Есть несколько способов предотвратить утечку важных данных с вашего компьютера:

- Файрвол (брандмауэр). «Противопожарная стена» предотвращает приложениям установку соединений с неизвестными узлами.

Рекомендуется настроить файрвол для работы по «белому списку», то есть разрешать выход в сеть только доверенным приложениям по установленным правилам (только к определенным узлам, только по определенному протоколу и т. д.). Первое время, в процессе обучения файрвола и заполнения «белого списка», он будет постоянно «доставать» всплывающими окнами с запросом о разрешении соединения.

Придется терпеть и вникать в каждый такой запрос. Но зато потом никакой троян, даже проникнув к вам на компьютер, не сможет никуда ничего передать.

- Виртуальная машина. Что это? Всем известно приложение-калькулятор. Так вот, виртуальная машина — это приложение-компьютер. На которое можно установить отдельную операционную систему и набор программ. И что самое главное, никакая из этих программ не просто не получит доступа к файлам на диске вашего ПК, они даже знать не будут, что запущены на виртуальной машине. Выходя в сеть через виртуальную машину, вы полностью защитите свой компьютер от проникновения вирусов и троянцев.

Самая распространенная виртуальная машина — VMware Workstation, для которой существует большое количество готовых сборок на различных операционных системах и с различными наборами приложений.Но VMware Workstation — программа платная и довольно недешевая ($200). Наиболее популярный бесплатный аналог — Whonix, виртуальная машина на основе linux. С ней правда, придется разбираться.

Физический доступ к диску

А что, если злоумышленник получит прямой доступ к вашему компьютеру? Защитит ли пароль к Windows данные на вашем диске, если кто-то «стащит» ваш ноутбук? Нет, не защитит. Злоумышленнику не потребуется взламывать Windows, ему будет достаточно вынуть жесткий диск из вашего компьютера и подключить к своему. Если данные на диске не будут зашифрованы, он прочтет их без труда.

На этот случай используются программы-шифровщики наподобие VeraCrypt или CipherShed.

Они «на лету» шифруют данные, записываемые на диск, и расшифровывают их при чтении. При использовании достаточно криптостойкого пароля, прочесть посторонним зашифрованные данные практически невозможно.

В заключение

Конфиденциальная и коммерческая информация на компьютере требует защиты, и одной из ее ступеней должна быть анонимность. Чем меньше информации о вас доступно в Сети, тем менее вероятно, что вы станете предметом интереса злоумышленников.

Но не пытайтесь использовать простые механизмы анонимности, чтобы скрыться от внимания правоохранительных органов. Это не всегда удается даже профессионалам с многолетним опытом.

Вы начитались страшных новостей о хакерах, взломах, кражах и выкупах. После этого вам захотелось обезопасить себя и чтобы никто не мог найти вас в интернете. Что именно означает анонимность в интернете?

Нужно понимать, что анонимность и конфиденциальность не одно и то же. Конфиденциальность состоит из контроля над доступом к секретной информации. Общение в интернете обычно конфиденциальное. Применяется сквозное шифрование (HTTPS, Signal и GnuPG) для защиты трафика от злоумышленников. Также можно шифровать данные на дисках компьютеров.

Что такое анонимность?

Анонимность представляет собой один из аспектов конфиденциальности. В данном случае суть заключается в управлении доступом к вашей личности. К тому, кто мы есть. Обладая анонимностью, можно свободнее выражать свои мысли и не беспокоиться о последствиях и принуждении. Если анонимность достаточно высокая, злоумышленники не смогут собрать и систематизировать данные о человеке и выделить его среди остальных. Анонимность защищает конфиденциальность и спасает от деанонимизации.

Анонимность бывает разной степени. Нельзя сказать, что она либо есть, либо нет. Цель браузера Tor заключается в том, чтобы сделать его пользователей неотличимыми друг от друга. В идеальном случае это обеспечивает анонимность. На практике идеал недостижим, поскольку все пользователи Tor обладают разным оборудованием. Значит, пользователи уже отличаются друг от друга. Зато Tor активно обновляется и все пользуются одной версией. Имеется лишь несколько уровней безопасности, чтобы ограничить разнообразие. Также браузер достаточно серьёзно ограничивает размеры окон, установку расширений и прочие отличия.

Даже с браузером Tor анонимность падает, когда создаются онлайн-личности. Такие как аккаунты в сервисах электронной почты и учётные записи на разных сайтах. Есть вероятность связать их с реальной личностью. Они лишь частично анонимны или псевдоанонимны.

С некоторых аккаунтов пользователи делают одинаковые вещи и пишут на одном языке. Так они препятствуют поисковому связыванию и чуть повышают уровень защиты. Другие же делают разные вещи и пишут на другом языке. Или же несколько раз используют переводчик Google, прогоняя свои тексты через разные языки.

Анонимность, псевдоанонимность и конфиденциальность отличаются в плане данных и метаданных. Конфиденциальность означает защиту данных и части метаданных. Для обеспечения анонимности нужно защищать все данные и метаданные. Уровень анонимности зависит от целей и операционной безопасности (OPSEC).

Некоторые метаданные очень трудно скрыть, почти невозможно. Находящиеся близко противники могут видеть, что вы выходите в интернет, но не что вы там делаете. Они могут видеть время вашего пребывания в интернете и расход трафика. Это метаданные, которые показывают, что человек находится в интернете и скрывает свои действия там. С этим ничего нельзя сделать.

В идеальном случае противники видят активность с метаданными, которые никак нельзя связать с определённым человеком. До тех пор, пока человек не укажет идентификационные данные и не станет псевдоанонимным.

Зачем нужна анонимность онлайн?

Нужно понимать, для чего вам нужна анонимность в глобальной сети. И понимать, подойдут ли вам требования и последствия этого. Наиболее простой причиной желать анонимности в интернете является связанная с этим свобода.

С учётом существующих авторитарных угроз свобода связана с конфиденциальностью. Конфиденциальность зависит от анонимности или хотя бы от использования псевдонимов. При этом необходимо помнить, что ценой этой игры является свобода.

Что нужно для обеспечения анонимности в интернете?

Нужно помнить, что быть полностью анонимным в интернете может оказаться невозможным. АНБ и спецслужбы других стран могут перехватывать пользовательский трафик и манипулировать им в разных точках интернета.

Данные вроде адреса, интернет-провайдера, логи трафика, использование или отсутствие шифрования для них легкодоступны. Правда, вряд ли они хранят их на протяжении длительного времени или даже как следует анализируют. Подобных данных скапливается слишком много и они распределены по тысячам устройств-перехватчиков.

Это значит, что они должны выбирать, что сохранять и анализировать, в зависимости от определённых критериев. Это могут быть IP-адреса, имена, адреса электронной почты, язык и ключевые слова. Также может рассматриваться применение определённых алгоритмов шифрования вроде Signal, GnuPG, Tor и VPN.

Вряд ли в этот список входит HTTPS, поскольку он слишком широко распространён. Была информация, что АНБ недовольна широким распространением VPN в торрентах и при потоковой трансляции контента с географическими блокировками. Попытки расшифровать данные приводят к повышенному расходу ресурсов, которые могли бы применяться для более важной работы.

Даже если бы сохранялись все данные для деанонимизации определённого человека, потребуется анализ и сопоставление данных из нескольких перехватов информации. Маловероятно, что такое будет происходить регулярно со всей сохраняемой информацией. Также маловероятно, что даже отфильтрованные данные будут сохраняться на протяжении долгого времени. По этой причине нужно фильтровать, что будет храниться на протяжении длительного периода, при этом уменьшается вероятность сохранения достаточного объёма данных для деанонимизации того, кого долгое время не считали интересным для наблюдения.

В общем, если вы хотите оставаться в интернете анонимным на протяжении длительного времени, не нужно становиться интересным для государственных спецслужб.

Если вы хотите сделать нечто, что привлечёт внимание спецслужб, нужно соблюдать особую осторожность. Необходимо разделять эту деятельность и вашу реальную личность.

Использование сетевых псевдонимов не даёт анонимности, только псевдоанонимность. Вы можете задействовать несколько личностей, которые отделены друг от друга, и периодически менять их. Чем дольше вы используете одну личность, тем меньше у неё псевдоанонимности и тем серьёзнее становится опасность.

Важно скрывать IP-адрес, который выдал вам провайдер. Не стоит доверять сторонним лицам, будь это провайдер VPN или проект Tor. При этом анонимность в интернете представляет собой нечто большее, чем анонимный доступ в интернет.

Различные государственные ведомства и сервисы знают личность людей. Множество точек соединяет между собой вашу реальную личность и сетевую:

- Паспорта и водительские права.

- Почтовые адреса и номера городских телефонов.

- Номера сотовых телефонов и адреса электронной почты.

- Банковские счета.

- Кредитные и дебетовые карты.

- Учётные записи в социальных сетях.

Также нужно помнить об информации, которой люди добровольно делятся в социальных сетях, если пользуются ими. Они рассказывают о своих интересах и делятся мнениями по различным вопросам. Члены семьи и друзья знают вас как в реальной жизни, так и в виртуальной. Обычно никто из них не беспокоится об анонимности и конфиденциальности.

Допустим, у вас будет ящик, с которого можно получать доступ в интернет абсолютно анонимно и никто не сможет вас опознать. Если вы продолжите свою каждодневную деятельность в интернете, чем бы вы там ни занимались, скорее всего ваша анонимность или псевдоанонимность продержатся не больше нескольких минут.

Если вы проявите осторожность, этот срок может вырасти до одного-двух дней. Однако, в реальности раскусить вас смогут спустя годы. Например, бывший член хакерской группы LulzSec много лет назад пользовался чатом IRC. Об этом никто не знал, пока он не разозлил человека, который сохранял у себя записи из этих чатов.

Большинство людей не ищут полной анонимности. Она значительно ограничивает деятельность. Стоит только начать что-то делать и почти невозможно остаться анонимным. Трудно писать без всякого стиля. Невозможно вести разговоры по существу. Когда вы где-то регистрируетесь, арендуете VPS или сервер, создаётся личность.

В данном случае мы сосредоточимся на «анонимных» онлайн-личностях и на вариантах их использования.

Защитите своё подключение и скройте местоположение и IP-адрес

Существует три основных критерия:

- Настройки должны быть эффективными и безопасными.

- Они не должны привлекать к себе внимание.

- Нужно подготовить правдоподобные оправдания.

Оправдать использование VPN намного проще, чем Tor. Всегда можно сказать, что вы всего лишь хотели посмотреть видео с сервиса в США, который официально не работает в России.

Это не значит, что пользоваться Tor нельзя. Только ваши противники не должны знать об этом или что вы используете I2P. Также им не следует знать, что вы даже просто подумали об использовании Freenet.

Разделение как важный фактор анонимности в интернете

Чтобы у вас был анонимный сетевой образ, нужно разделять жизнь этого образа и вашу остальную жизнь. Любые пересечения создают ссылки. Когда ссылок становится достаточно много, анонимность теряется. Очевидно, нужно создавать разные адреса электронной почты и учётные записи. Не рекомендуется даже посещать одни и те же сайты, если это не самые популярные сайты. Например, ВКонтакте является достаточно крупным сайтом, но посещать одни и те же группы не следует. Иначе вас смогут распознать по языку, стилю изложения и определённым словам.

Опасно даже показывать одни интересы и одинаковые мнения. Особенно если они редкие. Кроме того, не надо общаться с самим собой с разных аккаунтов, поскольку люди хорошо распознают это.

Будет разумно разделять свои сетевые личности. Если у одной из них возникнут проблемы, для других ущерб будет минимальный. Проблемной личностью можно будет просто прекратить пользоваться. Если же информация о нескольких личностях связана, это может повысить интерес к вам и увеличить вероятность деанонимизации. Даже если вы не делали ничего противозаконного, не исключено, что за вами начнут наблюдать.

Допустим, вы арендовали VPS анонимно через Tor. Вы хотите указать адрес электронной почты для связи или опубликовать в социальных сетях информацию о сайте или чём-то ещё. Если эта личность связана с той, которая арендовала VPS, через адрес электронной почты, биткоин-кошелёк или как-то ещё, этого может хватить противнику для идентификации VPS. Дальше он может взломать сайт, собрать пользовательские данные, наблюдать за ними и т.д. В итоге это может вывести на вас в реальном мире.

Также важно разделять операционные системы. Например, использовать виртуальные машины VPN-маршрутизатора и виртуальные машины Whonix (Tor) для создания вложенных цепочек для большей анонимности. Можно задействовать VirtualBox, достаточно простой и безопасный. Qubes обеспечивает лучшую защиту от атак, но также подвержен пассивным утечкам, как и VirtualBox. Научиться работе с ним при этом гораздо труднее.

Все методы виртуализации уязвимы перед проникновением с виртуальных машин на хост-компьютеры. Когда вредоносные программы или злоумышленники совершают этот прорыв, всё пропало. Если такой риск есть, можно задействовать аппаратное разделение. Вместо виртуальных машин на компьютерах можно использовать несколько физических компьютеров, устройств вроде Raspberry Pi или каких-то ещё. Можно использовать множество хост-компьютеров и разделить виртуальные машины в зависимости от требуемого уровня изоляции.

Постоянно лгать может быть сложно

Демонстрировать свои анонимные интернет-материалы семье, друзьям и коллегам опасно. Как и опасно делиться своей реальной жизнью с теми, кто знает вас только как анонимного человека из интернета. Люди часто болтают. Вы можете заработать определённую репутацию или данные о вас будут выставлены в сеть.

Сложнее всего хранить секреты и обманывать. Секреты есть у каждого человека. По крайней мере иногда о них приходится говорить неправду. Трудно бывает удержаться от того, чтобы не поделиться секретами с близкими. При хранении секретов можно чувствовать себя несчастным или неверным. Люди могут обижаться на то, что им недостаточно доверяют и не говорят всей правды. Кроме того, люди могут испытывать гордость и жаждать признания, поэтому не могут хранить информацию в тайне.

Это часть причины, по которым вы захотите сохранять анонимность в интернете. По крайней мере в сети об этом можно говорить прямо или обвинить свой OPSEC.

В реальности это так не работает. В реальности вы вообще не должны знать, что такое OPSEC. Если кто-то знает, что вы знаете значение слова OPSEC, это провал OPSEC. Поэтому вам нужна правдоподобная история о том, чем вы занимаетесь в интернете.

Электронная почта и браузеры

Пользователи Windows могут волноваться о том, что система собирает слишком много информации о них. Особо продвинутые пользователи могут даже устанавливать дополнительную оперативную память и запускать на ней файл подкачки. Установка правильного маршрутизатора даёт возможность запретить Windows подключаться к серверам Microsoft и связанных с ней компаний.

Или же можно просто отказаться от Windows и перейти на Linux, которая считается более конфиденциальной. Тогда не придётся волноваться о наблюдении со стороны Microsoft.

При этом всё равно нужно думать о том, какой электронной почтой и браузером вы пользуетесь, защищаться от эксплойтов, файлов куки, цифровых отпечатков и слежки. Существовали почтовые сервисы на базе сети Tor, но в настоящее время их не стало. Естественно, при таких опасениях нельзя пользоваться Gmail или Chrome. Можно внести изменения в Firefox и поставить дополнения, чтобы усилились конфиденциальность.

В результате Firefox получил следующее:

- AdBlock Plus

- browser.newtabpage.enhanced;false

- browser.privatebrowsing.autostart;true

- Canvas Defender

- Disable WebRTC

- dom.storage.enabled;false

- dom.webnotifications.serviceworker.enabled;false

- extensions.pocket.enabled;false

- font.internaluseonly.changed;false

- media.peerconnection.enabled;false

- NoScript

- noscript.forbidWebGL;true

- privacy.sanitize.pending;[{“id”:”shutdown”,”itemsToClear”:[“cache”,”cookies”,”history”,”formdata”,”downloads”,”sessions”],”options”:{}}]

- Privacy Badger

- Smart Referer

- toolkit.telemetry.reportingpolicy.firstRun;false

Если серьёзно относиться к разделению деятельности на нескольких хостах и виртуальных машинах, можно использовать сочетания разных сервисов VPN и Tor для них. После этого можно не беспокоиться о цифровых отпечатках и слежке в браузере. Существуют и новые альтернативы вроде uMatrix.

Все действия основного профиля продуманы. Имеется связанный с электронной почтой Gravatar, созданный с использованием сайта https://thispersondoesnotexist.com/.

Если нужно сделать нечто не связанное с профилем, используется новая личность в новой виртуальной машине, которая попадает в интернет через новую цепь VPN и Tor. Это, а не какие-то расширения Firefox, обеспечивает отсутствие связи между личностями.

Анонимность в реальном мире осталась в прошлом

Конфиденциальность и анонимность в реальном мире умерли. Причина в том, что стало слишком много наблюдения.

- Физическое окружение.

- Почта.

- Голосовая связь и передача данных.

- Финансовые операции.

- Активность в социальных сетях.

- Правительственные информаторы.

Нас окружают камеры и микрофоны.

- Камеры наблюдения.

- Камеры меток на транспорте.

- Электронные системы оплаты за проезд.

Во многих городах есть камеры наблюдения за пешеходами. Метки на транспортных средствах сканируются на улице, через них берётся плата за проезд на шоссе и мостах. Камеры наблюдения есть почти везде: на работе, в коммерческих учреждениях, даже во многих домах. Есть камеры сверху, на дронах, самолётах, дирижаблях и спутниках. Почти у всех людей есть смартфоны и другие устройства с камерами и микрофонами внутри. Злоумышленники умеют получать доступ к ним.

Наблюдение может вестись и за физической почтой. Все письма и посылки просматриваются, многие просвечиваются рентгеном. Международные отправления полностью просматриваются на таможне.

Голосовая связь и передача данных в США находятся под контролем АНБ. Собранные сведения могут передаваться в агентства вроде DEA, DHS, ФБР, IRS и USCIS в рамках программы SOP. Финансовые операции проверяются с целью борьбы с отмыванием денег и уклонением от уплаты налогов.

В социальных сетях люди слишком много рассказывают о себе и о других. После 11 сентября государственные службы поощряют людей сообщать обо всём подозрительном, опасаясь терроризма. Это напоминает ГДР, где каждый сотый человек был информатором тайной полиции.

В результате конфиденциальность есть только там, где человек контролирует своё физическое окружение и где нет устройств наблюдения, а также где он не говорит другим людям, что делает.

Однако, просто сидеть в бункере скучно. Есть другой вариант. Как раз в интернете можно взаимодействовать с другими людьми и что-то делать конфиденциально и даже анонимно.

Доступ в интернет требует провайдера. Можно использовать VPN для сокрытия контента и IP-адреса от провайдера и местных противников. В некоторых странах использование неавторизованных VPN запрещено. В других такого запрета нет и это не привлекает к себе внимания.

Как только у вас будет не вызывающее подозрение подключение VPN, можно проводить данные через него и получить более высокий уровень конфиденциальности и анонимности.

Подобной анонимности нет в реальной жизни. Нельзя постоянно скрывать себя на публике. Если вы укутались с ног до головы, это привлечёт к себе внимание или даже может быть незаконным.

Впрочем, и в интернете есть ограничения. Допустим, вы заработали деньги на криптовалютных спекуляциях или через какой-то анонимный бизнес в интернете и хотите вывести часть этих денег в наличные. Или хотите завести учётную запись в Twitter и нужно получить подтверждение по СМС. Или хотите купить что-то в даркнете через Tor. Или же купить оборудование в реальном мире, чтобы анонимно использовать в интернете.

Эти действия способны создавать дополнительные связи между анонимной активностью в интернете и реальным миром. Вы можете привлечь к себе интерес противников и они начнут более тщательно проверять ваш доступ в интернет. Если же вы уже были помечены как достаточно интересный, может быть усилен контроль над вашей финансовой и физической активностью.

Анонимные переводы денег

Важно платить за покупки анонимно. Лучшим вариантом может быть биткоин, поскольку он распространяется всё шире. Вам потребуется завести кошелёк для него. Можно использовать приложение Electrum в Whonix. Для каждой сетевой личности нужен отдельный кошелёк в отдельном экземпляре Whonix.

Перед этим нужно убедиться, что у вас есть Electrum Appimage с сайта electrum.org, а не с другого, где может быть вредоносный код. Ещё нужен файл подписи и открытый ключ GnuPG Томаса Фогтлина. Все они обычно находятся по адресу /home/user/Downloads. Используйте терминал.

Сначала подтвердите подпись:

- gpg –verify electrum-3.3.8-x86_64.AppImage.asc electrum-3.3.8-x86_64.AppImage

Должно появиться следующее:

- gpg: Signature made Thu 11 Jul 2019 07:26:15 AM MST using RSA key ID 7F9470E6

- gpg: Good signature from “Thomas Voegtlin (https://electrum.org) <thomasv@electrum.org>”

- gpg: aka “ThomasV <thomasv1@gmx.de>”

- gpg: aka “Thomas Voegtlin <thomasv1@gmx.de>”

- gpg: WARNING: This key is not certified with a trusted signature!

- gpg: There is no indication that the signature belongs to the owner.

- Primary key fingerprint: 6694 D8DE 7BE8 EE56 31BE D950 2BD5 824B 7F94 70E6

Дальше нужно убедиться, что ключ GnuPG в самом деле принадлежит Томасу Фогтлину. Ознакомьтесь с его презентацией Electrum в 2016 году и поставьте видео на паузу, когда его отпечаток GnuPG будет на экране. Вы увидите, что он совпадает с «Отпечатком первичного ключа» в приведённом выше выводе gpg:

- 6694 D8DE 7BE8 EE56 31BE

- D950 2BD5 824B 7F94 70E6

Если вы собираетесь вкладывать в биткоин и другие криптовалюты большие деньги, можно использовать аппаратные кошельки.

У каждой сетевой личности может быть собственный экземпляр Whonix с отдельным кошельком Electrum. Каждая эта личность владеет биткоином, который многократно перемешивался в сервисах микширования. Биткоины в одном кошельке не связаны с биткоинами в другом. Кроме того, в каждый конкретный момент времени должен работать один экземпляр Whonix. И без этого они достаточно отделены друг от друга, чтобы было сложно их найти. Поддерживать всё это непросто, поэтому аппаратные кошельки только усложнили бы дело, тем более что нужно следить за ними и защищать.

Как уже сказано выше, конфиденциальность в реальном мире умерла, поскольку наблюдение ведётся со всех сторон. Поэтому может быть бессмысленно стремиться к большой анонимности при приобретении биткоина. Его можно анонимизировать после покупки. Даже тогда опасно покупать биткоин на биржах, поскольку там требуют пользовательские данные.

Можно найти продавцов и покупателей биткоина при помощи LocalBitcoins. У них есть рейтинг и есть сервис депонирования для уменьшения вероятности мошенничества. Среди интересных способов оплаты следующие:

- Ещё один денежный перевод: наличными в общественном месте.

- Наличными в банкомате.

- Банковский депозит.

- Залог наличными: банковский перевод или лично.

По своей природе биткоин совершенно не анонимный. Можно смешивать его много раз через Tor, используя разные сервисы микширования. Следующие миксеры работали в начале 2020 года. Никогда не смешивайте за один раз больше денег, чем готовы потерять. Даже если миксер работает с несколькими mBTC, нет гарантии, что он не украдёт несколько сотен mBTC.

- BitCloak: Tor (пять подтверждений перед микшированием).

- Bitcoin Fog: Tor, Twitter (требуется аккаунт; шесть подтверждений для пополнения счёта; моментальный вывод средств).

- Blender: clearnet, Tor (три подтверждения перед микшированием).

- CryptoMixer: clearnet, Tor (0-1 подтверждений перед микшированием).

Не доверяйте остальным адресам URL, если работают описанные выше. Bitcoin Fog является наиболее старым из существующих миксеров. В нём смешивались биткоины как минимум из двух крупных взломов и он справился с этим. Некоторые говорят, что он ворует деньги или может считаться ненадёжным.

Bitmixer закрыли в конце 2017 года, BestMixer полиция захватила в конце 2019 года. GhostMixer купила в конце 2019 года BitWhisk. Его тестирование не выполнялось, как и Grams Helix. Здесь кражи были в 2018 году, но сейчас вроде ничего такого нет.

Другим вариантом является обмен при помощи валюты Ethereum, которая по своей природе считается анонимной. Экосистема Ethereum ориентирована в первую очередь на смартфоны, но есть и браузерные кошельки. В таком случае существует зависимость от браузера Chrome.

Анонимная СМС-аутентификация

Для учётных записей в интернете обычно требуется номер телефона для подтверждения личности, в том числе при использовании VPN и Tor. Смартфоны являются настоящим кошмаром в плане анонимности и конфиденциальности. Их использование для подтверждения аккаунта может лишить вас анонимности.

Сервисы виртуальных СМС могут прийти на помощь. Пользоваться бесплатными опасно, поскольку сообщения там общедоступные. Для регистрации в Twitter могут не сработать даже платные. Есть сервисы по аренде SIM-карт, но карта должна быть из той же страны, из которой вы регистрируете учётную запись.

Всё это не работает для Google. И не работает для пользователей Tor. Можно купить аккаунт и адрес Gmail на /r/BitMarket. Хорошие продавцы предоставляют вспомогательные адреса электронной почты на случай блокировки основной. Вот только нельзя быть уверенным, что продавцы не заберут аккаунты обратно, поэтому не следует выставлять в этой почте важную информацию.

Можно просто воспользоваться смартфоном, достаточно обезопасить и сделать анонимным подключение к интернету.

Анонимное получение посылок с рынков даркнета

Магазины в даркнете можно считать стихийно анонимными. Однако, для покупки чего-то нужен адрес, на который товар будет доставляться.

Использование почтовых служб доставки ненадёжно. В первую очередь нужно не привлекать к себе внимания. Продавцы могут использовать такую упаковку, которая скрывает запах от собак, а покупатели оценивают этих продавцов по методу их работы. Продавцы рекомендуют покупателям указывать настоящие имена, поскольку вымышленные привлекают внимание. Почтовые службы ведут записи о получении посылок на каждый адрес.

Чтобы оставаться анонимным, можно привлечь посредников. Например, отправить посылку другому человеку и забрать её раньше. Или человек в отпуске, но почта ему приходить не прекращает. Или же человек нерегулярно проверяет почту. Или он съехал с квартиры, а почта пока приходит на этот адрес.

И всё же есть вероятность, что следователи обнаружат посылку и станут следить за ней. Слежка ведётся повсюду. Вы можете заплатить кому-то, чтобы он забрал вашу посылку, а потом передал её вам в укромном месте. Или заплатить, чтобы этот человек постоянно забирал за вас почту или арендовал почтовый ящик. Даже это может не позволить скрыться от наблюдения. Этому человеку нужно доверять, а если его задержат, он наверняка укажет на вас.

Анонимные покупки в реальности

Анонимные покупки в реальном мире тоже подвержены слежке. Можно ездить в магазины подальше и платить наличными. Можно отключить телефоны или вовсе не брать их с собой.

Однако, в каждом магазине есть камеры и другая электроника, которая постоянно записывает и ведёт наблюдение. Альтернативным вариантом является покупка в интернете с оплатой кредитной картой, что ещё хуже.

Анонимные сайты Tor Onion

- Локальный хостинг установить достаточно просто и он обеспечивает конфиденциальность, но при этом он и опасен. Если противники смогут найти ваш сайт, они смогут найти и вас.

- Избегайте общего хостинга onion. Это простой вариант, но он уязвим для взлома. Прочитайте о Freedom Hosting и Freedom Hosting II.

- Достаточно просто анонимно арендовать удалённый VPS. Конфиденциальность здесь ниже, но вы можете сохранять анонимность, даже если этот хостинг найдут.

- Хостинг на арендованных анонимно удалённых выделенных серверах с полным шифрованием диска – наиболее безопасный вариант, но и дорогой.

Анонимное общение считается краеугольным камнем интернет-культуры, оно способствует обмену и свободе выражения мнений. Действительно ли анонимность возможна в Интернете?

Все, что вы когда-либо говорили и делали в сети, все еще где-то в виртуальном пространстве. Где? — в кешировании. Например, когда сайт не работает, вы можете увидеть его страницу в кеше Google.

Это руководство для всех — ежедневных пользователей сети и тех, кто ненавидит «хакеров в черной шляпе» (взломщиков).

Идеальная анонимность с Нуля — старые аккаунты насытьте ошибочной информацией

Методы безопасной ликвидации

1. Наполните почтовый ящик «бомбардировщиками» (массовыми письмами). Это затопит кеши и обеспечит перезапись конфиденциальной информации. Бомби свой собственный почтовый ящик, используя один из многих почтовых бомбардировщиков.

2. Загружайте случайные фотографии других людей, найденных в Google. Это затруднит определение того, кому принадлежит учетная запись.

3. Измените информацию в своих учетных записях так, чтобы это не имело смысла.

Удалите все предыдущие сайты и аккаунты в социальных сетях

1. свою учетную запись.

2. фотографии, видео и комментарии в других профилях.

3. остаточную информацию в кэше Google, с помощью форм заказа.

Защитите свои данные и хранилище

Откажитесь от своего жесткого диска. Если мы говорим об идеальной анонимности, это единственный способ. Идеальным решением было бы использовать твердотельный диск (SSD). В отличие от жестких дисков (HDD), твердотельные накопители защищены от «вырезания файлов» и восстановления данных, поскольку твердотельные накопители используют флэш-память. Другими словами, биты данных не сохраняются после удаления их из SSD, данные теряются полностью.

Шифрование данных и единиц

Чтобы защитить себя перед входом в сеть – шифрование дисков является хорошей идеей. При шифровании, данные обфусцируются так, что они становятся неразборчивыми, если только ключ доступа не предоставлен и не соответствует хэшу, найденному в заголовке зашифрованных данных. Когда пароль введен, данные расшифровываются и могут быть прочитаны. Чтобы узнать, как зашифровать ваш жесткий диск, проверьте «Нулевой байт».

Что произойдет, если службе электронной почты понадобится ваш номер телефона для активации?

Если для создаваемого вами адреса электронной почты требуется номер телефона, как это часто бывает, приобретите у оператора виртуальный номер телефона. Это позволит скрыть ваш номер телефона.

Создавайте надежные пароли и управляйте ими

· Никогда не используйте один и тот же пароль дважды.

· Никогда не отвечайте на секретные вопросы точно, они только позволят злоумышленнику войти в учетную запись.

Сделайте так, чтобы ваш браузер ничего не раскрывал о вас

Настройте браузер так, чтобы вам не пришлось использовать пользовательский агент. Пользовательские агенты информируют браузер и операционную систему о веб-сайте через JavaScript. Поэтому вам следует подделать эту информацию. Также у вас должен быть плагин NoScript.

Другой альтернативой является отключение JavaScript и Flash. Они могут оставлять на вашем компьютере файлы cookie, которые можно отслеживать с посещаемых вами сайтов. В конфигурации различных браузеров (Chrome, Firefox, Opera и т.п.) вы можете легко найти опцию «отключить Javascript».

Используйте Tor для маскировки вашего IP-адреса и шифрования трафика

Вы также можете использовать пакет Tor и иметь автономный браузер, который можно безопасно удалить в любое время. Это позволит зашифровывать ваш трафик и замаскировать IP-адрес. Ваш трафик станет недоступным для поиска и отслеживания даже провайдером.

Используйте сайты социальных сетей надлежащим образом, чтобы сохранить анонимность

Если оказались в ситуации, когда вам необходимо использовать сайты социальных сетей, нужно быть осторожным. Любая социальная сеть должна содержать ложную информацию.

НЕТ в социальной сети

· НЕ используйте реальную информацию.

· Не загружайте реальные изображения.

· НЕ разговаривайте с незнакомцами.

· НЕ комментируйте публичные публикации.

· НЕ показывайте свой номер телефона.

· НЕ показывайте свой адрес электронной почты.

· НЕ позволяйте Твиттеру или любому другому сайту раскрывать ваше местоположение. Контролируйте, чтобы в настройках приложений не было активировано разрешение на публикацию информации без вашего разрешения.

Старайтесь не общаться с незнакомцами

Первое, что вы должны учитывать в Интернете – это не заводить друзей. Наличие друзей в сети – риск для безопасности.

Посмотрите правде в глаза, тролли существуют в сети, и мы уверены, что вы рассердите одного из них. Поэтому, будьте внимательны!

Простые способы и пошаговые инструкции, как оставаться невидимыми в сети. Сервисы, ПО и приложения, которые помогут сохранить анонимность в интернете

Команда Бизнес-журнала https://lindeal.com помнит: когда Интернет только-только появился, проблема анонимности в Сети даже не стояла. Каждый, кто выходил в онлайн, являлся полнейшим анонимом, которого мало что связывало с реальной личностью пользователя. Чтобы сохранять статус незнакомца, достаточно было лишь скрыть свое лицо картинкой и псевдонимом.

Но потом появились хакеры, научившиеся идентифицировать пользователей по IP-узлу, с которого юзеры подключались к Сети. Затем всевозможные Приложения, интернет-маркеты, банкинг-сервисы стали требовать от нас введения личных данных от фамилии и имени до номера кредитной карточки. Так или иначе, сегодня деанонить отдельно взятого пользователя может даже крэкер средней руки. Но хорошая новость в том, что несложные действенные методы обеспечить свою невидимость и скрыть след в Сети остались.

Простые способы сохранять анонимность в интернете каждый день

Многим известно, что даже Марк Цукерберг, основатель и руководитель Meta, заклеивает камеру своего ноутбука лейкопластырем. Но есть ли более обоснованные способы защиты своей анонимности в Сети?

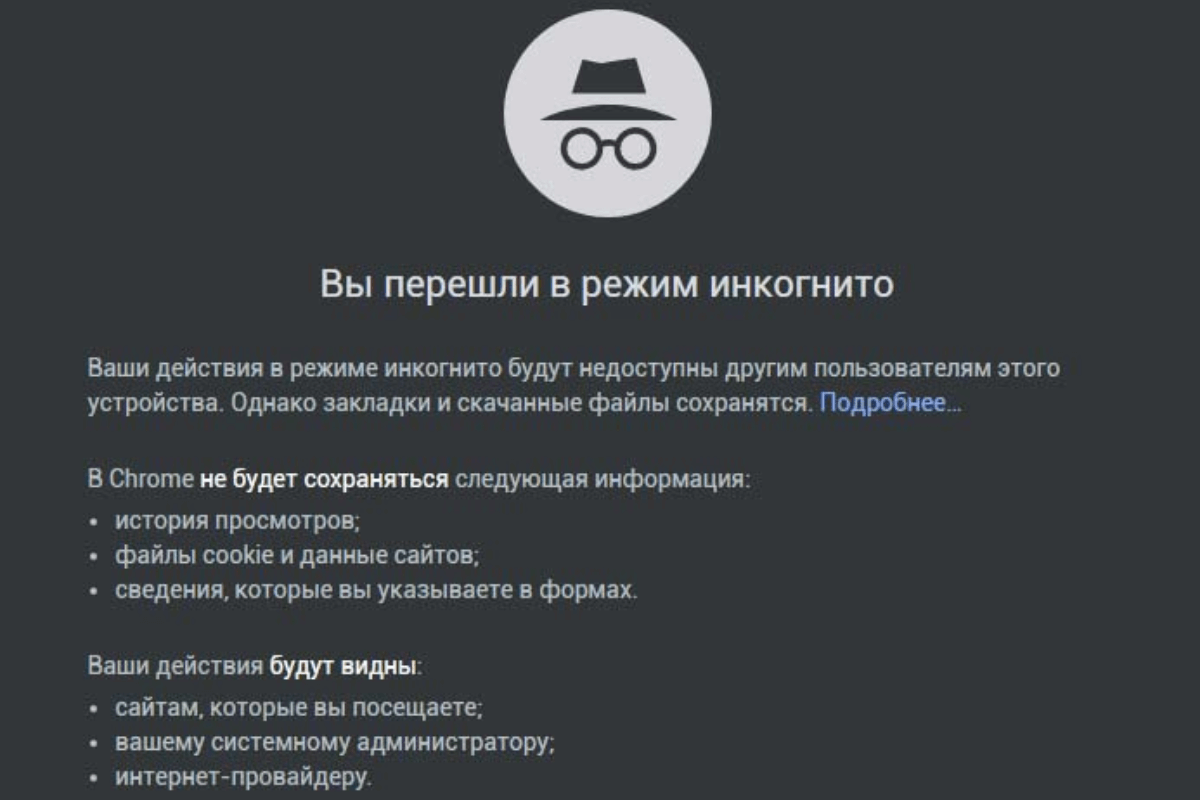

- Используйте удобный режим «Инкогнито» в браузере при серфинге в интернете. Он не обеспечивает полной анонимности, но не дает сайтам с точностью определить, что вы — это вы: поисковые системы не запомнят, какую информацию вы ищете, а трекеры соцсетей не смогут вас отследить. Посещенные ресурсы не будут отражаться в истории перемещений, однако Incognito никак не скрывает ваш главный онлайн-идентификатор — IP-адрес.

- Отключайте геолокацию в телефоне, если ее использование в данный момент объективно не нужно: тот же Google может отслеживать перемещения владельцев Android.

- Не выкладывайте в соцсети и не отправляйте друзьям разные фотографии и видео с гео-точками — по последним легко можно вычислить местоположение, данные об устройстве и даже ваше имя. Перед тем, как выложить контент в свободный доступ, удалите с него метаданные посредством специальных программ.

- Не забывайте об элементарных правилах цифровой гигиены: не отключайте встроенные средства защиты ПО, не выходите в интернет без установленного антивирусного приложения, не скачивайте сторонние приложения (тех же банков), если не уверены в их компании-разработчике.

- Не давайте приложениям неограниченный доступ к гео, камере, микрофону, сети, если это не требуется автоматически для выполнения ими основных функций. Что же касается микрофонов на ваших устройствах, их вообще лучше отключить.

- Выходите в интернет, пользуясь VPN или сетью TOR. Да, скорость соединения будет несколько хуже, но с помощью этих мер предосторожности вычислить реальный IP-адрес пользователя практически нереально.

- Для регистрации в приложениях с банковскими, государственными услугами, хранением паролей, документов и важных писем нужно использовать отдельную сим-карту, номер которой никто не знает, так как вы используете его только для аутентификации, а не для коммуникации.

И еще одно важное предупреждение: перед установкой новых программ и при регистрации на новых интернет-сервисах внимательно изучайте соглашения о работе с вашей конфиденциальной информацией. Если есть пункты, разрешающие оператору передавать ваши персональные данные третьим лицам, это прямая угроза анонимности.

Как обеспечить полную анонимность в интернете: пошаговая инструкция

Даже если вы не являетесь специалистом по кибербезопасности, оставаться инкогнито в сети поможет этот пошаговый план:

- Шифруйте трафик. Никогда не вводите личные данные на сайте, если он не защищен протоколом HTTPS.

- Скрывайте IP-адрес. Это важно, пока айпи остается главным идентификатором интернет-пользователя. Для изменения IP и шифрования трафика от провайдера используются VPN-сервисы: выбирайте только платные и надежные, с хорошей репутацией (ведь ваш трафик будет доступен владельцам ВПН-сервиса).

- Используйте TOR-браузер. Как уточняют специалисты, «ТОР использует луковую маршрутизацию, когда на каждом из участков сети пакет с данными шифруется поверх предыдущего пакета подобно луковой шелухе, а потом «расшифровывается» в зеркальном порядке».

- Не ленитесь удалять cookie. Именно через «куки» вас узнают сайты, которые вы когда-либо посещали. Удалить их можно посредством специальных плагинов для браузера. А чтобы cookie-файлы не формировались вовсе, используйте для интернет-серфинга режим «Инкогнито».

- Защитите себя от слепка системы и браузера. Если не разрешать сайтам лишнего, они могут считать довольно ограниченную информацию о вас: версию ОС и браузера, часовой пояс, расширения и плагины, разрешение экрана устройства. При этом такие важные идентификаторы, как МАС-адрес сетевых карт или серийные номера процессоров, неизменно остаются скрытыми, чтобы воспрепятствовать слежке. Однако и доступной безобидной информации достаточно, чтобы сделать «слепок» вашего браузера, дабы с высокой точностью идентифицировать вас по данному набору параметров. Уже существуют программы-защитники, которые на запрос сайта отправят ему рандомно составленный слепок.

Считается, что угрозой будущего станет поведенческий анализ пользователя. Сайты и злоумышленники будут использовать «жучки», отслеживающие ваш клавиатурный почерк — какие паузы вы делаете между набором букв. Эта величина считается уникальной и позволяет безошибочно вычислить каждого человека.

Как противостоять утечке важных данных с компьютера или телефона?

Чтобы критически важная личная информация не ушла в третьи руки:

- Установите на гаджет надежный антивирус и не забывайте вовремя его обновлять.

- Используйте логины и пароли максимальной сложности.

- Не сообщайте свой номер телефона, адрес электронной почты и даже ссылки на соцсети людям, которые не заслуживают доверия.

- Никогда не оставляйте на непроверенных сайтах личную информацию.

- Не переходите по ссылкам, которые вам отправили в электронных письмах, даже если адресант — хорошо знакомый вам человек (его тоже могут взломать).

- Не устанавливайте на свое устройство непроверенные приложения, особенно в «крякнутой» версии.

- Не заходите на незнакомые сайты посредством кнопки «Войти через» ту или иную соцсеть, ведь это даст интернет-ресурсу доступ к вашим личным данным.

Если по долгу службы требуется постоянно общаться в интернете с незнакомцами, есть смысл завести для этих контактов отдельный номер телефона и адрес электронной почты.

ПО, которое помогает обеспечить полную анонимность в Сети

Программы, что позволяют вычислить ваше местоположение, провайдера, e-mail, контактные данные по одному лишь айпи — уже давно не хакерская редкость. Такие сервисы, как ipqualityscore, iknow, htmlweb, есть в свободном доступе. Именно поэтому выходить в Интернет с реальным IP-адресом, как минимум, неразумно — стоит установить на ПК, ноутбук или смартфон Программное обеспечение одной из трех групп:

- Proxy. Прокси — посредник между вами и определенным сайтом. То есть, сначала запросы будут передаваться на прокси-сервис, а уж затем на интернет-ресурс. Это не только обеспечивает анонимность, но и способствует ускорению передачи данных.

- TOR. Целая сеть ПО и маршрутизаторов, позволяющая юзеру выйти в Сеть через цепочки узлов. Важно, что данным узлам реальный интернет-адрес пользователя неизвестен: трафик открыт лишь выходным роутерам, сообщения для каждого из узлов шифруются отдельно. Но данная система замедляет скорость передачи информации и не способна обеспечить полную анонимность.

- VPN. Популярные приложения Virtual Private Network обеспечивают анонимность пользователя путем сокрытия, изменения его реального IP-адреса. Трафик шифруется, между интернет-ресурсом и юзером создается неотслеживаемый канал связи.

Теперь перейдем к конкретным инструментам, помогающими оставаться невидимками в интернете.

Полезные инструменты, которые позволяют оставаться невидимыми

Поделимся важными сервисами для обеспечения анонимности в Сети:

- Tor Browser Bundle — популярный ТОР-браузер для анонимного серфинга по интернету.

- HMA VPN — один из самых надежных ВПН-сервисов с серверами в 190 государствах мира (продукт платный).

- Protonmail — сервер защищенной электронной почты, где все сообщения хранятся в зашифрованном виде.

- VMware Workstation — виртуальная машина для установки программ, чтобы они не имели доступа к файлам на компьютере.

- Adblock Plus — обеспечение анонимности, трекинг- и фишинг-блокировка, защита от вредоносного кода и надоедливой рекламы.

- CyberGhost — один из лучших ВПН для обеспечения анонимности в интернете.

- DoNotTrackMe / Blur — расширение для браузера, которое вовремя предупредит о попытках отслеживания.

Лучшие браузеры для обеспечения анонимности в 2023 году

Рассмотрим лучшие браузеры для компьютера, планшета и смартфона, которые действительно заботятся о сохранении ваших конфиденциальных данных в 2023 году:

- Firefox (https://www.mozilla.org/ru/firefox/new/). Один из самых проверенных браузеров, которому доверяют во всем мире. Не дает трекерам соцсетей отслеживать вас, использует только самый минимум вашей личной информации для работы. С помощью специальной «Кнопки стирания» можно удалить историю просмотра одним кликом.

- InBrowser (https://www.inbrowserapp.com/). Один из самых любимых пользователями конфиденциальных браузеров, который не запоминает используемые данные. Он не только блокирует надоедливые рекламные баннеры, но и заставляет веб-сайты «думать», что вы посещаете их с Firefox или Chrome. Еще один важный момент — продуманная интеграция с безопасной службой управления паролями LastPass.

- Ghostery (https://www.ghostery.com/). Помимо конфиденциальности, предоставляет пользователям весьма интересные функции, которых нет в других браузерах. Например, расскажет вам о точном числе рекламных трекеров, которые присутствуют на том или ином сайте. Для продвинутых юзеров прилагается расширенный инструментарий для управления конфиденциальностью. По интерфейсу схож с привычным «Хромом», поэтому не вызывает затруднений с использованием.

- Tor и Orfox (https://www.torproject.org/ru/download/). «Тор» обеспечивает лучшую конфиденциальность, нежели конкуренты, как и его вариант для мобильных устройств «Орфокс». Браузер не отслеживает данные, блокирует рекламу и стабильно возглавляет топы самых безопасных приложений.

- Armorfly (https://play.google.com/store/apps/details?id=com.cmcm.armorfly). Безопасный браузер со встроенной функцией загрузки видео с различных сайтов в частное конфиденциальное хранилище.

- Omigo (https://play.google.com/store/apps/details?id=com.omigo.app). Быстродействующий безопасный браузер с мощной защитой от отслеживания.

- Frost (https://play.google.com/store/apps/details?id=com.crowbar.beaverlite). Малоизвестный, но довольно эффективный браузер для анонимного просмотра интернет-страниц с телефона. Как и у «Омиго», здесь есть частное закрытое хранилище данных, защищенных паролем.

Лучшие VPN-сервисы для компьютера и телефона в 2023 году

Перечислим лучшие бесплатные VPN-сервисы для компьютеров и смартфонов в 2023:

- Psiphon (https://psiphon.ca/ru/download.html). Канадский сервис для компьютеров и мобильных устройств. Можно доверить выбор региона сервера системе, а можно вручную указать конкретную страну. Связь защищена посредством трем технологий — VPN, SSH и HTTP‑прокси. Приложение маскирует и шифрует ваш трафик, скрывает его источник.

- VPN Super (https://apps.Apple.com/ru/app/id1370293473?at=11l3Ss, https://play.google.com/store/apps/details?id=com.free.vpn.super.hotspot.open&hl=ru&gl=ru). Бесплатное приложение для Android и iOS, которое не будет ограничивать ваш трафик и сохранять историю действий. Регистрировать аккаунт не надо — подключение идет с нажатия одной кнопки.

- Tomato VPN (https://apps.apple.com/ru/app/id1488240907, https://play.google.com/store/apps/details?id=com.ironmeta.security.turbo.proxy.vpntomato.pro&hl=ru&gl=ru). Простой и быстрый сервис для смартфонов. Как сообщает «Лайфхакер», приложение «скрывает и меняет IP‑адрес, шифрует интернет‑трафик, переводит общедоступные Wi‑Fi‑сети в частные и преодолевает географические ограничения».

- iTop VPN (https://ru.itopvpn.com/). Подходит и для компьютеров, и для смартфонов. Вы можете выбрать подходящий сервер под нужную цель — стриминг, онлайн-игры, обмен большими файлами, соцсети или переписка в мессенджерах.

- TurboVPN (https://turbovpn.com/ru/). Бесплатный сервис со встроенным браузером, который не ограничивает вас в трафике. За это ненавязчиво предлагается просмотр рекламы.

- Hotspot Shield (https://www.hotspotshield.com/). Пожалуй, один из самых популярных ВПН-сервисов в мире. Чтобы получить дополнительный дневной трафик, придется посмотреть немного рекламы. Максимальная скорость подключения при этом составит 2 Мбит/с.

- PotatoVPN (https://potatovpn.io/). Регистрация не нужна, просто выберите бесплатное подключение к нужному серверу в США, Канаде, Великобритании, Германии, Сингапуре или Индии. «Лайфхакер» сообщает, что Potato VPN предлагает на выбор различные протоколы доступа, включая FTP, и не хранит IP‑адреса, выданные пользователям.

Лучшие анонимные мессенджеры и электронная почта в 2023 году

Помимо всем известного «Телеграма», можно обратить внимание и на другие надежные сервисы для коммуникации:

- Briar (https://briarproject.org). Мощный мессенджер, который сохранит переписку в тайне. Работает как с подключением к интернету, так и без него.

- Jabber (https://404.city/). Мессенджер с возможностью регистрации на любом сервисе.

- Tox (https://tox.chat/). Источник VC.ru сообщает: «Приложение работает по принципу P2P-соединения. Для каждого устройства необходимо ввести свой ключ. Один ключ на нескольких телефонах работать не будет, устройства на базе iOS не поддерживаются».

- ProtonMail (https://protonmail.com/). Электронный почтовый ящик, для регистрации которого не нужно указывать свой номер телефона.

- Tutanota (https://tutanota.com/). Анонимная почтовая служба, которая, тем не менее, спустя время может попросить подтверждение вашего почтового ящика.

На заметку!

Мы собрали еще несколько полезных сервисов, которые помогут обеспечить вам анонимность в Сети:

- Tails — операционная система со встроенными инструментами, по умолчанию защищающими анонимность пользователя.

- ownCloud — безопасное облачное хранилище для хранения файлов в интернете.

- DuckDuckGo — поисковая система, обеспечивающая поиск данных без сохранения историй.

- HTTPS Everywhere и Privacy Badger — расширения для браузера, обеспечивающие расширенную защиту конфиденциальности.

В стремлении сохранять анонимность при пользовании интернетом нет ничего предосудительного. Так, команда https://lindeal.com нашла информацию: практически каждый пользователь хочет сберечь тайну личной жизни и тайну переписки — и это абсолютно нормально. Ведь так бывает, что провайдеры и онлайн-сервисы, влекомые незаконной прибылью, используют конфиденциальную информацию юзеров в собственных целях, продают и перепродают ее третьим лицам. Это в лучшем случае может привести к навязчивой рекламе, а в худшем — сделает вас жертвой хакеров, шантажистов, интернет-мошенников. Именно поэтому, пользуясь компьютером или смартфоном, нужно первым делом надежно обеспечить собственную анонимность в Сети.