Инструкция по установке МДЗ Эшелон.

Требования к установке МДЗ Эшелон:

- Наличие установочного дистрибутива МДЗ-Эшелон версии 2.0.3 (с версией 2.0.2 могут возникнуть проблемы с работой RAID-контроллера);

- USB Flash накопители с файловой системой FAT32 для хранения ключей администратора МДЗ Эшелон и файла лицензии;

- файл лицензии, необходимо будет запросить во время установки МДЗ Эшелон (Этап №2);

- на жестком диске установлена ОС, которая будет использована;

- на жестком диске выделена область, и в ней создан раздел под установку «МДЗ-Эшелон» (не менее 100 мб, в любой части диска).

ПОШАГОВАЯ ИНСТРУКЦИЯ

Этап 1. Обновление BIOS:

Необходимо провести обновление BIOS с помощью одного из удобных вариантов.

Вариант 1: Обновление BIOS с помощью AFUDOS (вход в AFUDOS производиться через загрузочный носитель MS DOS):

- запустить сервер и загрузить MS DOS с загрузочного носителя;

- перейти в директорию AFUDOS, содержащую файл для обновления BIOSс расширением «.bin»;

Рисунок 1.1.

- выполнить команду обновление BIOS со следующими параметрами: «/b /p /n / x /ME /K /L» и нажать «Enter»:

Рисунок 1.2.

Вариант 2: Обновление BIOS через оболочку EFI Shell:

- запустить сервер, загрузить оболочку EFI Shell:

- нажав F11 во время включения сервера и выбрав пункт меню «UEFI: Built-in EFI Shell»;

- через BIOS сервера (нажав «Del» во время включения сервера), выбрав «UEFI: Built-in EFI Shell» в разделе «Save & Exit» в пункте «Boot Override»;

- перейти в директорию, где расположены файлы с расширением «.efi» и «.bin» (файлы должны быть расположены в одном каталоге):

Рисунок 1.3.

- выполнить команду обновление BIOS со следующими параметрами: «/b /p /n / x /me /k /l» и нажать «Enter»:

Рисунок 1.4.

Вариант 3: Обновление BIOS через WEB-интерфейсе BMC:

- обновление BIOS на сервере возможно через WEB-интерфейс BMC, путем подключения с удаленной рабочей станции;

- необходимо убедиться в наличии сетевой доступности сервера и АРМ (проеврить подключение кабелей, IP адреса), сервер должен быть подключен к сети через порт IPMI;

- посмотреть или установить IP адрес для сервера можно в настройках BIOS сервера в разделе «Server Mgmt – BMC network configuration» в параметре «Get BMC Dedicated Parameters»:

Рисунок 1.5.

- для входа с BMC необходимо запустить на АРМе web-браузер, введя в адресной строке IP адрес сервера, который указан в «Station IP address» BIOS сервера и нажать «Enter»;

- в появившемся окне ввести имя пользователя и пароль (по умолчанию логин «admin», пароль «admin» без кавычек):

Рисунок 1.6.

- в Web-интерфейсе BMC перейти в раздел «System Maintenance» и выбрать «BIOS FW Update»:

Рисунок 1.7.

- перед началом обновления BIOS необходимо завершить работу сервера (выключить питание сервера вручную или через раздел «Remote Control» в пункте «Server Power Contol», выбрав «Power Off» нажать «Perform Action» ):

Рисунок 1.8.

- в разделе «BIOS Firmware Update» выбрать «BIOS+ME» и нажать «Enter Firmware Update Mode»:

Рисунок 1.9.

- в появившемся окне необходимо выбрать файл с обновлением BIOS (файл обновления имеет расширение «.bin») и нажать «Upload»:

Рисунок 1.10.

- запустить начало обновление клавишей «Proceed to update»:

Рисунок 1.11.

- в случае успешного обновления BIOS будет выдано сообщение:

Рисунок 1.12.

- обновление BIOS завершено, будет доступно после первого включение сервера.

Этап 2. Получение файла лицензии «МДЗ Эшелон» у технической поддержки ЗАО «НПО Эшелон»:

- для подготовки к установке дистрибутива «МДЗ Эшелон», в выделенный раздел жесткого диска, необходимо в BIOS включить настройки, отвечающие за загрузку по сети;

- для этого необходимо зайти в раздел «Advanced» и в подменю «Network Stack Configuration» изменить параметр «Network Stack» на «Enable»:

Рисунок 2.1.

Рисунок 2.2.

- все остальные настройки BIOS оставить по умолчанию;

- выйти из меню BIOS, сохранив все настройки, при этом сервер перезагрузится;

- установить установочный носитель с дистрибутивом «МДЗ Эшелон» (CD/DVD-диск) в CD/DVD-привод сервера;

- при появлении надписи «Trusted Bootloader started», необходимо нажать клавишу «r»:

Рисунок 2.3.

- в результате сгенерируется код запроса «Request code» для активации «МДЗ Эшелон»:

Рисунок 2.4.

- код запроса (в т.ч. скриншот) необходимо направить в службу поддержки «НПО Эшелон» по электронному адресу support.mdz@npo-echelon.ru;

- после обработки запроса техническая поддержка «НПО Эшелон» направляет файлы с лицензией «МДЗ Эшелон» (три файла с расширениями «.lic», «.prk» и «.puk»), которые необходимо поместить на заранее подготовленный flash-накопитель в раздел /mdz-profile (данный раздел необходимо создать вручную).

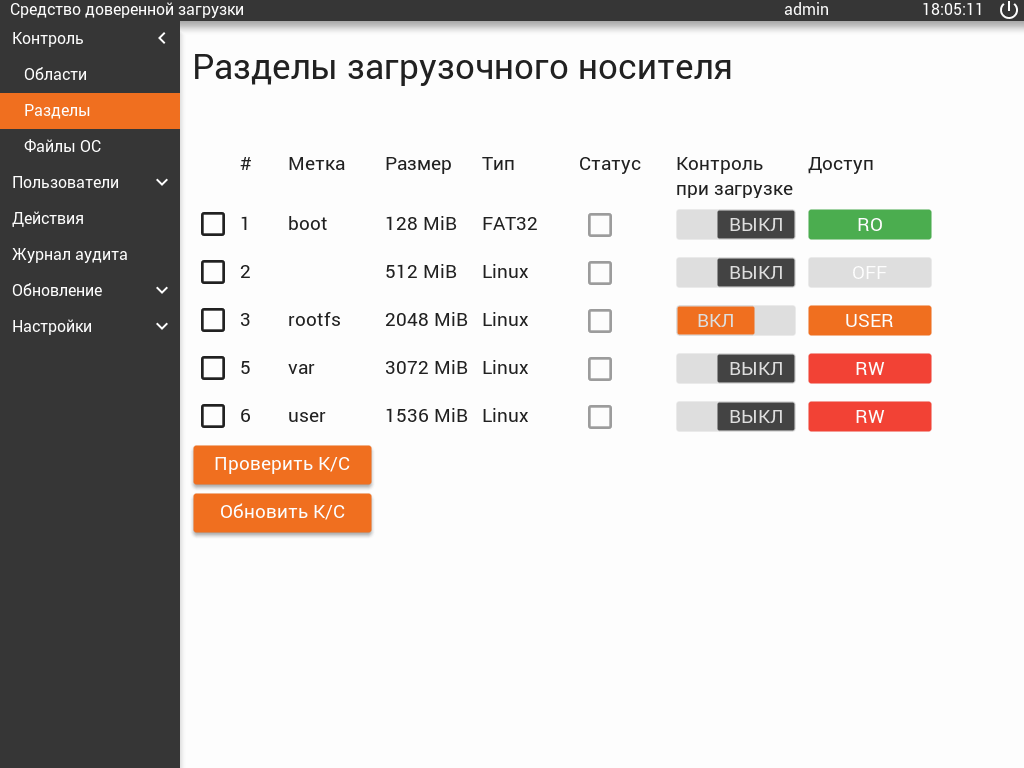

Этап 3. Установка МДЗ Эшелон на жесткий диск с помощью установочного дистрибутива:

- для установки МДЗ Эшелон необходимо убедиться, что установочный носитель «МДЗ Эшелон» вставлен в CD/DVD-привод, а flash-накопитель с файлом лицензии «МДЗ Эшелон» подключен к любому из USB-портов сервера;

- включить питание сервера;

- во время загрузки, при появлении надписи «Trusted Bootloader started», необходимо нажать клавишу «r»:

Рисунок 3.1.

- в появившемся окне выбрать «Reinstall»

Рисунок 3.2.

- на странице задания параметров необходимо заполнить следующие поля:

- profile – имя профиля (должно быть уникально для каждого сервера, если они идут в одной поставке);

- pass – пароль профиля (не менее 8 символов);

- target – имя раздела диска (заранее размеченная область), на который устанавливается «МДЗ-Эшелон»;

- flash – имя flash-накопителя администратора;

Рисунок 3.3.

- нажать «Run», при этом автоматически будет произведена установка «МДЗ Эшелон» в размеченную область на жестком диске;

- в случае успешной установки «МДЗ Эшелон» появится командная строка «livecd», в которой необходимо выполнить команду halt или poweroff для выключение сервера;

Рисунок 3.4.

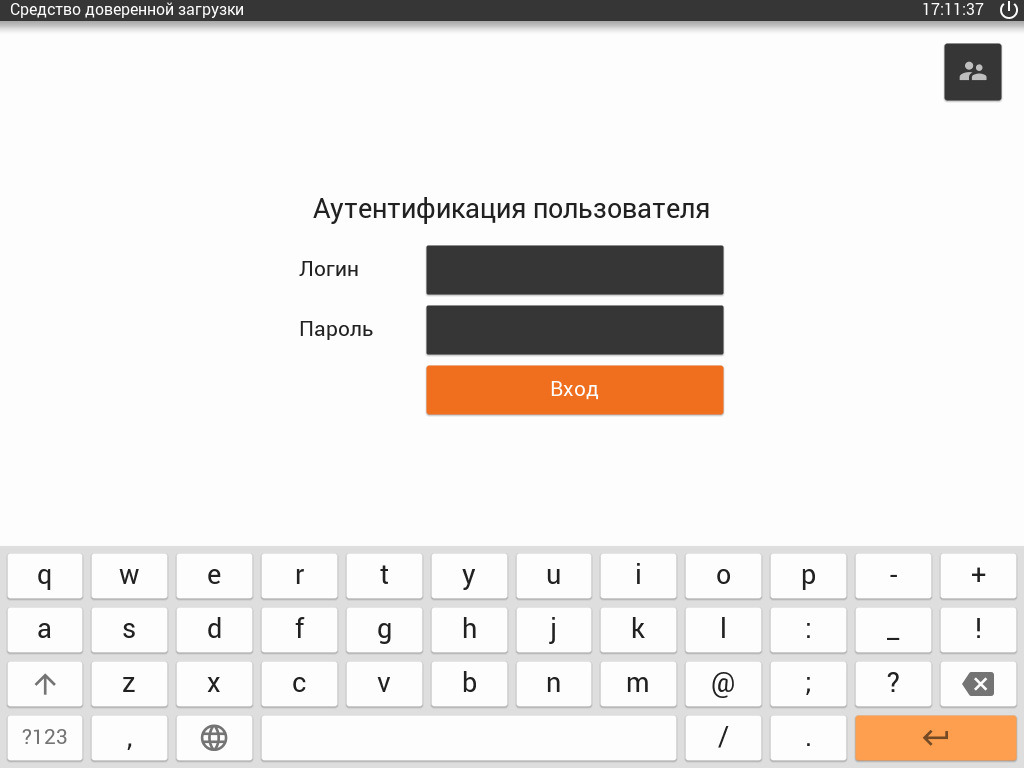

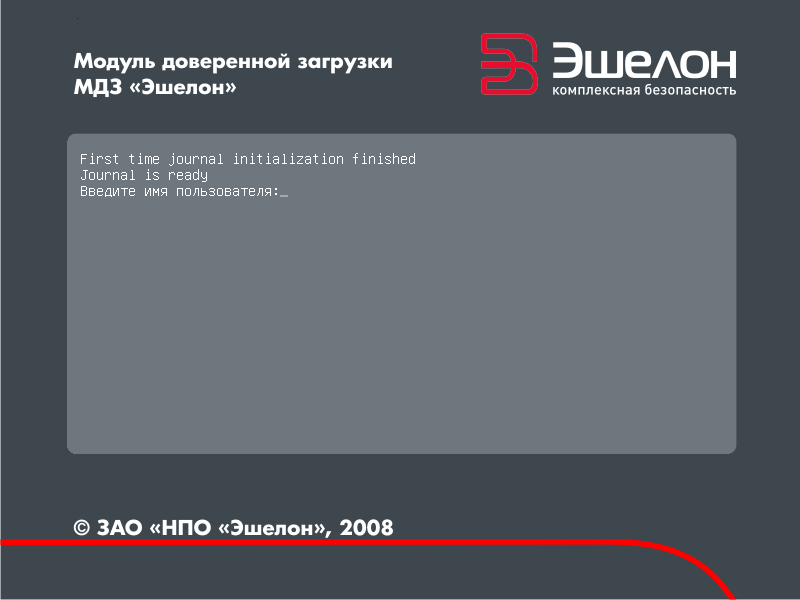

- включить сервер, дождаться запуска меню «МДЗ Эшелон» с требованием ввести следующие данные для активации «МДЗ Эшелон»:

- парольная фраза для расшифровки: echelon (по умолчанию);

- имя пользователя: admin (по умолчанию);

- пароль: echelon (по умолчанию);

Рисунок 3.5.

- в случае успешной активации «МДЗ Эшелон» появится окно с повторным запросом ввода имени пользователя и пароля (admin/echelon):

Рисунок 3.6.

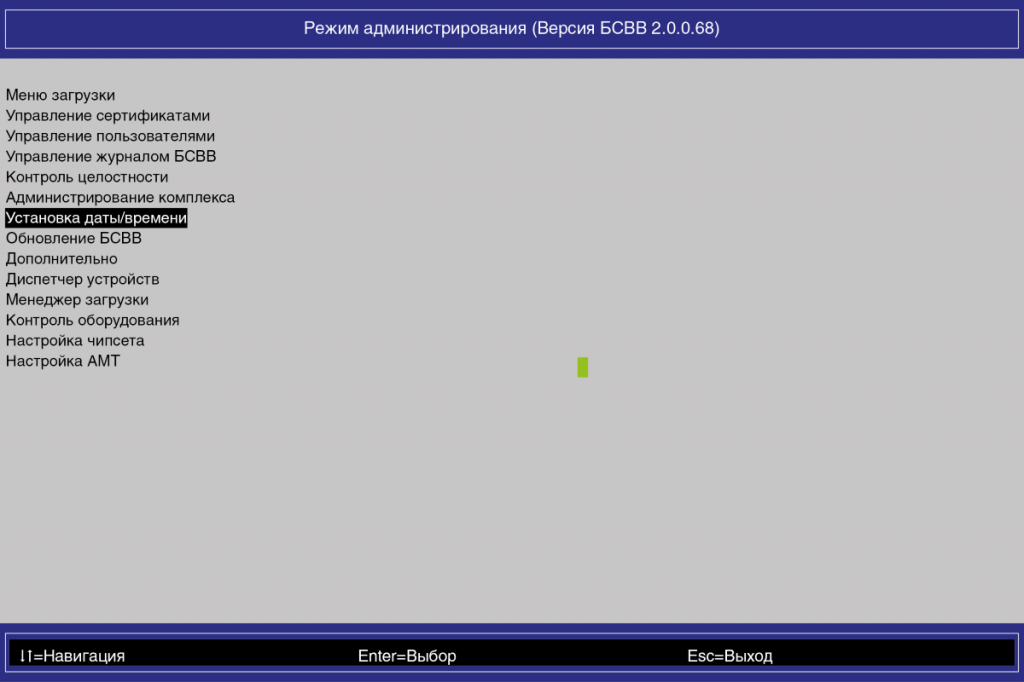

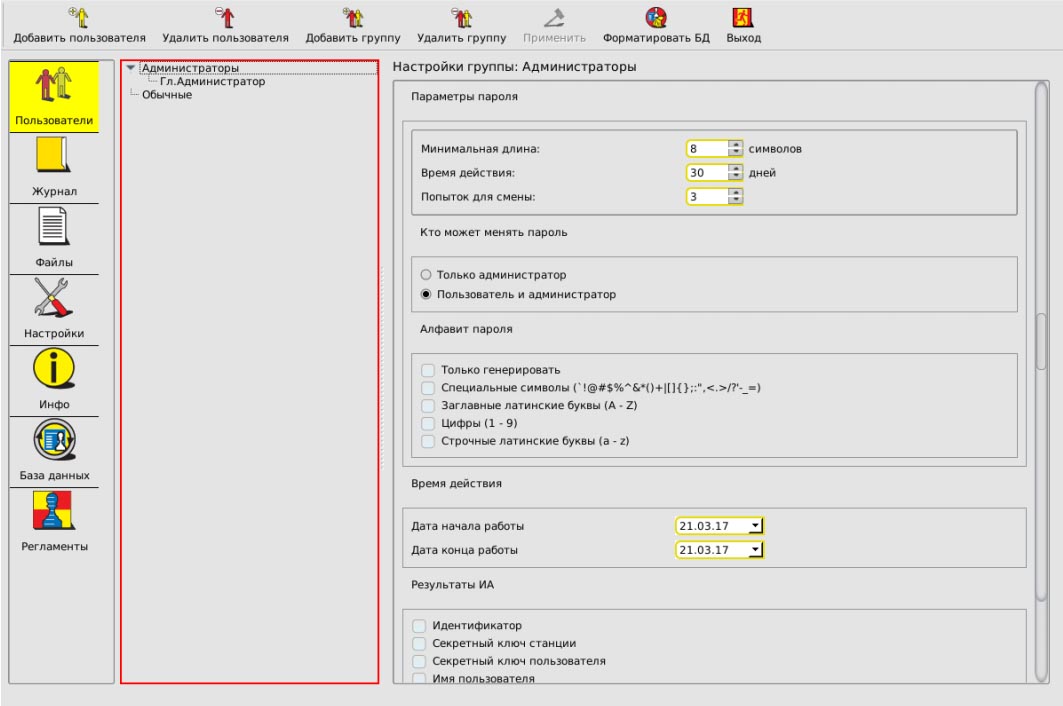

Этап 4. Первоначальная настройка МДЗ Эшелон:

- в случае корректного ввода имени пользователя и пароля (admin/echelon) загрузиться меню «МДЗ Эшелон»;

- необходимо выбрать раздел «Конфигурация МДЗ» и нажать «Enter»:

Рисунок 4.1.

- далее выбрать загрузку «Normal»:

Рисунок 4.2.

- в следующем окне нажать «Да» (при нажатии «Да» закрытый мастер-ключ будет перемещен в профиль данной инсталляции «МДЗ-Эшелон» на flash-накопитель администратора):

Рисунок 4.3.

- в появившемся окне ввести административный пароль профиля администратора «МДЗ-Эшелон», указанный при установке (Этап 3, рисунок 3.3.), нажать «OK»:

Рисунок 4.4.

- перейти на вкладку «Системы» и задать следующие натройки:

- в поле «метка системы» ввести название ОС;

- в меню «загрузочное устройство» выбрать «/dev/sda[mbr]»;

- установить флаг «загрузка в режиме совместимости»;

- нажать кнопку «Сохранить» слева снизу

Рисунок 4.5.

- перейти на вкладку «Пользователи» и задать следующие параметры:

- в поле «имя пользователя» ввести имя администратора «МДЗ Эшелон»;

- ввести в два поля пароль (пароль и его подтверждение);

- установить флаг «Суперпользователь»;

- в окне «Доступные для запуска системы» отметить список операционных систем (установить флаг) разрешенных данному пользователю;

- нажать «Сохранить» слева снизу.

Рисунок 4.6.

- в меню «Конфигурация МДЗ» выбрать «Генерация» для сохранения настроек «МДЗ Эшелон» (настройки сохранятся в специально созданный раздел жесткого диска, там же хранится журнал «МДЗ Эшелон»):

Рисунок 4.7.

- во время генерации необходимо будет закрыть два информативных отчета:

Рисунок 4.8.

Рисунок 4.9.

- после сохранения настроек «МДЗ Эшелон» необходимо перезагрузить сервер, выбрав пункт «выход» вверху меню, после чего необходимо выбрать соответствующий пункт «Перезапуск компьютера»:

Рисунок 4.10.

- после перезагрузки сервера, «МДЗ Эшелон» настроен и готов к работе.

Назначение

Обеспечение доверенной загрузки операционной системы, контроля целостности, идентификации и аутентификации пользователя до передачи управления операционной системе. Модуль доверенной загрузки «МДЗ-Эшелон» является первым программным средством подобного класса.

- ноутбуки;

- моноблоки;

- тонкие клиенты;

- серверные системы;

- материнские платы.

Проверить оборудование на совместимость

Преимущества

- поддерживает интерфейс UEFI;

- поддерживает ОС семейств Windows и Linux/Unix;

- совместимо со средами виртуализации VMWare, Bochs, VirtualPC, KVM (Astra Linux);

- поддерживает двухфакторную аутентификацию с использованием аппартных идентификаторов JaCarta ГОСТ;

- поддерживает архитектуру Эльбрус (SPARC);

- позволяет осуществлять доверенную загрузку реальных и виртуальных машин VMWare, Bochs, VirtualPC;

- ограничивает загрузку операционных систем только с заранее определенных постоянных носителей после аутентификации пользователя и проверки целостности системных данных;

- экономичность из-за отсутствия аппаратной составляющей.

Технические характеристики

- совместимо с аппаратной платформой семейства Intel x86 c BIOS PnP с установленным жестким диском стандартов PATA, SATA и/или SCSI и CD-ROM стандартов PATA, SATA;

- позволяет загружать любую ОС, установленную на отдельный раздел жесткого диска, включая Linux/Unix (MCBC, QNX, FreeBSD) и Windows (WinCE c boot-сектором);

- поддержка предыдущих поколений BIOS с ядрами AWARD|Phoenix 6.0, Phoenix FirstBios/NoteBios/TrustedCore, AMI 8.0;

- поддержка UEFI: AMI Aptio 4.x.

Руководство системного программиста («МДЗ-Эшелон» НПЭШ.11412-01): Скачать

Область применения:

- ГИС и АСУ ТП — до 1-го класса защищенности включительно.

Сертификат

Минобороны России №815, подтверждающий выполнение требований Приказа МО РФ, в том числе:

- руководящего документа «Средства вычислительной техники. Защита от несанкционированного доступа к информации. Показатели защищенности от несанкционированного доступа к информации» (Гостехкомиссия России, 1992) — по 3 классу защищенности от несанкционированного доступа к информации (в части требований «идентификации и аутентификации») подсистемы управления доступом и «целостность КСЗ» подсистемы обеспечения целостности;

- руководящего документа «Защита от несанкционированного доступа к информации. Часть 1. Программное обеспечение средств защиты информации. Классификация по уровню контроля отсутствия недекларированных возможностей» (Гостехкомиссия России, 1999) – по 2 уровню контроля;

- криптографическим и инженерно-криптографическим требованиям к программным датчикам случайных чисел, используемым в средствах защиты информации объектов вычислительной техники Вооруженных Сил Российской Федерации;

- требованиям по соответствию реальных и декларируемых в документации функциональных возможностей;

- задания по безопасности ИЦ-ЭШ.586.

Модуль доверенной загрузки «МДЗ-Эшелон» включен в единый реестр российских программ для электронных вычислительных машин и баз данных (реестр российского ПО). Приказ Минкомсвязи России от 18.03.2016.

Патент

- патент на полезную модель «Устройство для доверительной загрузки» №101555 от 25 октября 2010г.;

- патент на изобретение «Способов доверенной загрузки в виртуализированных средах» №2581552 от 24 марта 2016г.

Свидетельство о государственной регистрации

- свидетельство Роспатента о государственной регистрации программы для ЭВМ №2015610965 от 21 января 2015г.

Содержание

- Военные программы для компьютера

- Советские военные карты для ПК на Windows

- Обзор приложения

- Как пользоваться на ПК

- Загрузка и установка

- Работа с приложением

- Особенности приложения

- Достоинства и недостатки

- Похожие программы

- Скачать Советские военные карты Free на ПК

- Видеообзор

- Вопросы и ответы

- Советские военные карты Free на компьютер

- Информация

- Инструкции по установке

- Cкачать и установить Советские военные карты Free на компьютер бесплатно.

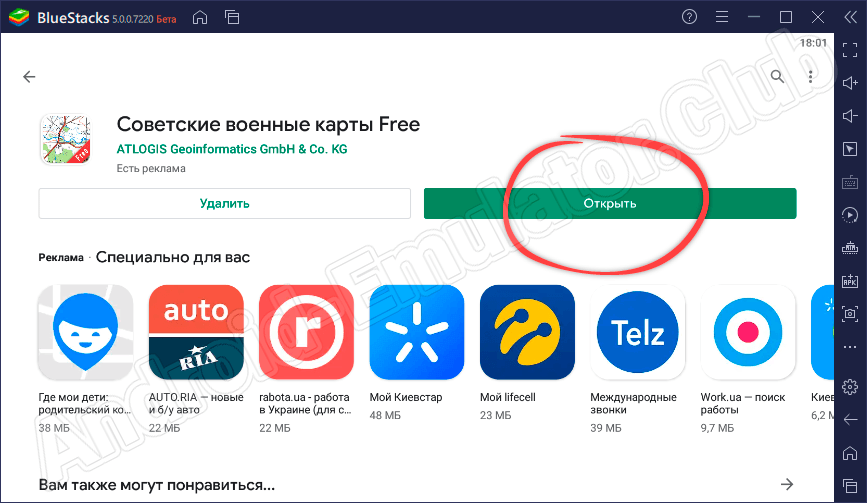

- Установка Советские военные карты Free на компьютер с помощью Bluestacks

- Установка Советские военные карты Free на компьютер с помощью NoxPlayer

Военные программы для компьютера

Серьёзным организациям необходим серьёзный софт, обеспечивающий надёжную защиту обрабатываемой информации. И он, конечно же, существует. Мы изучили представленные на отечественном рынке сертифицированные продукты, в полной мере отвечающие требованиям Минобороны, МВД и прочих государственных ведомств РФ

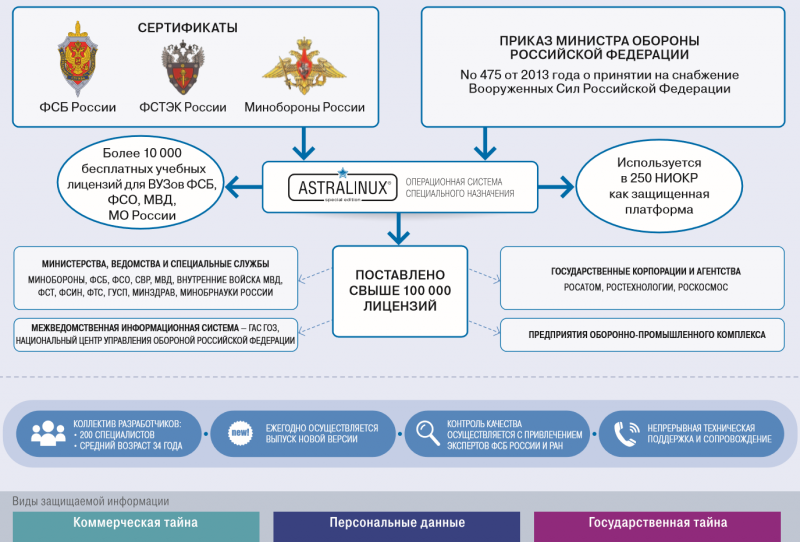

Astra Linux Special Edition

Разработчик: НПО «Русские базовые информационные технологии» (РусБИТех)

Сайт продукта: astra-linux.ru

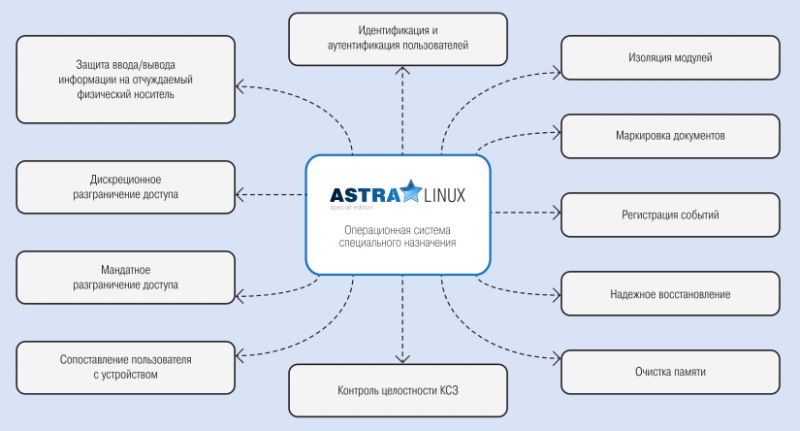

Программная платформа специального назначения для создания защищённых рабочих мест и автоматизированных систем любой сложности, обрабатывающих информацию ограниченного доступа. Astra Linux Special Edition оснащена развитыми средствами обеспечения информационной безопасности обрабатываемых данных, механизмами мандатного разграничения доступа, контроля замкнутости программной среды и защиты адресного пространства системных процессов, встроенными инструментами маркировки документов, регистрации событий, контроля целостности данных, а также прочими обеспечивающими защиту информации компонентами. ОС поддерживает работу с различным аппаратными платформами и может функционировать на системах с отечественными процессорами «Эльбрус», «Байкал-Т1» и «Комдив».

Ключевые особенности Astra Linux Special Edition по реализации требований безопасности информации

Защищённая платформа Astra Linux Special Edition широко задействована в силовых ведомствах и на предприятиях оборонно-промышленного комплекса России

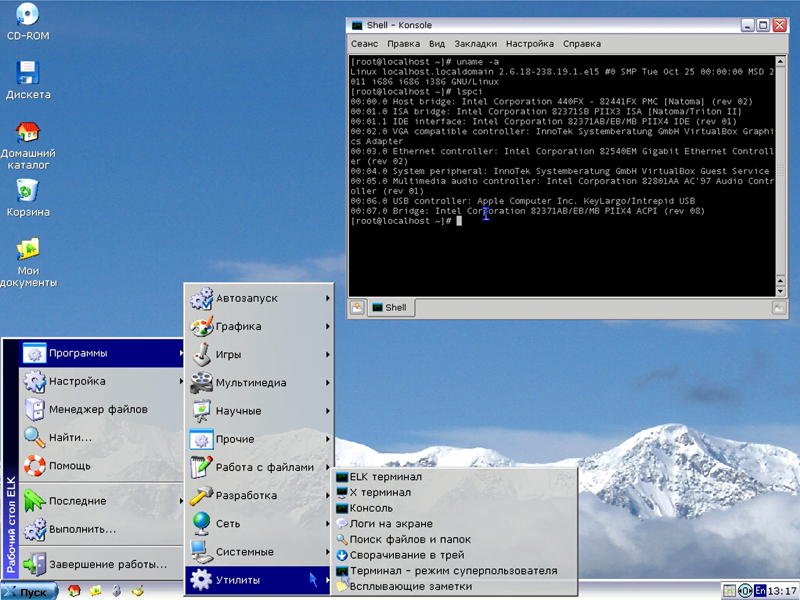

Мобильная система Вооружённых cил (МСВС)

Разработчик: Всероссийский научно-исследовательский институт автоматизации управления в непромышленной сфере им. В. В. Соломатина (ВНИИНС)

Сайт продукта: vniins.ru

Мобильная система Вооружённых cил

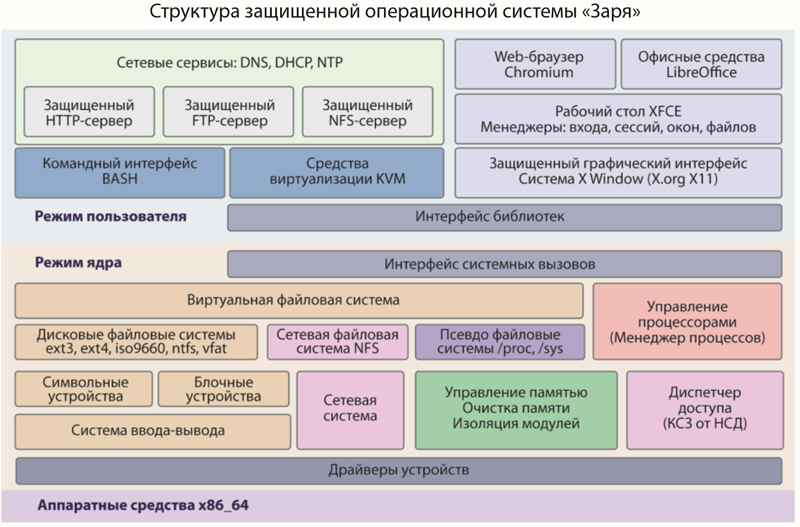

ОС «Заря»

Разработчик: ФГУП «Центральный научно-исследовательский институт экономики, информатики и систем управления» («ЦНИИ ЭИСУ», входит в «Объединённую приборостроительную корпорацию»)

Сайт продукта: cniieisu.ru

Семейство программных платформ на ядре Linux, которые могут быть использованы как для создания защищённых рабочих станций в автоматизированных системах специального назначения, так и для работы в составе серверов, встраиваемых систем, центров обработки данных или отдельных программно-технических комплексов. Уровень секретности обрабатываемой информации — не выше «совершенно секретно». В ОС «Заря» имеются офисные приложения, инструменты обработки изображений, средства виртуализации и защиты информации, а также защищённый веб-браузер. Система сертифицирована Минобороны России, соответствует третьему классу защиты от несанкционированного доступа и второму уровню контроля отсутствия недекларированных возможностей. Платформа разработана по заказу Министерства обороны РФ и предназначена в первую очередь для силовых ведомств, предприятий военно-промышленного комплекса, а также коммерческих структур, работающих с государственной тайной и персональными данными.

Архитектура ОС «Заря»

ЗОСРВ «Нейтрино»

Разработчик: ООО «СВД Встраиваемые Системы»

Сайт продукта: kpda.ru

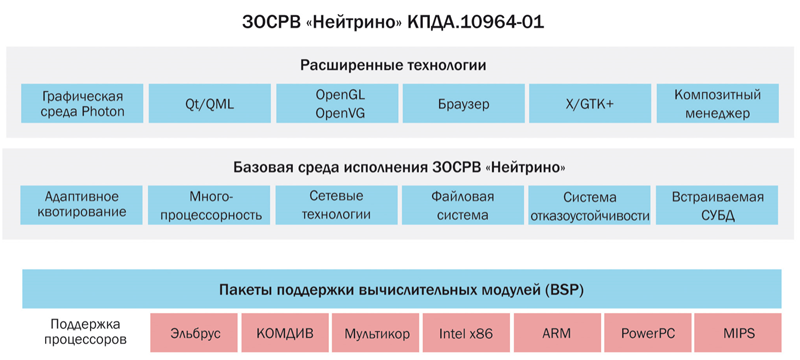

Защищённая операционная система реального времени (ЗОСРВ), построенная на базе платформы QNX Neutrino. Предназначена для создания вычислительных устройств и комплексов, к которым предъявляются повышенные требования по надёжности, отказоустойчивости и предсказуемости поведения. Система поддерживает широкий спектр аппаратных платформ с архитектурами Intel x86, ARM, PowerPC, MIPS, в том числе отечественные микропроцессорные решения «Эльбрус», КОМДИВ и «Мультикор». Особенности ЗОСРВ «Нейтрино»: архитектура на основе микроядра с динамически обновляемыми системными сервисами и драйверами, поддержка многоядерных процессоров, система контроля работоспособности для ранней диагностики отказов и автоматического восстановления сбойных компонентов, полноценный сетевой стек и поддержка технологии адаптивного квотирования ресурсов. Платформа соответствует требованиям руководящих документов Гостехкомиссии России по защите информации от несанкционированного доступа и имеет в своём активе сертификаты ФСТЭК и Минобороны России.

Архитектура ЗОСРВ «Нейтрино»

СУБД «Линтер Бастион»

Разработчик: компания «Релэкс»

Сайт продукта: linter.ru

Российская система управления базами данных, реализующая стандарт SQL:2003 (за исключением нескалярных типов данных и объектно ориентированных возможностей) и ведущая свою историю аж с 1980 года. СУБД «Линтер Бастион» имеет сертификат соответствия Минобороны и ФСТЭК России, включена в реестр отечественного ПО и гарантирует надёжную защиту информации от уровня «персональные данные» до уровня «совершенно секретно». Решение поддерживает работу в средах Windows, Linux, QNX и российских ОС «ЗОСРВ Нейтрино», Astra Linux Special Edition, «Альт Линукс», МСВС, включает средства многоуровневой защиты данных (контроль доступа, шифрование, аудит действий пользователей, удаление остаточной информации и др.) и предназначено для использования прежде всего в подразделениях Министерства обороны, Министерства внутренних дел РФ, в силовых структурах, а также на предприятиях, обеспечивающих государственный оборонный заказ. Система также может быть задействована для обработки и хранения информации в автоматизированных системах управления (АСУ ТП, SCADA, промышленных контроллерах, КИПиА и других), работающих в режиме реального времени.

СУБД «Линтер Бастион»

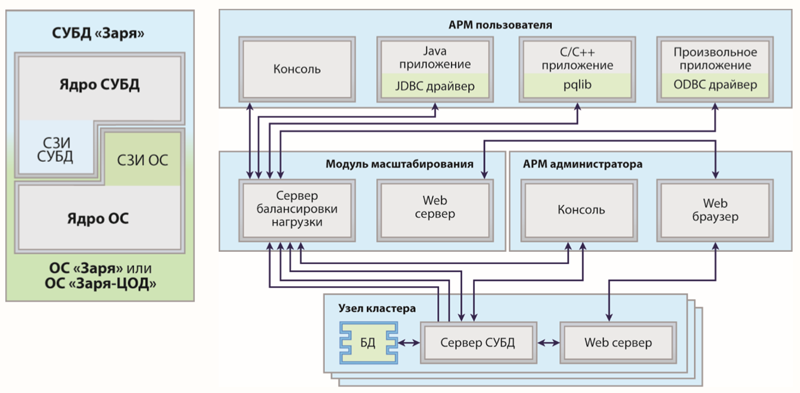

СУБД «Заря»

Разработчик: ФГУП «ЦНИИ ЭИСУ»

Сайт продукта: cniieisu.ru

Сертифицированная Минобороны России система управления базами данных, предназначенная для обработки данных, составляющих государственную тайну, а также коммерческих и персональных сведений. СУБД «Заря» построена на базе свободной объектно-реляционной системы управления базами данных PostgreSQL и имеет в своём составе балансировщик нагрузки pgpool-II, механизмы мандатного разграничения доступа к данным, средства администрирования и драйверы JDBC/ODBC для взаимодействия с прикладным ПО. Функциональные возможности позволяют использовать СУБД «Заря» для создания отказоустойчивых территориально-распределённых хранилищ данных, в том числе для развёртывания высокопроизводительных систем управления данными, работающих в режиме реального времени на критически важных объектах. Также сообщается о поддержке платформы «1С:Предприятие».

Архитектура СУБД «Заря»

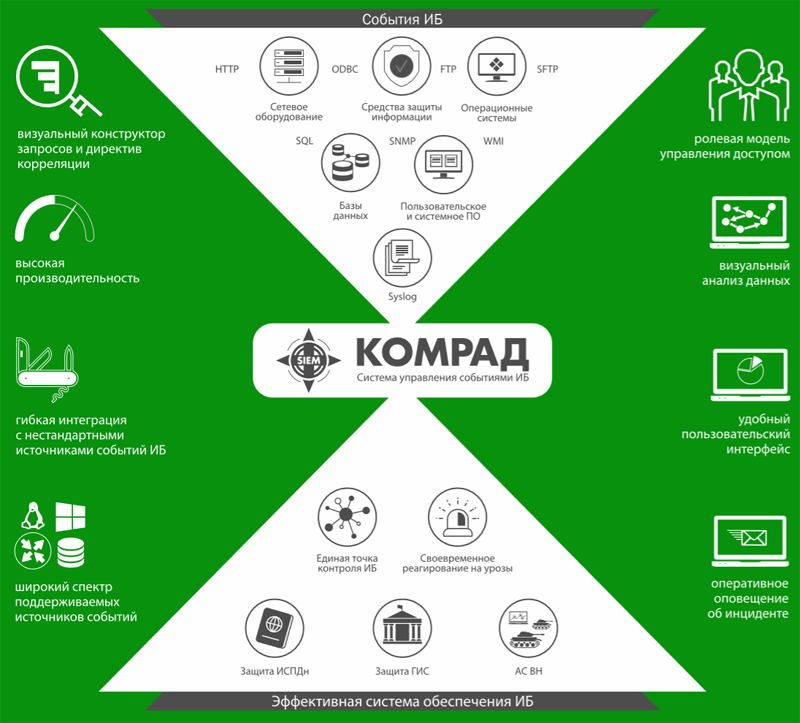

Система управления событиями ИБ «Комрад»

Разработчик: Научно-производственное объединение «Эшелон»

Сайт продукта: npo-echelon.ru

Программный комплекс, совместимый с отечественными средствами защиты информации и предназначенный для централизованного управления событиями информационной безопасности (ИБ). Система «Комрад» позволяет IT-службам в режиме реального времени осуществлять централизованный мониторинг событий ИБ, выявлять инциденты информационной безопасности, оперативно реагировать на возникающие угрозы, а также выполнять требования, предъявляемые регуляторами к защите персональных данных, в том числе к обеспечению безопасности государственных информационных систем. В составе комплекса представлены инструменты сбора, обработки и аудита событий, средства аналитики и визуализации данных, механизмы оперативного оповещения об инцидентах (всплывающие уведомления, электронная почта, SMS) и другие функции, востребованные специалистами по информационной безопасности. Продукт сертифицирован ФСТЭК и Минобороны России, а также зарегистрирован в реестре отечественного ПО.

Система управления событиями ИБ «Комрад»

Система мониторинга каналов связи «Сокол»

Разработчик: компания «Воентелеком»

Сайт продукта: voentelecom.ru

Комплекс «Сокол», разработанный специально для нужд Минобороны России, ведомств силового блока и предприятий оборонно-промышленного комплекса, предназначен для мониторинга качественных характеристик каналов связи. Решение функционирует под управлением ОС Astra Linux Special Edition, использует свободную объектно-реляционную систему управления базами данных PostgreSQL, имеет открытый API (с поддержкой JSON-RPC 2.0), поддерживает протоколы Netflow, SNMP, Syslog, проверку соответствия канала связи договору SLA и одновременный мониторинг более чем 1000 узлов. Система мониторинга «Сокол» поддерживает работу с сетевыми устройствами и серверным оборудованием различных производителей, обладает высокой производительностью, достаточной для обработки больших объёмов данных, и может масштабироваться для крупных IT-инфраструктур. Комплекс оснащён веб-интерфейсом с надёжной аутентификацией пользователей и предоставляет гибкие права доступа для администраторов системы и операторов связи. Наряду с хранением данных и функциями их визуализации доступны построение карт сети, графиков, а также возможности анализа данных с целью своевременного оповещения о сбоях в IT-инфраструктуре.

Система мониторинга каналов связи «Сокол»

СЭД «ИВК Бюрократъ»

Разработчик: ЗАО «Информационная внедренческая компания» (ИВК)

Сайт продукта: ivk.ru

Система позволяет автоматизировать обработку входящих, исходящих и внутренних документов в соответствии с нормами и спецификой ведения делопроизводства в организации или учреждении, вести контроль исполнения приказов, директив, распоряжений и поручений, обмениваться служебными документами и решать прочие задачи. Безопасность обрабатываемой в СЭД «ИВК Бюрократъ» информации обеспечивается за счёт применения клиент-серверной архитектуры, мандатной и дискреционной моделей разграничения доступа, централизованного хранения данных, использования различных меток конфиденциальности, электронно-цифровой подписи, централизованного администрирования и защищённого контура, исключающего несанкционированное попадание документов за пределы сети предприятия. Система может быть использована для хранения и обработки информации, содержащей государственную тайну. В качестве поддерживаемых ОС называются Windows и МСВС.

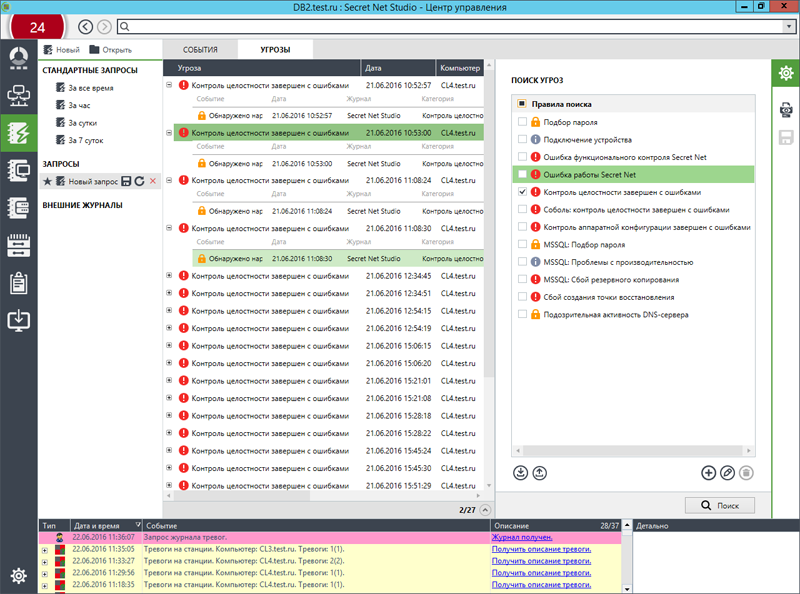

Средство защиты информации Secret Net Studio-C

Разработчик: компания «Код безопасности»

Сайт продукта: securitycode.ru

Сертифицированный ФСТЭК России программный комплекс, относящийся к классу решений Endpoint Security и предназначенный для защиты рабочих станций и серверов. В Secret Net Studio-C задействовано более 20 специализированных модулей и компонентов (защита от несанкционированного доступа к информации, контроль устройств, антивирусная защита, межсетевое экранирование и др.), благодаря чему продукт способен обеспечить защиту информации одновременно на уровне данных, приложений, сети, операционной системы и периферийного оборудования. В дополнение к этому решение позволяет осуществлять централизованное управление и мониторинг всех систем защиты с возможностью сбора, корреляции, фильтрации и приоритизации событий информационной безопасности. Комплекс может применяться для защиты автоматизированных систем до класса 1Б (в том числе для защиты государственной тайны с грифом «совершенно секретно»), ИСПДн до 1-го уровня защищённости, государственных информационных систем и АСУ ТП до 1-го класса включительно.

Secret Net Studio-C

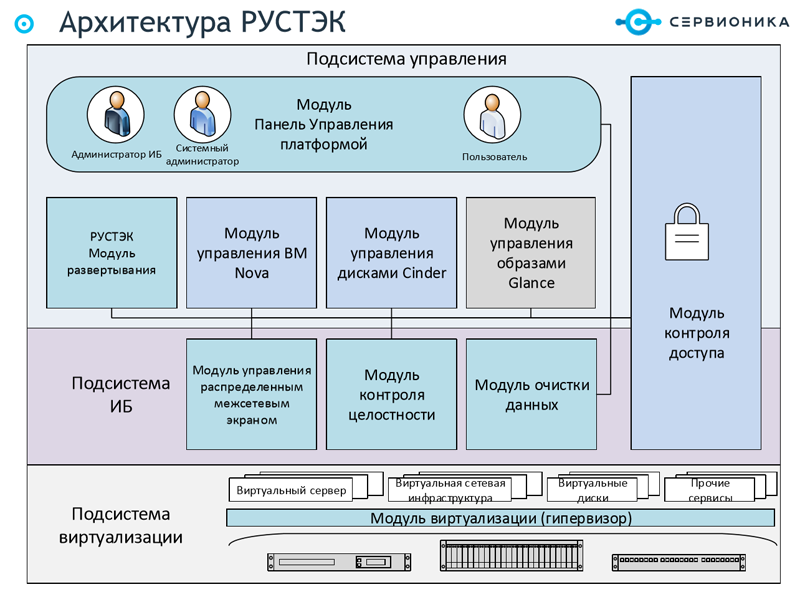

Платформа виртуализации «РУСТЭК»

Разработчик: компания «Сервионика»

Сайт продукта: ru-stack.ru

Программный комплекс, созданный на основе открытого кода OpenStack и предназначенный для развёртывания защищённой виртуальной IT-инфраструктуры. В качестве гипервизора в платформе задействован KVM со вспомогательной инфраструктурой (сетевой и хранения данных). Корневой операционной системой может быть любая ОС, сертифицированная Федеральной службой по техническому и экспортному контролю по НДВ-4. Для взаимодействия с платформой на уровне администратора и конечного пользователя предусмотрены соответствующие веб-интерфейсы. Особенность решения – встроенный межсетевой экран, обеспечивающий контроль трафика между внутренними сегментами сети в соответствии с заданными правилами.

В рамках сертификации ФСТЭК России продукт прошёл всестороннюю проверку на соответствие требованиям безопасности и техническим условиям, а также на предмет отсутствия не декларированных разработчиком возможностей. Выданный ведомством сертификат подтверждает возможность применения программного комплекса «РУСТЭК» для построения и защиты сред виртуализации, в которых могут эксплуатироваться государственные информационные системы до 1-го класса включительно, системы, обрабатывающие персональные данные до 1-го уровня защищённости включительно, информационные системы класса защиты АС-1Г, а также относящиеся к категории КИИ (критической информационной инфраструктуры) до 1-й категории значимости.

Архитектура платформы виртуализации «РУСТЭК»

Система защиты информации от несанкционированного доступа Dallas Lock 8.0-C

Разработчик: компания «Конфидент»

Сайт продукта: dallaslock.ru

Сертифицированный ФСТЭК и Минобороны России программный комплекс для защиты информации от несанкционированного доступа и раскрытия информации ограниченного доступа вплоть до уровня «совершенно секретно». Dallas Lock 8.0-C обеспечивает защиту рабочих станций, мобильных устройств и серверов под управлением Windows, поддерживает дискреционный и мандатный механизмы разграничения доступа, позволяет вести аудит действий привилегированных пользователей и контролировать целостность ОС и файловой системы. В качестве электронных идентификаторов могут быть задействованы USB-ключи и смарт-карты. Разработчиком заявлена совместимость продукта с ИБ-решениями и платформами мониторинга событий безопасности (Security Information and Event Management, SIEM) сторонних производителей.

Модуль доверенной загрузки «МДЗ-Эшелон»

Разработчик: Научно-производственное объединение «Эшелон»

Сайт продукта: npo-echelon.ru

Модуль, обеспечивающий идентификацию и аутентификацию пользователей, а также контроль целостности критичных файлов до загрузки операционной системы. «МДЗ-Эшелон» – исключительно программный модуль доверенной загрузки (интегрируется с BIOS/UEFI) и не использует какие-либо внешние аппаратные устройства. В числе особенностей решения: поддержка ОС Windows, MCBC, QNX и FreeBSD, совместимость со средами виртуализации VMware, Bochs, VirtualPC и KVM, поддержка архитектуры «Эльбрус» и двухфакторной аутентификации с использованием аппаратных идентификаторов JaCarta ГОСТ, наличие сертификатов ФСТЭК и Минобороны РФ, а также приказа Минкомсвязи России о включении продукта в реестр российского ПО. «МДЗ-Эшелон» может применяться для защиты информационных систем персональных данных (до 1-го уровня защищённости включительно), а также государственных информационных систем и автоматизированных систем управления технологическими процессами (до 1-го класса защищённости включительно).

Есть что добавить? Пишите в комментариях к обзору.

Источник

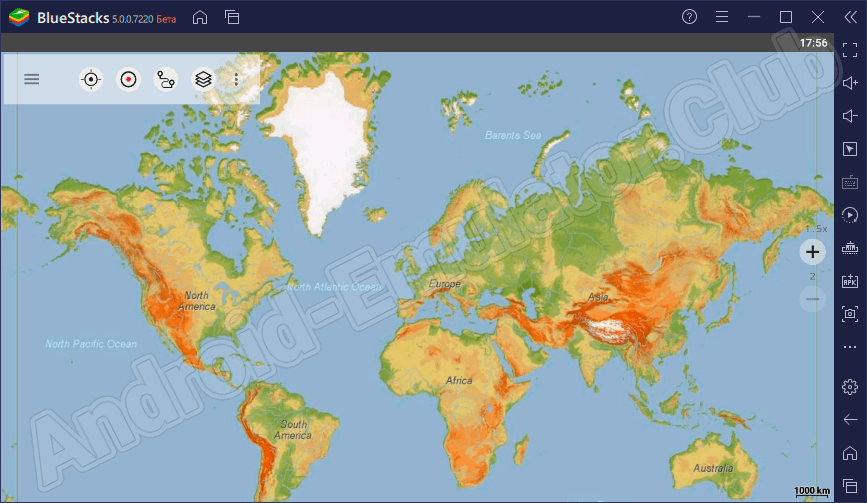

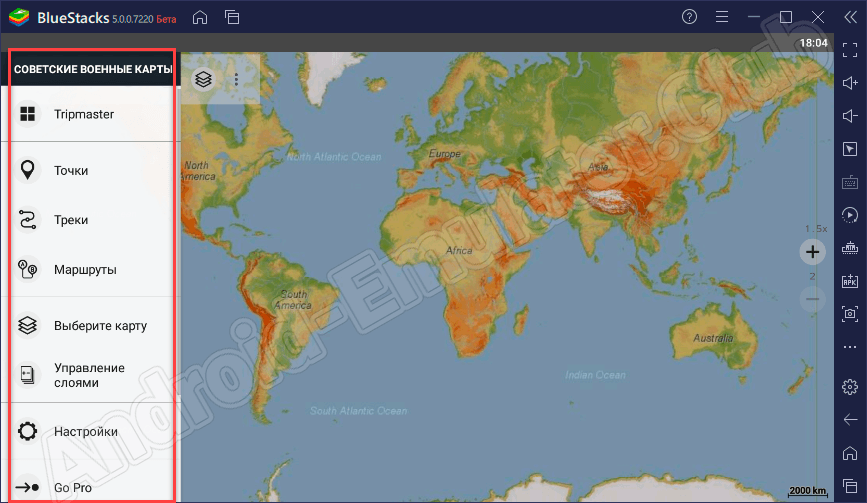

Советские военные карты для ПК на Windows

Правильная и удобная навигация – это одно из важнейших условий любого путешествия, куда бы вы ни отправлялись. С этой целью можно использовать одно очень интересное приложение, речь о котором пойдет в данном обзоре. Софт предназначен изначально для мобильных устройств, но мы расскажем, как быстро и бесплатно скачать Советские военные карты на компьютер для Windows XP, 7, 8 или 10.

Обзор приложения

Программное обеспечение предоставляет возможность просмотреть динамические карты для туристических походов и других видов путешествий, где нет дорог.

Здесь можно воспользоваться разнообразными полезными функциями, в частности, создавать и редактировать пункты назначения, записывать маршруты, осуществлять навигацию по принципу «Переход к пункту назначения» и многое другое. Пользователю утилиты будут доступны такие виды карт, как топографические, карты Росреестра, Google-карты, Bing и другие. С данным приложением вы никогда не собьетесь с пути и всегда будете иметь удобный и бесплатный навигатор под рукой.

Интерфейс программы выполнен на русском, но в приложении присутствуют надписи и на английском языке.

Как пользоваться на ПК

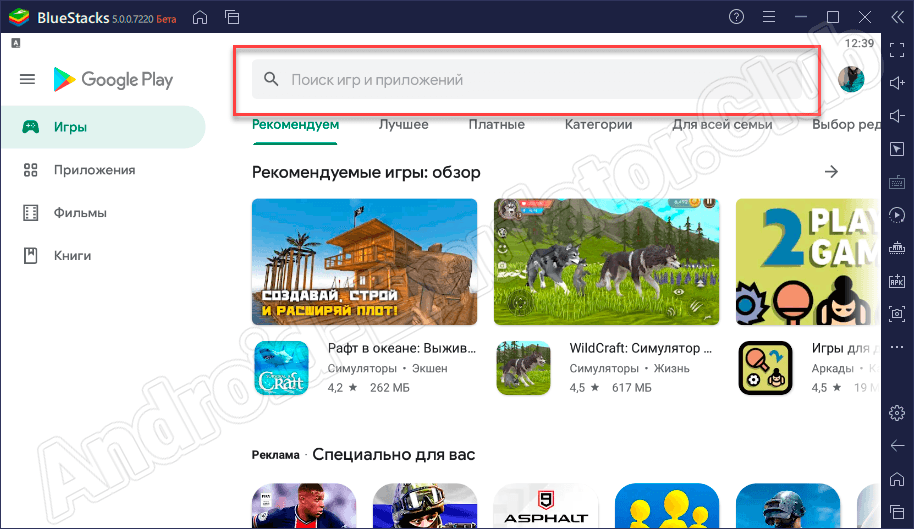

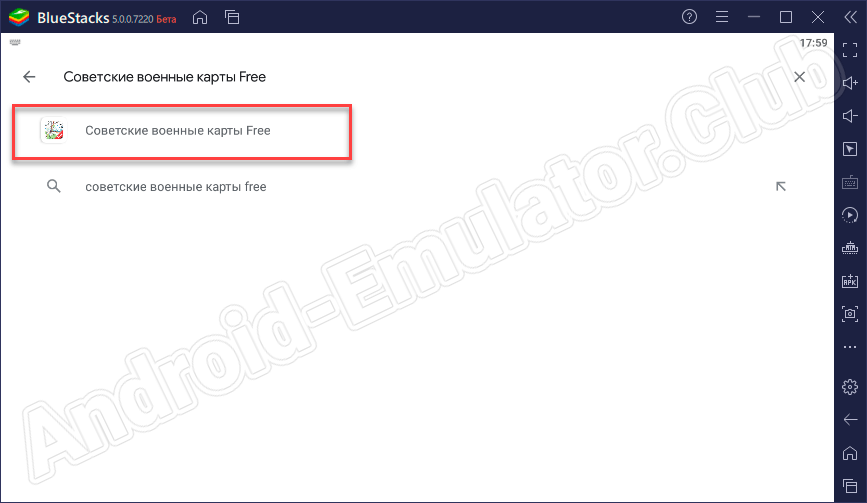

Переходим к вопросу, который интересует посетителей сайта в первую очередь. Для инсталляции мобильного софта на ПК будем пользоваться Android-эмулятором под названием BlueStacks. Его можно загрузить по ссылке внизу странички. Там же находится инструкция по настройке инструмента на компьютер.

Загрузка и установка

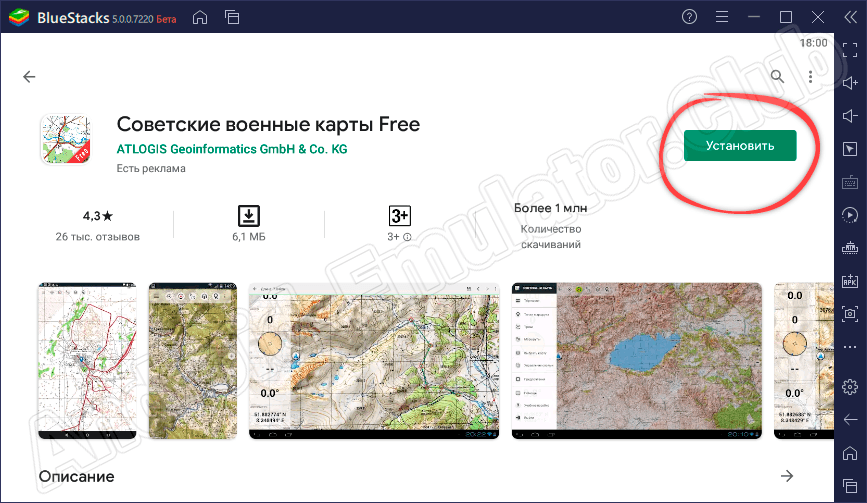

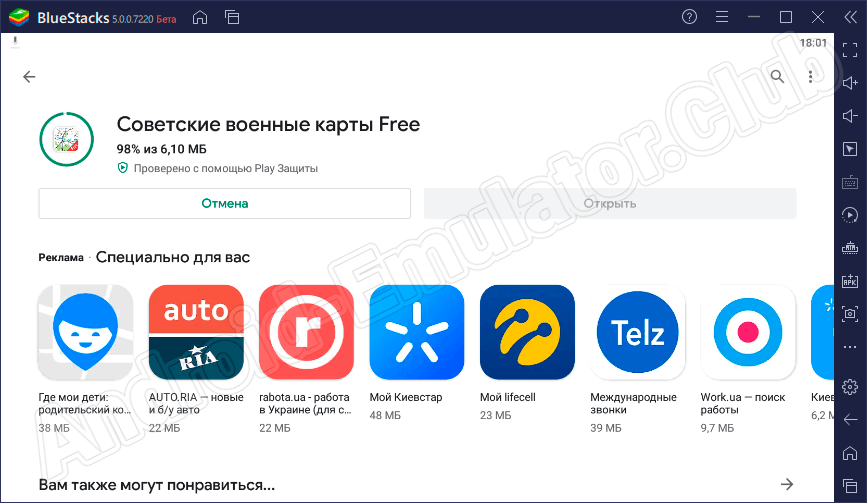

После установки эмулятора делаем несколько простых шагов:

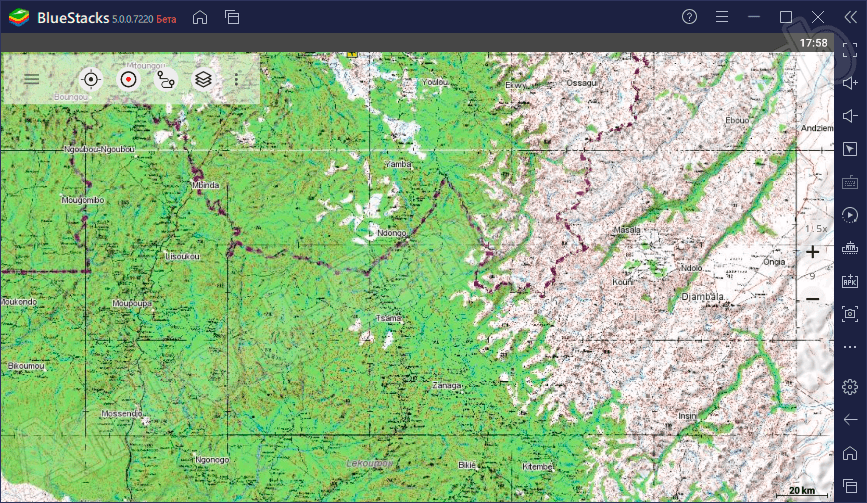

Нельзя не отметить отличную топографию и отображение в утилите дорог без покрытия, которые не отображаются на многих других современных картах.

Работа с приложением

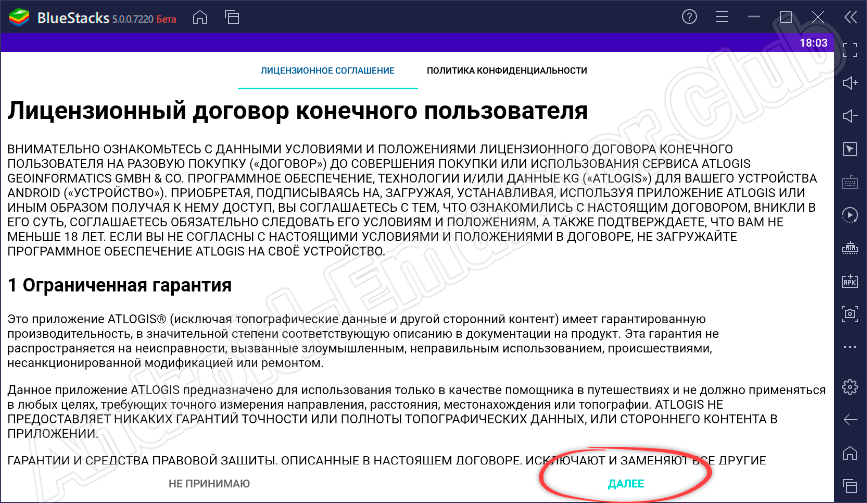

Сразу после запуска карт необходимо принять условия пользовательского соглашения. Читаем правила и кликаем по обозначенной на скриншоте кнопке, чтобы принять их.

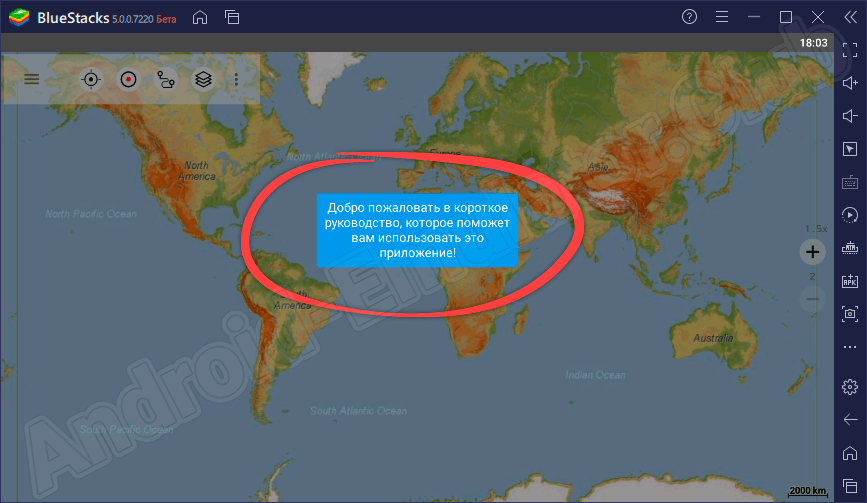

Дальше программа предоставит небольшую инструкцию по использованию. Обязательно смотрим данный материал, чтобы работать утилитой в дальнейшем было проще.

С помощью меню инструмента можно воспользоваться такими функциями, как «Точки», «Треки», «Маршруты», «Выбор карты», «Управление слоями» и другими. Здесь также есть раздел настроек, через который задаются параметры навигатора.

Важно понимать, что программа не обеспечивает прямой пошаговый маршрут, как многие другие современные навигаторы. Через меню софта можно воспользоваться функцией «Google Navigation».

Особенности приложения

К особенностям бесплатной версии программного обеспечения можно отнести наличие многих ограничений, например, здесь присутствует реклама, можно выбрать не более трех пунктов назначения, пользователь может проложить не более 3 маршрутов, нет импорта пунктов назначения, отсутствует пакетное скачивание и так далее.

Достоинства и недостатки

Идем дальше и коснемся сильных и слабых сторон описываемого программного обеспечения.

Похожие программы

Ниже можно найти список похожих по своему смыслу решений:

Скачать Советские военные карты Free на ПК

Вооружившись нужной информацией, загружайте софт по ссылке ниже.

| Название: | Советские военные карты Free |

| Разработчик: | ATLOGIS Geoinformatics GmbH & Co. KG |

| Лицензия: | Бесплатно |

| Язык: | Русский |

| Информация актуальна: | 2021 год |

Видеообзор

Наглядный обзор приложения смотрите в этом небольшом ролике.

Вопросы и ответы

Надеемся, данный материал был полезным для наших посетителей. При появлении любых вопросов можно задать их через форму комментирования и получить беспутный ответ в самые короткие сроки.

Источник

Советские военные карты Free на компьютер

Информация

Приложение для навигации по бездорожью с мировыми топографическими картами (в основном, от Генштаба России). Эти карты до сих пор являются одними из лучших для многих стран Африки и Азии.

Доступные слои карт:

• Топографические карты мира (непрерывное покрытие по всему миру 100K-200K)

• Карты Росреестре

• Карты Google (изображения со спутника, карты дорог и местности)

• Открытые уличные карты

• Карты Bing

• Карты ESRI

Эта программа позволяет пользоваться картами так, как вы, возможно, привыкли пользоваться ими на ручных GPS-навигаторах Garmin или Magellan [Ручной GPS-навигаторы = Туристические GPS-навигаторы].

Основные функции туристической навигации:

С этими российскими топографическими картами у вас всегда будет прекрасная альтернатива другим картам. В дополнение к хорошей топографии на эти карты нанесены небольшие дороги и дороги без покрытия, которых нет на других картах.

На картах на русском языке есть дополнительные подписи на английском языке.

Внимание: Советские военные карты, в основном, были созданы в 80-е годы и не очень актуальны для промышленно-развитых стран. За пределами Африки и Азии более полезными будут слои OSM / Карты Google.

Учтите: Данное приложение не обеспечивает прямой «пошаговой» навигации – но имеется возможность запустить Google Navigation из меню пунктов назначения.

ОГРАНИЧЕНИЯ БЕСПЛАТНОЙ ВЕРСИИ:

• Реклама

• Не более 3 пунктов назначения

• Не более 3 маршрутов

• Нет возможности импорта пунктов назначения и маршрутов

• Нет возможности пакетного скачивания

• Нет местной городской БД (для офлайн-поиска)

Покрытие карт:

Масштаб 1:100.000:

Европа, Афганистан, Азербайджан, Грузия, Япония, Иордания, Латвия, Литва, Казахстан, Кыргызстан, Марокко, Монголия, Пакистан, Россия, Сирия, Таджикистан, Туркменистан, Турция, Узбекистан, Украина, Беларусь

Масштаб 1:250.000 (Местные карты от USGS, Geoscience Australia, CTIO):

США, Канада, Австралия

Масштаб 1:500.000:

Все другие страны

Инструкции по установке

Cкачать и установить Советские военные карты Free на компьютер бесплатно.

Многие из нас стали задавать простой вопрос: как скачать, установить и сыграть в нашу любимую игру прямо на компьютере?

Если вы не любите маленькие экраны смартфона или планшета, то сделать это можно с помощью программы-эмулятора. С ее помощью можно создать на своем компьютере среду Android и через нее запустить приложение. На данный момент самыми популярными утилитами для этого являются: Bluestacks и NoxPlayer.

Установка Советские военные карты Free на компьютер с помощью Bluestacks

Bluestacks считается самым популярным эмулятором для компьютеров под управлением Windows. Кроме того, есть версия этой программы для Mac OS. Для того, чтобы установить этот эмулятор на ПК нужно, чтобы на нем была установлена Windows 7 (или выше) и имелось минимум 2 Гб оперативной памяти.

Установите и настройте Bluestacks. Если на компьютере нет Bluestacks, перейдите на страницу https://www.bluestacks.com/ru/index.html и нажмите зеленую кнопку «Скачать Bluestacks» посередине страницы. Щелкните по зеленой кнопке «Скачать» в верхней части следующей страницы, а затем установите эмулятор:

+ Windows: дважды щелкните по скачанному EXE-файлу, нажмите «Да», когда появится запрос, щелкните по «Установить», нажмите «Завершить», когда эта опция станет активной. Откройте Bluestacks, если он не запустился автоматически, а затем следуйте инструкциям на экране, чтобы войти в свою учетную запись Google.

+ Mac: дважды щелкните по скачанному файлу DMG, дважды щелкните по значку Bluestacks, нажмите «Установить», когда будет предложено, разрешите устанавливать программы сторонних разработчиков (если понадобится) и нажмите «Продолжить». Откройте Bluestacks, если он не запустился автоматически, и следуйте инструкциям на экране, чтобы войти в свою учетную запись Google.

Скачайте файл APK на компьютер. APK-файлы являются установщиками приложений. Вы можете скачать apk-файл с нашего сайта.

Щелкните по вкладке «Мои приложения». Она находится в верхней левой части окна Bluestacks.

Нажмите «Установить APK». Эта опция находится в нижнем правом углу окна. Откроется окно Проводника (Windows) или Finder (Mac).

Выберите скачанный файл APK. Перейдите в папку со скачанным файлом APK и щелкните по нему, чтобы выбрать.

Нажмите «Открыть». Эта опция находится в нижнем правом углу окна. Файл APK откроется в Bluestacks, то есть начнется установка приложения.

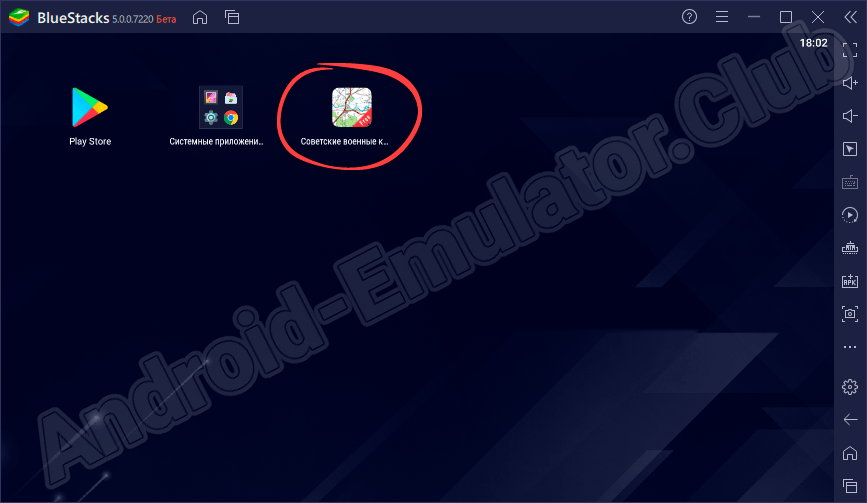

Запустите приложение. Когда значок приложения отобразится на вкладке «Мои приложения», щелкните по нему, чтобы открыть приложение.

Установка Советские военные карты Free на компьютер с помощью NoxPlayer

Nox App Player бесплатна и не имеет никакой навязчивой всплывающей рекламы. Работает на Андроиде версии 4.4.2, позволяя открывать множество игр, будь то большой симулятор, требовательный шутер или любое другое приложение.

+ Перейти на официальный сайт разработчика https://www.bignox.com/

+ Для того чтобы установить эмулятор Nox App Player, нажимаем на кнопку «СКАЧАТЬ».

+ Далее начнется автоматическая загрузка, по завершении которой необходимо будет перейти в папку «Загрузки» и нажать на установочный файл скачанной программы.

Установка и запуск программы:

+ Для продолжения установки необходимо в открывшемся окне нажать на кнопку «Установить». Выберите дополнительные параметры инсталляции, нажав на кнопку «Настроить», если вам это необходимо. Не снимайте галочку с пункта «Принять «Соглашение»», иначе вы не сможете продолжить.

+ После того как эмулятор будет установлен на компьютер, вы увидите на экране окно запуска, где необходимо будет нажать на кнопку «Пуск».

+ Все, на этом этапе установка эмулятора Nox App Player завершена. Для полноценной работы программы вам необходимо будет зайти в свой аккаунт Play Market — нажмите на иконку приложения в папке Google, введите логин и пароль от вашей учетной записи.

Загрузка и установка приложений: Для этого вам необходимо скачать файл приложения в формате APK и просто перетащить его на рабочий стол Nox App Player. После этого сразу начнется установка, по окончании которой вы увидите значок этого приложения на главном экране.

Источник

Средства (модули) доверенной загрузки (СДЗ, МДЗ) предназначены для защиты данных от угроз несанкционированного доступа (НСД) и защиты от вирусных атак на базовую систему ввода-вывода (BIOS). Рост российского рынка в области СДЗ и МДЗ обусловлен не только необходимостью защиты от несанкционированного доступа к информации, но и необходимостью выполнения требований регуляторов и нормативно-правовых актов в области защиты информации. В обзоре расскажем про функциональность СДЗ и МДЗ, проанализируем рынок представленных решений, а также детально разберем наиболее интересные из них.

- Введение

- Рынок средств доверенной загрузки в России

- Функции средств доверенной загрузки

- Особенности средств доверенной загрузки

- Обзор средств и модулей доверенной загрузки

- 5.1. Аладдин Р.Д.

- 5.1.1. Aladdin TSM (Trusted Security Module)

- 5.2. АльтЭль

- 5.2.1. ALTELL TRUST

- 5.3. Анкад

- 5.3.1. АПМДЗ «Криптон-замок»

- 5.4. Газинформсервис

- 5.4.1. SafeNode System Loader

- 5.5. ИнфоТеКС

- 5.5.1. ViPNet SafeBoot

- 5.6. Код Безопасности

- 5.6.1. ПАК «Соболь»

- 5.7. Конфидент

- 5.7.1. СДЗ Dallas Lock

- 5.8. Kraftway

- 5.8.1. ПК ЭЗ «Витязь»

- 5.9. НПО «РусБИТех»

- 5.9.1. АПМДЗ «Максим-М1»

- 5.10. НПО «Эшелон»

- 5.10.1. МДЗ-Эшелон

- 5.11. ОКБ САПР

- 5.11.1. СЗИ НСД «Аккорд-АМДЗ»

- 5.11.2. МДЗ «Аккорд-МКТ»

- 5.11.3. СЗИ НСД «Инаф»

- 5.12. ЦНИИ ЭИСУ

- 5.12.1. АПМДЗ «Центурион»

- Выводы

Введение

Несанкционированный доступ (далее — НСД) к информации является наиболее часто встречающейся и наиболее вероятной угрозой информационной безопасности. НСД ведет к нежелательным последствиям в организации, таким как утечка защищаемой информации (персональные данные, служебная информация, государственная тайна), полное или частичное нарушение работоспособности системы. Все это ведет к снижению репутации компании, финансовым потерям и прекращению бизнес-процессов.

Наиболее часто НСД к информации происходит при использовании вредоносных программ, функционирующих до загрузки операционной системы, на уровне BIOS/UEFI, или при определенных действиях злоумышленника, который может получить доступ к информации, загрузившись с любого внешнего носителя информации.

Для снижения этих рисков применяются средства (модули) доверенной загрузки (далее — СДЗ, МДЗ), которые, во-первых, проводят контроль целостности загружаемых файлов и сверяют их с эталонными значениями, хранимые в недоступной для операционной системы памяти. Во-вторых, обеспечивают идентификацию и аутентификацию пользователей до загрузки операционной системы. В-третьих, осуществляют запрет загрузки нештатных копий операционной системы с недоверенных внешних носителей информации.

СДЗ и МДЗ созданы для усиления встроенных средств защиты операционных систем, а именно для усиления аутентификации и идентификации пользователей, и защиты от НСД к защищаемой информации. Регулятор в лице ФСТЭК России предъявляет жесткие требования для защиты от НСД к информации, среди которых обязательное использование СДЗ и МДЗ. Выполнение требований регуляторов в первую очередь необходимо для тех организаций, которые в своей деятельности сталкиваются с обработкой персональных данных, информации, содержащей сведения, составляющие государственную тайну, а также защиты существующих информационных систем. При невыполнении этих требований регулятор вправе наложить на организацию значительный штраф. А в случае с государственной тайной помимо штрафа возможен и отзыв лицензии на право обработки такой информации, что приведет к остановке деятельности организации.

Далее расскажем о состоянии рынка СДЗ и МДЗ, поговорим об их основных функциях, каким требованиям они должны соответствовать и рассмотрим основные продукты, представленные на рынке.

Рынок средств доверенной загрузки в России

На современном российском рынке информационной безопасности представлено множество СДЗ и МДЗ российского производства. Это связано с тем, что отечественные производители на этапе разработки и производства своих решений руководствуются требованиями регуляторов и стремятся выполнять требования действующего законодательства в области защиты информации. Выполнение этих требований позволяет вендорам сертифицировать во ФСТЭК и ФСБ России свои продукты, что впоследствии дает возможность использовать их в информационных системах для обработки информации различных категорий конфиденциальности. Необходимость использования сертифицированных ФСТЭК решений МДЗ и СДЗ и является главной причиной их востребованности на российском рынке. Что же касается СДЗ и МДЗ зарубежного производства, то их на российском рынке практически нет, а те единичные экземпляры которые встречаются, имеет смысл использовать только на персональных компьютерах. Это связано с тем, что в решениях СДЗ и МДЗ зарубежных производителей не реализованы необходимые требования российского законодательства в области информационной безопасности, поэтому в рамках данной статьи мы их рассматривать не будем.

С 1 января 2014 года ФСТЭК России установил требования, предъявляемые к средствам доверенной загрузки (приказ ФСТЭК России от 27.09.2013 года

№ 119), однако этот приказ имеет ограничительную пометку «для служебного пользования», что означает отсутствие его в свободном доступе. Поэтому приходится довольствоваться информационным сообщением ФСТЭК России от 06.02.2014 г. № 240/24/405 «Об утверждении Требований к средствам доверенной загрузки», в котором регулятор выделяет следующие типы СДЗ:

- средства доверенной загрузки уровня базовой системы ввода-вывода;

- средства доверенной загрузки уровня платы расширения;

- средства доверенной загрузки уровня загрузочной записи.

Для каждого типа СДЗ определено 6 классов защиты (класс 1 — самый высокий, класс 6 — самый низкий). Чем выше класс, тем больше требований к нему предъявляется, и его использование возможно в системах более высокого класса.

ФСТЭК России ввел такое понятие, как профили защиты СДЗ, которые соответствуют конкретному типу и классу защиты СДЗ. Профиль защиты — это набор обязательных требований, выполнение которых необходимо для сертификации продукта. В таблице 1 приведена спецификация профилей защиты.

Таблица 1. Спецификация профилей защиты СДЗ

| Тип СДЗ |

Класс защиты 6 |

Класс защиты 5 |

Класс защиты 4 |

Класс защиты 3 |

Класс защиты 2 |

Класс защиты 1 |

|

СДЗ уровня базовой системы ввода-вывода |

— | — | ИТ.СДЗ. УБ4.ПЗ |

ИТ.СДЗ. УБ3.ПЗ |

ИТ.СДЗ. УБ2.ПЗ |

ИТ.СДЗ. УБ1.ПЗ |

| СДЗ уровня платы расширения | — | — | ИТ.СДЗ. ПР4.ПЗ |

ИТ.СДЗ. ПР3.ПЗ |

ИТ.СДЗ. ПР2.ПЗ |

ИТ.СДЗ. ПР1.ПЗ |

|

СДЗ уровня загрузочной записи |

ИТ.СДЗ. ЗЗ6.ПЗ |

ИТ.СДЗ. ЗЗ5.ПЗ |

— | — | — | — |

Решения СДЗ и МДЗ представлены в программном и программно-аппаратном исполнении. Основное отличие — это использование платы расширения в программно-аппаратных комплексах.

Так как рынок СДЗ и МДЗ возник под влиянием требований регуляторов, то принципиальной характеристикой продукта является не только наличие минимально обязательного набора функциональных возможностей, но и соответствие типу доверенной загрузки и классу защиты, а следовательно и выполнение требований, указанных в соответствующих профилях защиты СДЗ, утвержденных ФСТЭК России.

В настоящее время среди основных игроков рынка сертифицированных СДЗ и МДЗ можно выделить:

- Aladdin TSM (компания «Аладдин Р.Д.»);

- АПМДЗ «Криптон-замок» (компания «АНКАД»);

- ALTELL TRUST (компания «АльтЭль»);

- SafeNode System Loader (компания «Газинформсервис», пришел на смену «Блокхост-МДЗ»);

- ViPNet SafeBoot (компания «ИнфоТеКС»);

- СЗД Dallas Lock (компания «Конфидент»);

- СЗИ НСД «Аккорд-АМДЗ», МДЗ «Аккорд-МКТ» и СЗИ НСД «Инаф» (ОКБ САПР);

- ПАК «Соболь» (компания «Код Безопасности»);

- АПМДЗ «Максим-М1» (НПО «РусБИТех»);

- АПМДЗ «Центурион» (ЦНИИ ЭИСУ);

- МДЗ-Эшелон (НПО «Эшелон»);

- ПК ЭЗ «Витязь» (компания «Крафтвей»).

Что же касается прогноза на будущее российского рынка в области СДЗ и МДЗ, то можно предположить, что он продолжит планомерно расти. В первую очередь рынок будет подогревать необходимость выполнения постоянно увеличивающихся требований регуляторов в области защиты информации. В качестве примера можно привести принятые требования о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах, утвержденные приказом ФСТЭК России от 11.02.2013 г. № 17 (с учетом изменений, внесенных приказом ФСТЭК России от 15.02.2017 г. № 27). Этот приказ вводит меру защиты УПД.17, в соответствии с которой использование доверенной загрузки в средствах вычислительной техники входит в базовый набор мер защиты для ГИС 1 и 2 классов защищенности.

Функции средств доверенной загрузки

В своих руководящих документах ФСТЭК России строго определяет минимально необходимую функциональность для СДЗ и МДЗ.

Итак, к основным функциям СДЗ и МДЗ относятся:

- Идентификация и аутентификация пользователя на этапе начальной загрузки до передачи управления операционной системе.

Пользователю помимо уникального логина и пароля выдается персональный идентификатор. Злоумышленник, даже зная логин и пароль пользователя, не сможет загрузить систему без физического доступа к персональному идентификатору.

- Контроль целостности базовой системы ввода-вывода, загрузочных областей жесткого диска, операционной системы и файлов.

Загрузка системы прекратится, если хотя бы у одного параметра или файла не совпадет значение контрольной суммы с эталонным значением, хранящимся в защищенной области системы доверенной загрузки.

- Осуществление загрузки операционной системы только с разрешенных носителей информации.

Злоумышленник, имея физический доступ к системе, но не зная учетных данных пользователя, может попытаться загрузить систему с внешнего носителя информации и вследствие чего получить полный доступ к хранимым данным. Но механизм сторожевого таймера, реализованный в средствах и модулях доверенной загрузки, перехватывает управление на себя, блокирует BIOS системы и не дает возможность злоумышленнику изменить его параметры для осуществления дальнейшей загрузки системы с внешнего носителя информации. Если же по каким‑либо причинам сторожевой таймер не перехватил управление и не передал его модулю или средству доверенной загрузки, то срабатывает система защиты и система либо перезагружается или полностью выключается. Таким образом, загрузить операционную систему в обход модуля или средства доверенной загрузки становится невозможно.

- Запись в журнал всех действий пользователей в системе.

Журналирование действий пользователей в системе позволяет администратору информационной безопасности оперативно реагировать на различные системные события и облегчает расследование инцидентов информационной безопасности.

Перечисленные функции являются базовыми для средств доверенной загрузки, но, как правило, в существующих решениях функциональность намного шире. Средства доверенной загрузки являются хорошим подспорьем для сотрудников службы безопасности как при расследовании инцидентов, так и при оперативном определении скомпрометированного рабочего места.

Особенности средств доверенной загрузки

Для наглядности в этом разделе попытаемся проанализировать основные характеристики рассмотренных СЗД и МДЗ в табличной форме. К основным параметрам сравнения отнесем: вид СДЗ по типу изготовления, тип СДЗ по классификации ФСТЭК России, поддерживаемые интерфейсы платы расширения СДЗ, наличие сертификатов, поддержка UEFI, используемый пользовательский интерфейс, необходимость установки агента в систему, поддерживаемые идентификаторы, прочие особенности.

Таблица 2. Особенности представленных в России средств доверенной загрузки СДЗ и МДЗ

| Параметр сравнения | Aladdin TSM | АПМДЗ «Криптон-замок» | ALTELL TRUST | SafeNode System Loader | ViPNet SafeBoot | СДЗ Dallas Lock | ПАК «Соболь» |

| Вид СДЗ по типу изготовления | Программный модуль | Плата расширения | Программный модуль | Программный модуль | Программный модуль | Плата расширения | Плата расширения |

| Тип СДЗ по классификации ФСТЭК России | СДЗ уровня базовой системы ввода-вывода | СДЗ уровня платы расширения | СДЗ уровня базовой системы ввода-вывода | СДЗ уровня базовой системы ввода-вывода | СДЗ уровня базовой системы ввода-вывода | СДЗ уровня платы расширения | СДЗ уровня платы расширения |

| Поддерживаемые интерфейсы платы расширения СДЗ | — | PCI, PCI-express, Mini PCI-express | — | — | — | PCIExpress, miniPCIExpress и M.2. | PCI, PCI Express, Мin PCI Express, Mini PCI Express Half Size и M.2 |

| Наличие сертификатов соответствия регуляторов | В процессе получения ФСТЭК России | ФСБ России | ФСТЭК, МО России; в процессе получения ФСБ России |

В процессе получения ФСТЭК России | ФСТЭК России | ФСТЭК, МО России | ФСТЭК ФСБ, МО России |

| Поддержка UEFI | Да | Модели УМ2, Mini, М2, М3, Э | Да | Да | Да | Да | Да |

| Используемый пользовательский интерфейс | Графический | Графический/текстовый | Текстовый | Текстовый | Текстовый | Графический | Графический |

| Необходимость установки агента в систему | Нет | Нет | Да | Да | Да | Нет | Да |

| Поддерживаемые идентификаторы | USB-токен JaCarta | iButton (Touch Memory) и Smartcard | eToken PRO (Java), смарт-карты, Rutoken ЭЦП | JaCarta PKI, ГОСТ (USB-носитель и смарт-карта), JaCarta PKI/ГОСТ, JaCarta-2 ГОСТ (USB-носитель и смарт-карта), Рутокен ЭЦП, ЭЦП 2.0 (USB-носитель и смарт-карта), Рутокен Lite, 2151, ЭЦП PKI (смарт-карта), eToken Pro Java, SafeNet eToken 5100, SafeNet eToken 5105, 5200, 5205 | JaCartaPKI, Rutoken ЭЦП, Rutoken ЭЦП 2.0, RutokenLite, GuardantID | USB-ключи и смарт-карты Aladdin eTokenPro / Java, Рутокен, eSmart, JaCarta, электронные ключи Touch Memory | USB-ключи eToken PRO, eToken PRO (Java), Rutoken, Rutoken RF, Rutoken ЭЦП, Rutoken Lite, JaCarta-2 ГОСТ, JaCarta-2 PKI/ГОСТ, JaCarta SF/ГОСТ, Guardant-ID, смарт-карты eToken PRO, eToken PRO (Java), Rutoken ЭЦП, Rutoken Lite, JaCarta-2 ГОСТ, JaCarta-2 PKI/ГОСТ, Персональная электронная карта и iButton DS1992 — DS1996 |

| Прочие особенности | Применим только для ARM-процессоров, встраивание модуля происходит на этапе производства или в лабораторных условиях | Модульная структура продукта позволяет строить защищенные сети | Может использоваться в качестве единственного ПО в тонких клиентах | — | Необходима консультация с представителями компании-разработчика при установке продукта | Беспроводный (программный) сторожевой таймер в дополнение к аппаратному. Возможность подключения датчика вскрытия корпуса. Собственные часы для генерации меток времени. Сохранение настроек и журналов в энергонезависимой памяти. Централизованное управление через Сервер безопасности Dallas Lock (без агента). | Возможность программной инициализации без вскрытия системного блока, централизованное управление пользователями через Secret Net Studio |

| Параметр сравнения | ПК ЭЗ «Витязь» | АПМДЗ «Максим-М1» | МДЗ-Эшелон | Аккорд-АМДЗ | Аккорд-МКТ | СЗИ НСД «Инаф» | АПМДЗ «Центурион» |

| Вид СДЗ по типу изготовления | Программный модуль | Плата расширения | Программный модуль | Плата расширения | Программный модуль | Плата расширения | Плата расширения |

| Тип СДЗ по классификации ФСТЭК России | СДЗ уровня базовой системы ввода-вывода | СДЗ уровня платы расширения | СДЗ уровня базовой системы ввода-вывода | СДЗ уровня платы расширения | СДЗ уровня базовой системы ввода-вывода | СДЗ уровня платы расширения | СДЗ уровня платы расширения |

| Поддерживаемые интерфейсы платы расширения СДЗ | — | PCI, PCI Express | — | PCI или PCI–X, PCI-express, Mini PCI-express, Mini PCI-express halfcard, M.2 | — | USB | PCI, PCI Express, mini PCI Express, |

| Наличие сертификатов соответствия регуляторов | ФСТЭК России | ФСТЭК России, ФСБ России |

Нет | ФСТЭК, ФСБ России | ФСТЭК России | ФСТЭК России | ФСБ России |

| Поддержка UEFI | Да | Да | Да | Да | Да | Да | Да |

| Используемый пользовательский интерфейс | Графический | Графический | Графический | Графический | Графический | Графический | Графический |

| Необходимость установки агента в систему | Да | Да | Да | Да | Да | Нет | Да |

| Поддерживаемые идентификаторы | USB-ключи: Рутокен S, Рутокен ЭЦП, eToken PRO, eToken ГОСТ и смарт-карты: Микрон, eToken PRO, eToken ГОСТ | iButton DS1995, DS1996 | JaCarta ГОСТ | USB-токены, USB-ключи, смарт-карты, устройства ШИПКА (на базе ШИПКА-лайт Slim, ШИПКА-2.0 CCID или других моделей), ТМ-идентификаторы |

TouchMemory | ||

| Прочие особенности | Встроенное средство антивирусной защиты | Производство продукта прекращено в 2018 г. Встроенная энерго-независмая память (ЭНП) объемом 128 МБ — 64 ГБ, обеспечивающая возможность защищенного хранения данных, загрузки ОС средствами стандартных программ-загрузчиков и организацию бездисковых АРМ | Поддерживает архитектуру «Эльбрус» | — | Применяется только для микрокомпьютеров. Установка только на этапе производства микрокомпьютера |

Возможна мобильная (внешняя) и стационарная (внутренняя) установка изделия | Особое климатическое исполнение, для круглосуточной работы с отсутствием стабильного электропитания |

Обзор средств и модулей доверенной загрузки

Аладдин Р.Д.

Aladdin TSM (Trusted Security Module)

«Аладдин Р.Д.» — отечественный разработчик продуктов информационной безопасности, является крупным поставщиком средств аутентификации. Компания основана в 1995 году. Основной вектор развития направлен на создание средств двухфакторной аутентификации пользователей, средств защиты баз данных и персональных данных, шифрование дисков, папок и съемных носителей с системой централизованного управления.

Встраиваемый модуль безопасности Aladdin TSM применяется для так называемой «стерилизации» ARM-процессоров серии i.MX6 компании NXP/Freesale.

Данный модуль аппаратно разделяет ARM-процессор на две изолированные друг от друга области — Secure World и Normal World. Позволяет запущенным в них приложениям работать независимо друг от друга на одном ядре процессора и набора периферии. Модуль заменяет загрузчик операционной системы на свой собственный доверенный загрузчик Secure OS, находящийся в Secure World. Это позволяет обеспечить контроль над коммуникациями и процессами, а также контроль загрузки и взаимодействия с любой гостевой системой. Встраивание модуля происходит либо на этапе производства системы, либо в лабораторных условиях.

Рисунок 1. Интерфейс Aladdin TSM. Режим администрирования

Рисунок 2. Интерфейс Aladdin TSM. Пользовательский режим

В состав Aladdin TSM входит:

- модуль доверенной загрузки, реализующий функции электронного замка. Удовлетворяет требованиям регулятора к средствам доверенной загрузки уровня BIOS второго класса защиты (до государственной тайны со степенью секретности «Совершенно секретно»);

- криптографический модуль, реализующий набор российских криптоалгоритмов и протоколов, используется как доверенное приложение (трастлет) в изолированной доверенной среде TrustZone с аппаратным доверенным хранилищем ключей;

- модуль доверенного ввода и вывода, позволяет цветами (зеленый/красный) отображать режим (безопасный/опасный) ввода и вывода информации;

- модуль централизованного управления, позволяющий при помощи системы JaCarta Management System (JMS) дистанционно управлять ключами и сертификатами, загрузкой доверенных приложений, безопасно обновлять прошивку железа, просматривать журналы аудита.

Модуль безопасности разделяет пользователей на пользователей системы безопасности и администратора системы безопасности. После встраивания Aladdin TSM доступ к настройкам возможен только администратору системы безопасности.

Основные возможности:

- аутентификация пользователей до загрузки операционной системы с использованием только пароля или пароля и USB-токена JaCarta;

- защита данных от несанкционированного доступа, утечек, искажения и перехвата;

- доверенная загрузка операционной системы Linux и операционных систем на основе Linux, Android и Sailfish;

- возможность встраивания в существующие разработки;

- проверка целостности объектов операционной системы перед ее загрузкой;

- регистрация событий безопасности системы в соответствующих журналах;

- механизм удаленного управления;

- возможность локального и удаленного обновления модуля.

В первую очередь этот продукт предназначен для разработчиков и производителей электронной техники и системных интеграторов.

Эта технология дает возможность использовать современное и эффективное оборудование там, где необходимо обеспечить высокий уровень безопасности, например в КИИ, АСУ ТП, в навигационном и коммуникационном оборудовании.

На момент написания обзора продукт проходит процедуру сертификации ФСТЭК России.

Подробнее с продуктом можно ознакомиться на сайте разработчика.

АльтЭль

ALTELL TRUST

«АльтЭль» — российский разработчик средств защиты информации, ведет свою деятельность 13 лет. Компания входит в рейтинг крупнейших компаний-разработчиков на рынке информационной безопасности.

ALTELL TRUST — программный модуль доверенной загрузки, который встраивается в UEFI BIOS. Может управляться удаленно, поддерживает многофакторную аутентификацию на AD/LDAP-серверах, а также обеспечивает контроль целостности BIOS. Благодаря наличию стека сетевых протоколов существует возможность организации безопасной работы с VDI-инфраструктурами и терминальными сервисами (например, по протоколу RDP/RemoteFX).

Изделие имеет модульную структуру. Модуль доверенной загрузки встраивается в энергонезависимую память материнской платы, заменяя стандартный UEFI BIOS, тем самым обеспечивая доверенную загрузку, аутентификацию пользователей с соблюдением установленной политики безопасности. Модуль удаленного управления разворачивается на сервере управления и позволяет осуществлять централизованное обновление компонентов системы и проводить аудит системы безопасности.

Благодаря гибкой архитектуре ALTELL TRUST существует возможность применения его как в небольших организациях, где не требуется централизованное управление, так и в территориально-распределенных компаниях, использующих системы класса Microsoft System Center Configuration Manager для управления инфраструктурой.

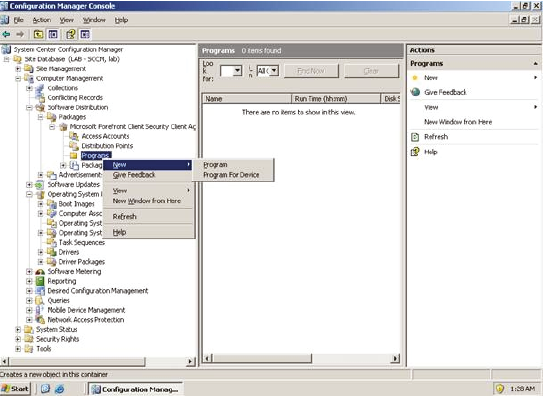

Рисунок 3. Интерфейс режима администрирования ALTELL TRUST

Рисунок 4. Удаленное управление с помощью консоли Microsoft System Center Configuration Manager

Основные возможности:

- контроль целостности BIOS, аппаратного и программного окружения, объектов файловой системы;

- многофакторная аутентификация пользователей до загрузки операционной системы;

- удаленное управление пользователями, конфигурациями, группами устройств, загрузкой обновлений программного обеспечения, включением/выключением защищаемых устройств;

- использование в качестве единственного программного обеспечения тонкого клиента (zero client);

- встроенный стек сетевых протоколов;

- централизованный сбор событий безопасности;

- доверенная загрузка виртуальных сред.

Доверенная загрузка достигается путем контроля целостности BIOS, объектов файловой системы и программно-аппаратного обеспечения. Контроль доступа пользователей организован по мандатному принципу, который позволяет гибко настраивать роли и отделить функции системного администратора от функций администратора безопасности.

ALTELL TRUST обеспечивает защиту BIOS как от уже существующих вредоносных программ, действующих на уровне firmware (аналогов Rakshasa, Mebromi, Tyupkin, LightEater и другого вредоносного кода, затрагивающего BIOS), так и будущих угроз, в том числе за счет снижения эффективности угроз класса APT.

Использование централизованной аутентификации позволяет освободить администратора безопасности от необходимости заводить одних и тех же пользователей в разных системах, а также оперативно реагировать на изменения в составе пользователей.

Модуль доверенной загрузки ALTELL TRUST соответствует требованиям документов «Требования к средствам доверенной загрузки» (ФСТЭК России, 2013), «Профиль защиты средств доверенной загрузки уровня базовой системы ввода-вывода второго класса защиты ИТ.СДЗ.УБ2.ПЗ» (ФСТЭК России, 2014). Также ALTELL TRUST имеет заключение Минобороны РФ о том, что ALTELL TRUST может использоваться для защиты информации, содержащей сведения, составляющие государственную тайну, и имеющей степень секретности не выше «совершенно секретно», при условии выполнения требований, приведённых в эксплуатационной документации, и наличия действующего сертификата соответствия ФСТЭК России.

Подробнее с продуктом можно ознакомиться на сайте разработчика.

Анкад

АПМДЗ «Криптон-замок»

Фирма «Анкад» — российская компания, занимающаяся разработкой, производством аппаратных и программных средств криптографической защиты информации, средств электронной цифровой подписи, средств защиты от несанкционированного доступа и разграничения доступа к компьютерным ресурсам, средств построения защищенных сетей передачи данных и обеспечения безопасности беспроводных телекоммуникаций.

АПМДЗ «Криптон-замок» — это аппаратно-программный модуль доверенной загрузки, но его функции этим не ограничиваются. Это целый комплекс средств, который обеспечивает разграничение и контроль доступа пользователей, разграничение доступа к аппаратным средствам и контроль целостности программной среды.

Защита обеспечивается не только на рабочих станциях, но и на серверах, а также и на тонких клиентах. «Криптон-замок» имеет модульную структуру, которая позволяет настраивать его под различные требования.

Удаленное управление в пределах локальной сети позволяет проводить хранение профилей устройств и пользователей, проводить удаленную блокировку, аудит и мониторинг, осуществлять привязку пользователей к устройствам.

Поддерживаются файловые системы: FAT12, FAT16, FAT32, NTFS, EXT2, EXT3.

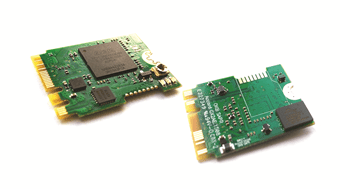

АПМДЗ «Криптон-замок» совместим с шинными интерфейсами: PCI, PCI-express, Mini PCI-express.

Алгоритм кодирования при аутентификации пользователей реализован в соответствии с требованиями ГОСТ 28147-89.

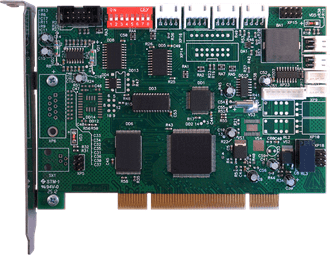

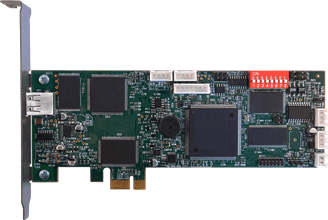

АПМДЗ «Криптон-замок» представлен в нескольких модификациях:

- АПМДЗ «Криптон-замок/К» (М-526А) — предназначен для создания нескольких контуров защиты;

- АПМДЗ «Криптон-замок/У» (М-526Б) — предназначен для работы с модулями криптографической защиты данных;

- АПМДЗ «Криптон-замок/Е» (М-526Е1) — модификация для шины PCI Express, также существует возможность удаленного управления;

- АПМДЗ «Криптон-замок/mini» — модификация для шины mini PCI Express.

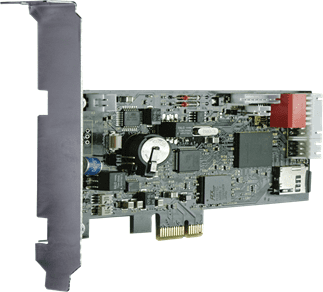

Рисунок 5. Внешний вид платы расширения модификации «Криптон-замок/К»

Рисунок 6. Внешний вид платы расширения модификации «Криптон-замок/Е»

Рисунок 7. Внешний вид платы расширения модификации «Криптон-замок/mini»

Основные возможности:

- идентификация и аутентификация пользователя;

- ведение журналов инцидентов информационной безопасности и журнала действий пользователя. Журналы хранятся в энергонезависимой памяти аппаратной части устройства;

- контроль целостности программной среды;

- блокировка системы при обнаружении НСД;

- разграничение ресурсов системы и загрузка с выбранного устройства для каждого пользователя системы;

- организация бездисковых рабочих мест на базе встроенного флеш-накопителя.

Продукт сертифицирован ФСБ России, что позволяет его использовать для защиты информации, составляющей коммерческую или государственную тайну в автоматизированных системах до класса 1А включительно, в ИСПДн до УЗ1 включительно, в ГИС до 1-го класса защищенности включительно, в АСУ ТП до 1 класса защищенности и в КИИ до 1 категории значимости включительно.

Подробнее с продуктом можно ознакомиться на сайте разработчика.

Газинформсервис

SafeNode System Loader

Компания «Газинформсервис» создана в 2004 году и на сегодняшний день является крупным системным интегратором в области информационной безопасности и разработчиком средств защиты информации. Имеет территориальные представительства в крупных городах России и странах СНГ.

SafeNode System Loader является программным средством доверенной загрузки, пришедшим на замену хорошо известному программно-аппаратному комплексу Блокхост-АМДЗ. Его установка происходит в защищенную область материнской платы компьютера.

В СДЗ SafeNode System Loader реализованы следующие функции:

- защита BIOS системы от несанкционированного доступа и модификации;

- идентификация пользователей с помощью уникальных учетных записей и паролей;

- усиленная аутентификация пользователей с использованием персональных идентификаторов и уникальных PIN-кодов до загрузки операционной системы.

Поддерживается работа со следующими идентификаторами: JaCarta PKI, JaCarta ГОСТ (USB-носитель и смарт-карта), JaCarta PKI/ГОСТ, JaCarta-2 ГОСТ (USB-носитель и смарт-карта), Рутокен ЭЦП, Рутокен ЭЦП 2.0 (USB-носитель и смарт-карта), Рутокен Lite, Рутокен 2151, Рутокен ЭЦП PKI (смарт-карта), eToken Pro Java, SafeNet eToken 5100, SafeNet eToken 5105, SafeNet eToken 5200, SafeNet eToken 5205.

- идентификация пользователей и осуществление контроля целостности на уровне BIOS, до загрузки компонентов операционной системы;

- блокировка загрузки нештатных копий операционной системы с различных внешних носителей информации (FDD, CD-ROM, HDD, USB);

- блокировка возможности обхода процесса доверенной загрузки с помощью внешних органов управления;

- блокировка доверенной загрузки операционной системы при нарушении пользователями установленных политик безопасности (нарушения политик контроля целостности, аутентификации);

- обеспечение защищенности паролей пользователей и PIN-кодов при выполнении операций ввода-вывода;

- осуществление контроля целостности: файлов (файловые системы ext2/ext3/ext4, FAT, NTFS), завершенности журналов транзакций файловых систем, объектов реестра для операционных систем семейства Microsoft Windows, параметров среды UEFI, загрузочных секторов устройств хранения данных и аппаратного окружения в процессе доверенной загрузки системы;

- блокировка доверенной загрузки системы при нарушении пользователями установленной политики безопасности;

- доверенная загрузка операционных систем семейства Microsoft Windows версии 7 и выше, а также Microsoft Server 2012 R2 и выше, установленной на совместимое с архитектурой Intel x86-64 устройство;

- доверенная загрузка операционной системы семейств Linux/Unix, поддерживающих стандарт Linux Standard Base (LSB) версии 3.2 и новее, в том числе систем виртуализации VMware ESX, VMware ESXi, установленной на совместимое с архитектурой Intel x86-64 устройство;

- доверенная загрузка операционной системы на компьютере со стандартным Legacy/PnP BIOS (в режиме «Legacy Boot», спецификация PnP BIOS версии 1.0А);

- доверенная загрузка системы на компьютере с интерфейсами EFI/UEFI (спецификация UEFI версии 2.0 и выше);

- поддержка доверенной загрузки операционной системы с MBR и GPT-разделами;

- поддержка работы с загрузчиками GRUB, LILO, NTLDR и пр.;

- надежное восстановление изделия после критических сбоев или после нарушений его целостности, диагностика аппаратных и программных средств изделия;

- контроль исполнения программного кода собственных модулей в однозначно определенном порядке в соответствии с установленными правилами (с помощью механизма динамического контроля);

- поддержка доверенной загрузки в режиме Secure Boot;

- возможность удаленного администрирования и сбора аудита;

- управление параметрами (конфигурацией) СДЗ из целевой операционной системы (Windows 10) с помощью графического интерфейса;

- применение мастер-ключа для управления параметрами учетной записи администратора безопасности;

- хранение информации об удаленных пользователях в течение 3 лет с момента удаления;

- управление параметрами (конфигурацией) СДЗ из среды функционирования изделия с помощью псевдографического интерфейса;

- регистрация событий в журнале событий о действиях пользователей и администратора безопасности;

- проверка цифровой подписи модулей СДЗ при его старте;

- возможность использования универсальных шаблонов для настройки учетных записей пользователей, политик аутентификации пользователей и политик контроля целостности объектов;

- формирование отчета о настройках безопасности на объекте информатизации для создания его паспорта.

Программное средство доверенной загрузки SafeNode System Loader соответствует требованиям руководящих документов «Требования к средствам доверенной загрузки» (ФСТЭК России, 2013) и соответствует профилю защиты средства доверенной загрузки уровня базовой системы ввода-вывода второго класса защиты ИТ.СДЗ.УБ2.ПЗ (ФСТЭК России, 2013).

Получение сертификата соответствия ФСТЭК России планируется в 3-4 квартале 2019 года.

ИнфоТеКС

ViPNet SafeBoot

Компания ИнфоТеКС (ОАО «Информационные Технологии и Коммуникационные Системы») — ведущий российский разработчик и производитель высокотехнологичных программных и программно-аппаратных средств защиты информации. Основана в 1991 году.

ViPNet SafeBoot – сертифицированный высокотехнологичный программный модуль доверенной загрузки (МДЗ), устанавливаемый в UEFI BIOS различных производителей. Предназначен для защиты компьютеров, мобильных устройств, серверов (в том числе и серверов виртуализации) от различных угроз несанкционированного доступа (НСД) на этапе загрузки и от атак на BIOS.

ViPNet SafeBoot позволяет проводить авторизацию пользователей и контроль целостности программной и аппаратной части на уровне BIOS.

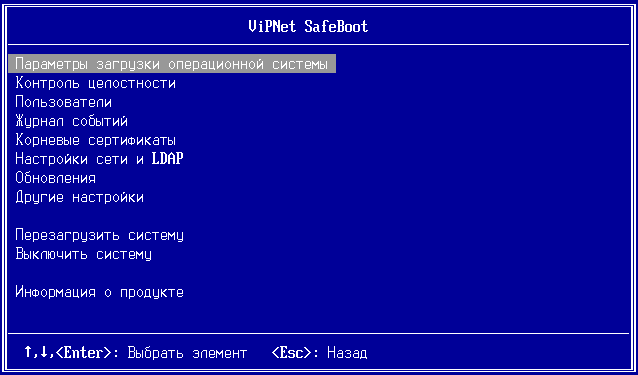

Рисунок 8. Внешний вид меню режима администрирования ViPNet SafeBoot

Основные возможности:

- строгая двухфакторная аутентификация (поддерживаются идентификаторы: JaCartaPKI, Rutoken ЭЦП, Rutoken ЭЦП 2.0, RutokenLite, GuardantID); интерфейс аутентификации пользователя по электронному идентификатору, по паролю, по паролю и электронному идентификатору, по паролю на электронном идентификаторе, аутентификация пользователя, зарегистрированного на LDAP;

- ролевой доступ (субъекты доступа делятся на администраторов, аудиторов системы и пользователей);

- чтение и запись конфигурации;

- функции записи в журнал событий для всех компонентов системы;

- проверка целостности:

- всех ключевых модулей UEFI BIOS;

- загрузочных секторов жесткого диска;

- таблиц ACPI, SMBIOS, карты распределения памяти;

- файлов на дисках с системами FAT32, NTFS, EXT2, EXT3, EXT4 (для любых операционных систем);

- реестра Windows;

- ресурсов конфигурационного пространства PCI/PCe;

- CMOS (содержимого энергонезависимой памяти);

- завершенности транзакций — NTFS, EXT3, EXT4.

- шаблоны администрирования;

- защита от обхода и самотестирование;

- обновление МДЗ (возможность гарантированного обновления МДЗ);

- запрет загрузки с неучтенных носителей информации.

Среди дополнительных функций стоит выделить возможность настройки шаблонов администрирования, импорт и экспорт конфигурации, самотестирование системы защиты и поддержку обновлений модуля доверенной загрузки.

Установка продукта предполагает обязательную консультацию с представителями компании-разработчика. Подобная консультация поможет выявить потенциальные проблемы, которые могут возникнуть при встраивании в платформы в систему и значительно снизить эти риски.

По требованиям ФСТЭК России, ViPNet SafeBoot является программным средством доверенной загрузки уровня базовой системы ввода-вывода, соответствует требованиям документов «Требования к средствам доверенной загрузки» и «Профиль защиты средства доверенной загрузки уровня базовой системы ввода-вывода второго класса защиты. ИТ.СДЗ.УБ2.ПЗ», что подтверждается выданным сертификатом соответствия.

Подробнее ознакомиться с продуктом ViPNet SafeBoot можно почитав обзор на нашем сайте и на сайте разработчика.

Код Безопасности

ПАК «Соболь»

Компания «Код Безопасности» является отечественным разработчиком сертифицированных средств, обеспечивающих безопасность информационных систем, а также их соответствие требованиям международных и отраслевых стандартов.

Электронный замок «Соболь» — сертифицированный программно-аппаратный комплекс (далее — ПАК), применяется для защиты конфиденциальных данных и государственной тайны. ПАК «Соболь» обеспечивает запрет загрузки операционной системы с недоверенных внешних носителей, позволяет проводить идентификацию и аутентификацию пользователей до загрузки операционной системы и блокирует доступ в систему при попытке отключения электронного замка с помощью модуля сторожевого таймера. Также продукт интегрирован со средствами защиты от несанкционированного доступа Secret Net Studio и Secret Net LSP, что обеспечивает комплексную защиту рабочим станциям и серверам.

Производитель постоянно совершенствует ПАК «Соболь» и активно проводит испытания на совместимость с различными производителями материнских плат. Это дает клиенту широкий выбор конфигураций компьютеров, используемых в особо значимых сегментах ИТ-инфраструктуры. На сегодняшний день есть версия электронного замка 4.0 актуальная для среды функционирования UEFI и версия 3.0 — для среды BIOS.

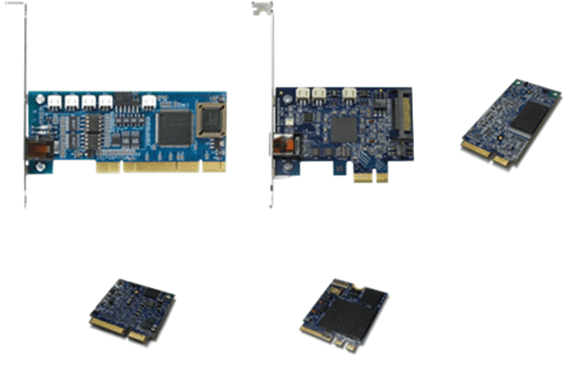

В настоящее время модельный ряд продукта позволяет его использовать с такими интерфейсами, как: PCI, PCI Express, Мin PCI Express, Mini PCI Express Half Size и M.2 (приведены слева направо на рисунке 9).

Рисунок 9. Различные варианты исполнения платы расширения ПАК «Соболь»

Основные возможности:

- контроль целостности программной среды;

- контроль целостности реестра Windows;

- контроль целостности аппаратной конфигурации;

- функционирование в среде UEFI/BIOS (в зависимости от версии) поддержка разметки диска GPT/MBR (в зависимости от версии);

- усиленная идентификация и аутентификация пользователей с помощью персональных идентификаторов;

- запрет загрузки со съемных носителей;

- программная инициализация платы расширения без вскрытия системного блока;

- ведение журналов событий, записи которого хранятся в специальной энергонезависимой памяти;

- блокировка доступа к компьютеру с помощью механизма сторожевого таймера, при условии, что после загрузки системы, управление UEFI/BIOS не передано комплексу «Соболь»;

- использование аппаратного датчика случайных чисел;

- контроль работоспособности основных компонентов комплекса, таких как: датчика случайных чисел, энергонезависимой памяти, персональных электронных идентификаторов.

В журналах событий фиксируются следующие события:

- время и дата события;

- попытка ввода неправильного пароля;

- предъявление незарегистрированного персонального идентификатора;

- превышение количества неудачных попыток входа в систему;

- вход в систему зарегистрированного пользователя.

ПАК «Соболь» функционирует с файловыми системами NTFS, FAT16, FAT32, EXT2, EXT3, EXT4. В качестве персональных идентификаторов возможно использовать USB-ключи eToken PRO, eToken PRO (Java), Rutoken, Rutoken RF, Rutoken ЭЦП, Rutoken Lite, JaCarta-2 ГОСТ, JaCarta-2 PKI/ГОСТ, JaCarta SF/ГОСТ, Guardant-ID, смарт-карты eToken PRO, eToken PRO (Java), Rutoken ЭЦП, Rutoken Lite, JaCarta-2 ГОСТ, JaCarta-2 PKI/ГОСТ, Персональная электронная карта и iButton DS1992, DS1993, DS1994, DS1995, DS1996 .

ПАК «Соболь» сертифицирован ФСТЭК России, ФСБ России и Минобороны России. Соответствует требованиям руководящих документов к средствам доверенной загрузки уровня платы расширения второго класса и может использоваться в автоматизированных системах до класса защищенности 1Б включительно, в ИСПДн до УЗ1 включительно и в ГИС до 1-го класса защищенности включительно. Соответствует требованиям документов «Требования к средствам доверенной загрузки» (ФСТЭК России, 2013) и «Профиль защиты средства доверенной загрузки уровня платы расширения второго класса защиты. ИТ.СДЗ.ПР2.П3» (ФСТЭК России, 2013).

Подробнее с продуктом можно ознакомиться на сайте разработчика.

Конфидент

СДЗ Dallas Lock

«Конфидент» — отечественный разработчик средств защиты информации. Продукты компании применяются для защиты конфиденциальной информации и сведений, составляющих государственную тайну. На рынке уже более 25 лет.

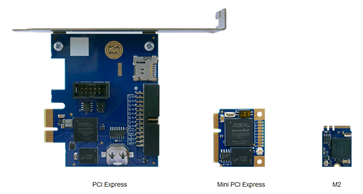

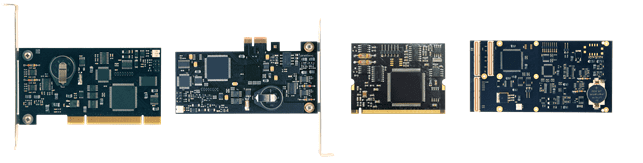

СДЗ Dallas Lock является аппаратно-программным средством, который предоставляет доступ к информационным ресурсам загружаемой штатной операционной системы в случае успешной аутентификации пользователей. Осуществляет проверку целостности программно-аппаратной среды и регистрацию событий безопасности. Изделие производится в 3 различных вариантах: работа по интерфейсу PCIExpress, miniPCIExpress и M.2. Реализована поддержка как BIOS, так и UEFI.

Рисунок 10. Различные варианты исполнения аппаратной части СДЗ Dallas Lock

Основные возможности:

- идентификация и аутентификация пользователей.

Двухфакторная аутентификация пользователей реализуется при помощи персональных идентификаторов до загрузки операционной системы. В качестве персональных идентификаторов поддерживаются следующие их виды: USB-ключи и смарт-карты Aladdine TokenPro/Java, Рутокен, eSmart, JaCarta, электронные ключи TouchMemory;

- контроль целостности ресурсов и контроль устройств.