Safety Warnings

Before you work on any equipment, be aware of the hazards involved with electrical circuitry, and be familiar with standard practices for preventing accidents.

Ultimate disposal of this product should be handled according to all national laws and regulations.

The Installation of the equipment must comply with local and national electrical codes.

This unit is intended to be installed in the rackmount. Please read the mounting instructions carefully before beginning installation. Failure to use the correct hardware or to follow the correct procedures could result in a hazardous situation to people and damage to the system.

This product is intended to be installed indoors. Keep this product away from water, fire, humidity or hot environments.

Use only the power supply and accessories approved by the manufacturer, and which can be found in the original packaging of this product.

Read the installation instructions before connecting the system to the power source.

We cannot guarantee that no accidents or damage will occur due to the improper use of the device. Please use this product with care and operate at your own risk!

In the case of device failure, please disconnect it from power. The fastest way to do so is by unplugging the power plug from the power outlet.

It is the customer’s responsibility to follow local country regulations, including operation within legal frequency channels, output power, cabling requirements, and Dynamic Frequency Selection (DFS) requirements. All Mikrotik devices must be professionally installed.

First use

- Choose your powering solution, please see the Powering section for possibilities.

- Connect your Internet cable to port 1 (labeled «Internet»), and local network computers to other ports.

- Connect your direct input power jack if not using POE, to start up the device.

- If using POE please see section POE Adapter on how to connect.

- The device will boot up and after the short beep, the network will be available for connecting.

- Set your computer IP configuration to automatic (DHCP).

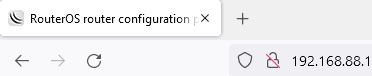

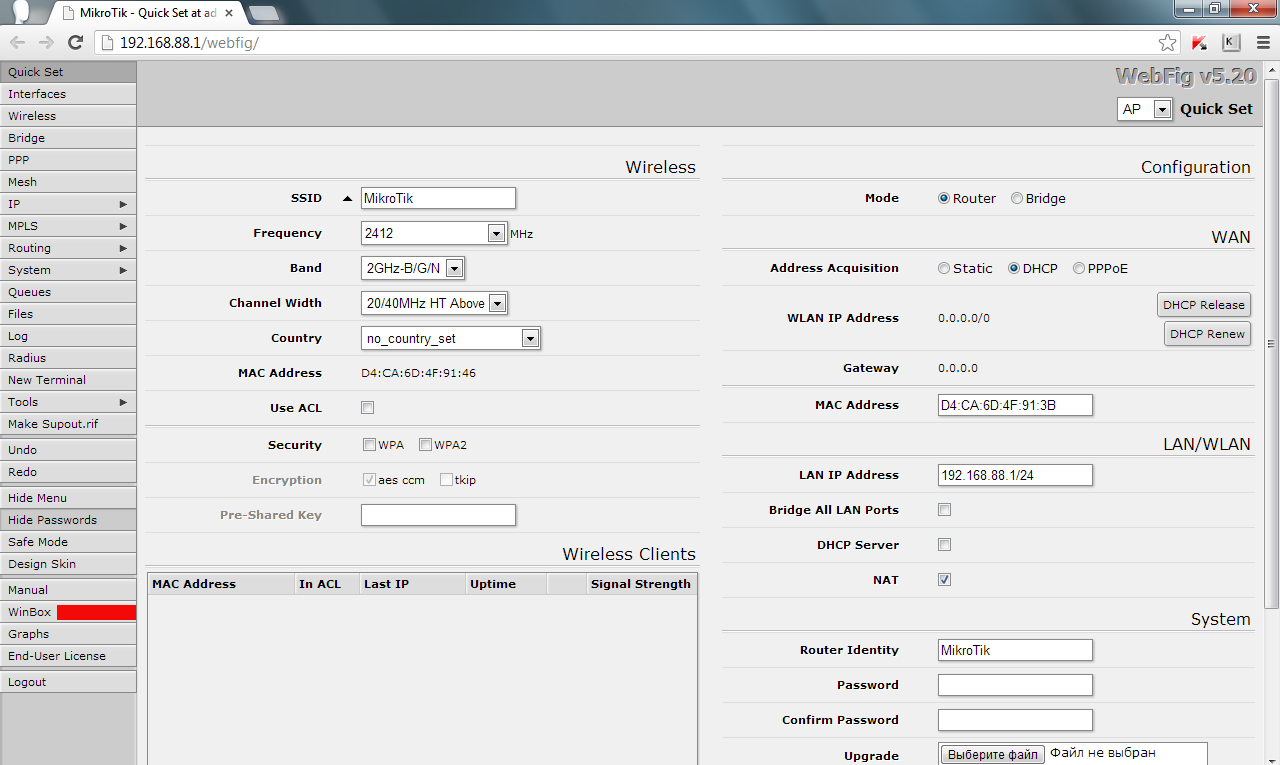

- Once connected to the network, open https://192.168.88.1

in your web browser to start configuration, since there is no password by default, you will be logged in automatically (or, for some models, check user and wireless passwords on the sticker).

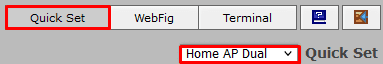

- We recommend clicking the «Check for updates» button and updating your RouterOS software to the latest version to ensure the best performance and stability.

- Set up your password on the screen that loads.

Powering

The device accepts powering from either the power jack or from the LAN1 Ethernet port:

- Direct-input power jack (5.5 mm outside and 2 mm inside diameter, female, pin positive plug) accepts 8-30 V DC (overvoltage protection starts at 30 V).

- Eth1 port accepts 8-30 V DC input (at the board; higher voltage needed to compensate for power loss on long cables) from non-standard (passive) Power over Ethernet injectors. The board does not work with IEEE802.3af compliant 48 V power injectors.

Maximum power consumption 6 W, with attachments 18 W.

Connecting to a POE Adapter:

- Connect the Ethernet cable from the device to the POE port of the POE adapter.

- Connect an Ethernet cable from your LAN to the LAN port of the POE adapter, please mind arrows for data and power flow.

- Connect the power cord to the adapter, and then plug the power cord into a power outlet.

Power output

The PoE on Ether10 outputs approximately 2 V below input voltage and supports up to 0.58 A (So provided 24 V PSU will provide 22 V at 0.58 A output to the Ether5 PoE port).

Configuration

Once logged in, we recommend clicking the «Check for updates» button in the QuickSet menu, as updating your RouterOS software to the latest version ensures the best performance and stability. For wireless models, please make sure you have selected the country where the device will be used, to conform with local regulations.

RouterOS includes many configuration options in addition to what is described in this document. We suggest starting here to get yourself accustomed to the possibilities: https://mt.lv/help. In case IP connection is not available, the Winbox tool (https://mt.lv/winbox) can be used to connect to the MAC address of the device from the LAN side (all access is blocked from the Internet port by default).

For recovery purposes, it is possible to boot the device for reinstallation, see section Buttons and Jumpers.

Mounting

The device is designed to use indoors and can be placed on the desktop, or you can mount it into rackmount using Phillips screwdriver to attach rackmount ears on both sides of the device:

- Attach rack ears to both sides of the device and tighten four screws to secure them in place;

- Place the device in rackmount enclosure and align with the holes so that the device fits conveniently;

- Tighten screws to secure it in place.

The device has no protection from water contamination, please ensure the placement of the device in a dry and ventilated environment.

Mounting and configuration of this device should be done by a qualified person.

Grounding screw is located on the backside of the device case, please connect it accordingly to efficient ground.

The IPX rating scale of this device is IPX0. We recommend using Cat6 shielded cables.

Extension Slots and Ports

- Five 10/100/1000 (Gigabit) Ethernet ports (Auto MDI/X)

- Five 10/100 (Fast) Ethernet ports (Auto MDI/X)

- Ether10 supports 500 mA output power, ~2 V below the input voltage. Power out support auto-detect to protect non-PoE devices.

- 1G SFP port.

- USB slot type A.

- Serial port.

- LCD for configuration.

Please visit wiki pages for MikroTik SFP module compatibility table: https://wiki.mikrotik.com/wiki/MikroTik_SFP_module_compatibility_table

Buttons and Jumpers

The RouterBOOT reset button has the following functions. Press the button and apply the power, then:

- Release the button when green LED starts flashing, to reset RouterOS configuration to defaults.

- Release the button when the LED turns solid green to clear all configuration and bridge all interfaces.

- Release the button after LED is no longer lit (~20 seconds) to cause a device to look for Netinstall servers (required for reinstalling RouterOS over the network).

Regardless of the above option used, the system will load the backup RouterBOOT loader if the button is pressed before power is applied to the device. Useful for RouterBOOT debugging and recovery.

Specifications

For more information about this product, specification and pictures please visit our web page: https://mikrotik.com/product/RB2011UiAS-RM

Operating System Support

The device supports RouterOS software version 6. The specific factory-installed version number is indicated in the RouterOS menu /system resource. Other operating systems have not been tested.

To avoid pollution of the environment, please separate the device from household waste and dispose of it in a safe manner, such as in designated waste disposal sites. Familiarize yourself with the procedures for the proper transportation of the equipment to the designated disposal sites in your area.

Federal Communication Commission Interference Statement

This equipment has been tested and found to comply with the limits for a Class A digital device, pursuant to Part 15 of the FCC Rules. These limits are designed to provide reasonable protection against harmful interference in a commercial installation.

This equipment generates, uses, and can radiate radio frequency energy and, if not installed and used in accordance with the instruction manual, may cause harmful interference to radio communications. Operation of this equipment in a residential area is likely to cause harmful interference in which case the user will be required to correct the interference at his own expense.

FCC Caution: Any changes or modifications not expressly approved by the party responsible for compliance could void the user’s authority to operate this equipment.

This device complies with Part 15 of the FCC Rules. Operation is subject to the following two conditions: (1) This device may not cause harmful interference, and (2) this device must accept any interference received, including interference that may cause undesired operation.

Note: This unit was tested with shielded cables on the peripheral devices. Shielded cables must be used with the unit to ensure compliance.

Innovation, Science and Economic Development Canada

This device complies with Industry Canada’s license-exempt RSS standard(s). Operation is subject to the following two conditions: (1) this device may not cause interference, and (2) this device must accept any interference, including interference that may cause undesired operation of the device.

Le présent appareil est conforme aux CNR d’Industrie Canada applicables aux appareils radio exempts de licence. L’exploitation est autorisée aux deux conditions suivantes: (1) l’appareil ne doit pas produire de brouillage, et (2) l’utilisateur de l’appareil doit accepter tout brouillage radioélectrique subi, même si le brouillage est susceptible d’en compromettre le fonctionnement.

This Class A digital apparatus complies with Canadian ICES-003.

Cet appareil numérique de la classe [A] est conforme à la norme NMB-003 du Canada.

CAN ICES-003 (A) / NMB-003 (A)

UKCA marking

Eurasian Conformity Mark

Информация о дате изготовления устройства указана в конце серийного номера на его наклейке через дробь. Первая цифра означает номер года (последняя цифра года), две последующие означают номер недели.

Изготовитель: Mikrotikls SIA, Aizkraukles iela 23, Riga, LV-1006, Латвия, support@mikrotik.com. Сделано в Китае, Латвии или Литве. Cм. на упаковке.

Для получения подробных сведений о гарантийном обслуживании обратитесь к продавцу. Информация об импортерах продукции MikroTik в Российскую Федерацию: https://mikrotik.com/buy/europe/russia

Продукты MikroTik, которые поставляются в Евразийский таможенный союз, оцениваются с учетом соответствующих требований и помечены знаком EAC, как показано ниже:

Norma Oficial Mexicana

EFICIENCIA ENERGETICA CUMPLE CON LA NOM-029-ENER-2017.

La operacion de este equipo esta sujeta a las siguientes dos condiciones:

- Es posible que este equipo o dispositivo no cause interferencia perjudicial y.

- Este equipo debe aceptar cualquier interferencia, incluyendo la que pueda causar su operacion no deseada.

Fabricante: Mikrotikls SIA, Brivibas gatve 214i, Riga, LV-1039, Latvia.

País De Origen: Letonia; Lituania; China (Republica Popular); Estados Unidos De America; Mexico.

Por favor contacte a su distribuidor local para preguntas regionales específicas. La lista de importadores se puede encontrar en nuestra página de inicio – https://mikrotik.com/buy/latinamerica/mexico.

CE Declaration of Conformity

Manufacturer: Mikrotikls SIA, Brivibas gatve 214i Riga, Latvia, LV1039.

The full text of the EU Declaration of Conformity is available at the following internet address: https://mikrotik.com/products

Information contained here is subject to change. Please visit the product page on www.mikrotik.com for the most up to date version of this document.

Маршрутизатор RB2011- это достойное решение для небольшого офиса. Однако, в конфигурации по умолчанию присутствуют некоторые недостатки:

- В качестве WAN-порта используется интерфейс Ether1. Этот интерфейс гигабитный, как правило, выход в интернет осуществляется по каналу не выше 100 Мбит/сек и в таком случае использование гигабитного интерфейса не оправдано;

- 100-Мегабитные порты заведены в соединение типа мост (bridge), что дает повышенную нагрузку на CPU маршрутизатора. Более логично использовать в этом случае встроенную микросхему коммутатора.

Краткое описание настройки маршрутизатора RB2011:

- В качестве основного выхода в интернет используем 100-Мегабитный интерфейс Ether10;

- Интерфейс Ether9 нужно зарезервировать для дальнейшего использования, когда в этом возникнет необходимость;

- Интерфейсы Ether6-Ether8 используются для подключения DMZ. Для этого настроим соответствующий Switch-процессор;

- Гигабитные интерфейсы Ether1-Ether5 будем использовать для подключения локальной сети;

- Wi-Fi будет использовать ключ WPA2-PSK и находиться в локальной сети.

Приступаем к поэтапной настройке Микротик!

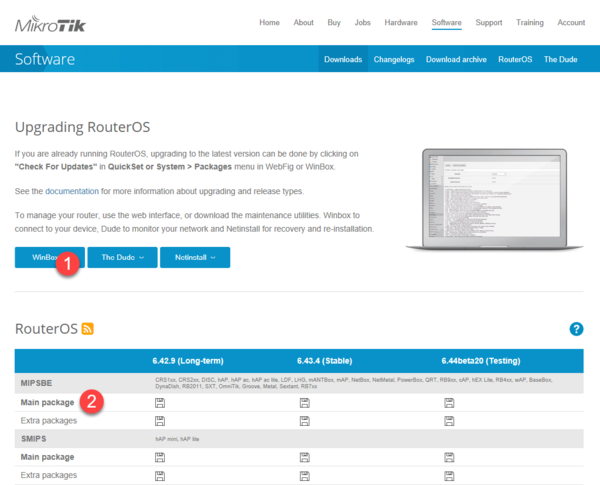

Сначала необходимо зайти на сайт по адресу https://www.mikrotik.com/download и скачать последнюю прошивку для вашего маршрутизатора. Она пригодится в дальнейшем.

Этап 1. Настройка Микротик. Включение, обновление прошивкиПодключаем компьютер в порт Ether 5. Есть возможность подсоединить и в любой другой, кроме Ether1, но лучшим вариантом будет именно Ether 5. Это упростит дальнейшую настройку.

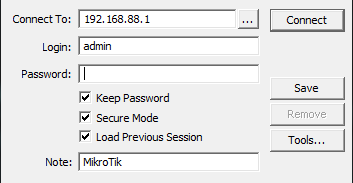

Cкачиваем программу Winbox (ссылка отмечена красным прямоугольником).

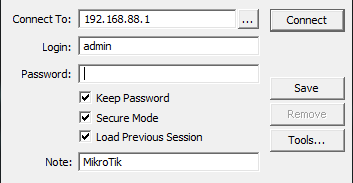

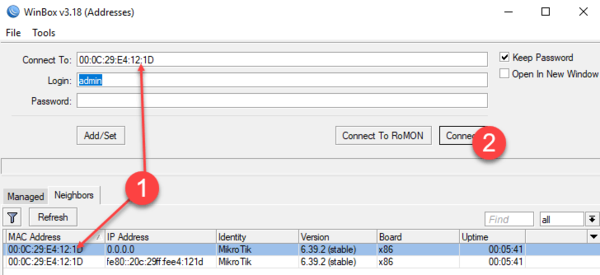

После завершения загрузки программы необходимо закрыть браузер и запустить Winbox. В поле Address вводим 192.168.88.1, в поле User вводим admin. Поле Password оставляем пустым.

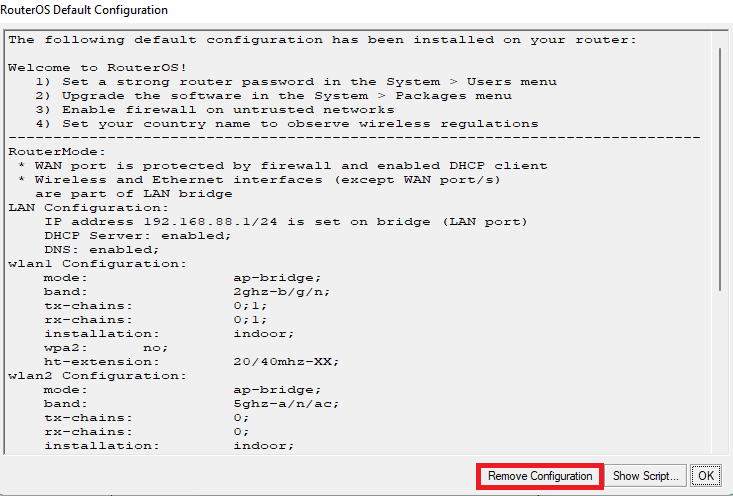

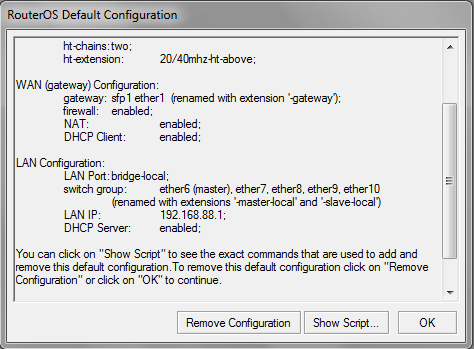

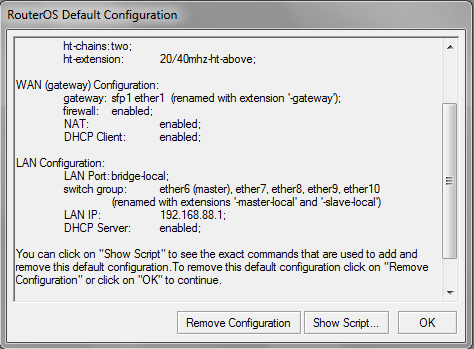

Появляется окно приветствия с запросом о сохранении конфигурации по умолчанию.

Выбираем Remove Configuration.

Завершаем работу с WinBox и подключаем компьютер в первый порт маршрутизатора.

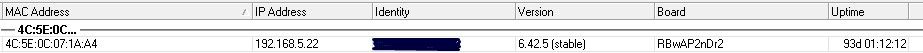

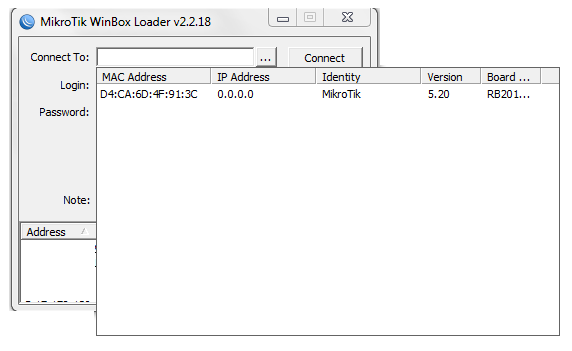

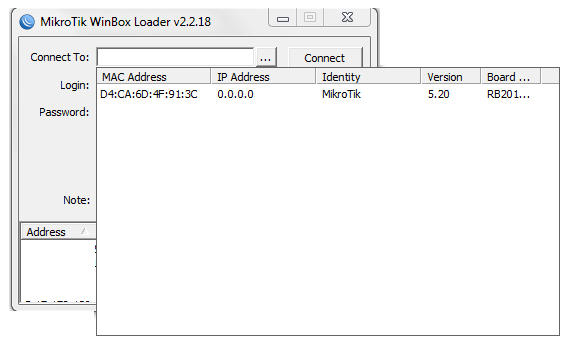

Так как у маршрутизатора RB2011 после сброса конфигурации нет IP-адреса,необходимо воспользоваться mac-telnet. Для этого нужно снова запустить программу Winbox и справа от окна ввода адреса нажать на кнопку […]. Через некоторое время в окне появится mac-адрес маршрутизатора RB2011 и ip-адрес 0.0.0.0.

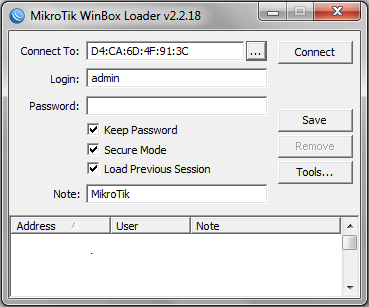

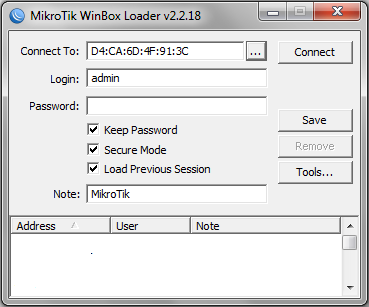

Щелкаем левой кнопкой мыши по MAC-адресу, чтобы он попал в поле Connect to:

И нажимаем на кнопку Connect.

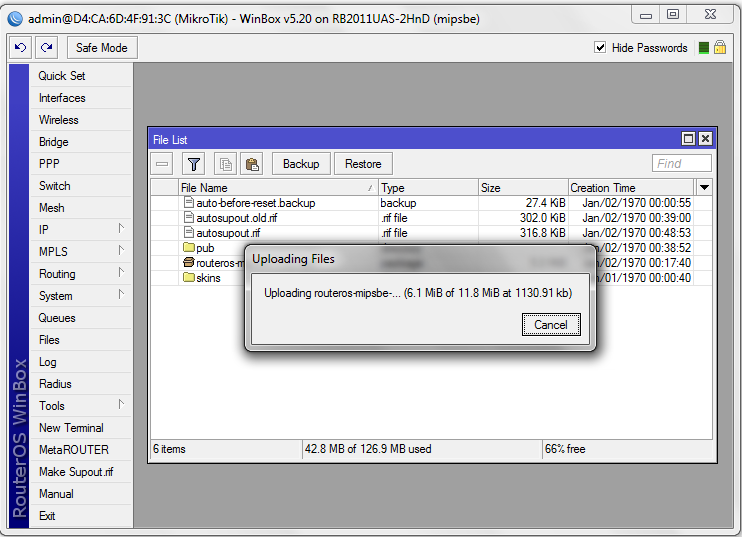

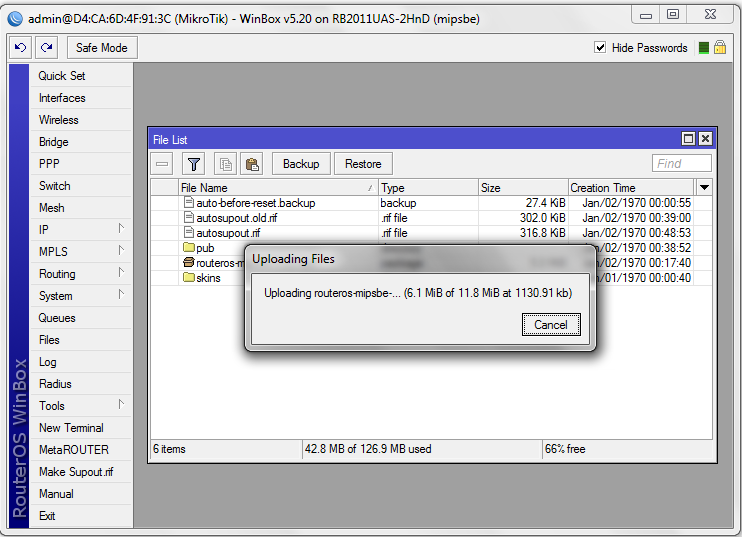

После подключения к маршрутизатору берем ранее скачанный файл с прошивкой и перетаскиваем его в окно программы Winbox. В результате этого действия прошивка начнет загружаться на маршрутизатор.

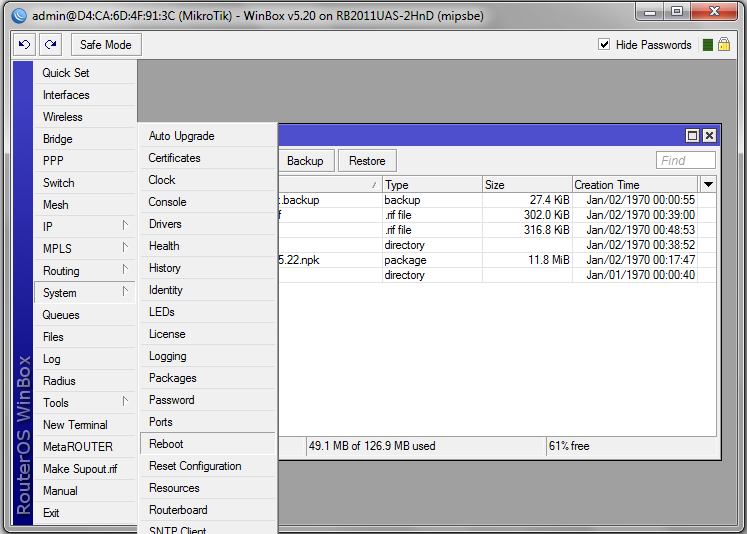

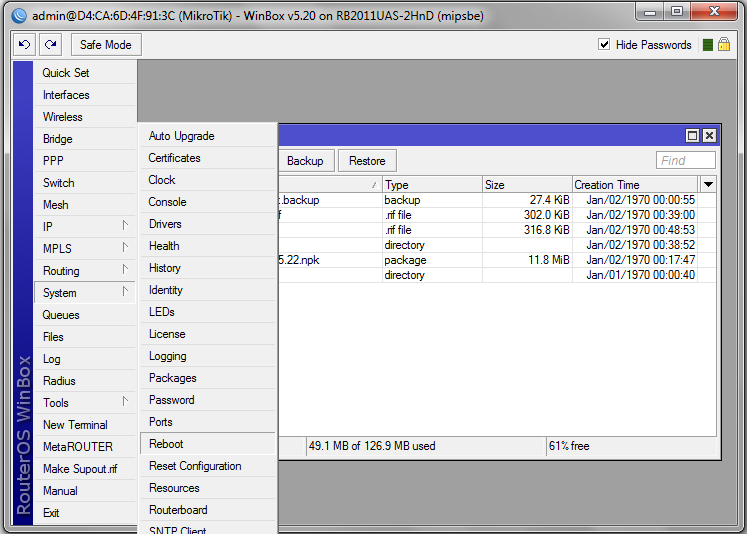

После окончания загрузки переходим в меню System и выбираем пункт Reboot

Подтверждаем перезагрузку устройства.

ВНИМАНИЕ. В момент обновления прошивки устройство может загружаться очень долго (до 3-5 минут). Ни в коем случае не выключайте на нем питание!

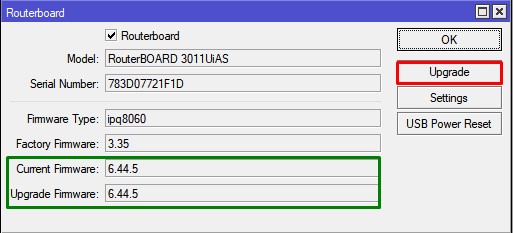

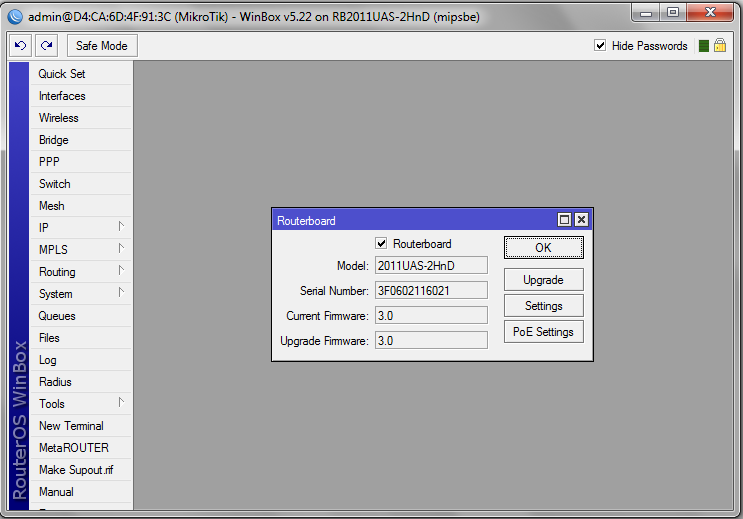

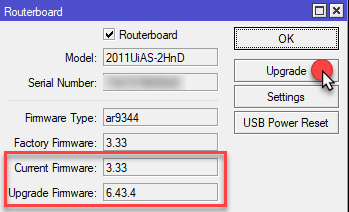

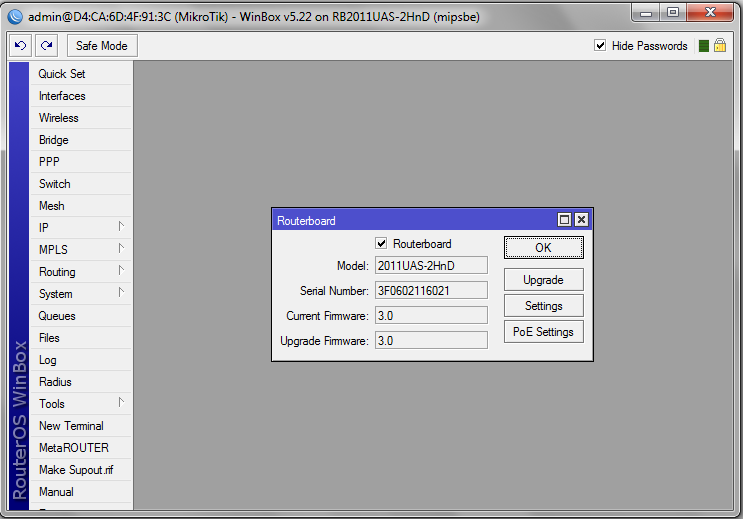

После обновления прошивки необходимо обновить загрузчик устройства. Для этого заходим в меню System/Routerboard

И если версии Firmware отличаются, нажимаем кнопку Upgrade, после чего перезагружаем маршрутизатор

Этап 2. Настройка внутренних адресов маршрутизатора. Настройка DHCP-сервера

После загрузки маршрутизатора RB2011 заходим в Winbox по MAC-адресу и приступаем к настройке внутренних интерфейсов.

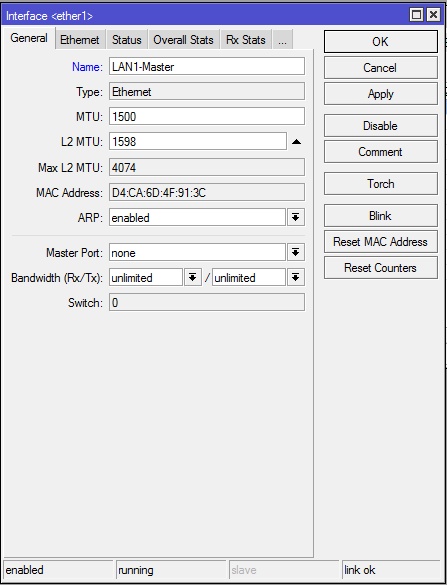

Сначала нам необходимо объединить порты 1-5 в общий аппаратный коммутатор. Ведущим портом в нем назначается порт номер 1 и его необходимо переименовать на LAN1-Master. Остальные порты получат название LAN-Slave.

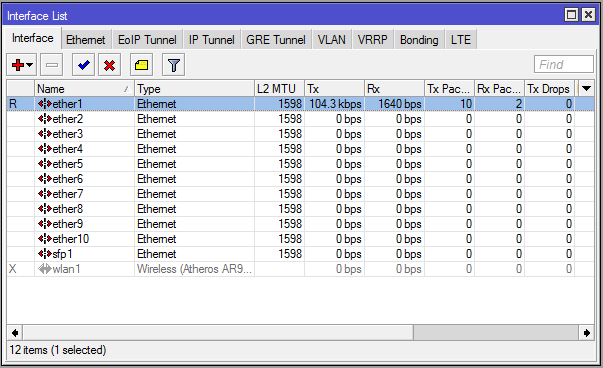

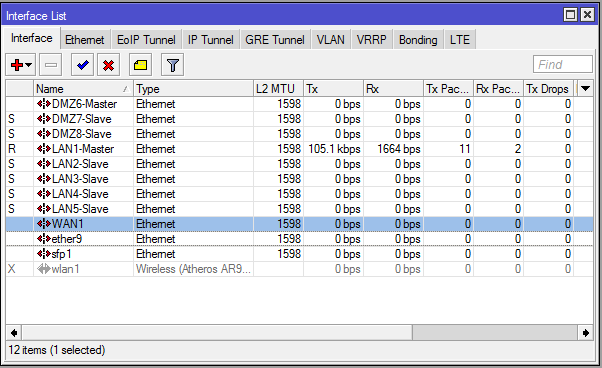

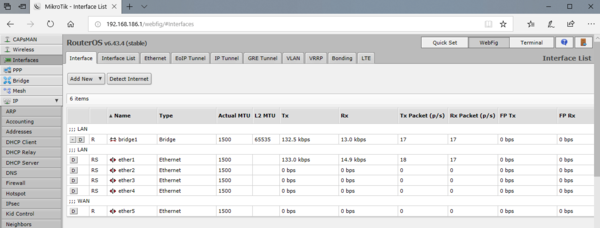

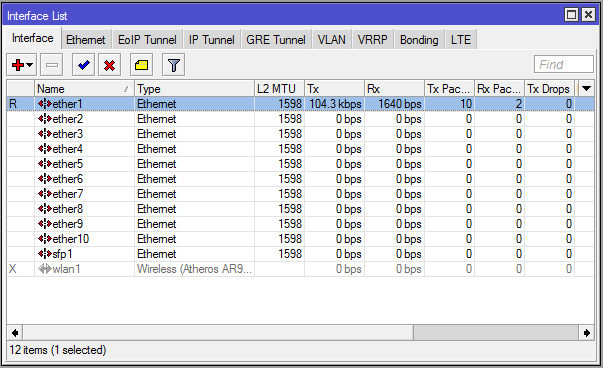

Для этого мы открываем меню Interfaces:

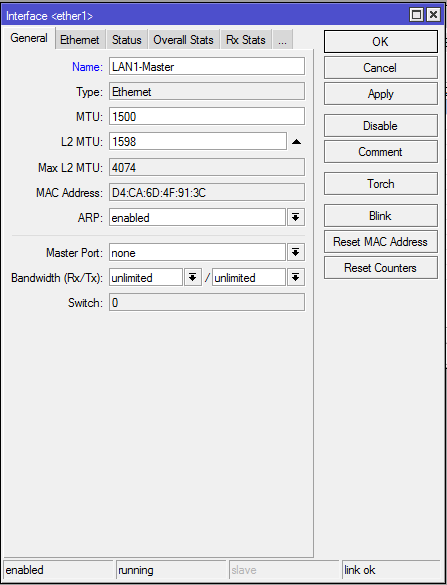

Двойным нажатием по интерфейсу Ether1 открываем окно и изменяем название порта на LAN1-Master.

После чего нажимаем кнопку OK

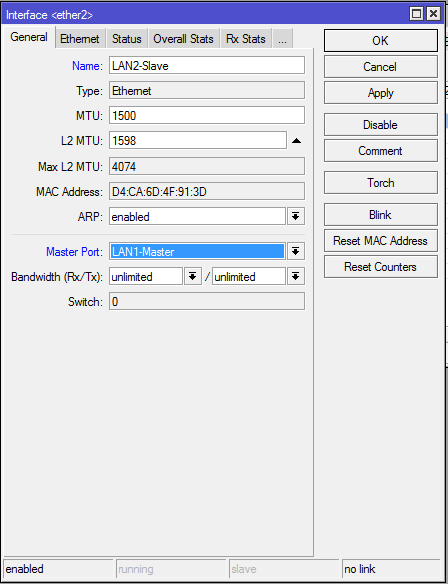

Затем открываем интерфейс Ether2, переименовываем порт на LAN2-Slave и в поле Master Port выбираем LAN1-Master

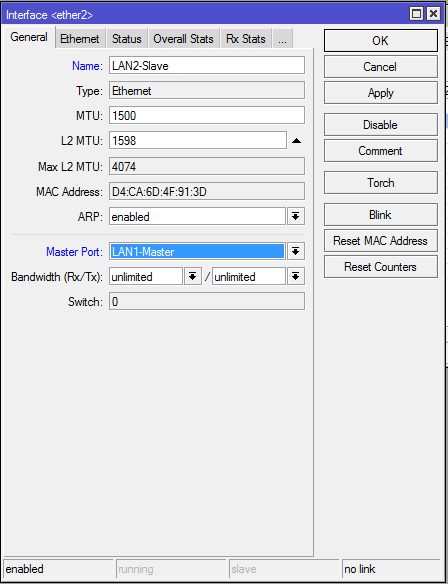

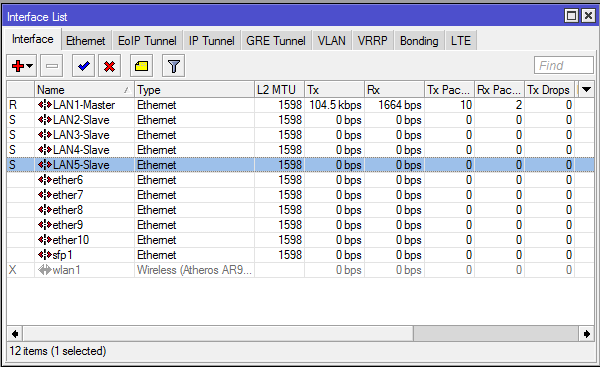

Таким образом порт добавляется в группу коммутатора с главным портом LAN1-Master. Аналогичные действия нужно провести с интерфейсами Ether3, Ether4 и Ether5.

После завершения операций в окне должно появится:

Буква S напротив интерфейса обозначает что он находится в состоянии Slave.

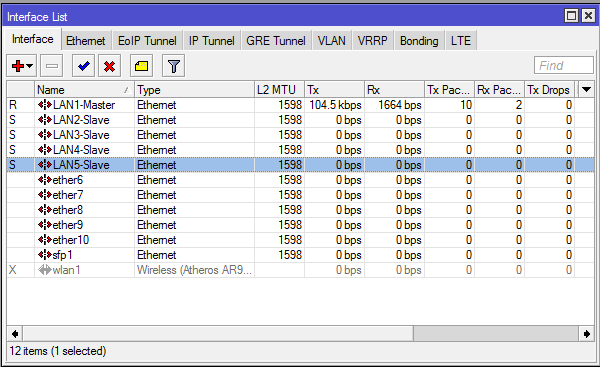

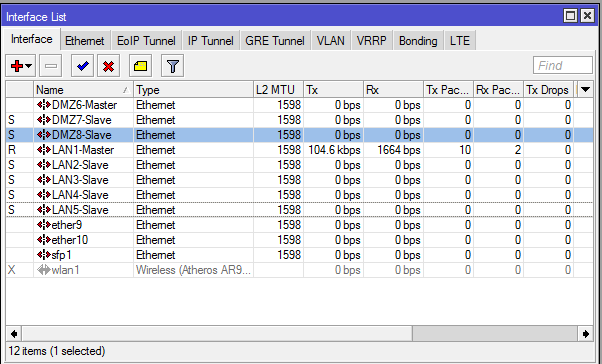

Теперь аналогичным способом настраиваются интерфейсы для DMZ.

Ether6 станет DMZ6-Master, а для Ether7 и Ether8 DMZ-Slave, установлена в качестве Master-порта интерфейс DMZ6-Master.

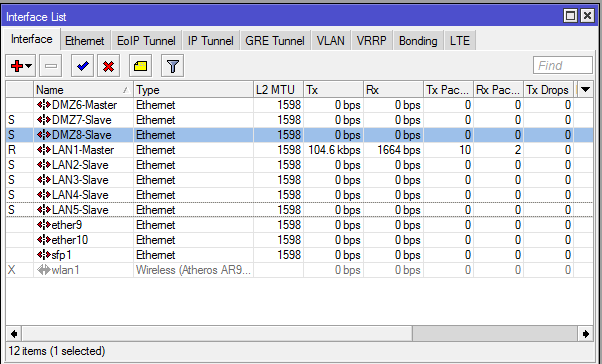

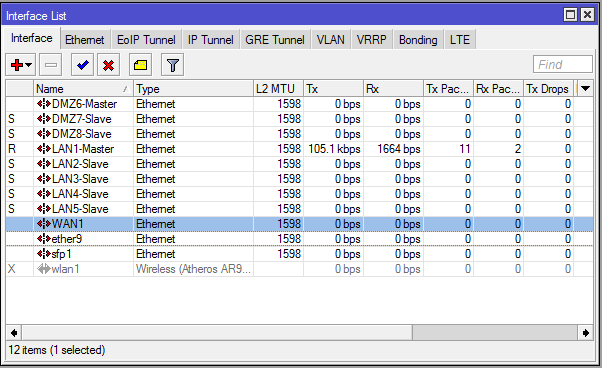

Необходимо переименовать интерфейсы Ether10 в WAN1. Интерфейс Ether9 остается незатронутым. При необходимости его можно использовать как еще один порт DMZ, указав на нем соответствующий Master-порт, или в качестве второго WAN-интерфейса, если нам потребуется резервирование канала.

Также его можно будет добавить в описываемый в следующем разделе Bridge, чтобы получить еще один LAN-порт.

В итоге должно получиться следующее:

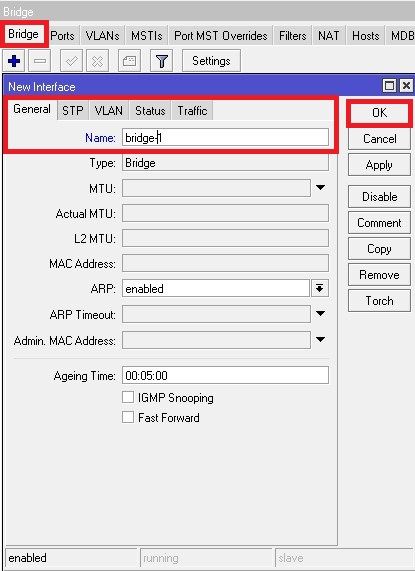

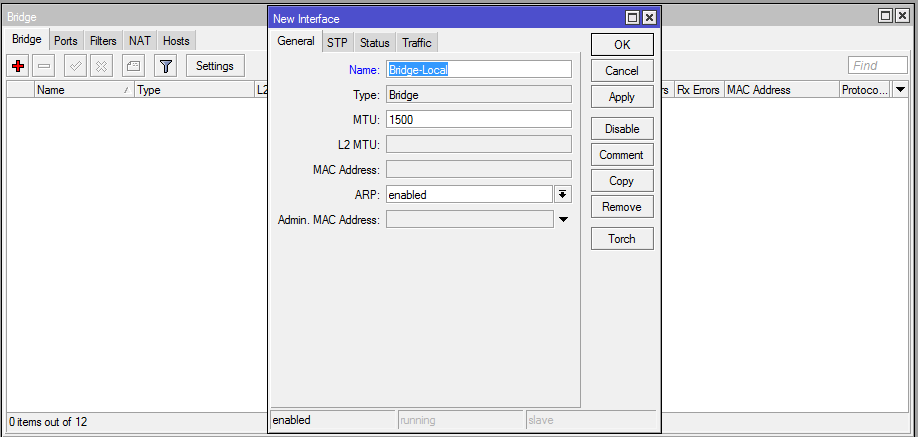

Теперь необходимо создать интерфейс Bridge, который объединит коммутатор из интерфейсов LAN и интерфейс Wi-Fi.

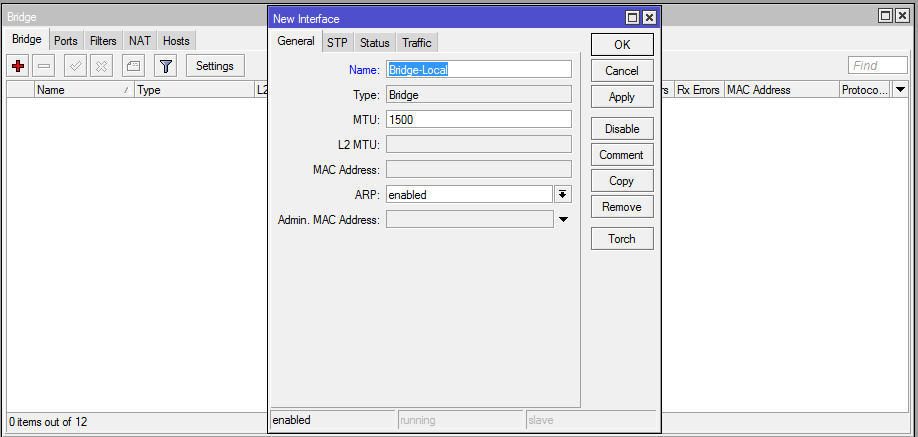

Для этого открываем меню Bridge, нажимаем кнопку с красным знаком [+] и в открывшемся окне вводим название нового интерфейса Bridge-Local, после чего нажимаем ОК

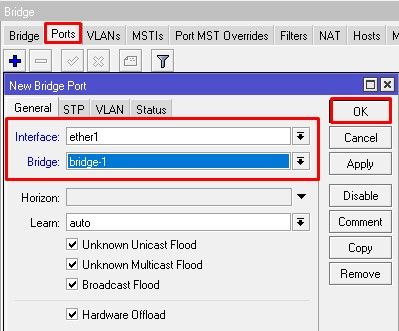

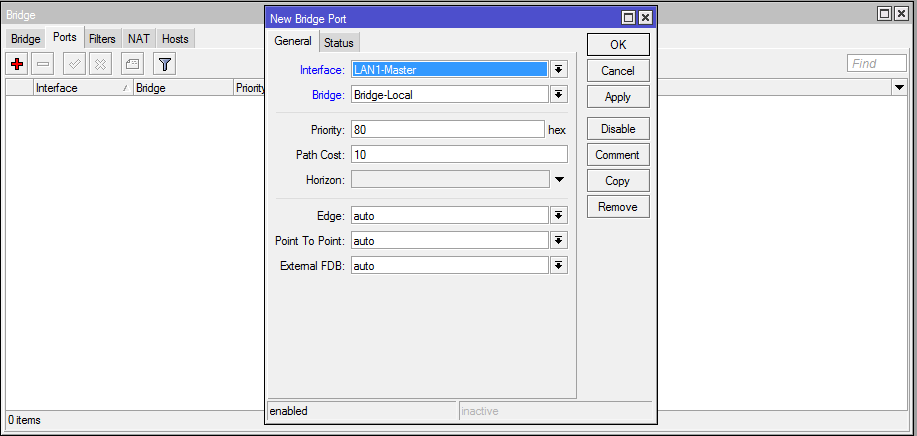

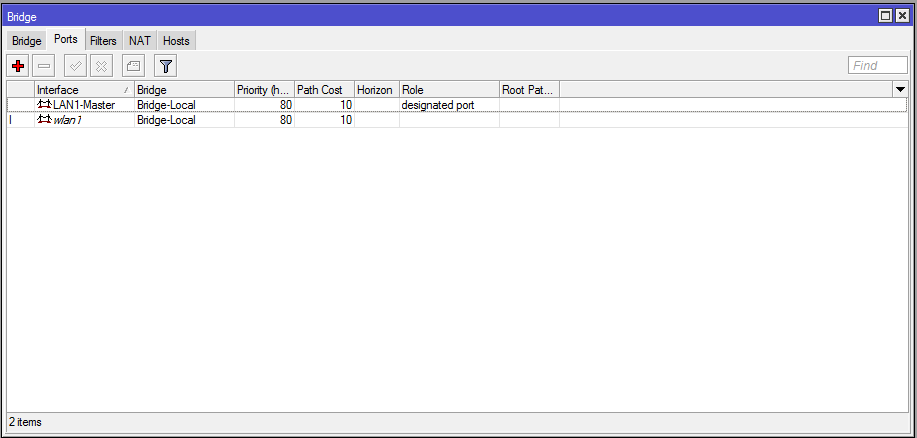

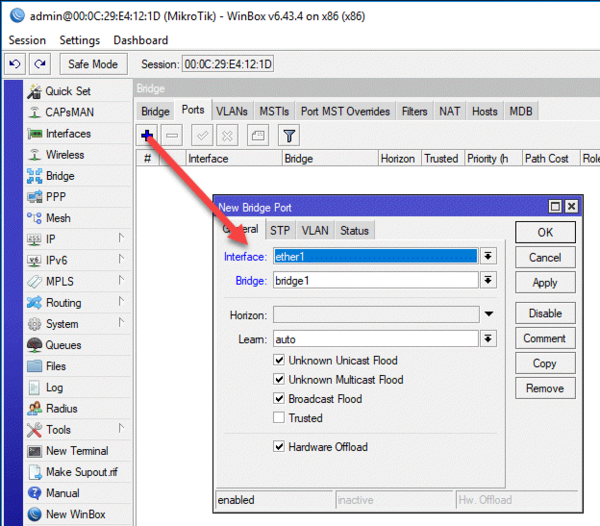

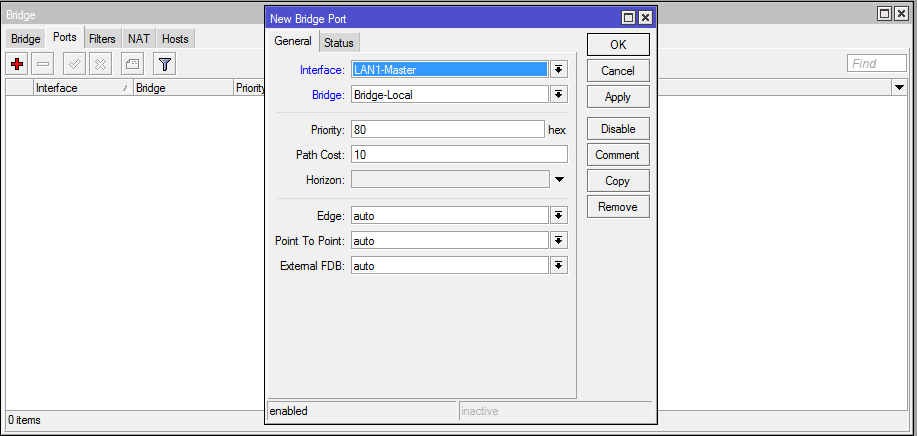

Переходим на закладку Ports и последовательно добавляем порт LAN1-Master

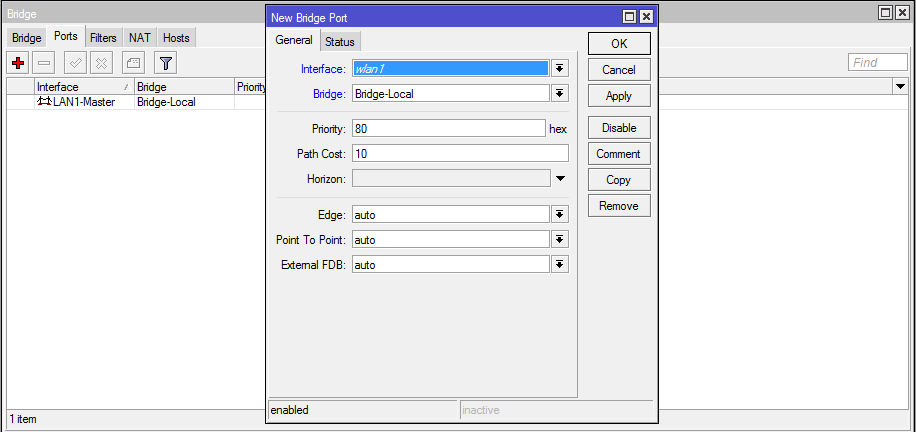

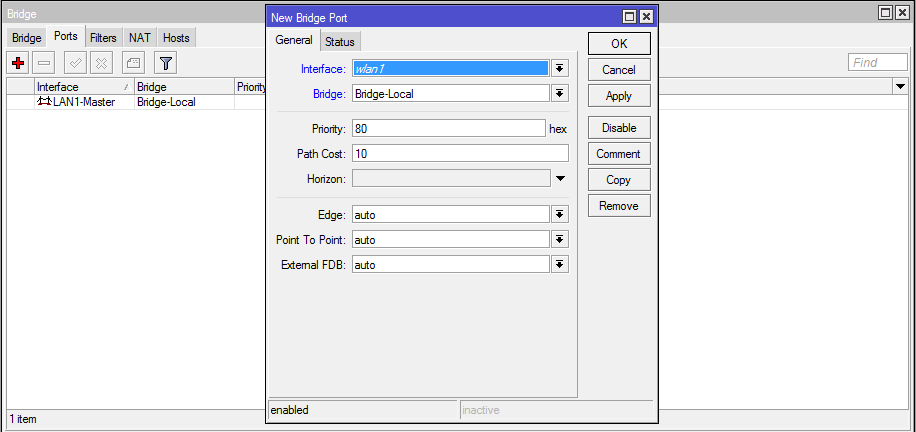

И порт Wlan1

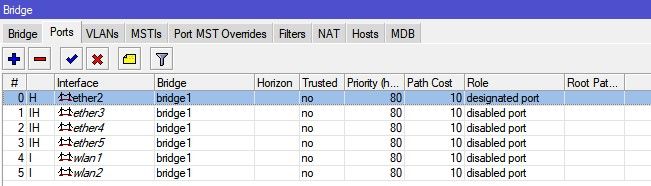

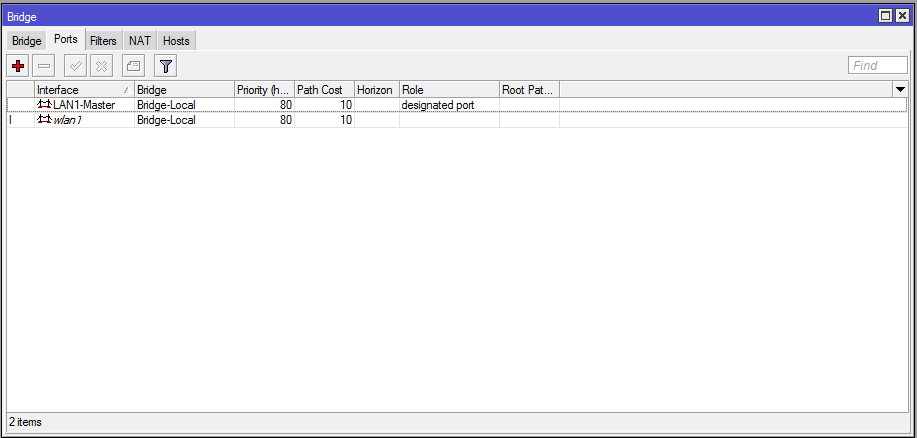

После проведения последней операции должно получиться следующее:

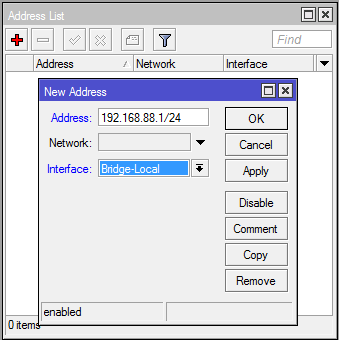

Теперь назначим LAN-адрес маршрутизатора. В качестве адреса используется 192.168.88.1 с подсетью 255.255.255.0, что можно обозначить как 192.168.88.1/24

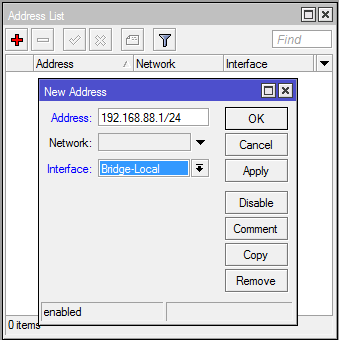

Для этого нужно открыть меню IP/Adresses, в открывшемся окне нажать кнопку с красным знаком [+] и заполнить поля, как показано на рисунке, после чего нажимаем кнопку ОК.

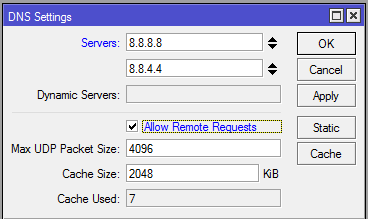

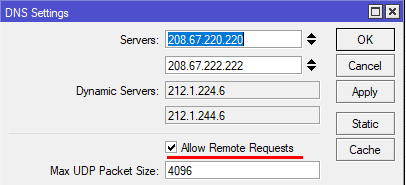

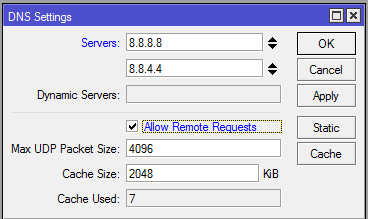

Теперь настраиваем DNS-сервер. Для этого зайти в меню IP/DNS, в открывшемся окне заполнить адреса DNS-серверов и поставить галочку рядом с Allow Remote Reqests.

*В качестве примера введены адреса публичных серверов Google, необходимо заменить их на сервера полученные у Вашего провайдера.

Для ввода второго и следующих DNS-серверов воспользуйтесь кнопкой «Стрелка вниз» рядом с полем ввода адреса сервера.

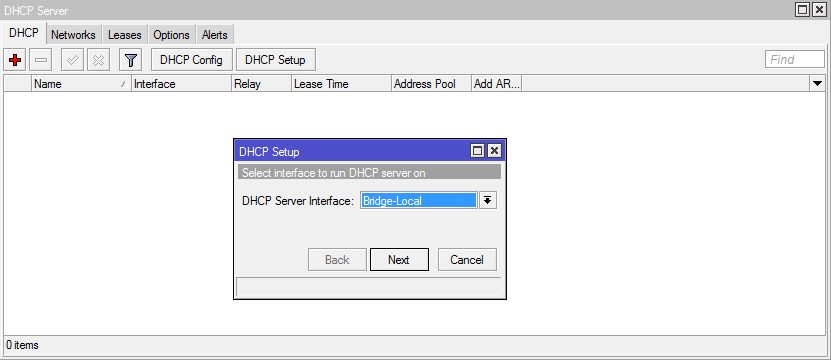

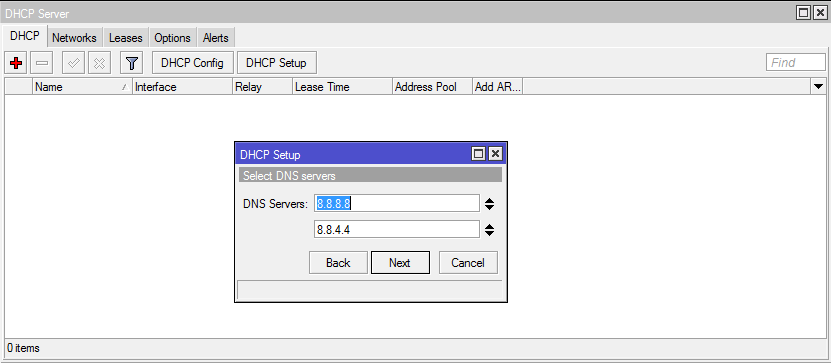

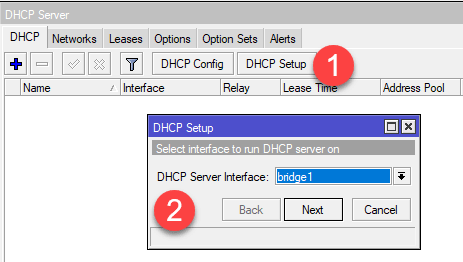

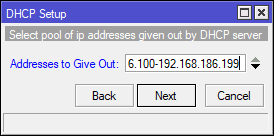

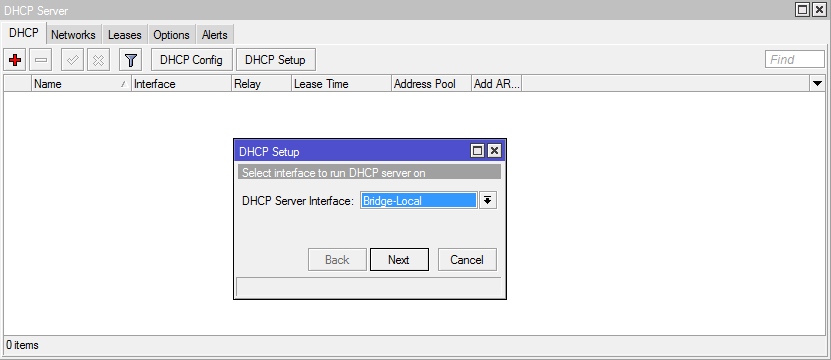

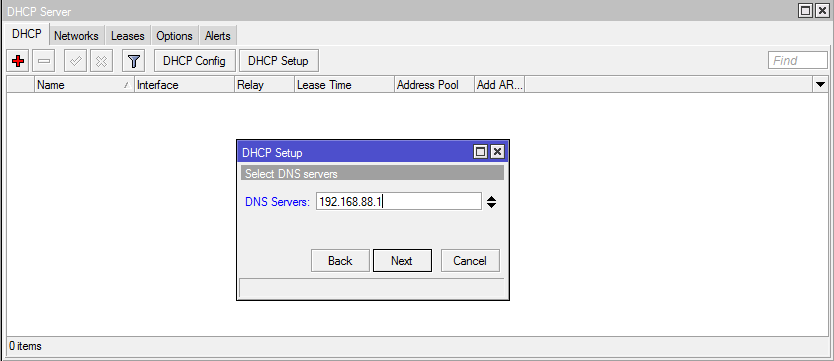

Переходим к настройке DHCP-сервера. Для этого нужно перейти в меню IP/DHCP Server и нажать кнопку DHCP Setup.

В качестве интерфейса выбираем Bridge-Local

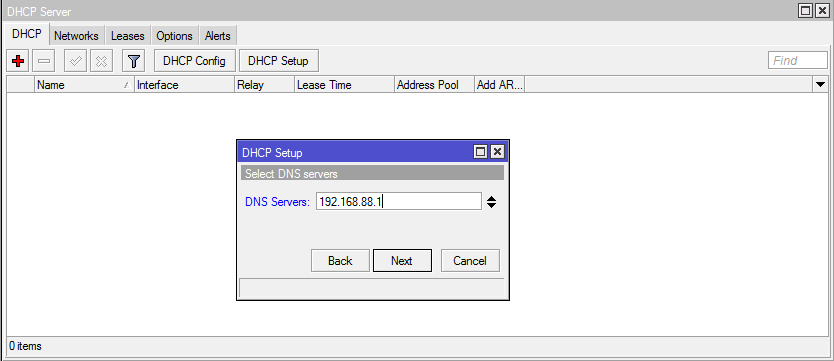

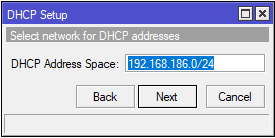

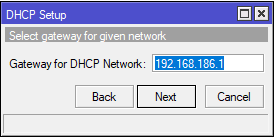

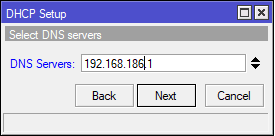

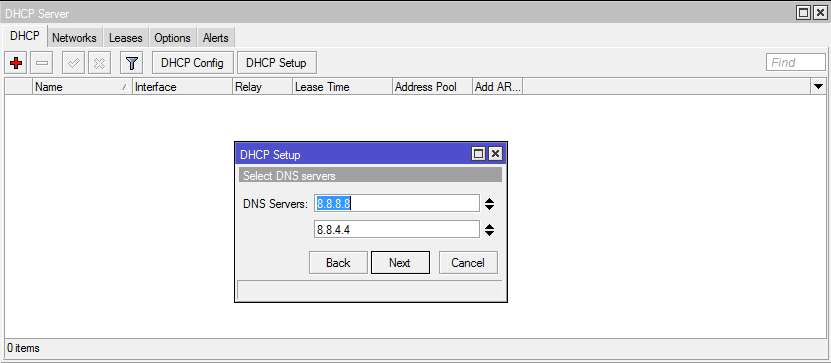

После чего нажать кнопку Next пока в ячейке не появится «DNS Servers»

Нужно удалить нижний номер сервера нажатием на кнопку «стрелка вверх», рядом с полем, а в верхнем прописываем адрес маршрутизатора — 192.168.88.1

Нажимаем кнопку Next до появления сообщения об успешной настройке DHCP.

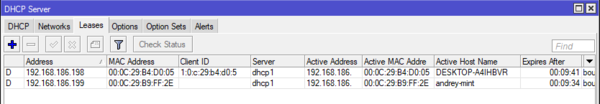

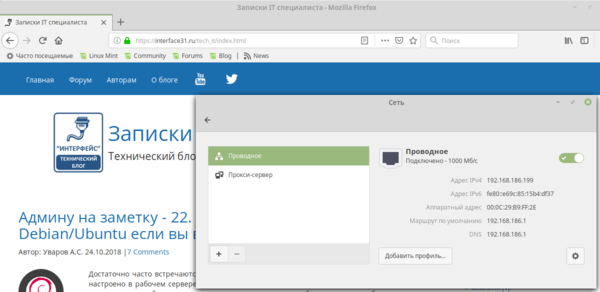

Закрываем программу Winbox, вытаскиваем Ethernet кабель из ПК и вставляем его назад. Убеждаемся, что компьютер получил адрес от маршрутизатора.

После чего подключаемся к маршрутизатору по IP-адресу 192.168.88.1, который необходимо ввести в поле Connect to.

На этом успешная настройка LAN Завершена!

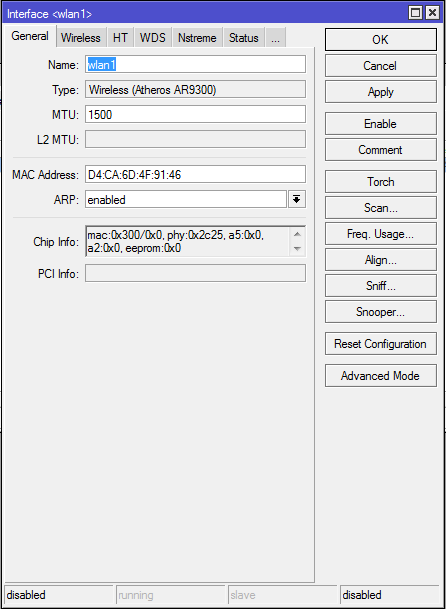

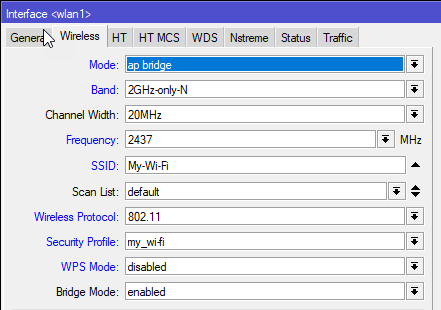

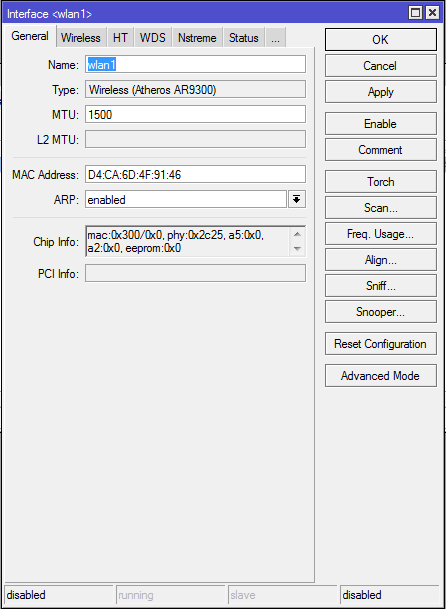

Этап 3. Настройка Wi-Fi

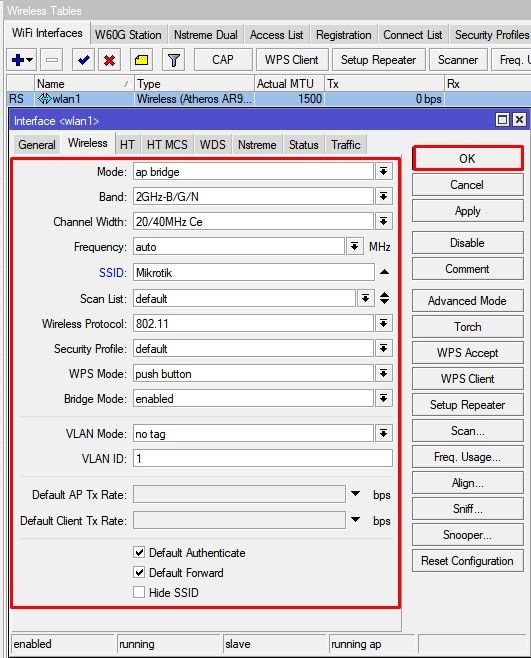

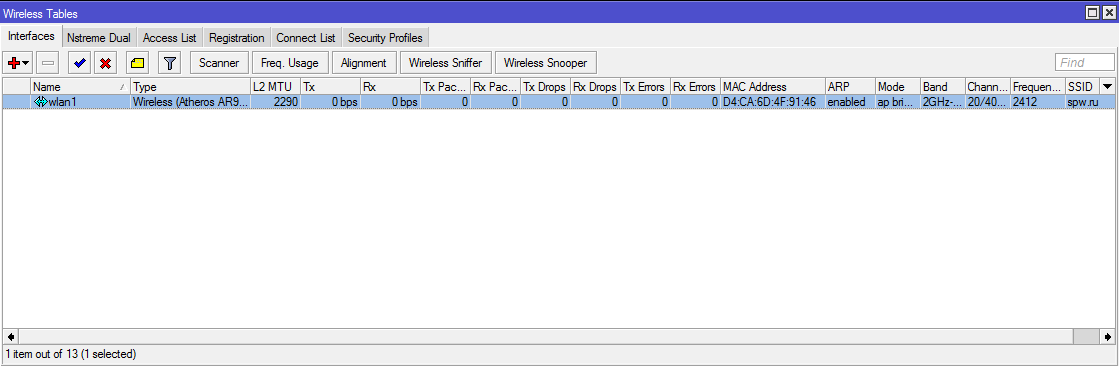

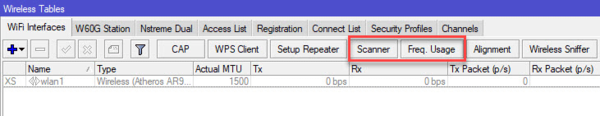

Заходим во вкладку Wireless. Дважды щелкаем кнопкой мыши по интерфейсу Wlan1.

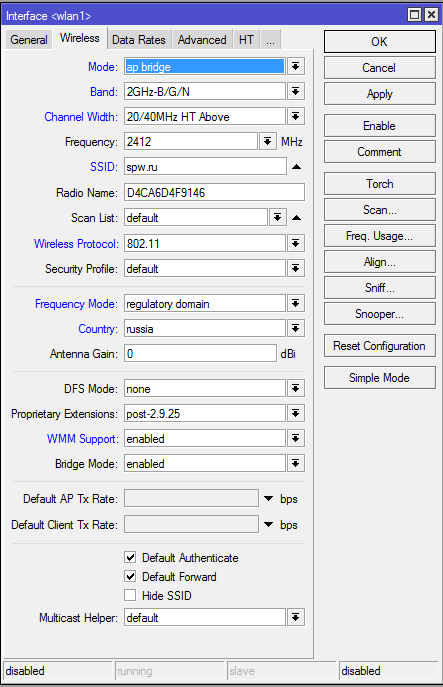

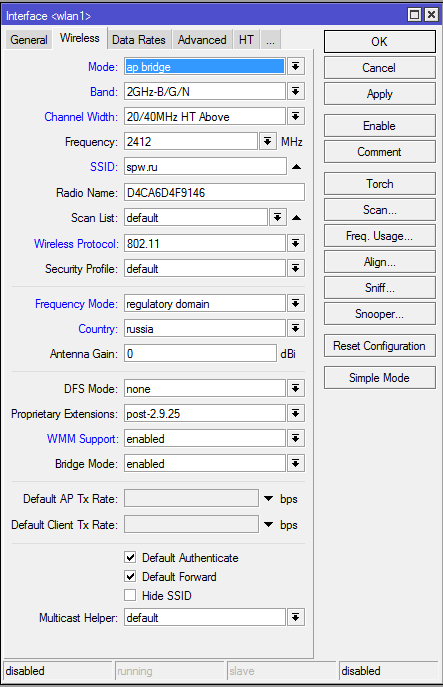

Нажимаем на кнопку Advanced Mode и переходим на вкладку Wireless:

Заполняем значения, как приведено на рисунке. Измененные значения обозначены синим.

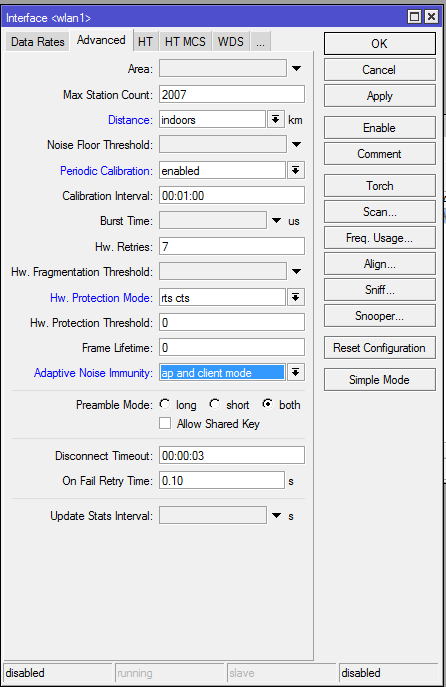

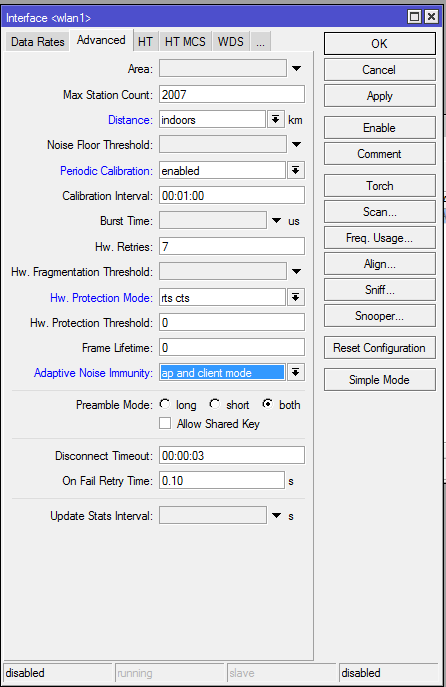

Переходим на закладку Advanced:

Вводим следующие значения:

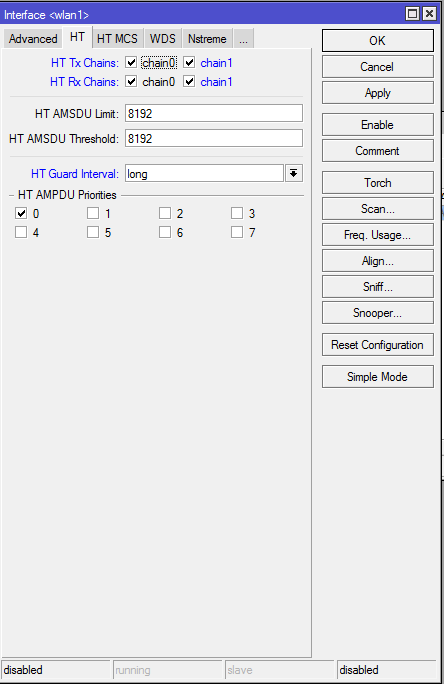

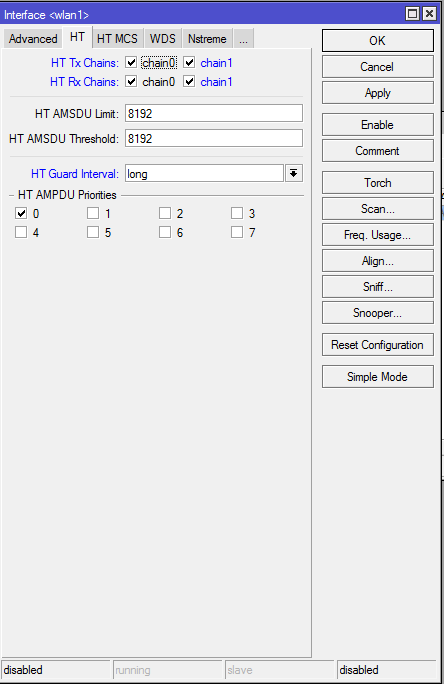

Переходим на закладку HT;

Изменяем следующие параметры:

И применяем конфигурацию нажатием кнопки ОК.

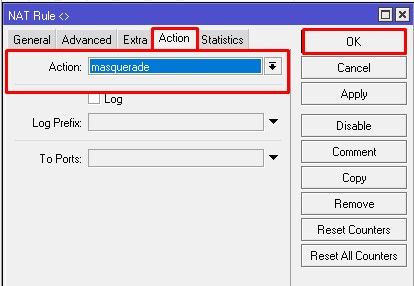

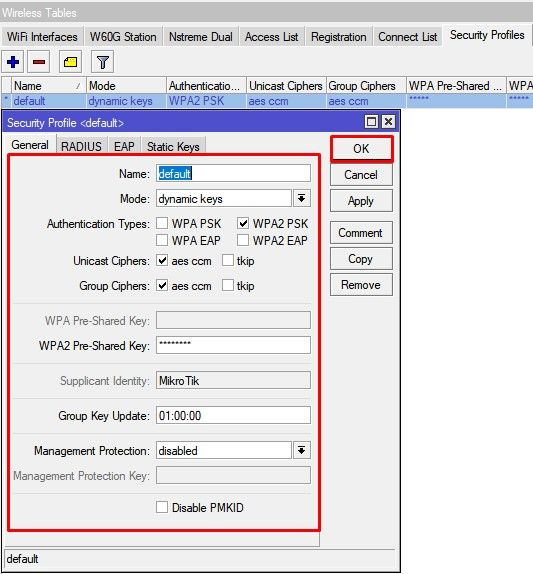

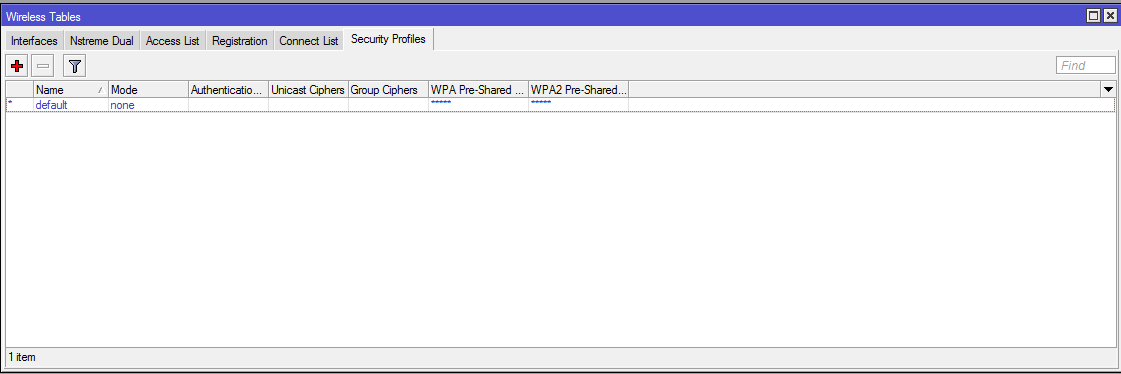

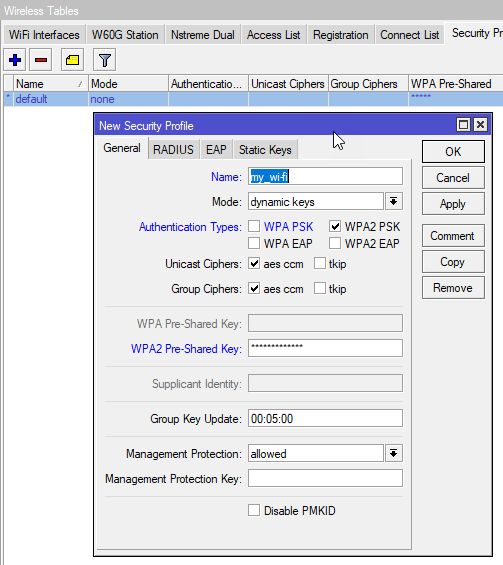

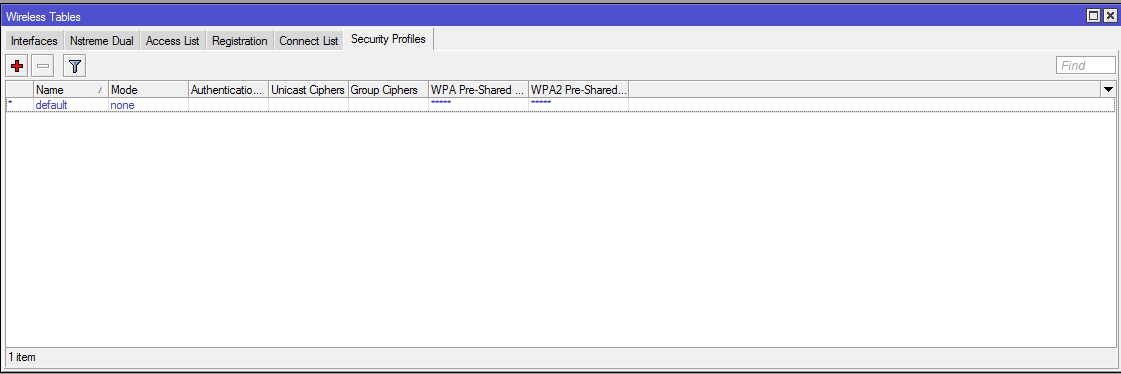

Переходим на вкладку Security Profiles:

Дважды нажимаем на профиль default:

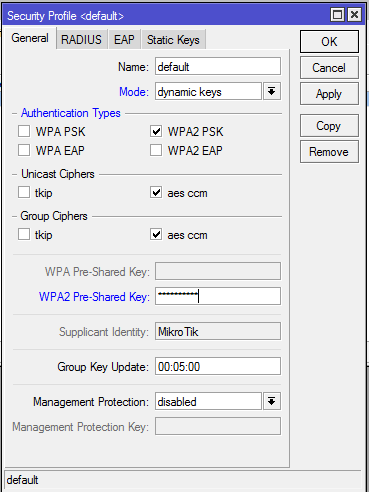

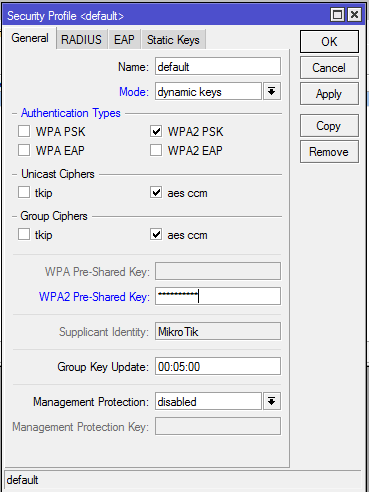

Выбираем mode=dynamic keys, ставим режим WPA2 PSK, aes-ccm и в поле WPA2 Pre-Shared Key вводим пароль на доступ к Wi-Fi.

Нажимаем кнопку ОК.

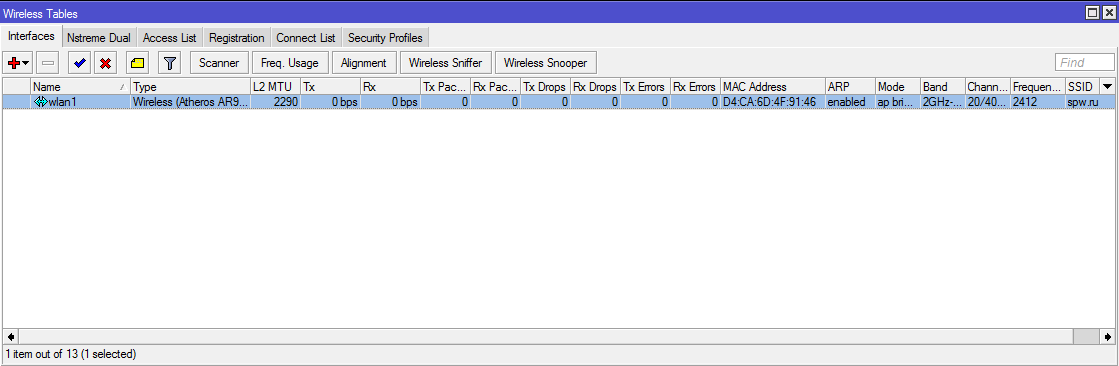

Переходим на вкладку interfaces и нажимаем кнопку с синей галкой, чтобы включить беспроводной интерфейс.

Успешная настройка Wi-Fi завершена!

Этап 4. Настройка безопасности маршрутизатора

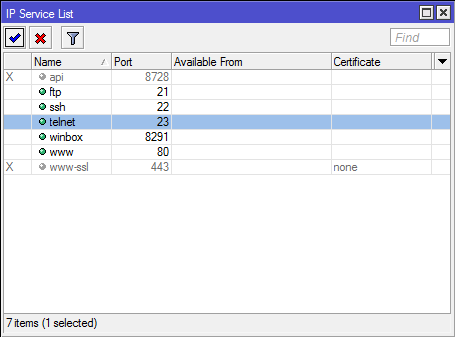

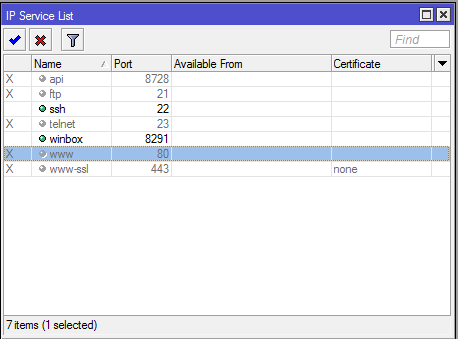

Перед настройкой подключения к сети Интернет необходимо сначала настроить безопасность маршрутизатора, как минимум, отключив ненужные сервисы, и поменяв пароль администратора.

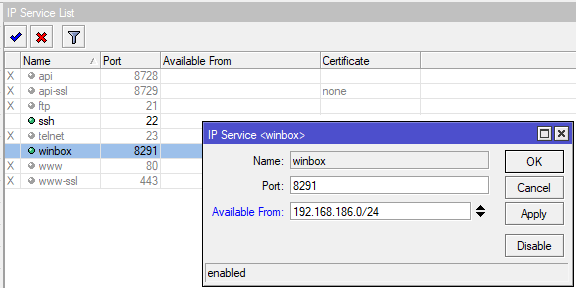

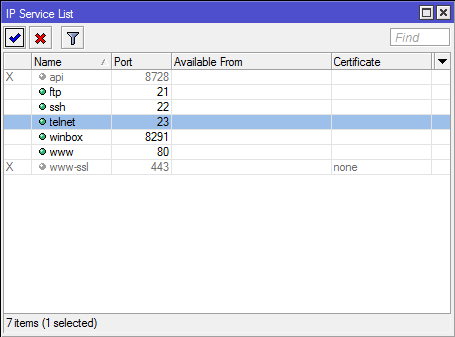

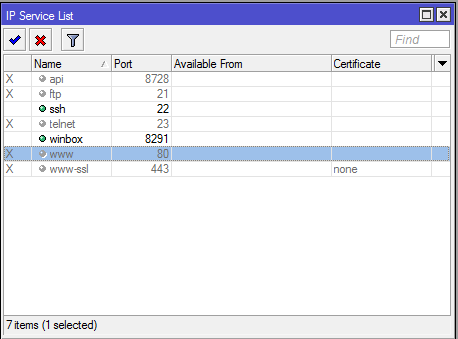

Последовательно выделяем сервисы FTP, Telnet и WWW. Нажатием на красный крест отключаем их.

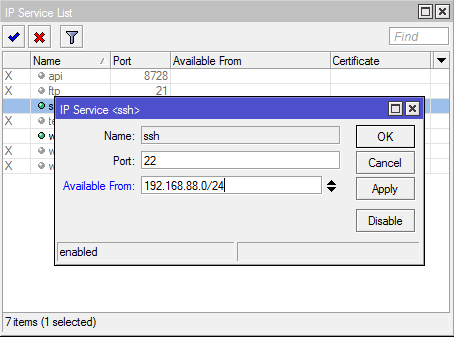

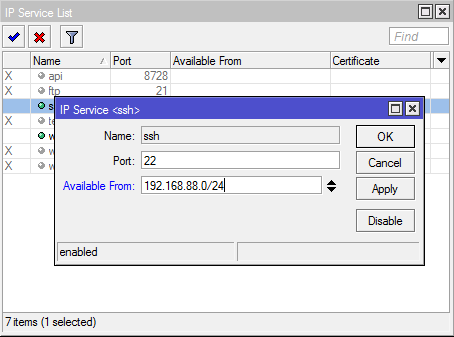

Теперь разрешим подключения к управлению маршрутизатором только из локальной сети.

Для этого дважды нажимаем мышью по соответствующему сервису и в поле Available From вводим 192.168.88.0/24.

Есть возможность указать вместо всей подсети, только IP-адрес компьютера системного администратора. Например 192.168.88.15.

Выполняем те же манипуляции с сервисом Winbox.

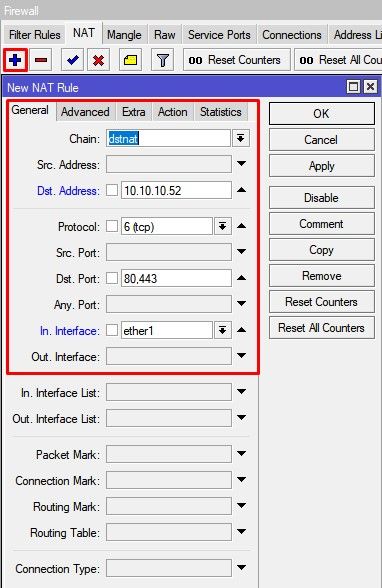

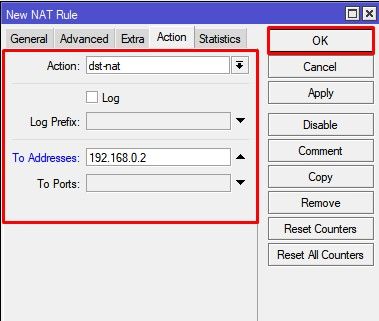

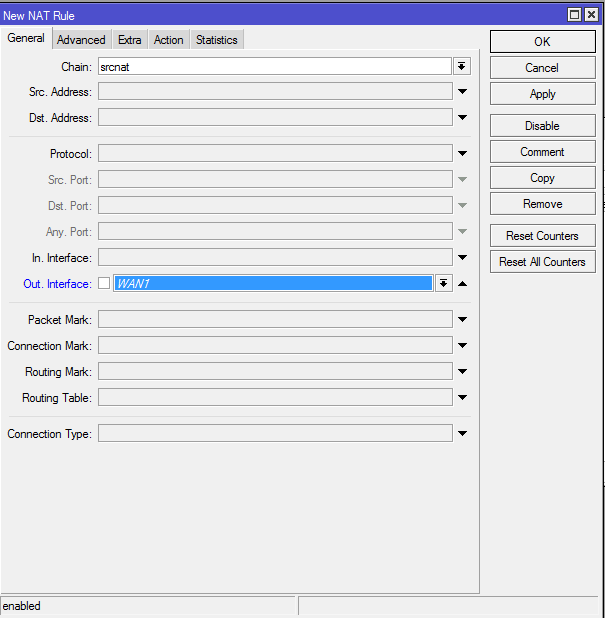

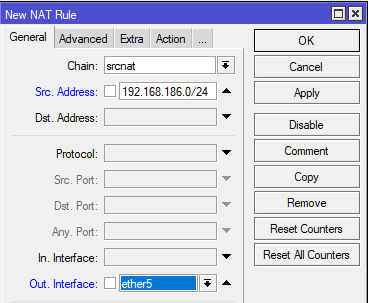

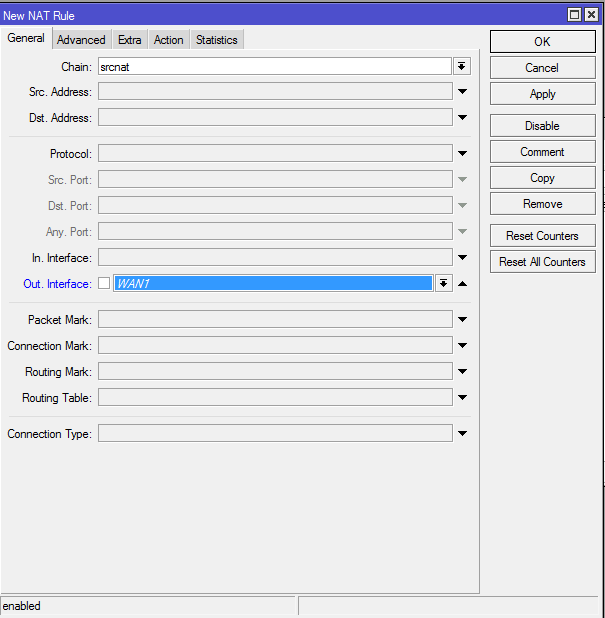

Настройка NAT

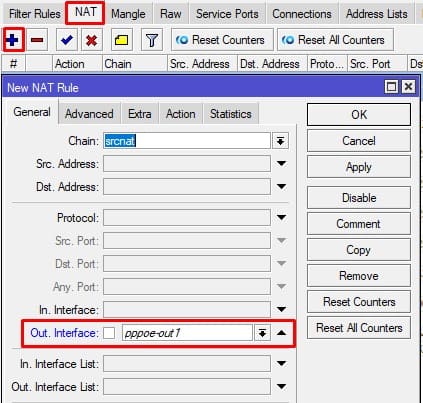

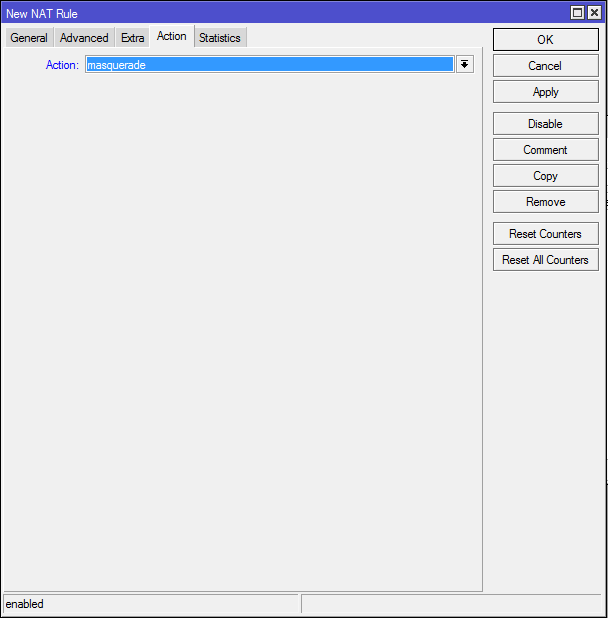

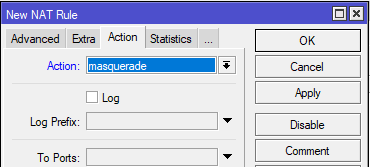

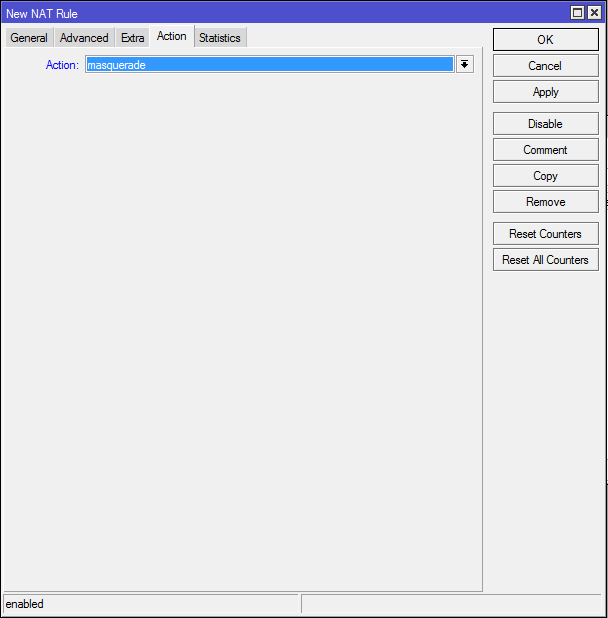

Перейти в меню IP/Firewall. В открывшемся окне перейти на закладку NAT и добавить новое правило.

На закладке General выбрать Chain/srcnat и Out Interface=WAN1

На вкладке Action выбрать Masquerade

Сохраним правило, нажав кнопку OK.

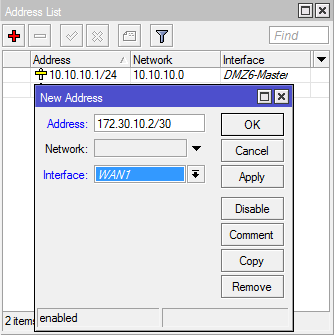

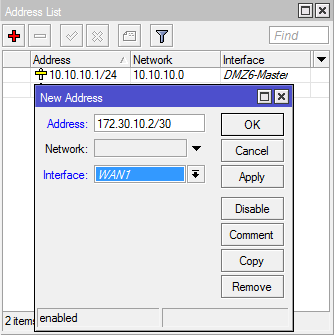

Этап 5. Настройка подсети DMZ

Теперь нам необходимо задать адреса в сети DMZ. Для этого необходимо войти в меню IP/Addresses и задать адреса, которые будут использоваться в этой сети. Для примера, используем сеть 10.10.10.0/24 и адрес маршрутизатора 10.10.10.1/24

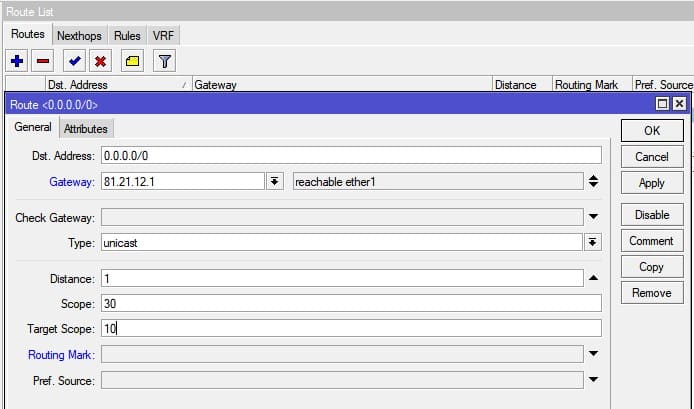

Этап 6. Настройка WAN

Для примера, провайдер нам выделил адрес 172.30.10.2 маску 255.255.255.252 и шлюз по умолчанию 172.30.10.1. Маска 255.255.255.252 имеет длину /30.

Заходим в меню IP/Addresses и добавляем адрес маршрутизатора.

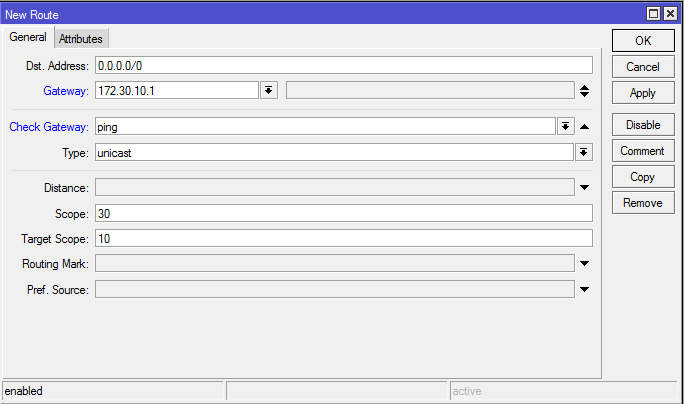

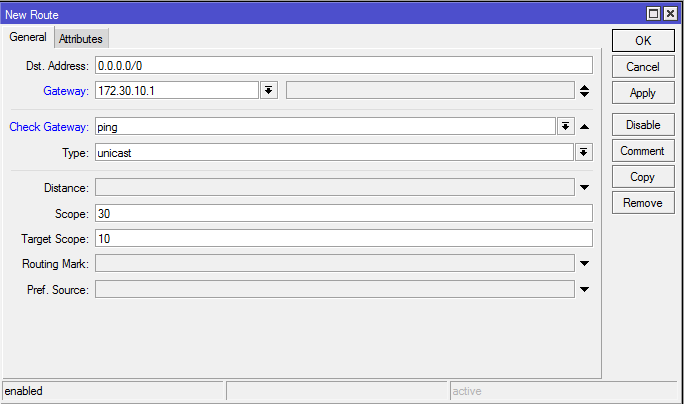

Затем переходим в меню IP/Routes и добавляем шлюз по умолчанию. (Шлюз по умолчанию задается маршрутом 0.0.0.0/0)

Для этого добавляем маршрут:

Сохраняем его, нажав кнопку ОК

После чего, у Вас должен заработать интернет.

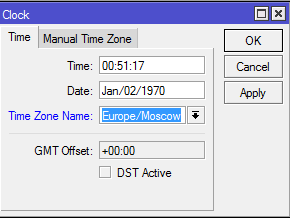

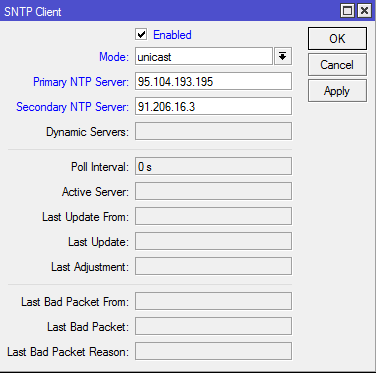

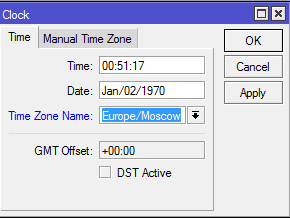

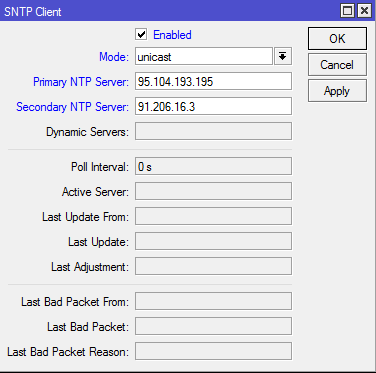

Этап 7. Настройка SNTP-клиента

Маршрутизаторы Mikrotik не имеют встроенного аппаратно-независимого таймера. Однако, нам необходимо, чтобы в журнале событий отображалось действительное время. Для этого необходимо настроить часовой пояс и SNTP-клиента.

Открываем меню System/Clock и выставляем свой часовой пояс (в примере Europe/Moscow):

Затем нужно перейти в меню System/SNTP Client. Если у вас в сети нет NTP-сервера, воспользуйтесь открытым сервером NTP в Интернет. Например, ru.pool.ntp.org. Нам необходимо узнать IP-адреса серверов. В командной строке своего компьютера набираем команду:

Не заслуживающий доверия ответ:

: ru.pool.ntp.org

Addresses:95.104.193.195 91.206.16.3 188.128.19.66 95.140.150.140

Выбираем любые два из них и вводим в окно настройки NTP-Клиента

Нажимаем кнопку ОК, чтобы сохранить настройки.

На этом базовая настройка маршрутизатора успешно завершена! Поздравляем!

© https://vasinserg.ru/mikrotik_s_nulja/

Сегодня все больше людей стараются производить настройку различного сетевого оборудования самостоятельно. Владея правильной информацией, можно верно задать конфигурацию любого устройства. Главное четко соблюдать все имеющиеся указания.

Этот легендарный латвийский производитель сетевого оборудования причисляется к классу элитных. Однако, несмотря на довольно высокую стоимость устройств, они пользуются широкой популярностью. Связано это в первую очередь с отменным качеством и высоким функционалом, который всем приходится по нраву.

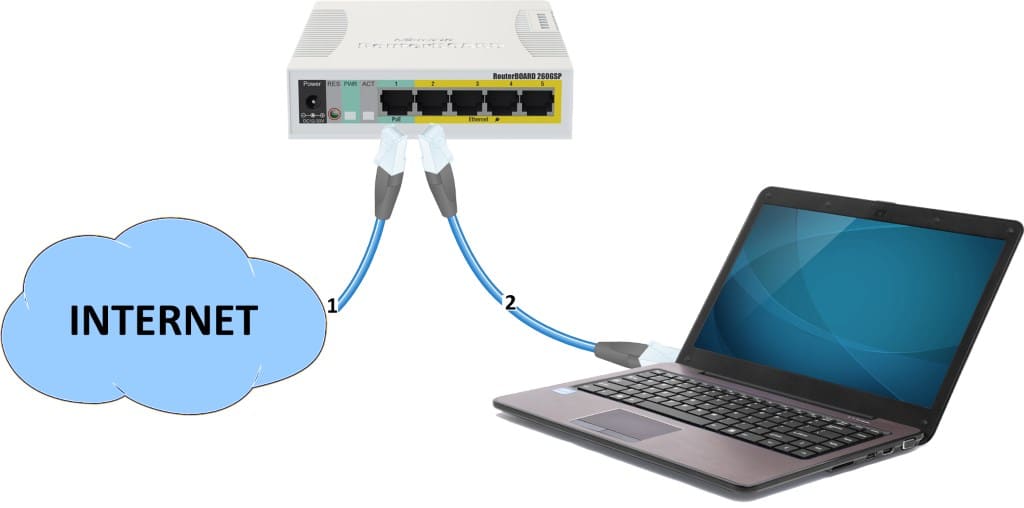

Подключение

Чтобы произвести подключение нам понадобится следующее:

- интернет-кабель от выбранного провайдера;

- ноутбук (или компьютер) с работающей сетевой картой;

- сам роутер.

Действия выполняем в такой последовательности:

- интернет-кабель вставляем в первый разъем (он будет выделен цветом);

- берем патч-корд (кабель, идущий в комплекте) и с помощью него соединяем сетевую карту и роутер. Необходимо вставить его в любой и четырех LAN портов;

- вставляем блок питания в розетку и подключаем его к нашему маршрутизатору;

В результате таких действий на компьютере должно появиться активное подключение по локальной сети. В противном случае вам нужно будет разобраться с конфигурацией вашей сетевой карты (например, обновить драйвера).

Если вы не знаете, что такое кабель патч корд, каково их назначение и какие виды подобного рода кабеля бывают, то рекомендуем ознакомиться подробнее в нашей статье.

Авторизация

Для того чтобы настраивать конфигурацию данного устройства понадобится произвести авторизацию.

Делается это так:

- открываем любой инсталлированный на компьютере браузер;

- вводим в адресной строке: 192.168.88.1. Это значение подходит для любых моделей Mikrotik.

Обратите внимание: вначале убедитесь в том, что отключен proxy – сервер в настройках браузера.

Работать с конфигурацией можно через web-интерфейс, либо с помощью программы Winbox, которая интегрирована для всех версий ОС Windows. Если вы желаете воспользоваться этой встроенной утилитой, то её нужно будет выбрать в окне браузера и нажать на иконку «сохранить». Вне зависимости от выбора метода настройки параметров, потребуется ввести пользовательские данные. В поле Login вводим «admin», а строку пароля оставляем пустой.

Видео: WAN PPPoE connection

Настройка Интерфейсов WAN и LAN и включение маскарадинга сети

Настройка роутера mikrotik rb2011 может быть произведена различными способами. Это зависит от выбранного вами протокола, типа подключения и других параметров. Далее рассмотрим все возможные варианты

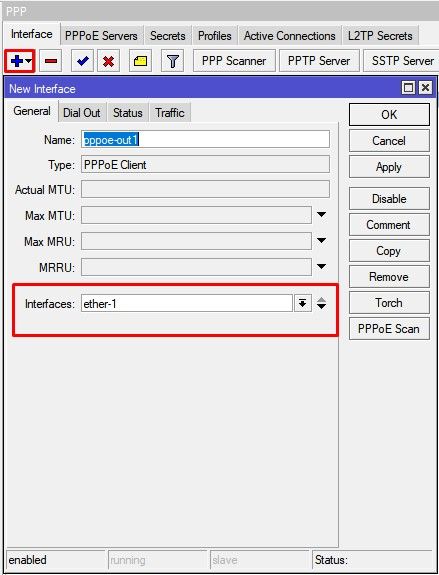

PPPoE

РРРоЕ является одним из самых популярных протоколов интернета.

Рассмотрим, как произвести настройку при помощи Winbox:

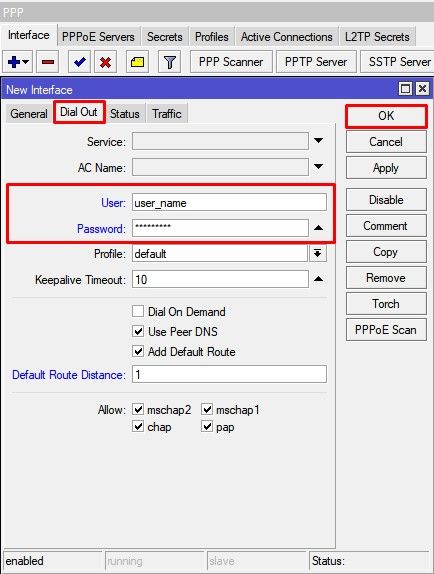

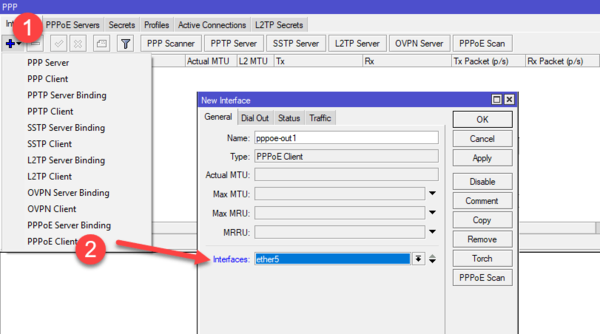

- нажимаем на иконку РРР;

- справа нажимаем на иконку Add(красный крестик);

- в появившемся списке находим РРРоЕ Client и кликаем по нему;

В результате откроется окно, в котором нужно будет задать основные параметры:

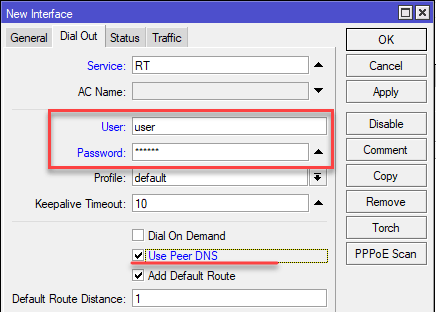

В результате этих действий, напротив РРРоЕ должна открыться буква R. Она свидетельствует о том, что подключение было успешно создано. Если она отсутствует, перепроверьте значения всех параметров.

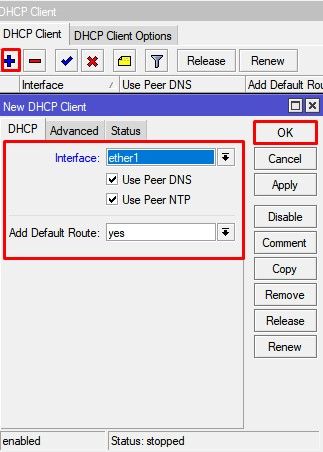

DHCP

Этот протокол нужен для того чтобы все устройства, которые имеют подключение к роутеру, получали настройки в автоматическом режиме.

DHCP сервер настраивается следующим образом:

Далее указываем период, в течение которого будут резервироваться ip — адреса. Выбираем любое значение.

DHCP + MAC

Некоторые поставщики интернета могут закрывать доступ к сети через МАС адрес. В таких случаях требуется изменить МАС адреса используемого WAN порта.

Делается это просто:

Важно: если у вас имеется доступ к сети, то пропускайте это пункт.

- в главном меню Winbox находим пункт NewTerminal;

- набираем команду: interface ethernet set ether1 mac-address=00:01:02:03:04:05.

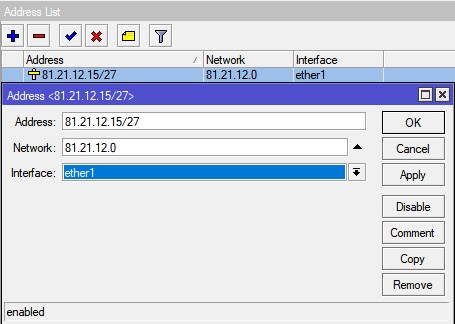

Cтатический IP

Для некоторых провайдеров нужен статический (другими словами постоянный) ip-адрес.

Чтобы задать его таковым образом, делаем следующее:

в главном меню выбираем пункт AddNew. В результате появится окно с заданием основных параметров для нового статического адреса;

ip-адрес и маска сети – прописываем те значения, которые были выданы провайдером;

затем нужно будет выбрать используемый порт (в нашем случае это ether 1);

На этом все. Если при вводе какого-либо параметра цифры стали подсвечиваться красным, значит значения некорректны.

Читайте также: Инструкция по настройке роутера Tenda N3.

Проверка соединения

Чтобы удостовериться в активности соединения, кликаем на NewTerminal. В появившемся окне набираем «pinggoogle.ru» (вместо ya.ru можно указать любой другой сайт). Если будут показываться какие-либо значения пинга (он будет зависеть от скорости интернета), значит соединение установлено.

Локальная сеть

С помощью этого роутера можно создать локальную сеть, причем не только проводную, но и Wi-Fi.

Вначале нужно создать мост:

- заходим в раздел Bridge;

- кликаем по кнопке Add;

В появившемся поле нужно будет ввести какое-либо имя моста.

Чтобы добавить в созданное объединение проводные порты, делаем следующее:

- открываем раздел Ports и щелкаем по иконке Add;

- в разделе интерфейсов выбираем ether 2;

Важно! Если вы желаете добавить устройство, подключаемое через Wi-Fi, то среди интерфейсов потребуется выбрать wlan1.

Включение маскарадинга локальной сети

В некоторых ситуациях может потребоваться активация маскарадинга.

Производится она так:

- в главном меню выбираем Ip, далее Firewall;

- появится список, в котором выбираем пункт NAT;

- кликаем по пункту создания нового правила (NewRule);

- во вкладке General в пункте Chain выбираем scrchat, а в OutInterface выставляем WAN1;

- заходим во вкладку Action и в ней выбираем Masquerade

WIFI на роутере

Безусловно, главное предназначение этого устройства – создание Wi-Fi подключения. Создается оно в несколько простых шагов:

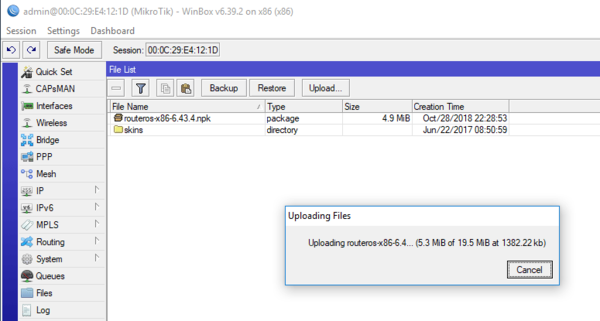

Заливка новой прошивки и Reset конфигурации

В некоторых случаях может потребоваться произвести обновление прошивки (для некоторых провайдеров это обязательное требование). Производится данная процедура следующим образом:

Совет: посмотреть версию ОС можно, зайдя в пункт NewTerminal – она будет показана в левом нижнем углу.

- скачиваем последнюю версию с официального сайта Mikrotic и сохраняем файл прошивки в удобном месте;

- в главном меню Winbox заходим во вкладку File;

- откроется окно поиска, в котором нужно будет найти тот самый файл с прошивкой. Обратите внимание, что у него должно быть расширение .npk;

- перетаскиваем с помощью мыши этот файл в окно FileList;

- спустя некоторое время прошивка загрузится. Если все прошло без проблем, новый файл появится во вкладке FileList;

- в конце нужно будет перезагрузить (выключить и включить) роутер.

Бывают ситуации, когда обновление прошивки привело к критическим или фатальным ошибкам. В таких ситуациях есть простой выход – сбросить настройки к заводским. Для этого нужно нажать кнопочку Reset(лучше с помощью ручки) и подержать в течение 10-15 секунд.

Первоначальная конфигурация для безопасности подключения

Чтобы добиться максимальной степени безопасности, необходимо задать определенную конфигурацию.

Делаем это следующим образом:

- в главном меню Winbox выбираем пункт Ip затем Services;

- отключаем все лишние сервисы (для этого нужно нажать на крестик);

- на данном этапе можно создать фильтр для конкретного ip адреса. Делается это в поле Available From»;

- теперь нужно отключить поиск устройств через протоколы CDP и MNDP на внутренних и внешних каналах, нажав на соответствующие иконки;

- затем переходим в меню Tools далее МАС Server;

- в закладках Winbox и Telnet деактивируем интерфейс *all. Необходимо чтобы были активны лишь внутренние интерфейсы;

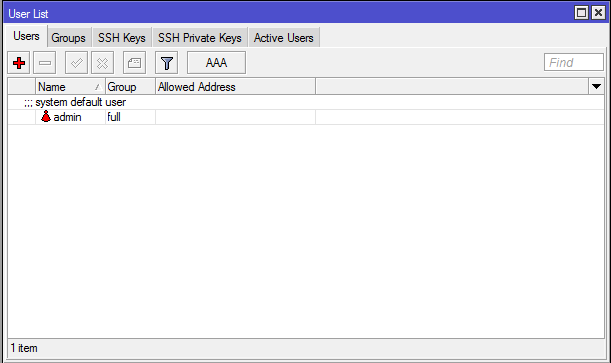

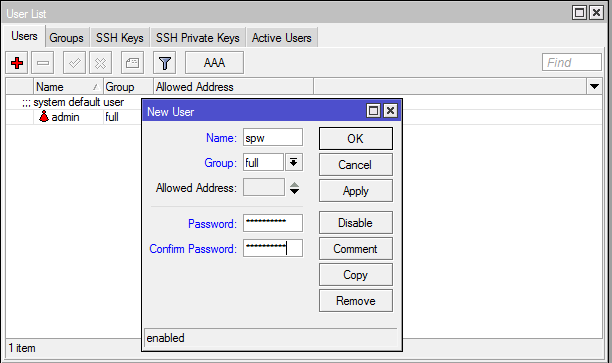

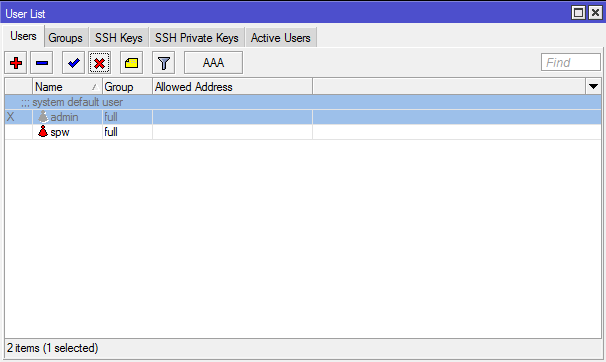

- после этого сменяем пользовательские данные (через меню Users);

- в меню Group присваиваем все необходимые права (full режим).

Такая настройка позволит добиться высокой степени безопасности подключения.

Настройка SNTP-клиента

К сожалению, это детище компании Mikrotik неспособно сохранять параметры времени после перезагрузки. Чтобы время отображалось корректно, следует включить SNTP.

Делается это так:

- в главном меню выбираем пункт System, далее SNTP;

- откроется окно с параметрами;

- enabled– галочка должна быть;

- параметр Modeдолжен быть в режиме unicast;

- в следующих двух строчках нужно будет указать ipадреса NTPсерверов (эти данные должны быть представлены в договоре провайдера).

Как можно заметить, производить настройку сетевого оборудования – это не такая уж и сложная задача. Главное строго следовать всем указаниям.

Обучение MikroTik онлайн

Курс «Настройка оборудования MikroTik» основан на официальной программе MTCNA, дополненной и расширенной специально для самостоятельного изучения.

Это единственный обучающий видеокурс по MikroTik на русском языке. В комплект входит:

- 162 видеоурока и 45 лабораторных работ, объединенных в техническое задание;

- контрольные вопросы для самопроверки;

- конспект, чтобы быстро освежить знания;

- 30 дней на личные консультации с автором по программе курса.

- Первые 25 уроков доступны бесплатно. Регистрируйтесь на странице курса.

Подробнее о курсах вы можете узнать тут: курсы-по-ит.рф

Содержание:

- Настройка Mikrotik

- Настройка внутренних адресов маршрутизатора. Настройка DHCP-сервера

- Настройка Wi-Fi

- Настройка безопасности маршрутизатора

- Настройка NAT

- Настройка подсети DMZ

- Настройка WAN

- Настройка SNTP-клиента

Маршрутизатор RB2011 — это достойное решение для небольшого офиса. Однако, в конфигурации по умолчанию присутствуют некоторые недостатки:

- В качестве WAN-порта используется интерфейс Ether1. Этот интерфейс гигабитный, как правило, выход в интернет осуществляется по каналу не выше 100 Мбит/сек и в таком случае использование гигабитного интерфейса не оправдано

- 100 Мбит порты заведены в соединение типа «мост» (bridge), что дает повышенную нагрузку на CPU маршрутизатора. Более логично использовать в этом случае встроенную микросхему коммутатора

Краткое описание настройки маршрутизатора RB2011, исходя из нашего опыта:

- В качестве основного выхода в интернет используем 100 Мбит интерфейс Ether10

- Интерфейс Ether9 нужно зарезервировать для дальнейшего использования, когда в этом возникнет необходимость

- Интерфейсы Ether6-Ether8 используются для подключения DMZ. Для этого настроим соответствующий Switch-процессор

- Гигабитные интерфейсы Ether1-Ether5 будем использовать для подключения локальной сети

- Wi-Fi будет использовать ключ WPA2-PSK и находиться в локальной сети

Приступаем к поэтапной настройке Mikrotik. Сначала необходимо зайти на сайт по адресу и скачать последнюю прошивку для вашего маршрутизатора. Она пригодится в дальнейшем.

1. Подключаем компьютер в порт Ether 5. Есть возможность подсоединить и в любой другой, кроме Ether1, но лучшим вариантом будет именно Ether 5. Это упростит дальнейшую настройку.

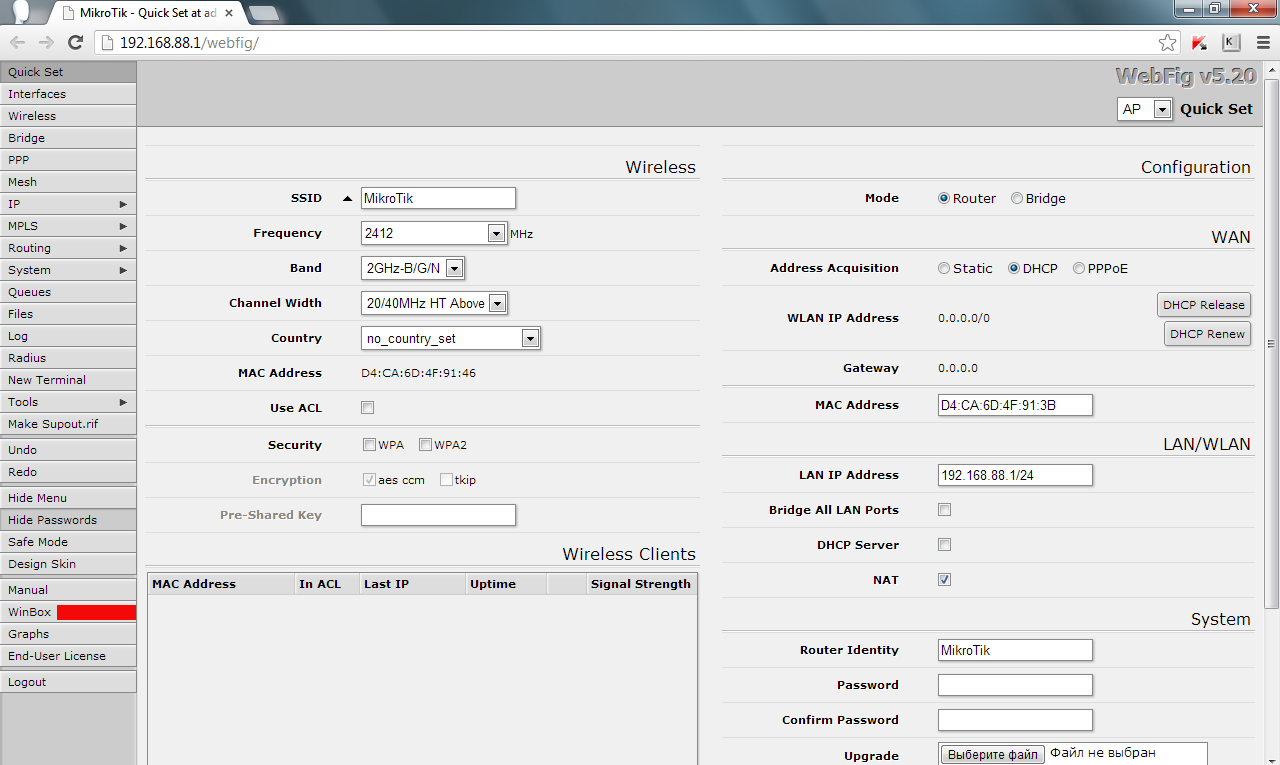

Рисунок 1 — Веб-интерфейс Mikrotik

2. Скачиваем программу Winbox (ссылка отмечена красным прямоугольником).

После завершения загрузки программы необходимо закрыть браузер и запустить Winbox. В поле Address вводим 192.168.88.1, в поле User вводим admin. Поле Password оставляем пустым.

Рисунок 2 — Окно Winbox

3. Появляется окно приветствия с запросом о сохранении конфигурации по умолчанию.

Рисунок 3 — Окно Winbox

4. Выбираем Remove Configuration.

5. Завершаем работу с WinBox и подключаем компьютер в первый порт маршрутизатора.

6. Так как у маршрутизатора RB2011 после сброса конфигурации нет IP-адреса, необходимо воспользоваться mac-telnet. Для этого нужно снова запустить программу Winbox и справа от окна ввода адреса нажать на кнопку […]. Через некоторое время в окне появится mac-адрес маршрутизатора RB2011 и ip-адрес 0.0.0.0.

Рисунок 4 — Отображение MAC-адреса маршрутизатора

Щелкаем левой кнопкой мыши по MAC-адресу, чтобы он попал в поле «Connect to». И нажимаем на кнопку Connect.

7. После подключения к маршрутизатору берем ранее скачанный файл с прошивкой и перетаскиваем его в окно программы Winbox. В результате этого действия прошивка начнет загружаться на маршрутизатор.

Рисунок 5 — Загрузка файла с прошивкой

После окончания загрузки переходим в меню System и выбираем пункт Reboot.

Рисунок 6 — Выбор пункта Reboot в меню System

Подтверждаем перезагрузку устройства.

ВНИМАНИЕ. В момент обновления прошивки устройство может загружаться очень долго (до 3-5 минут). Ни в коем случае не выключайте питание!

8. После обновления прошивки необходимо обновить загрузчик устройства. Для этого заходим в меню System/Routerboard.

Рисунок 7 — Окно настройки интерфейса Ether1

И если версии Firmware отличаются, нажимаем кнопку Upgrade, после чего перезагружаем маршрутизатор.

Этап 2. Настройка внутренних адресов маршрутизатора. Настройка DHCP-сервера

1. После загрузки маршрутизатора RB2011 заходим в Winbox по MAC-адресу и приступаем к настройке внутренних интерфейсов. Сначала нам необходимо объединить порты 1-5 в общий аппаратный коммутатор. Ведущим портом в нем назначается порт номер 1 и его необходимо переименовать на LAN1-Master. Остальные порты получат название LAN-Slave. Для этого мы:

- Открываем меню Interfaces

- Двойным нажатием по интерфейсу Ether1 открываем окно и изменяем название порта на LAN1-Master. После чего нажимаем кнопку OK

- Затем открываем интерфейс Ether2, переименовываем порт на LAN2-Slave и в поле Master Port выбираем LAN1-Master

Рисунок 8 — Окно настройки интерфейса Ether2

Таким образом, порт добавляется в группу коммутатора с главным портом LAN1-Master. Аналогичные действия нужно провести с интерфейсами Ether3, Ether4 и Ether5.

После завершения операций в окне должно появится:

Рисунок 9 — Окно со списком интерфейсов

Буква S напротив интерфейса обозначает что он находится в состоянии Slave.

2. Теперь аналогичным способом настраиваются интерфейсы для DMZ.

Ether6 станет DMZ6-Master, а для Ether7 и Ether8 DMZ-Slave, установлена в качестве Master-порта интерфейс DMZ6-Master.

Рисунок 10 — Окно со списком интерфейсов

3. Необходимо переименовать интерфейсы Ether10 в WAN1. Интерфейс Ether9 остается незатронутым. При необходимости его можно использовать как еще один порт DMZ, указав на нем соответствующий Master-порт, или в качестве второго WAN-интерфейса, если нам потребуется резервирование канала. Также его можно будет добавить в описываемый в следующем разделе Bridge, чтобы получить еще один LAN-порт. В итоге должно получиться следующее:

Рисунок 11 — Окно со списком интерфейсов

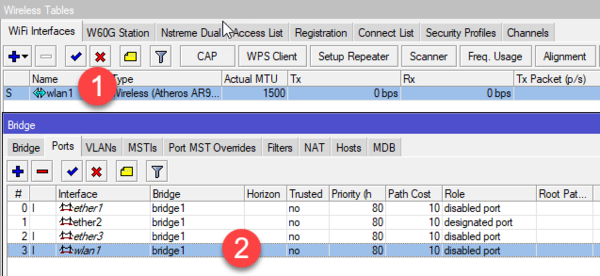

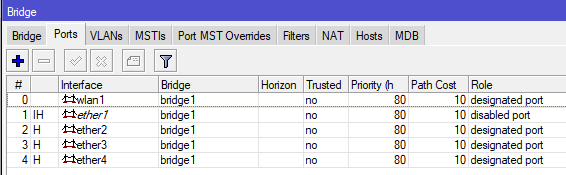

4. Теперь необходимо создать интерфейс Bridge, который объединит коммутатор из интерфейсов LAN и интерфейс Wi-Fi.

- Для этого открываем меню Bridge, нажимаем кнопку с красным знаком [+] и в открывшемся окне вводим название нового интерфейса Bridge-Local, после чего нажимаем ОК.

- Переходим на закладку Ports и последовательно добавляем порт LAN1-Master и порт Wlan1.

Рисунок 12 — Окно создания интерфейса Bridge

После проведения последней операции должно получиться следующее:

Рисунок 13 — Список интерфейсов Bridge

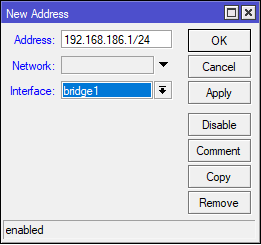

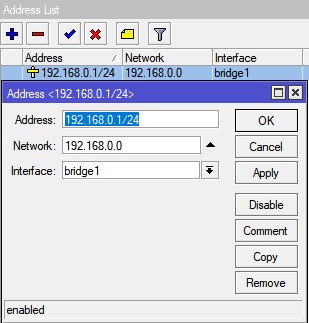

5. Теперь назначим LAN-адрес маршрутизатора. В качестве адреса используется 192.168.88.1 с подсетью 255.255.255.0, что можно обозначить как 192.168.88.1/24.

Для этого нужно открыть меню IP/Adresses, в открывшемся окне нажать кнопку с красным знаком [+] и заполнить поля, как показано на рисунке 14, после чего нажимаем кнопку ОК.

Рисунок 14 — Окно добавления нового LAN-адреса

6. Теперь настраиваем DNS-сервер. Для этого зайти в меню IP/DNS, в открывшемся окне заполнить адреса DNS-серверов и поставить галочку рядом с Allow Remote Reqests.

Рисунок 15 — Окно с настройками DNS*

*В качестве примера введены адреса публичных серверов Google, необходимо заменить их на адреса, полученные у провайдера.

Для ввода второго и следующих DNS-серверов воспользуйтесь кнопкой «Стрелка вниз» рядом с полем ввода адреса сервера.

7. Переходим к настройке DHCP-сервера. Для этого нужно перейти в меню IP/DHCP Server и нажать кнопку DHCP Setup. В качестве интерфейса выбираем Bridge-Local.

Рисунок 16 — Окно с настройками DHCP

После чего нажать кнопку Next, пока в ячейке не появится «DNS Servers»

Рисунок 17 — Окно с серверами DNS

Нужно удалить нижний номер сервера нажатием на кнопку «стрелка вверх», рядом с полем, а в верхнем прописываем адрес маршрутизатора — 192.168.88.1.

Рисунок 18 — Окно с прописанным адресом маршрутизатора

Нажимаем кнопку Next до появления сообщения об успешной настройке DHCP.

Закрываем программу Winbox, вытаскиваем Ethernet кабель из ПК и вставляем его назад. Убеждаемся, что компьютер получил адрес от маршрутизатора.

После чего подключаемся к маршрутизатору по IP-адресу 192.168.88.1, который необходимо ввести в поле Connect to.

Этап 3. Настройка Wi-Fi

1. Заходим на вкладку Wireless. Дважды щелкаем кнопкой мыши по интерфейсу Wlan1.

Рисунок 19 — Окно с настройками Wlan1

Нажимаем на кнопку Advanced Mode и переходим на вкладку Wireless.

Заполняем значения, как приведено на рисунке. Измененные значения обозначены синим.

Рисунок 20 — Вкладка настроек Wireless

2. Переходим на вкладку Advanced. Вводим следующие значения:

Рисунок 21 — Вкладка настроек Advanced

3. Переходим на вкладку HT. Изменяем следующие параметры:

Рисунок 22 — Вкладка настроек HT

И применяем конфигурацию нажатием кнопки ОК.

4. Переходим на вкладку Security Profiles:

Рисунок 23 — Вкладка настроек Security Profiles

Дважды нажимаем на профиль default.

Выбираем mode=dynamic keys, ставим режим WPA2 PSK, aes-ccm и в поле WPA2 Pre-Shared Key вводим пароль на доступ к Wi-Fi.

Рисунок 24 — Настройка профиля безопасности

Нажимаем кнопку ОК.

5. Переходим на вкладку interfaces и нажимаем кнопку с синей галкой, чтобы включить беспроводной интерфейс.

Рисунок 25 — Завершение настройки Wi-Fi

Настройка Wi-Fi завершена.

Этап 4. Настройка безопасности маршрутизатора

1. Перед настройкой подключения к сети Интернет необходимо сначала настроить безопасность маршрутизатора, как минимум, отключив ненужные сервисы, и поменяв пароль администратора.

Рисунок 26 — Меню IP/Services

2. Последовательно выделяем сервисы FTP, Telnet и WWW. Нажатием на красный крест отключаем их.

Рисунок 27 — Деактивация сервисов

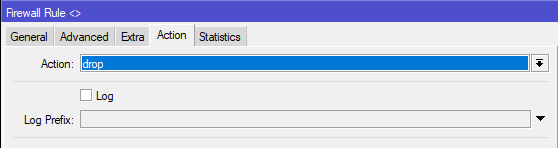

Этап 5. Настройка NAT

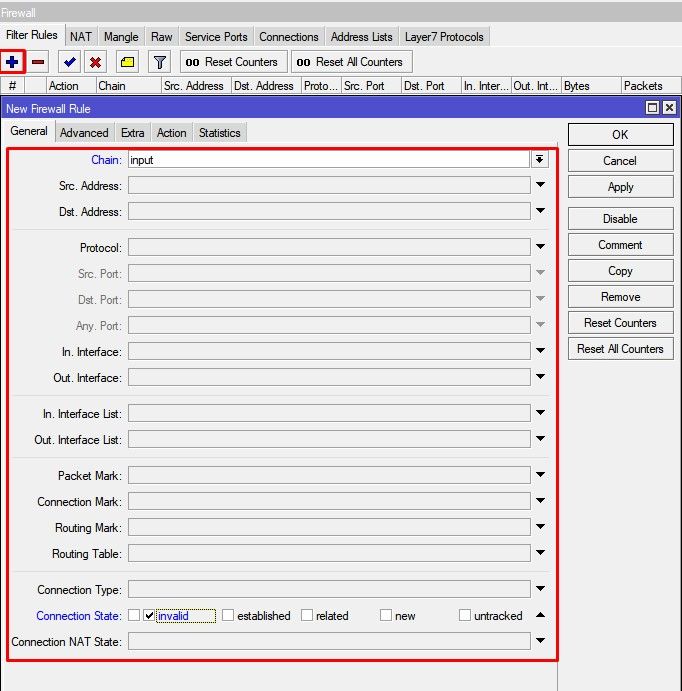

1. Перейти в меню IP/Firewall. В открывшемся окне перейти на закладку NAT и добавить новое правило. На закладке General выбрать Chain/srcnat и Out Interface=WAN1.

Рисунок 28 — Окно настройки NAT

2. На вкладке Action выбрать Masquerade.

Рисунок 29 — Окно настройки NAT. Вкладка Action

Сохраним правило, нажав кнопку OK.

Этап 6. Настройка подсети DMZ

Теперь нам необходимо задать адреса в сети DMZ. Для этого необходимо войти в меню IP/Addresses и задать адреса, которые будут использоваться в этой сети. Для примера, используем сеть 10.10.10.0/24 и адрес маршрутизатора 10.10.10.1/24.

Рисунок 30 — Настройка подсети DMZ

Этап 7. Настройка WAN

1. Для примера, провайдер нам выделил адрес 172.30.10.2 маску 255.255.255.252 и шлюз по умолчанию 172.30.10.1. Маска 255.255.255.252 имеет длину /30.

Заходим в меню IP/Addresses и добавляем адрес маршрутизатора.

Рисунок 31 — Настройка WAN

2. Затем переходим в меню IP/Routes и добавляем шлюз по умолчанию. (Шлюз по умолчанию задается маршрутом 0.0.0.0/0). Для этого добавляем маршрут:

Рисунок 32 — Настройка маршрута

Сохраняем его, нажав кнопку ОК. После чего, у Вас должен заработать интернет.

Этап 8. Настройка SNTP-клиента

Маршрутизаторы Mikrotik не имеют встроенного аппаратно-независимого таймера. Однако, нам необходимо, чтобы в журнале событий отображалось действительное время. Для этого необходимо настроить часовой пояс и SNTP-клиента.

1. Открываем меню System/Clock и выставляем свой часовой пояс (в примере Europe/Moscow):

Рисунок 33 — Настройка часового пояса

2. Затем нужно перейти в меню System/SNTP Client. Если у вас в сети нет NTP-сервера, воспользуйтесь открытым сервером NTP в Интернет. Например, ru.pool.ntp.org. Нам необходимо узнать IP-адреса серверов.

- В командной строке своего компьютера набираем команду: nslookup ru.pool.ntp.org

- Узнаем адреса серверов:

: ru.pool.ntp.org

Addresses:95.104.193.195 91.206.16.3 188.128.19.66 95.140.150.140 - Выбираем любые два из них и вводим в окно настройки NTP-Клиента

Рисунок 34 — Настройка SNTP

Нажимаем кнопку ОК, чтобы сохранить настройки.

На этом базовая настройка маршрутизатора успешно завершена.

В начало статьи

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

В сети имеется достаточное количество инструкций по настройке роутеров этой марки, с разными подходами к этому процессу, поэтому мы не будем претендовать на истину в последней инстанции, а выразим наше видение этого вопроса. В первую очередь мы считаем, что возможности не должны опережать знания, поэтому не следует сразу браться за настройку сложных сетевых конфигураций. Лучше всего сначала разобраться в базовых настройках и только потом, по мере появления опыта переходить к более сложным схемам.

В свое время, когда вчерашний студент приходил на производство, ему говорили: «Забудь все чему тебя учили, и слушай сюда». Этот подход как никогда справедлив, если вы первый раз берете в руки Mikrotik, забудьте о предыдущем опыте с другими роутерами и готовьтесь осваивать новые подходы.

Прежде всего абсолютно неважно какая именно модель роутера у вас в руках, главное, что внутри находится RouterOS, а значит вам подойдет любая инструкция по настройке, за небольшими поправками, связанными с аппаратными ограничениями (скажем, если в вашей модели отсутствует Wi-Fi, то часть инструкции посвященную настройке беспроводной сети вы можете просто пропустить).

Поэтому для подготовки материалов по Mikrotik мы будем использовать виртуальные машины с RouterOS, прибегая к реальному оборудованию только чтобы показать какие-то специфичные моменты.

Подготовка к настройке

Первым делом, взяв в руки Mikrotik, следует обновить версию RouterOS до актуальной. Это следует сделать по нескольким причинам, в первую очередь в целях безопасности. Еще свежа история с широкой эксплуатацией уязвимости CVE-2018-14847, несмотря на то что производитель оперативно выпустил патч. Просто пользователи не спешили обновлять свои устройства, как говорится — пока гром не грянет…

Во-вторых, начиная с RouterOS 6.41 были изменены настройки коммутации и если вы хотите использовать актуальные инструкции, перед настройкой версию ОС следует обязательно обновить.

Для этого перейдем на сайт производителя в раздел Downloads и скачаем свежую версию Winbox — графической утилиты для настройки, а также свежую версию RouterOS. Представленные на странице пакеты отличаются только архитектурой вашего роутера, если вы ее не знаете, то рядом перечислены все подходящие модели роутеров. В каждом разделе представлено два пакета: Main и Extra, первый — это основная прошивка, то, что находится в вашем устройстве из коробки, второй — дополнительные пакеты, которые можно установить самостоятельно, они нам сейчас не нужны.

Следующим шагом обновим загрузчик RouterBOOT, для этого перейдем System — Routerboard и сравним текущую версию с доступной прошивкой, для обновления нажмите Upgrade и еще раз перезагрузите устройство.

Настройка портов и коммутация

В старых версиях RouterOS было два варианта настройки коммутации: аппаратный, при помощи чипа коммутации (через мастер-порт) и программный (через мост), в современных версиях используется только один вариант — через мост, при этом чип коммутации будет задействован автоматически, при наличие такой возможности, т.е. коммутация будет по-прежнему выполняться на аппаратном уровне. Более подробно мы коснемся этого момента немного позже.

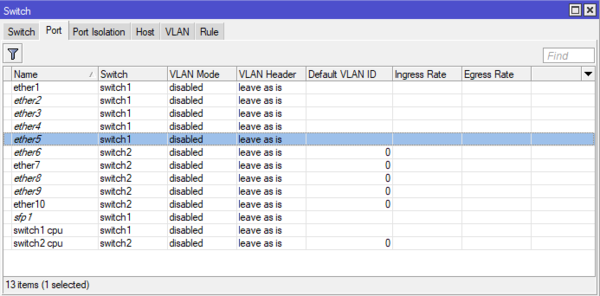

Открыв раздел Switch можно посмотреть какие чипы коммутации установлены в вашем роутере и какие порты они обслуживают:

Для новичков сообщим еще одну новость: в Mikrotik нет LAN и WAN портов, любой порт может быть настроен как вам нужно. Есть два внешних канала — настроим два WAN, нужно обслуживать две внутренних сети — не проблема, создадим две группы коммутации.

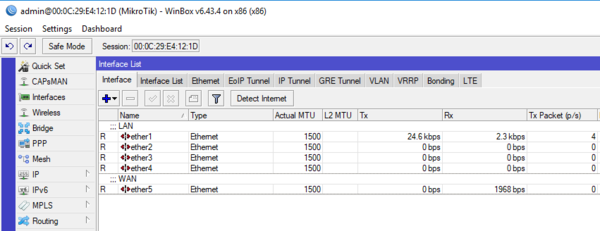

Далее в нашем примере мы будем использовать пятипортовый роутер и в качестве внешнего порта будем использовать здесь и далее последний порт. Остальные порты будут объединены в группу коммутации для локальной сети. Откроем Interfaces — Interface и добавим к портам ether1 и ether5 комментарии, указывающие на их назначение. Также можно переименовать сам порт, но мы предпочитаем оставлять им оригинальные названия, что позволяет быстро понимать к какому физическому порту относится та или иная запись.

Затем переходим на закладку Bridge — Ports и последовательно добавляем в мост интерфейсы локальной сети ether1-ether4, обратите внимание на активную по умолчанию опцию Hardware Offload, которая включает аппаратную коммутацию, если она доступна.

Настройка подключения к интернет

В зависимости от вашего провайдера способ подключения к интернет может быть разным. Чаще всего встречается прямое подключение, когда провайдер раздает настройки по DHCP или PPPoE подключение (используется федеральным провайдером Ростелеком). Мы будем рассматривать далее прямое подключение, однако если у вас коммутируемый доступ (PPPoE или VPN), то вам потребуется перейти в раздел PPP и создать коммутируемое подключение типа Client, ниже показан пример для PPPoE Ростелеком. В качестве используемого интерфейса укажите внешний интерфейс ether5:

Более подробно про настройку VPN-подключений в Mikrotik вы можете прочитать в нашей статье Настройка VPN-подключения в роутерах Mikrotik.

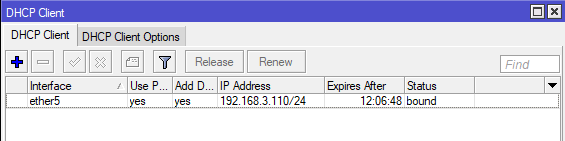

В зависимости от способа подключения вам может потребоваться настроить получение от провайдера внешнего IP-адреса, если у вас статический адрес, то переходим в IP — Addresses и добавляем еще один адрес, аналогично тому, как мы делали выше, но чаще всего провайдеры используют для присвоения адресов (даже статических) протокол DHCP. В этом случае переходим в IP — DHCP Client и добавляем нового клиента, в качестве интерфейса указываем внешний — ether5.

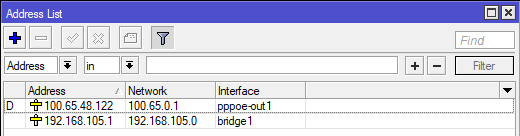

Для коммутируемых подключений DHCP-клиент настраивать не нужно, интерфейс получит адрес самостоятельно, чтобы убедиться в этом, еще раз откроем IP — Addresses, где должен появиться еще один адрес с индексом D (динамический) и принадлежащий коммутируемому подключению.

Настройка сетевых служб (DHCP, DNS) и раздача интернета в локальную сеть

Одной из наиболее важных сетевых служб является DHCP, сегодня уже все привыкли, что достаточно просто подключиться к сети, неважно, проводом или через Wi-Fi, а все настройки будут произведены в автоматическом режиме. Поэтому мы тоже начнем с DHCP, для этого перейдем в IP — DHCP Server и запустим мастер настройки сервера DHCP Setup. Первым шагом потребуется указать рабочий интерфейс сервера — указываем сетевой мост bridge1, который мы настроили для локальной сети.

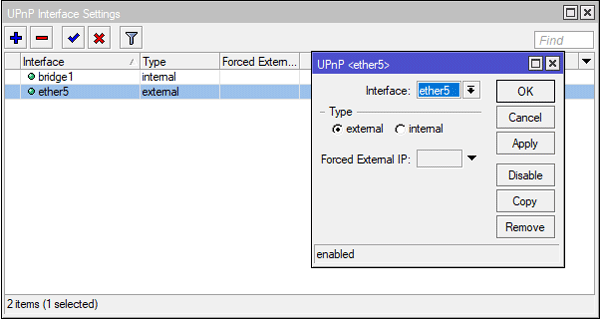

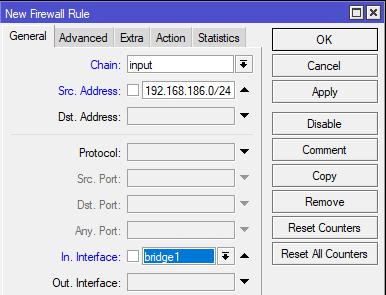

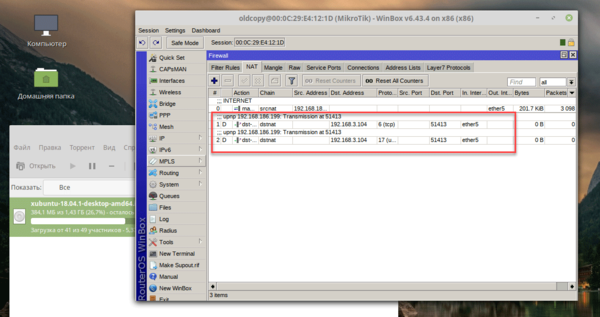

Базовые сетевые службы настроены, но доступа в интернет у клиентов пока нет, для этого осталось настроить службу трансляции адресов — NAT. Переходим в IP — Firewall — NAT и добавим новое правило, на закладке General в поле Src. Address укажем нашу локальную сеть 192.168.186.0/24, а в поле Out. Interface — внешний интерфейс, в нашем случае ether5. Если же вы используете коммутируемое подключение, то здесь следует указать его, например, pppoe-out1.

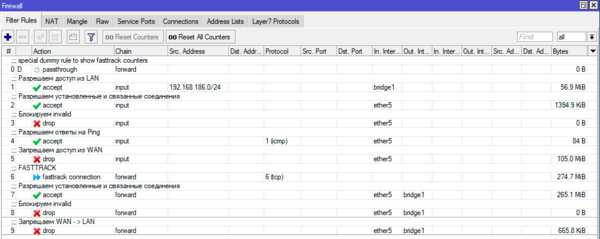

Настройка межсетевого экрана

Настройка межсетевого экрана

Сетевой экран, он же файрволл или брандмауэр (оба этих слова обозначают в английском и немецком языках противопожарную стену) является важнейшей частью роутера и было бы серьезной ошибкой выставить устройство в интернет не настроив брандмауэр. Поэтому перейдем в IP — Firewall — Filter Rules и приготовимся остаться тут надолго. Вообще-то гораздо быстрее и проще настроить межсетевой экран из командной строки, но так как наш материал рассчитан на начинающих, то мы будем это делать при помощи графического интерфейса Winbox.

Существует два основных состояния брандмауэра: нормально открытый, когда разрешено все, что не запрещено, и нормально закрытый, когда запрещено все, что не разрешено. Логично, что для внутренней сети следует использовать первую политику, а для внешней — вторую. По умолчанию все цепочки брандмауэра Mikrotik (а он построен на iptables) находятся в состоянии ACCEPT, т.е. разрешено.

Начнем с подключений к самому роутеру или цепочки input. В первую очередь добавим правило-пустышку разрешающее подключение к устройству из локальной сети. Почему «пустышку»? Потому что это и так разрешено, но данное правило будет нашей страховкой от случайного «выстрела в ногу», когда мы случайно запретим себе доступ к устройству. Правило-пустышка расположенное первым сработает раньше всех добавленных позже правил, в отличие от действия по умолчанию, которое сработает только тогда, если ни одно правило не подошло.

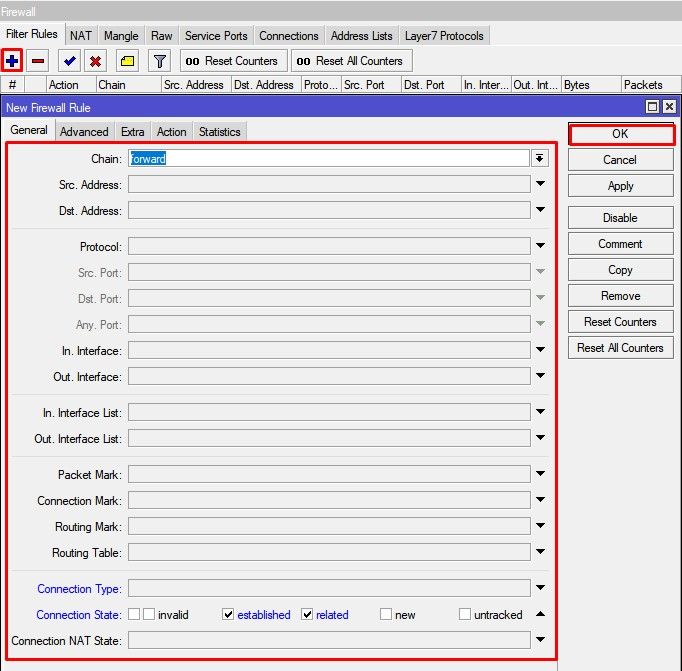

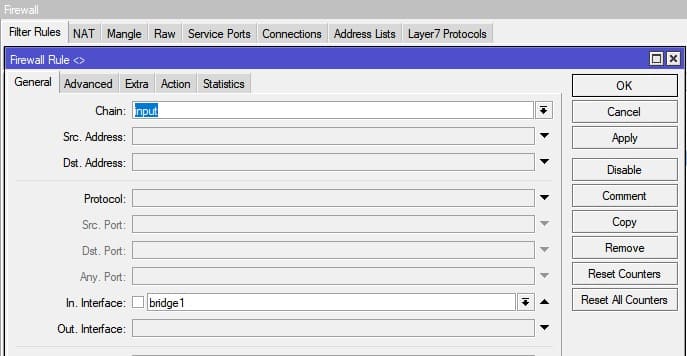

Итак, добавляем новое правило и указываем в нем Chain (цепочка) — input, Src. Address — 192.168.186.0/24 — диапазон вашей сети и In. Interface — bridge1, локальный интерфейс. Действия задаются на закладке Action, но так как accept (разрешить) уже установлено по умолчанию, то можно просто нажать OK.

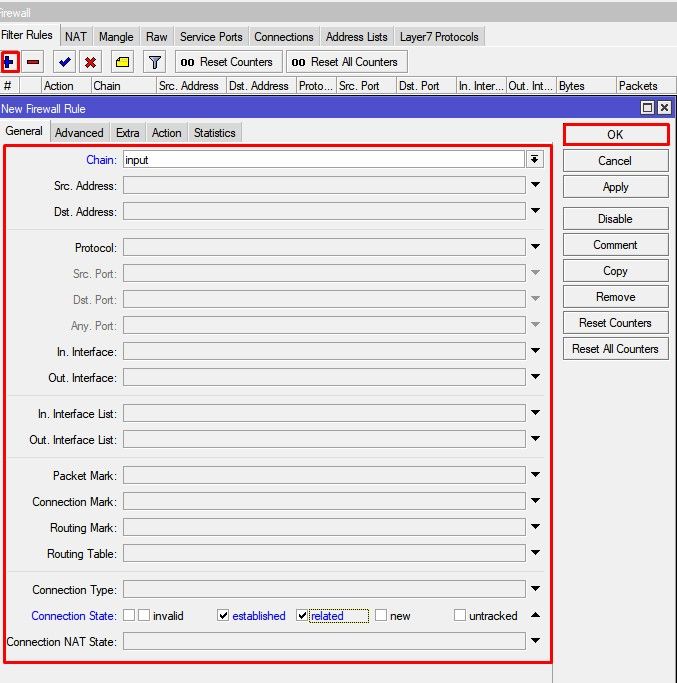

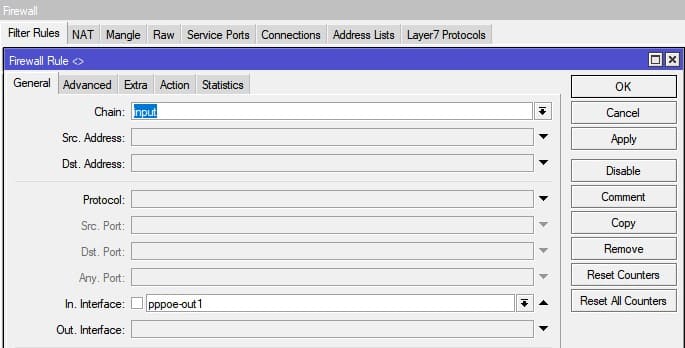

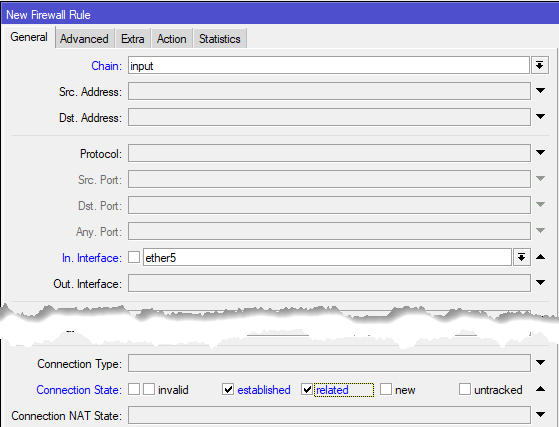

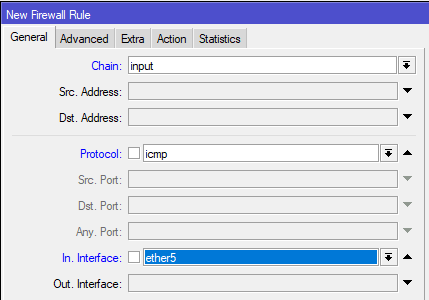

Следующим правилом разрешим входящие подключения на внешнем интерфейсе для уже установленных и связанных соединений, создаем новое правило: Chain — input, In. Interface — ether5, в Connection State устанавливаем флаг established и related, так как действие у нас снова accept, то просто сохраняем правило.

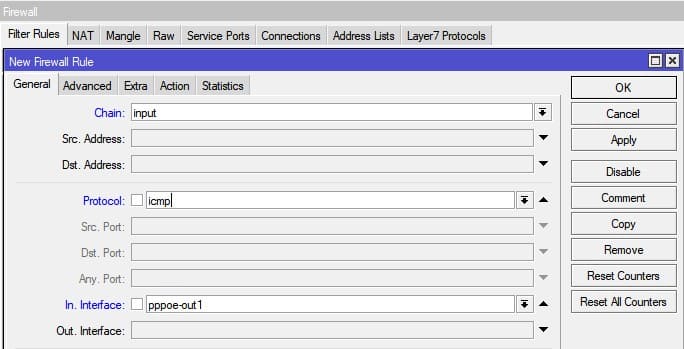

Ниже располагаем разрешающие правила для различного типа входящего трафика. Обязательно разрешим роутеру принимать протокол ICMP: Chain — input, Protocol — icmp, In. Interface — ether5. ICMP — это не только пинги, но и гораздо более важные вещи, например, определение минимального MTU канала связи (PMTU).

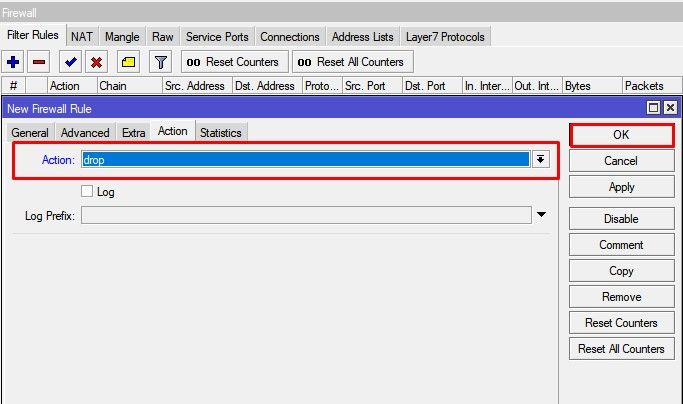

И самым последним создаем правило запрещающее все остальные подключения к роутеру: Chain — input, In. Interface — ether5, на закладке Action и ставим действие drop.

Если у вас коммутируемое подключение, то продублируйте правило для интерфейса, который смотрит в сеть провайдера, в большинстве случаев это избыточно, но вполне оправдано с точки зрения безопасности.

В последствии дополнительные разрешающие правила следует размещать ниже правила запрещающего invalid, но выше правила блокирующего все входящие подключения.

Данный набор правил является минимально необходимым и надежно закрывает ваше устройство от внешней сети, оно даже не будет отвечать на пинги, также невозможны внешние подключения. На наш взгляд выставлять управление устройством, особенно Winbox во внешнюю сеть — плохая идея, если же вам требуется удаленный доступ к роутеру, то следует использовать иные методы, например, через VPN.

При наличии базовых знаний по работе сетей работу с брандмауэром Mikrotik нельзя назвать сложной, особенно если вы работали с iptables (который здесь и находится «под капотом»), понимая откуда должен прийти пакет и куда попасть — создание новых правил не должно вызывать затруднений.

Закончим с собственными соединениями роутера и перейдем к транзитным, т.е. от клиентов локальной сети в интернет и обратно. За это отвечает цепочка forward, но прежде, чем переходить к правилам следует обратить внимание на еще одну фирменную технологию. Она называется Fasttrack и предусматривает упрощенную передачу пакетов, что позволяет значительно повысить производительность роутера. Однако это достигается ценой того, что к такому трафику не могут быть применены многие правила брандмауэра и иные сетевые технологии (подробнее можно прочитать на официальном сайте).

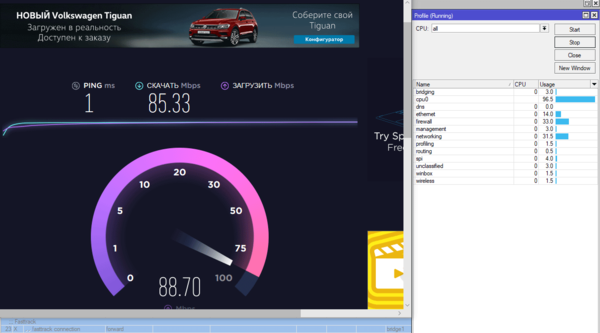

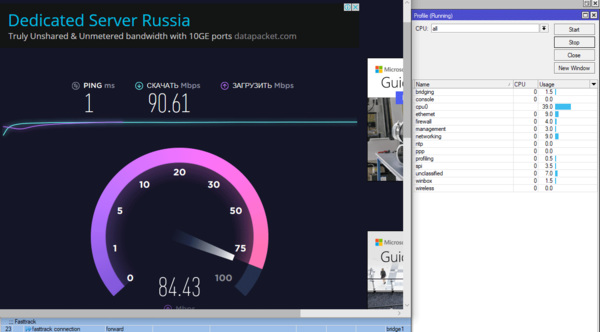

Так нужен ли Fasttrack? Смотрите сами, мы взяли RB2011 и прокачали через него при помощи Speedtest поток в 90 Мбит/с (при тарифе в 100 Мбит/с) сначала с отключенным Fasttrack:

Включим Fasttrack и повторим тест:

Как видим, картина существенно изменилась, полная утилизация канала уже не вызывает предельной загрузки роутера и остается вполне достаточно ресурсов для реализации каких-то продвинутых сетевых конфигураций или создания сложных правил обработки трафика.

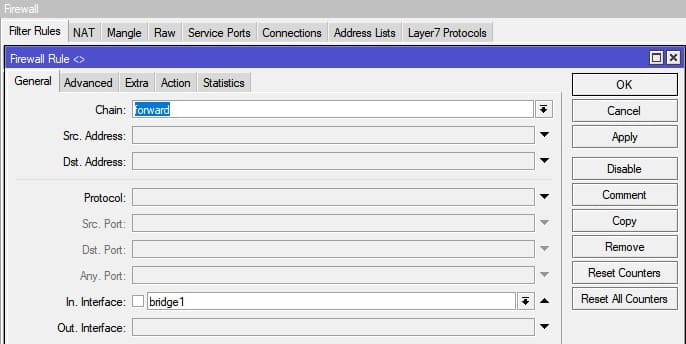

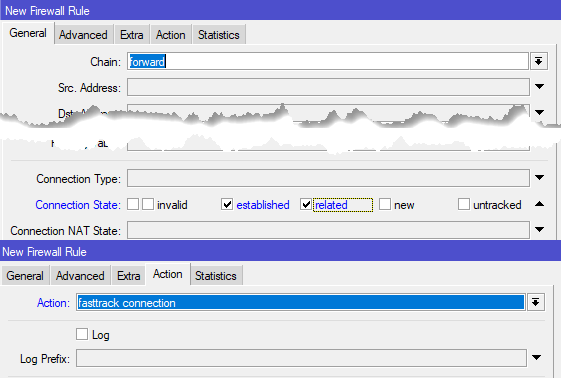

Поэтому первым делом добавим следующее правило: Chain — forward, Connection State: established, related, а на закладке Action установим действие fasttrack connection.

Таким образом мы пустим через Fasstrack все пакеты уже установленных транзитных соединений, и скажем честно, особой потребности как-то сложно обрабатывать такой трафик на роутере нет. Простую фильтрацию можно легко достичь предварительной обработкой и маркировкой пакетов, а на что-то более сложное у Mikrotik не хватит ресурсов, в этом случае есть смысл задуматься о полноценном роутере с прокси на базе Linux.

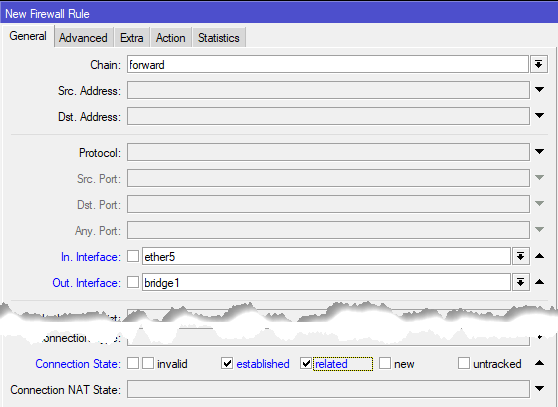

Остальной трафик из локальной сети в интернет мы никак не трогаем, потому что по умолчанию все и так разрешено, а любые дополнительные разрешающие правила окажутся пустышками, бесцельно расходующими вычислительные ресурсы роутера. Поэтому будем сразу закрываться от доступа из всемирной сети. Но прежде точно также разрешим уже установленные и связанные соединения: Chain — forward, In. Interface — ether5, Out. Interface — bridge1, ниже в Connection State устанавливаем флаги established и related, действие accept.

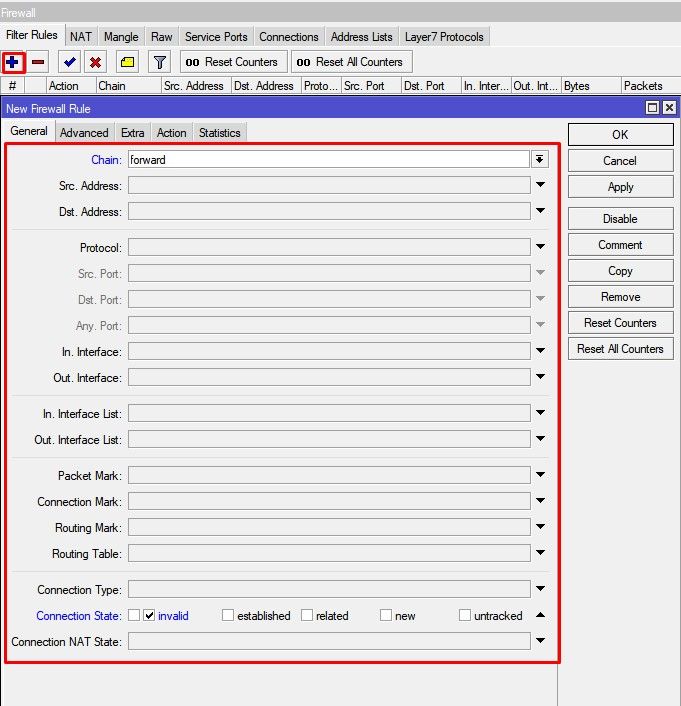

Запретим пакеты в состоянии invalid: Chain — forward, In. Interface — ether5, Connection State — invalid, действие drop. Ниже, если необходимо, размещаем разрешающие правила, для доступа извне в локальную сеть.

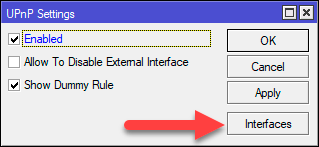

Затем закрываемся от внешнего мира: Chain — forward, In. Interface — ether5, Out. Interface — bridge1, Connection NAT State — ! dstnat, действие drop. Общий принцип здесь такой же, как и в цепочке input, разрешаем установленные и связанные соединения, запрещаем invalid, потом идут собственные правила и запрет всего остального трафика. Единственный момент, в данном правиле мы поставили исключение для dstnat-трафика, т.е. для проброшенных наружу портов, если этого не сделать, то правила созданные UPnP будут работать некорректно. В итоге вы должны получить следующую конфигурацию брандмауэра:

Это — минимально достаточная базовая конфигурация, которая обеспечивает необходимый уровень безопасности и на которую мы будем опираться в наших следующих материалах.

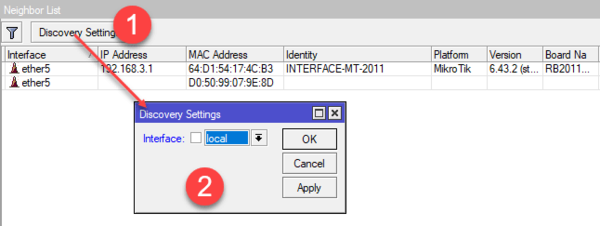

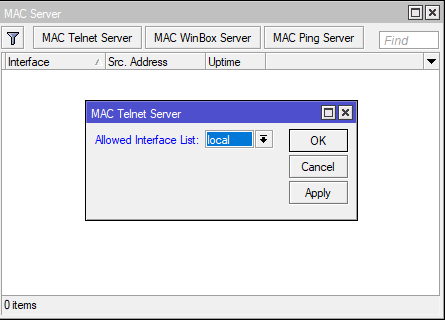

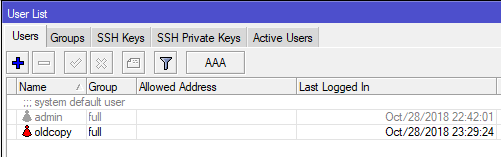

Настройка безопасности роутера

Основная настройка нашего роутера закончена, он уже может быть введен в эксплуатацию и обслуживать запросы клиентов локальной сети. А мы тем временем перейдем к дополнительным настройкам, которые существенно влияют на безопасность устройства.

Прежде всего перейдем в IP — Services, здесь перечислены включенные сетевые службы самого роутера, смело отключаем все неиспользуемые, включая и веб-интерфейс. Честно говоря, мы вообще не видим в нем смысла, так как по внешнему виду он полностью повторяет Winbox, но несколько менее удобен в использовании.

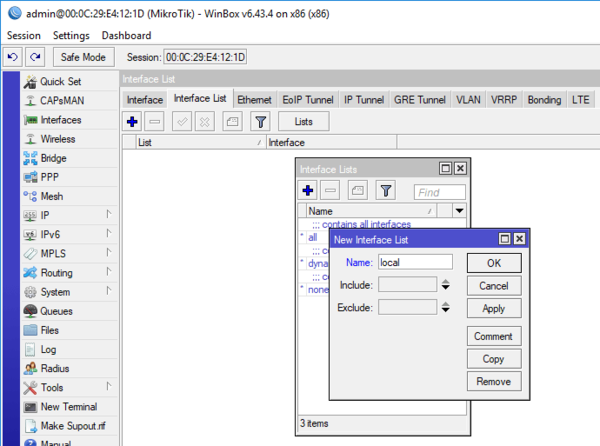

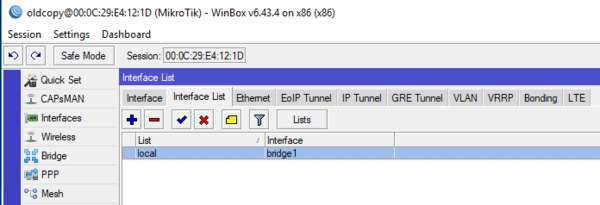

Обнаружение устройства и возможность подключения к нему по MAC-адресу — несомненно удобно, но также только в локальной сети. Открываем Tools — MAC Server и устанавливаем в Allowed Interface List список интерфейсов local.

Ну и наконец сменим учетную запись по умолчанию. Перейдем в System — Users и создадим собственный аккаунт с полными правами, выйдем из Winbox и попробуем зайти с новыми учетными данными и только после этого, убедившись, что все работает правильно, можно выключить старую учетную запись.

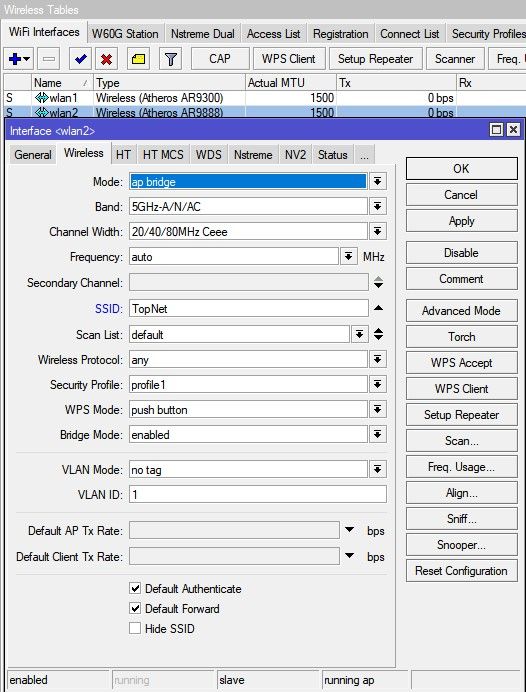

Настройка беспроводной сети Wi-Fi

Настройка беспроводной сети Wi-Fi

Данный раздел мы не зря вынесли в самый конец, потому как общие шаги настройки роутера что с беспроводным модулем, что без него абсолютно одинаковые. Поэтому имеет смысл прежде выполнить все общие этапы настройки, а затем те, кому нужно дополнительно настроят у себя беспроводную сеть. Мы не будем здесь касаться всех аспектов настройки Wi-Fi на Mikrotik — это тема отдельной статьи, а дадим только базовые настройки.

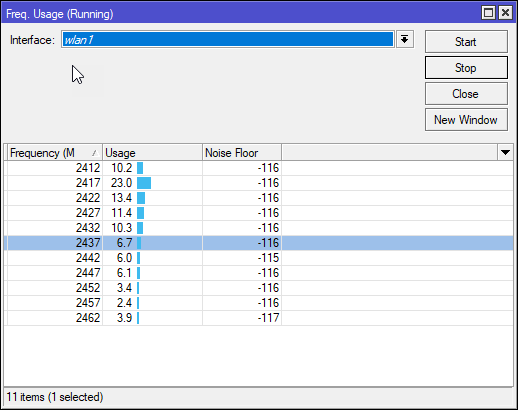

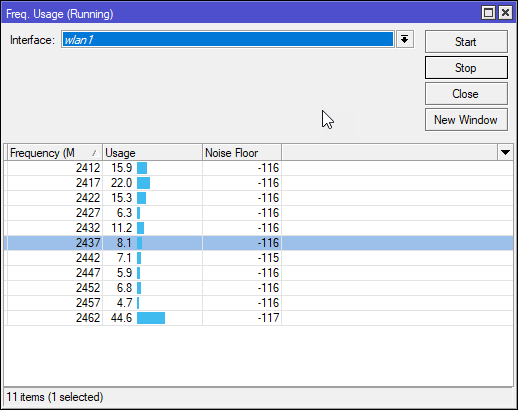

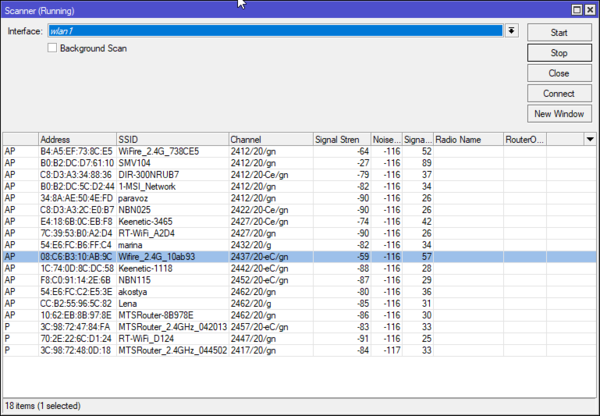

Если мы откроем раздел Wireless то увидим один или два беспроводных интерфейса (для моделей 2,4 + 5 ГГц), которые будут из коробки выключены. Но не будем спешить их включать, перед тем как настраивать Wi-Fi будет не лишним изучить обстановку в эфире. Для этого сначала нажмем кнопку Freq. Usage и оценим загрузку каналов.

Однако не будем спешить и понаблюдаем немного подольше, как оказалось — не зря! На 11-ом канале время от времени отмечались сильные всплески непонятного характера, по которым можно было предположить наличие там не точки доступа, а какого-то иного источника излучения. Поэтому наиболее подходящим в этой ситуации можно назвать 6-й канал.

Как видим, на выбранном нами 6 канале есть только одна более-менее мощная точка с сигналом -59 dBm, что, впрочем, не сильно страшно, внутриканальные помехи достаточно легко преодолеваются на уровне протокола, что нельзя сказать о межканальных. С этим здесь достаточно неплохо, мощных источников на соседних каналах практически нет, чего не скажешь о начале диапазона, где есть очень мощная точка -27 dBm на первом канале (в реальности она стоит в 20 см от тестируемого нами роутера).

Далее указываем желаемый SSID, опцию Wireless Protocol устанавливаем, как 802.11, в Security Profile указываем созданный нами ранее профиль и выключаем WPS: WPS Mode — disabled. На этом базовая настройка беспроводной сети закончена.

Более подробно о настройке беспроводных сетей вы можете прочитать в нашей статье: Расширенная настройка Wi-Fi на роутерах Mikrotik. Режим точки доступа

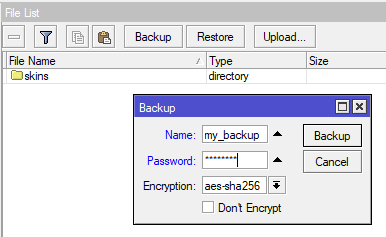

Что нужно сделать после настройки

После того, как вы все настроили и убедились в работоспособности всех функций роутера следует сделать резервную копию настроек, это позволит в случае чего быстро развернуть готовую конфигурацию, что важно, если настройки вашего роутера сложнее чем базовые. Для этого перейдите в раздел Files и нажмите кнопку Backup, укажите имя резервной копии и пароль к файлу, после чего скачайте и сохраните резервную копию в надежном месте.

Мы рекомендуем создавать резервную копию после каждого изменения настроек роутера, это не займет много времени, но позволит существенно его сэкономить в нештатной ситуации.

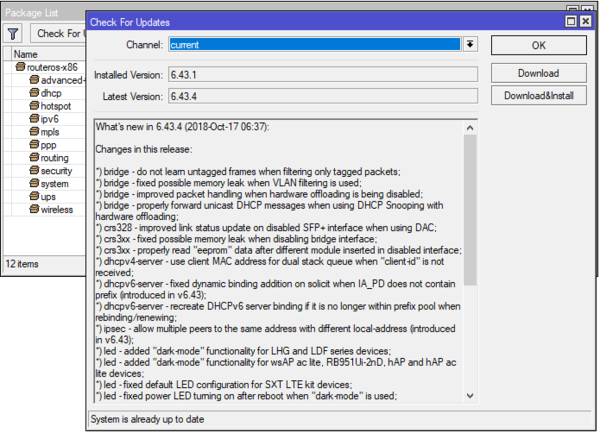

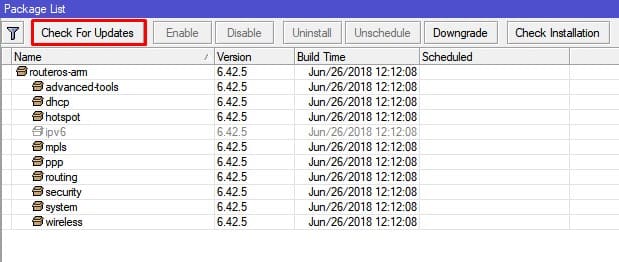

Также важно постоянно поддерживать в актуальном состоянии ПО роутера, теперь, когда ваше устройство имеет доступ в интернет, обновить RouterOS становится очень просто. Перейдите в System — Packages и нажмите Check For Updates, если доступна новая версия RouterOS, то вам будет предложено скачать и установить ее.

Несмотря на то, что статья получилась весьма обширная, особых сложностей при настройке роутеров Mikrotik нет, если вы понимаете, что делаете, то с приобретением опыта настройка не будет занимать у вас много времени. В наших последующих статьях мы также будем подразумевать, что читатель владеет базовой настройкой на уровне данной статьи и не будем возвращаться к описанным здесь вопросам.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Данная инструкция предназначена для самостоятельной настройки роутера MikroTik. В качестве примера будет использоваться роутер MikroTik hAP ac lite(RB952Ui-5ac2nD), который будет настроен для работы интернета и использования локальных сетей Ethernet и WiFi(включая Apple Iphone).

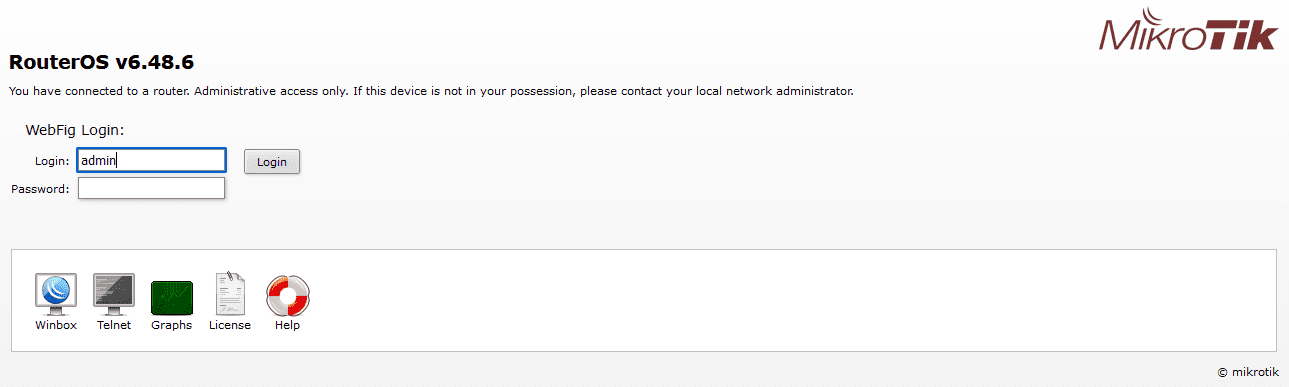

Инструкция состоит из двух больших примеров: “Быстрая настройка” и ‘Ручная настройка“, задача которых состоит в демонстрации двух методов настроек: с помощью внутреннего мастера настроек Quick Set и распределённая настройка посредством Winbox или Webfig.

№1. Быстрая настройка

- Сброс роутера

- Подключение по кабелю

- Подключение по WiFi

- Вход в настройки

- Quick Set настройка

- Обновление прошивки

- Настройка WiFi

- Настройка интернета, автоматические настройки

- Настройка интернета, статический IP

- Настройка интернета, PPPoE

- Настройка LAN

№2. Ручная настройка

- Подключение к ПК

- Вход в настройки

- Ошибки Winbox

- Сброс роутера

- Установить пароль

- Обновить прошивку

- Настройка LAN

- DHCP сервера

- DNS

- Настройка интернета

- DHCP клиент

- Статический IP

- PPPOE

- Настройка WiFi

- WiFi 2G

- WiFi 5G

- Проброс портов

- Настройка FireWall

- Сброс на заводские настройки

- Задать вопрос по настройке MikroTik

Нужна настройка MikroTik в базовой конфигурации?

Настройка служб на роутерах MikroTik: подключение интернета, DHCP, brige, VLAN, WiFi, Capsman, VPN, IpSec, PPTP, L2TP, Mangle, NAT, проброс портов, маршрутизация(routing), удаленное подключение и объединение офисов.

Пример №1. Быстрая настройка MikroTik

Данный пример настройки роутера MikroTik самый простой и не требует детального изучения принципов работы MikroTik. Его можно применять с использованием ПК или ноутбука, а также мобильного телефона.

Исходные настройки роутера MikroTik должны соответствовать заводским, если по какой причине это не так, следует их сбросить через кнопку Reset.

ВАЖНО: при использовании кнопки RESET оборудование MikroTik может принимать 3 разных состояния. Переход между состоянии зависит от времени нажатия кнопки RESET. Внимательно изучите последовательность сброса для перехода к заводским настройкам.

Сброс через кнопку RESET

На задней панели расположена кнопка RESET

Необходимо последовательно совершить действия:

- Отключить питание роутера;

- Нажать и держать кнопку Reset;

- Включить питание роутера(Reset нажат);

- Подождать 5-6сек., в этот момент должен замигать какой-то индикатор(ACT|SYS| или другой);

- Как только замигал индикатор. отпустить Reset.

Подключение роутера MikroTik по кабелю

- Включить роутер MikroTik в электросеть;

- На порт ether1 – подключить интернет провайдера(WAN);

- На любой порт из ether2-ether5 подключить компьютер. Эти порты считаются локальными (LAN).

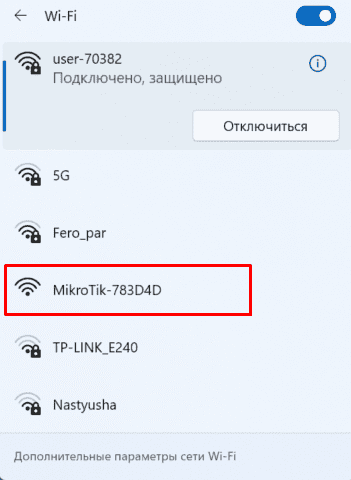

Подключение роутера MikroTik по WiFi

Подключение к роутеру MikroTik через WiFi может стать актуальным, если у ноутбука нет Ethernet порта или настройка роутера производится через смартфон. В списке доступных WiFi подключений должен отображаться роутер MikroTik, по аналогии как на примере ниже.

Вход в настройки роутера MikroTik

Для входа в настройки MikroTik можно воспользоваться любым web браузером.

- Отрыть web браузер;

- В адресной строке ввести IP адрес 192.168.88.1 и нажать переход(Enter);

- Авторизоваться на роутере MikroTik с помощью учётных данных по умолчанию(Login: admin, Password: пустой).

Настройка MikroTik с помощью Quick Set

Quick Set это мастер быстрых настроек, который содержит оптимизированные шаблоны уже готовых конфигураций, достаточно только их заполнить пользовательскими данными. В рамках данной настройки будет выбран шаблон Home AP Dual.

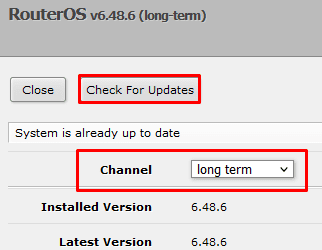

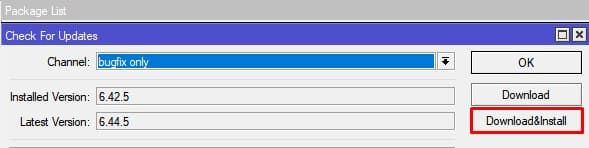

Обновление прошивки

- Нажать кнопку Check For Updates;

- Установить Channel = long term;

- Нажать кнопку Download&Install.

Роутер MikroTik будет перезагружен и после будет доступен по прежнему адресу “192.168.88.1“.

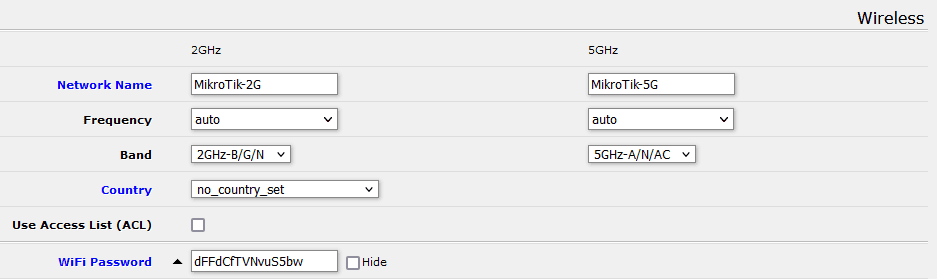

Настройка MikroTik WiFi

- Заполнить Network Name для 2GHz и 5GHz;

- Frequency = auto;

- Band 2GHz = 2GHz-B-G-N, Band 5GHz = 5GHz-A-N-AC

- Country = no_country_set

- Заполнить WiFi Password.

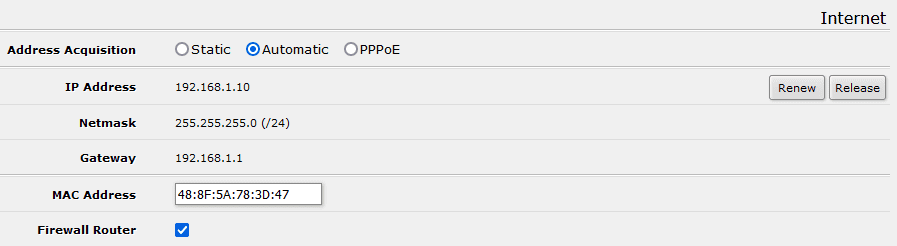

Настройка интернета, автоматические настройки

- Выбрать Address Acquusition = Automatic.

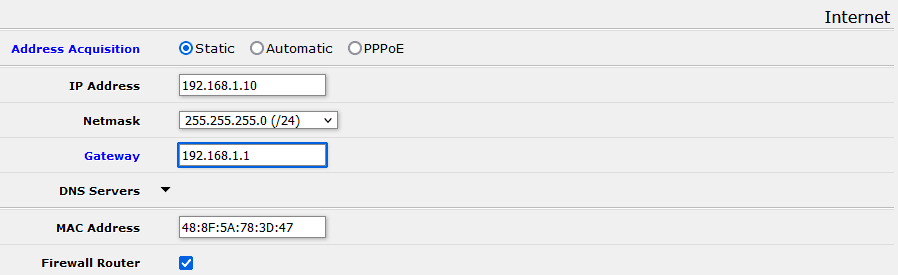

Настройка интернета, статический IP адрес

- Выбрать Address Acquusition = Static;

- Заполнить параметрами выданные провайдером: IP Address, Netmask, Gateway, DNS Servers.

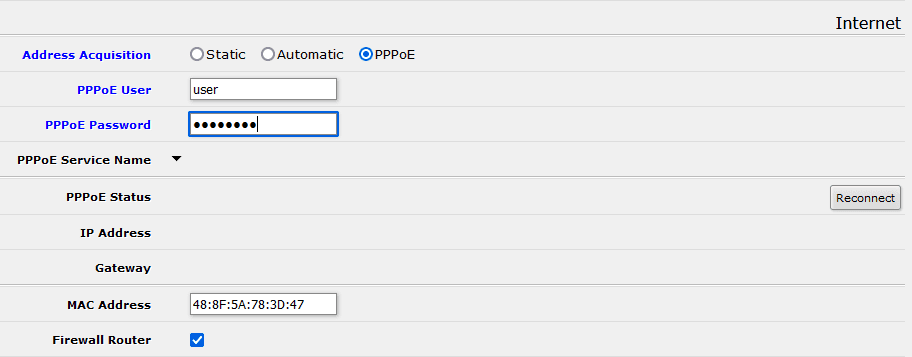

Настройка интернета, PPPoE

- Выбрать Address Acquusition = PPPoE;

- Заполнить параметрами выданные провайдером: PPPoE User, PPPoE Password.

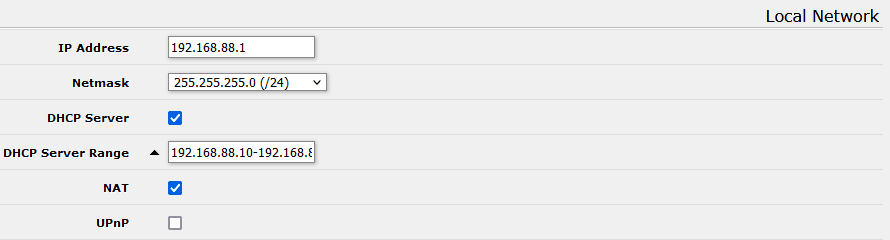

Настройка локальной сети

- Заполнить IP Address;

- Netmask 255.255.255.0 (/24);

- Включить DHCP Server;

- Заполнить DHCP Server Range;

- Включить NAT.

Пример №2. Ручная настройка MikroTik

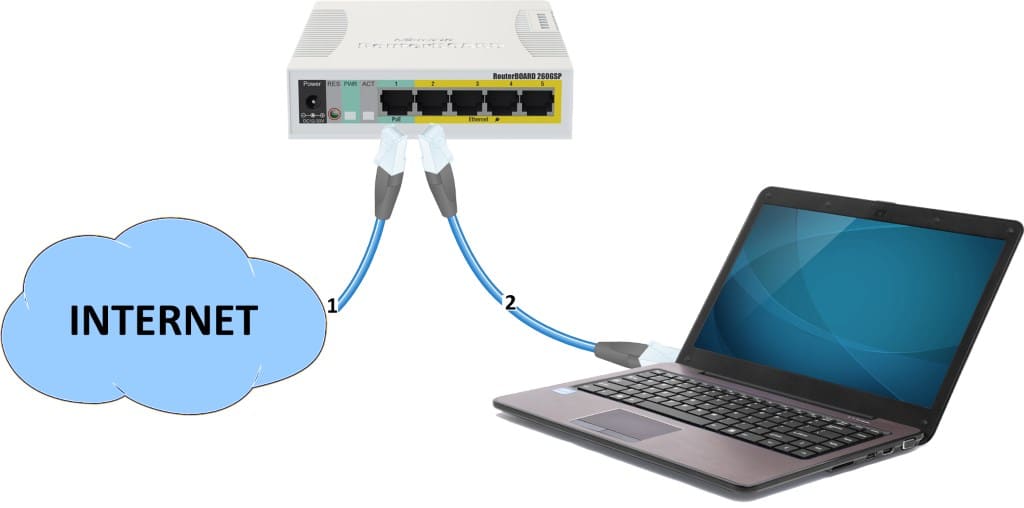

Подключение роутера MikroTik к компьютеру

Предварительно стоит отметить, что у роутера MikroTik в качестве порта WAN может выступать любой порт. Однако в заводской прошивке, в качестве WAN порта выступает ether1, на котором активен dhcp client. Эту особенность заводской прошивки стоит учитывать при подключении к роутеру MikroTik, т.к. конфигурация определена так, что все входящие подключения на ether1 будут недоступны.

- Включить роутер MikroTik в электро сеть;

- На порт ether1 – подключить интернет провайдера(WAN);

- На любой порт из ether2-ether5 подключить компьютер. Эти порты считаются локальными (LAN).

Вход в настройки MikroTik RouterOS

Для настройки роутера MikroTik лучше всего воспользоваться утилитой Winbox, которая специально разработана для управления оборудованием MikroTik.

Winbox обнаружит устройство независимо от назначенного ему адреса. Чаще всего это 192.168.88.1, но и встречаются варианты когда ip адрес = «0.0.0.0». В этом случае подключение происходит по MAC адресу устройства. Кроме этого Winbox отображается все найденные устройства MikroTik в сети, а также дополнительную информацию(версия прошивки, UpTime):

- Запустить утилиту Winbox для настройки MikroTik;

- Среди списка устройств выбрать нужный роутер MikroTik и нажать кнопку Connect;

Учётная запись(пароль) по умолчанию:

- пользователь = «admin»

- пароль = «»(пустой)

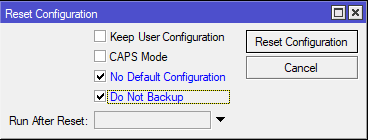

Сброс роутера MikroTik

Т.к. ручная настройка предполагает полную настройку роутера MikroTik с нуля, при первом подключении необходимо полностью удалить заводскую настройку.

Если по какой-то причине роутер MikroTik не вывел форму сброса, это можно сделать в ручном режиме.

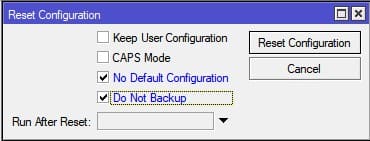

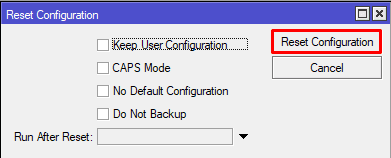

Reset через Winbox

Настройка находится в System→Reset Configuration

- Установить переключатели No Default Configuration и Do Not Backup;

- Нажать кнопку Reset Configuration.

/system reset-configuration no-defaults=yes skip-backup=yes

Сброс роутера MikroTik будет сопровождаться перезагрузкой устройства, после которой можно повторно подключиться к роутеру через MAC адрес.

Ошибки при подключении к Winbox

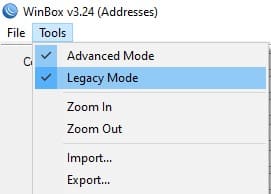

ERROR: router does not support secure connection, please enable legacy mode if you want to connect anyway

Решение: необходимо активировать режим Legacy Mode.

ERROR: wrong username or passwords

Решение-1: Недопустимые учётные данные(неверное имя пользователя или пароль). За доступом нужно обратиться к администратору устройства или сделать сброс к заводским настройкам →.

Решение-2: Обновить версию Winbox.

ERROR: could not connect to MikroTik-Ip-Address

Решение: Проблема связана с доступом, частые причины:

- Подключение закрыто через Firewall;

- Изменён порт управления через Winbox с 8291 на другой;

- Подключение происходит через WAN порт, интернет провайдер которого блокирует подобные соединения;

Установить пароль на роутер MikroTik

Первым важным делом настройки нового роутера MikroTik это обновление пароля администратора. Случаи бывали разные, это пункт просто нужно выполнить.

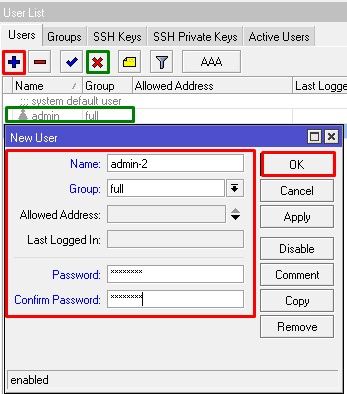

Настройка находится в System→Users

- Нажать + и добавить новую учётную запись администратора;

- Заполнить параметры: Name, Group, Password;

- Открыть учётную запись admin и деактивировать кнопкой Disable.

добавление нового пользователя с полными правами:

/user add name="admin-2" password="PASSWORD" group=full

деактивация старого пользователя:

/user set [find name="admin"] disable="yes"

Рекомендация: Для повышения уровня безопасности роутера MikroTik следует:

- создать и использовать новую учётную запись с полными правами(full);

- на учётной записи по умолчанию (admin) изменить пароль и деактировать.

Обновление прошивки в MikroTik RouterOS

Одной из важной задачей при вводе в эксплуатацию нового устройства MikroTik: маршрутизатора(роутера), коммутатора(свитча) или точки доступа WiFi это обновление прошивки. Чаще всего это имело рекомендованный характер, но недавний инцидент с “back door” в категории long-term указал на то, что актуальность прошивки в устройствах MikroTik имеет критический характер.

Настройка находится в System→Packages

- Нажать кнопку Check For Updates;

- Выбрать Channel = long term;

- Загрузить и установить прошивку на MikroTik кнопкой Download&Install.

Действия в кнопке Download&Install произведут закачку выбранной редакции прошивки и автоматическую перезагрузку роутера MikroTik. Установка будет произведена в момент загрузки. Не выключайте роутер MikroTik до полной перезагрузки и обеспечьте стабильное питание электросети при обновлении прошивки.

Редакции прошивок MikroTik

- long term(bug fix only) – самая стабильная версия. Рекомендовано для производственных сред!

- stable(current) – long term плюс поддержка новых функций. Новые технологии это всегда хорошо.

Другие редакции не рекомендуется устанавливать в рабочие устройства MikroTik, т.к. это может привести к нежелательным последствиям.

Важным дополнением в обновлении прошивки является обновление Current Firmware – это аппаратная прошивка, аналог BIOS в компьютере.

Настройка находится тут System→Routerboard

Изменения вступят в силу после перезагрузки устройства MikroTik(System→Reboot).

Настройка локальной сети MikroTik LAN

В основе работы локальной сети (LAN) на роутере MikroTik находится Bridge – программное объединение портов в свитч. В состав Bridge может входить любая последовательность портов роутера MikroTik, а если туда добавить все порты – роутер станет точкой доступа WiFi или коммутатором.

Стоит учитывать, что такое объединение управляется CPU. Этот факт важен при значительных нагрузках на CPU.

Настройка LAN на роутере MikroTik состоит из следующих ключевых этапов:

- Объединение все локальных портов в Bridge;

- Настройка локального IP адреса для роутера MikroTik;

- Настройка DHCP сервера.

Настройка MikroTik Bridge

Настройка находится в основном меню Bridge→Bridge

- Нажать + и добавить новый Bridge;

- Присвоить Name для выбранного Bridge;

- Нажать кнопку Apply и скопировать значение MAC Address в Admin MAC Address;

Копирование значения MAC Address в Admin MAC Address исключить ошибку:

ether3:bridge port received packet with own address as source address (MAC ether3), probably loop”

/interface bridge add name=bridge-1

Добавление портов MikroTik в Bridge

Настройка находится в основном меню Bridge→Ports

- Нажать + и добавить новый Port;

- Выбрать соответствующие значение в параметрах: Interface, Bridge;

- Повторить аналогичные действия для всех интерфейсов, которые определены как LAN.

добавление портов(LAN, VLAN, WLAN и тд)

/interface bridge port add bridge=bridge-1 hw=yes interface=ether2 /interface bridge port add bridge=bridge-1 hw=yes interface=ether3 /interface bridge port add bridge=bridge-1 hw=yes interface=ether4 /interface bridge port add bridge=bridge-1 hw=yes interface=ether5 /interface bridge port add bridge=bridge-1 interface=wlan1 /interface bridge port add bridge=bridge-1 interface=wlan2

Hardware Offload — аппаратная поддержка bridge отдельным чипом. Список поддерживаемых устройств.

По итогам, закладка Bridge→Ports должна иметь вид:

Назначение локального IP адреса

После добавления портов в Bridge нужно назначить статический IP адрес и правильней всего это указать в качестве интерфейса созданный bridge-1. С этого момента любая настройка адресации или маршрутизации в роутере MikroTik будет осуществляться через bridge-1.

Настройка находится в IP→Addresses

- Нажать + и добавить новый IP адрес;

- Заполнить параметры: Address, Interface.

При заполнение IP адреса важно указать маску подсети. Это частая опечатка может произвести к отсутствию отклика от роутера MikroTik. При этом значение Network заполнится автоматически.

/ip address add address=192.168.0.1/24 interface=bridge-1 network=192.168.0.0

Настройка DCHP сервера в MikroTik

DHCP сервер занимается выдачей IP адресов всем устройствам, которые отправляют соответствующий запрос. Это незаменимая опция при настройке WiFi на роутере MikroTik, но и также облегчает обслуживание локальной сети в этом вопросе.

Будет состоять из 3-ёх пунктов:

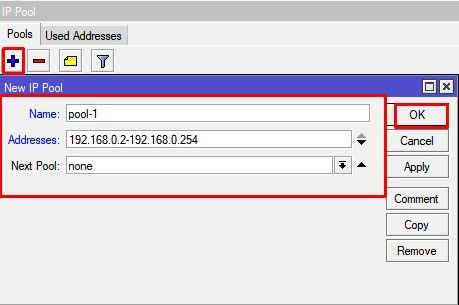

Определение диапазона назначаемых IP адресов

Настройка находится в IP→Pool

- Нажать + и добавить новый IP Pool;

- Заполнить параметры: Name, Addresses.

Диапазон Addresses содержит IP адреса для всех клиентов роутера MikroTik и часто принимает значение или как показано на изображении или 192.168.0.100-192.168.0.254. Это даст возможность указывать статические IP адреса для: сервера, принтера, видеорегистратора, IP камеры и тд.

/ip pool add name=pool-1 ranges=192.168.0.2-192.168.0.254

Задание сетевых настроек для клиента

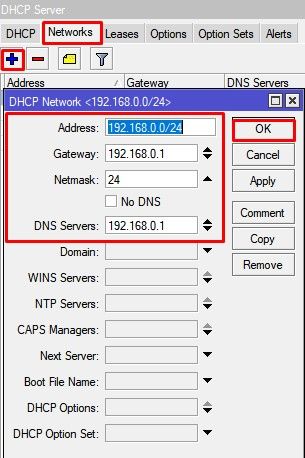

Настройка находится в IP→DHCP Server→Networks

- Нажать + и добавить новую DHCP сеть;

- Заполнить параметры: Address, Gateway, Netmask, DNS Server.

- Netmask = 24 – это эквивалент привычному значению 255.255.255.0;

- Gateway -шлюз по умолчанию(роутер MikroTik);

- DNS Servers – DNS сервер, который будет выдан клиенту. В данном случае это также роутер MikroTik.

/ip dhcp-server network add address=192.168.0.0/24 dns-server=192.168.0.1 gateway=192.168.0.1 netmask=24

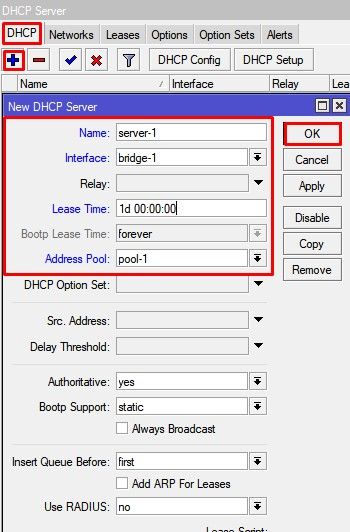

Общие настройки MikroTik DCHP сервера

Настройка находится в IP→DHCP Server→DHCP

- Нажать + и добавить новый DHCP сервер;

- Заполнить параметры: Interface, Address Pool.

/ip dhcp-server add address-pool=pool-1 disabled=no interface=ether-1 lease-time=1w name=server-1

Дополнение: если DHCP нужно применить к одному из портов bridge, то в качестве интерфейса нужно указать именно этот bridge.

Add ARP For Leases — добавляет MAC адрес устройства в таблицу ARP, которому был выдан IP адрес. Можно использовать в качестве блокировки статических IP. Без присутствия соответствующего MAC в таблице ARP пакеты с данного устройства не будут обрабатываться.

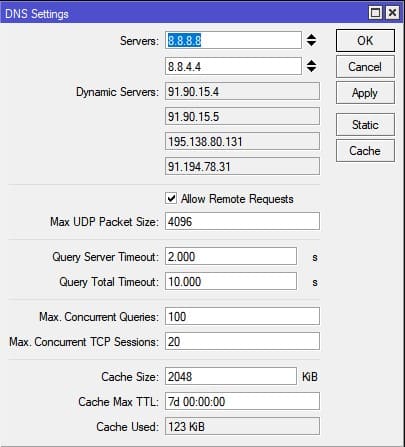

Настройка MikroTik DNS

В рамках данной инструкции по настройке роутера MikroTik будет рассмотрена конфигурация, когда сам роутер выступает в качестве DNS сервера. Это имеет несколько преимуществ:

- DNS записи кэшируются на локальный роутер MikroTik, доступ к которому в разы быстрее чем к DNS серверу провайдера;

- Если к роутеру подключено 2 провайдера, не будет возникать конфликтов по доступу к DNS серверам 1-ого или 2-ого провайдера. DNS сервер один – роутер MikroTik.

Настройка находится в IP→DNS

Для такой конфигурации DNS сервера нужно:

- Задать внешние DNS сервера в параметре Servers. Это может быть DNS сервера Google: 8.8.8.8 и 8.8.4.4 или Cloudflare: 1.1.1.1 и 1.0.0.1;

- Активировать параметр Allow Remote Requests. Это разрешит внешним запросам обращаться к роутеру MikroTik как к DNS серверу;

- Обратить внимание на Cache Size. В больших сетях(от 100 узлов) его стоит увеличить в 2 или 3 раза. По умолчанию его значение = 2048Кб.

DNS сервера Google

/ip dns set allow-remote-requests=yes servers=8.8.8.8,8.8.4.4

ИЛИ

DNS сервера Cloudflare

/ip dns set allow-remote-requests=yes servers=1.1.1.1,1.0.0.1

Настройка Интернета на роутере MikroTik

Для настройки интернета на роутере MikroTik нужно совершить два действия:

- определить тип подключения на определенном порту(куда вставлен провайдер);

- активировать функцию NAT (masquerade).

Настройка DHCP client в MikroTik

Это самый распространённый тип подключения интернета на роутерах MikroTik. На указанный порт(ether1) будут приходить настройки от интернет провайдера. DHCP клиент не только облегчает настройку интернета, но и служит индикатором, когда услуга отсутствует на линии(не работает интернет), но и также позволяется добавить скрипт, который будет выполняться при изменении значения Status.

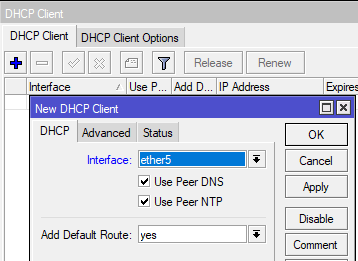

Настройка находится в IP→DHCP Client

- Нажать + и добавить новый DHCP клиент;

- Выбрать интерфейс, на котором подключен интернет в роутер MikroTik;

- Остальные параметры оставить без изменений.