Обеспечение защищенности информационной системы – одна из главных задач, стоящих перед руководителями предприятий любой формы собственности.

Разберемся, какова роль установленных правил в минимизации ущерба, вызванного утечкой конфиденциальных сведений, а также в эффективности предотвращения несанкционированного и непреднамеренного воздействия на ИС.

Значимость локальных требований и регламентов ИБ

Достигнуть достаточного уровня защиты информации на стадии ее создания, обработки или при передаче можно при комплексном применении организационных и технических мер.

Начать нужно с анализа рисков, принимая во внимание сферу деятельности компании, объективные и субъективные угрозы утечки ценных сведений, шпионажа, выхода из строя оборудования. Затем с опорой на требования законодательства и методические рекомендации следует разработать локальные документы по информационной безопасности.

Порядок и методы выполнения отдельных или взаимосвязанных действий, обязанности и ответственность лиц, допущенных к конфиденциальным сведениям, обработке персональных данных, определяют в специальных инструкциях.

Информационная система представляет собой совокупность документов на бумажных и электронных носителях и технологий для их создания, обработки и передачи.

Поэтому в инструкциях должны быть определены:

- правила эксплуатации и содержания средств информатизации;

- общие требования по обеспечению защиты конфиденциальных сведений, установленные законодательством Российской Федерации, документами внутреннего пользования;

- порядок доступа к информации и использования имеющихся средств защиты;

- обязанности лиц, ответственных за обеспечение и контроль безопасности системы;

- алгоритм действий в случае выявления нарушений требований безопасности в информационной системе;

- ответственность пользователей, допущенных к обработке персональных данных, электронным носителям информации.

Содержание типовых инструкций

При приеме на работу новые сотрудники проходят вводный инструктаж, получая общее представление о:

- режиме работы компании;

- правилах безопасности;

- порядке оповещения руководства о чрезвычайных ситуациях, угрозе ущерба.

С учетом специфики деятельности, доступа к информационным ресурсам для предотвращения возможных инцидентов перед допуском к самостоятельному выполнению трудовых обязанностей на рабочем месте сотрудников знакомят с инструкциями, устанавливающими их права и обязанности. При этом обращают внимание на нюансы, возможные риски, учитывая должность работника.

Требования к сотрудникам с доступом к конфиденциальным данным

Сотрудники, имеющие доступ к сведениям, представляющим коммерческую, государственную, иную тайну, должны соблюдать правила информационной безопасности.

Помимо общих положений, их внимание акцентируют:

- на основных обязанностях по соблюдению правил, исключающих утечку сведений при работе с секретными данными;

- на принимаемых мерах защиты автоматизированных рабочих мест от несанкционированного доступа посторонних;

- на установлении пароля для доступа к данным на персональном компьютере, электронных носителях;

- на необходимых мерах защиты от вредоносных программ;

- на алгоритме действий при возникновении внештатных ситуаций.

Требования к администратору, отвечающему за защиту локальной вычислительной сети

Должностные лица, ответственные за проведение работ по технической защите информации локальных сетевых ресурсов, в процессе эксплуатации и модернизации, руководствуются:

- положениями федеральных законов;

- нормативными актами Российской Федерации;

- распорядительными документами Гостехкомиссии России (ФСТЭК), ФАПСИ (ФСО, ФСБ), Госстандарта России;

- локальными правовыми актами внутреннего пользования.

Администратора под роспись знакомят с установленными правами и обязанностями. Например, он может отключать от доступа к сети пользователей, нарушающих требования по безопасности информации, запрещать установку нештатного программного обеспечения.

Основные обязанности администратора фиксируют документально. Они включают:

- участие в испытаниях и контроле уровня защищенности локальной сети;

- анализ данных, вносимых в журнал учета работы ЛВС для своевременного выявления нарушений требований защиты и оценки возможных последствий;

- обеспечение доступа к информационной системе пользователям при наличии разрешения;

- блокировку попыток внесения изменений в программно-аппаратное обеспечение без согласования;

- немедленное оповещение службы безопасности о попытках несанкционированного доступа, нарушениях защиты.

В инструкции обращают внимание на строгий запрет передавать третьим лицам учетные данные пользователей, пароли, идентификаторы, ключи на твердых носителях.

Защита информации от компьютерных вирусов

Рекомендации о методах выявления и борьбы с вирусами носят общий характер для пользователей персональными компьютерами и администраторов, ответственных за защиту информационных ресурсов.

Выделяют характерные проявления вирусных программ, нарушающих работу компьютера, способных разрушить хранящиеся в электронной форме сведения, передаваться по локальной сетевой связи. Создание перечня профилактических работ позволяет снизить риски, исключить появление и распространение вредоносных программ.

В документ включают:

- ежедневную автоматическую проверку персональных компьютеров перед началом работы и регулярную комплексную проверку со стороны администратора;

- резервирование программного обеспечения;

- защиту данных путем настройки прав доступа, допускающих лишь чтение, что предотвратит внесение посторонних записей, проникновение вирусов.

Анализируя результаты проверок на наличие вирусов, администратор делает выводы о необходимости служебного расследования. Вирусы уничтожают стиранием поврежденных файлов и с помощью специальных программ.

Организация и управление парольной защитой информации

Пользователи должны быть под роспись проинструктированы:

- о порядке генерации, смены и прекращения действия паролей, учетных записей;

- о правилах ввода пароля для получения доступа в локальную информационную систему.

Личные пароли генерируются самостоятельно либо распределяются централизованно с учетом установленных требований, способствующих снижению рисков, исключению возможности подобрать код доступа посторонними.

Сотрудники отдела информационных технологий контролируют действия исполнителей и обслуживающего персонала.

Особые требования устанавливают для хранения паролей на бумажных носителях – в сейфе у ответственных за безопасность лиц в опечатанном конверте.

Также регламентируется порядок получения доступа к средствам вычислительной техники в случае производственной необходимости во время отсутствия штатного сотрудника, являющегося владельцем персонального компьютера.

Выбираемые парольные фразы должны соответствовать требованиям, указанным в документе.

Поскольку эта информация носит конфиденциальный характер, ответственность за разглашение, передачу сведений, лежит на владельце пароля.

Правила пользования электронной почтой

В целях обеспечения защиты секретных данных, снижения рисков утечки, уничтожения или заражения сетевых ресурсов вирусами, устанавливают перечень оснований, позволяющих блокировать исходящую и входящую в электронную почту.

Отдельно акцентируется внимание на запрете:

- использования корпоративного адреса электронной почты в личных целях;

- пользования бесплатными почтовыми сервисами для корпоративной переписки;

- публикации корпоративного адреса электронной почты на общедоступных интернет-ресурсах.

Правила безопасной работы в информационной сети

Документально фиксируют регламент, режимы работы компьютерного оборудования, к которому относят не только персональные компьютеры, но и принтеры, серверы, сетевые коммутаторы.

К мерам обеспечения безопасности относят:

- использование сертифицированного оборудования, соответствующего требованиям санитарно-эпидемиологических нормативов, ГОСТов (допустимый уровень шума, электромагнитная совместимость, устойчивость к электромагнитным помехам);

- правильную подготовку оборудования к включению и эксплуатации;

- соблюдение запретов, касающихся переключения разъемов кабелей, самостоятельного ремонта устройств, удаления с корпуса заводских и линейных номеров;

- использование при печати на лазерном принтере специальной бумаги рекомендованной плотности;

- недопустимость применения физических усилий для вытягивания бумаги во время печати из выходного отверстия принтера, что может привести к повреждению механизма печати;

- корректное выключение компьютера после закрытия работающих программ, используя в меню «Пуск» команду «Завершение работы»;

- порядок выдачи доступа к информационной сети организации.

Работники, ознакомленные с основными требованиями информационной безопасности, в том числе, касающимися выполнения профессиональных (должностных) обязанностей, несут ответственность за нарушения установленных правил в рамках трудового, в отдельных ситуациях уголовного законодательства.

09.06.2020

Данный архив содержит шаблоны документов по защите информации в целом и по защите персональных данных в частности.

1. Раздел «Общее» — документы, утверждение которых, как правило необходимо для любой системы, независимо от ее классификации:

- Приказ о назначении ответственного за организацию обработки персональных данных и администратора безопасности информации

- Инструкция администратора безопасности

- Инструкция ответственного за организацию обработки персональных данных

- Приказ о назначении группы реагирования на инциденты информационной безопасности и о правилах регистрации инцидентов информационной безопасности и реагирования на них

- Инструкция по реагированию на инциденты информационной безопасности

- Инструкция пользователя государственной информационной системы

- Приказ об утверждении внутренних нормативных актов по защите информации

- Политика информационной безопасности в составе:

- — Общие положения

- — Технологические процессы обработки защищаемой информации в информационных системах

- — Правила и процедуры идентификации и аутентификации пользователей, политика разграничения доступа к ресурсам информационной системы

- — Правила и процедуры управления установкой (инсталляцией) компонентов программного обеспечения

- — Правила и процедуры обеспечения доверенной загрузки средств вычислительной техники

- — Правила и процедуры выявления, анализа и устранения уязвимостей

- — Правила и процедуры контроля состава технических средств, программного обеспечения и средств защиты информации

- — Правила и процедуры резервирования технических средств, программного обеспечения, баз данных, средств защиты информации и их восстановления при возникновении нештатных ситуаций

- — Форма заявки на внесение изменений в списки пользователей и наделение пользователей полномочиями доступа к ресурсам информационной системы

- — Форма задания на внесение изменений в списки пользователей информационной системы

- — Форма положения о разграничении прав доступа (ролевая система допуска к ресурсам)

- — Форма перечня лиц, должностей, служб и процессов, допущенных к работе с ресурсами информационной системы

- — Форма перечня помещений, в которых разрешена работа с ресурсами информационной системы, в которых размещены технические средства, а также перечень лиц, допущенных в эти помещения

- — Форма списка разрешающих правил взаимодействия с внешними телекоммуникационными сетями

- — Форма списка разрешенного программного обеспечения в информационной системе

- — Форма списка прикладного программного обеспечения информационной системы, доступного внешним пользователям

- — Форма списка пользователей, которым в соответствии с должностными обязанностями предоставлен удаленный доступ к информационной системе

- — Порядок резервирования информационных ресурсов

- — План обеспечения непрерывности функционирования информационной системы

- Приказ об организации контролируемой зоны

- Положение о контролируемой зоне

- План мероприятий по обеспечению безопасности защищаемой информации, выполнению требований законодательства по защите информации, а также по контролю уровня защищенности и выполнения мер по защите информации в информационной системе

- Форма журнала учета машинных носителей информации, стационарно устанавливаемых в корпус средств вычислительной техники

- Форма журнала учета портативных вычислительных устройств, имеющих встроенные носители информации

- Форма журнала учета приема/выдачи съемных машинных носителей информации

- Форма журнала учета средств защиты информации

- Форма журнала учета периодического тестирования средств защиты информации

- Форма журнала проведения инструктажей по информационной безопасности

- Форма журнала учета мероприятий по контролю обеспечения защиты информации

2. Раздел «Только ГИС» — небольшая подборка документов, которые необходимы для государственных или муниципальных информационных систем:

- Приказ о необходимости защиты информации, содержащейся в государственной информационной системе

- Приказ о необходимости защиты информации, содержащейся в муниципальной информационной системе

- Приказ о классификации государственной информационной системы

- Форма акта классификации государственной информационной системы

- Приказ о вводе в эксплуатация государственной информационной системы

3. Раздел «ПДн» — документы по защите персональных данных, регламентированные 152-ФЗ и подзаконными актами:

- Положение о защите и обработке персональных данных в составе:

- — Общие положения

- — Основные понятия и состав персональных данных

- — Общие принципы обработки персональных данных

- — Порядок сбора и хранения персональных данных

- — Процедура получения персональных данных

- — Передача персональных данных третьим лицам

- — Трансграничная передача персональных данных

- — Порядок уничтожения и блокирования персональных данных

- — Защита персональных данных

- — Согласие на обработку персональных данных

- — Организация доступа работников к персональным данным субъектов

- — Организация доступа субъекту персональных данных к его персональным данным

- — Права и обязанности оператора персональных данных

- — Права и обязанности работников, допущенных к обработке персональных данных

- — Права субъекта персональных данных

- — Ответственность за нарушение норм, регулирующих обработку и защиту персональных данных

- Правила рассмотрения запросов субъектов персональных данных или их представителей

- Приказ об утверждении перечня лиц, допущенных к обработке персональных данных

- Форма перечня лиц, допущенных к обработке персональных данных

- Политика в отношении обработки персональных данных

- Приказ об определении уровня защищенности персональных данных

- Форма акта определения уровня защищенности персональных данных

- Правила обработки персональных данных без использования средств автоматизации

- Приказ о назначении комиссии по уничтожению документов, содержащих персональные данные

- Форма акта уничтожения персональных данных

- Приказ об утверждении мест хранения персональных данных и лицах, ответственных за соблюдение конфиденциальности персональных данных при их хранении

- Форма согласия субъекта на обработку его персональных данных

- Положение о системе видеонаблюдения

- Форма соглашения о неразглашении персональных данных

- Форма журнала учета обращений граждан-субъектов персональных данных о выполнении их законных прав

4. Раздел «СКЗИ» — документы, необходимые при использовании в системе защиты информации криптографических средств

- Приказ о порядке хранения и эксплуатации средств криптографической защиты информации

- Форма перечень сотрудников, допущенных к работе с СКЗИ

- Инструкция по обеспечению безопасности эксплуатации СКЗИ

- Форма акта об уничтожении криптографических ключей и ключевых документов

- Схема организации криптографической защиты информации

5. Модель угроз безопасности информации

В соответствии со статьей 8 Федерального закона от 28.12.2010 № 390-ФЗ «О безопасности» Президент Российской Федерации устанавливает компетенцию федеральных органов исполнительной власти в области обеспечения безопасности, руководство деятельностью которых он осуществляет и решает в соответствии с законодательством Российской Федерации вопросы, связанные с обеспечением защиты информации и государственной тайны.

Соответствующими указами Президентом определены федеральные органы исполнительной власти, реализующие полномочия по защите информации:

Федеральная служба то техническому и экспортному контролю Российской Федерации (ФСТЭК России) — Указ Президента РФ от 16.08.2004 № 1085 «Вопросы Федеральной службы по техническому и экспортному контролю».

ФСТЭК России является федеральным органом исполнительной власти, осуществляющим реализацию государственной политики, организацию межведомственной координации и взаимодействия, специальные и контрольные функции в области государственной безопасности по вопросам:

-

обеспечения безопасности критической информационной инфраструктуры Российской Федерации;

-

противодействия иностранным техническим разведкам на территории Российской Федерации;

-

обеспечения защиты (некриптографическими методами) информации, содержащей сведения, составляющие государственную тайну, иной информации с ограниченным доступом, предотвращения ее утечки по техническим каналам, несанкционированного доступа к ней, специальных воздействий на информацию (носители информации) в целях ее добывания, уничтожения, искажения и блокирования доступа к ней на территории Российской Федерации;

-

защиты информации при разработке, производстве, эксплуатации и утилизации неинформационных излучающих комплексов, систем и устройств;

-

осуществления экспортного контроля.

Нормативные правовые акты и методические документы, изданные по вопросам деятельности ФСТЭК России, обязательны для исполнения государственными органами и организациями.

ФСТЭК России осуществляет методическое руководство деятельностью государственных органов и организаций в области обеспечения безопасности информации в ключевых системах информационной инфраструктуры, противодействия техническим разведкам и технической защиты информации.

Федеральная служба безопасности Российской Федерации (ФСБ России) — Указ Президента РФ от 11.08.2003 № 960 «Вопросы Федеральной службы безопасности Российской Федерации».

Основными задачами ФСБ России в области защиты информации являются:

-

обеспечение в пределах своих полномочий защиты сведений, составляющих государственную тайну, и противодействия иностранным организациям, осуществляющим техническую разведку;

-

формирование и реализация в пределах своих полномочий государственной и научно-технической политики в области обеспечения информационной безопасности;

-

организация в пределах своих полномочий обеспечения криптографической и инженерно-технической безопасности информационно-телекоммуникационных систем, а также систем шифрованной, засекреченной и иных видов специальной связи в Российской Федерации и ее учреждениях за рубежом.

Различие компетенций вышеперечисленных органов исполнительной власти заключается в следующем:

ФСТЭК России формирует требования и производит контроль мероприятий по защите информации некриптографическими методами (разграничение прав пользователей, защита информации от побочных электромагнитных излучений, защита речевой информации и др.);

ФСБ России формирует требования и производит контроль мероприятий по защите информации криптографическими методами (защита каналов связи, электронная подпись).

Защита информации некриптографическими методами является наиболее массовым видом при создании защищенных информационных систем.

В соответствии со статьей 12 федерального закона «О безопасности» органы государственной власти субъектов Российской Федерации и органы местного самоуправления в пределах своей компетенции обеспечивают исполнение законодательства Российской Федерации в области обеспечения безопасности.

2. Нормативно-правовая база защиты информации

Основой для формирования государственной политики и развития общественных отношений в области обеспечения информационной безопасности, а также для выработки мер по совершенствованию системы обеспечения информационной безопасности является Доктрина информационной безопасности Российской Федерации, утвержденная Указом Президента РФ от 5 декабря 2016 г. № 646.

Организация работ по защите информации в органах исполнительной власти осуществляется их руководителями. Для организации и проведения работы по защите информации создаются специальные подразделения по защите информации (или штатные специалисты).

В органах исполнительной власти субъекта может циркулировать два вида информации подлежащей обязательной защите в соответствии с действующим законодательством:

1. Информация, составляющая государственную тайну (Указ Президента РФ от 11.02.2006 № 90 «О перечне сведений, отнесенных к государственной тайне»).

2. Конфиденциальная информация (Указ Президента РФ от 06.03.1997 № 188 «Об утверждении Перечня сведений конфиденциального характера»), которая в свою очередь делится на несколько составляющих, наиболее часто встречающихся в исполнительных органах власти:

персональные данные (любая информация, относящаяся прямо или косвенно к определенному или определяемому физическому лицу);

служебные сведения, доступ к которым ограничен органами государственной власти в соответствии с федеральными законами (служебная тайна – сведения, содержащие информацию ограниченного доступа, документы с пометкой «Для служебного пользования»).

Для вышеперечисленных видов информации должны в обязательном порядке применяться меры по защите информации.

Защита сведений, отнесенных к государственной тайне, осуществляется в соответствии с законом РФ от 21.07.1993 N 5485-1 (ред. от 29.07.2018) «О государственной тайне» и инструкцией по обеспечению режима секретности в РФ от 05.01.2004 3-1.

Одна из основных целей защиты информации – это предотвращение ее утечки по техническим каналам.

В соответствии со статьей 16 Федерального закона «Об информации, информационных технологиях и о защите информации» от 27 июля 2006 г. № 149-ФЗ, обладатель информации обязан обеспечить:

1) предотвращение несанкционированного доступа к информации и (или) передачи ее лицам, не имеющим права на доступ к информации;

2) своевременное обнаружение фактов несанкционированного доступа к информации;

3) предупреждение возможности неблагоприятных последствий нарушения порядка доступа к информации;

4) недопущение воздействия на технические средства обработки информации, в результате которого нарушается их функционирование;

5) возможность незамедлительного восстановления информации, модифицированной или уничтоженной вследствие несанкционированного доступа к ней;

6) постоянный контроль за обеспечением уровня защищенности информации.

3. Требования по защите информации

Конкретные требования по защите информации, которые должен обеспечить обладатель информации, отражены в руководящих документах ФСТЭК и ФСБ России. Документы также делятся на ряд направлений:

-

защита информации при обработке сведений, составляющих государственную тайну;

-

защита конфиденциальной информации (в т.ч. персональных данных);

-

защита информации в ключевых системах информационной инфраструктуры.

Конкретные требования по защите информации определены в руководящих документах ФСТЭК России.

При создании и эксплуатации государственных информационных систем (а это все информационные системы областных органов исполнительной власти) методы и способы защиты информации должны соответствовать требованиям ФСТЭК и ФСБ России.

Документы, определяющие порядок защиты конфиденциальной информации и защиты информации в ключевых системах информационной инфраструктуры имеют пометку «Для служебного пользования». Документы по технической защите информации, как правило, имеют гриф «секретно».

4. Аттестация объектов информатизации

Основной единицей в терминах защиты информации принято считать объект информатизации – совокупность информационных ресурсов, средств и систем обработки информации, используемых в соответствии с заданной информационной технологией, а также средств их обеспечения, помещений или объектов (зданий, сооружений, технических средств), в которых эти средства и системы установлены, или помещений и объектов, предназначенных для ведения конфиденциальных переговоров (если упрощенно, объекты информатизации – это автоматизированные системы, на которых обрабатывается защищаемая информация и защищаемые помещения, в которых ведутся конфиденциальные переговоры).

Подтверждением того, что объект информатизации защищен, является наличие на объекте «аттестата соответствия» («Положение по аттестации объектов информатизации по требованиям безопасности информации». Утверждено Председателем Государственной технической комиссии при Президенте Российской Федерации 25 ноября1994 г.).

Под аттестацией объектов информатизации понимается комплекс организационно-технических мероприятий, в результате которых посредством специального документа – «Аттестата соответствия» подтверждается, что объект соответствует требованиям стандартов или иных нормативно-технических документов по безопасности информации, утвержденных ФСТЭК России.

Наличие на объекте информатизации действующего «Аттестата соответствия» дает право обработки информации с уровнем секретности (конфиденциальности) на период времени, установленным в «Аттестате соответствия».

Обязательной аттестации подлежат объекты информатизации, предназначенные для обработки конфиденциальной информации, информации, составляющей государственную тайну, управления экологически опасными объектами, ведения секретных переговоров.

Пpи аттестации объекта информатизации подтверждается его соответствие требованиям по защите информации от несанкционированного доступа, в том числе от компьютерных вирусов, от утечки за счет побочных электромагнитных излучений и наводок пpи специальных воздействиях на объект (высокочастотное навязывание и облучение, электромагнитное и радиационное воздействие), от утечки или воздействия на нее за счет специальных устройств, встроенных в объекты информатизации.

Аттестация проводится органом по аттестации (организация, имеющая лицензии ФСТЭК России).

Расходы по проведению всех видов работ и услуг по аттестации объектов информатизации оплачивают заявители.

Для проведения аттестации объектов информатизации, на которых обрабатывается:

информация, содержащая сведения, составляющие государственную тайну, требуется лицензия ФСТЭК России на право осуществления мероприятий и (или) оказания услуг в области защиты государственной тайны (в части технической защиты информации);

конфиденциальная информация требуется лицензия ФСТЭК России на деятельность по технической защите конфиденциальной информации.

Органы по аттестации объектов информатизации несут ответственность за выполнение возложенных на них функций, обеспечение сохранности государственных и коммерческих секретов, а также за соблюдение авторских прав pазpаботчиков аттестуемых объектов информатизации и их компонент.

5. Сертификация средств защиты информации

В соответствии с Постановлением Правительства РФ от 26.06.1995 № 608 «О сертификации средств защиты информации» технические, криптографические, программные и другие средства, предназначенные для защиты сведений, составляющих государственную тайну, средства, в которых они реализованы, а также средства контроля эффективности защиты информации являются средствами защиты информации.

Указанные средства подлежат обязательной сертификации, которая проводится в рамках систем сертификации средств защиты информации. При этом криптографические (шифровальные) средства должны быть отечественного производства и выполнены на основе криптографических алгоритмов, рекомендованных ФСБ России.

Оценка соответствия средств, предназначенных для защиты информации конфиденциального характера проводится на основании Постановления Правительства РФ «Об особенностях оценки соответствия продукции (работ, услуг), используемой в целях защиты сведений, относимых к охраняемой в соответствии с законодательством Российской Федерации информации ограниченного доступа, не содержащей сведения, составляющие государственную тайну, а также процессов ее проектирования (включая изыскания), производства, строительства, монтажа, наладки, эксплуатации, хранения, перевозки, реализации, утилизации и захоронения, об особенностях аккредитации органов по сертификации и испытательных лабораторий (центров), выполняющих работы по подтверждению соответствия указанной продукции (работ, услуг)» от 15 мая 2010 г. № 330-дсп.

На аттестованных объектах информатизации должны применяться сертифицированные по требованиям безопасности информации средства защиты информации. Сертификация средств защиты осуществляется испытательными лабораториями.

Федеральными органами по сертификации являются ФСТЭК России и ФСБ России в части:

-

разработки и производства средств защиты информации, составляющей государственную тайну;

-

разработки и производства средств защиты конфиденциальной информации.

6. Построение системы защиты информации в организации

Вопросы создания и непосредственного руководства подразделениями по защите информации в органах государственной власти возлагаются на руководителей органов государственной власти или их заместителей.

Для организации и проведения работ по защите информации создаются специальные подразделения по защите информации (или штатные специалисты).

Указанные подразделения организуют свою деятельность в соответствии с «Типовым положением о подразделении по защите информации от иностранных технических разведок и от ее утечки по техническим каналам в министерствах и ведомствах, в органах государственной власти субъектов Российской Федерации», утвержденным решением Гостехкомиссии России от 14 марта 1995 г. № 32.

7. Контроль состояния защиты информации

Контроль состояния защиты информации (далее — контроль) осуществляется с целью своевременного выявления и предотвращения утечки информации по техническим каналам, несанкционированного доступа к ней, преднамеренных программно-технических воздействий на информацию и оценки защиты ее от иностранных технических разведок.

Контроль заключается в проверке выполнения актов законодательства Российской Федерации по вопросам защиты информации, решений ФСТЭК России, а также в оценке обоснованности и эффективности принятых мер защиты для обеспечения выполнения утвержденных требований и норм по защите информации.

Контроль организуется ФСТЭК России, ФСБ России, другими органами государственной власти, входящими в государственную систему защиты информации, и предприятиями в соответствии с их компетенцией.

ФСТЭК России организует контроль силами центрального аппарата и территориальных Управлений ФСТЭК России.

Центральный аппарат ФСТЭК России осуществляет в пределах своей компетенции контроль в органах государственной власти и на предприятиях, обеспечивает методическое руководство работами по контролю.

Территориальные управления ФСТЭК России, в пределах своей компетенции осуществляют контроль в органах государственной власти и на предприятиях, расположенных в зонах ответственности этих управлений.

Органы государственной власти организуют и осуществляют контроль на подчиненных им предприятиях через свои подразделения по защите информации. Повседневный контроль за состоянием защиты информации на предприятиях проводится силами их подразделений по защите информации.

Контроль на предприятиях негосударственного сектора при выполнении работ с использованием сведений, отнесенных к государственной или служебной тайнам, осуществляется органами государственной власти, ФСТЭК России, ФСБ России и заказчиком работ в соответствии с их компетенцией.

Защита информации считается эффективной, если принимаемые меры соответствуют установленным требованиям или нормам.

Несоответствие мер установленным требованиям или нормам по защите информации является нарушением.

- Требования ФСТЭК по защите информации

- Меры по обеспечению информационной безопасности

- Рекомендации по технической защите данных

- Документы ФСТЭК по защите данных

- Сертифицированные средства защиты ФСТЭК

- Классы средств защиты данных

- Госреестр средств защиты информации

- Лицензирование деятельности по технической защите информации

ГК «Интегрус» помогает реализовать требования защиты информации ФСТЭК с учетом последних реальных моделей угроз. Сегодня информация является ценнейшим товаром, а множество массивов данных охраняются на законодательном уровне. На рынке информационной безопасности представлено большое количество программных и аппаратно-программных средств защиты данных (СЗИ) – отечественного и зарубежного производства.

Вопросы в области технической защиты информации в России регулирует Федеральная служба по техническому и экспортному контролю (ФСТЭК). Служба определяет классы защиты информации, разрабатывает рекомендации и требования по защите данных от несанкционированного доступа, проводит сертификацию средств по обеспечению безопасности сведений в информационных системах.

Ведется государственный реестр сертифицированных средств защиты информации ФСТЭК России за № РОСС RU.0001.01БИ00. Также существует добровольная сертификация средств технической защиты информации, например, Certified by AM Test Lab, сертификатами которых отмечены такие продукты как Kaspersky Industrial CyberSecurity for Networks, Solar Dozor UBA, Indeed PAM, DLP-система СёрчИнформ КИБ и многие другие.

Требования ФСТЭК по защите информации

Документация государственного регулирования устанавливает минимальные требования защиты от несанкционированного доступа к данным. Для противодействия киберугрозам ФСТЭК регулярно обновляет базу уязвимостей, вносит новые рекомендации в аттестацию, сертификацию оборудования, программного обеспечения.

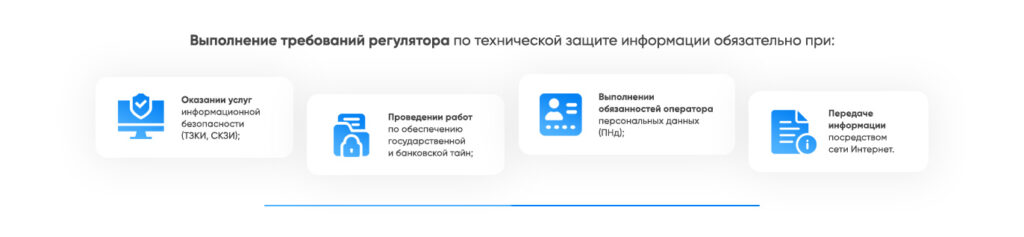

Выполнение требований регулятора по технической защите информации обязательно при:

- оказании услуг информационной безопасности (ТЗКИ, СКЗИ);

- проведении работ по обеспечению государственной и банковской тайн;

- выполнении обязанностей оператора персональных данных (ПНд);

- передаче информации посредством сети Интернет.

Требования ФСТЭК по технической защите информации распространяются на:

- программное обеспечения и оборудование;

- внешние носители;

- средства связи и шифровки/дешифровки данных;

- операционные системы;

- прочие технические средства хранения, обработки, передачи сведений;

- персональные данные;

- специалистов по обеспечению информационной безопасности.

Так, в состав мер по защите персональных данных согласно требованиям ФСТЭК входят:

- использование системы идентификации и аутентификации (авторизации) субъектов, имеющих доступ к ПНд, и объектов ПНд;

- возможность ограничения и управления правами доступа к персональной информации;

- физическая и программная защита носителей информации;

- регистрация событий безопасности и ведение их журнала;

- применение средств антивирусной защиты;

- регулярный контроль защищенности ПНд;

- обнаружение и предотвращение вторжений, несанкционированного доступа;

- обеспечение доступности хранимых сведений, их и информационной системы, базы данных доступности;

- соблюдение требований по защите среды виртуализации, технических средств, информационной системы (ИС), ее средств, каналов и линий связи и передачи данных.

Также требованиями ФСТЭК России по защите персональных данных предусмотрено наличие возможности управления конфигурацией ИС, своевременного выявления инцидентов, способных привести к сбоям в работе ИС, возникновению угроз безопасности ПНд.

Требования ФСТЭК к специалистам по защите информации включают в себя понимание:

- основных законодательных и нормативных актов в области информационной безопасности и защиты персональных данных;

- в области сертификации средств защиты информации;

- о государственной системе противодействия иностранным техническим разведкам.

К профессиональным знаниям специалистов относится:

- подготовка в части работы с каналами и линиями связи (предотвращение утечки информации);

- ориентация в сфере комплексных СЗИ;

- понимание основ методологии построения СЗИ;

- умение работать со средствами контроля защищенности баз данных (БД) и т.д.

С полным перечнем требований к профессиональной подготовке специалистов в сфере защиты информации можно ознакомиться здесь.

Требования ФСТЭК по защите конфиденциальной информации направлены на исключение неправомерного доступа, копирования, передачи или распространения сведений. Для обеспечения требований по безопасности конфиденциальной информации проводится оценка возможных уязвимостей ИС для внешних и внутренних нарушителей, возможных средств реализации этих уязвимостей.

Меры по защите информации ФСТЭК

Меры защиты информации в информационных системах согласно требованиям ФСТЭК должны обеспечивать необходимый уровень безопасности при взаимодействии защищаемых ИС с другими ИС, при обработке и хранении информации. При этом предлагаемые на этапе проектирования меры должны быть реализуемы в конкретной ИС.

Методы и средства технической защиты информации подбираются с учетом структуры СЗИ, состава и мест размещения ее элементов. Если защищаемая ИС проектируется в составе центра обработки данных (ЦОД) рекомендуется использовать уже имеющиеся в ЦОД средства, меры защиты данных.

Выстраивание защиты в государственных информационных системах (ГИС) предполагает ряд нюансов:

- К работе допускаются только компании, имеющие лицензию на деятельность по технической защите конфиденциальной информации;

- Требования по охране данных и информации базируются на ряде ГОСТов.

- Структурирование классов защиты информации для государственных учреждений – жесткое (всего три класса из семи возможных, используемых в работе частных операторов персональных данных).

- Модели угроз основываются на документах и баз ФСТЭК.

Организационные мероприятия предотвращают неправомерные:

- доступ, хищение и распространение закрытых данных;

- уничтожение/изменение целостности данных;

- препятствие получению информации, нарушающее права пользователей.

- Важное значение имеет разработка пакета организационных и распорядительных документов для:

- регламентации процесса безопасности хранения данных;

- порядка выявления инцидентов безопасности;

- регламентации управления конфигурированием информационных систем по защите данных;

- установления методов мониторинга информсистем.

Существует регламентация разработки систем и введения их в эксплуатацию, разграничения уровней доступности, проведения проверок и анализ реакций, ответственных за организацию защиты специалистов. Лишь после проведения совокупности мероприятий информационная система аттестуется, вводясь в эксплуатацию.

Технические меры защиты обязывают госструктуры использовать сертифицированные средства, соответствующие классу защиты с функциями:

- идентификации, аутентификации;

- управления доступом к данным с возможностью контроля;

- ограничений по использованию программ;

- защиты всех информационных носителей;

- ведение регистрационного учета инцидентов в сфере безопасности;

- отслеживания вторжений извне;

- обеспечения целостности находящейся на хранении и обрабатываемой информации;

- защиты в облачной среде.

Для частных компаний это допустимо с более урезанным функционалом, используемым при обработке массива персональных данных.

Оставьте заявку на консультацию

Рекомендации ФСТЭК по защите информации

Методические рекомендации ФСТЭК по защите данных предусматривают использование:

- межсетевых экранов, фильтрующих информацию по установленным критериям;

- средств, направленных на обнаружение, нейтрализацию и анализ вторжений;

- антивирусных программ, выявляющих, блокирующих и нейтрализующих несанкционированные действия;

- доверенной загрузки;

- контроля за съемными носителями.

ФСТЭК рекомендует использовать такие методы по защите информации как контроль доступа к носителям данных и ИС (физический, аппаратный, программный и т.д.), шифрование передаваемых сведений.

Методические документы и приказы ФСТЭК по защите информации

Существует огромный перечень подзаконных актов и документов, определяющих порядок организации информационной защиты и позволяющих эффективно применять разработанную систему информационной безопасности.

Так, положения о защите технической информации разрабатываются организациями самостоятельно. Отдельные положения выносятся местными органами власти. ФСТЭК выпускает приказы, уточняющие требования в сфере защиты информации, например, Приказ ФСТЭК России от 23 марта 2017 г. N 49, от 15 февраля 2017 г. N 27 и т.д. – полный перечень документов ФСТЭК по технической защите информации можно уточнить здесь. Детальнее:

- Приказы ФСТЭК по защите информации;

- Положение ФСТЭК о защите информации;

- Документы ФСТЭК по защите персональных данных базируются на Федеральном законе о персональных данных;

- Одним из основных документов для операторов является положение о лицензировании технической защиты конфиденциальной информации.

- Методические рекомендации и руководящие документов по технической защите информации.

Техническая защита информации затрагивает вопросы сбора, обработки, передачи, хранения, распространения информации с соответствующим классу защищенности обеспечением ее безопасности на предприятиях. Система документов по технической защите информации строится на основополагающих элементах:

- федеральное законодательство;

- распоряжения и указы Президента РФ;

- постановления правительства РФ;

- документация ФСБ, ФСТЭК, Роскомнадзора;

- общероссийские стандарты;

- документы руководящие, нормативно-методические.

Документы ФСТЭК по технической защите информации ложатся в основу проектирования и исполнения информсистем, защищенных от проникновения на любых уровнях. Вся документация размещается по мере обновления на официальном сайте и является обязательной к исполнению.

В нормативных руководящих документах ФСТЭК по защите информации содержатся принципы разноуровневой защиты по шкале важности сведений, степени конфиденциальности, предписаний по оценке защищенности от несанкционированных действий злоумышленников, регламенты работ для сотрудников сферы защиты данных.

Сертифицированные средства защиты ФСТЭК

Функции ФСТЭК в области сертификации средств защиты информации заключаются в:

- создании системы сертификации средств защиты информации в соответствии с требованиям по обеспечению информационной безопасности;

- формировании правил проведения сертификации средств защиты данных;

- аккредитации органов по сертификации и испытательных лабораторий и разработке правил аккредитации;

- выборе способов подтверждения соответствия СЗИ требования нормативных документов;

- выдаче сертификатов и лицензий на использование знаков соответствия;

- ведении государственного реестра участников сертификации и реестра сертифицированных средств защиты информации;

- осуществлении государственного надзора над соблюдением участниками правил сертификации, инспекционного контроля – над сертифицированными средствами защиты;

- рассмотрении апелляций по вопросам сертификации;

- утверждении нормативных документов с требованиями к средствам и системам защиты информации, методических документов по проведению испытаний.

Также ФСТЭК исполняет функции центрального органа системы сертификации средств защиты информации (либо может делегировать их другой организации по необходимости). ФСТЭК может приостанавливать или отменять действие сертификатов.

Система сертификации средств защиты информации ФСТЭК включает в себя органы по сертификации (работающие с определенными видом продукции), испытательные лаборатории. В структуру системы сертификации ФСТЭК также входят заявители (предприятия, организации, компании) и центральный орган, в роли которой выступает сама ФСТЭК.

Классы средств защиты информации ФСТЭК

Регулятор выделил семь классов защищенности, где первый класс соответствует наивысшей степени защиты, а седьмой (для госструктур – третий) является низшей. Комплекс требований по защите средств вычислительной техники и автоматизированных систем формируют градацию классов.

Сертификаты соответствия ФСТЭК России на средства защиты информации подтверждают, что организация соответствует действующим нормативно-правовым актам РФ и имеет высокий уровень защищенности от кибер-угроз. Выбор оптимального защитного средства зависит напрямую от класса системы. В ситуациях значительного превышения стоимости программного обеспечения нужного класса допустимо, согласовав с территориальным органом ФСТЭК, устанавливать иные средства защиты.

Госреестр средств защиты информации ФСТЭК России

Государственный реестр сертифицированных средств защиты информации ФСТЭК постоянно обновляется, находясь в открытом доступе. В нем содержится информация об аккредитациях, сертификатах (в т.ч. двойного назначения), лицензиях, разрешениях. Программы и средства информационной защиты в обязательном порядке проходят обязательную регистрацию, с занесением в реестр и выдачей сертификата.

Лицензирование деятельности по технической защите информации ФСТЭК

Лицензия ФСТЭК на техническую защиту конфиденциальной информации включает средства информационной защиты, их установку и эксплуатацию. Выдача предприятию лицензии для работы с конфиденциальными сведениями и по оказанию телематических услуг означает корректную работу системы безопасности данных на основе рекомендаций, требований, положений и приказов ФСТЭК.

Отказ от получения допуска чреват жесткими проверками с возможной приостановкой работы, отзывом разрешительных документов и административным наказанием.

Виды лицензий, связанных с деятельностью:

- по предотвращению утечек по различным каналам, бесконтрольного проникновения, видоизменения информации как в системах, так и помещениях, где они размещаются;

- на услуги мониторинга информбезопасности, аттестации на соответствие требованиям защиты информации, проектирования систем информатизации в защищаемых помещениях, монтажа, отладки, проведению испытаний и ремонтных работ;

- на разработку и производство средств безопасности;

- на выстраивание мероприятий по сохранности гостайны.

При оформлении лицензии используются только некриптографические методы.

Срок оформления лицензии составляет 30 дней, хотя зачастую готовое разрешение удается получить только спустя два месяца. Действие лицензии бессрочное.

Присоединяйтесь к нам, чтобы каждую неделю получать полезные и рабочие материалы для улучшения вашего бизнеса.

Кейсы и стратегии от экспертов рынка.

Присоединяйтесь к нам, чтобы каждую неделю получать полезные и рабочие материалы для улучшения вашего бизнеса.

Кейсы и стратегии от экспертов рынка.

Общий порядок действий по созданию систем защиты информации

Система защиты информации (применительно к органу управления, организации,

учреждению – это совокупность органов и (или) исполнителей,

используемой ими техники защиты информации, а также объектов защиты, организованная и функционирующая по

правилам и нормам, установленным соответствующими документами в области защиты информации (пункт

2.4.3.

Национального стандарта Российской Федерации ГОСТ Р50922-2006

«Защита информации. Основные термины и определения»).

В организационную структуру системы входят:

-

руководитель – несет персональную ответственность за обеспечение

информационной безопасности (устав организации, положение об органе); -

заместитель руководителя, курирующий вопросы информационно-технической

безопасности (должностной регламент); -

постоянно действующий коллегиальный орган, вырабатывающий предложения по

решению проблемных вопросов в области защиты информации; (положение о

комиссии); -

подразделение или специалист, ответственные за реализацию мероприятий по

технической защите информации (положение о подразделении, должностная

инструкция или регламент специалиста).

Система защиты информации (применительно к объекту обработки информации) –

это совокупность организационных мероприятий, технических, программных

и программно-технических средств защиты информации

и средств контроля эффективности защиты информации

(пункт 3.3 Национального стандарта Российской

Федерации ГОСТ Р51583-2014

«Защита информации. Порядок создания автоматизированных систем в защищенном

исполнении. Общие положения»).

Задачи, решаемые системой защиты информации:

-

исключение неправомерных доступа, копирования, предоставления или

распространения информации (обеспечение конфиденциальности информации); -

исключение неправомерных уничтожения или модифицирования информации

(обеспечение целостности информации); -

исключение неправомерного блокирования информации (обеспечение

доступности информации).

Жизненный цикл системы защиты информации (СЗИ) объекта обработки информации

состоит из стадии создания системы и стадии эксплуатации.

Стадию создания осуществляет (организует) обладатель информации, заказчик;

стадию эксплуатации СЗИ осуществляет оператор.

Жизненный цикл системы защиты информации объекта информатизации

— совокупность взаимоувязанных процессов последовательного изменения

состояния системы защиты информации конкретного объекта от принятия решения

о необходимости защиты обрабатываемой на нем информации до окончания его

эксплуатации.

Стадия (этап) жизненного цикла

– часть жизненного цикла, характеризующаяся определенным состоянием системы

защиты информации, совокупностью видов предусмотренных работ с их конечными

результатами.

Обладатель информации

– лицо, создавшее информацию и (или) имеющее право разрешать или

ограничивать доступ к информации.

Заказчик

– лицо, заключившее контракт на создание объекта обработки информации.

Оператор

– лицо, эксплуатирующее объект, в том числе непосредственно осуществляющее

обработку содержащейся в нем информации.

Уполномоченное лицо

– лицо, осуществляющее на договорной основе с заказчиком или оператором

обработку информационного ресурса и (или) предоставляющее для этих целей

вычислительные ресурсы.

Поставщик информации

– лицо, наделенное полномочиями по предоставлению сведений для их внесения

в базу данных объекта.

Этапы стадии создания системы защиты информации

- Этап 1. Формирование требований к системе защиты информации (предпроектный этап).

- Этап 2. Разработка системы защиты информации (этап проектирования).

- Этап 3. Внедрение системы защиты информации (этап установки, настройки, испытаний).

- Этап 4. Подтверждение соответствия системы защиты информации (этап оценки).

Формирование требований к системе защиты информации

Этап 1 осуществляется обладателем информации (заказчиком).

Перечень работ на этапе 1:

- Принятие решения о необходимости защиты обрабатываемой информации.

-

Классификация объекта по требованиям защиты информации (установление

уровня защищенности обрабатываемой информации). -

Определение угроз безопасности информации, реализация которых может

привести к нарушению безопасности обрабатываемой информации. - 4. Определение требований к системе защиты информации.

Решение о необходимости создания системы защиты информации принимается на основе анализа стоящих задач,

обрабатываемой информации и нормативной базы. В ходе анализа определяются структурно-функциональные

характеристики объекта и режим обработки информации:

Характеристики объекта:

- статус (принадлежность) объекта (государственный, муниципальный, иной);

- структура объекта (локальный или распределенный);

- масштаб объекта (федеральный, региональный, объектовый);

- наличие подключений к сторонним сетям, в том числе сетям общего пользования (имеются или отсутствуют);

- режим обработки информации (одно или многопользовательский);

- уровень доступа (с разграничением или без разграничения);

-

перечень технологических операций (чтение, поиск, запись, удаление,

сортировка, модификация, передача, голосовой ввод,); -

используемые информационные технологии (беспроводный, удаленный доступ,

виртуализация, мобильные объекты, туннелирование и пр.),

Категория информации, подлежащей защите, и свойства ее безопасности:

- информация ограниченного доступа (конфиденциальность, целостность, доступность);

- общедоступная информация (целостность, доступность),

Нормативная правовая база по информационно-технической безопасности выделяет разные задачи по защите информации:

- защита информации, составляющей государственную тайну;

- защита государственного информационного ресурса, не отнесенного к государственной тайне;

- обеспечение безопасности персональных данных в иных информационных системах;

- обеспечение безопасности критической информационной инфраструктуры;

- обеспечение безопасности информации в информационных системах общего пользования.

Более подробно правовое сопровождение защиты информации рассмотрено в

разделе

экономических и правовых аспектов защиты информации.

Актуальным на этом этапе видится формулирование целей и задач защиты информации.

Цель защиты информации

— минимизировать (предотвратить) ущерб обладателю информации из-за

возможных нарушений свойств ее безопасности.

Задача защиты информации

— обеспечить необходимый уровень защищенности информации от нарушений ее

целостности, доступности, конфиденциальности.

Решение оформляется локальным нормативным правовым актом,

в котором отражаются цели и задачи защиты информации, этапы и сроки

создания системы защиты информации, функционал и ответственность обладателя

информации, заказчика и оператора.

Основные документы, формируемые по результатам исполнения работ на этапе формирования требований к системе защиты информации:

| Действие | Документ |

|---|---|

| 1. Принятие решения о необходимости защиты информации | Локальный нормативный правовой акт, определяющий необходимость создания системы защиты информации |

| 2. Классификация по требованиям защиты информации (по уровню защищенности информации) | Акт классификации по требованиям безопасности информации |

| 3.Определение актуальных угроз безопасности информации | Частная модель угроз безопасности информации |

| 4. Определение требований к системе защиты информации | ТЗ на создание системы защиты информации с указанием требований к мерам и средствам защиты информации |

Разработка системы защиты информации

Этап 2

— разработка системы защиты информации – организуется обладателем информации (заказчиком).

Перечень работ на этапе 2:

- Проектирование системы защиты информации.

- Разработка эксплуатационной документации на систему защиты информации.

Положением о лицензировании деятельности по технической защите

конфиденциальной информации, утвержденном постановлением Правительства

Российской Федерации от 3 февраля 2012 г. №79

«О лицензировании деятельности по технической защите конфиденциальной информации» с учетом

изменений, внесенных постановлением правительства российской федерации от

15 июня 2016 г. №541

«О внесении изменений в некоторые акты Правительства

Российской Федерации по вопросам лицензирования отдельных видов

деятельности» определены виды работ и услуг по технической защите

конфиденциальной информации, подлежащие обязательному лицензированию:

работы и услуги по аттестационным испытаниям и аттестации на соответствие

требованиям по защите информации, а также работы и услуги по проектированию

в защищенном исполнении:

- средств и систем информатизации;

- помещений со средствами (системами) информатизации, подлежащими защите;

- защищаемых помещений.

Согласно Федеральному закону от 27.12.2002 №184-ФЗ

«О техническом регулировании», оценка соответствия средств (продукции) защиты информации,

предназначенных для обеспечения безопасности государственного

информационного ресурса ограниченного доступа и персональных данных,

проводится в форме обязательной сертификации.

В зависимости от вида защищаемой информации, следует

руководствоваться Постановлением Правительства Российской Федерации от 26

июня 1995 г. №608

«Положение о сертификации средств защиты информации» —

для информации ограниченного доступа, либо Постановлением Правительства

Российской Федерации от 15 мая 2010 г. №330

«Положение об особенностях оценки соответствия продукции…» — для государственных

информационных ресурсов и персональных данных.

Основные документы, формируемые по результатам исполнения работ на этапе разработки системы защиты информации:

| Действие | Документ |

|---|---|

| 1.Проектирование системы защиты информации | Технический проект (рабочая документация) на создание системы защиты информации |

| 2.Разработка эксплуатационной документации на систему защиты информации |

Описание структуры системы защиты информации. Технический паспорт с указанием наименования, состава и мест установки аппаратных и программных средств. Перечень параметров настройки средств защиты информации. Правила эксплуатации средств защиты информации. |

Примерный состав эксплуатационной документации, разрабатываемой на этапе проектирования системы защиты информации

- Технический паспорт с указанием состава и мест установки ее технических и программных средств.

- Описание технологического процесса обработки информации.

- Описание параметров и порядка настройки средств защиты информации.

- Описание организационной структуры системы защиты информации, с указанием функциональных обязанностей ее элементов.

- Ведомость и журнал учета применяемых машинных носителей информации.

- Правила эксплуатации системы защиты информации.

Внедрение системы защиты информации

Этап 3

— Внедрение системы защиты информации – организуется обладателем информации

(заказчиком) с привлечением оператора. Перечень работ на этапе 3:

- Установка и настройка средств защиты информации.

-

Внедрение организационных мер защиты информации, в том числе, разработка

документов, определяющих правила и процедуры, реализуемые оператором для

обеспечения защиты информации в ходе эксплуатации объекта. - Выявление и анализ уязвимостей программных и технических средств, принятие мер по их устранению;

- Испытания и опытная эксплуатации системы защиты информации.

Основные документы, формируемые по результатам исполнения работ на этапе внедрения системы защиты информации:

| Действие | Документ |

|---|---|

| 1. Установка и настройка средств защиты информации | Акт установки средств защиты информации |

| 2.Внедрение организационных мер, разработка организационно-распорядительных документов | Документы по регламентации правил по эксплуатации и вывода из эксплуатации системы защиты информации |

| 3.Выявление и анализ уязвимостей | Протокол контроля уязвимостей программного обеспечения и технических средств |

| 4.Испытания и опытная эксплуатации системы защиты информации | Протоколы контроля оценки эффективности средств и оценки защищенности информации |

Состав обязательных организационно-распорядительных документов, разрабатываемых на этапе внедрения системы защиты информации:

- Порядок администрирования системой защиты информации.

- Порядок выявления инцидентов, которые могут привести к возникновению угроз безопасности информации и реагирования на них.

- Порядок управления конфигурацией объекта и его системы защиты информации.

- Порядок контроля за обеспечением уровня защиты обрабатываемой информации.

- Порядок защиты информации при выводе из эксплуатации объекта.

Подтверждение соответствия системы защиты информации

Этап 4

— подтверждение соответствия системы защиты информации – организуется

обладателем информации (заказчиком) или оператором. Перечень работ на этапе

4 определяется в Программе и методиках аттестационных испытаний,

разрабатываемой до их начала. Документ формируется исполнителем работ и

согласовывается с заявителем.

Общие требования к структуре и содержанию программ и

методик аттестационных испытаний на соответствие требованиям безопасности

информации, выполнение которых позволяет защитить информацию от утечки по

техническим каналам, от несанкционированного доступа и от специальных

воздействий определяются национальным стандартом ГОСТ РО

0043-004-2013

«Защита информации. Аттестация объектов информатизации. Программа и методики аттестационных испытаний».

Аттестация

– комплекс организационных и технических мероприятий, в результате которых

подтверждается соответствие системы защиты информации объекта

информатизации (информационной системы) требованиям безопасности

информации.

Аттестация объектов информатизации делится на обязательную и добровольную.

Обязательная аттестация

проводится в принятых законодательством случаях для

определения соответствия системы защиты информации объекта исключительно

требованиям, установленным федеральными нормативными правовыми актами.

Добровольная аттестация

проводится по инициативе заявителя для определения соответствия системы

защиты информации объекта требованиям, установленным национальными

стандартами, владельцем информации или владельцем объекта.

Обязательной аттестации подлежат государственные (муниципальные)

информационные системы и их сегменты, содержащие информацию ограниченного

доступа, добровольной – все иные информационные системы.

Порядок проведения аттестации информационных систем по требованиям безопасности информации:

- Подача и рассмотрение заявки на аттестацию.

- Предварительное ознакомление с аттестуемым объектом (при необходимости).

- Разработка программы и методики аттестационных испытаний.

- Проведение аттестационных испытаний объекта.

- Оформление, регистрация и выдача аттестата соответствия.

Подача и рассмотрение заявки на аттестацию объекта информатизации:

-

Заявителем выбирается исполнитель работ по аттестации объекта

информатизации (организация-лицензиат по технической защите

конфиденциальной информации). - Заявителем направляется исполнителю заявка на проведение аттестации с исходными данными на аттестуемый объект.

-

Исполнителем рассматривается заявка, принимается решение о порядке

аттестации, готовятся договорные документы на оказание услуг по аттестации

объекта информатизации.

При недостаточности исходных данных в порядок аттестации включаются

работы исполнителя по предварительному ознакомлению с аттестуемым

объектом.

Структура и содержание программы и методики аттестационных испытаний

определяется Национальным стандартом ограниченного распространения ГОСТ РО

0043-004-2013

«Защита информации. Аттестация объектов информатизации.

Программа и методики аттестационных испытаний»

Аттестуемая распределенная информационно-телекоммуникационная система

Основные документы, формируемые по результатам исполнения работ на

этапе подтверждения соответствия системы защиты информации:

| Действие | Документ |

|---|---|

| 1.Аттестационные испытания системы защиты информации | Протоколы и заключение по результатам аттестационных испытаний |

| 2.Оформление результатов аттестационных испытаний | Рекомендации по обеспечению защищенности информации на аттестуемом объекте и Аттестат соответствия |

После подтверждения соответствия системы защиты информации осуществляется

переход на другую стадию жизненного цикла – стадию эксплуатации.

Этапы стадии эксплуатации системы защиты информации

- Этап 5. Ввод системы защиты информации в постоянную эксплуатацию.

- Этап 6. Промышленная эксплуатация системы защиты информации.

- Этап 7. Вывод из эксплуатации системы защиты информации.

Этап 5 — ввод системы защиты информации

в постоянную эксплуатацию – осуществляется оператором.

Решение о вводе оформляется локальным нормативным правовым актом, в котором

определяются должностные лица, ответственные за эксплуатацию и

сопровождение системы защиты информации: начальник объекта, системные

администраторы, администраторы информационной безопасности.

Этап 6 —

промышленная эксплуатация системы защиты информации – осуществляется оператором.

Также оператор осуществляет администрирование системы защиты информации, выявление инцидентов и

реагирование на них, управление конфигурацией объекта и его системой защиты

информации, контроль за обеспечение необходимого уровня защищенности информации.

Заявители:

-

осуществляют эксплуатацию объекта информатизации в соответствии с

требованиями безопасности информации, а также условиями и ограничениями,

установленными эксплуатационной документацией на систему защиты информации,

и аттестатом соответствия; -

извещают орган по аттестации (организацию), выдавший аттестат

соответствия, о всех изменениях в информационных технологиях, составе и

размещении средств и систем, условиях их эксплуатации, которые могут

повлиять на эффективность системы защиты информации; -

предоставляют необходимые документы и условия для осуществления контроля

и надзора за соблюдением порядка аттестации и за эксплуатацией

аттестованного объекта информатизации.

Органы по аттестации:

- отменяют и приостанавливают действие выданных этим органом (организацией) аттестатов соответствия;

-

проводят на договорной основе оценку эффективности средств защиты

информации и оценку защищенности информации от несанкционированного

доступа.

Повторная аттестация ГИС осуществляется вслучае окончания срока действия аттестата соответствия

или повышения класса защищенности информационной системы.

При увеличении состава угроз безопасности информации или изменении

проектных решений, реализованных при создании системы защиты информации

ГИС, проводятся дополнительные аттестационные испытания в рамках

действующего аттестата соответствия.

Продление срока действия сертификата организацией, эксплуатирующей СЗИ:

Организация, эксплуатирующая средство защиты информации,

заблаговременно, но не позднее чем за

три месяца до окончания срока действия сертификата соответствия, связывается с организацией –

первичным заявителем, с целью получения информации о проводимых работах по продлению сроков действия

сертификата соответствия и о порядке получения копии продленного сертификата.

В случае получения информации об отсутствии намерений первичного заявителя

продлевать сроки действия сертификата соответствия эксплуатирующая

организация

самостоятельно направляет в Федеральный орган по сертификации

(ФСТЭК России) соответствующую заявку установленного образца (не позднее,

чем за один месяц до окончания срока действия сертификата).

Этап 7

— вывод системы защиты информации из эксплуатации — осуществляется оператором.

На этом этапе производится архивирование информации, уничтожение или стирание данных и остаточной

информации с машинных носителей информации, уничтожение машинных носителей информации.