Подробное пошаговое руководство для разблокирования скрытых настроек AMI BIOS/UEFI.

Представляю Вашему вниманию подробное, пошаговое, написанное простым и доступным языком, руководство для разблокирования скрытых настроек AMI BIOS/UEFI. Составил его форумчанин lUNReal, за что ему низкий поклон. Статья выложена с его согласия и от его имени. Я лишь оформил, откорректировал, исправив некоторые грамматические и орфографические ошибки для удобства восприятия ) . Это руководство может оказаться полезным для некоторых продвинутых пользователей, которые не знают с чего начать и что потребуется для Unlock’a BIOS’a.

Сразу предупреждаю, что все действия вы совершаете на свой страх и риск, и в случае неудачи, ни MSI, ни Я, ни lUNReal, ни Сообщество (forum-ru.msi.com), а так же издатели приведённого в данной статье ПО ответственности НЕ НЕСЁМ!

Раздел 1 — Снятие копии.

Для начала, нам следует сделать backup своего BIOS. Качаем утилиту BIOS_Backup_TooKit и сохраняем её на свой компьютер. Данная утилита запускается с правами администратора без режима совместимости. А теперь пошагово:

1) Открываем архив и видим что-то вроде того, что на рисунке ниже, в данном случае 1.rom И 2.rom это мои Backup’ы

2) Скорее всего, программа не сможет опознать наш BIOS, но это не страшно =) , если же программе это удалось, то следующий шаг пропускаем. Если программа распознала BIOS, но указала размер, отличающийся от размера файла нашего BIOS’a, то не обращаем на это внимания и так же пропускаем следующий шаг.

3) Если программа не смогла понять какой же у нас BIOS, то нужно выставить настройки вручную, для этого ставим галочку в правом верхнем углу окна и выбираем размер нашего BIOS’a (в моём случае 4096KB). У Вас он может быть другим, посмотреть размер Вашего файла BIOS можно на странице загрузок для Вашего устройства.

4) Теперь нужно считать данные самого BIOS, для этого нужно нажать клавишу Read (Чтение), а потом дождаться заполнения шкалы на 100%. Как только шкала заполнится, клавиша Backup станет активной.

5) Теперь жмём Backup и в диалоговом окне указываем название файла (желательно до 8 символов и латинскими буквами и/или цифрами) и куда его сохранить.

На этом мы закончим работу с данной утилитой. Просто, не правда ли? =) . Сразу хочу сказать, что полученный Backup нужно так же скопировать и сохранить рядом с разблокированным BIOS’ом, ибо в случае «фейла» Вам надо будет с чего-то восстановиться.

Раздел 2 — Unlock.

Прежде чем продолжить, проверяем. У нас должны быть готовы две копии нашего BIOS, назовём их, к примеру, biosmod.rom и biosorigin.rom где:

— biosmod — это версия модифицированного биоса

— biosorigin — это версия оригинального биоса для того, что бы мы могли в случае ошибки восстановить исходное состояние.

Теперь нам потребуется программа AMIBCP. Загружаем программу и запускаем.

1) Открываем файл biosmod.rom программой и видим следующую картину:

Поясню, что к чему:

Красным контуром обозначено иерархическое древо навигации Вашего BIOS, здесь Вы можете перейти к любым его областям.

Оранжевым контуром обозначено название конкретных опций Вашего BIOS, что бы Вы знали, что меняете )

Зелёным контуром обозначено состояние «Показать/Скрыть» конкретных функций BIOS

Синим контуром обозначен уровень доступа для каждой опции вашего BIOS — это нам и нужно.

2) Как я уже сказал в описании, нам необходимо поменять права доступа для ВСЕХ необходимых опций нашего BIOS. Делается это двойным кликом, менять мы будем из Default (по умолчанию) на User (пользователь).

Вся суть в том, что бы изменить уровень доступа (Access level) у ВСЕХ опций на USER во всех вкладках (меняем только там, где стояло default, там где пусто не трогаем).

3) Вот мы и сделали, всё у нас получилось и выглядит примерно вот так:

Мои поздравления! Вы разблокировали свой BIOS.

4) Сохраняем изменения. Для этого, либо во вкладе file жмём save, либо же просто выходим и программа сама предложит сохранить, сохранение выглядит примерно так:

На этом всё.

Раздел 3 — Подготовка USB накопителя.

Итак, к этому моменту у Вас должно быть две копии Вашего биоса (один из которых разблокирован), USB носитель, и ещё немного терпения

Тут нам понадобиться больше софта, качаем архив Flash.

1) Переходим в папку DOS и устанавливаем утилиту HP USB Disk Storage Format Tool, которая нам необходима для создания загрузочного DOS диска. После установки открываем утилиту от имени администратора и видим примерно следующее:

Тут нам следует выбрать нашу флешку, установить файловую систему FAT32, а так же поставить галочку quick format (быстрое форматирование). Не ставьте галочку в Create a Dos startup disk, нам это не нужно. Клацаем Start.

2) Вот мы получили USB диск с файловой системой FAT32, о чём нам, собственно, и говорит утилита:

3) Теперь копируем всё содержимое папки Flash на наш USB Диск, кроме папки DOS

4) Теперь находим 2 текстовых файла — origin и update. Первый нам необходим для восстановления BIOS из оригинального Backup’а, а второй для прошивки модифицированным. Файлы являются набором команд, поэтому после редактирования нужно изменить их расширение на .bat (origin.bat и update.bat).

4.1) Редактирование файла origin.txt

На этом скриншоте я выделил название файла Backup’а оригинального (не модифицированного) файла прошивки. Если у Вас название отличается — меняем на своё и сохраняем файл с расширением .bat

4.2) Редактирование файла update.txt

Тут то же самое, что и в п. 4.1, но только нужно указать файлы нашего Unlock BIOS’a который мы вскрывали утилитой AMIBCP в разделе 2. У меня в примере он назывался так, если у Вас иначе, то меняем название на своё и сохраняем файл с расширением .bat.

5) После того, как мы отредактировали файлы и списали в них названия наших Backup’ов BIOS’а, нам нужно закинуть сами BIOS’ы в корень диска. В конечном итоге получается примерно так:

Всё готово для прошивки! Идём ставить чайник, завариваем зелёный чай без сахара, дабы жизнь сладкой не казалась =)

Раздел 4 — Прошивка.

Итак, у нас есть USB диск, на котором 2 версии Вашего BIOS, он в FAT32 и содержит все необходимые файлы. К сожалению, в данный момент у меня нет камеры, чтобы сделать фотографии самого процесса прошивки, поэтому буду описывать всё крайне подробно.

1) Перезагружаем компьютер. Как только Вы увидите логотип MSI, судорожно, с суровым лицом (как у Берии) жмём клавишу Del, пока не попадём в BIOS нашего ноутбука. Можно попробовать просто зажать её и держать, пока не появится окно BIOS.

2) Мы вошли, поздравляю, теперь переходим во вкладку Boot и меняем там режим с UEFI на Legacy (режим совместимости), жмём клавишу F10 и Enter, компьютер перезагружается.

3) Как только появился логотип, сразу жмём F11, и ждём. Сначала будет предложение нажать F12 (или F10, не помню)+Enter для перехода к сетевой карте (вроде как, можно подключить ПК к сети из UEFI), пропускаем и ждём. Как только все завершится, вы увидите графический интерфейс файлового менеджера Volkov Cammander, который очень похож на известный многим Total Commander.

4) Теперь самое главное. Теория файлов update и origin. Эти файлы нужны для того, чтобы запустить прошивальщик с указанными ключами и командами, а если по существу, то они нужны для некоторой автоматизации процесса, дабы не писать вам длинную команду из-под Dos =) . Для прошивки Unlock Вам необходимо набрать команду «update». Если появилась какая-либо ошибка, набираем «origin» и Ваш BIOS прошьётся оригиналом, но такого случиться не должно ))

5) Вот и всё, мы прошились. Ваш девайс выключился. Теперь отключаем от него зарядку и вынимаем батарею на 10-30 секунд, после этого подключаем их обратно и включаем. Как только появится логотип, жмём Del и входим в BIOS, и что мы видим? Правильно, скрытые настройки! Жмём F9, на всякий случай, — это установка оптимальных настроек, и подтверждаем клавишей Enter. Теперь можете делать всё, что Вашей душе угодно, но с ОСОБОЙ ОСТОРОЖНОСТЬЮ.

Статья написана специально для русского сообщества MSI forum-ru.msi.com

Автор Дмитрий Липский. Хочу сказать спасибо пользователю форума Dirts, который мотивировал меня на её написание, и который «любезно» продал мне купленный/скачанный на буржуйском ресурсе BIOS.

Всем добра, пацаны =)

[вложение удалено администратором]

- Главная

- Песочница

- Общий форум

|

Последний раз редактировалось: rezorustavi (2022-12-27 19:09), всего редактировалось 4 раз(а) |

![Ответить с цитатой [Цитировать]](data:image/svg+xml,%3Csvg%20xmlns='http://www.w3.org/2000/svg'%20viewBox='0%200%200%200'%3E%3C/svg%3E)

Отправлено: 27-Дек-2022 19:09

Отправлено: 27-Дек-2022 19:09

(спустя 4 дня)

(спустя 4 дня)

rezorustavi |

|

![Ответить с цитатой [Цитировать]](data:image/svg+xml,%3Csvg%20xmlns='http://www.w3.org/2000/svg'%20viewBox='0%200%200%200'%3E%3C/svg%3E)

Отправлено: 27-Дек-2022 22:26

Отправлено: 27-Дек-2022 22:26

(спустя 3 часа)

(спустя 3 часа)

nefchi1 |

|

![Ответить с цитатой [Цитировать]](data:image/svg+xml,%3Csvg%20xmlns='http://www.w3.org/2000/svg'%20viewBox='0%200%200%200'%3E%3C/svg%3E)

Отправлено: 27-Дек-2022 23:08

Отправлено: 27-Дек-2022 23:08

(спустя 42 минуты)

(спустя 42 минуты)

rezorustavi |

98921

А как это проделать на НP На разных моделях по-разному. Так-же есть способ с правого. ctrl + левый. ctrl + F10 Отпишитесь пожалуйста, какой способ прокатил и на какой серии ноутбука HP. |

![Ответить с цитатой [Цитировать]](data:image/svg+xml,%3Csvg%20xmlns='http://www.w3.org/2000/svg'%20viewBox='0%200%200%200'%3E%3C/svg%3E)

Отправлено: 29-Дек-2022 09:46

Отправлено: 29-Дек-2022 09:46

(спустя 1 день 10 часов)

(спустя 1 день 10 часов)

nefchi1 |

98922

98921

А как это проделать на НP На разных моделях по-разному. Так-же есть способ с правого. ctrl + левый. ctrl + F10 Отпишитесь пожалуйста, какой способ прокатил и на какой серии ноутбука HP. Что то не один вариант не прокатил с БИОС (Досадно) мод.НР 655 |

![Ответить с цитатой [Цитировать]](data:image/svg+xml,%3Csvg%20xmlns='http://www.w3.org/2000/svg'%20viewBox='0%200%200%200'%3E%3C/svg%3E)

Отправлено: 29-Дек-2022 16:05

Отправлено: 29-Дек-2022 16:05

(спустя 6 часов)

(спустя 6 часов)

Lupik2 |

В ноутбуке Acer ES1-332, с BIOS производства InsydeH2O, версии 1.13, активировать вкладку расширенных опций Advanced можно так: Прокатило на Acer A315-21-622T c биос InsydeH2O V1.12. Появилось много интересных пунктов в дополнительном меню Advanced. |

![Ответить с цитатой [Цитировать]](data:image/svg+xml,%3Csvg%20xmlns='http://www.w3.org/2000/svg'%20viewBox='0%200%200%200'%3E%3C/svg%3E)

Отправлено: 29-Дек-2022 19:12

Отправлено: 29-Дек-2022 19:12

(спустя 3 часа)

(спустя 3 часа)

rezorustavi |

98927

Что то не один вариант не прокатил с БИОС (Досадно) мод.НР 655 |

![Ответить с цитатой [Цитировать]](data:image/svg+xml,%3Csvg%20xmlns='http://www.w3.org/2000/svg'%20viewBox='0%200%200%200'%3E%3C/svg%3E)

Отправлено: 29-Дек-2022 19:48

Отправлено: 29-Дек-2022 19:48

(спустя 35 минут)

(спустя 35 минут)

SergeyZV |

|

![Ответить с цитатой [Цитировать]](data:image/svg+xml,%3Csvg%20xmlns='http://www.w3.org/2000/svg'%20viewBox='0%200%200%200'%3E%3C/svg%3E)

Отправлено: 29-Дек-2022 23:14

Отправлено: 29-Дек-2022 23:14

(спустя 3 часа)

(спустя 3 часа)

Lupik2 |

![Ответить с цитатой [Цитировать]](data:image/svg+xml,%3Csvg%20xmlns='http://www.w3.org/2000/svg'%20viewBox='0%200%200%200'%3E%3C/svg%3E)

Отправлено: 30-Дек-2022 09:57

Отправлено: 30-Дек-2022 09:57

(спустя 10 часов)

(спустя 10 часов)

SergeyZV |

|

![Ответить с цитатой [Цитировать]](data:image/svg+xml,%3Csvg%20xmlns='http://www.w3.org/2000/svg'%20viewBox='0%200%200%200'%3E%3C/svg%3E)

Отправлено: 30-Дек-2022 10:32

Отправлено: 30-Дек-2022 10:32

(спустя 34 минуты)

(спустя 34 минуты)

Lupik2 |

98943

А зря. Возможно откроются недоступные настройки BIOS. Т.е. к недоступным настройкам advanced добавятся еще более недоступные настройки Bios… |

![Ответить с цитатой [Цитировать]](data:image/svg+xml,%3Csvg%20xmlns='http://www.w3.org/2000/svg'%20viewBox='0%200%200%200'%3E%3C/svg%3E)

Отправлено: 30-Дек-2022 10:50

Отправлено: 30-Дек-2022 10:50

(спустя 17 минут)

(спустя 17 минут)

Ander_73 |

|

Текущее время: 21-Май 12:41

Часовой пояс: UTC + 3

Вы не можете начинать темы

Вы не можете отвечать на сообщения

Вы не можете редактировать свои сообщения

Вы не можете удалять свои сообщения

Вы не можете голосовать в опросах

Вы не можете прикреплять файлы к сообщениям

Вы можете скачивать файлы

Как разблокировать скрытые функции BIOS

Программный код BIOS (Basic Input/Output System) рождается в лабораториях разработчиков.

Наиболее известные из них — фирмы Award и AMI.

Затем каждый производитель материнских плат адаптирует BIOS к конкретной модели и по своему усмотрению отключает (блокирует) определенные функции.

Причем заблокированными могут оказаться многие функции, влияющие на «тонкую» настройку BIOS, и от которых, в свою очередь, зависит производительность компьютера.

Для чего же производители материнских плат блокируют некоторые функции?

Прежде всего, это делается в целях упрощения процедуры настройки Setup BIOS.

Отключают и те функции, которые в конкретной материнской плате отсутствуют, но могут быть задействованы в следующих модификациях.

Используя специальное программное обеспечение (утилиты), можно разблокировать практически все отключенные функции и опции в BIOS.

После модификации результаты необходимо сохранить в отдельном файле и затем произвести обновление BIOS.

При загрузке Setup BIOS на экране монитора можно будет увидеть новые дополнительные возможности настройки.

Для каждой фирмы нужна своя утилита.

Обладателям Award BIOS понадобится утилита Modbin, а для тех, у кого на компьютере установлена AMI BIOS, необходимо скачать программу AMIBCP.

Интересен тот факт, что утилита AMIBCP разработана программистами самой фирмы AMI.

Практика

Прежде всего, следует подготовить необходимое программное обеспечение.

Для модификации потребуются утилита для обновления («прошивальщик»), файл с действующей версией BIOS и утилита для модификации.

Утилиту для «прошивки» можно найти в Интернете на сайте производителя материнской платы или на компакт-диске, прилагающемся к «материнке».

После чего ее необходимо скопировать на жесткий диск компьютера.

Файл, в котором размещена текущая версия BIOS, можно получить с помощью этой утилиты.

Утилиты для модификации BIOS можно скачать из Интернета.

Файл, содержащий BIOS, желательно разместить на жестком диске в одной папке вместе с утилитой для ее модификации.

Обязательно перед модификацией сделайте резервную копию файла с BIOS.

Теперь, когда все готово, можно смело загружать утилиту.

В качестве примера рассмотрим случай, когда на компьютере установлена AMI BIOS.

Что касается BIOS от Award, то принцип модификации аналогичен, и в этой статье рассматриваться не будет.

Утилита AMIBCP является DOS-программой и без проблем загружается под Windows без перезагрузки в режим эмуляции MS-DOS.

Объем AMIBCP (файл amibcp75.exe) в распакованном виде составляет 542 Кбайт.

После загрузки утилиты AMIBCP необходимо с клавиатуры ввести имя файла, содержащего BIOS, например, 7vr_f4.bin .

Далее, находясь в главном меню программы, ищем раздел «Configure Setup Data» и просматриваем по порядку все подразделы.

Особенно интересны для нас будут подразделы «Chipset Setup» и «BIOS Features Setup».

Сама модификация заключается в активации заблокированных опций.

В каждом подразделе присутствуют столбцы с заголовками «Option Name», «Active», «Rights», «Optimal» и «FailSafe».

Заблокированные опции подсвечены, напротив этих опций в столбце «Active» указано значение «No».

Клавишами Page Up и Page Down можно задействовать ту или иную заблокированную установку.

Возможны случаи, когда в столбце с заголовком «Option Name» названия опций на экране полностью отсутствуют.

В таком случае придется включать все опции подряд «вслепую».

Закончив изменения, выходят в главное меню программы AMIBCP и, нажимая на клавишу [F10], сохраняют модифицированный BIOS в файле.

После сохранения модифицированного файла применяют «прошивальщик» — утилиту для обновления BIOS.

Заключение

Ряд производителей материнских плат выпускает свои фирменные программы для обновления BIOS непосредственно в среде Windows.

К их числу относятся утилиты фирм Gigabyte, ASUS, Intel и др.

Перед прошивкой следует убедиться в том, что в Setup BIOS разрешено обновление — в разделе BIOS Features Setup параметр BIOS Flash Protection должен находиться в положении Disabled или Auto.

После «прошивания» производят перезагрузку компьютера и входят в Setup BIOS.

В практике модификации были случаи, когда в BIOS оказывались заблокированными настройки, позволяющие повышать производительность системы.

А именно: возможность изменять напряжение на шине AGP в интервале 1,5 — 1,8 В с шагом 0,1 В и на модулях памяти DDR в пределах 2,5 — 2,8 В с шагом 0,1 В, а также увеличивать на 5, 7,5 или 10% штатное напряжение на ядре процессора.

Имели место случаи, когда в BIOS были заблокированы режим S.M.A.R.T. для жестких дисков и режим Bypass Mode для оптимальной работы CPU.

Интересной оказалась и заблокированная опция в подразделе Hardware Monitor — Slow Down CPU Duty Cycle.

При переходе системы в режим Doze тактовая частота CPU уменьшается.

С помощью этой опции можно установить другое значение тактовой частоты CPU в процентах от предыдущего.

В заключение хочу напомнить: не стоит из-за полного контроля над BIOS терять голову.

И поэтому к модификации и изменению параметров следует подходить с некоторой долей осторожности и с пониманием того, что вы делаете и на что идете.

Автор: А. Горячкин

Источник: Журнал «Радио»

ITGuides.ru

Вопросы и ответы в сфере it технологий и настройке ПК

Пошаговая инструкция по правильной настройке BIOS на компьютере

BIOS является системной программой, вшитой в специальный чип, расположенный на материнской плате любого компьютера. Настройка bios позволяет немного подкорректировать некоторые параметры вашего ПК и увеличить его работоспособность.

Бытует неправильное мнение, что настройка bios собьется при отсутствии напряжения. Чтобы этого не случилось, на «материнку» ставят литиевый аккумулятор или специальную батарейку, поддерживающую настройки биоса на компьютере по умолчанию. Эта программа является посредником и обеспечивает взаимодействие устройств с ОС. А как же включить bios?

Настройки биоса на компьютере по умолчанию

После подключения к сети вашего персонального друга (компьютера) начинается загрузка основной ОС, затем подключается винчестер, с которого загружается «Виндоус» или другая ОС. Настройки биоса не включаются автоматически на персональном устройстве.

Для входа в этот режим настроек необходимо после включения компьютера подождать одиночный звуковой сигнал или начало надписи о загрузке, а затем несколько раз нажать кнопку «F2» или «DEL (Delete)» (зависит от «материнки»). Правильный вариант высвечивается внизу экрана.

После этого включаются настройки биоса на компьютере по умолчанию. Количество и названия основных пунктов меню, расположенных вверху таблицы настроек bios, могут отличаться. Мы рассмотрим основные разделы и подразделы одного из вариантов такого меню, которое состоит из пунктов:

- Main — выбор даты, времени, жестких дисков и подключенных накопителей.

- Advanced — выбор этого пункта позволит выбрать и поменять режимы:

- процессора (например, разогнать его);

- памяти;

- портов (входов-выходов) компьютера.

- Power — изменение конфигурации питания.

- Boot — изменение загрузочных параметров.

- Boot Setting Configuration (Boot) — выбор параметров, влияющих на быстроту загрузки ОС и на определение мыши и клавиатуры.

- Tools — специализированные настройки. Например, обновление с «флешки».

- Exit — Выход. Можно записать изменения и выйти из bios или оставить все как было (по умолчанию).

Видео руководство по правильной настройке BIOS компьютера

Как настроить биос — основные разделы

MAIN — раздел для:

- непосредственной корректировки временных данных;

- определения и изменения некоторых параметров винчестеров (жестких дисков) после их выбора с помощью «стрелок» клавиатуры и нажатия кнопки «Ввод» (Enter). Рисунок 1.

В меню Main BIOS Setup вы попадаете сразу, как зайдете в БИОС

Если вы хотите перестроить режимы винчестера, то после нажатия кнопки «Ввод» вы попадете в его меню по умолчанию. Для нормальной работы необходимо выставить «стрелками» и кнопкой «Ввод» в пунктах:

- LBA Large Mode — Auto;

- Block (Multi-Sector Transfer) — Auto;

- PIO Mode — Auto;

- DMA Mode — Auto;

- 32 Bit Transfer — Enabled;

- Hard Disk Write Protect — Disabled;

- Storage Configuration — желательно не изменять;

- SATA Detect Time out — изменять нежелательно.

- Configure SATA as — выставить на AHCI.

- System Information — данные о системе, которые можно почитать.

ADVANCED — раздел непосредственных настроек основных узлов компьютера. Рисунок 2. Он состоит из подразделов:

- JumperFree Configuration — из него (нажатием кнопки «Ввод» (Enter)) попадаем в меню Configure System Frequency/Voltage, которое позволяет настраивать модули памяти и процессор. Оно состоит из пунктов:

- AI Overclocking (режимы Auto и Manual) служит для разгона процессора вручную или автоматически;

- DRAM Frequency — изменяет частоту (тактовую) шины модулей памяти;

- Memory Voltage — ручная смена напряжения на модулях памяти;

- NB Voltage — ручная смена напряжения на чипсете.

- CPU Configuration — при нажатии кнопки «Ввод» (Enter) открывается меню, в котором можно просматривать и изменять некоторые данные процессора.

- Chipset — менять не рекомендуется.

- Onboard Devices Configuration — смена настроек некоторых портов и контролеров:

- Serial Portl Address — смена адреса COM-порта;

- Parallel Port Address — смена адреса LPT-порта;

- Parallel Port Mode — смена режимов параллельного (LPT) порта и адресов некоторых других портов.

- USB Configuration — смена работы (например, включение/отключение) USB-интерфейса.

- PCIPnP — менять не рекомендуется.

Раздел Advanced зачастую содержит детальные настройки процессора, чипсета, устройств, опции по разгону и т.д.

POWER — смена настроек питания. Для нормальной работы необходимо выставить «стрелками» и кнопкой «Ввод» в пунктах:

- Suspend Mode — Auto.

- ACPI 2.0 Support — Disabled.

- ACPI APIC Support — Enabled.

- APM Configuration — изменять нежелательно.

- Hardware Monitor — корректировка общего питания, оборотов кулеров и температуры.

Настройка биос — остальные разделы

BOOT — управление параметрами непосредственной загрузки. Состоит из:

- Boot Device Priority — выбор приоритетного накопителя (винчестера, дисковода, флешки и прочее) при работе или при установке какой-либо ОС.

- Hard Disk Drivers — установка приоритетного винчестера, если их несколько.

- Boot Setting Configuration — выбор конфигурации системы и компьютера при загрузке. При нажатии кнопки «Ввод» (Enter) открывается меню:

- Quick Boot — опция теста памяти (оперативной), изменив которую можно ускорить загрузку ОС;

- Full Screen Logo — активировав/деактивировав параметр, вы сможете включить или заставку, или информацию о процессе загрузки;

- Add On ROM Display Mode — определение очереди на экране информации о модулях, подключенных к «материнке» через слоты;

- Bootup Num-Lock — определение состояния кнопки «Num Lock» при инициализации БИОС;

- Wait For ‘F1′ If Error — принудительное нажатие кнопки «F1» при возникновении ошибки;

- Hit ‘ DEL’ Message Display — надпись, указывающая клавишу для входа в БИОС.

Раздел Boot необходим для указания загрузочных устройств и соответствующих им приоритетов загрузки

TOOLS — служит для обновления БИОС.

EXIT — выход из BIOS. Имеет 4 режима:

- Exit & Save Changes (F10) — выход с сохранением данных, установленных непосредственно пользователем.

- Exit & Discard Changes — выход без сохранения данных (заводская установка).

- Discard Changes — отмена изменений.

- Load Setup Defaults — установка параметров по умолчанию.

В меню Exit можно сохранить измененные настройки, а также сбросить БИОС на настройки по-умолчанию

Как правильно настроить bios в картинках по умолчанию, знает почти каждый пользователь. Но если вы начинающий пользователь, войдите в интернет. В сети существует множество ресурсов, в которых есть страницы «настройка системы bios в картинках».

Отблагодари меня, поделись ссылкой с друзьями в социальных сетях:

Изменяем скрытые (расширенные) настройки BIOS (EFI)

Здравствуйте читатель, сегодня поведу свой рассказ про скрытые настройки биоса ноутбука или компьютера. Современные производители ноутбуков запчастей скрывают некоторые настройки BIOS от обычных пользователей такие настройки могут привести к полной неисправности ноутбука или компьютера. Но если вы готовы взять на себя ответственность за неисправность который может привести изменения этих настроек, то этот рассказ для вас.

Метод протестировал на ноутбуке Samsung NP300E5A — S01RU с BIOS формата UEFI, но по свой сути является универсальным для всех EFI BIOS.

В этой статье я расскажу только про современные BIOS для изменения настроек таких EFI BIOS нам понадобятся следующие программы(придется поискать в интернете):

- BIOS_Backup_TooKit — Для того чтобы забэкапить наш BIOS

- UEFITool_NE_A32_win — Для того чтобы разобрать наш BIOS на составные элементы.

- Universal IFR Extractor — Для расшифровки нашего Биоса.

- BOOTX64 — программа для внесения наших новых настроек.

И так запускаем нашу первую программу обязательно от имени администратора, это требуется для корректной работы.Если программа выдала ошибку которой сказано что он не смог определить наш BIOS, не волнуйтесь нажимаем OK , ставим галочку напротив надписи Custom , что недоступно меню выбора размера нашего Биоса запятая размер современного Биоса обычно не превышает 8 мегабайт, для нас сейчас это не имеет особого значения так как нам нужно лишь считать и его настройки, поэтому выставляем его размер в интервале от 8 до 16 мегабайт. И нажимаем кнопку Read , и ждем пока BIOS полностью не считается (100%), После этого нажимаем кнопку Backup и сохраняем наш BIOS под любым названием.

После того как мы сохранили наш BIOS запускаем вторую программу.Нажимаем File, после этого Open image file, И выбираем ранее сохранённый BIOS, теперь нам нужно найти расширенные настройки, Искать скорее всего придется глазами для этого мы будем искать следующие ключевые слова: SetupUtility , advanced.

Искать мы будем только в первой строке, нам нужно найти DXE driver с нашими настройками Биоса:

Например как на скриншоте:

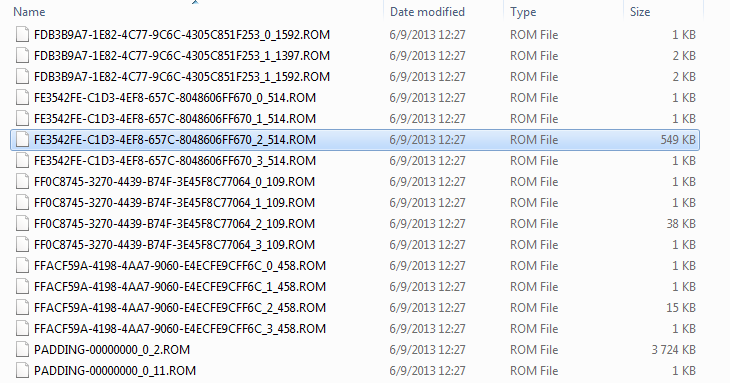

После того как мы нашли наши настройки, нужно скопировать File GUID, как на скриншоте выше. После чего возвращаются в папку второй программы и поиск в Windows наш File GUID, возможно найдется только один файл или найдется много файлов, выбираем тот который имеет наибольший размер:

Для удобства можно скопировать наш файл другое место, теперь запускаем третью программу для того чтобы расшифровать наши настройки:

После расшифровки мы получим файл в формате текстового документа который легко открыть любым текстовым редактором лично я использую notepad++, советую его всем кто часто работает с текстовыми документами такого формата:

Теперь мы открываем наш текстовый документ и ищем нужные нам настройки например для меня было важно настройка SATA GEN3 Mode, которая по какой-то причине по умолчанию была отключена в моём ноутбуке:

Теперь в качестве примера нам нужно выписать параметры Variable: 0x66 и Enabled, Value: 0x1. Их придётся непросто выписать, а запомнить именно они понадобятся нам для изменения настроек.

Для следующего 4 этапе нам понадобится чистая флешка отформатированная в файловую систему fat32 , на неё необходимо записать наш boot64 Просто скопируйте содержимое архива на нашу чистую, отформатированную флешку.

Теперь нам нужно загрузиться с этой флешки при этом в настройках Биоса нужно включить опцию Legacy support, подробно описывает этот процесс я не буду так как таких статей в интернете очень много (Google вам в помощь).

Когда мне загрузить с флешки мы увидим следующий текст:

>error : file not found

Когда этот текст появился находим следующую команду для нашего примера:

Где 0x66 — это Variable (Setting: SATA GEN3 Mode) — название настройки.

А 0x1 — Option: Enabled, то есть включен — состояние настройки.

На этом всё дорогой читатель. Если у вас есть вопросы возражения или пожелания или поломались ссылки на программы оставляйте свои комментарии.

Горячие клавиши для входа в меню BIOS, Boot Menu, восстановления из скрытого раздела

Доброго всем дня.

При установке Windows (например), очень часто необходимо выбрать загрузочный носитель, отличный от жесткого диска. Сделать это можно двумя путями:

1) Зайти в BIOS и изменить очередь загрузки (т.е. поставить в очередь загрузки флешку перед HDD — таким образом ПК будет сначала проверять флешку на наличие загрузочных записей, а только потом жесткий диск);

2) Вызвать Boot Menu и в нем выбрать конкретный носитель для загрузки в данный момент. На мой взгляд, этот вариант даже лучше первого: быстрее и не нужно заходить туда-сюда в BIOS менять очередь загрузки.

Чтобы войти в BIOS (вызвать Boot Menu) в большинстве случаев используется клавиши: F2, Del, Esc, F12 (в зависимости от производителя устройства). Кнопку нажимать нужно сразу же после включения компьютера (можно несколько раз, чтобы не пропустить нужный момент.

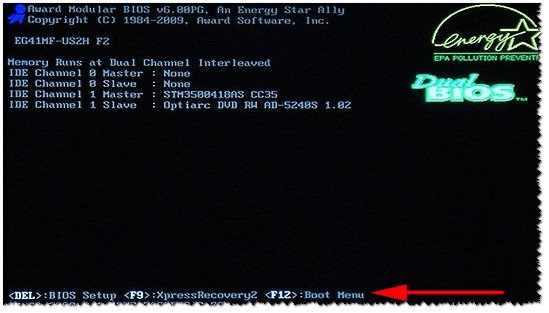

Кстати, если приглядеться на первый экран, который виден сразу после включения компьютера, то на нем часто пишут кнопку для входа в нужные настройки (вызова меню). Пример на скрине ниже.

Рис. 1. Dual Bios. Кнопка DEL — вход в настройки BIOS, кнопка F12 — Вызов Boot Menu.

Таблица №1: горячие клавиши для компьютеров

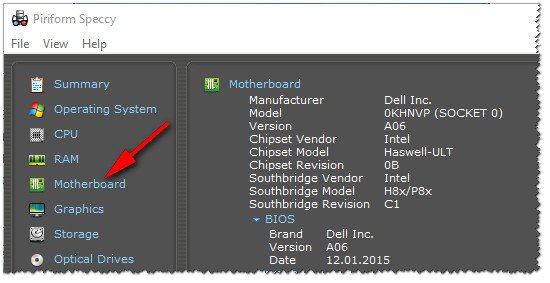

Чтобы использовать таблицу — Вам необходимо знать какая у вас материнская плата, версию BIOS. Узнать это можно несколькими путями, приведу самые быстрые:

- воспользоваться документацией, которая шла к вашему ПК/ноутбуку (если она еще сохранилась

- воспользоваться какой-нибудь спец. утилитой для определения характеристик компьютера. Порекомендую Speccy…

Speccy

Официальный сайт: https://www.piriform.com/speccy

Простая бесплатная программа, которая расскажет о вашем железе довольно много. Например, можно узнать информацию о: процессоре (CPU), оперативной памяти (Ram), материнской плате (Motherboard), видеокарте (Graphics), накопителях HDD, SSD (Storage) и пр. Кроме этого, можно узнать и контролировать в режиме онлайн температуру основных компонентов: жесткого диска, видеокарты, процессора.

Скриншот работы данной утилиты показан на рис. 2.

Рис. 2. Speccy — получение информации о материнской плате

Гайд по Unlock’y AMI BIOS/UEFI

Представляю Вашему вниманию подробное, пошаговое, написанное простым и доступным языком, руководство для разблокирования скрытых настроек AMI BIOS/UEFI. Составил его форумчанин lUNReal, за что ему низкий поклон. Статья выложена с его согласия и от его имени. Я лишь оформил, откорректировал, исправив некоторые грамматические и орфографические ошибки для удобства восприятия ) . Это руководство может оказаться полезным для некоторых продвинутых пользователей, которые не знают с чего начать и что потребуется для Unlock’a BIOS’a.

Для начала, нам следует сделать backup своего BIOS. Качаем утилиту BIOS_Backup_TooKit и сохраняем её на свой компьютер. Данная утилита запускается с правами администратора без режима совместимости. А теперь пошагово:

1) Открываем архив и видим что-то вроде того, что на рисунке ниже, в данном случае 1.rom И 2.rom это мои Backup’ы

2) Скорее всего, программа не сможет опознать наш BIOS, но это не страшно =) , если же программе это удалось, то следующий шаг пропускаем. Если программа распознала BIOS, но указала размер, отличающийся от размера файла нашего BIOS’a, то не обращаем на это внимания и так же пропускаем следующий шаг.

3) Если программа не смогла понять какой же у нас BIOS, то нужно выставить настройки вручную, для этого ставим галочку в правом верхнем углу окна и выбираем размер нашего BIOS’a (в моём случае 4096KB). У Вас он может быть другим, посмотреть размер Вашего файла BIOS можно на странице загрузок для Вашего устройства.

4) Теперь нужно считать данные самого BIOS, для этого нужно нажать клавишу Read (Чтение), а потом дождаться заполнения шкалы на 100%. Как только шкала заполнится, клавиша Backup станет активной.

5) Теперь жмём Backup и в диалоговом окне указываем название файла (желательно до 8 символов и латинскими буквами и/или цифрами) и куда его сохранить.

На этом мы закончим работу с данной утилитой. Просто, не правда ли? =) . Сразу хочу сказать, что полученный Backup нужно так же скопировать и сохранить рядом с разблокированным BIOS’ом, ибо в случае «фейла» Вам надо будет с чего-то восстановиться.

Прежде чем продолжить, проверяем. У нас должны быть готовы две копии нашего BIOS, назовём их, к примеру, biosmod.rom и biosorigin.rom где:

— biosmod — это версия модифицированного биоса

— biosorigin — это версия оригинального биоса для того, что бы мы могли в случае ошибки восстановить исходное состояние.

Теперь нам потребуется программа AMIBCP. Загружаем программу и запускаем.

1) Открываем файл biosmod.rom программой и видим следующую картину:

Поясню, что к чему:

Красным контуром обозначено иерархическое древо навигации Вашего BIOS, здесь Вы можете перейти к любым его областям.

Оранжевым контуром обозначено название конкретных опций Вашего BIOS, что бы Вы знали, что меняете )

Зелёным контуром обозначено состояние «Показать/Скрыть» конкретных функций BIOS

Синим контуром обозначен уровень доступа для каждой опции вашего BIOS — это нам и нужно.

2) Как я уже сказал в описании, нам необходимо поменять права доступа для ВСЕХ необходимых опций нашего BIOS. Делается это двойным кликом, менять мы будем из Default (по умолчанию) на User (пользователь).

Вся суть в том, что бы изменить уровень доступа (Access level) у ВСЕХ опций на USER во всех вкладках (меняем только там, где стояло default, там где пусто не трогаем).

3) Вот мы и сделали, всё у нас получилось и выглядит примерно вот так:

Мои поздравления! Вы разблокировали свой BIOS.

4) Сохраняем изменения. Для этого, либо во вкладе file жмём save, либо же просто выходим и программа сама предложит сохранить, сохранение выглядит примерно так:

Итак, к этому моменту у Вас должно быть две копии Вашего биоса (один из которых разблокирован), USB носитель, и ещё немного терпения

Тут нам понадобиться больше софта, качаем архив Flash.

1) Переходим в папку DOS и устанавливаем утилиту HP USB Disk Storage Format Tool, которая нам необходима для создания загрузочного DOS диска. После установки открываем утилиту от имени администратора и видим примерно следующее:

Тут нам следует выбрать нашу флешку, установить файловую систему FAT32, а так же поставить галочку quick format (быстрое форматирование). Не ставьте галочку в Create a Dos startup disk, нам это не нужно. Клацаем Start.

2) Вот мы получили USB диск с файловой системой FAT32, о чём нам, собственно, и говорит утилита:

3) Теперь копируем всё содержимое папки Flash на наш USB Диск, кроме папки DOS

4) Теперь находим 2 текстовых файла — origin и update. Первый нам необходим для восстановления BIOS из оригинального Backup’а, а второй для прошивки модифицированным. Файлы являются набором команд, поэтому после редактирования нужно изменить их расширение на .bat (origin.bat и update.bat).

4.1) Редактирование файла origin.txt

На этом скриншоте я выделил название файла Backup’а оригинального (не модифицированного) файла прошивки. Если у Вас название отличается — меняем на своё и сохраняем файл с расширением .bat

4.2) Редактирование файла update.txt

Тут то же самое, что и в п. 4.1, но только нужно указать файлы нашего Unlock BIOS’a который мы вскрывали утилитой AMIBCP в разделе 2. У меня в примере он назывался так, если у Вас иначе, то меняем название на своё и сохраняем файл с расширением .bat.

5) После того, как мы отредактировали файлы и списали в них названия наших Backup’ов BIOS’а, нам нужно закинуть сами BIOS’ы в корень диска. В конечном итоге получается примерно так:

Всё готово для прошивки! Идём ставить чайник, завариваем зелёный чай без сахара, дабы жизнь сладкой не казалась =)

Итак, у нас есть USB диск, на котором 2 версии Вашего BIOS, он в FAT32 и содержит все необходимые файлы. К сожалению, в данный момент у меня нет камеры, чтобы сделать фотографии самого процесса прошивки, поэтому буду описывать всё крайне подробно.

1) Перезагружаем компьютер. Как только Вы увидите логотип MSI, судорожно, с суровым лицом (как у Берии) жмём клавишу Del, пока не попадём в BIOS нашего ноутбука. Можно попробовать просто зажать её и держать, пока не появится окно BIOS.

2) Мы вошли, поздравляю, теперь переходим во вкладку Boot и меняем там режим с UEFI на Legacy (режим совместимости), жмём клавишу F10 и Enter, компьютер перезагружается.

3) Как только появился логотип, сразу жмём F11, и ждём. Сначала будет предложение нажать F12 (или F10, не помню)+Enter для перехода к сетевой карте (вроде как, можно подключить ПК к сети из UEFI), пропускаем и ждём. Как только все завершится, вы увидите графический интерфейс файлового менеджера Volkov Cammander, который очень похож на известный многим Total Commander.

4) Теперь самое главное. Теория файлов update и origin. Эти файлы нужны для того, чтобы запустить прошивальщик с указанными ключами и командами, а если по существу, то они нужны для некоторой автоматизации процесса, дабы не писать вам длинную команду из-под Dos =) . Для прошивки Unlock Вам необходимо набрать команду «update». Если появилась какая-либо ошибка, набираем «origin» и Ваш BIOS прошьётся оригиналом, но такого случиться не должно ))

5) Вот и всё, мы прошились. Ваш девайс выключился. Теперь отключаем от него зарядку и вынимаем батарею на 10-30 секунд, после этого подключаем их обратно и включаем. Как только появится логотип, жмём Del и входим в BIOS, и что мы видим? Правильно, скрытые настройки! Жмём F9, на всякий случай, — это установка оптимальных настроек, и подтверждаем клавишей Enter. Теперь можете делать всё, что Вашей душе угодно, но с ОСОБОЙ ОСТОРОЖНОСТЬЮ .

Время на прочтение

29 мин

Количество просмотров 476K

Здравствуй Хабр!

Одно из направлений моей компании — продажа технологических решений в области виртуализации. По долгу службы, приходится делать пилотные проекты или устраивать тестовые стенды. Недавно, компания Citrix выпустила новый продукт под название XenClient XT, который по сути является клиентским гипервизором первого уровня, то есть работает на чистом железе. Основной идеей клиентского гипервизора является создание виртуальных машин на собственном ноутбуке. Где и как это применимо — опустим.

Все современные процессоры Intel и AMD поддерживают технологию аппаратной виртулизации.

И так, в моем распоряжении был ноутбук с H77 чипсетом и Intel Core i7-3820QM процессором. Согласно спецификации от производителя, мой процессор поддерживал Intel Virtualization Technology (VT-x) и Intel Virtualization Technology for Directed I/O (VT-d) технологии. Если первая имеется почти на всех новых ноутбуках, то вторая технология встречается только на топовых моделях. Но она дает много преимуществ, как например прямой проброс GDU в виртуальную среду, соответственно клиентская машина получает полную поддержку 3D. Но давайте не будем углубляться в технологии, отличные от тематики данной статьи.

В моем биосе была возможность включения VT-x, но вот управление технологией VT-d не было предусмотрено изначально.

В расстроенных чувствах, я стал бродить по разным ресурсам в интернете и наткнулся на два очень интересных ресурса: mydigitallife и bios-mods.

Оказалось, что большая часть настроек биоса скрыта от обычного пользователя. Причина понятно — не давать пользователям ковыряться в настройках инициализации железа, дабы не создавать очереди у сервисных центров из армии любопытных «бородатых» субъектов с «кирпичами» в руках.

Первоначальное знакомство с технологией повергло меня в некоторое замешательство. Куча незнакомых мне утилит, новые термины, непонятные трактовки… Я решил не мучиться и написал на обоих ресурсах, что готов заплатить тому, кто мне поможет открыть скрытые от меня меню. Для этого было необходимо покопаться в ассемблерном коде, убрать несколько проверок, прошить патченный биос и у вас полное меню вашего биоса.

Так я прождал неделю, а заработать никто не захотел… ну или не смог.

Взяв себя в руки, я решил сам разобраться как этот биос работает и сделать патч самому. Спустя две недели и с помощью русского сообщества IXBT я написал свой первый патч к биосу моего тестового ноутбука. Скрестив пальцы на руках и с замиранием сердца я прошил свой ноутбук…

Вы помните в лохматые годы мы прошивали свои системные блоки новыми биосами для материнских плат? Тогда на экране красовалась надпись, мол ни в коем случае не выключайте компьютер до окончания прошивания? Были случаи, когда по странному стечению обстоятельств именно в тот момент отключалось электричество… В итоге получали большой не функциональный ящик. Что делалось дальше — история умалчивает.

Мой ноутбук не включился. Перебои с электричеством с батарейкой ему не страшны. Но вот я что-то сделал не правильно. Душевному расстройству не было предела. К моей большой радости оказалось, что биос имеет функцию recovery и путем нехитрых комбинаций клавиш и заранее подготовленной флешки ноутбук можно оживить.

Я пошел другим путем: пропатчил те места, которые ну ни как не могли повлиять на функционал биоса, а точнее заменил логотип. Снова прошил и снова получил кирпич. Размышляя и советуясь с опытными дельцами в этом деле мы пришли к выводу, что современные UEFI биосы имеют вторичную проверку на контрольную сумму образа прошивки. Первая проверка происходит когда вы пытаетесь прошить, а вторая когда биос запускается. Если в первом случае я также пропатчил прошивальщик, чтобы он не проверял контрольную сумму, то вторую проверку мне не преодолеть, так как она зашита в самом железе.

На данный момент имеем следующее: Можно патчить EFI биосы и не можем UEFI. Мой, конечно же, второй случай. Опять долгие поиски в интернете и натыкаюсь на статью Enable VT on InsydeH2O based Sony Vaio laptops, the EFI way.

Суть метода проста: вы загружаетесь в EFI режим с помощью специального загрузчика и получаете доступ к VSS памяти, где настройки вашего биоса и хранятся. Я протестировал что на моем ноутбуке это работает, снова открыл прекрассный дизассемблер IDA, скачал последние спецификации и в полном вооружении начал потрошить свой биос.

Успешным результатом двухнедельной работы стало выпотрошенное меню

небольшая его часть

╔════════════════════════════════════════════════════════════════════════════════════════════════════════════════════╗

║ FormSet: 'Main' GUID: a04a27f4-df00-4d42-b552-39511302113d ║

╟────────────────────────────────────────────────────────────────────────────────────────────────────────────────────╢

║ VarStore Id: '0x1234', Size: '900', Name: 'SystemConfig' GUID: a04a27f4-df00-4d42-b552-39511302113d ║

╚════════════════════════════════════════════════════════════════════════════════════════════════════════════════════╝

┌────────────────────────────────────────────────────────────────────────────────────────────────────────────────────┐

│ Form Name: 'Main' [ ID: '0x0001' ]│

└────────────────────────────────────────────────────────────────────────────────────────────────────────────────────┘

┌- Grayout IF:

| Question [ ID: '0x08' ] == 0x02

| Question [ ID: '0x07' ] == 0x01

| AND expression

└- END IF Grayout;

Time: 'System Time' [ QuestionId: '0x01', VarStore: '0xffff', Help: '<Enter> selects field.' ]

Default value: '00:00:00', Type: 0x05

Date: 'System Date' [ QuestionId: '0x02', VarStore: '0xffff', Help: '<Enter> selects field.' ]

Default value: '2010/05/01', Type: 0x06

┌- Grayout IF:

| EQ == TRUE

| Text: 'Notebook Model' Default: '[Not Detected]' Help: ' '

| Text: 'Product Number' Default: '[Not Detected]' Help: ' '

| Text: 'System Board ID' Default: '[Not Detected]' Help: ' '

| Text: 'Born On Date' Default: '[Not Detected]' Help: ' '

| Text: 'Processor Type' Default: '[Not Detected]' Help: ' '

| ┌- Suppress IF:

| | Question [ ID: '0x06' ] == 0x00

| | Text: 'Processor Speed' Default: '[Not Detected]' Help: ' '

| └- END IF Suppress;

| Text: 'Total Memory' Default: '[Not Detected]' Help: ' '

| Text: 'BIOS Version' Default: 'Fake Data' Help: ' '

| Text: 'BIOS Vendor' Default: 'Insyde' Help: ' '

| Text: 'Serial Number' Default: '[Not Detected]' Help: ' '

| Text: 'UUID Number' Default: '[Not Detected]' Help: ' '

| Text: 'Product configuration ID' Default: '[Not Detected]' Help: ' '

| Text: 'System Board CT Number' Default: 'C AAAA RR SS WW XXX' Help: ' '

| Text: 'Factory installed OS' Default: '[Not Detected]' Help: ' '

| ┌- Suppress IF:

| | Question [ ID: '0x05' ] == 0x00

| | Text: 'Primary Battery SN' Default: 'N/A' Help: ' '

| └- END IF Suppress;

| ┌- Suppress IF:

| | Question [ ID: '0x04' ] == 0x00

| | Text: 'Secondary Battery SN' Default: '' Help: ' '

| └- END IF Suppress;

| | | ┌- Suppress IF:

| | EQ == TRUE

| | | | | └- END IF Suppress;

└- END IF Grayout;

Reference: 'System Log' [ FormID: '0x0540', QuestionId: '0x03', VarStore: '0xffff' ]

┌- Suppress IF:

| EQ == TRUE

| └- END IF Suppress;

┌- Suppress IF:

| EQ == TRUE

| └- END IF Suppress;

┌- Suppress IF:

| EQ == TRUE

| └- END IF Suppress;

┌- Suppress IF:

| EQ == TRUE

| └- END IF Suppress;

┌- Suppress IF:

| EQ == TRUE

| └- END IF Suppress;

┌────────────────────────────────────────────────────────────────────────────────────────────────────────────────────┐

│ Form Name: 'System Log' [ ID: '0x0540' ]│

└────────────────────────────────────────────────────────────────────────────────────────────────────────────────────┘

Subtitle: 'System Log'

Action: ' ' [ QuestionId: '0xfffe', VarStore: '0xffff', Help: View the system diagnostic failure results. ]

Text: 'Result:' Default: 'Time:' Help: 'View the system diagnostic failure results.'

┌- Grayout IF:

| EQ == TRUE

| Text: ' ' Default: '- No Data -' Help: 'View the system diagnostic failure results.'

| Text: ' ' Default: '- No Data -' Help: 'View the system diagnostic failure results.'

| Text: ' ' Default: '- No Data -' Help: 'View the system diagnostic failure results.'

| Text: ' ' Default: '- No Data -' Help: 'View the system diagnostic failure results.'

| Text: ' ' Default: '- No Data -' Help: 'View the system diagnostic failure results.'

| Text: ' ' Default: '- No Data -' Help: 'View the system diagnostic failure results.'

| Text: ' ' Default: '- No Data -' Help: 'View the system diagnostic failure results.'

| Text: ' ' Default: '- No Data -' Help: 'View the system diagnostic failure results.'

| Text: ' ' Default: '- No Data -' Help: 'View the system diagnostic failure results.'

| Text: ' ' Default: '- No Data -' Help: 'View the system diagnostic failure results.'

| Text: ' ' Default: '- No Data -' Help: 'View the system diagnostic failure results.'

| Text: ' ' Default: '- No Data -' Help: 'View the system diagnostic failure results.'

| Text: ' ' Default: '- No Data -' Help: 'View the system diagnostic failure results.'

| Text: ' ' Default: '- No Data -' Help: 'View the system diagnostic failure results.'

| Text: ' ' Default: '- No Data -' Help: 'View the system diagnostic failure results.'

| Text: ' ' Default: '- No Data -' Help: 'View the system diagnostic failure results.'

| Text: ' ' Default: '- No Data -' Help: 'View the system diagnostic failure results.'

| Text: ' ' Default: '- No Data -' Help: 'View the system diagnostic failure results.'

| Text: ' ' Default: '- No Data -' Help: 'View the system diagnostic failure results.'

| Text: ' ' Default: '- No Data -' Help: 'View the system diagnostic failure results.'

└- END IF Grayout;

Text: ' ' Default: ' ' Help: 'View the system diagnostic failure results.'

╔════════════════════════════════════════════════════════════════════════════════════════════════════════════════════╗

║ FormSet: 'Security' GUID: a04a27f4-df00-4d42-b552-39511302113d ║

╟────────────────────────────────────────────────────────────────────────────────────────────────────────────────────╢

║ VarStore Id: '0x1234', Size: '900', Name: 'SystemConfig' GUID: a04a27f4-df00-4d42-b552-39511302113d ║

╚════════════════════════════════════════════════════════════════════════════════════════════════════════════════════╝

┌────────────────────────────────────────────────────────────────────────────────────────────────────────────────────┐

│ Form Name: 'Security' [ ID: '0x0001' ]│

└────────────────────────────────────────────────────────────────────────────────────────────────────────────────────┘

Password: Administrator Password [ VarStore: '0x9d', Help: 'Administrator Password controls access to the setup utility.']

Password: Power-On Password [ VarStore: '0xa1', Help: 'Power-On Password controls access to the system at boot.']

╔════════════════════════════════════════════════════════════════════════════════════════════════════════════════════╗

║ FormSet: 'Main' GUID: a04a27f4-df00-4d42-b552-39511302113d ║

╟────────────────────────────────────────────────────────────────────────────────────────────────────────────────────╢

║ VarStore Id: '0x1234', Size: '900', Name: 'SystemConfig' GUID: a04a27f4-df00-4d42-b552-39511302113d ║

╚════════════════════════════════════════════════════════════════════════════════════════════════════════════════════╝

┌────────────────────────────────────────────────────────────────────────────────────────────────────────────────────┐

│ Form Name: 'Main' [ ID: '0x0001' ]│

└────────────────────────────────────────────────────────────────────────────────────────────────────────────────────┘

┌- Grayout IF:

| VALUE = 1

| VALUE = 1

| EQUAL expression

└- END IF Grayout;

Text: 'InsydeH2O Version' Default: 'Fake Data' Help: ' '

┌- Grayout IF:

| VALUE = 1

| VALUE = 1

| EQUAL expression

└- END IF Grayout;

Text: 'System Memory Speed' Default: '[Not Detected]' Help: ' '

┌- Grayout IF:

| VALUE = 1

| VALUE = 1

| EQUAL expression

└- END IF Grayout;

┌- Grayout IF:

| VALUE = 1

| VALUE = 1

| EQUAL expression

└- END IF Grayout;

Text: 'Total Memory' Default: '[Not Detected]' Help: ' '

┌- Grayout IF:

| Question [ ID: '0x05' ] == 0x02

| Question [ ID: '0x04' ] == 0x01

| AND expression

└- END IF Grayout;

Time: 'System Time' [ QuestionId: '0x01', VarStore: '0xffff', Help: 'This is the help for the hour, minute, second field. Valid range is from 0 to 23, 0 to 59, 0 to 59. INCREASE/REDUCE : +/-.' ]

Default value: '00:00:00', Type: 0x05

Date: 'System Date' [ QuestionId: '0x02', VarStore: '0xffff', Help: 'This is the help for the month field, day field, year field. Valid range is from 1 to 12, 1 to 31, 2000 to 2099. (Error checking will be done against month/day/year combinations that are not supported.) INCREASE/REDUCE : +/-.' ]

Default value: '2011/05/01', Type: 0x06

Action: 'About this Software' [ QuestionId: '0x1059', VarStore: '0xffff', Help: ]

┌- Suppress IF:

| LIST [ ID: '0x04' ] in ('0x00','0x01')

| Select option: 'Debug Reclaim' [ VarStore: '0x1d7', QuestionId: '0x03', Help: ' ']

| Option: 'Enabled' [ Value: '1' Default: 'false' Type: 'int8' ]

| Option: 'Disabled' [ Value: '0' Default: 'true' Type: 'int8' ]

└- END IF Suppress;

┌- Suppress IF:

| EQ == TRUE

| └- END IF Suppress;

┌- Suppress IF:

| EQ == TRUE

| └- END IF Suppress;

╔════════════════════════════════════════════════════════════════════════════════════════════════════════════════════╗

║ FormSet: 'Advanced' GUID: a04a27f4-df00-4d42-b552-39511302113d ║

╟────────────────────────────────────────────────────────────────────────────────────────────────────────────────────╢

║ VarStore Id: '0x1234', Size: '900', Name: 'SystemConfig' GUID: a04a27f4-df00-4d42-b552-39511302113d ║

╚════════════════════════════════════════════════════════════════════════════════════════════════════════════════════╝

┌────────────────────────────────────────────────────────────────────────────────────────────────────────────────────┐

│ Form Name: 'Advanced' [ ID: '0x0001' ]│

└────────────────────────────────────────────────────────────────────────────────────────────────────────────────────┘

Reference: 'Boot Configuration' [ FormID: '0x0021', QuestionId: '0x01', VarStore: '0xffff' ]

Reference: 'Peripheral Configuration' [ FormID: '0x0022', QuestionId: '0x02', VarStore: '0xffff' ]

Reference: 'IDE Configuration' [ FormID: '0x0023', QuestionId: '0x03', VarStore: '0xffff' ]

Reference: 'Thermal Configuration' [ FormID: '0x0024', QuestionId: '0x04', VarStore: '0xffff' ]

Reference: 'Video Configuration' [ FormID: '0x0025', QuestionId: '0x05', VarStore: '0xffff' ]

Reference: 'USB Configuration' [ FormID: '0x0026', QuestionId: '0x06', VarStore: '0xffff' ]

Reference: 'Chipset Configuration' [ FormID: '0x0027', QuestionId: '0x07', VarStore: '0xffff' ]

Reference: 'ACPI Table/Features Control' [ FormID: '0x0028', QuestionId: '0x08', VarStore: '0xffff' ]

Reference: 'PCI Express Configuration' [ FormID: '0x0030', QuestionId: '0x09', VarStore: '0xffff' ]

Reference: 'Intel(R) Anti-Theft Technology Support' [ FormID: '0x0038', QuestionId: '0x0a', VarStore: '0xffff' ]

Reference: 'Extended ICC' [ FormID: '0x1cc0', QuestionId: '0x0b', VarStore: '0xffff' ]

Reference: 'DPTF Configuration' [ FormID: '0x3610', QuestionId: '0x0c', VarStore: '0xffff' ]

Reference: 'Intel(R) Smart Connect Technology Configuration' [ FormID: '0x1e00', QuestionId: '0x0d', VarStore: '0xffff' ]

Я успешно загрузился в загрузчик с доступом к VSS памяти, прописал нужные мне переменные и включил или выключил чего мне не хватало или мешало в моей работе.

Ну а теперь о том как это сделать вам.

Подготовка инструментария

1. Необходимо скачать PhoenixTool с этого форума, где постоянно выкладывается текущая версия. Он вам будет нужен, чтобы разложить файл прошивки на его составляющие.

2. Вам нужен perl. Если у вас есть UNIX система, то все просто, если нет, то ActivePerl или Cygwin под Windows.

3. Вам нужен последний биос от вашего производителя.

4. Любой архиватор.

Получение образа прошивки

1. Откройте архиватором exe файл вашей прошивки, найдите там файл с расширением bin или fd и распакуйте в удобное для вас место. Лучше в отдельную папку.

2. Запустите PhoenixTool и попробуйте открыть файл прошивки.

3. Если при попытке открыть вы видите такое окно

то скорее всего ваш образ от производителя зашифрован. Decrypt метод пока не придумали, но это только дело времени. Если это ваш случай, то переходите к следующему шагу, если нет, то пропускаем и переходим к пункту 8.

4. Распакуйте программу прошивания в удобную для вас папку и запустите обновление вашего биос до последней версии.

5. После того как ваш ноутбук перезагрузится, снова зайдите в эту папку и найдите там файл platform.ini

6. Откройте текстовым редактором и сделайте слеующие изменения:

[BackupROM]

Flag=1

FilePath=c:

FileName=0183AF24.BIN

Это позволит вам прошить еще раз ваш биос, но при этом будет создана резервная копия текущего биоса.

7. После перезагрузки откройте полученную резервную копию с помощью PhoenixTool

8. Через пару секунд вы должны будете увидеть окошко похожее на это:

9. Теперь можете закрыть окошко.

10. В папке, где у вас лежал образ появится папка DUMP, а в ней множество файлов. Нас интересует, который начинается на FE3542FE и имеет самый большой размер:

11. Теперь скачиваем исходный код моего

парсера

#!/usr/bin/perl

#

# Copyright (c) 2013 Nurlan Mukhanov (aka Falseclock) <nurike@gmail.com>

#

# Please inform me if you found error/mistakes or enhance this script.

#

# Permission is hereby granted, free of charge, to any person obtaining a copy

# of this software and associated documentation files (the "Software"), to deal

# in the Software without restriction, including without limitation the rights

# to use, copy, modify, merge, publish, distribute, sublicense, and/or sell

# copies of the Software, and to permit persons to whom the Software is

# furnished to do so, subject to the following conditions:

#

# The above copyright notice and this permission notice shall be included in all

# copies or substantial portions of the Software.

# THE SOFTWARE IS PROVIDED "AS IS", WITHOUT WARRANTY OF ANY KIND, EXPRESS OR

# IMPLIED, INCLUDING BUT NOT LIMITED TO THE WARRANTIES OF MERCHANTABILITY,

# FITNESS FOR A PARTICULAR PURPOSE AND NONINFRINGEMENT. IN NO EVENT SHALL THE

# AUTHORS OR COPYRIGHT HOLDERS BE LIABLE FOR ANY CLAIM, DAMAGES OR OTHER

# LIABILITY, WHETHER IN AN ACTION OF CONTRACT, TORT OR OTHERWISE, ARISING FROM,

# OUT OF OR IN CONNECTION WITH THE SOFTWARE OR THE USE OR OTHER DEALINGS IN THE

# SOFTWARE.

$| = 1;

use strict;

use warnings;

use utf8;

use Encode;

use Data::Dumper;

use vars qw($ROM $ROM_SIZE $IFR_PACKAGE_SIG @EFI_HII_PACKAGES %EFI_HII_PACKAGE_TYPE %LANGUAGES @EFI_HII_PACKAGE_FORMS %EFI $DEFAULT_LANGUAGE @STRINGS @TABS %TYPES);

################### !!! IMPORTANT !!! ###################

$IFR_PACKAGE_SIG = '$IFRPKG!';

#########################################################

$DEFAULT_LANGUAGE = 'en-US';

my $file = $ARGV[0] || "Setup.rom";

&SPECIFICATION_LOAD();

#---------------------------- MAIN PROGRAMM ----------------------------#

open($ROM, "<$file ") or die "ERROR : Cannot open $file.n";

{

binmode $ROM;

undef $/;

$ROM_SIZE = -s $file;

}

#--------------------------------------------------------------------

# 1. Search IFR virtual package

my $header_offset = &IFR_PACKAGE_SIG();

print STDERR "IFR_PACKAGE_SIG not found!nExiting programm...n" and exit 1 if (!$header_offset);

#--------------------------------------------------------------------

# 2. Search EFI_HII_PACKAGE_HEADERs

@EFI_HII_PACKAGES = &EFI_HII_PACKAGES($header_offset);

#print Dumper(@EFI_HII_PACKAGES);

#=head

#--------------------------------------------------------------------

# 3. Parse EFI_HII_PACKAGE_STRINGS

#print "Parsing language tables..n";

%LANGUAGES = &EFI_HII_PACKAGE_STRINGS();

#printf "tFound %d languages: %sn", scalar keys %LANGUAGES, join ', ', sort keys %LANGUAGES;

@STRINGS = @{$LANGUAGES{$DEFAULT_LANGUAGE}->{'strings'}};

#print Dumper(@STRINGS);

#print Dumper(%LANGUAGES);

=head

# 3.1. Check languages length

my %length;

$length{$_} = scalar @{$LANGUAGES{$_}->{'strings'}} foreach (keys %LANGUAGES);

my $warn = 0;

foreach (keys %length)

{

next if $_ eq 'en-US';

if ($length{$_} != $length{'en-US'})

{

if (!$warn)

{

printf STDERR "tWARNING: languages array length is different, must be %d elements:n", $length{'en-US'};

$warn = 1;

}

printf "tt%s: (%d)n", $_, $length{$_} - $length{'en-US'};

}

}

=cut

#--------------------------------------------------------------------

# 4. FORM packages parsing

@EFI_HII_PACKAGE_FORMS = &EFI_HII_PACKAGE_FORMS();

close($ROM);

#-----------------------------------------------------------------------#

#-----------------------------------------------------------------------#

sub str2hex {

return unpack ("H*", shift);

}

sub dec2bin {

return unpack("B32", pack("N", shift));

}

sub bin2dec {

return unpack("N", pack("B32", substr("0" x 32 . shift, -32)));

}

sub oplength {

my $data = shift;

my $length = unpack("C", $data);

return bin2dec(substr &dec2bin($length), -7);

}

sub EFI_IFR {

my $data = shift;

my $length = length($data);

my @opcodes;

#printf "length: %d, hex: %sn", length($data), join (' ', unpack("(H2)*",substr($data,0,10)));

my $i = 0;

while ($i < $length)

{

my %op;

# Reading OPCODE

$op{'opcode'} = unpack("C", substr($data,$i,1));

$i++;

# Reading length

$op{'length'} = oplength(substr($data,$i,1));

$i++;

# Reading payload

$op{'payload'} = substr($data,$i,$op{'length'}-2);

$i += $op{'length'} -2;

# Setting indent

#$op{'indent'} = $INDENTS{$op{'opcode'}};

push @opcodes, %op;

# printf "Opcode: %02X, Length: %dn",$op{'opcode'} , $op{'length'};

# my $www = <STDIN>;

}

return @opcodes;

}

sub EFI_HII_PACKAGE_FORMS {

my @forms = ();

foreach (@EFI_HII_PACKAGES)

{

my %pkg = %{$_};

my %form;

if ($_->{type} == 0x02)

{

# printf "EFI_HII_PACKAGE_FORMS offset int : %d, hex: (0x%08x)n",$pkg{'int_offset'},$pkg{'int_offset'};

# Skeep first 4 bytes of FULLL_PACKAGE_LENGTH

my $FORM_PACKAGE_LENGTH = unpack('I', (data($pkg{int_offset} + 4, 3).pack("H",0)) );

my $FORM_PACKAGE_TYPE = unpack('C', (data($pkg{int_offset} + 7, 1)) );

$form{'length'} = $FORM_PACKAGE_LENGTH;

$form{'type'} = $FORM_PACKAGE_TYPE;

#printf " Form length: %s, type: %sn", $FORM_PACKAGE_LENGTH, $FORM_PACKAGE_TYPE;

my $op_offset = $pkg{int_offset} + 8;

my $op_length = ($FORM_PACKAGE_LENGTH - 4);

$form{'opcodes'} = &EFI_IFR(data($op_offset,$op_length));

$form{'package'} = $_;

push @forms, %form;

}

}

&EFI_IFR_FORM_SET(@forms);

#print Dumper(@forms);

return @forms;

}

sub EFI_IFR_FORM_SET {

my $forms = shift;

my @forms = @{$forms};

#print Dumper(@forms);

foreach my $form (@forms)

{

my %form = %{$form};

my @ops = @{$form{'opcodes'}};

foreach (@ops)

{

my %op = %{$_};

&EFI_IFR_PRINT(%op,%{$form{'package'}});

}

print "n";

}

}

sub fguid {

my $guid = shift;

my ($a, $b, $c, $d, $e);

$a = unpack("H*",scalar reverse(substr($guid,0,4)));

$b = unpack("H*",scalar reverse(substr($guid,4,2)));

$c = unpack("H*",scalar reverse(substr($guid,6,2)));

$d = unpack("H*",substr($guid,8,2));

$e = unpack("H*",substr($guid,10,6));

return sprintf("%s-%s-%s-%s-%s",$a,$b,$c,$d,$e);

}

sub EFI_HII_PACKAGE_STRINGS {

my %pkg;

foreach (@EFI_HII_PACKAGES)

{

%pkg = %{$_} and last if ($_->{type} == 0x04);

}

my $reader= 4; # current reading offset

my %languages;

while ($reader < $pkg{size}) # read until we in package

{

my $LANG_PACKAGE_LENGTH = unpack('I', (data($pkg{int_offset} + $reader, 3).pack("H",0)) );

my $LANG_PACKAGE_OFFSET = $pkg{int_offset} + $reader;

#print $LANG_PACKAGE_LENGTH,"n";

if ($LANG_PACKAGE_LENGTH)

{

$reader += (3 + 1 + 42);

my $LANG_PACKAGE_NAME = (data($pkg{int_offset} + $reader, 5)); # skip 00 - end of header

$languages{$LANG_PACKAGE_NAME} = {'offset' => $LANG_PACKAGE_OFFSET, 'length' => $LANG_PACKAGE_LENGTH, 'name' => $LANG_PACKAGE_NAME };

}

$reader += $LANG_PACKAGE_LENGTH - (3 + 1 + 42);

}

foreach (keys %languages)

{

my %lang = %{$languages{$_}};

#print "Reading language from offset: ".$lang{'offset'}."n";

#print "Language name is: ".$lang{'name'}."n";

my $table = data($lang{'offset'}+46+6, $lang{'length'} - 46 - 6);

my @table = unpack('(H2)*',$table);

# Так как начало слова содержит флаг типа строки

# и мы не можем сделать сплит всей строки, будем читать побайтно

my @strings;

my $position=0;

my $word = undef;

my $eof = 0;

my $last = undef;

my $skip = 0;

my $word_start = 0;

push @strings, undef; # MEMEORY OFFSET CAN NOT BE 0

my %EFI_HII_STRING_BLOCK = map { $_ => 1 } ('10', '11', '12', '13', '15', '16', '17', '22', '30', '31', '32', '40');

for (my $l=0; $l < $#table; $l++)

{

my $byte = $table[$l];

if ( exists($EFI_HII_STRING_BLOCK{$byte}) && !$word && $last ne '14')

{

print STDERR "Unexpected EFI_HII_STRING_BLOCK -> BlockType = $byte found!n";

printf STDERR "String offset: %d (0x%08x)n", $lang{'offset'} + $l, $lang{'offset'} + $l;

exit 1;

}

$last = $byte and $word_start = 1 and next if ($byte eq '14'); # EFI_HII_SIBT_STRING_UCS2

if ($byte eq '21' && !$word && !$word_start ) # EFI_HII_SIBT_SKIP2

{

#print "SKEEP FOUNDn";

$skip = hex($table[$l+1]); # number of skips

$l += 2; # pass reading @table for next 2 bytes

while ($skip)

{

push @strings, "EFI_HII_SIBT_SKIP2-$skip";

$skip--;

}

next;

}

if ($byte eq '20' && !$word && !$word_start ) # EFI_HII_SIBT_DUPLICATE

{

push @strings, $strings[$#strings];

$l += 3;

next;

}

# If word end

if ($byte eq '00' && $table[$l+1] eq '00')

{

#print $word."n";

push @strings, $word;

$word = undef;

$word_start = 0;

$l++;

next;

}

$word .= decode('utf-16le',pack("H*",$byte).pack("H*",$table[$l+1]));

$l++;

}

$languages{$_}->{'strings'} = @strings;

}

return %languages;

#print Dumper(%languages);

}

sub EFI_HII_PACKAGES {

my $offset = shift;

$offset += 8;

my @address = ();

while (1)

{

my $data = data($offset,8);

my $hex = unpack("H*",$data);

last if $hex !~ /^[ABCDEF0-9]{10}000000$/i;

if ($hex =~ /^[ABCDEF0-9]{6}8001000000$/i)

{

push @address, substr ((join '', (reverse ($hex =~ m/../g))), 10);

#my $address = substr ((join '', (reverse ($hex =~ m/../g))), 10);

#printf "$address - %sn", hex($address);

}

$offset += 8;

}

my @pkg = ();

foreach (@address)

{

my %pkg;

$pkg{int_offset} = hex($_);

$pkg{hex_offset} = $_;

$pkg{size} = unpack("I*",data(hex($_),4));

$pkg{type} = unpack("C", data( hex($_)+7 , 1 ));

$pkg{type_name} = $EFI_HII_PACKAGE_TYPE{$pkg{type}}->{name};

$pkg{type_text} = $EFI_HII_PACKAGE_TYPE{$pkg{type}}->{text};

push @pkg, %pkg;

}

return @pkg;

}

sub IFR_PACKAGE_SIG {

my $i = 0;

my $offset = 0;

my $seek = undef;

my @sig = split //, $IFR_PACKAGE_SIG;

while ($i <= $ROM_SIZE)

{

my $byte = data($i,1);

#last unless $byte;

# If we found start of header

if ($byte eq '$')

{

$offset = $i; # Store current offset

$seek = $byte; # Store begining of the signature

$i++;

next;

}

if ($offset) # just to save CPU time

{

if (scalar grep $byte eq $_, @sig)

{

$seek .= $byte if ($IFR_PACKAGE_SIG =~ $seek.$byte );

last if ($IFR_PACKAGE_SIG eq $seek );

}

else

{

$offset = 0;

$seek = undef;

}

}

$i++;

}

#printf "nIFR_PACKAGE_SIG found at offset: %d (0x%08x)n", ($offset, $offset) if $offset;

return $offset;

}

sub data {

my $offset = shift;

my $length = shift;

my $data;

seek $ROM, $offset, 0;

sysread $ROM, $data, $length;

return $data;

};

sub TabSpace {

# Pushing

push @TABS, shift;

return ' ' x (scalar @TABS - 1);

}

sub TabClose {

my $length = scalar @TABS;

my $return = "";

if ($length)

{

my $opcode = pop @TABS;

if ($opcode == $EFI{EFI_IFR_GRAY_OUT_IF_OP})

{

$return = sprintf "xE2x94x94- END IF Grayout;n";

}

elsif ($opcode == $EFI{EFI_IFR_SUPPRESS_IF_OP})

{

$return = sprintf "xE2x94x94- END IF Suppress;n";

}

else

{

$return = "What the fuck?";

}

}

return $return;

}

sub EFI_IFR_PRINT

{

my $op = shift;

my $package = shift;

my $TabSpace = '';

my %op = %{$op};

my %package = %{$package};

if ($op{'opcode'} != $EFI{EFI_IFR_FORM_SET_OP} and scalar @TABS) {

if ($op{'opcode'} == $EFI{EFI_IFR_SUPPRESS_IF_OP} or $op{'opcode'} == $EFI{EFI_IFR_GRAY_OUT_IF_OP})

{

$TabSpace = sprintf "|";

}

elsif ( $op{'opcode'} == $EFI{EFI_IFR_END_OP} )

{

$TabSpace = sprintf "%s",'| ' x (scalar @TABS - 1 );

}

else

{

$TabSpace = sprintf "%s",'| ' x (scalar @TABS);

}

print $TabSpace;

}

if ($op{'opcode'} == $EFI{EFI_IFR_FORM_SET_OP}) { # 0x0E

my $Guid = substr($op{'payload'},0,16);

my $FormSetTitle = unpack("S2",substr($op{'payload'},16,2));

my $Help = unpack("S2",substr($op{'payload'},18,2));

my $Flags = substr($op{'payload'},20,2);

my $ClassGuid = substr($op{'payload'},22,16);

printf "nxE2x95x94%sxE2x95x97n","xE2x95x90"x116;

printf "x{E2}x{95}x{91} FormSet: '%-62sGUID: %s xE2x95x91n", ($STRINGS[$FormSetTitle]."'", fguid($Guid));

printf "x{e2}x{95}x{9f}%sx{e2}x{95}x{a2}n","x{e2}x{94}x{80}"x116;

if ($STRINGS[$Help] and $STRINGS[$Help] ne ' ')

{

printf " \Help text: '%s'n", $STRINGS[$Help];

}

}

elsif ($op{'opcode'} == $EFI{EFI_IFR_GUID_OP}) { # 0x5F

my $Guid = substr($op{'payload'},0,16);

my $Data = unpack("H*", substr($op{'payload'},16));

#printf "x{E2}x{95}x{91} Operation data: '%-55sGUID: %s xE2x95x91n", $Data, &fguid($Guid);

}

elsif ($op{'opcode'} == $EFI{EFI_IFR_DEFAULTSTORE_OP}) { # 0x5C

my $DefaultId = unpack("S2", substr($op{'payload'},2,2));

my $DefaultName = unpack("S2", substr($op{'payload'},2,2));

#printf "EFI_IFR_DEFAULTSTORE_OP, length: %d, DefaultId: %s, DefaultName: %s n",length($op{'payload'}),$DefaultId,$DefaultName ;

}

elsif ($op{'opcode'} == $EFI{EFI_IFR_VARSTORE_OP}) { # 0x24

# typedef struct _EFI_IFR_VARSTORE {

# EFI_IFR_OP_HEADER Header;

# EFI_GUID Guid;

# EFI_VARSTORE_ID VarStoreId;

# UINT16 Size;

# UINT8 Name[1];

# } EFI_IFR_VARSTORE;

#printf "EFI_IFR_VARSTORE_OP, length: %d n",length($op{'payload'});

my $Guid = substr($op{'payload'},0,16);

my $VarStoreId = unpack("S2", substr($op{'payload'},16,2));

my $Size = unpack("S2", substr($op{'payload'},18,2));

my $Name = substr($op{'payload'},20,12);

printf "x{E2}x{95}x{91} VarStore Id: '0x%x', Size: '%s', Name: '%s' GUID: %s x{E2}x{95}x{91}n", $VarStoreId, $Size, $Name, &fguid($Guid);

printf "xE2x95x9A%sxE2x95x9Dn","xE2x95x90"x116;

}

elsif ($op{'opcode'} == $EFI{EFI_IFR_FORM_OP}) { # 0x01

my $FormId = unpack("S2",substr($op{'payload'},0,2));

my $FormTitle = unpack("S2",substr($op{'payload'},2,2));

printf "x{e2}x{94}x{8c}%sx{e2}x{94}x{90}n","x{e2}x{94}x{80}"x116;

printf "x{e2}x{94}x{82} Form Name: '%-86s [ ID: '0x%04x' ]x{e2}x{94}x{82}n", ($STRINGS[$FormTitle]."'", $FormId);

printf "x{e2}x{94}x{94}%sx{e2}x{94}x{98}n","x{e2}x{94}x{80}"x116;

}

elsif ($op{'opcode'} == $EFI{EFI_IFR_GRAY_OUT_IF_OP}) { # 0x19

printf "%sx{E2}x{94}x{8C}- Grayout IF:n",TabSpace($op{'opcode'});

}

elsif ($op{'opcode'} == $EFI{EFI_IFR_SUPPRESS_IF_OP}) { # 0x0A

printf "%sxE2x94x8C- Suppress IF:n",TabSpace($op{'opcode'});

}

elsif ($op{'opcode'} == $EFI{EFI_IFR_END_OP}) { # 0x29

printf "%s",&TabClose($op{'opcode'});

}

elsif ($op{'opcode'} == $EFI{EFI_IFR_EQ_ID_VAL_OP}) { # 0x12

my $QuestionId = unpack("S2",substr($op{'payload'},0,2));

my $Value = unpack("S2",substr($op{'payload'},2,2));

printf "Question [ ID: '0x%02x' ] == 0x%02xn", $QuestionId, $Value,;

}

elsif ($op{'opcode'} == $EFI{EFI_IFR_AND_OP}) { # 0x15

printf "AND expressionn";

}

elsif ($op{'opcode'} == $EFI{EFI_IFR_SUBTITLE_OP}) { # 0x02

my $Prompt = unpack("S2",substr($op{'payload'},0,2));

my $Help = unpack("S2",substr($op{'payload'},2,2));

printf "Subtitle: '%s'n", ($STRINGS[$Prompt]) if defined $STRINGS[$Prompt] and $STRINGS[$Prompt] ne ' ';

}

elsif ($op{'opcode'} == $EFI{EFI_IFR_DEFAULT_OP}) { # 0x5B

my $DefaultId = unpack("S2",substr($op{'payload'},0,2));

my $Type = unpack("C",substr($op{'payload'},2,1));

my $value;

if ($Type == 0) {

$value = unpack("C",substr($op{'payload'},3,1));

}

elsif ($Type == 1) {

$value = unpack("S2",substr($op{'payload'},3,2));

}

elsif ($Type == 2) {

$value = unpack("S2",substr($op{'payload'},3,2));

}

elsif ($Type == 5) {

$value = sprintf("%02d",unpack("C",substr($op{'payload'},3,1))).':'.sprintf("%02d",unpack("C",substr($op{'payload'},4,1))).':'.sprintf("%02d",unpack("C",substr($op{'payload'},5,1)));

}

elsif ($Type == 6) {

$value = unpack("S2",substr($op{'payload'},3,2)).'/'.sprintf("%02d",unpack("C",substr($op{'payload'},5,1))).'/'.sprintf("%02d",unpack("C",substr($op{'payload'},6,1)));

}

else {

$value = unpack("S*",substr($op{'payload'},3,4));

}

printf " Default value: '%s', Type: 0x%02xn",$value, $Type;

}

elsif ($op{'opcode'} == $EFI{EFI_IFR_TRUE_OP}) { # 0x46

printf "EQ == TRUEn";

}

elsif ($op{'opcode'} == $EFI{EFI_IFR_TEXT_OP}) { # 0x03

my $Prompt = unpack("S2",substr($op{'payload'},0,2));

my $Help = unpack("S2",substr($op{'payload'},2,2));

my $TextTwo = unpack("S2",substr($op{'payload'},4,2));

my $t2 = "";

$t2 = $STRINGS[$TextTwo] if (defined $STRINGS[$TextTwo]);

printf "Text: '%-32.32sDefault: '%-32.32sHelp: '%s'n", $STRINGS[$Prompt]."'", $t2."'", $STRINGS[$Help];

}

elsif ($op{'opcode'} == $EFI{EFI_IFR_UINT64_OP}) { # 0x45

my $Value = $op{'payload'};

printf "VALUE = %sn", unpack("S*",$Value);

}

elsif ($op{'opcode'} == $EFI{EFI_IFR_EQUAL_OP}) { # 0x2F

printf "EQUAL expressionn";

}

elsif ($op{'opcode'} == $EFI{EFI_IFR_EQ_ID_LIST_OP}) { # 0x14

my $QuestionId = unpack("S2", substr($op{'payload'},0,2));

my $ListLength = unpack("S2", substr($op{'payload'},2,2));

my @ValueList = unpack("(S4)*", substr($op{'payload'},4));

@ValueList = map {sprintf "'0x%02x'", $_ } @ValueList;

printf "LIST [ ID: '0x%02x' ] in (%s)n",$QuestionId, join ",", @ValueList;

}

elsif ($op{'opcode'} == $EFI{EFI_IFR_OR_OP}) { # 0x16

printf "OR expressionn";

}

elsif ($op{'opcode'} == $EFI{EFI_IFR_NOT_OP}) { # 0x17

printf "NOT expression n";

}

elsif ($op{'opcode'} == $EFI{EFI_IFR_TIME_OP}) {# 0x1b

my $Prompt = unpack("S2",substr($op{'payload'},0,2));

my $Help = unpack("S2",substr($op{'payload'},2,2));

my $QuestionId = unpack("S2",substr($op{'payload'},4,2));

my $VarStoreId = unpack("S2",substr($op{'payload'},8,2));

#my $VarName = unpack("S2",substr($op{'payload'},8,1));

#my $VarOffset = unpack("S2",substr($op{'payload'},9,1));

#my $Flags = unpack("S2",substr($op{'payload'},9,1));

printf "Time: '%s' [ QuestionId: '0x%02x', VarStore: '0x%02x', Help: '%s' ]n", $STRINGS[$Prompt],$QuestionId,$VarStoreId,$STRINGS[$Help] ;

}

elsif ($op{'opcode'} == $EFI{EFI_IFR_DATE_OP}) {# 0x1A

my $Prompt = unpack("S2",substr($op{'payload'},0,2));

my $Help = unpack("S2",substr($op{'payload'},2,2));

my $QuestionId = unpack("S2",substr($op{'payload'},4,2));

my $VarStoreId = unpack("S2",substr($op{'payload'},8,2));

#my $VarName = unpack("S2",substr($op{'payload'},8,1));

#my $VarOffset = unpack("S2",substr($op{'payload'},9,1));

#my $Flags = unpack("S2",substr($op{'payload'},9,1));

printf "Date: '%s' [ QuestionId: '0x%02x', VarStore: '0x%02x', Help: '%s' ]n", $STRINGS[$Prompt],$QuestionId,$VarStoreId,$STRINGS[$Help] ;

}

elsif ($op{'opcode'} == $EFI{EFI_IFR_NUMERIC_OP}) {# 0x07

my $Prompt = unpack("S2",substr($op{'payload'},0,2));

my $Help = unpack("S2",substr($op{'payload'},2,2));

my $QuestionId = unpack("S2",substr($op{'payload'},4,2));

my $VarStoreId = unpack("S2",substr($op{'payload'},8,2));

#my $VarStoreInfo = unpack("C",substr($op{'payload'},10,1));

my $Type = unpack("C",substr($op{'payload'},11,1));

my $MinValue = unpack("C",substr($op{'payload'},12,1));

my $MaxValue = unpack("C",substr($op{'payload'},13,1));

my $Step = unpack("C",substr($op{'payload'},14,1));

printf "Number question: Prompt: %s, Help: %sn",($STRINGS[$Prompt], $STRINGS[$Help]) if $Prompt;

printf "%s x{E2}x{94}x{94}- [ QuestionId: '0x%02x', VarStore: '0x%02x' , Type: '%02x', MinValue: '%d', MaxValue: '%d', Step: '%d' ]n",($TabSpace,$QuestionId, $VarStoreId, $Type,$MinValue, $MaxValue, $Step) if $Prompt;;

}

elsif ($op{'opcode'} == $EFI{EFI_IFR_REF_OP}) {# 0x0F

my $Prompt = unpack("S2",substr($op{'payload'},0,2));

my $Help = unpack("S2",substr($op{'payload'},2,2));

my $QuestionId = unpack("S2",substr($op{'payload'},4,2));