Контрольные объекты для информационных и смежных технологий

Стандарт Cobit в настоящее время является синтезом четырех десятков международных стандартов в области аудита, контроля, управления информационными технологиями и информационной безопасности. Его основной стратегической задачей является ликвидация разрыва между руководящим звеном системы управления хозяйствующими субъектами с их видением целевой направленности деятельности этих субъектов и ИТ департаментами, осуществляющими поддержку важнейшей для любого функционирующего хозяйствующего субъекта информационной инфраструктуры, которая должна быть направлена на достижение этих целей.

Стандарт Cobit определяет и регламентирует обязательные требования, предъявляемые к аудиту и к отчетным формам, оформляемым по его результатам. Он предоставляет:

- аудиторам: минимально приемлемый уровень исполнения работ в соответствии с профессиональными требованиями Кодекса профессиональной этики;

- сертифицированным аудиторам информационных систем: обязательные требования, предъявляемые к их работе;

- менеджерам и иным заинтересованным лицам: представления о требуемом уровне профессиональной работы лучших практиков в области ИТ.

Указанный стандарт раскрывает лучший практический опыт на уровне доменов (групп ИТ-процессов) и отдельных процессов, а также регламентирует действия в виде управляемой и логичной структуры. При этом лучший практический опыт основан на консенсусе экспертов. Он (опыт) в большей степени ориентирован на контроль, нежели на исполнение. Раскрытые в Стандарте нормы позволяют оптимизировать инвестиции в информационные технологии, обеспечить уверенность в уровне предоставляемых сервисов и выработать показатели, на которые можно ориентироваться в случае неблагоприятного развития ситуации.

В сфере информационных технологий предоставление сервисов, соответствующих требованиям деятельности хозяйствующего субъекта, предполагает наличие надлежащей системы и методологии внутреннего контроля. Система контроля, основанная на Cobit, отвечает этим требованиям, поскольку:

- связана с требованиями деятельности хозяйствующих субъектов;

- организует виды ИТ-деятельности в виде понятной процессной модели;

- определяет основные ресурсы ИТ, на которые должны осуществляться воздействия;

- определяет цели контроля.

Ориентация стандарта Cobit на деятельность хозяйствующих субъектов состоит во взаимосвязи целей этой деятельности и информационных технологий, выявлении показателей и моделей зрелости для оценки достижений, определении степени ответственности владельцев бизнес и ИТ- процессов. Иными словами, в основу стандарта Cobit положено основополагающее утверждение, что для обеспечения любого хозяйствующего субъекта (его системы управления) информацией, необходимой для достижения определенных бизнес целей, следует управлять ИТ-ресурсами с помощью естественным образом сгруппированных ИТ-процессов.

Первая версия стандарта Cobit, выпущенная в 1996 году, включала в себя «Концептуальное ядро» (Cobit Framework), определяющее набор основополагающих принципов и понятий в области управления информационными технологиями, описание Объектов контроля (Control Objectives) и «Руководство по аудиту» (Audit Guidelines).

Вторая версия была опубликована в 1998 году. В нее вошли переработанная версия «Детальных объектов контроля» (Detailed Control Objectives) и «Набор инструментов внедрения» (Implementation Tool Set).

В третью версию стандарта вошло «Руководство по управлению» (Management Guidelines), в основу которого заложено понятие «Система управления ИТ» (IT Governance).

Состав книг стандарта Cobit

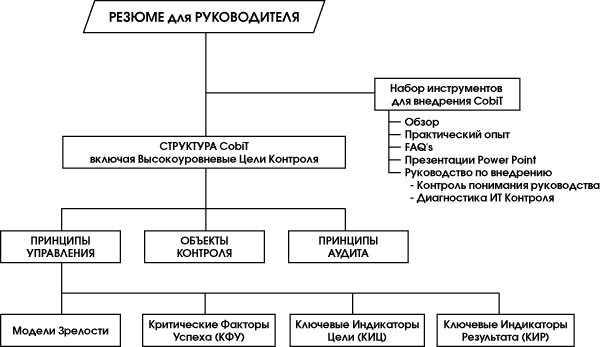

Таким образом, в состав третьей редакции Стандарта Cobit вошло несколько книг, ориентированных на различных потребителей.

При этом «Резюме для руководства» служит введением в остальные разделы Стандарта и ориентировано на высшее звено системы управления хозяйствующим субъектом для принятия ими решения о применении Стандарта Cobit в их субъекте. Оно определяет Миссию Cobit и понятие Системы управления ИТ.

В свою очередь, Концептуальное ядро (или Структура Cobit) содержит развернутое описание структуры стандарта, высокоуровневых целей контроля и пояснения к ним. Основная концепция Cobit предполагает формирование механизмов управления в информационных технологиях исходя из того, какая информация необходима для поддержания целей деятельности хозяйствующего субъекта и удовлетворения требований этой деятельности. Информация в данном контексте рассматривается как результат использования ИТ- ресурсов, управление которыми осуществляется в рамках ИТ- процессов.

Концептуальное ядро Cobit сгруппировано в четыре домена (группы ИТ-процессов):

- планирование и организация (planning and organization) – определяющие направления относительно внедрения решений и обеспечения сервисов;

- приобретение и внедрение (acquisition and implementation) – обеспечивающие внедрение решений и оказание на их основе сервисов;

- эксплуатация и сопровождение (delivery and support) – представляющие сами решения и делающие их применимыми для конечных пользователей;

- мониторинг (monitoring) – выполняют надзор за всеми процессами для того, чтобы убедиться в продвижении в верном направлении.

Указанные домены объединяют в себе 34 высокоуровневых задачи (объекта) управления (одна задача для каждого ИТ-процесса).

Книга «Детальные объекты контроля» раскрывает детальное описание объектов (задач) контроля для каждого из 34 ИТ-процессов. Всего насчитывается 318 объектов. «Руководство по управлению» позволяет руководству хозяйствующего субъекта реализовать наиболее эффективные стратегии управления информационными технологиями, установить контроль над использованием информационных ресурсов и соответствующими процессами, осуществлять мониторинг, давать сравнительную оценку достижения целевых установок хозяйствующего субъекта и оценивать эффективность в рамках каждого ИТ-процесса. «Набор инструментов внедрения» содержит разъяснения ключевых концептуальных положений стандарта Cobit, а также алгоритм процесса их внедрения в деятельность любого хозяйствующего субъекта.

Книга включает в себя следующие основополагающие компоненты:

- обзорная часть (Executive Overview);

- руководство по внедрению, включая практический опыт и презентации (Case Studies, Power Point Presentations);

- инструментарий, помогающий анализировать структуру управления ИТ хозяйствующего субъекта: Диагностика осведомленности руководства субъекта (Management Awareness Diagnostic) и Диагностика ИТ-управления (IT Control Diagnostic);

- часто задаваемые вопросы и ответы на них (FAQs).

Процесс внедрения Стандарта Cobit в деятельность хозяйствующего субъекта состоит из следующих основных этапов:

- определение цели деятельности на основе Концептуального ядра стандарта;

- выбор ИТ-процессов и механизмов управления на основе высокоуровневых и детальных объектов управления;

- разработка и согласование программы внедрения с бизнес-планом;

- оценка существующих процедур и результатов внедрения механизмов управления на основе «Руководства по аудиту»;

- оценка текущего статуса хозяйствующего субъекта, идентификация критических действий, ведущих к успеху, и измерение эффективности достижения целевых установок деятельности хозяйствующего субъекта на основе «Руководства по управлению».

И наконец, «Руководство по аудиту» представляет собой книгу, ориентированную на аудит ИТ-процессов.

Принципы аудита информационных технологий

Аудит позволяет оперативно получать систематизированную и достоверную информацию не только для оценки ИТ, но и для принятия адекватных решений по управлению ими. На российском рынке в настоящее время можно выделить шесть видов услуг по аудиту информационной инфраструктуры:

- обследование информационных технологий, применяемых хозяйствующим субъектом;

- экспертная оценка адекватности финансирования проектных решений и/или инвестиций в закупку оборудования и ИТ-сервисов;

- технический аудит информационных технологий;

- аудит ИТ-процессов;

- аудит критерия информационных технологий;

- комплексный аудит информационной инфраструктуры.

Обследование информационных технологий предполагает всего лишь сбор информации (инвентаризация) для проведения последующих работ по внедрению нового информационного элемента инфраструктуры. При этом анализ и оценка не производятся. В свою очередь, экспертная оценка предполагает осуществление следующих видов оценки:

- оценка ИТ-проектов или проектных решений;

- оценка обоснованности инвестиций в информационные технологии;

- оценка стоимости ИТ-составляющей хозяйствующего субъекта;

- оценка текущих ИТ-проектов;

- оценка возможности перепрофилирования информационной инфраструктуры;

- оценка организации эксплуатации информационных технологий;

- оценка подготовки пользователей.

Технический аудит информационных технологий предполагает сбор и анализ информации, а также выдачу рекомендаций по улучшению работы отдельного технического элемента информационной инфраструктуры. При этом указанное направление аудита предполагает незначительный масштаб узкоспециализированных исследований.

Аудит ИТ-процессов – это аудит информационных технологий и систем, критичных для выполнения конкретного бизнес-процесса хозяйствующего субъекта с заданными критериями качества и эффективности. Одним из важнейших результатов этого направления аудита является формализованная модель исследуемого ИТ-процесса и конкретного бизнес-процесса. Выполнение указанного направления аудита предполагает:

- определение владельца бизнес-процесса;

- определение пользователей и участников бизнес-процесса;

- выявление применяемого оборудования и программных продуктов, участвующих в исследуемом ИТ-процессе;

- оценку действий обслуживающего персонала и пользователей ИТ-процесса;

- анализ проектных и регламентирующих документов.

При проведении аудита критерия информационных технологий осуществляется сбор и анализ информации, а также выдача управленческих рекомендаций по заранее определенному информационному критерию, например, безопасность, эффективность, доступность, соответствие требованиям и пр. В данном случае исследуются не только отдельный элемент информационной инфраструктуры, но и вся совокупность программных, аппаратных средств, процессов их сопровождения и обслуживания всего аудируемого субъекта.

И наконец, комплексный аудит информационной инфраструктуры предполагает определение и анализ взаимосвязей бизнес-процессов и их требований, информационных и смежных технологий, совокупности программно-аппаратных средств с целью выявления ее адекватности потребностям деятельности хозяйствующего субъекта. В настоящее время практической реализации указанных направлений аудита посвящен ряд международных регламентирующих документов. В них отражены вопросы практики аудирования, оценки рисков и надежности системы внутреннего контроля, технологические аспекты проведения аудита, учитывающие использование современных информационных технологий. При этом наиболее перспективным из них является постоянно развивающийся стандарт Cobit, который, вобрав в себя достижения значительного числа международных стандартов, легко масштабируется и наращивается. Стандарт Cobit позволяет использовать аудируемому субъекту любые разработки современных производителей аппаратно-программного обеспечения и исследовать информацию, не изменяя общепринятые подходы к аудиту и собственную структуру.

В ходе проведения аудита, основанного на стандарте Cobit, аудирующий субъект:

- содействует системе управления аудируемым субъектом в надлежащей организации управления информационными технологиями;

- осуществляет проведение периодических аудиторских исследований;

- помогает подготавливать внутренние нормативные документы;

- содействует предотвращению и смягчению сбоев информационных систем;

- участвует в управлении рисками, сопряженными с использованием тех или иных информационных технологий;

- осуществляет независимую интерпретацию управленческих рекомендаций по оптимизации функционирования информационной инфраструктуры аудируемого субъекта.

Таким образом, согласно требованиям стандарта Cobit основной целью аудита информационных технологий следует считать предоставление руководящему звену системы управления хозяйствующим субъектом обоснованных гарантий эффективного выполнения задач управления этими технологиями. Кроме того, тщательное аудиторское исследование информационных технологий способствует улучшению состояния информационной инфраструктуры, характеризующегося уровнем ее безопасности и эффективности управления. Поэтому в ходе аудита анализируется текущее состояние информационной инфраструктуры в целом и информационных технологий в частности и при выявлении существенных отклонений от определенных критериев производится оценка результирующих рисков и вырабатываются рекомендации по поводу требуемых корректирующих действий.

Модель анализа рисков по Cobit

Для оценки механизмов управления стандарт Cobit рекомендует использовать классическую модель аудиторского

цикла. В соответствии с этой моделью критерии аудиторского исследования определяются стандартами или иными нормативными документами. Другим распространенным подходом практической реализации аудиторского исследования информационных технологий, основанным на требованиях стандарта Cobit, является модель анализа рисков, в которой критерии аудита формируются на основании оценки рисков.

Однако сами методы и подходы к анализу и управлению рисками, а также вопросы их использования при проведении аудита информационных технологий остаются за рамками указанного стандарта. В нем лишь даются их общие определения и краткие пояснения.

Алгоритм модели анализа рисков начинается с оценки ИТ-ресурсов (Asset Valuation), необходимых для достижения бизнес-целей аудируемого субъекта. ИТ-ресурсы, как уже отмечалось ранее, включают в себя информацию, технические, программные и прочие средства (в том числе персонал), необходимые для ее получения, обработки, выдачи заинтересованным пользователям и хранения. На следующем этапе осуществляется анализ уязвимостей (Vulnerability Assessment) и угроз (Threat Assessment), препятствующих достижению бизнес-целей. Вероятность угрозы, величина уязвимости, а также размер возможного ущерба определяют степень риска, связанного с возможностью реального проявления той или иной угрозы. Далее аудитору необходимо выбрать корректирующие действия (контрмеры) (Counter Measures), оценить их эффективность (Control Evaluation), определить величину остаточных рисков (Residual Risk) после реализации контрмер и разработать для руководящего звена системы управления аудируемого субъекта план действий по внедрению механизмов управления (Action Plan).

Классическая же модель аудиторского цикла, основанная на требованиях стандарта Cobit, опирается на концептуальное ядро Cobit, общие требования к аудированию ИТ-процессов (раздел Стандарта «Планирование и выработка стратегии аудита» и «Обобщенная схема руководства по аудиту») и общие принципы управления (раздел Стандарта «Общие замечания относительно оценки процессов управления»). Кроме того, Стандарт определяет и основные стадии проведения аудита и формулирует «Детальные инструкции по аудиту конкретных ИТ-процессов», которые являются лишь основой аудиторского исследования и требуют дополнения в каждом конкретном случае аудирования. Аудирующий субъект, приступая к аудиту конкретного хозяйствующего субъекта, должен учитывать, что стандарт Cobit служит лишь в качестве методологической основы разработки индивидуальных методик аудирования. В этой связи заслуживает особого внимания рассмотренная ранее модель аудиторского цикла операционного аудита, адаптированная на исследование информационных технологий и их взаимосвязей с деятельностью хозяйствующего субъекта.

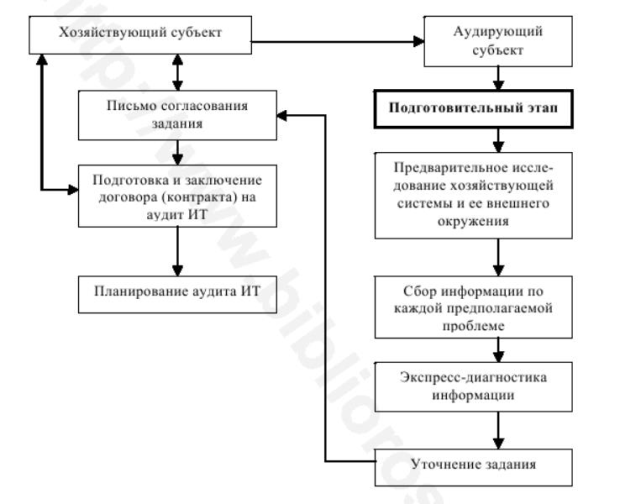

Подготовительный этап анализа

Аудирующему субъекту, приступая к выполнению аудиторского задания, следует помнить, что каждый хозяйствующий субъект, являющийся его потенциальным клиентом, индивидуален и нетипичен. При этом его цели и ожидания также индивидуальны. Это, в свою очередь, требует особой тщательности и индивидуальности подхода к аудиторскому исследованию каждого из аудируемых субъектов. В общем понимании, планирование с точки зрения управления каким-либо видом деятельности или процессом способствует наиболее рациональному распределению работ и ресурсов, а также эффективному надзору за их выполнением и распределением. При этом надлежащее планирование аудиторской работы позволяет достичь понимания того, что всем значимым для аудируемого субъекта аспектам уделено должное внимание. Кроме того, тщательное планирование позволяет выявить и оценить наиболее существенные проблемы, стоящие перед этим субъектом, для того чтобы весь цикл аудирования был реализован в наиболее кратчайшие сроки и с минимальными затратами, а полученные при этом результаты были должным образом восприняты системой управления аудируемого субъекта и, как следствие, реализованы ею на практике. В то же время, принимая задание на проведение аудита информационных технологий, аудирующий субъект должен обозначить именно те проблемы, которые имеют наибольшее значение для данного конкретного хозяйствующего субъекта (его потенциального клиента). С этой целью важно осуществить подготовительный этап, то есть определить и согласовать с руководством этого субъекта конкретные цели и направления предстоящего аудиторского процесса. При этом основнаяроль руководства хозяйствующего субъекта, как заинтересованного в результатах аудита лица, состоит в том, чтобы оказывать всестороннюю поддержку аудирующему субъекту в уточнении формулировок наиболее значимых для него проблем, а также в подготовке достаточного и надлежащего информационного обеспечения предстоящего детального аудиторского исследования.

Исходя из этого, указанный этап должен завершиться наиболее точной формулировкой основных проблем, стоящих перед хозяйствующим субъектом и требующих обязательного решения, а также заключением договора (контракта) на проведение аудита информационных технологий, согласно принимаемому аудирующим субъектом заданию. Иными словами, цель этого этапа – обеспечение единства в понимании предстоящего процесса аудирования как аудируемым, так и аудирующим субъектами.

Однако прежде чем заключить договор (контракт), аудирующий субъект должен, как было отмечено ранее, провести предварительное исследование всей хозяйственной системы (в том числе информационной инфраструктуры) и ее

внешнего окружения, для того чтобы определить характер, временные рамки и масштаб предстоящего аудирования. При этом особо важными аспектами на подготовительном этапе являются сбор информации по каждой предполагаемой руководством хозяйствующего субъекта проблеме, а также экспресс-диагностика этой информации с целью выявления основных направлений детального аудиторского исследования по существу этих проблем. Указанный подготовительный этап следует завершить письмом согласования задания, подробно раскрывающим все аспекты предстоящего аудирования.

При этом следует учитывать, что если аудирующий субъект принимает задание от руководства хозяйствующего субъекта

впервые, то указанное письмо должно быть особенно подробным. Если между субъектами уже существуют долгосрочные отношения по решению тех или иных проблем и реализации тех или иных заданий, то достаточно составлять короткое письмо, охватывающее только ключевые аспекты, которые будут решены в процессе предстоящего конкретного аудирования.

В общем виде письмо согласования задания может иметь произвольный характер. Однако в нем необходимо отразить:

- понимание проблем хозяйствующего субъекта аудирующим субъектом;

- цель и содержание аудирования;

- предметные области и объекты предстоящего исследования;

- общие методические подходы к предстоящему аудированию;

- форму отчетных документов;

- ответственность сторон;

- требования свободного доступа к любой информации, необходимой для проведения операционного аудита;

- требуемые ресурсы;

- краткое изложение ожидаемых результатов от выполнения задания.

Кроме того, в письмо согласования задания допустимо включать стратегические установки и проект общего плана предстоящего аудирования.

Так как указанное письмо является основой договора (контракта) между аудируемым и аудирующим субъектами, то, кроме указанных аспектов, в нем необходимо в краткой форме дополнительно раскрыть следующие не менее важные вопросы:

- ресурсы, которые обеспечивает аудируемый субъект (в том числе выделение специалистов по тем или иным предметным областям при возникновении в процессе аудирования необходимости);

- приблизительный график выполнения работ и ориентировочная продолжительность аудиторского цикла в целом, а также по отдельным этапам;

- общие принципы оплаты выполненных работ.

Этап заключения договра на аудит ИТ

Этап заключения договора (контракта) на проведение аудита информационных технологий, в свою очередь, требует достижения понимания сторонами предстоящего детального аудиторского исследования таких аспектов, как:

- сроки аудирования (в целом и по этапам);

- предметные области и объекты аудиторского исследования;

- условия конфиденциальности;

- количественный состав аудиторской группы с правом доступа к любой релевантной информации;

- количественный состав группы специалистов-экспертов;

- преемственность аудирования (при выполнении работ не впервые);

- состав, сроки и порядок представления аудирующему субъекту информации;

- состав, сроки, порядок и форма представления аудируемому субъекту как промежуточной аудиторской информации, так и результатов аудирования;

- сроки внедрения управленческих рекомендаций, полученных по результатам аудиторского исследования;

- условия мониторинга результатов реализации управленческих решений, выработанных на основе аудиторских рекомендаций;

- условия оплаты работ (в целом и по этапам);

- условия пересмотра договорной цены в ходе проведения аудирования (в случаях непредвиденных обстоятельств и дополнительно выявленных аспектов);

- условия расторжения договора (контракта) по желанию одной из сторон;

- прочие вопросы, включая дополнительные пожелания руководства аудируемого субъекта.

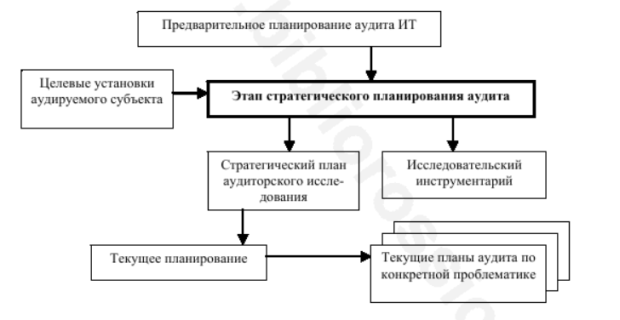

Предварительное планирование аудита ИТ

После подписания указанного документа, перед тем как будут выдвинуты начальные гипотезы и стратегические установки, а исследуемая проблема будет подвергнута декомпозиции на отдельные компоненты, что, в свою очередь, позволит определить наиболее значимые для них факторы, аудирующий субъект должен расширить свои знания об аудируемой хозяйственной системе и ее внешнем окружении.

С этой целью необходимо тщательным образом переосмыслить деятельность аудируемого субъекта, для того чтобы определить и конкретизировать именно те направления сбора исходной информации, которые могут дать достаточные и надлежащие знания о стоящих перед ним проблемах. Расширяя и уточняя свои знания, полученные на подготовительном этапе, а также при проведении предыдущих исследований, на этапе предварительного планирования аудирующий субъект должен определить и оценить значительный объем всевозможных факторов и при этом выделить именно те из них, которые оказывают наибольшее влияние на эффективность развития аудируемой хозяйственной системы, и в частности информационной инфраструктуры.

Логическим завершением этапа планирования аудита информационных технологий любого хозяйствующего субъекта (независимо от формы его собственности) является разработка стратегической модели аудиторского исследования, а также текущих планов и программ на весь цикл предстоящего аудирования.

Стратегическая модель аудита информационных технологий представляет собой совокупность планов, программ и методического инструментария, подготавливаемых аудирующим субъектом для выполнения аудиторского задания. Иными словами, стратегическая модель, разрабатываемая аудирующим субъектом на этапе стратегического планирования, представляет собой общий стратегический план всего аудиторского исследования, согласующийся с целевой направленностью деятельности аудируемого субъекта или принятого конкретизированного аудиторского задания, выявленными на предварительном этапе планирования проблемами, стоящими перед аудируемым субъектом, возможностями их решения и преодоления, а также предполагаемого для применения на всем протяжении аудиторского цикла исследовательского инструментария.

Тестирование аудирующего субъекта

После завершения этапа планирования и формирования стратегической модели аудита информационных технологий аудирующий субъект приступает к аудированию по существу. Согласно требованиям стандарта Cobit, процедура аудита по существу включает в себя четыре последовательных этапа:

- идентификация и документирование, т.е. сбор и первичный анализ информации, дополняющей и расширяющей знания, полученные на этапе планирования и формирования стратегической модели;

- оценка механизмов управления;

- тест соответствия;

- детальное тестирование.

На этапе идентификации и документирования осуществляется документирование и идентификация существующих механизмов управления посредством интервьюирования руководящего звена системы управления аудируемым субъектом, отдельных компетентных ИТ-специалистов, специалистов по управлению рисками и основных пользователей ИТ-сервисов с целью получению или уточнения знаний относительно:

- требований деятельности аудируемого субъекта и связанных с ней рисков;

- организационной структуры;

- распределения ролей и ответственности; политик и процедур, имеющих отношение к оценке рисков; страхования остаточных рисков и пр.;

- требований нормативной базы;

- существующих механизмов управления;

- существующей отчетности.

На этапе оценки механизмов управления аудирующий субъект осуществляет оценку эффективности существующих у аудируемого субъекта механизмов управления при выполнении задач управления, их целесообразность и адекватность. При этом осуществляется сравнение существующих механизмов управления с установленными критериями, требованиями технических стандартов и критическими факторами успеха. В свою очередь, стандарт Cobit предполагает, что, для того чтобы модель управления работала надлежащим образом, необходимо четко распределить ответственность за бизнес-процессы, установив при этом строгую подотчетность каждого должностного лица.

На этом этапе аудитор должен убедиться в том, что существующие ИТ-процессы надлежащим образом задокументированы, а ответственность и подотчетность четко определены. Кроме того, аудитор должен по необходимости предусмотреть и разработать компенсирующие механизмы управления. Для получения гарантий пригодности существующих у аудируемого субъекта механизмов управления для решения задач управления аудитор должен провести тесты соответствия. Тестирование осуществляется посредством получения прямых и косвенных свидетельств надлежащего выполнения установленных процедур управления за исследуемый период. Кроме того, на этом этапе аудирования по существу выполняется ограниченное исследование пригодности результатов процессов управления, а также определяется уровень детального тестирования и объем дополнительных процедур, необходимых для получения гарантий адекватности ИТ-процессов. Согласно требованиям стандарта Cobit, оценку механизмов управления необходимо осуществлять путем исследования следующих утверждений:

- существование надлежащей структуры систематической оценки рисков (включая риски недостижения целевых установок), а также системы управления этими рисками;

- подходы к анализу рисков предусматривают регулярность обновления оценок на всех уровнях управления;

- существующие процедуры оценки рисков позволяют учитывать как внешние, так и внутренние факторы, а также учитывают результаты аудитов, ожидания и идентифицированные инциденты;

- целевые установки хозяйствующего субъекта включены в процесс идентификации рисков;

- процедуры мониторинга изменений в работе систем аудируемого субъекта предусматривают своевременное уточнение данных о системных рисках и уязвимостях;

- существование процедур непрерывного мониторинга и улучшения оценки рисков, облегчающее процессы создания надлежащих механизмов управления (в частности, оперативного операционного аудита);

- включены ли в процедуру идентификации рисков вероятность, частота и методы их анализа;

- включает ли в себя документация по оценке рисков описание методологии этой оценки, идентификацию существенных уязвимостей и соответствующих рисков;

- адекватна ли квалификация персонала, выполняющего оценку рисков.

И наконец, детальное тестирование механизма управления предполагает оценку и обоснование рисков невыполнения задач управления посредством применения аналитических и эвристических методов (в частности, методов экспертных оценок). Целью указанного этапа является побуждение высшего звена системы управления аудируемым субъектом к выполнению выработанных по результатам аудиторского ис- следования корректирующих воздействий по улучшению состояния системы управления информационными технологиями. На данном этапе аудирующий субъект производит документирование свидетельств всех недостатков механизмов управления, угроз и уязвимостей, являющихся следствием этих недостатков, реальных и потенциальных последствий угроз. При этом инструментом указанного исследования служит сравнительный и причинно-следственный анализ. После завершения указанных этапов аудирующий субъект формулирует выводы и управленческие рекомендации. Результаты аудита информационных технологий обычно классифицируют по трем основным группам:

- организационная: планирование, управление, документооборот функционирования информационной инфраструктуры;

- техническая: сбои, неисправности, оптимизация работы элементов информационной инфраструктуры, непрерывное обслуживание, модернизация инфраструктуры и т.д.;

- методологическая: подходы к решению проблемных ситуаций, управлению и контролю, общая упорядоченность и структуризация.

Таким образом, проведенный аудит информационных технологий позволяет обосновать:

- долгосрочный план развития информационной инфраструктуры аудируемого субъекта;

- политику безопасности;

- методологию работы и доводки информационных технологий;

- план восстановления информационной инфраструктуры в чрезвычайных ситуациях.

Перечень указанных выгод проведения аудита информационных технологий не окончателен и в каждом конкретном случае аудирования может быть значительно расширен.

Основные международные стандарты и лучшие практики проведения аудита информационных технологий

Время на прочтение

10 мин

Количество просмотров 54K

В 60-х годах прошлого века, начало внедрения информационных систем для бухгалтерского учета в коммерческом секторе, привело к появлению новой профессии в сфере ИТ — ИТ-аудитора. Вскоре была создана первая профессиональная ассоциация ИТ-аудиторов – «Electronic Data Processing Auditors Association», целью которой стала выработка стандартов и лучших практик проведения ИТ-аудита.

С тех пор, важность профессии ИТ-аудитора значительно возросла. Сегодня аудит ИТ-контролей является обязательной частью каждого независимого финансового аудита, услуги ИТ-аудита востребованы на рынке, а крупные корпорации имеют собственные подразделения ИТ-аудита, осуществляющие периодический контроль ИТ-процессов и помогающие их совершенствовать. При этом, следование сложившимся стандартам и лучшим практикам является необходимым условием для проведения аудита наиболее оптимальным образом и высоким качеством.

Целью данной статьи является представление основных актуальных стандартов и руководств в области ИТ-аудита, которые используются при проведении различных типов проверок информационных технологий. Статья в большей степени нацелена на специалистов, начинающих свою карьеру в области ИТ-аудита и информационной безопасности. Также статья может быть интересна и финансовым/внутренним аудиторам, желающим познакомиться с существующими стандартами ИТ-аудита.

В статье рассмотрены стандарты и руководства, разработанные международными организациями ISACA, Институтом Внутренних Аудиторов (IIA), ISO/IEC, IAASB (the International Auditing and Assurance Standards Board), PCAOB, и др. Для каждого из стандартов дается краткое описание структуры и особенностей их использования.

1. «IT Audit Framework 2nd Edition» (ITAF) — международный стандарт проведения ИТ-аудита от организации ISACA

Действующая редакция выпущена в июле 2013 года. Целевая аудитория стандарта – специалисты в области ИТ-аудита. Стандарт предназначен для использования при проведении формализованных аудиторских проверок информационных систем и ИТ-инфраструктуры.

Стандартом определяются:

• основные термины и концепции, специфичные для специалистов в области ИТ-аудита;

• минимальные требования к навыкам и знаниям специалистов, выполняющих аудиторские проверки информационных систем;

• основные этапы проведения аудиторских проверок информационных систем и подготовки аудиторского отчета;

• перечень поддерживающих стандарт руководств, рабочих программ и инструментальных средств проведения аудита информационных систем.

ITAF разрабатывался как стандарт, который может применяться, как для проведения отдельных аудитов информационных систем, так и для выполнения аудита информационных систем в рамках финансовых и операционных аудитов.

Стандарт ITAF состоит из трех частей:

1. Общие стандарты – включает руководящие принципы для профессионалов в области аудита информационных систем: соблюдение независимости, объективности и профессиональной этики, поддержание знаний, компетенций и навыков.

2. Стандарты проведения аудиторских проверок – включает практики планирования и контроля аудиторских проверок, определение объемов работ в рамках аудиторских проверок, управление рисками и границами материальности, мобилизации ресурсов, управления проектом, практики сбора и хранение свидетельств аудита, использования методов экспертной оценки.

3. Стандарты отчетности – включает описание типов отчетов, средств представления отчетов и типов презентуемой информации.

Для каждой из частей стандарта ассоциацией ISACA разработаны руководства, рабочие программы и инструкции, поддерживающие проведение описанных аудиторских процедур. Руководства, рабочие программы и инструкции доступны на официальном сайте ассоциации.

На момент написания статьи, стандарт ITAF является наиболее полным источником для специалистов в области ИТ-аудита, описывающим все этапы проведения проверки ИТ-систем и ИТ-процессов.

2. «Cobit 5 for Assurance» — руководство по проведению аудита в соответствии с COBIT v.5

Действующая редакция руководства выпущена организацией ISACA в июле 2013 года. Руководство предназначено для использования специалистами в области ИТ-аудита, ИТ-рисков и управления ИТ при проведении аудиторских проверок информационных систем в соответствии со сборником лучших практик COBIT 5. Предыдущая версия сборника лучших практик COBIT (v. 4.1) была выпущена в 2007 году и на данный момент продолжается широко использоваться в профессиональной среде1.

«Cobit 5 for Assurance»:

• содержит детальное руководство по использованию COBIT 5 для организации и поддержания функции внутреннего ИТ-аудита в компаниях;

• содержит структурированный подход к проведению ИТ-аудита в соответствии с процессами и факторами (*enablers), описанными в COBIT 5;

• демонстрирует конкретные примеры использования «COBIT 5» при проведении ИТ-аудита.

В сравнении с ITAF, руководство «Cobit 5 for Assurance» обладает меньшей степенью формализации аудиторских процедур и более широким покрытием вопросов организации ИТ-процессов в соответствии с лучшими практиками.

3. «International Professional Practices Framework (IPPF) for Internal Auditing Standards»

Международный стандарт проведения внутреннего аудита от Института Внутренних Аудиторов (IIA). Действующая редакция выпущена в 2013 году. Целевая аудитория стандарта – сотрудники внутреннего аудита.

Целью стандарта является определение:

• базовых принципов проведения внутреннего аудита;

• стандартного набора практик проведения внутреннего аудита;

• базовых показателей оценки эффективности процедур внутреннего аудита.

Несмотря на то, что стандарт не разрабатывался как стандарт ИТ-аудита, он определяет универсальные принципы и подходы, которые могут быть использованы, как при проведении внутреннего финансового и операционного аудита, так и при проведении внутреннего аудита информационных технологий.

Для методологической поддержки стандарта в части проведения ИТ-аудита, ассоциацией IIA были разработаны детальные руководства по оценке ИТ-рисков (Guide to the Assessment of IT Risk) и аудиту информационных технологий (Global Technology Audit Guide).

Руководство «Guide to the Assessment of IT Risk» (GAIT) описывает взаимосвязь между бизнес-рисками, ключевыми контролями, встроенными в бизнес-процессы, автоматизированными контролями, критичными ИТ-функциями и Общими ИТ-контролями (IT General Controls)2.

Руководство GAIT включает следующие публикации:

1) Методология GAIT (The GAIT Methodology) – описывает риск-ориентированный подход к определению и оценке Общих ИТ-контролей в рамках оценки управления системой внутреннего контроля необходимой для соответствия Статье 404 закона Сарбейнза-Оксли.

2) GAIT для оценки недостатков Общих ИТ-контролей (GAIT for IT General Control Deficiency Assessment) – описывает подход к определению критичности и материальности недостатков Общих ИТ-контролей, выявленных в рамках оценки соответствия Статье 404 закона Сарбейнза-Оксли.

3) GAIT для оценки бизнес и ИТ-рисков (GAIT for Business and IT Risk) — описывает шаги по определению ключевых ИТ-контролей, которые критичны для достижения бизнес целей и задач организации.

Руководство по аудиту информационных технологий «Global Technology Audit Guide» (GATG) состоит из 15 публикаций, описывающих процессы, процедуры и техники, используемые при проведении проверок информационных систем:

1. ИТ риски и контроли (Information Technology Risk and Controls)

2. Контроли в процессах внесения изменений и обновлений ИТ-систем (Change and Patch Management Controls)

3. Процесс непрерывного аудита (Continuous Auditing)

4. Управление процессами ИТ-аудита (Management of IT Auditing)

5. ИТ-аутсорсинг (Information Technology Outsourcing)

6. Аудит автоматизированных контролей (Auditing Application Controls)

7. Управление доступом (Identity and Access Management)

8. Управление непрерывностью бизнеса (Business Continuity Management)

9. Разработка плана аудиторской проверки ИТ (Developing the IT Audit Plan)

10. Аудит ИТ-проектов (Auditing IT Projects)

11. Обнаружение и предотвращение мошенничества, связанного с использованием ИТ-технологий (Fraud Prevention and Detection in an Automated World)

12. Аудит приложений, разработанных пользователями (Auditing User-developed Applications)

13. Управлние информационной безопасностью (Information Security Governance)

14. Технологии анализа информации (Data Analysis Technologies)

15. Аудит управления ИТ-функцией (Auditing IT Governance)

Детальность и бизнес-ориентированность данных стандартов, являются его сильными сторонами. Тем не менее, так как стандарт и поддерживающие руководства разрабатывались для использования специалистами не имеющими глубокого ИТ-бэкграунда, используемая терминология не всегда точно описывает технические аспекты проведения ИТ-аудита. Также некоторые руководства не обновлялись несколько лет.

4. Международные стандарты «ISAE No. 3402» и «SSAE No. 16»

«ISAE No. 3402» международный стандарт проведения аудиторских проверок сервисных организаций, разработанный международной организацией IAASB (the International Auditing and Assurance Standards Board), являющейся частью Международной Федерации Бухгалтеров (IFAC, International Federation of Accountants).

Стандарт «SSAE No. 16» (ранее известный как SAS 70), выпущен ассоциацией AICPA (American Institute of Certified Public Accountants) и является адаптированной американской версией международного стандарта «ISAE No.3402».

Целью стандарта «ISAE No. 3402» является предоставление унифицированного подхода к оценке эффективности системы внутреннего контроля сервисных организаций, в части подготовки достоверной финансовой отчетности. Согласно стандарту, проверка эффективности ИТ-контролей является необходимой при проведении оценки.

В соответствии со стандартом «ISAE No. 3402», уполномоченные аудиторские организации могут выпускать формализованные аудиторские заключения об эффективности системы внутреннего контроля. Данные заключения могут быть предоставления третьим заинтересованным лицам без необходимости проведения повторного аудита.

Для получения достаточного уровня уверенности/доверия к системе внутреннего контроля сервисной организации:

1) Сервисная организация должна четко описать структуру собственной системы внутреннего контроля за аудируемый период, включая ИТ-аспект.

2) Контроли, относящиеся к контрольным целям в описании системы внутреннего контроля организации должны быть смоделированы (спланированы) достаточным образом, для адекватного покрытия рисков (финансовых, операционных, ИТ и др.).

3) Контроли включены в объем аудиторской проверки, должны выполняться эффективно, для обеспечения достаточного уровня уверенности в том, что контрольные цели, обозначенные в описании системы внутреннего контроля организации были достигнуты в аудируемый период.

Аудиторские проверки на соответствие данному стандарту достаточно распространены в США и Европе, тем не менее в России все еще не получили широкого распространения.

5. PCAOB Auditing Standard No. 5 “An Audit of Internal Control Over Financial Reporting That Is Integrated with An Audit of Financial Statements”

Действующая редакция стандарта разработана и выпущена организацией «The Public Company Accounting Oversight Board» (PCAOB) в 2007 году.

Организация The Public Company Accounting Oversight Board (PCAOB) была создана законом Сарбейнза-Оксли в 2002 году как некоммерческая организация для контроля аудиторских проверок компаний, представленных на американских биржах, в целях защиты интересов инвесторов при подготовке независимого аудиторского заключения. Созданием PCAOB, акт Сарбейнза-Оксли впервые в истории обязал частные аудиторские компании проходить независимый надзор. До этого профессия аудиторов в США была саморегулируемой.

Стандартом аудита PCAOB No. 5 “An Audit of Internal Control Over Financial Reporting That Is Integrated with An Audit of Financial Statements”определяются требования по включению проверок ИТ-процессов и ИТ-систем в объем обязательных аудиторских процедур при проведении внешнего финансового аудита.

Согласно стандарту, при проведении аудита контролей, связанных с подготовкой финансовой отчетности, аудитор должен получить понимание того, как используемые информационные системы и технологии оказывают влияние на процесс формирования финансовой отчетности. Аудитор также должен понимать какие контроли выполняются вручную, а какие реализованы на уровне информационных систем — автоматизированные контроли, в том числе как выполняются общие ИТ-контроли, которые важны для эффективной работы автоматизированных контролей. Эта информация должна быть учтена при оценке рисков искажения финансовой информации, обрабатываемой в информационных системах.

6. «ISO/IEC 27007: Guidelines for information security management systems auditing» и «ISO/IEC TR 27008: Guidelines for auditors on information security management systems controls»

Стандарты опубликованы международной организацией ISO/IEC в 2011 году.

Целевой аудиторией стандартов являются специалисты в области информационной безопасности и ИТ-аудита, планирующие проведение compliance-аудита на соответствие требованиям стандартов ISO27001 и ISO27002.

Цель стандартов – дать оценку соответствует ли аудируемая организация/подразделение требованиям, изложенным в ISO/IEC 27001 и ISO/IEC 27002.

Стандарты включают описание следующих аспектов аудита:

1. Управление аудиторской проверкой (определение объема аудиторской проверки, формирование команды аудиторов, управление аудиторскими рисками, хранение свидетельств аудита, совершенствование процесса аудита).

2. Непосредственное проведение аудита (планирование, проведение, ключевые активности, включая выборки и анализ, отчетность и последующий контроль исполнения).

3. Управление командой аудиторов (поддержание компетенций и навыков, оценка членов команды).

Недостатком данных стандартов является отсутствие оценки рисков и последующей приоритизации контролей при планировании и проведении проверки. Тем не менее, стандарты удобны при подготовки к compliance-аудиту на соответствие стандартам ISO/IEC 27001 и ISO/IEC 27002.

Другие стандарты и руководства, которые могут быть использованы при проведении ИТ-аудита

В ряде случаев при проведении ИТ-аудитов могут быть использованы международные стандарты и лучшие практики, которые не являются непосредственными стандартами аудита, тем не менее, удобны для оценки уровня зрелости и эффективности ИТ-процессов.

Пример таких стандартов:

1. ISO 20000 – международный стандарт по управлению и обслуживанию IT сервисов.

2. ITIL (IT Infrastructure Library) — библиотека, описывающая лучшие из применяемых на практике способов организации работы подразделений или компаний, занимающихся предоставлением услуг в области ИТ.

3. PCI DSS – стандарт безопасности данных индустрии платёжных карт, учреждённый международными платёжными системами Visa, MasterCard, American Express, JCB и Discover.

4. Публикации NIST серии 800-хх по информационной безопасности.

5. ISF Standards of Good Practice for Information Security — бизнес-ориентированное практическое руководство по управлению рисками информационной безопасностью от международной организации Information Security Forum (ISF).

(1) Статья не рассматривает Cobit 4.1, так как с точки зрения ISACA он является устаревшим.

(2) Общие ИТ-контроли – общие контрольные меры включённые в состав ИТ процессов и услуг, таких как разработка систем, внесение изменений, обеспечение безопасности и др. Целью общих ИТ-контролей является обеспечения надежной разработки и внедрения приложений, обеспечение целостности и защищенности приложений и информации, а также автоматизированных операций.

Константин Маркелов, заместитель директора по развитию бизнеса компании ОТР, эксперт АРБ.:

Благодаря IT-аудиту банк получает оценку состояния информационных технологий, рекомендации и предложения по оптимизации компонент IT-инфраструктуры и по снижению уровня выявленных рисков, а также рекомендации по направлениям развития информационных технологий.

Являясь долгие годы экспертом АРБ и общаясь с представителями банков на разных уровнях, я стал замечать, что существует некоторые разрывы в понимании информационных технологий (ИТ) и их роли в банках. И если разрыв в понимании между банкирами с двадцатилетним стажем и банкирами «нового призыва» вполне объясним и возможен, то неполное понимание между владельцами банков и их внутренними ИТ-службами – это уже серьёзный сигнал неблагополучия. Не претендуя на абсолютное авторство или на истину в последней инстанции, попробуем в самых простых словах дать общее определение как самим информационным технологиям, так и важному понятию ИТ-аудита, который реально может сблизить в понимании владельцев банков и ИТ-специалистов.

Натолкнул меня на такую необходимость вопрос одного известного банкира, заданный при встрече: «Что такое аудит – я хорошо понимаю, а вот что такое ИТ-аудит, понять никак не могу. Константин, объясни по-простому. А лучше – напиши, чтобы не на слух воспринимать».

Информационные технологии — это инструмент, позволяющий упростить и ускорить бизнес-процессы банка. Нередко планы модернизации и развития информационных систем (ИС), которые готовят как раз ИТ-службы, представляются владельцам слишком затратными или сложными для реализации. И это объяснимо: если после внедрения автоматизированной банковской системы (АБС) дальнейшая автоматизация проводилась «точечно», по запросам отдельных подразделений или для решения каких-либо локальных задач, то в банке сосуществуют множество разнообразных ИС со сложными связями. Но в сущности никто, даже из ИТ-службы, точно не знает, насколько текущий набор ИС и связей между ними способствуют развитию банка, никто не имеет целостной документированной (а значит — контролируемой) картины.

Исторически ИТ-инфраструктура (в широком её понимании) в большинстве банков строилась для частных задач, спонтанно, без какой-либо чёткой стратегии. Это с вероятностью 90% рано или поздно приводит к тому, что «всё работает почти стабильно и почти правильно», но становится сложно управлять развитием. Текущее состояние ИТ не всегда справляется с (текущими и тем более — перспективными) задачами, поставленными Владельцами или акционерами. К тому же, ИТ-инфраструктура постоянно изменяется, а документация на каждый её элемент остаётся без изменений, либо серьёзно запаздывает с обновлением. Неотвратимо наступает момент, когда существующая документация совсем не соответствует действительности. Вся информация об ИС содержится в головах уникальных ИТ-специалистов в несистематизированном виде, что явно не способствует развитию — ни технологий, ни основного бизнеса.

Я ни в коем случае не утверждаю, что именно такая ситуация сейчас в каждом банке, но она типична, поэтому – не катастрофична. Аудит ИТ как раз позволяет исправить эту ситуацию: чтобы определить те компоненты ИТ-инфраструктуры, которые не отвечают целевым требованиям бизнеса, миссии и бизнес-стратегии банка и требуют модернизации. Это отправная точка для дальнейшего развития всех ИТ и ИС банка.

Определение ИТ-аудита

Суть любого аудита — это независимая экспертиза, проводимая с целью проверки соответствия какого-либо объекта заданным критериям. Существуют мировые практики и методологии, регламентирующие проведение ИТ-аудита. Для проведения аудита ИТ в банках, как правило, используют методики, разработанные на основании требований международного ИТ-стандарта COBIT. Разумеется, с учётом отраслевой – в данном случае – финансовой специфики.

Аудит ИТ — это комплекс организационно-технических мероприятий, направленный на определение текущего состояния ИТ-инфраструктуры, включающий исследование всех участков ИС и ИТ-процессов, проводимый по согласованному с заказчиком аудита плану и в соответствии с выбранными критериями. Аудит ИТ позволяет оценить эффективность существующей ИТ-инфраструктуры, определить основные проблемы и выдать рекомендации по их устранению, а также эффективно задействовать и оптимизировать имеющиеся ресурсы в соответствии с принципом максимальной защиты ИТ-инвестиций.

Процедура ИТ-аудита предполагает сбор, анализ и предоставление руководству банка информации о текущем состоянии ИТ, о рисках, связанных с проблемными зонами ИТ, а также выдачу рекомендаций по снижению этих рисков и по повышению качества функционирования ИТ и ИС.

Цели ИТ-аудита в Банке

В отношениях «Владелец — Управляющий — ИТ-Менеджер» аудит всегда был инструментом, который позволяет владельцам проверить деятельность менеджеров. Главные цели ИТ-аудита, как правило, таковы:

- Анализ расхождений (gap-анализ) между стратегическими целями развития банка и уровнем развития ИТ;

- Оценка текущего уровня развития и эффективности использования ИТ и прикладных ИС;

- Оценка качества ИТ-инфраструктуры, технологической интеграции, ИТ-процессов в банке;

- Выявление «узких» мест в ИТ и способов/принципов их возможной оптимизации.

Объекты анализа

Анализу подлежат следующие обязательные сущности и объекты ИТ-аудита:

- Бизнес-архитектура ИТ, которая дает наглядное представление, насколько функциональность информационных систем покрывает потребности бизнес-направлений;

- Системная ИТ – архитектура, которая показывает какие прикладные ИС используются — их перечень и взаимосвязь, какие задачи решаются – в привязке к бизнес-процессам;

- Прикладная ИТ – архитектура, которая является организационной схемой взаимодействия прикладных ИС, показывает устройство архитектуры данных;

- Уровень соответствия ИТ – инфраструктуры, который показывает насколько ИТ-инфраструктура соответствует требованиям бизнеса по производительности и надежности;

- Качество управления ИТ, организация работы ИТ-службы, каким образом организовано управление ИТ и какие процессы реализованы в управлении ИТ и в управлении ИТ-проектами – качественные и количественные оценки;

- Риски ИТ: какие существуют риски и факторы успеха в развитии ИТ, какие выявлены проблемы и каковы причины их возникновения, каковы положительные тенденции;

- Уровень зрелости ИТ в банке, который дает количественные значения результатов интегрального анализа совокупности оценок по бизнес-архитектуре, системной и прикладной архитектурам, ИТ-инфраструктуре и ИТ-процессам, рискам ИТ.

Аудит ИТ происходит на бизнесовом, на процессном и на техническом уровнях, затрагивает весь банк (именно «затрагивает», а не «отвлекает от работы») и позволяет оценить степень соответствия исследуемых объектов заданным критериям; выявить потенциальные риски, зависящие от ИТ; получить рекомендации по устранению этих рисков.

Опционально, если на то есть желание и воля заказчика, в рамках ИТ-аудита может быть проведён анализ следующих ИТ-объектов и сущностей:

- Безопасность ИТ-инфраструктуры;

- Прикладные интерфейсы между информационными системами;

- Сервисы, предоставляемые пользователям ИТ-инфраструктурой;

- Управление лицензиями на аппаратное и программное обеспечение (ПО);

- Финансовая дисциплина аудит в области ИТ (анализ правомерности финансовых затрат на ИТ);

- Инвентаризация аппаратного обеспечения.

Прямые результаты ИТ-аудита

Во-первых, банк получает итоговую оценку в виде независимого аудиторского отчета о состоянии ИТ в банке, включая верификацию и качественную оценку данных, собранных в процессе ИТ-аудита (в т.ч. оценку текущего управления ИТ, оценку портфеля ИТ-проектов).

Впрочем, формально итоговый документ ИТ-аудита правильно называть «Экспертным заключением», а не «Аудиторским отчетом», хотя услуги по проведению ИТ-аудита не подлежат обязательному лицензированию (в отличие от финансового аудита).

Во-вторых, банк получает рекомендации и предложения по оптимизации компонент ИТ-архитектуры, аппаратного и программного обеспечения, по повышению вклада ИТ в достижение бизнес-целей, в т.ч.:

- предлагаемый состав наследуемого прикладного, специализированного и системного ПО, включая ПО третьих фирм и собственных разработок банка;

- предлагаемый состав элементов наследуемой и подлежащей модернизации технической инфраструктуры (на верхнем уровне детальности, либо с необходимым уровнем детальности).

В-третьих, рекомендации по снижению уровня выявленных рисков, зависящих от ИТ; по повышению уровня зрелости управления ИТ.

В-четвертых, подходы к реорганизации (если это необходимо) службы поддержки и развития ИТ.

В-пятых, в отчёте описываются принципы развития ИТ в соответствии со стратегией развития банка, рекомендации по направлениям развития (при максимальном сохранении и защите инвестиций в ИТ), в т.ч. возможно определение плановых бюджетов и сроков.

Это – основные результаты. Уже их достаточно. При этом аудит ИТ является первым шагом к разработке ИТ-стратегии и призван показать Руководству банка – как сделать инвестиции в технологическое развитие эффективными, защищёнными с точки зрения их целесообразности, перспективности и соответствия стратегии развития банка. При разработке стратегии необходимо ориентироваться не столько на создание «глобальных космических планов», сколько на набор проектов – «серебряных пуль», когда каждый проект имеет приемлемую стоимость, но позволяет решить достаточно серьёзную задачу/проблему – «избавиться от демона, мешающего движению вперёд».

«Отложенные» результаты ИТ-аудита

Помимо прямых результатов, есть результаты, которые проявятся позже, в том случае, если банк будет следовать полученным рекомендациям. По опыту, проведение специализированного ИТ-аудита и последующая разработка стратегии развития ИТ, отвечающей миссии и стратегии развития банка, позволит в среднесрочном будущем достигнуть многих важных результатов, например:

В части бизнес – результатов это могут быть:

- Технологическая поддержка развития бизнеса банка в соответствии с планируемыми показателями роста банка и расширяющейся номенклатурой услуг и продуктов (на два-три-четыре года вперёд, т.е. на горизонте стратегического планирования),

- Обеспечение планомерного и прогнозируемого технологического развития банка в соответствии с его бизнес-целями, использование ИТ, отвечающих стратегии развития банка и требованиям его акционеров;

- Внедрение современных технологий бизнес-процессов, использующих наилучшие российские и зарубежные банковские практики,

- Высокое качество обслуживания, сквозное обслуживание клиентов (независимо от места и технологии открытия счета, от точки обращения клиента / активации услуги),

- Централизация, целостность и единство информационных систем банка,

- Оптимизация бизнес-процессов и использование различных каналов дистрибуции и доставки банковских продуктов,

- Обеспечение производительности и масштабируемости информационных систем при росте объемов бизнеса,

- Создание и внедрение унифицированных технологий работы допофисов и точек присутствия банка,

- Централизованное управление лимитами и рисками (при внедрении соответствующих прикладных ИС).

В части организационных результатов и результатов в сфере информационных технологий это могут быть:

- Планируемость и прогнозируемость затрат банка на ИТ,

- Эффективное управление стоимостью владения ИС и ИТ, стоимостью развития ИС и ИТ,

- Технологическое разделение банка на бэк- и фронт- офис,

- Высокая эффективность работы сотрудников бизнес-подразделений (фронт-офис) и бухгалтерии (бэк-офис), исключение рассогласованного двойного (тройного) ввода и хранения информации,

- Создание оптимальной организационной структуры банка в соответствии с передовыми информационными и бизнес – технологиями,

- Использование на практике принципа сквозной обработки информации (STP — straight through processing), бесшовная интеграция используемых ИС с on-line передачей информации между модулями и подсистемами,

- Реорганизация системы управления ИТ в банке (эксплуатация, сопровождение, развитие),

- Регулярный мониторинг, анализ и контроль ИТ-рисков и сопряжённых операционных рисков, контроль ИТ-изменений,

- Стандартизация в области используемого ПО и технологий,

- Быстрое развертывание новых допофисов / точек присутствия банка,

- Документированность ИС, создание документации по эксплуатации и по системно-техническому обеспечению,

- Регламентация взаимодействия бизнес-подразделений банка со службами ИТ, служб сопровождения и развития ИТ с поставщиками ИТ-решений.

Аудита ИТ не надо бояться – его необходимо проводить – эффективно и с максимальной выгодой для банковского бизнеса.

ГОСТ Р

исо/мэк

27007—

2014

ПО ТЕХНИЧЕСКОМУ РЕГУЛИРОВАНИЮ И МЕТРОЛОГИИ

НАЦИОНАЛЬНЫЙ

СТАНДАРТ

РОССИЙСКОЙ

ФЕДЕРАЦИИ

Информационная технология

МЕТОДЫ И СРЕДСТВА ОБЕСПЕЧЕНИЯ БЕЗОПАСНОСТИ

Руководства по аудиту систем менеджмента информационной безопасности

ISO/IEC 27007:2011

Information technology — Security techniques — Guidelines for information security management systems auditing (IDT)

Издание официальное

|

Москва Стандартинформ 2015 |

Предисловие

1 ПОДГОТОВЛЕН Федеральным государственным унитарным предприятием «Всероссийский научно-исследовательский институт стандартизации и сертификации в машиностроении» (ФГУП «ВНИИНМАШ»), Обществом с ограниченной ответственностью «Информационно-аналитический вычислительный центр» (ООО «ИАВЦ») и Обществом с ограниченной ответственностью «Научно-производственная фирма «Кристалл» (ООО «НПФ «Кристалл») на основе собственного аутентичного перевода на русский язык стандарта, указанного в пункте 4

2 ВНЕСЕН Техническим комитетом по стандартизации ТК 22 «Информационные технологии»

3 УТВЕРЖДЕН И ВВЕДЕН В ДЕЙСТВИЕ Приказом Федерального агентства по техническому регулированию и метрологии от «11» июня 2014 г. № 563-ст

4 Настоящий стандарт идентичен международному стандарту ИСО/МЭК 27007:2011 «Информационная технология. Методы обеспечения безопасности. Руководства по аудиту систем менеджмента информационной безопасности» (ISO/IEC 27007:2011 «Infomiation technology — Security techniques — Guidelines for information security management systems auditing»)

Наименование настоящего стандарта изменено относительно наименования указанного международного стандарта для приведения в соответствие с ГОСТ Р 1.5 (пункт 3.5)

При применении настоящего стандарта рекомендуется использовать вместо ссылочных международных стандартов соответствующие им национальные стандарты Российской Федерации, сведения о которых приведены в дополнительном приложении ДА

5 ВВЕДЕН ВПЕРВЫЕ

Правила применения настоящего стандарта установлены в ГОСТ Р 1.0-2012 (раздел 8). Информация об изменениях к настоящему стандарту публикуется в ежегодном (по состоянию на 1 января текущего года) информационном указателе «Национальные стандарты». а официальный текст изменений и поправок — в ежемесячном информационном указателе «Национальные стандарты». В случае пересмотра (замены) или отмены настоящего стандарта соответствующее уведомление будет опубликовано в ближайшем выпуске информационного указателя «Национальные стандарты». Соответствующая информация, уведомление и тексты размещаются также в информационной системе общего пользования — на официальном сайте Федерального агентства по техническому регулированию и метрологии в сети Интернет (gost.ru)

О Стандартинформ. 2015

Настоящий стандарт не может быть полностью или частично воспроизведен, тиражирован и распространен в качестве официального издания без разрешения Федерального агентства по техническому регулированию и метрологии

ГОСТ Р ИСО/МЭК 27007—2014

7.4 Выбор соответствующего метода оценки аудитора

Применять руководство подраздела 7.4 ИСО 19011:2011.

7.5 Проведение оценки аудитора

Применять руководство подраздела 7.5 ИСО 19011:2011.

7.6 Поддержание и повышение компетентности аудитора Применять руководство подраздела 7.6 ИСО 19011:2011.

8

ГОСТ Р ИСО/МЭК 27007—2014

Приложение А (справочное)

Практическое руководство по аудиту СМИБ

В настоящем приложении представлено общее руководство по проведению аудита процессов СМИБ, согласно требованиям ИСО/МЭК 27001 При этом не принимаются во внимание какие-либо особые требования СМИБ, которые могут существовать у конкретной организации (например, правовые, нормативные и договорные требования, а также иные требования, относящиеся к реализации конкретных мер и средств контроля и управления информационной безопасностью).

Это руководство является справочным и предназначено для использования аудиторами, проводящими внутренний или внешний аудит СМИБ

Необязательные дополнительные стандарты могут быть использованы как справочное руководство для проверяемой организации или аудитора В приведенной таблице А 1 они перечислены как «Сопутствующие стандарты». Аудиторам следует помнить, что выводы о несоответствиях должны основываться исключительно на критериях аудита и требованиях ИСО/МЭК 27001

|

Таблица А 1 — Практическое руководство по аудиту СМИБ |

||||||||||||||

|

Ссылки без указанной даты относятся к версии стандарта, приведенной в «Нормативных ссылках» или «Библиографии»

9

Аудитор должен проверить и подтвердить, что организация определила сферу действия и границы СМИБ

Область действия СМИБ должна быть идентифицирована, чтобы обеспечить уверенность в том, что в СМИБ учтены все важные активы и осуществляется менеджмент риска Кроме того, нужно идентифицировать границы, взаимодействия и зависимости для рассмотрения вопроса рисков, которые могут возникать через них

Нужно подтвердить, что информация об организации была собрана с целью определения контекста, в котором действует организация, и отношения организации к СМИБ и процессам менеджмента риска информационной безопасности для определения области действия и границ

Аудитор должен подтвердить, что организация принимала во внимание следующую информацию. чтобы определить область действия и границы

— стратегии, цели бизнеса и политики организации.

— бизнес-процессы,

— функции и структуру организации;

— правовые, нормативные и договорные требования, имеющие отношение к организации.

— основные информационные активы;

— месторасположение организации и ее географические характеристики,

— ограничения, влияющие на организацию;

— ожидания заинтересованных сторон.

— социально-культурную среду.

— интерфейсы (например, информационный обмен со средой).

Следует проверить и подтвердить предоставление организацией обоснования для любого исключения из области действия Следует подтвердить наличие у организации собственных служб и администрации, способных обеспечить уверенность в постоянном действии СМИБ в течение всего жизненного цикла (подраздел 41 ИСО/МЭК 27001 и подраздел 3 5 ИСО/МЭК 27006)

Дальнейшее руководство по аудиту области СМИБ приведено в пункте 6 2 3 настоящего

стандарта_

Политика СМИБ (перечисление Ь) пункта 4.2.1)_

Аудитор должен подтвердить, что политика СМИБ организации конкретным образом описана с точки зрения характеристик бизнеса, организации, ее месторасположения, активов и технологий Аудитор должен также подтвердить, что политика СМИБ четко идентифицирует:

— структуру для установления целей СМИБ (исходную информацию и логическое обоснование для установления целей, а в случае описания политики СМИБ и политик информационной безопасности в одном документе — цели), а также направление и принципы действий с точки зрения руководства;

— необходимые требования бизнеса, правовые и договорные требования, а также иные требования. важные для проверяемой организации;

— положение менеджмента риска информационной безопасности по отношению к общему менеджменту риска организации и их взаимодействие, включая CSR, внутреннее управление, финансовый контроль и безопасность и т д .

— логическое обоснование для менеджмента рисков, например, какие основные активы должны рассматриваться как важные с точки зрения защиты и какие аспекты информационной безопасности, т е конфиденциальность, целостность или доступность, должны оцениваться наиболее серьезно при проведении оценки риска СМИБ;

— одобрение и ответственность высшего руководства.

Аудит политики СМИБ может проводиться путем

— подтверждения того, что политика СМИБ создана как документ, который включает подписи или печати, указывающие, что политика утверждена высшим руководством.

— подтверждения посредством соответствующих документов, что процедуры создания политики (например, способы санкционирования или проверки политики в организации) и правила для этих процедур определены, правила документально оформлены и методы контроля документации специфицированы.

— бесед с руководством, чтобы понять его подход и ответственность в организации СМИБ,

— оценивания, посредством изучения протоколов и записей по результатам проводимых руководством проверок, участия и заинтересованности руководства в реализации, поддержке и совершенствовании политики СМИБ,

— оценки эффективности доведения руководством политики СМИБ. например, сосредотачивая ее на конкретной аудитории, на всех уровнях организации.

ГОСТ Р ИСО/МЭК 27007—2014

Продолжение таблицы А 1_

— проведение бесед с персоналом, находящимся в области действия СМИБ. чтобы проверить осознание им важности выполнения целей информационной безопасности, соблюдения политики информационной безопасности и своих обязанностей, связанных с информационной безопасностью.

— рассмотрение политики информационной безопасности (если это возможно) и ее связи с политикой СМИБ

Аудит целей СМИБ может проводиться путем подтверждения того, что • цели СМИБ организации определены, отражены в политике СМИБ и согласованы с общими целями бизнеса;

— меры и средства контроля и управления и процессы СМИБ идентифицированы и документально оформлены в соответствии с целями СМИБ.

— цели документированы в достаточной мере.

— цели СМИБ соответствующим образом доведены до всех уровней организации;

— в организации определены лица, ответственные за ресурсы, необходимые для достижения целей

Рекомендуется, чтобы аудитор изучал документально оформленную политику и цели СМИБ на этапе аудита, посвященном проверке документации

Политика и цели СМИБ должны пересматриваться и обновляться в соответствии с изменениями контекста менеджмента риска Аудитор должен подтвердить проведение постоянного совершенствования по отношению к контексту среды бизнеса

Аудитор должен иметь в виду, что соответствие политике СМИБ и выполнение целей

может измеряться количественным или качественным образом_

Подход к оценке риска (перечисление с) пункта 4.2.1)_

ИСО/МЭК 27001 требует от организаций определения подхода к оценке риска, в перечислениях d)-f) пункта 4.2.1 определены элементы этого подхода В ИСО/МЭК 27001 не указан какой-то определенный подход к оценке риска, в нем просто отмечается, что любой подход является приемлемым, пока он отвечает его требованиям

Аудитор должен проверить, что подход к оценке риска соответствует требованиям к оценке риска, приведенным в ИСО/МЭК 27001, подходит для организации и соответствует существующему общему подходу к менеджменту риска

Необходимо подтвердить, что подход к оценке риска реализован с целью идентификации рисков бизнес-процессов и деятельности и принятия соответствующих мер в отношении рисков

ИСО/МЭК 27005 предоставляет руководство по оценке риска и менеджменту риска Аудитор должен сознавать, что для оценки риска существуют количественные и качественные методы или любые их комбинации и решение о том, какой подход использовать, зависит от организации

Процессы и процедуры. приведенные в перечислениях сН) пункта 4 21 ИСО/МЭК 27001 2005, должны быть определены, реализованы и документально оформлены как подход к оценке риска в соответствии с заявлением руководства, описанным в политике СМИБ организации (см перечисление Ь) 4) пункта 4 2 1 ИСО/МЭК 27001 2005 — критерии оценки рисков) В определение подхода включается рассмотрение соответствия правовым и договорным требованиям, а также иным требованиям, важным в отношении рисков и активов, которыми организация должна стратегически управлять, в контексте бизнеса и оценивания риска Во время аудита должно быть подтверждено, что подход реализован и выполняется, как требуют перечисления b)-j) пункта 4 2 1 ИСО/МЭК 27001 2005 Аудитор должен подтвердить, что результаты оценок риска, полученные в соответствии с подходом к оценке риска, сопоставимы и воспроизводимы

Иными словами, аудитор должен подтвердить, что подход позволяет любым сотрудникам, отвечающим за оценку риска, придти к одинаковым результатам независимо от того, кто и когда проводит оценку риска, при условии, что они обладают определенным уровнем компетентности в сфере оценки риска и проводят оценки одних и тех же активов в соответствии с процессами и процедурами, определенными в подходе Если получается иной результат, должна быть возможность идентифицировать, где и когда возникло различие в оценке риска Также для организации необходимо, чтобы существовал подход, способный приводить к одинаковому выбору мер и средств контроля и управления для обработки риска, если оцененные риски одинаковы, тес одним и тем же уровнем риска и свойствами (активы и требования безопасности).

Такое подтверждение должно проводиться путем отбора записей из отчетов об оценке риска, для прослеживания в прямом и обратном направлении последовательности процесса оценки риска, вместе с аудитами активов на месте

11

|

На критерии принятия риска часто влияют политики менеджмента риска организации, цели, технология, денежные средства, соответствующие законы и предписания и заинтересованные стороны, и в итоге они определяются организацией Поэтому аудиторам необходимо с должным вниманием проверять эффективность критериев с точки зрения вышеуказанных обьектов, подтверждая также, что они определены и существуют За более детальной интерпретацией критериев принятия риска аудиторы могут обращаться к подразделу 7 2 ИСО/МЭК 27005 2008″. |

|

|

А.2 Идентификация, анализ и оценивание риска, идентификация и оценивание вариантов обработки риска (ИСО/МЭК 27001 перечисления d)-f) пункта 4.2.1) |

|

|

Критерии аудита |

ИСО/МЭК 27001, перечисления d). е). 0 пункта 4 2.1 |

|

Сопутствующие стандарты |

ИСО/МЭК 27005. подразделы 8 2. 8 3. разделы 9. 10 |

|

Свидетельства аудита |

Свидетельства аудита включают — инвентарную опись активов. — документированную методику оценки риска. — отчеты об оценке риска. |

|

Практическое ру- |

Идентификация риска (перечисление d) пункта 4.2.1) |

|

ководство по аудиту |

Аудитор должен проверить инвентарную опись активов, чтобы подтвердить, что все соответствующие значимые активы, входящие в область действия СМИБ. включены в инвентарную опись и для всех активов определены ответственные владельцы Он должен проверять идентификацию связанных с активами угроз, используемых угрозами уязвимостей и вызываемых ими сбоев обеспечения безопасности, т е сценарии инцидентов, указанные в ИСО/МЭК 27005 |

|

Анализ и оценивание риска (перечисление е) пункта 4.2.1) |

|

|

Важно удостовериться, что при оценке риска рассматриваются все важные активы, входящие в область действия СМИБ. и что оценка угроз/уязвимостей в отношении активов адаптирована под организацию, а не просто использует стандартные списки угроз и уязвимостей Также важно отслеживать риски, которые по своей сути неправильно установлены или значимость которых преуменьшена, например, если соответствующие меры и средства контроля и управления являются дорогостоящими или трудно реализуемыми или если риски были неправильно поняты Аудитор должен на выборке подтвердить, что все значимые активы, перечисленные в инвентарной описи активов, включены в оценку риска и проверить выборку сценариев инцидентов с оцененным риском, чтобы дать оценку, отражают ли они соответствующим образом потребности и влияния бизнеса Наличие компетентного персонала важно для хорошего функционирования СМИБ Аудитор должен оценить свидетельства того, что среднесрочные и долгосрочные риски, связанные с утратой работоспособного персонала, адекватным образом оценены организацией и пересмотрены с учетом последних корректировок и что реализованы соответствующие меры и средства контроля и управления информационной безопасностью для повышения устойчивости организации в отношении таких потерь |

|

|

Варианты обработки риска (перечисление f) пункта 4.2.1) |

|

|

Аудитор должен проверить выбранные организацией варианты обработки риска Следует проверить, специфицирована ли для всех идентифицированных рисков соответствующая «обработка» (т. е снижение риска посредством применения соответствующих мер и средств контроля и управления, предотвращение риска, перенос риска на третьи стороны или сознательное принятие рисков, если они подпадают под аппетит к риску руководства) Аудитор должен искать расхождения и другие аномалии и проверять, были ли недавние изменения (например, новые системы ИТ или бизнес-процессы) соответствующим образом включены в оценку риска и решения по обработке риска |

|

|

А.З Выбор целей контроля и мер и средств контроля и управления, утверждение предлагаемых остаточных рисков, получение разрешения руководства и «Положение о применимости» (ИСО/МЭК 27001. перечисления g)-j) пункта 4.2.1) |

|

|

Критерии аудита |

ИСО/МЭК 27001, перечисления дН) пункта 4 2 1, Приложение А |

1 Отменен Действует ИСО/МЭК 27005 2011 Для однозначного соблюдения требований настоящего стандарта. выраженных в датированных ссылках, рекомендуется использовать только указанный ссылочный стандарт 12

ГОСТ Р ИСО/МЭК 27007—2014

|

Сопутствующие стандарты |

ИСО/МЭК 27005, подразделы 9 1, 9 2, разделю ИСО/МЭК 27006, пункт 9 1 2 |

|

Свидетельства аудита |

Свидетельства аудита включают -документированную методику оценки риска; — отчеты об оценке риска; — документы, описывающие степень снижения рисков принятыми мерами и средствами контроля и управления (результаты оценки риска). — записи, указывающие на утверждение остаточных рисков руководством (в частности, в случаях, когда остаточные риски выше уровня, определенного в критериях для принятия рисков, в записи должно быть включено их обоснование); — записи, демонстрирующие санкционирование руководством реализации и введения в действия СМИБ; — положение о применимости |

|

Практическое руководство ПО аудиту |

Выбор целей контроля и мер и средств контроля и управления (перечисление д) пункта 4.2.1) |

|